Jest to poważne zagrożenie

Ransomware, znany jako .REDL file ransomware jest klasyfikowany jako bardzo szkodliwe infekcja komputera, ze względu na możliwe szkody, które może spowodować. Chociaż ransomware szeroko omówione, może brakowało go, więc możesz nie wiedzieć, że zakażenie może oznaczać dla komputera. Szyfrowanie danych złośliwe oprogramowanie szyfruje dane za pomocą silnych algorytmów szyfrowania, i jak tylko proces się zakończy, nie będzie można uzyskać do nich dostęp. Szyfrowanie danych złośliwego oprogramowania jest taka niebezpiecznej infekcji, bo do odszyfrowania plików, niekoniecznie we wszystkich przypadkach. Masz możliwość zakupu narzędzie do dekodowania od oszustów, ale z różnych powodów, to nie jest najlepszy pomysł.

Po pierwsze, możesz wydać swoje pieniądze, bo pliki nie zawsze jest przywracany po dokonaniu płatności. Pomyśl o tym, co zatrzymuje przestępców a nie tylko brać pieniądze. Te pieniądze także będą finansować przyszłe złośliwego oprogramowania projektów. Faktycznie chcesz wspierać to, co sprawia, że wiele milionów dolarów odszkodowania. Kiedy ludzie płacą, kodowania danych złośliwego oprogramowania staje się coraz bardziej opłacalne, w ten sposób przyciąga coraz więcej ludzi, którzy chcą zarobić łatwe pieniądze. Inwestować pieniądze, które wymaga od ciebie w kopii zapasowej może być mądrzejszy opcja, bo nie trzeba ponownie się martwić o utratę plików. Jeśli kopia zapasowa została wykonana przed tym, jak plik kodowania szkodliwych programów infekujących urządzeniu, można po prostu usunąć wirusa .REDL file ransomware i odzyskać pliki. Jeśli jeszcze nie hałaśliwego na kodowanie pliku złośliwe programy, zanim można nie wiedzieć, jak udało mu się przeniknąć do systemu, w tym przypadku należy uważnie przeczytać poniżej w pkt.

Jak rozprzestrzenianie się szkodnika

Załączników e-mail, zestawy exploitów i złośliwe pobrań metody dystrybucji trzeba być ostrożnym, o najbardziej. Dość duża liczba ransomware polegać na zaniedbania użytkowników podczas otwierania załączników e-mail i nie muszą korzystać z bardziej zaawansowanych metod. Może być używany również, choć nie tak często, bardziej wyrafinowane metody. Zawsze cyberprzestępcy musisz zrobić, to użyć znać nazwę firmy, napisz do solidnego mail, załączyć do zainfekowanych stron-plik do wiadomości e-mail i wysłać go do potencjalnych ofiar. Te listy często wymienić pieniądze, bo w związku z delikatnością tematy, ludzie są bardziej skłonni do otwarcia ich. Dość często można zobaczyć głośnych nazw firmy, jak Amazon, używane, na przykład, jeśli Amazon wysłał list z czekiem na zakup, że użytkownik nie pamięta, co sprawia, że on/ona będzie natychmiast otworzyć załączony plik. Kiedy masz do czynienia z e-mail, istnieją pewne rzeczy, aby zwrócić uwagę, jeśli chcesz zabezpieczyć swój system. Bardzo ważne jest, aby upewnić się, nadawcy można zaufać, zanim je otworzyć wysłali załączników. Nie popełnia błąd, otwierając załącznik tylko dlatego, że nadawca wydaje się realne, należy dwa razy sprawdzić, czy adres e-mail nie odpowiada. Listy często zawierają błędy gramatyczne, które wydają się być dość oczywiste. Przy okazji, można spotkać również może być wskazówką, jak legalnych firm, których e-mail jest na tyle ważne, aby otworzyć używał swojego imienia, zamiast powitania, jak szanowny kliencie/członek. Słabe miejsca w urządzeniu może być również wykorzystywane do zakażenia. Te słabe punkty, na ogół zidentyfikowane badaczami w dziedzinie bezpieczeństwa, i gdy kupcy je zdawać sobie sprawę, wypuszczają aktualizacji, tak, że przestępcy nie będą w stanie skorzystać z nich do rozprzestrzeniania złośliwego oprogramowania. Jak WannaCry udowodniła, jednak nie wszyscy wiedzą, że jest szybki, aby zainstalować te aktualizacje dla swojego oprogramowania. Pan zaproponował, aby zaktualizować oprogramowanie, gdy wydali patch. Aktualizacje są instalowane automatycznie, jeśli nie chcesz się męczyć z nimi za każdym razem.

Co ona robi

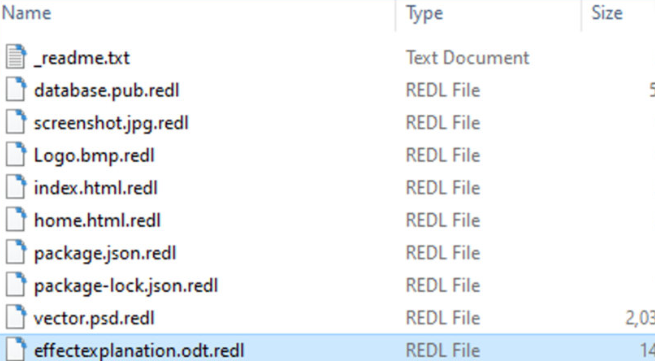

Programy do skanowania dla określonych typów plików, jak tylko się ustawia, i szybko będą szyfrowane po ich identyfikacji. Na początku, to może być nie jasne, co się dzieje, ale kiedy zdasz sobie sprawę, że nie możesz otworzyć swoje pliki, to powinno stać się jasne. Pliki, które zostały zaszyfrowane, będą mieć rozszerzenie, dodający do nich, które mogą pomóc ludziom dowiedzieć się, szyfrowania danych, nazwę złośliwego oprogramowania. Zaawansowane algorytmy szyfrowania mogą być używane do kodowania danych, który może oznaczać, że nie jesteś w stanie je odszyfrować. W notatce z żądaniem okupu, przestępcy powiem wam, co się stało z twoimi danymi i zaproponować sposoby ich odzyskiwania. Oferowane narzędzie odszyfrowania nie za darmo, oczywiście. W akcie należy wyraźnie wyjaśnić, jak bardzo расшифровщик koszty, ale jeśli to nie jest tak, on da ci adres e-mail, aby skontaktować się z cyber-oszustów, aby ustalić cenę. Płacąc okup, nie jest to, co polecamy z powodów, o których wspomniano powyżej. Zanim nawet rozważyć o zapłatę, wypróbować wszystkie inne opcje. Być może zapomniałeś, że masz kopię zapasową swoich danych. Może być również możliwe, że można znaleźć darmowe расшифровщик. Jeśli ransomware crackable, badacz złośliwe programy mogą nie być w stanie wydać расшифровщик za darmo. Biorąc to pod uwagę, zanim nawet myśleć o tym, że w wymagania. Jeśli będziesz używać część tych pieniędzy do tworzenia kopii zapasowej, nie będzie ponownie w takiej sytuacji, bo twoje dane będą przechowywane w bezpiecznym miejscu. I jeśli kopia zapasowa nie jest dostępna, plik odzyskiwania powinny być wykonywane po usunięciu wirusa .REDL file ransomware, jeśli pozostaje na swoim urządzeniu. Jeśli zapoznasz się z tym, jak szkodnika, powinieneś być w stanie chronić urządzenie przed ransomware. Upewnij się, że należy zainstalować aktualizację, gdy aktualizacja jest dostępna, nie otwierać losowe pliki zostaną dodane do wiadomości e-mail, i można tylko pobrać rzeczy z wiarygodnych źródeł.

Sposoby poprawki .REDL file ransomware

Byłoby lepiej, aby uzyskać anty-malware, bo trzeba będzie zrobić ransomware z komputera, jeśli jest ono jeszcze zostało. Podczas próby ręcznie naprawić wirusa .REDL file ransomware można wyrządzić jeszcze więcej szkód, jeśli nie jesteś ostrożny i doświadczony, jeśli chodzi o komputery. Zamiast tego, za pomocą oprogramowania do usuwania złośliwego oprogramowania nie będzie umieścić urządzenie w niebezpieczeństwie. Te typy programów są produkowane w celu wykrywania lub nawet zaprzestania tych rodzajów zagrożeń. Znaleźć anty-malware narzędzie, jest najbardziej odpowiedni dla ciebie, zainstalować go i pozwól mu wykonywać skanowanie systemu w celu wykrycia infekcji. Nie czekaj ochrony przed złośliwym oprogramowaniem, aby pomóc ci w odzyskiwanie plików, bo on nie jest w stanie to robić. Po szyfrowania danych zniknie złośliwe oprogramowanie, które można ponownie użyć systemu.

Offers

Pobierz narzędzie do usuwaniato scan for .REDL file ransomwareUse our recommended removal tool to scan for .REDL file ransomware. Trial version of provides detection of computer threats like .REDL file ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć .REDL file ransomware w trybie awaryjnym z obsługą sieci.

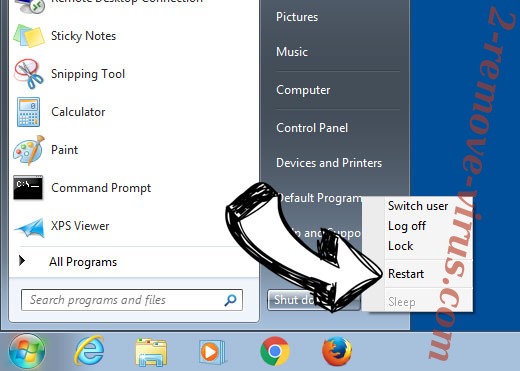

Usunąć .REDL file ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

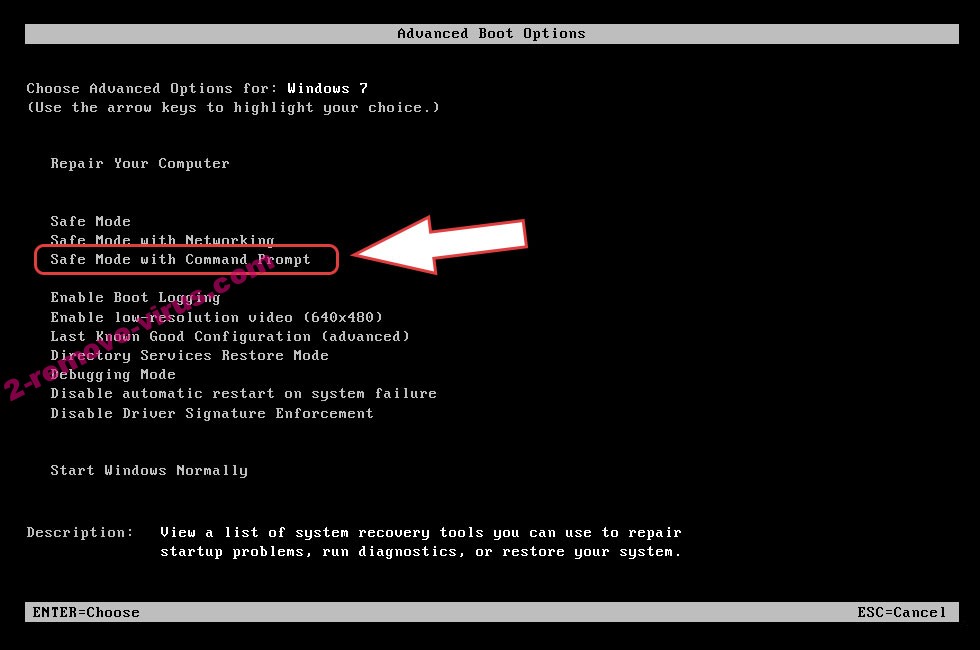

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

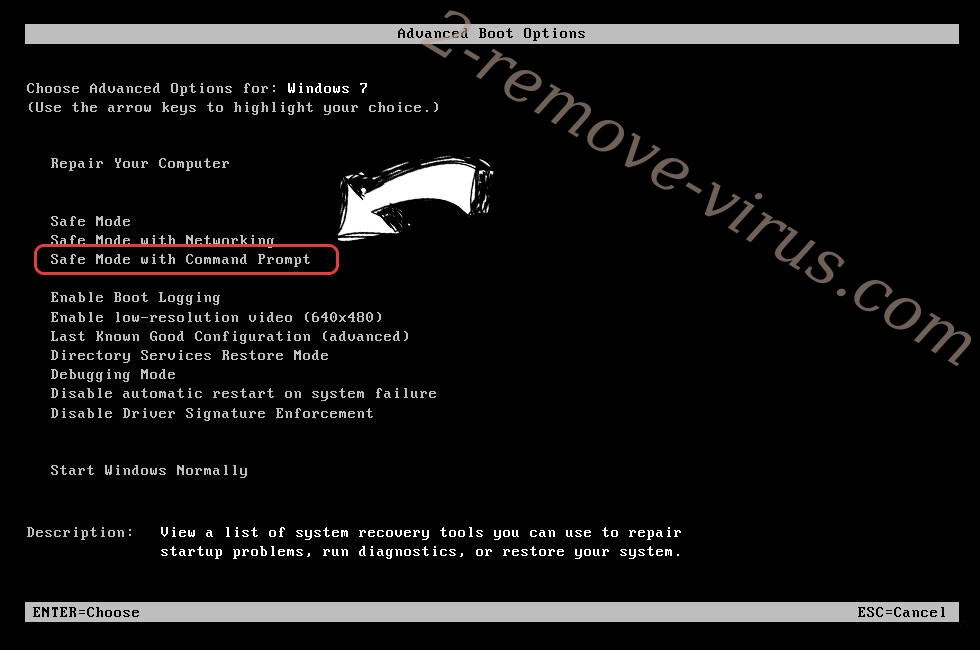

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć .REDL file ransomware

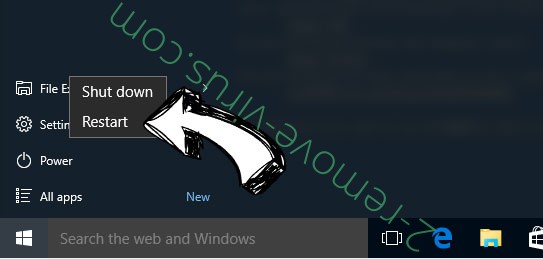

Usunąć .REDL file ransomware z Windows 8 i Windows 10

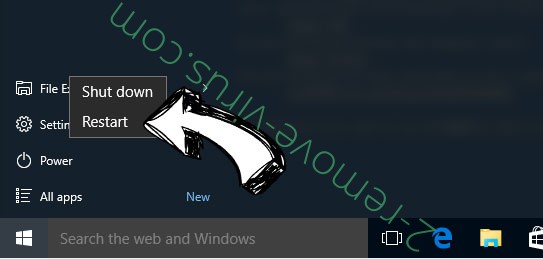

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

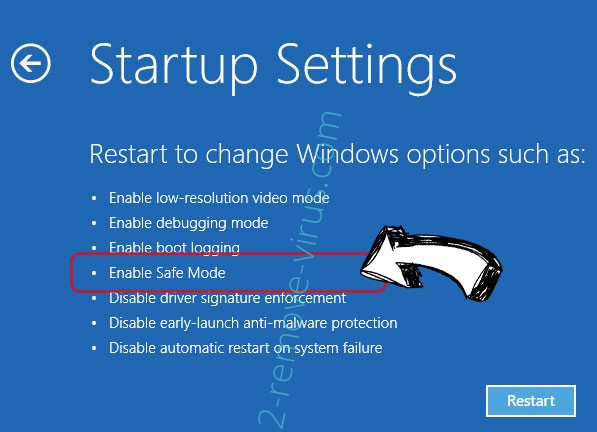

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć .REDL file ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

Usunąć .REDL file ransomware z Windows 7/Windows Vista/Windows XP

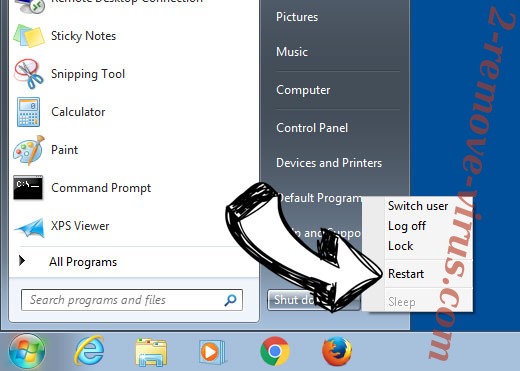

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

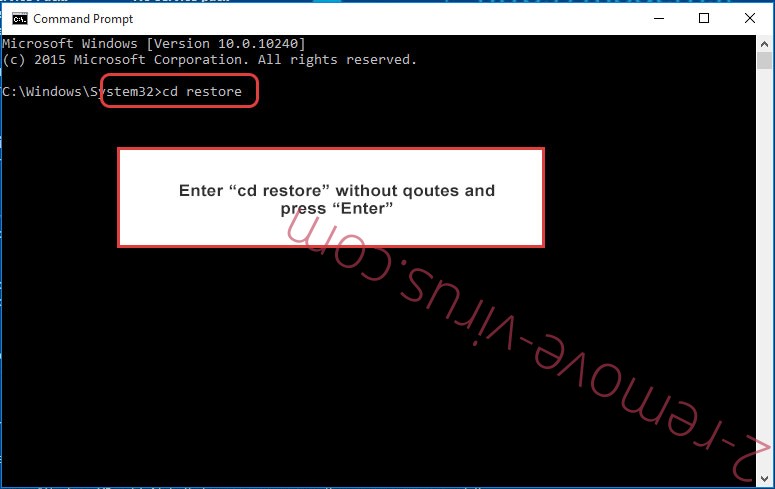

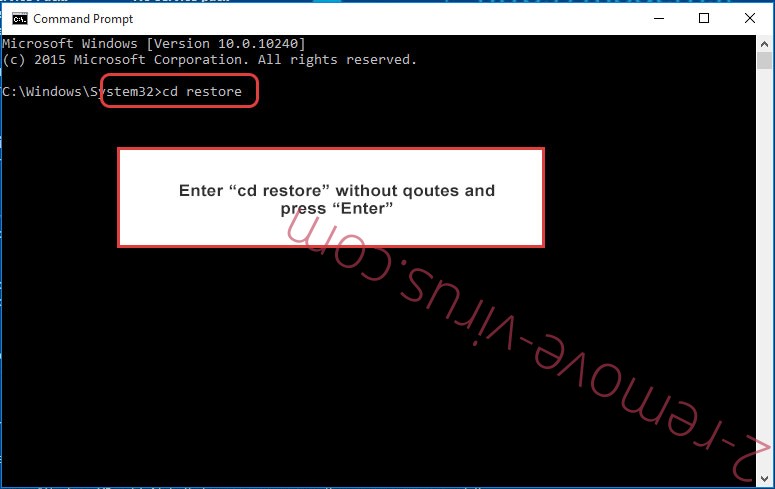

- Wpisz cd restore i naciśnij Enter.

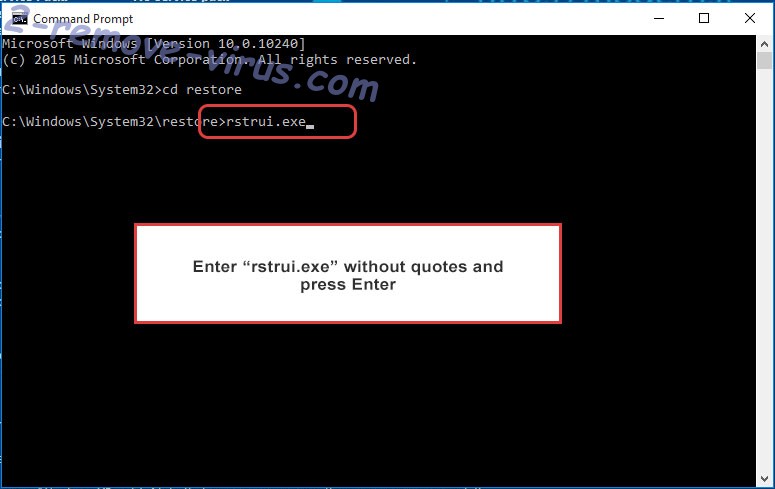

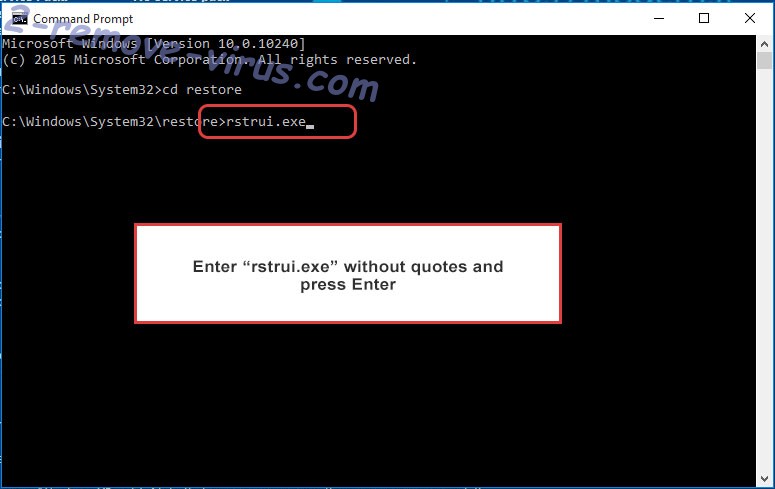

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

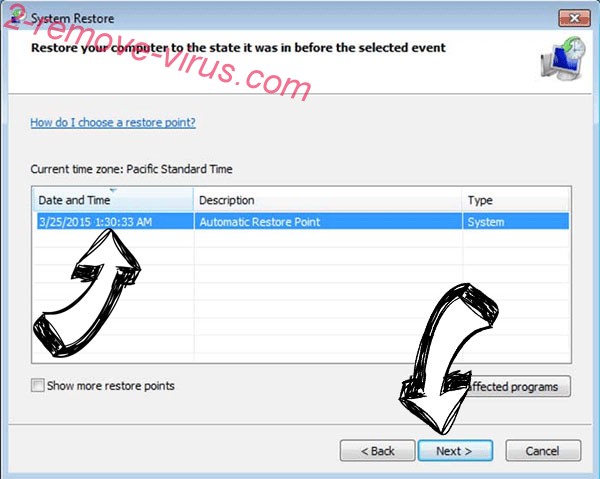

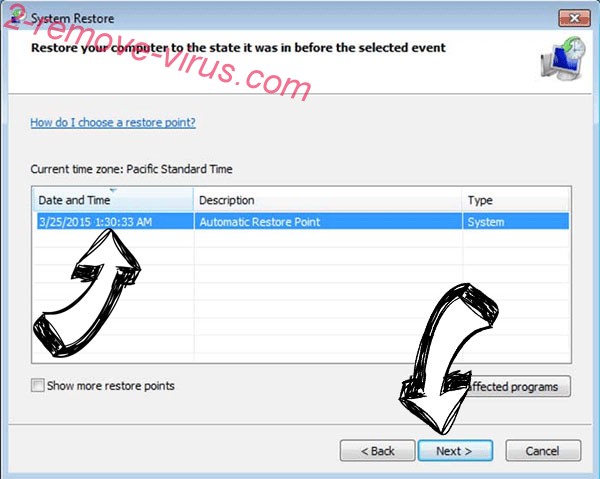

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

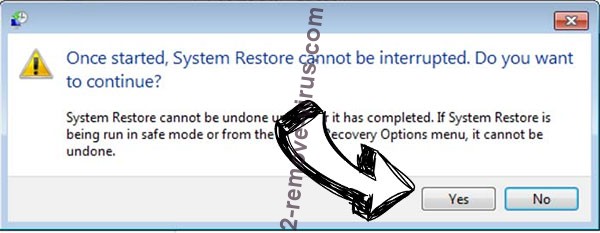

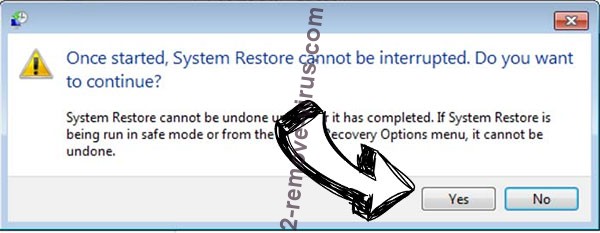

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć .REDL file ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

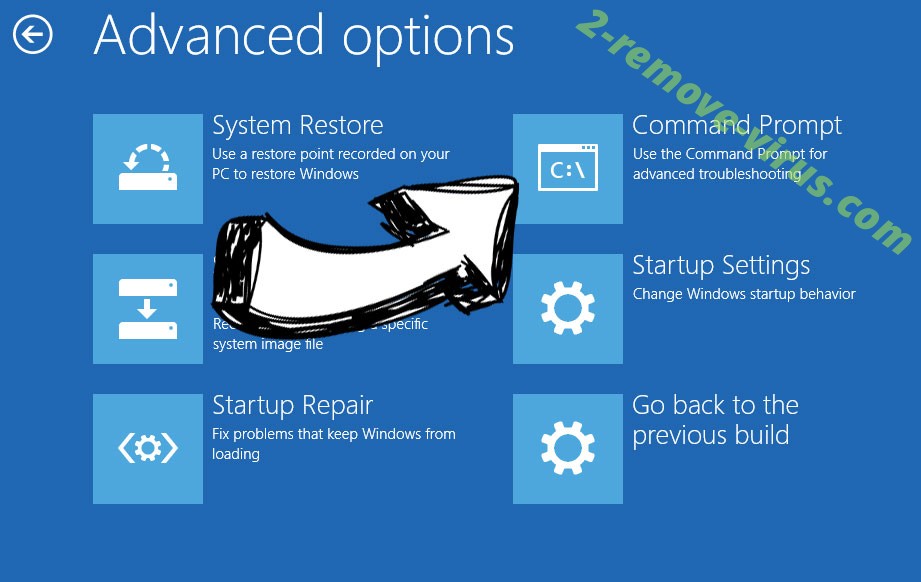

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

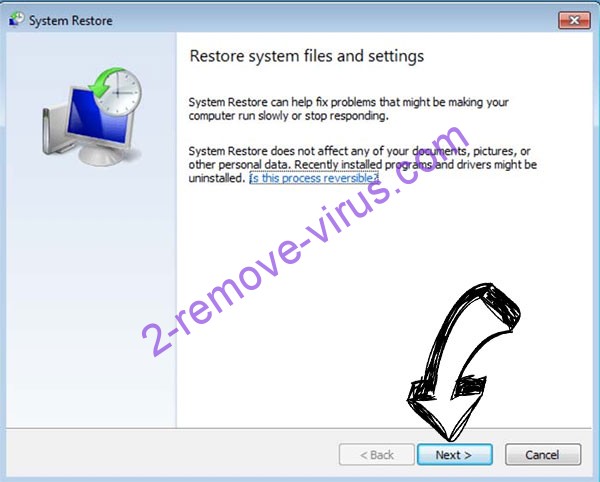

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.