Co można powiedzieć o zagrożeniu

Ransomware, znany jako REDL ransomware jest klasyfikowany jako bardzo szkodliwe, ze względu na możliwe szkody może zrobić dla twojego systemu. Jeśli ransomware były nieznane ci do tej pory, jesteś w szoku. Nie można otworzyć plików, jeśli ransomware zablokował je, dla których stosowane są silne algorytmy szyfrowania.

To jest to, co sprawia, że szyfrowanie pliku złośliwego oprogramowania bardzo poważne zagrożenie, aby mieć na swoim urządzeniu, bo to może oznaczać stałą utratę danych. Przestępcy będą oferować narzędzie do odszyfrowania, trzeba będzie zapłacić pewną sumę pieniędzy, ale nie jest to opcja zalecana dla kilka powodów. Całkiem możliwe, że twoje pliki nie otwierają się, nawet po dokonaniu płatności, tak, że można po prostu wydawać pieniędzy na marne. To może być naiwnie wierzą, że oszuści będą czuć się zobowiązany pomóc odzyskać pliki, kiedy mają możliwość po prostu wziąć swoje pieniądze. Ponadto, płacąc ci będzie wspierać przyszłe projekty (ponad kodowanie plików złośliwego oprogramowania i złośliwego oprogramowania) od tych przestępców. Czy naprawdę chcesz być zwolennikiem działalności przestępczej. Im więcej ludzie płacą, tym bardziej opłacalne staje się, w ten sposób zachęcając do niego bardziej szkodliwe ludzie. Rozważyć inwestowanie, że prosiłam o pieniądze w kopii zapasowej, a nie dlatego, że można być umieszczone w sytuacji, gdzie ponownie spotykają się z utratą danych. Następnie można przywrócić pliki z kopii zapasowej po usunięciu REDL ransomware lub podobnych infekcji. Można znaleźć informacje o tym, jak chronić swoje urządzenie przed infekcji w następnym punkcie, w przypadku, jeśli nie jesteś pewien o tym, jak kodowanie pliku złośliwego oprogramowania, nawet w systemie.

Sposoby rozprzestrzeniania się szkodnika

Plik kodowania złośliwe oprogramowanie, z reguły są dość proste techniki dystrybucji, na przykład, spam i złośliwe pliki do pobrania. Ponieważ użytkownicy небрежнее do pracy z pocztą e-mail i pobieranie plików, tam często nie ma potrzeby ransomware dystrybutorów, aby użyć bardziej wyrafinowane sposoby. Istnieje pewne prawdopodobieństwo, że był bardziej złożone metody, wykorzystywane do zakażenia, ponieważ niektóre ransomware używają ich. Hakerzy nie trzeba robić, wystarczy napisać ogólny e-mail, która wygląda dość przekonująco, dodać zanieczyszczonych pliku do e-maila i wysłać go na setki ludzi, którzy być może uważają, że nadawca ktoś godny zaufania. Pieniądze, związanych z tym, jak zwykle, są jak ludzie mają tendencję do bardziej troszczyć się o tych rodzajów listów, więc otwierać ich nie jest zbyt ostrożny. Zazwyczaj przestępcy udają od Amazon, za pomocą e-maile z informacją o tym, że niezwykła aktywność zaobserwowano w koncie lub dokonali zakupu. Są pewne znaki, trzeba szukać, zanim otwierać załączników poczty e-mail. Ważne jest, aby dowiedzieć się, kto jest nadawca, zanim przejdziesz dalej, aby otworzyć załączony plik. Nawet jeśli znasz nadawcę, nie warto się spieszyć, najpierw sprawdź, czy adres e-mail, aby upewnić się, że jest to legalne. Te złośliwe e-maile również często pełne błędów gramatycznych. Należy również sprawdzić, jak adres nadawcy, jeśli on jest nadawcą, z którymi mieli do czynienia wcześniej, zawsze spotka cię po imieniu, zamiast typowego klienta lub członka. Luki w zabezpieczeniach systemu mogą być również wykorzystywane do zakażenia. Te słabe punkty w programach, jak zwykle, stały się szybko po ich wykryciu złośliwego oprogramowania, nie używać ich. Jak WannaCry udowodniła, jednak nie wszyscy wiedzą, że jest szybki, aby zainstalować te aktualizacje dla swoich programów. Ważne, że regularnie łatać swoje programy, bo jeśli słaby punkt-to poważna, ciężka słabe miejsca mogą być wykorzystane przez złośliwe oprogramowanie, więc upewnij się, że wszystkie programy są poprawione. Regularnie instaluj aktualizacje mogą uzyskać kłopotliwe, więc mogą być ustawione na automatyczną instalację.

Co można zrobić o twoich danych

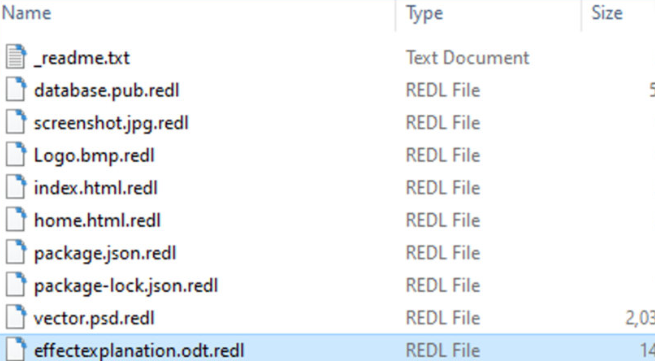

Wkrótce po tym, jak plik szyfrowanie złośliwe oprogramowanie infekuje urządzenie skanuje urządzenie na określone typy plików i jak zostały one zdefiniowane, to będzie blokować ich. Na początku, to może nie być oczywiste, co się dzieje, ale jeśli twoje pliki nie mogą być otwarte, jak zwykle, powinno stać się jasne. Szukać dziwnymi rozszerzeniami plików dołączonych do plików, muszą wyświetlać nazwa szkodnika. W większości przypadków, do odszyfrowania plików może być niemożliwe, ponieważ algorytmy szyfrowania używane do szyfrowania, może być dość trudne, jeśli nie niemożliwe do rozszyfrowania. Powiadomienie o zakupie zostaną umieszczone w folderach z plikami lub będzie wyświetlana na pulpicie, i to należy wyjaśnić, że pliki zostały zablokowane i jak zrobić. Proponowane narzędzie do odszyfrowania nie za darmo, oczywiście. Jeśli kwota wykupu nie wykazały konkretnie, że trzeba będzie używać tego adresu e-mail do kontaktu hakerzy zobaczyć kwotę, która może zależeć od wartości twoich plików. Już omówione przyczyny, płacąc cyber-oszustów-nie jest zalecanym rozwiązaniem. Zanim nawet rozważyć o zapłatę wziąć pod uwagę wszystkie inne opcje. Jest to również dość prawdopodobne, że po prostu zapomnieli, że zrobiłeś kopię swoich plików. Lub, jeśli szczęście będzie po twojej stronie, bezpłatny расшифровщик może być zwolniony. Bezpłatny расшифровщиков może być dostępny, jeżeli ktoś był w stanie rozszyfrować szkodnika. Rozważ tę opcję, i tylko wtedy, gdy jesteś pewien, że tam nie ma darmowej dekodowania oprogramowania, należy nawet myśleć o płatności. Byłoby lepiej kupić kopię zapasową z niektórymi z tych pieniędzy. Jeśli masz kopię zapasową, zanim infekcja minęła, powinieneś być w stanie przywrócić ich stamtąd po usunięciu wirusa REDL ransomware. Teraz, gdy wiesz, jak działa szkodliwie ten rodzaj infekcji, można, zrobić wszystko, aby tego uniknąć. Upewnij się, że należy zainstalować aktualizację, gdy aktualizacja wychodzi, nie przypadkowo otworzyć pliki dodane do wiadomości e-mail, i można tylko pobrać rzeczy z prawdziwych źródeł.

Jak usunąć wirusa REDL ransomware

Jeśli kodowanie pliku złośliwe oprogramowanie nadal pozostaje, program do usuwania złośliwego oprogramowania powinny być wykorzystywane, aby go wypełnić. Jeśli nie są świadomi z komputerami, nierozmyślny uszkodzenie może być spowodowane systemie podczas próby naprawić wirusa REDL ransomware ręcznie. Jeśli idziesz z automatyczną opcję, to będzie dobry wybór. To narzędzie przydatne mieć na komputerze, ponieważ może nie tylko rozwiązać REDL ransomware, ale i zakończyć podobne do tych, kto próbował przejść. Znaleźć malware narzędzie do usuwania programów, najbardziej odpowiednie dla ciebie, zainstalować go i sprawdzić swój komputer, aby znaleźć zagrożenie. Muszę powiedzieć, że oprogramowanie do usuwania złośliwego oprogramowania ma na celu naprawić REDL ransomware i nie pomóc przywrócić pliki. Jeśli masz pewność, że urządzenie jest czyste, odblokować pliki REDL ransomware z kopii zapasowej, jeśli ją posiadasz.

Offers

Pobierz narzędzie do usuwaniato scan for REDL ransomwareUse our recommended removal tool to scan for REDL ransomware. Trial version of provides detection of computer threats like REDL ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć REDL ransomware w trybie awaryjnym z obsługą sieci.

Usunąć REDL ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć REDL ransomware

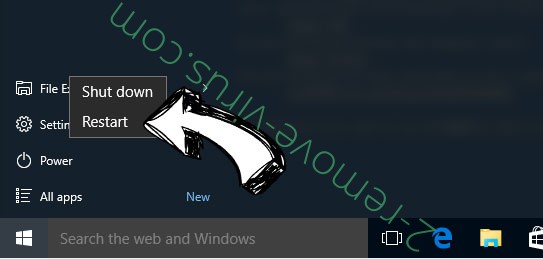

Usunąć REDL ransomware z Windows 8 i Windows 10

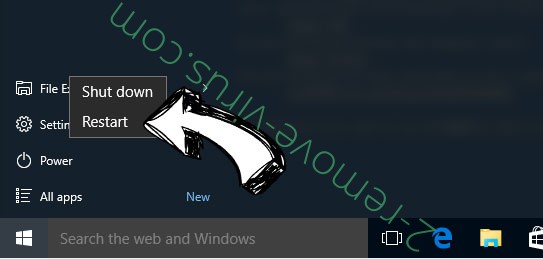

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

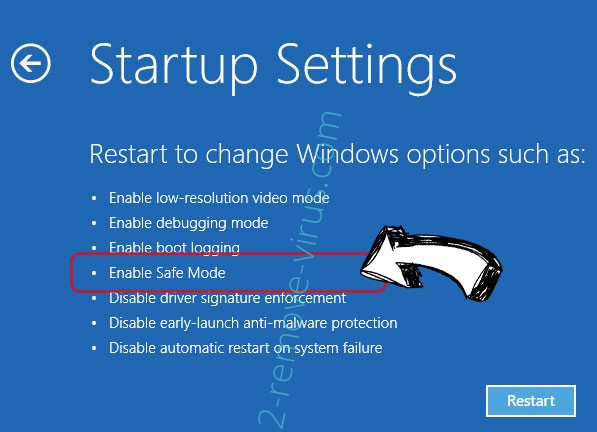

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć REDL ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

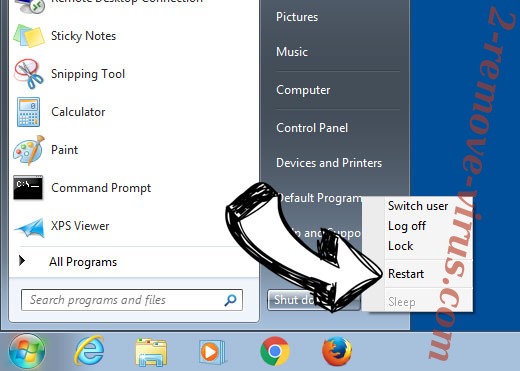

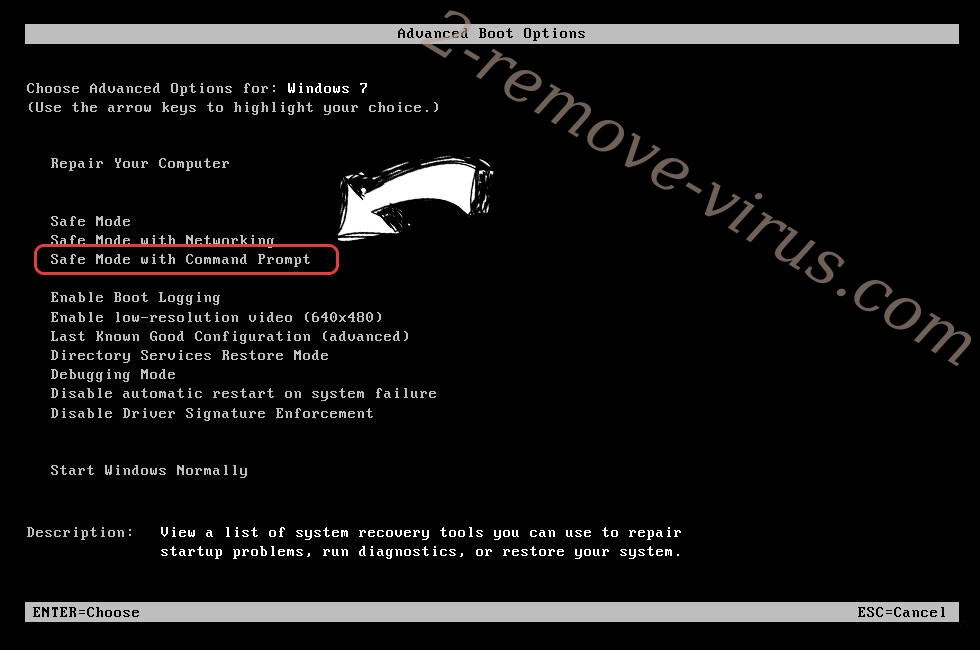

Usunąć REDL ransomware z Windows 7/Windows Vista/Windows XP

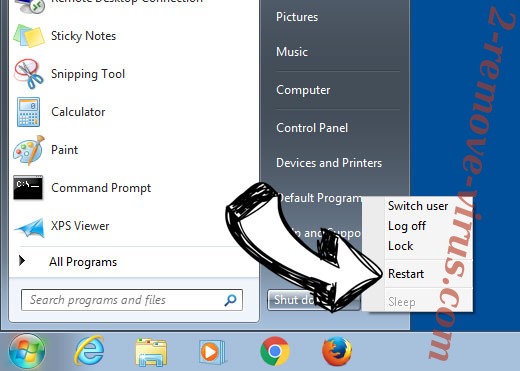

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

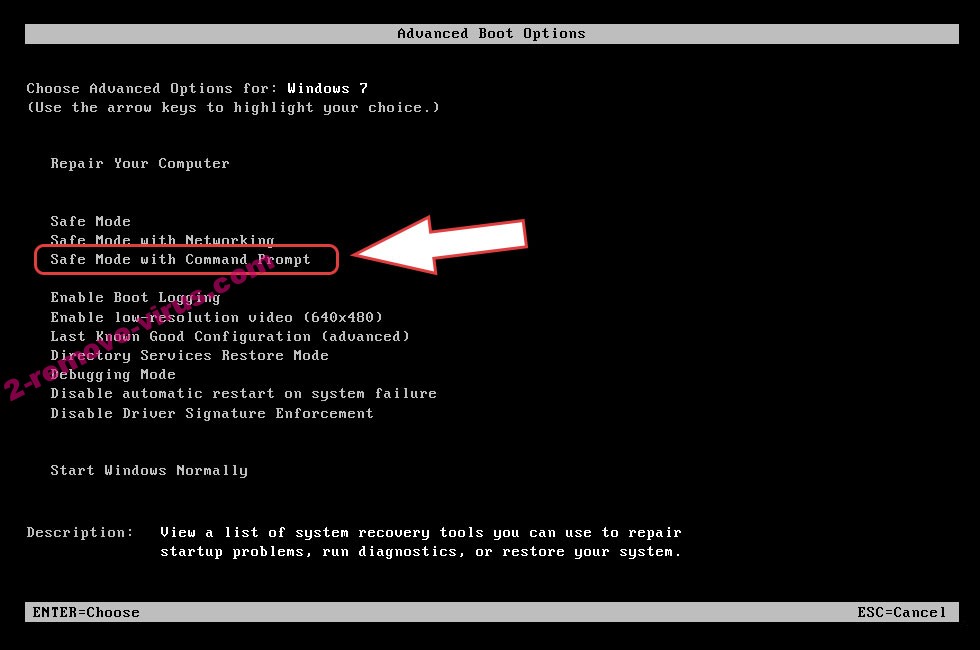

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

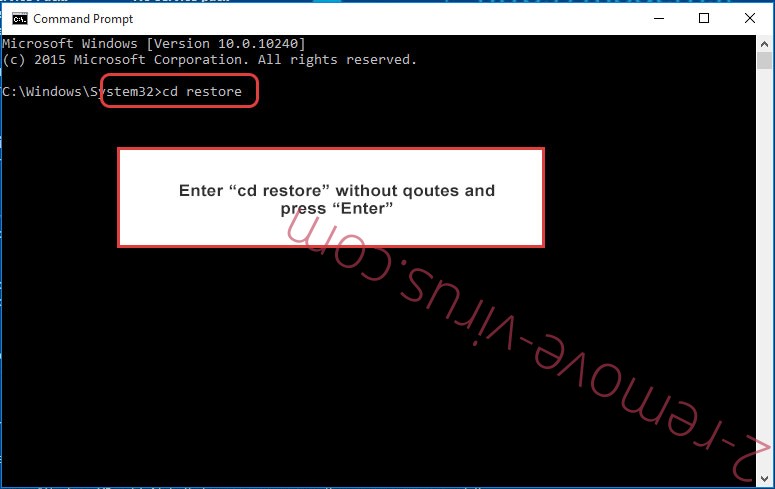

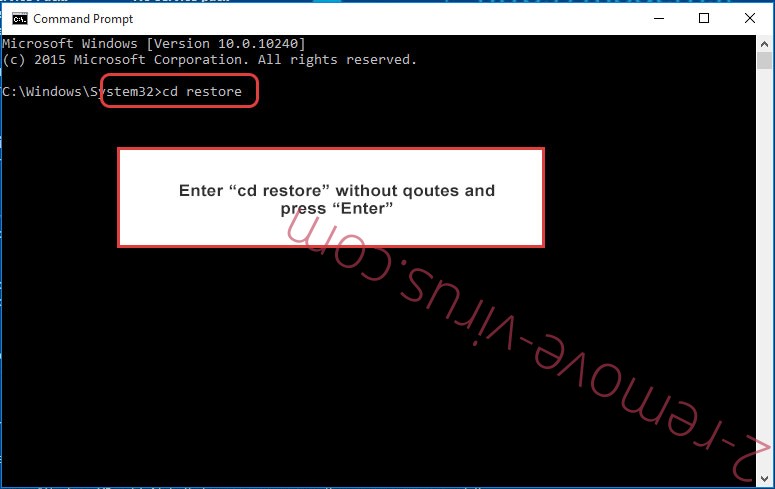

- Wpisz cd restore i naciśnij Enter.

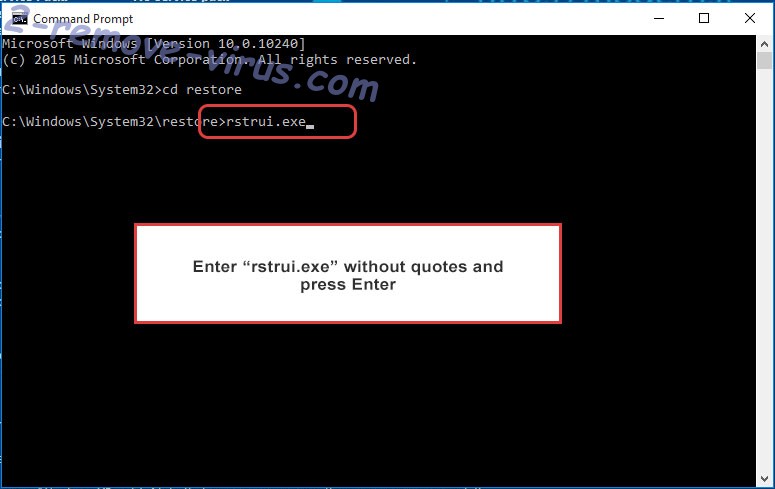

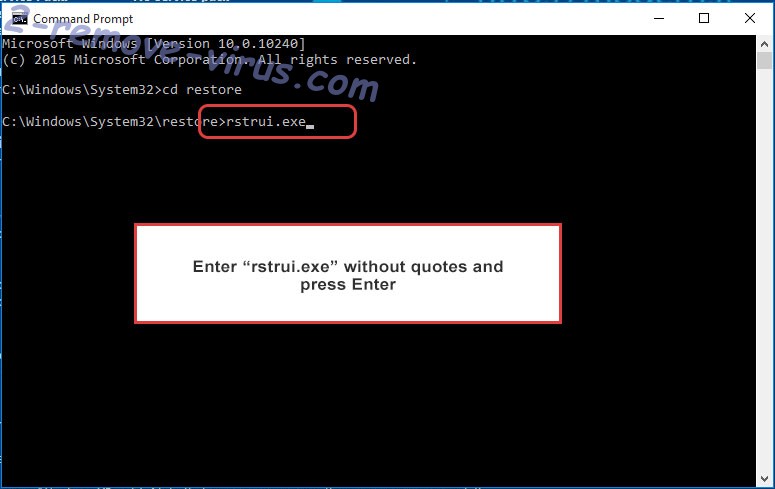

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

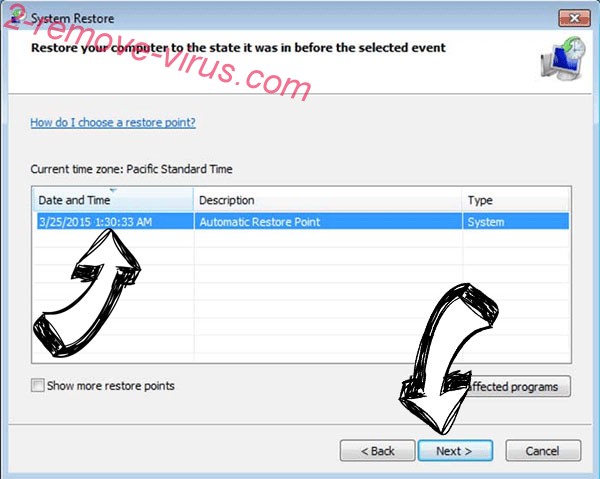

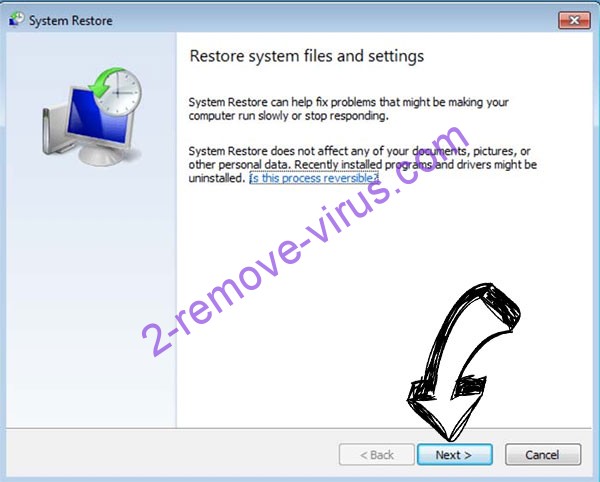

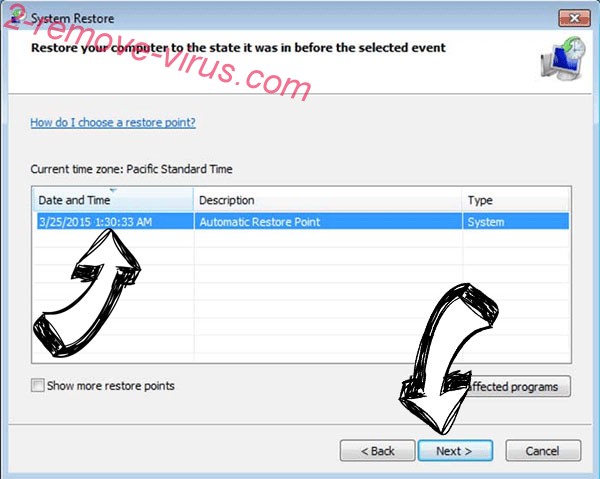

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

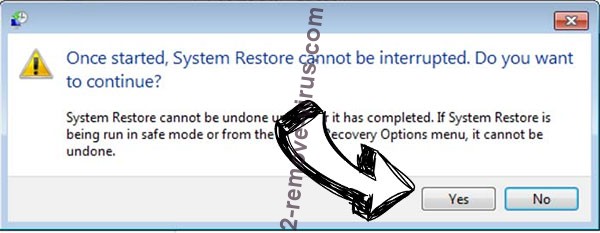

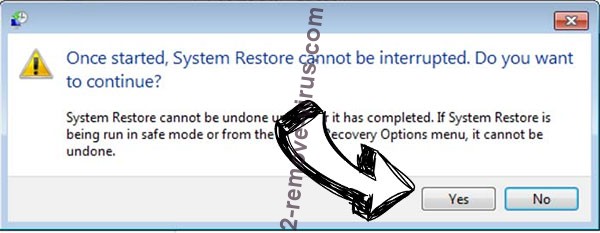

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć REDL ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

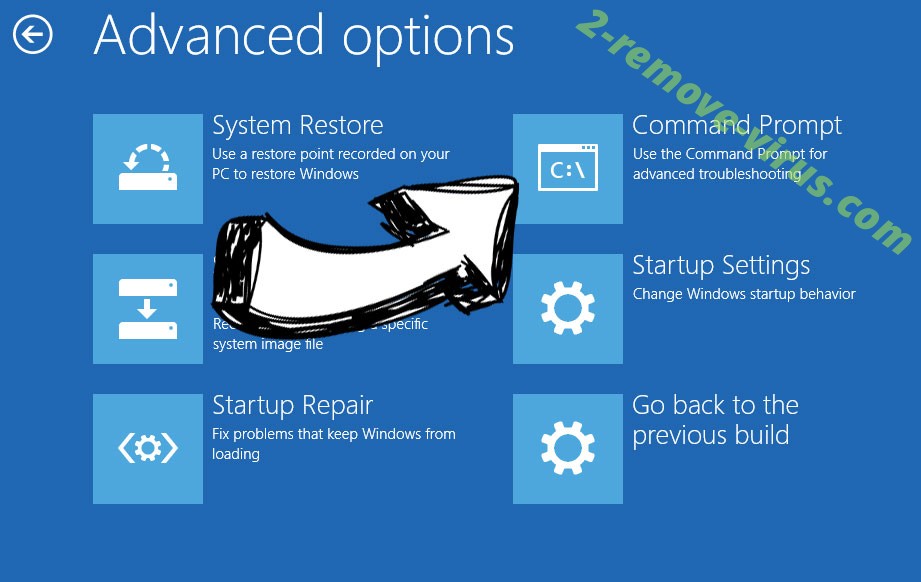

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.