Informacje o oprogramowaniu ransomware

Ransomware znany jako .ROGER file ransomware jest klasyfikowany jako poważne zakażenie, ze względu na ilość szkody może zrobić dla systemu. Ty ewentualnie nigdy nie wpadł do niego przed, i dowiedzieć się, co to robi może być szczególnie nieprzyjemne doświadczenie. Gdy pliki są szyfrowane przy użyciu silnego algorytmu szyfrowania, nie można ich otworzyć, ponieważ będą zablokowane. Ransomware jest klasyfikowany jako wysoce szkodliwe zagrożenie, ponieważ odszyfrowywanie danych nie zawsze jest możliwe. Narzędzie odszyfrowywania będzie oferowane przez przestępców, ale zgodność z żądaniami może nie być największą opcją.  Przed cokolwiek innego, płacenie nie zapewni odszyfrowywania danych. Zastanów się, co powstrzymuje przestępców przed tylko podjęciem pieniędzy. Należy również wziąć pod uwagę, że pieniądze będą wykorzystywane do przyszłych projektów złośliwego oprogramowania. Ransomware już miliardy dolarów w szkody, czy naprawdę chcesz wspierać. Ludzie są zwabiony przez łatwe pieniądze, a kiedy ludzie płacą okupu, sprawiają, że ransomware przemysłu atrakcyjne dla tych typów ludzi. Może skończyć się w tego typu sytuacji ponownie, więc inwestowanie żądanych pieniędzy w kopii zapasowej byłoby mądrzejszy, ponieważ utrata danych nie byłaby możliwość. Jeśli nie masz kopii zapasowej, zanim system dostał zanieczyszczone, wyeliminować .ROGER file ransomware i odzyskać dane stamtąd. Jeśli nie masz pewności co do sposobu, w jaki masz zanieczyszczenia, najczęstszym sposobem, w jaki się rozprzestrzenia, zostanie wyjaśnione w następnym akapicie.

Przed cokolwiek innego, płacenie nie zapewni odszyfrowywania danych. Zastanów się, co powstrzymuje przestępców przed tylko podjęciem pieniędzy. Należy również wziąć pod uwagę, że pieniądze będą wykorzystywane do przyszłych projektów złośliwego oprogramowania. Ransomware już miliardy dolarów w szkody, czy naprawdę chcesz wspierać. Ludzie są zwabiony przez łatwe pieniądze, a kiedy ludzie płacą okupu, sprawiają, że ransomware przemysłu atrakcyjne dla tych typów ludzi. Może skończyć się w tego typu sytuacji ponownie, więc inwestowanie żądanych pieniędzy w kopii zapasowej byłoby mądrzejszy, ponieważ utrata danych nie byłaby możliwość. Jeśli nie masz kopii zapasowej, zanim system dostał zanieczyszczone, wyeliminować .ROGER file ransomware i odzyskać dane stamtąd. Jeśli nie masz pewności co do sposobu, w jaki masz zanieczyszczenia, najczęstszym sposobem, w jaki się rozprzestrzenia, zostanie wyjaśnione w następnym akapicie.

Jak uniknąć infekcji ransomware

Ogólnie można uruchomić w pliku kodowania złośliwego oprogramowania dodane do wiadomości e-mail jako załącznik lub na wątpliwej stronie pobierania. Ponieważ ludzie wydają się być dość nieostrożne, gdy otwierają e-maile i pobieranie plików, zwykle nie ma potrzeby szyfrowania danych dystrybutorów złośliwego oprogramowania do korzystania z bardziej wyrafinowanych sposobów. Bardziej skomplikowane metody mogą być również używane, choć nie tak często. Hakerzy nie muszą robić wiele, wystarczy napisać prosty e-mail, który wydaje się nieco przekonujący, załączyć zainfekowany plik do wiadomości e-mail i wysłać go do setek osób, które mogą myśleć, że nadawca jest kimś uprawnionym. Zazwyczaj spotkasz tematy o pieniądzach w tych wiadomościach e-mail, ponieważ te rodzaje delikatnych tematów są tym, co ludzie są bardziej podatni na Upadanie. Cyberprzestępcy często udawać, że są z Amazon, i powiedz potencjalnym ofiarom o jakiejś niepewnej działalności na swoim koncie, które mogłyby sprawić, że użytkownik mniej strzeżony i będą bardziej skłonni do otwarcia załącznika. Bądź na poszukiwania pewnych rzeczy, zanim otworzysz pliki dołączone do e-maili. Sprawdź, czy nadawca jest znany przed otwarciem wysłanego załącznika, a jeśli nie są one znane, zbadaj, kim są. Nie spiesz się, aby otworzyć załączony plik tylko dlatego, że nadawca brzmi prawdziwe, najpierw musisz sprawdzić, czy adres e-mail pasuje. Te złośliwe wiadomości e-mail również często zawierają błędy gramatyczne, które wydają się być raczej rażące. Inną wspólną cechą jest Twoje imię nie używane w pozdrowienie, jeśli prawdziwa firma/nadawca były do Ciebie e-mail, to na pewno użyć nazwy zamiast ogólnego pozdrowienia, takich jak klient lub członek. Możliwe jest również, że plik szyfrujący złośliwe oprogramowanie używa słabych punktów w urządzeniach do zainfekowania. Oprogramowanie ma luki w zabezpieczeniach, które mogą być używane do zainfekowania urządzenia, ale są one regularnie poprawione przez dostawców. Niestety, jak to może być postrzegane przez powszechne WannaCry ransomware, nie wszystkie osoby zainstalować poprawki, z różnych powodów. Jest bardzo ważne, aby regularnie łatać oprogramowanie, ponieważ jeśli luka jest wystarczająco poważna, złośliwe oprogramowanie może użyć go do wprowadzenia. Stale konieczności instalowania aktualizacji może stać się uciążliwe, więc mogą być skonfigurowane do instalacji automatycznie.

Co można zrobić z danymi

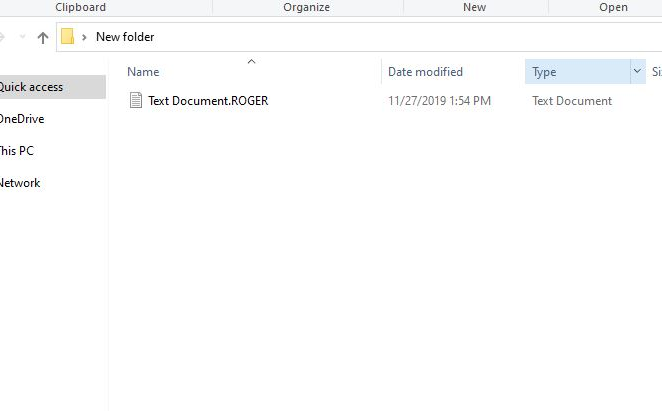

Twoje dane zostaną zakodowane przez ransomware wkrótce po dostanie się do komputera. Nawet jeśli infekcja nie była oczywista od początku, z pewnością wiesz, że coś nie jest w porządku, gdy nie możesz otworzyć plików. Wszystkie pliki podlegające usterce będą miały dziwne rozszerzenie pliku, co może pomóc ludziom dowiedzieć się dane szyfrujące nazwę złośliwego programu. Należy powiedzieć, że dekodowanie plików może być niemożliwe, jeśli ransomware używany potężny algorytm szyfrowania. Po zakończeniu procesu szyfrowania, pojawi się powiadomienie okupu, które powinno jasno, do pewnego stopnia, co się stało i jak należy postępować. Co Cyber oszustów zachęci do korzystania z ich płatne oprogramowanie odszyfrowywania i ostrzegają, że może uszkodzić pliki, jeśli używasz innej metody. Jeśli kwota okupu nie jest określona, musisz użyć podanego adresu e-mail, aby skontaktować się z cyberprzestępcami, aby zobaczyć kwotę, która może zależeć od tego, jak ważne są Twoje pliki. Z powodów, o których wspominaliśmy powyżej, nie zachęcamy do płacenia okupu. Przed nawet biorąc pod uwagę płatności, spróbuj wszystkie inne opcje w pierwszej kolejności. Może po prostu nie pamiętam tworzenia kopii. Lub, jeśli szczęście jest po Twojej stronie, wolny odszyfrowujący może być dostępny. Specjaliści od złośliwego oprogramowania są czasami w stanie tworzyć odszyfrowują za darmo, jeśli mogą złamać ransomware. Weź tę opcję pod uwagę i tylko wtedy, gdy jesteś pewny, że nie ma wolnego Decryptor, należy nawet rozważyć spełnienie wymagań. Zakup kopii zapasowej z tej sumy może być bardziej korzystne. Jeśli wykonano kopię zapasową przed zakażeniem stało, powinieneś być w stanie odzyskać je stamtąd po wyeliminowaniu .ROGER file ransomware wirusa. Postaraj się zaznajomić z tym, jak ransomware rozprzestrzenia się tak, że robisz najlepiej, aby go uniknąć. Trzeba przede wszystkim zawsze aktualizować oprogramowanie, tylko pobrać z bezpiecznych/uzasadnionych źródeł i zatrzymać losowo otwierania plików dodanych do wiadomości e-mail.

Metody do zakończenia .ROGER file ransomware

program anty-malware będzie konieczne, jeśli chcesz ransomware być zakończone całkowicie. Aby ręcznie naprawić .ROGER file ransomware wirusa nie jest prosty proces i może prowadzić do dalszych uszkodzeń komputera. Za pomocą narzędzia do usuwania złośliwego oprogramowania byłoby znacznie mniej kłopotliwe. Te rodzaje narzędzi są tworzone z zamiarem wykrycia lub nawet zatrzymania tego typu zakażeń. Znaleźć który anty-malware program najlepiej odpowiada czego potrzebujesz, zainstalować go i przeskanować urządzenie, aby zlokalizować zagrożenie. Nie oczekuj, że narzędzie do usuwania złośliwego oprogramowania, aby pomóc w przywracaniu danych, ponieważ nie będzie w stanie to zrobić. Jeśli ransomware został całkowicie wyeliminowany, Przywróć pliki z kopii zapasowej, a jeśli go nie masz, zacznij go używać.

Offers

Pobierz narzędzie do usuwaniato scan for .ROGER file ransomwareUse our recommended removal tool to scan for .ROGER file ransomware. Trial version of provides detection of computer threats like .ROGER file ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć .ROGER file ransomware w trybie awaryjnym z obsługą sieci.

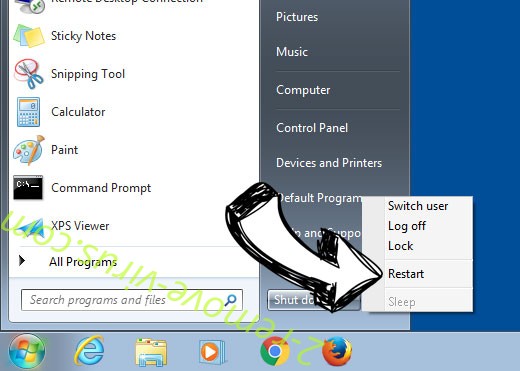

Usunąć .ROGER file ransomware z Windows 7/Windows Vista/Windows XP

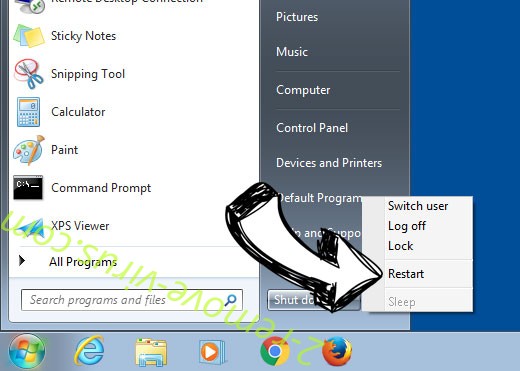

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

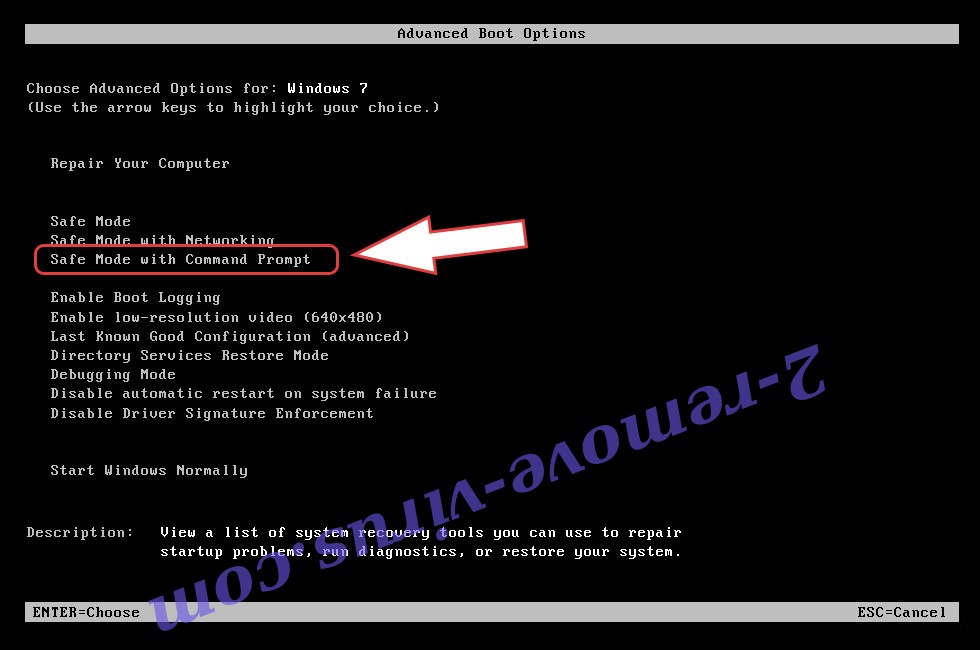

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć .ROGER file ransomware

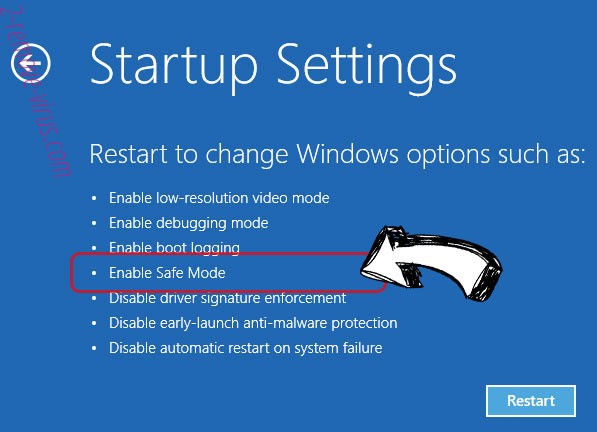

Usunąć .ROGER file ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć .ROGER file ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

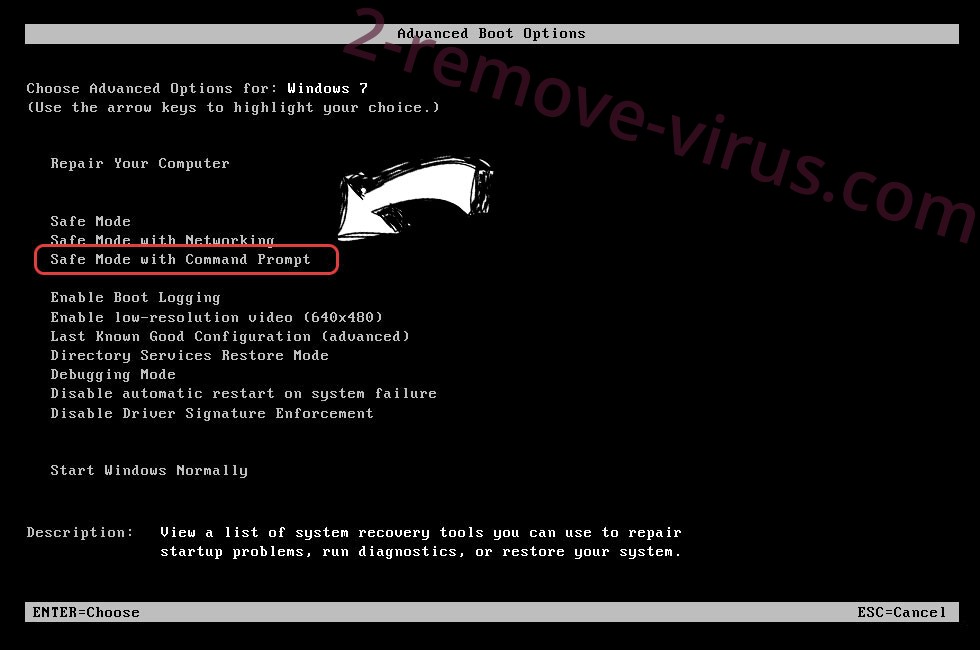

Usunąć .ROGER file ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

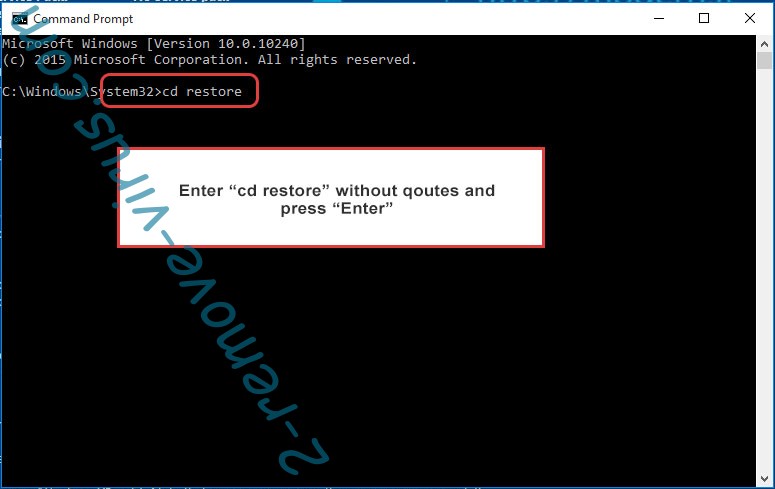

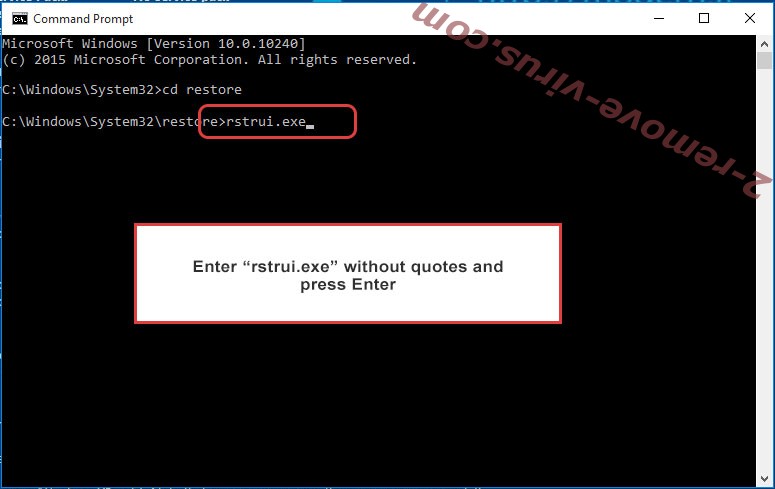

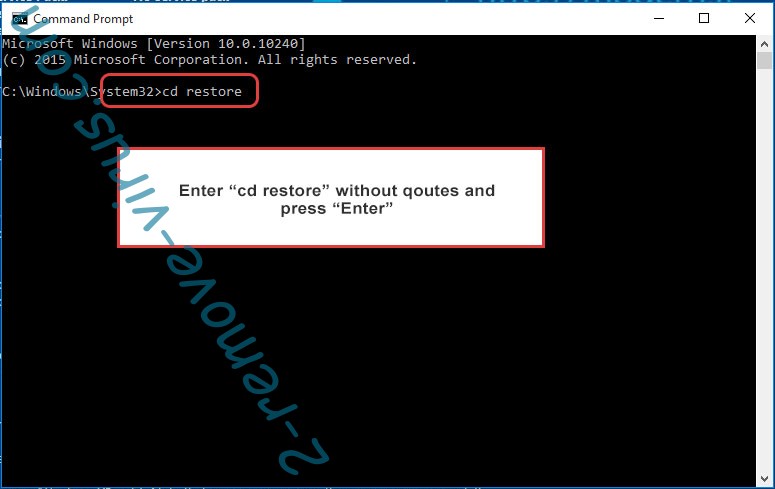

- Wpisz cd restore i naciśnij Enter.

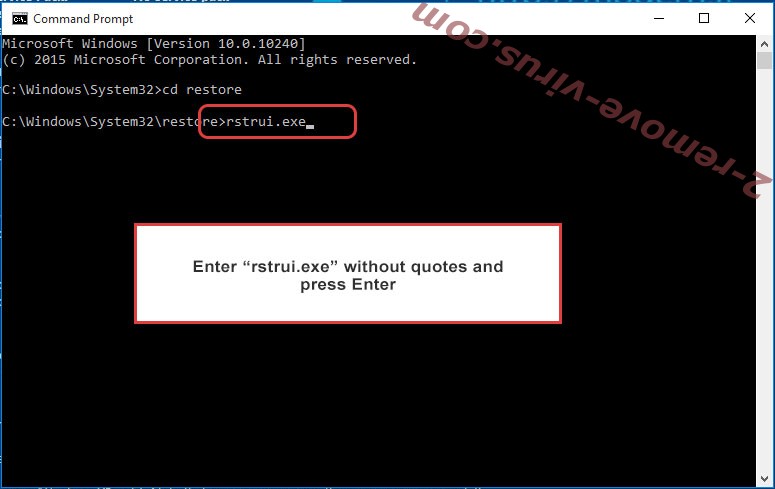

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

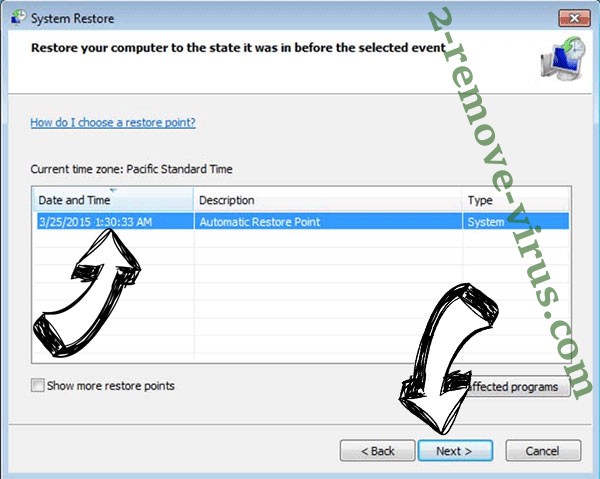

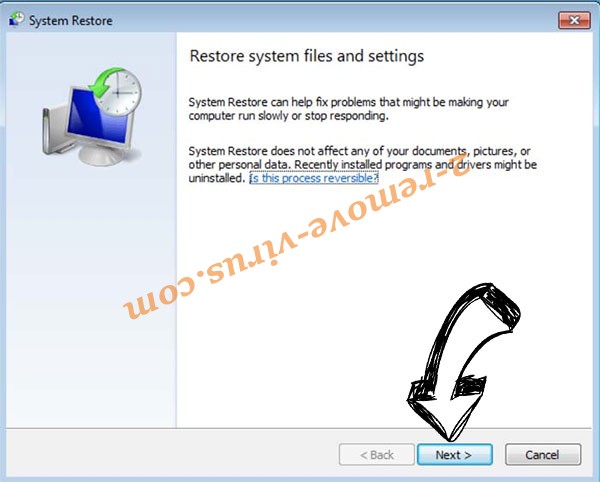

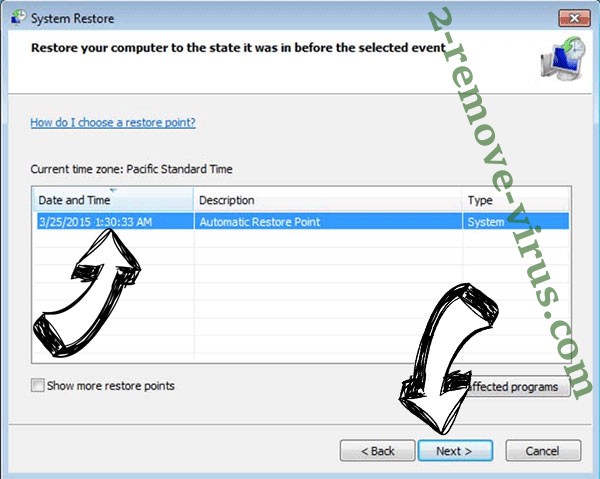

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

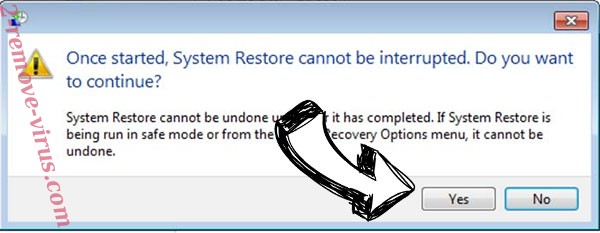

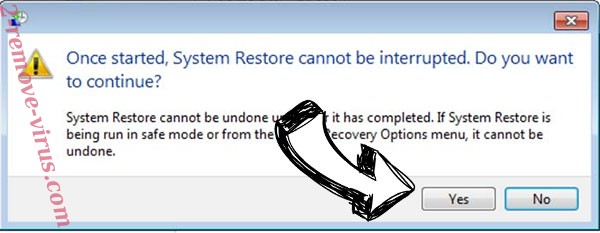

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć .ROGER file ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

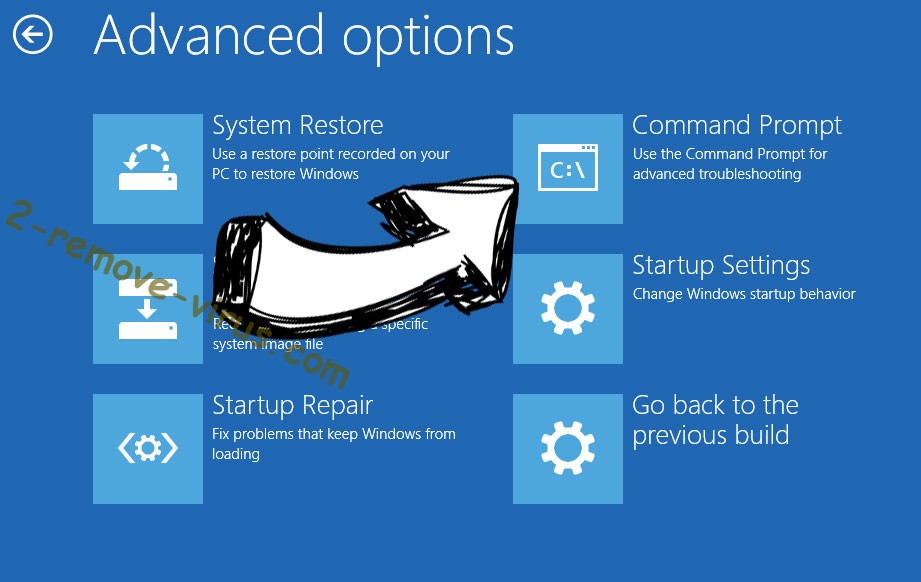

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.