Czy jest to poważne zagrożenie

Ransomware znany Serpom ransomware jako jest klasyfikowany jako poważne zagrożenie, ze względu na możliwe uszkodzenia może zrobić na komputerze. Prawdopodobnie nigdy wcześniej nie wpadłeś na to, a dowiedzieć się, co robi, może być szczególnie nieprzyjemnym doświadczeniem. Nie będziesz mieć dostępu do swoich danych, jeśli oprogramowanie ransomware je zablokowało, dla którego często używa silnych algorytmów szyfrowania. Szyfrowanie danych szkodliwego programu jest tak szkodliwe, ponieważ przywracanie plików nie jest możliwe w każdym przypadku.

Masz możliwość zakupu deszyfratora od oszustów, ale z powodów, które wymienimy poniżej, nie jest to najlepszy pomysł. Przed czymkolwiek innym, płacenie nie gwarantuje, że pliki zostaną przywrócone. Nie zapomnij, z kim masz do czynienia, i nie oczekuj, że oszuści zawracają sobie głowę wysłaniem deszyfratora, gdy mają do wyboru tylko zabranie pieniędzy. Dodatkowo, że pieniądze okupu będzie finansować przyszłe ransomware i szkodliwych projektów programu. Czy rzeczywiście chcesz wspierać coś, co robi wiele milionów dolarów szkód. Ludzie są również coraz bardziej przyciąga do całej firmy, ponieważ ilość ludzi, którzy płacą okup uczynić ransomware bardzo opłacalne. Inwestowanie pieniędzy, które są wymagane od ciebie do tworzenia kopii zapasowych może być lepszym rozwiązaniem, ponieważ utrata pliku nie będzie problemem. Jeśli masz kopię zapasową dostępne, można po prostu odinstalować Serpom ransomware wirusa, a następnie odzyskać pliki, nie martwiąc się o ich utraty. Nie możesz również zapoznać się z rozprzestrzenianiem się oprogramowania ransomware, a poniżej wyjaśnimy najczęstsze metody.

Ransomware rozprzestrzeniania sposobów

Większość typowych sposobów dystrybucji ransomware obejmuje za pośrednictwem spamu, zestawów exploitów i złośliwych plików do pobrania. Widząc, jak te metody są nadal dość popularne, oznacza to, że ludzie są nieco zaniedbania, gdy korzystają z poczty e-mail i pobrać pliki. Bardziej wyrafinowane metody mogą być również stosowane, chociaż nie są one tak popularne. Hakerzy po prostu muszą udawać, że pochodzą z godnej zaufania firmy, napisać ogólny, ale nieco wiarygodny e-mail, dodać zainfekowany plik do wiadomości e-mail i wysłać go do przyszłych ofiar. Zazwyczaj napotkasz tematy dotyczące pieniędzy w tych wiadomościach e-mail, ponieważ te typy wrażliwych tematów są tym, na co użytkownicy są bardziej podatni na spadki. Dość często zobaczysz wielkie nazwiska, takie jak Amazon używane, na przykład, jeśli Amazon wysłał komuś paragon za zakup, którego użytkownik nie zrobił, on / ona otworzy załączony plik na raz. Bądź na poszukiwania niektórych znaków przed otwarciem plików dołączonych do wiadomości e-mail. Jeśli nadawca nie jest osobą, którą znasz, zanim otworzysz wszystko, co ci wysłał, zbadaj je. Podwójne sprawdzenie adresu e-mail nadawcy jest nadal konieczne, nawet jeśli znasz nadawcę. Bądź na poszukiwania błędów gramatycznych lub użytkowania, które są zwykle dość rażące w tych e-mailach. Zwróć uwagę na to, jak nadawca zwraca się do Ciebie, jeśli jest to nadawca, z którym wcześniej prowadziłeś działalność, zawsze będzie używał Twojego imienia i nazwiska w powitaniu. Niektóre złośliwe oprogramowanie do kodowania plików mogą również używać nieaktualnych programów w systemie do wprowadzania. Program jest wyposażony w słabe punkty, które mogą być wykorzystywane przez ransomware, ale są one regularnie łatane przez dostawców. Jednak sądząc po dystrybucji WannaCry, najwyraźniej nie każdy spieszy się, aby zainstalować te aktualizacje. Sytuacje, w których złośliwe oprogramowanie wykorzystuje luki w zabezpieczeniach, są powodem, dla którego ważne jest regularne aktualizowanie programów. Poprawki można ustawić, aby zainstalować automatycznie, jeśli okaże się, że te alerty irytujące.

Co można zrobić z plikami

Złośliwe oprogramowanie do kodowania plików skanuje w poszukiwaniu określonych typów plików po dodaniu się do systemu, a po ich znalezieniu zostaną zakodowane. Jeśli nie zdajesz sobie sprawy z procesu szyfrowania, z pewnością wiesz, że coś się dzieje, gdy nie możesz otworzyć plików. Dowiesz się, które pliki zostały zaszyfrowane, ponieważ będą miały do nich dołączone dziwne rozszerzenie. Można użyć silnego algorytmu szyfrowania, co sprawi, że odszyfrowanie danych byłoby bardzo trudne, jeśli nie niemożliwe. Będziesz mógł zauważyć notatkę o kupnie, która ujawni, że Twoje dane zostały zaszyfrowane i aby je odszyfrować. Sugerowany program deszyfrowania nie będzie wolny, oczywiście. Notatka powinna wyraźnie wyjaśnić, ile kosztuje narzędzie odszyfrowywania, ale jeśli nie, to daje adres e-mail, aby skontaktować się z oszustami, aby skonfigurować cenę. Z już omówionych powodów płacenie hakerom nie jest sugerowaną opcją. Pomyśl tylko o spełnieniu wymagań, gdy wszystko inne zawiedzie. Może po prostu nie przypominasz sobie tworzenia kopii. Może to być również możliwość, że będzie można zlokalizować narzędzie do odzyskiwania plików za darmo. Darmowe deszyfratory mogą być dostępne, jeśli ktoś był w stanie odszyfrować plik szyfrowania złośliwego oprogramowania. Należy o tym pamiętać przed opłaceniem żądanych pieniędzy nawet krzyże swój umysł. Byłoby mądrzejszym pomysłem na zakup kopii zapasowej z niektórymi z tych pieniędzy. Jeśli utworzono kopię zapasową przed zakażeniem miało miejsce, powinieneś być w stanie przywrócić je stamtąd po zakończeniu Serpom ransomware wirusa. Teraz, gdy jak niebezpieczne może być szyfrowanie plików złośliwego oprogramowania, spróbuj go jak najwięcej uniknąć. Trzymaj się bezpiecznych stron internetowych, jeśli chodzi o pobieranie, zwróć uwagę na to, jaki rodzaj otwartych załączników wiadomości e-mail otwierasz, i upewnij się, że programy są aktualizowane.

Metody usuwania Serpom ransomware wirusów

Jeśli ransomware jest nadal w systemie, trzeba będzie uzyskać narzędzie do usuwania złośliwego oprogramowania, aby się go pozbyć. Ręczne naprawianie wirusa może być Serpom ransomware trudne, ponieważ może to oznaczać, że urządzenie może nieumyślnie uszkodzić urządzenie. Zamiast tego, za pomocą oprogramowania anty-malware nie zagrozić urządzenia dalej. Narzędzie anty-malware jest tworzony w celu dbania o te zagrożenia, może nawet zapobiec infekcji robi szkody. Wybierz narzędzie anty-malware, które może najlepiej radzić sobie z twoją sytuacją, i wykonać pełne skanowanie systemu po zainstalowaniu go. Jednak narzędzie nie będzie w stanie odszyfrować danych, więc nie oczekuj, że pliki zostaną odszyfrowane po infekcji. Po całkowitym zakończeniu oprogramowania ransomware można bezpiecznie ponownie korzystać z komputera, regularnie edycyjnie danych.

Offers

Pobierz narzędzie do usuwaniato scan for Serpom ransomwareUse our recommended removal tool to scan for Serpom ransomware. Trial version of provides detection of computer threats like Serpom ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć Serpom ransomware w trybie awaryjnym z obsługą sieci.

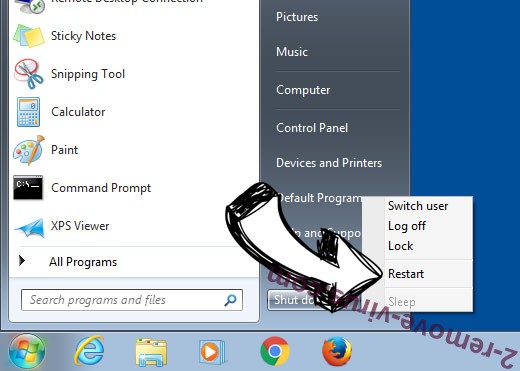

Usunąć Serpom ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć Serpom ransomware

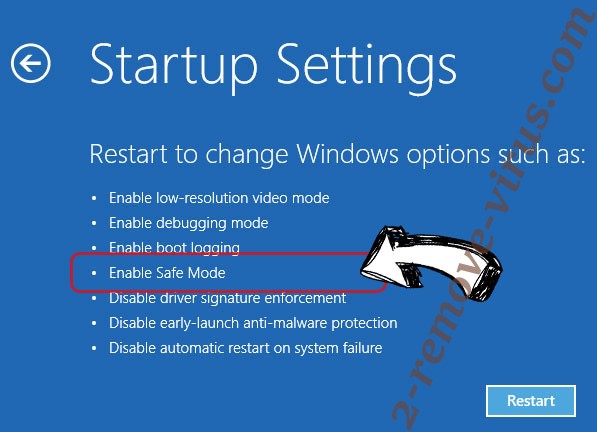

Usunąć Serpom ransomware z Windows 8 i Windows 10

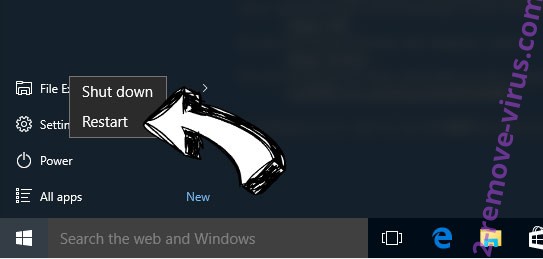

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć Serpom ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

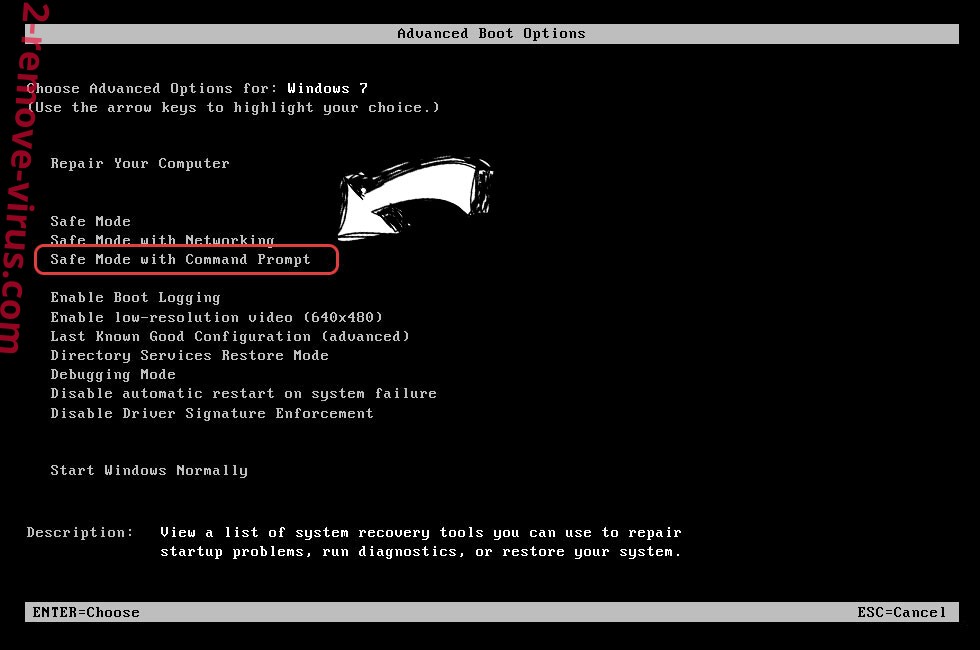

Usunąć Serpom ransomware z Windows 7/Windows Vista/Windows XP

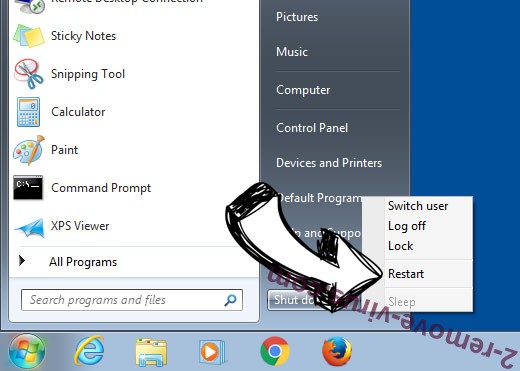

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

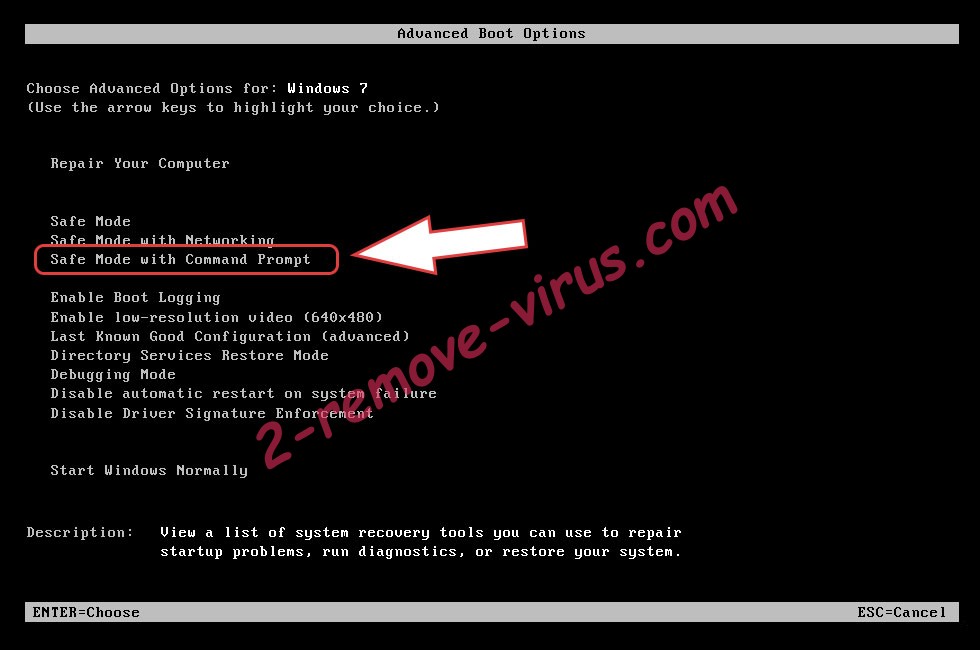

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

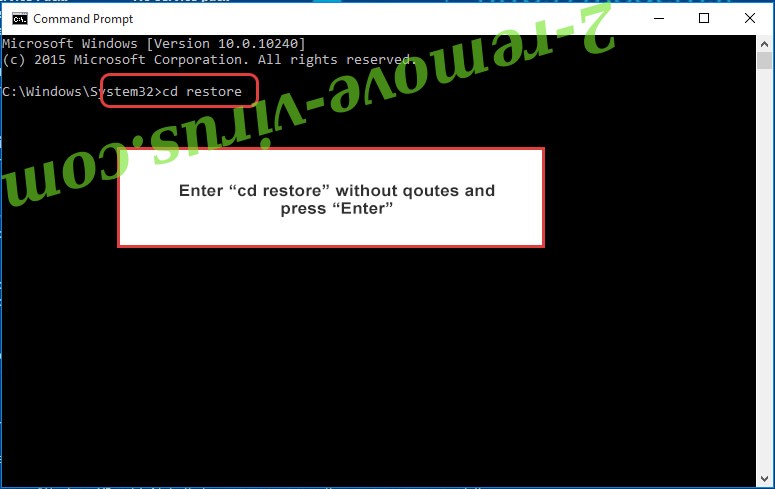

- Wybierz polecenie wiersza polecenia z listy.

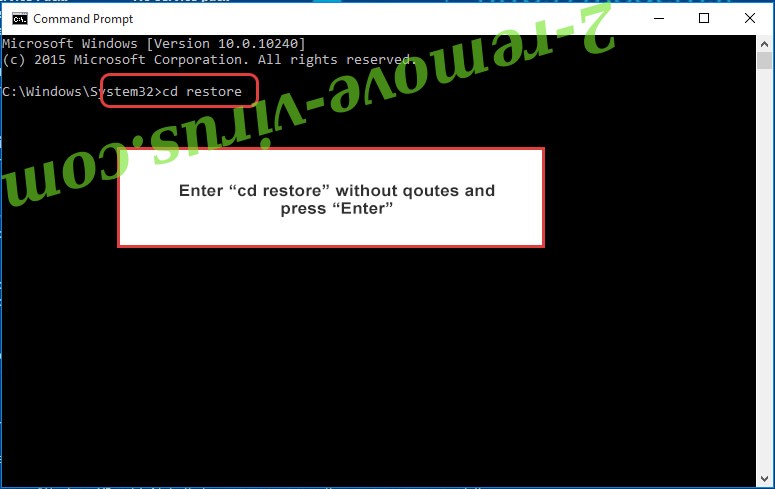

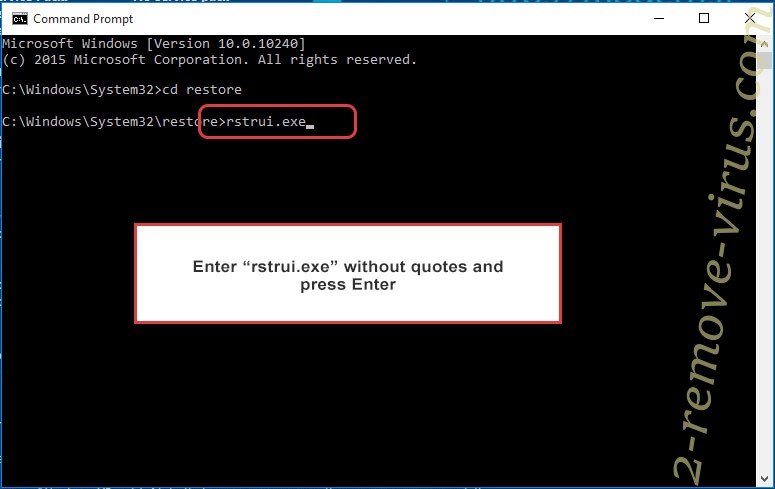

- Wpisz cd restore i naciśnij Enter.

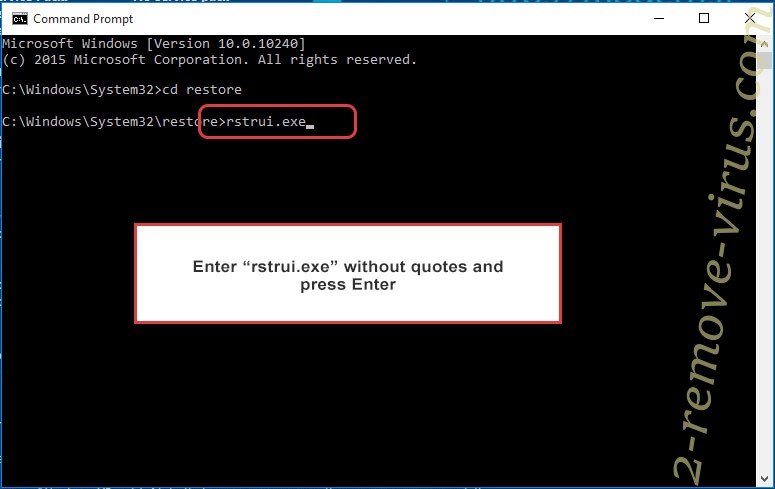

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

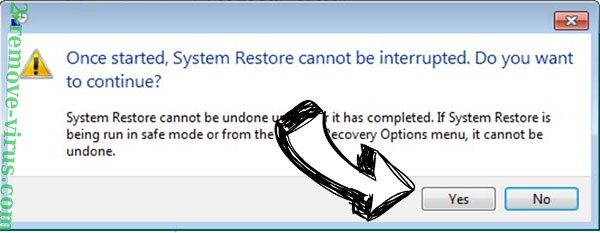

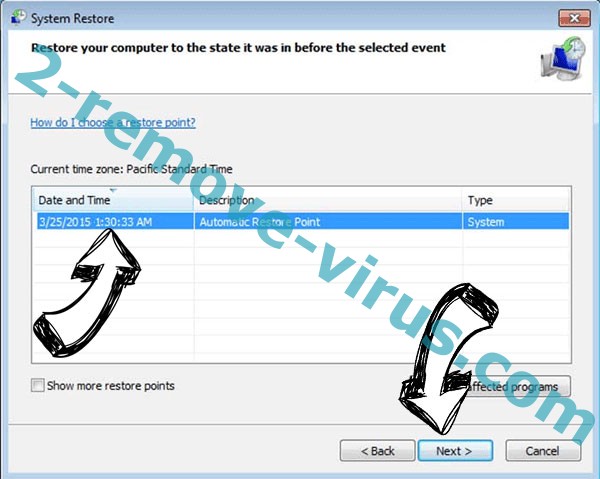

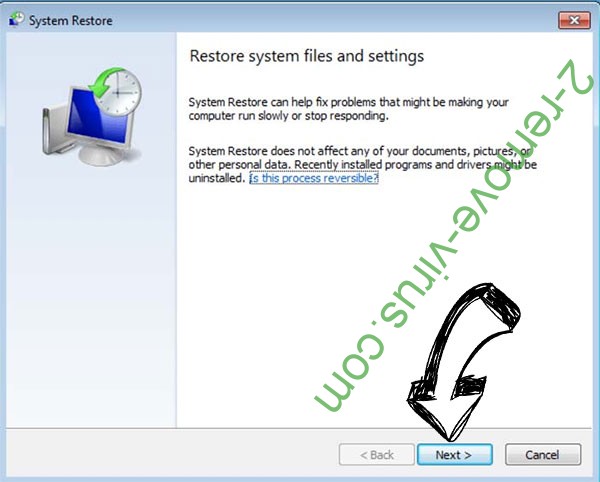

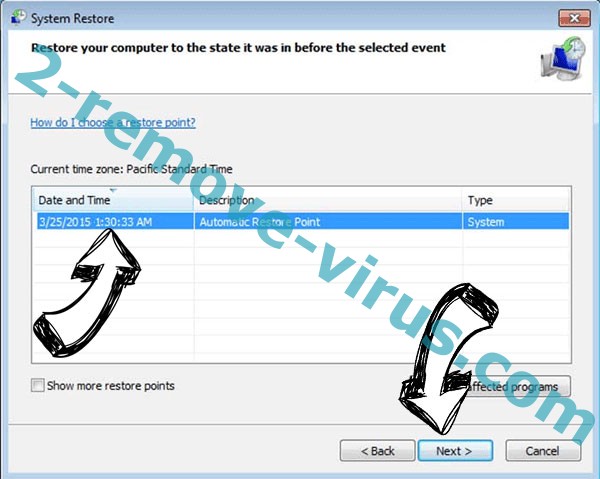

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

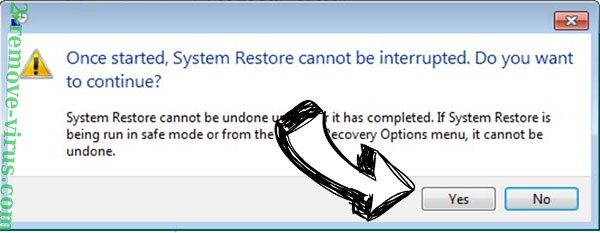

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć Serpom ransomware z Windows 8 i Windows 10

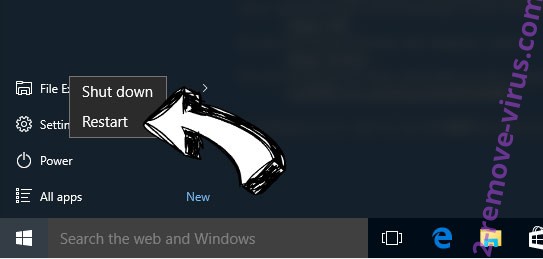

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

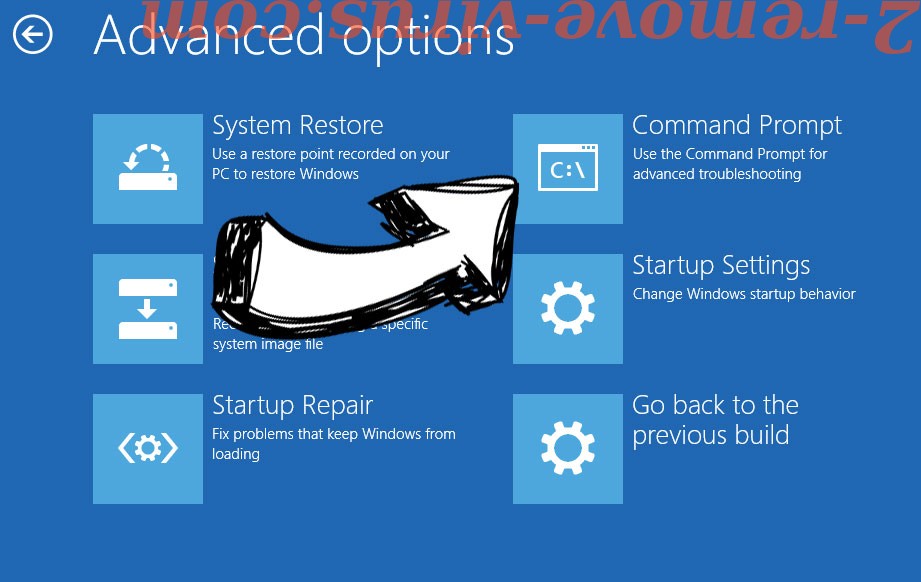

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.