Informacje o wirusie StormByte Ransomware

StormByte Ransomware to infekcja złośliwym programem wysokiego poziomu, sklasyfikowana jako ransomware. Być może niekoniecznie słyszałeś o nim lub spotkałeś się z nim wcześniej, a ustalenie, co robi, może być szczególnie szokujące. Silne algorytmy szyfrowania są używane przez złośliwy program szyfrujący pliki do szyfrowania danych, a po ich zablokowaniu nie będzie można ich otworzyć. Ransomware jest uważane za jedną z najbardziej szkodliwych infekcji, jakie możesz mieć, ponieważ odszyfrowanie plików nie zawsze jest prawdopodobne.

Oszuści dadzą ci możliwość odzyskania plików poprzez zapłacenie okupu, ale ta opcja nie jest zalecana z kilku powodów. Po pierwsze, możesz po prostu marnować pieniądze na nic, ponieważ płatność nie zawsze oznacza odszyfrowanie danych. Bylibyśmy zaskoczeni, gdyby przestępcy nie wzięli twoich pieniędzy i nie poczuli się zobowiązani do pomocy w odzyskaniu plików. Co więcej, pieniądze, które zapewnisz, zostaną przeznaczone na finansowanie większej liczby przyszłych programów ransomware i złośliwego oprogramowania. Czy naprawdę chciałbyś wesprzeć coś, co wyrządza szkody w wysokości wielu milionów dolarów. Im więcej ofiar płaci, tym bardziej staje się to opłacalne, przyciągając w ten sposób więcej złośliwych ludzi. W przyszłości możesz ponownie znaleźć się w tego typu sytuacji, więc zainwestowanie żądanych pieniędzy w kopię zapasową byłoby mądrzejsze, ponieważ utrata danych nie byłaby możliwa. I możesz po prostu wyeliminować StormByte Ransomware bez problemów. Szczegółowe informacje na temat najczęstszych metod rozprzestrzeniania można znaleźć w poniższym akapicie, jeśli nie masz pewności, w jaki sposób złośliwe oprogramowanie szyfrujące pliki zdołało zainfekować twój system.

Jak dostałeś StormByte Ransomware

Ransomware często wykorzystuje dość podstawowe metody dystrybucji, takie jak spam e-mail i złośliwe pliki do pobrania. Zwykle nie jest konieczne wymyślanie bardziej wyrafinowanych metod, ponieważ wielu użytkowników jest dość niedbałych, gdy używają wiadomości e-mail i pobierają coś. Nie oznacza to jednak, że rozrzutniki w ogóle nie używają bardziej wyrafinowanych sposobów. Hakerzy piszą nieco przekonującą wiadomość e-mail, udając, że pochodzą z jakiejś legalnej firmy lub organizacji, dodają złośliwe oprogramowanie do wiadomości e-mail i wysyłają je do ludzi. Te e-maile często wspominają o pieniądzach, ponieważ jest to delikatny temat, a ludzie są bardziej podatni na nagłe otwieranie e-maili wspominających o pieniądzach. Cyberprzestępcy wolą też udawać, że są z Amazona, a potencjalne ofiary ostrzegają o jakiejś nietypowej aktywności zauważonej na ich koncie, która natychmiast zachęciłaby użytkownika do otwarcia załącznika. Aby się przed tym uchronić, są pewne rzeczy, które musisz zrobić, gdy masz do czynienia z e-mailami. Przed otwarciem załączonego pliku sprawdź, kto jest nadawcą i czy można mu zaufać. Jeśli nadawcą okaże się ktoś, kogo znasz, nie spiesz się z otwieraniem pliku, najpierw dokładnie sprawdź adres e-mail. Uważaj na oczywiste błędy gramatyczne, często są one rażące. Powinieneś również sprawdzić, w jaki sposób nadawca zwraca się do Ciebie, jeśli jest to nadawca, z którym wcześniej miałeś interesy, zawsze powita Cię Twoim imieniem i nazwiskiem, a nie uniwersalnym Klientem lub Członkiem. Luki w zabezpieczeniach urządzenia Nieaktualne oprogramowanie może być również wykorzystywane jako droga do urządzenia. Program zawiera pewne słabe punkty, które mogą zostać wykorzystane przez złośliwe oprogramowanie, aby dostać się do urządzenia, ale dostawcy łatają je, gdy tylko zostaną wykryte. Jednak sądząc po dystrybucji WannaCry, najwyraźniej nie każdy jest tak szybki w aktualizowaniu swoich programów. Bardzo ważne jest, aby regularnie łatać oprogramowanie, ponieważ jeśli luka w zabezpieczeniach jest wystarczająco poważna, poważne luki mogą zostać wykorzystane przez złośliwe oprogramowanie, więc upewnij się, że wszystkie programy są zaktualizowane. Aktualizacje można ustawić tak, aby instalowały się automatycznie, jeśli nie chcesz zawracać sobie nimi głowy za każdym razem.

Do czego służy StormByte Ransomware

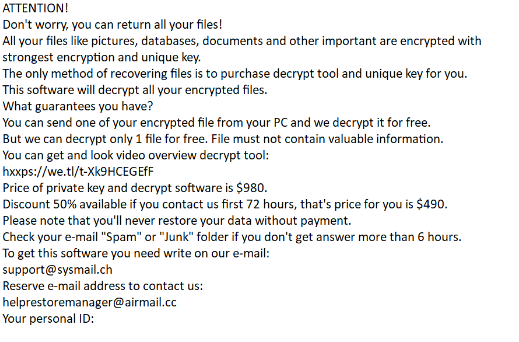

Twoje pliki zostaną zakodowane, gdy tylko złośliwe oprogramowanie kodujące pliki zainfekuje Twój komputer. Twoje pliki nie będą dostępne, więc nawet jeśli nie zdasz sobie sprawy, co dzieje się na początku, w końcu będziesz wiedział. Zobaczysz także dziwne rozszerzenie dodane do wszystkich plików, których dotyczy problem, co może pomóc w rozpoznaniu złośliwego oprogramowania kodującego pliki. Niektóre złośliwe oprogramowanie szyfrujące pliki może wykorzystywać silne algorytmy szyfrowania, co sprawi, że odszyfrowanie danych będzie bardzo trudne, jeśli nie niemożliwe. Jeśli nadal jesteś zdezorientowany tym, co się dzieje, notatka z żądaniem okupu powinna wszystko wyjaśnić. Oferowany program deszyfrujący nie będzie oczywiście bezpłatny. Notatka powinna wyraźnie pokazywać cenę narzędzia deszyfrującego, ale jeśli tak się nie stanie, otrzymasz możliwość skontaktowania się z cyberprzestępcami w celu ustalenia ceny. Najwyraźniej nie uważamy, że płacenie jest mądrym pomysłem, z powodów już omówionych. Kiedy którakolwiek z pozostałych opcji nie pomoże, dopiero wtedy powinieneś pomyśleć o spełnieniu żądań. Być może zapomniałeś, że wykonałeś kopię zapasową swoich plików. W przypadku niektórych złośliwych programów kodujących dane można znaleźć bezpłatne narzędzia deszyfrujące. Badacze złośliwego oprogramowania mogą od czasu do czasu wypuszczać bezpłatne deszyfratory, jeśli ransomware można odszyfrować. Zastanów się nad tym, zanim jeszcze pomyślisz o spełnieniu wymagań. Zakup kopii zapasowej z tą sumą może być bardziej korzystny. Jeśli wykonałeś kopię zapasową przed zanieczyszczeniem, możesz odzyskać pliki po pełnym odinstalowaniu StormByte Ransomware wirusa. Powinieneś być w stanie zabezpieczyć swój komputer przed oprogramowaniem ransomware w przyszłości, a jedną z metod jest zapoznanie się ze środkami, które mogą zainfekować twój komputer. Przynajmniej przestań losowo otwierać załączniki wiadomości e-mail, aktualizuj programy i pobieraj tylko ze źródeł, o których wiesz, że możesz zaufać.

StormByte Ransomware usunięcie

Jeśli chcesz całkowicie pozbyć się złośliwego oprogramowania szyfrującego pliki, potrzebny będzie program antywirusowy. Jeśli masz niewielkie doświadczenie, jeśli chodzi o komputery, możesz przypadkowo spowodować dodatkowe szkody podczas próby ręcznego naprawienia StormByte Ransomware wirusa. Korzystanie z narzędzia chroniącego przed złośliwym oprogramowaniem jest lepszą decyzją. Oprogramowanie do usuwania złośliwego oprogramowania jest przeznaczone do dbania o te zagrożenia, może nawet zapobiec infekcji. Wybierz narzędzie, zainstaluj je, przeskanuj system i upewnij się, że eliminujesz złośliwe oprogramowanie szyfrujące pliki. Oprogramowanie nie pomoże jednak odszyfrować danych. Jeśli złośliwe oprogramowanie kodujące dane całkowicie zniknęło, przywróć dane z kopii zapasowej, a jeśli go nie masz, zacznij go używać.

Offers

Pobierz narzędzie do usuwaniato scan for StormByte RansomwareUse our recommended removal tool to scan for StormByte Ransomware. Trial version of provides detection of computer threats like StormByte Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć StormByte Ransomware w trybie awaryjnym z obsługą sieci.

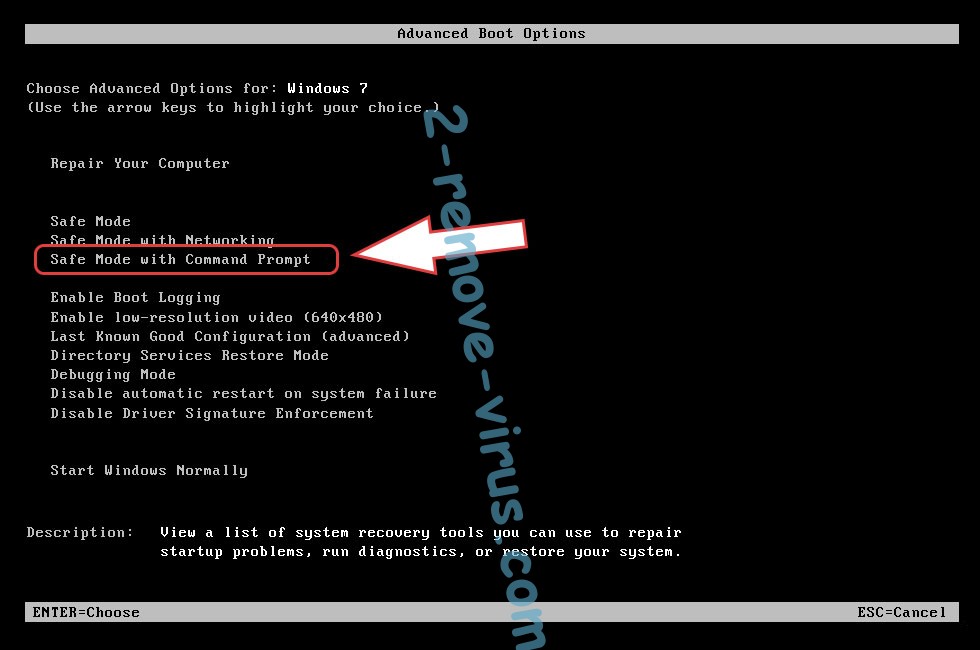

Usunąć StormByte Ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć StormByte Ransomware

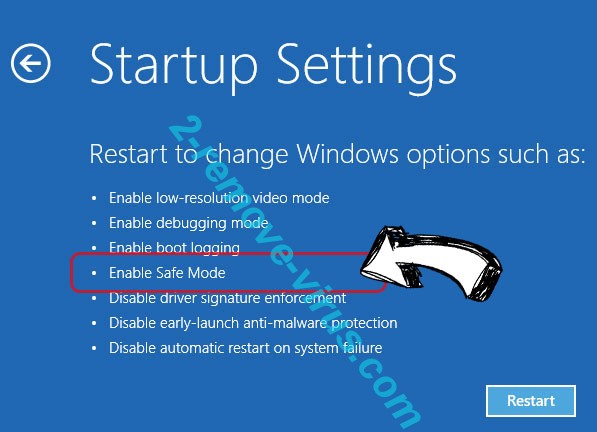

Usunąć StormByte Ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć StormByte Ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

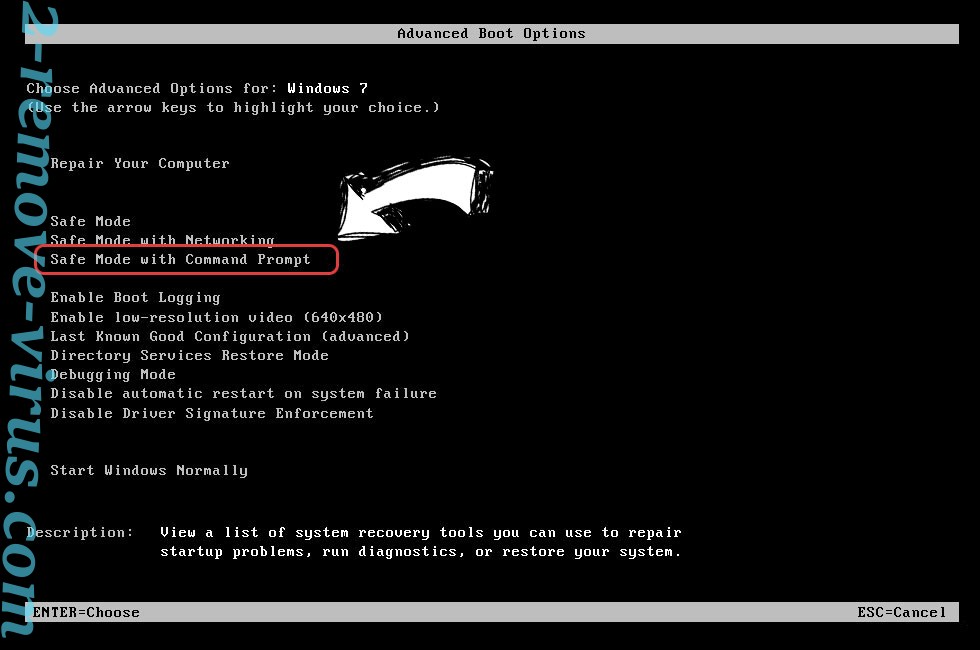

Usunąć StormByte Ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

- Wpisz cd restore i naciśnij Enter.

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

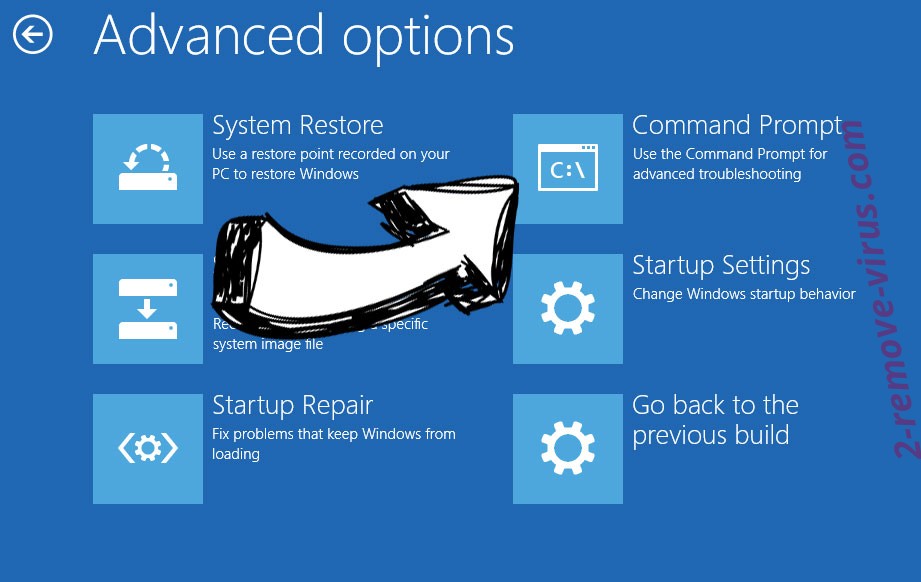

Usunąć StormByte Ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

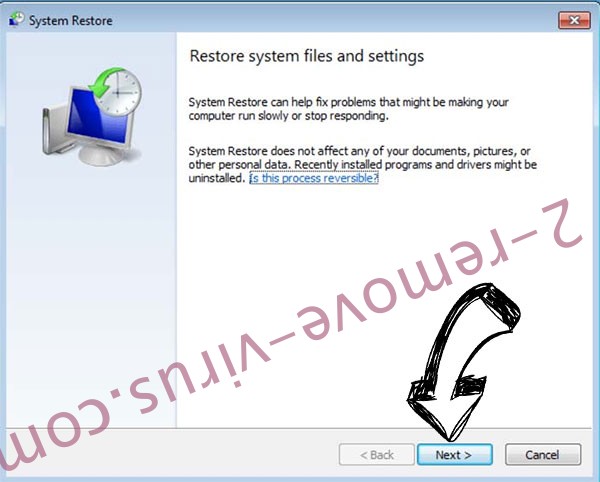

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.