Co można powiedzieć o . Tcvp Wirus plików

Tcvp Ransomware to bardzo poważne zagrożenie, znane jako ransomware lub malware szyfrujące pliki. Być może niekoniecznie słyszałeś o nim lub spotkałeś się z nim wcześniej, a szczególnie zaskakujące może być zobaczenie, co robi. Potężne algorytmy szyfrowania są używane do szyfrowania plików, a jeśli pomyślnie zaszyfruje pliki, nie będziesz już mógł uzyskać do nich dostępu. Powodem, dla którego to złośliwe oprogramowanie jest uważane za poważne zagrożenie, jest to, że nie zawsze można odszyfrować pliki.

Istnieje opcja płacenia oszustom za deszyfrator, ale nie jest to zalecane. Odszyfrowanie plików, nawet jeśli zapłacisz, nie jest gwarantowane, więc twoje pieniądze mogą zostać zmarnowane. Nie zapominaj, z kim masz do czynienia i nie oczekuj, że cyberprzestępcy zadadzą sobie trud, aby zapewnić ci deszyfrator, gdy będą mieli do wyboru po prostu wziąć twoje pieniądze. Ponadto, płacąc, wspierasz przyszłe projekty (więcej ransomware i złośliwego programu) tych przestępców. Czy naprawdę chcesz być zwolennikiem działalności przestępczej? Ludzie stają się coraz bardziej zainteresowani całą branżą, ponieważ im więcej osób spełnia żądania, tym bardziej staje się ona opłacalna. Zainwestowanie pieniędzy, o które prosisz, w kopię zapasową byłoby znacznie lepszą decyzją, ponieważ jeśli kiedykolwiek ponownie napotkasz tego rodzaju sytuację, utrata pliku nie będzie problemem, ponieważ możesz po prostu odzyskać je z kopii zapasowej. Jeśli masz dostępną opcję kopii zapasowej, możesz po prostu usunąć Tcvp wirusa, a następnie przywrócić pliki, nie martwiąc się o ich utratę. Jeśli nie masz pewności, w jaki sposób dostałeś infekcję, najczęstsze metody zostaną wyjaśnione w poniższym akapicie.

Jak uniknąć Tcvp infekcji ransomware

Załączniki e-mail, zestawy exploitów i złośliwe pliki do pobrania to najczęstsze metody dystrybucji ransomware. Ponieważ wielu użytkowników nie jest ostrożnych w sposobie korzystania z poczty e-mail lub skąd pobierają, rozsiewacze złośliwego oprogramowania szyfrujące pliki nie muszą używać bardziej wyrafinowanych metod. Nie oznacza to jednak, że rozsiewacze w ogóle nie stosują bardziej wyszukanych metod. Hakerzy dołączają zainfekowany plik do wiadomości e-mail, piszą półprawdopodobny tekst i udają, że pochodzą z wiarygodnej firmy/organizacji. Te e-maile zwykle omawiają pieniądze, ponieważ ze względu na delikatność tematu ludzie są bardziej skłonni do ich otwierania. Dość często można zobaczyć duże nazwy firm, takie jak Amazon, na przykład, jeśli Amazon wysłał komuś e-mailem paragon za zakup, którego użytkownik nie dokonał, nie czekałby na otwarcie załączonego pliku. Musisz zwrócić uwagę na pewne znaki podczas otwierania wiadomości e-mail, jeśli chcesz zabezpieczyć swój komputer. Sprawdź, czy nadawca jest Ci znany, zanim otworzysz załączony plik, który wysłał, a jeśli go nie rozpoznajesz, sprawdź, kim jest. Nie popełniaj błędu otwierania załącznika tylko dlatego, że nadawca brzmi prawdziwie, najpierw musisz sprawdzić, czy adres e-mail pasuje. Poszukaj błędów gramatycznych lub użytkowych, które są na ogół dość rażące w tego typu wiadomościach e-mail. Zwróć uwagę na to, jak nadawca zwraca się do Ciebie, jeśli jest to nadawca, który zna Twoje imię i nazwisko, zawsze powita Cię Twoim imieniem, a nie uniwersalnym Klientem lub Członkiem. Słabe punkty na urządzeniu Podatne na ataki programy mogą być również wykorzystywane do infekowania. Program ma pewne luki w zabezpieczeniach, które mogą zostać wykorzystane do przedostania się złośliwego oprogramowania do komputera, ale są one łatane przez dostawców natychmiast po ich wykryciu. Jednak z tego czy innego powodu nie wszyscy szybko aktualizują swoje oprogramowanie. Zalecamy aktualizację oprogramowania za każdym razem, gdy poprawka staje się dostępna. Aktualizacje mogą instalować się automatycznie, jeśli nie chcesz zawracać sobie nimi głowy za każdym razem.

Co możesz zrobić ze swoimi plikami

Gdy złośliwy program kodujący dane zdoła dostać się do komputera, zaatakuje określone typy plików i wkrótce po ich znalezieniu zostaną zakodowane. Nawet jeśli infekcja nie była oczywista od samego początku, z pewnością będziesz wiedział, że coś jest nie tak, gdy nie można uzyskać dostępu do twoich plików. Zauważysz, że zaszyfrowane pliki mają teraz rozszerzenie pliku, co prawdopodobnie pomogło ci rozpoznać ransomware. Twoje pliki mogły zostać zakodowane przy użyciu silnych algorytmów szyfrowania i prawdopodobnie zostaną zablokowane na stałe. Po zakończeniu procesu szyfrowania zauważysz powiadomienie o okupie, które spróbuje wyjaśnić, co stało się z Twoimi danymi. Narzędzie deszyfrujące zostanie ci zaoferowane, oczywiście w zamian za pieniądze, a przestępcy ostrzeżą, aby nie wdrażać innych metod, ponieważ może to prowadzić do trwale zaszyfrowanych danych. W notatce powinna być wyświetlana wyraźna cena, ale jeśli tak nie jest, musisz skontaktować się z cyberprzestępcami za pośrednictwem podanego adresu e-mail, aby dowiedzieć się, ile musisz zapłacić. Z powodów, które już omówiliśmy, nie sugerujemy płacenia okupu. Płacenie powinno być ostatecznością. Może zrobiłeś kopię zapasową, ale po prostu o tym zapomniałeś. W przypadku niektórych ransomware użytkownicy mogą nawet uzyskać bezpłatne deszyfratory. Jeśli złośliwe oprogramowanie kodujące dane można złamać, ktoś może być w stanie wydać program deszyfrujący za darmo. Pamiętaj o tym, zanim jeszcze pomyślisz o płaceniu cyberprzestępcom. Wykorzystanie części tych pieniędzy na zakup jakiejś kopii zapasowej może przynieść więcej korzyści. A jeśli kopia zapasowa jest dostępna, możesz odzyskać pliki stamtąd po wyeliminowaniu Tcvp wirusa, jeśli nadal zamieszkuje system. W przyszłości upewnij się, że unikasz złośliwego oprogramowania szyfrującego dane, a możesz to zrobić, zdając sobie sprawę z tego, jak się rozprzestrzenia. Upewnij się, że oprogramowanie jest aktualizowane za każdym razem, gdy dostępna jest aktualizacja, nie otwierasz losowych plików dołączonych do wiadomości e-mail i ufasz tylko bezpiecznym źródłom przy pobieranych plikach.

Tcvp Usuwanie ransomware

Jeśli chcesz całkowicie pozbyć się malware szyfrującego pliki, konieczne będzie posiadanie oprogramowania do usuwania malware. Aby ręcznie naprawić Tcvp wirusa nie jest prostym procesem, a jeśli nie jesteś czujny, możesz skończyć powodując więcej szkód. Korzystanie z narzędzia do usuwania złośliwego oprogramowania byłoby znacznie mniej uciążliwe. Oprogramowanie nie tylko jest w stanie pomóc w rozwiązaniu problemu, ale może również powstrzymać podobne przed dostaniem się w przyszłości. Więc zbadaj, co pasuje do tego, czego potrzebujesz, zainstaluj go, wykonaj skanowanie komputera i autoryzuj program, aby zakończyć kodowanie danych złośliwego oprogramowania. Jednak narzędzie nie będzie w stanie przywrócić plików, więc nie zdziw się, że pliki pozostaną zaszyfrowane. Jeśli masz pewność, że urządzenie jest czyste, odblokuj Tcvp pliki z kopii zapasowej.

Offers

Pobierz narzędzie do usuwaniato scan for TcvpUse our recommended removal tool to scan for Tcvp. Trial version of provides detection of computer threats like Tcvp and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

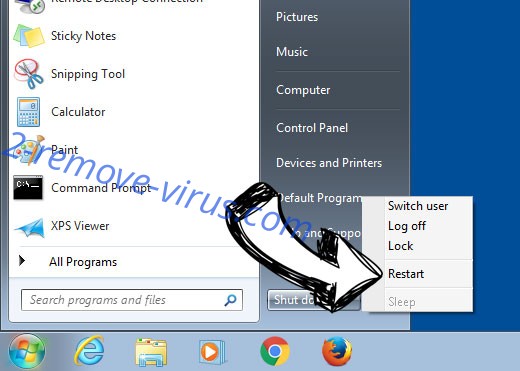

krok 1. Usunąć Tcvp w trybie awaryjnym z obsługą sieci.

Usunąć Tcvp z Windows 7/Windows Vista/Windows XP

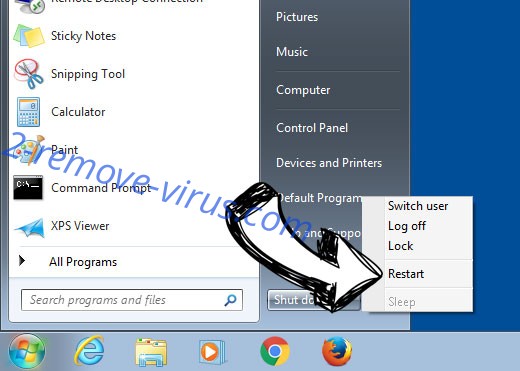

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć Tcvp

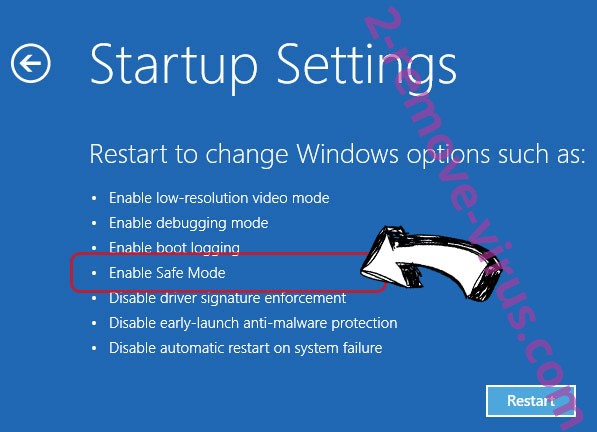

Usunąć Tcvp z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć Tcvp

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

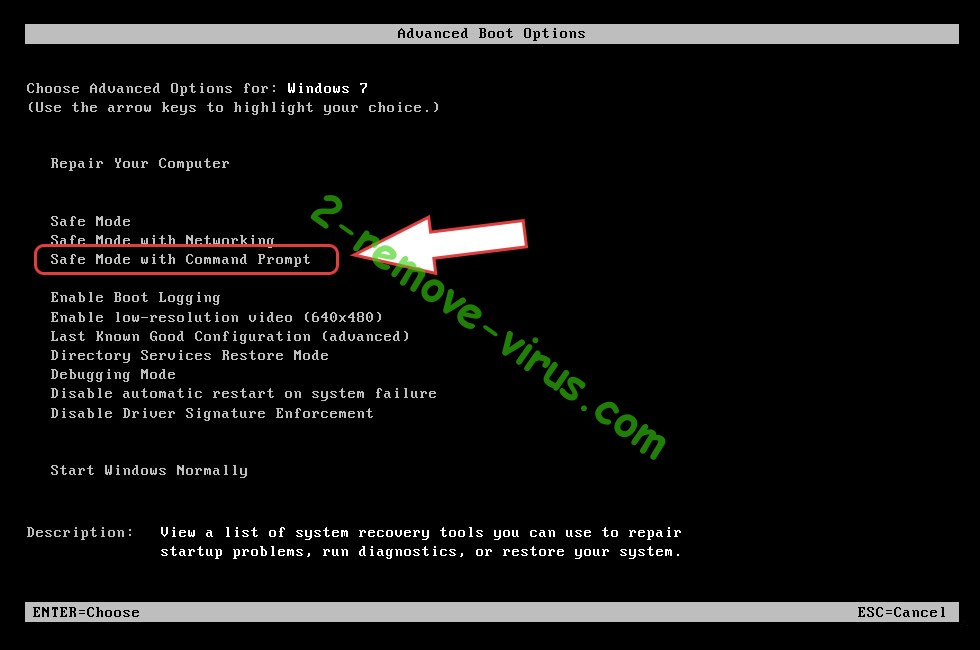

Usunąć Tcvp z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

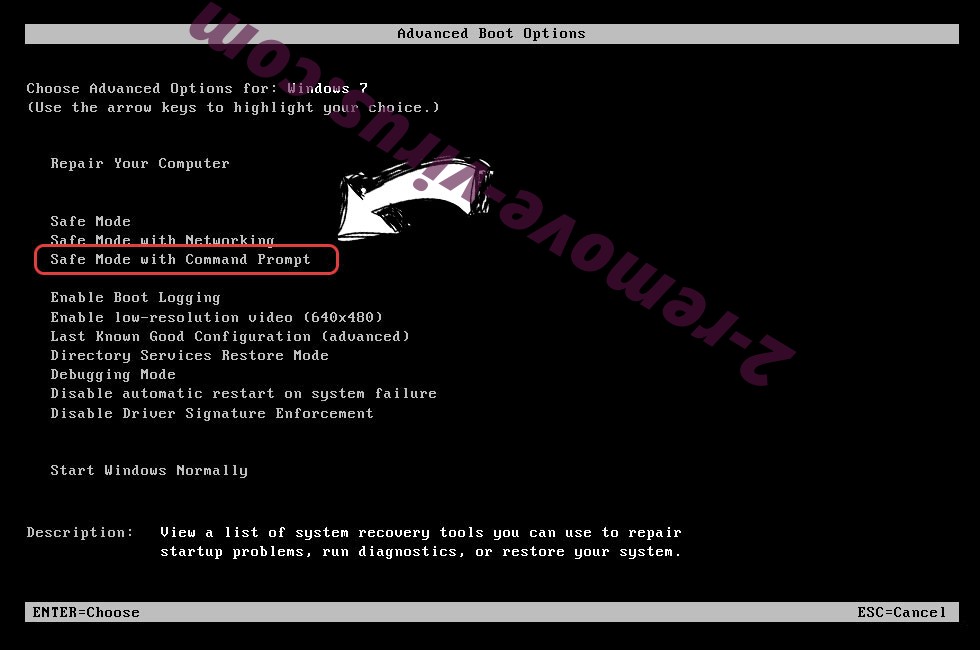

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

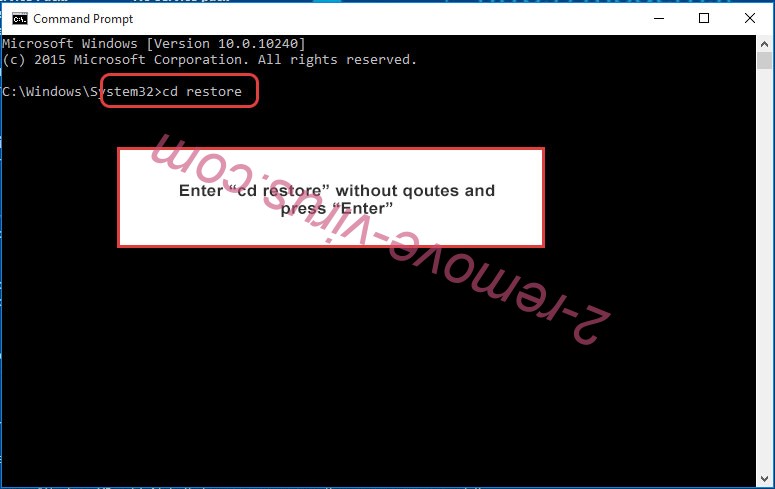

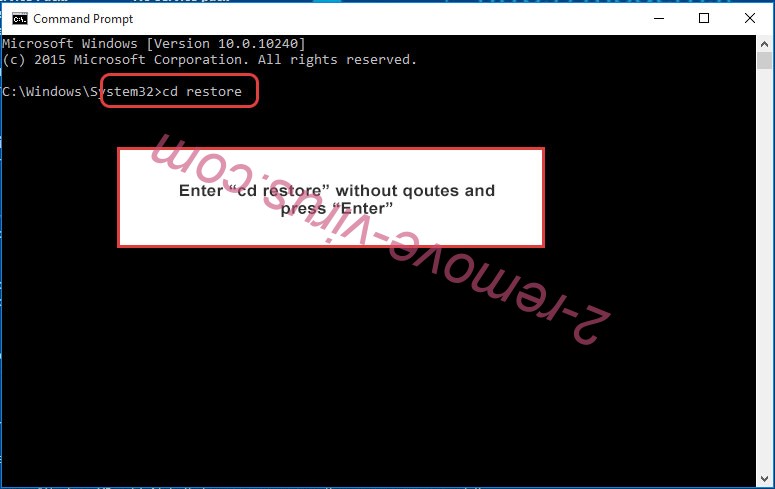

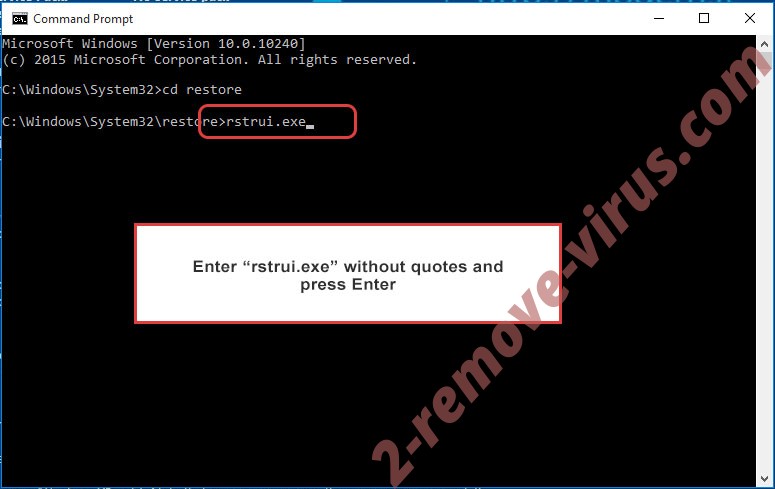

- Wpisz cd restore i naciśnij Enter.

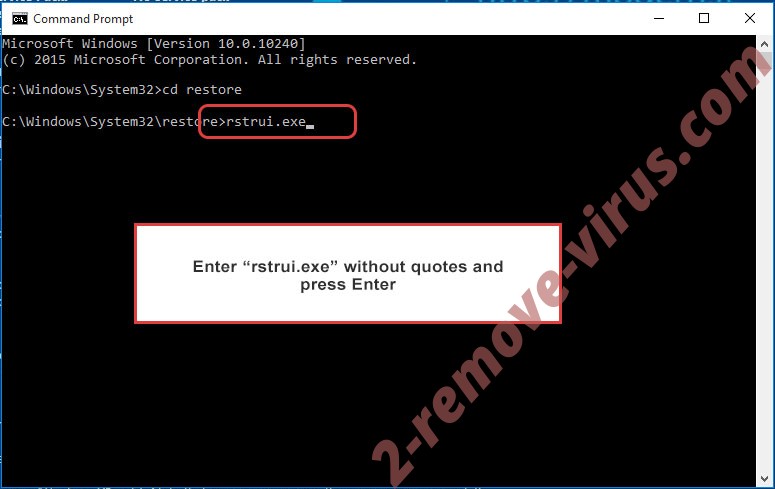

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

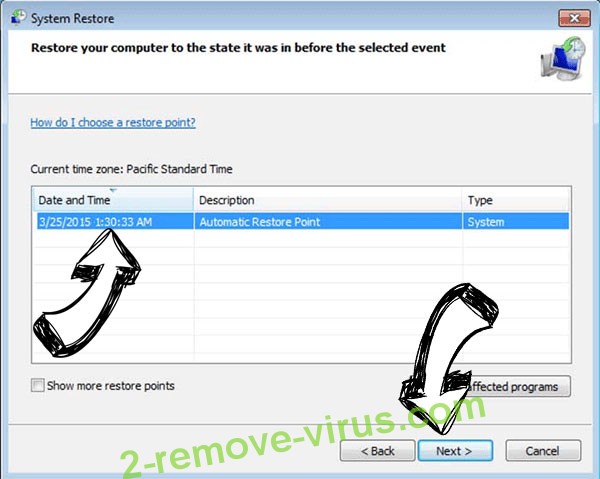

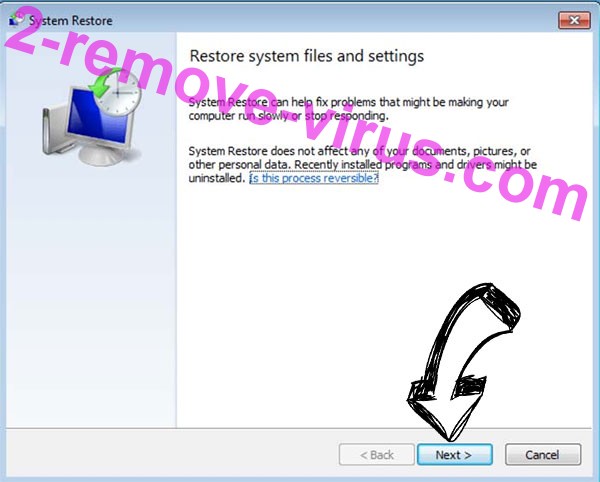

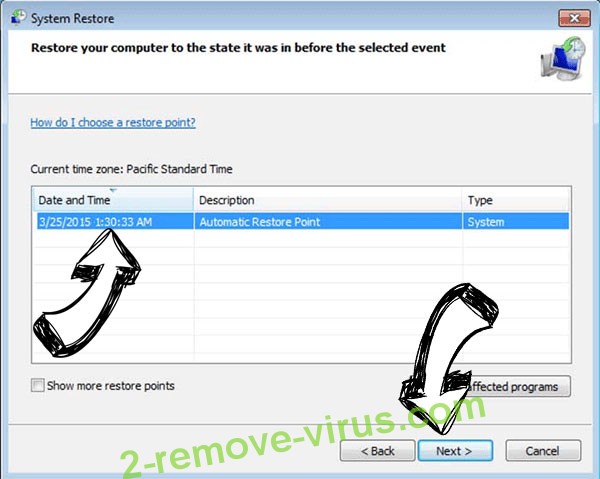

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

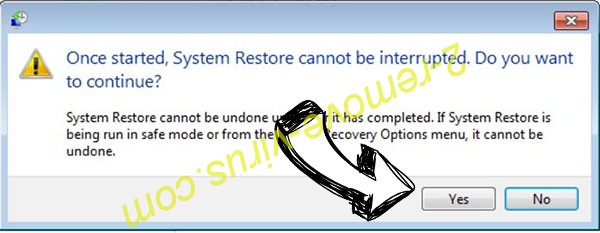

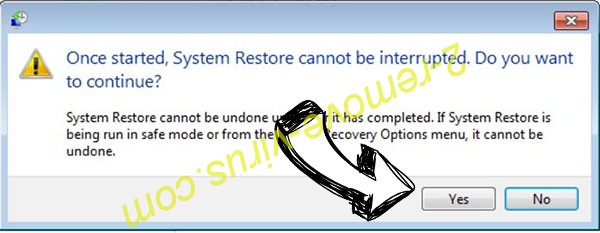

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć Tcvp z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

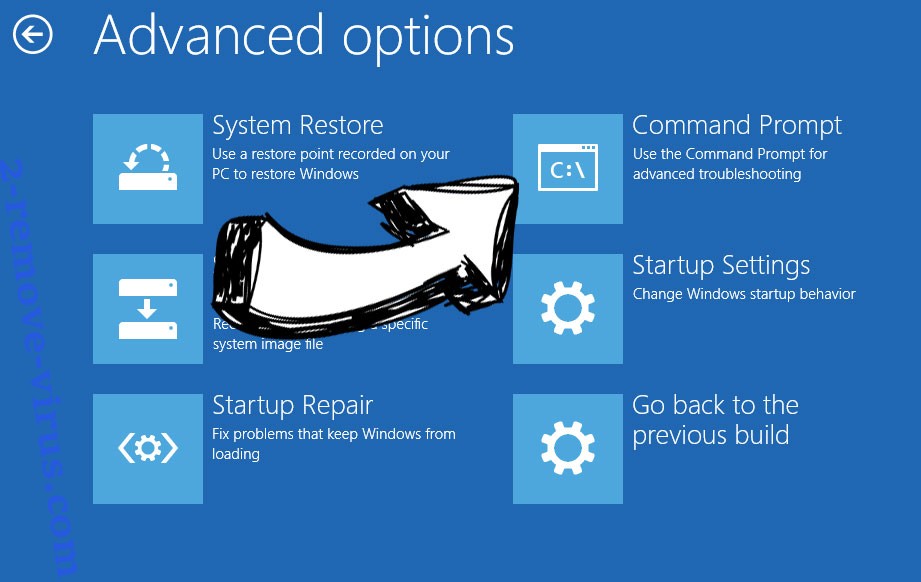

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.

Site Disclaimer

2-remove-virus.com is not sponsored, owned, affiliated, or linked to malware developers or distributors that are referenced in this article. The article does not promote or endorse any type of malware. We aim at providing useful information that will help computer users to detect and eliminate the unwanted malicious programs from their computers. This can be done manually by following the instructions presented in the article or automatically by implementing the suggested anti-malware tools.

The article is only meant to be used for educational purposes. If you follow the instructions given in the article, you agree to be contracted by the disclaimer. We do not guarantee that the artcile will present you with a solution that removes the malign threats completely. Malware changes constantly, which is why, in some cases, it may be difficult to clean the computer fully by using only the manual removal instructions.