Czy to ciężkie zakażenie

Ransomware znany jako TFlower jest sklasyfikowany jako poważne zakażenie, ze względu na ewentualne szkody może spowodować. Prawdopodobnie nigdy nie napotkano ransomware przed, w którym to przypadku, może być szczególnie zaskoczony. Potężne algorytmy szyfrowania są używane do szyfrowania, a jeśli pomyślnie szyfruje pliki, nie będzie w stanie uzyskać do nich dostęp dłużej. Jest to uważane za wysoce niebezpieczne zagrożenie, ponieważ ransomware zaszyfrowanych plików nie są zawsze odszyfrować.

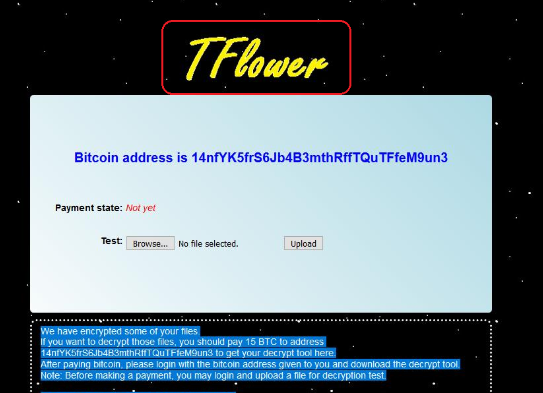

Odszyfrowujący zostanie zaproponowany przez cyberprzestępców, ale dając do wymagań nie może być największym pomysłem. Przed cokolwiek innego, płacenie nie gwarantuje odszyfrowywania plików. Dlaczego ludzie, którzy zablokował swoje dane pierwsze miejsce pomóc przywrócić je, gdy nie ma nic powstrzymując ich od tylko biorąc pieniądze. Przyszłe działania przestępców byłyby również wspierane przez te pieniądze. Czy naprawdę chcesz wesprzeć coś, co robi wiele milionów dolarów na szkodę. Kiedy ofiary płacą, plik szyfrujący złośliwy program stale staje się bardziej opłacalne, przyciągając więcej ludzi, którzy mają pragnienie, aby zarobić łatwe pieniądze. Sytuacje, w których można stracić pliki mogą wystąpić cały czas, więc Backup będzie lepszą inwestycją. Jeśli kopia zapasowa była dostępna, można po prostu usunąć, TFlower a następnie przywrócić dane, nie martwiąc się o ich utratę. Jeśli jesteś mylić o tym, jak infekcja udało się dostać do urządzenia, Najczęstsze metody zostaną wyjaśnione w poniższym akapicie.

Metody dystrybucji oprogramowania ransomware

Plik kodowania złośliwego oprogramowania może zainfekować całkiem łatwo, zwykle za pomocą takich prostych metod jak dodawanie zainfekowanych plików do wiadomości e-mail, wykorzystując niezałatane oprogramowanie i hosting zanieczyszczonych plików na wątpliwych platformach pobierania. Ponieważ wiele osób nie są ostrożni, w jaki sposób korzystać z ich e-mail lub skąd pobrać, plik kodowania złośliwego oprogramowania dystrybutorów nie trzeba myśleć o sposobach, które są bardziej skomplikowane. Bardziej skomplikowane sposoby mogą być również wykorzystywane, choć nie są one tak popularne. Wszyscy hakerzy muszą zrobić, to dołączyć złośliwy plik do wiadomości e-mail, napisać jakiś tekst, i fałszywie Państwo być z wiarygodnej firmy/organizacji. Ogólnie rzecz biorąc, e-maile będą rozmawiać o pieniądzach lub podobnych tematach, które ludzie mają tendencję do traktują poważnie. Jeśli cyberzłodziei używane duże nazwy firmy, takie jak Amazon, użytkownicy niższe ich straży i może otworzyć załącznik bez myślenia, jeśli Cyberprzestępcy tylko powiedzieć, że doszło do podejrzanej działalności na koncie lub zakupu dokonano i Paragon jest dołączony. Aby chronić się przed tym, istnieją pewne rzeczy, które musisz zrobić, gdy do czynienia z e-maili. Zanim cokolwiek innego, Spójrz do nadawcy wiadomości e-mail. A jeśli je znasz, Sprawdź adres e-mail, aby upewnić się, że jest w rzeczywistości. Również, być na patrzeć na błędy w gramatyce, które zwykle wydają się być raczej rażące. Innym raczej oczywistym znakiem jest Twoje nazwisko nie używane w pozdrowienie, jeśli ktoś, którego e-mail należy zdecydowanie otworzyć się e-mail, to na pewno znasz swoje imię i używać go zamiast ogólnego pozdrowienia, takich jak klient lub członek. Słabe punkty w systemie nieaktualne oprogramowanie może być również używane do zainfekowania. Słabe punkty w oprogramowaniu są regularnie identyfikowane i sprzedawców zwolnić poprawki, aby je naprawić tak, że złych stron nie mogą korzystać z nich do uszkodzonych komputerów ze złośliwym oprogramowaniem. Jak wannacry udowodnił, jednak nie wszyscy pędzi zainstalować te aktualizacje. Zachęcamy do zainstalowania łatki, gdy tylko staną się dostępne. Łatki mogą być ustawione, aby zainstalować automatycznie, jeśli nie chcesz się z nimi przejmować za każdym razem.

Jak się zachowuje

Gdy komputer zostanie zanieczyszczony, będzie skanować w poszukiwaniu określonych typów plików i zakodować je po ich znalezieniu. Użytkownik może nie zauważyć na początku, ale gdy nie można otworzyć plików, stanie się oczywiste, że coś jest nie tak. Pliki, które zostały zakodowane, będą miały dodane do nich rozszerzenie pliku, co może pomóc w rozpoznaniu pliku szyfrującego złośliwe oprogramowanie. Pliki mogły zostać zaszyfrowane przy użyciu silnych algorytmów szyfrowania, co może oznaczać, że dane nie są odzyskiwalne. Powiadomienia okupu zostaną umieszczone w folderach z danymi lub pojawi się na pulpicie, i powinno wyjaśnić, że pliki zostały zablokowane i jak można je odzyskać. Według przestępców, jedynym sposobem, aby odzyskać pliki będzie za pośrednictwem ich odszyfrowujący, który wyraźnie nie przyjść za darmo. Jasne ceny powinny być pokazane w nocie, ale jeśli nie jest, trzeba by użyć podanego adresu e-mail, aby skontaktować się z cyberprzestępcy, aby zobaczyć, ile trzeba by zapłacić. Z powodów, które już omówiliśmy, nie zachęcamy do płacenia okupu. Jeśli jesteś pewny, że chcesz zapłacić, to powinno być ostateczności. Może po prostu nie pamiętam tworzenia kopii. Lub, jeśli szczęście jest po Twojej stronie, niektóre malware specjalista może wydała wolny Decryptor. Jeśli szyfrowanie danych złośliwego programu jest odszyfrowywane, ktoś może być w stanie zwolnić program, który odblokuje TFlower pliki za darmo. Weź tę opcję pod uwagę i tylko wtedy, gdy jesteś pewien, że wolne narzędzie odszyfrowywania jest niedostępny, należy nawet rozważyć płacenia. Korzystanie z części tych pieniędzy, aby kupić pewnego rodzaju kopii zapasowej może okazać się bardziej korzystne. Jeśli masz zapisane pliki gdzieś, można go dostać je po wyeliminowaniu TFlower wirusa. Jeśli znasz teraz szyfrowanie szkodliwego oprogramowania, powinieneś być w stanie zabezpieczyć urządzenie przed zagrożeniami tego typu. Zasadniczo trzeba zawsze aktualizować swoje programy, tylko pobrać z bezpiecznych/uzasadnionych źródeł i zatrzymać losowo otwierania plików dołączonych do wiadomości e-mail.

Sposoby wymazania TFlower wirusa

oprogramowanie do usuwania złośliwego oprogramowania będzie wymagane oprogramowanie, jeśli chcesz, aby plik szyfrowania złośliwego oprogramowania, aby poszedł całkowicie. To może być trudne ręcznie naprawić TFlower wirusa, ponieważ może skończyć się przypadkowo szkody dla komputera. Zamiast tego, sugerujemy, że używasz oprogramowanie do usuwania złośliwego oprogramowania, metoda, która nie narażać komputer w niebezpieczeństwie. Narzędzie do usuwania złośliwego oprogramowania jest wykonany w celu dbania o tych zakażeń, w zależności od tego, które wybrałeś, może nawet zatrzymać infekcję. Znajdź niezawodne narzędzie, a po jego zainstalowaniu, Przeskanuj komputer w celu zidentyfikowania infekcji. Niestety, narzędzie anty-malware nie ma możliwości, aby odszyfrować pliki. Jeśli ransomware został całkowicie zakończony, odzyskać pliki z kopii zapasowej, a jeśli go nie masz, zacznij go używać.

Offers

Pobierz narzędzie do usuwaniato scan for TFlowerUse our recommended removal tool to scan for TFlower. Trial version of provides detection of computer threats like TFlower and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć TFlower w trybie awaryjnym z obsługą sieci.

Usunąć TFlower z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

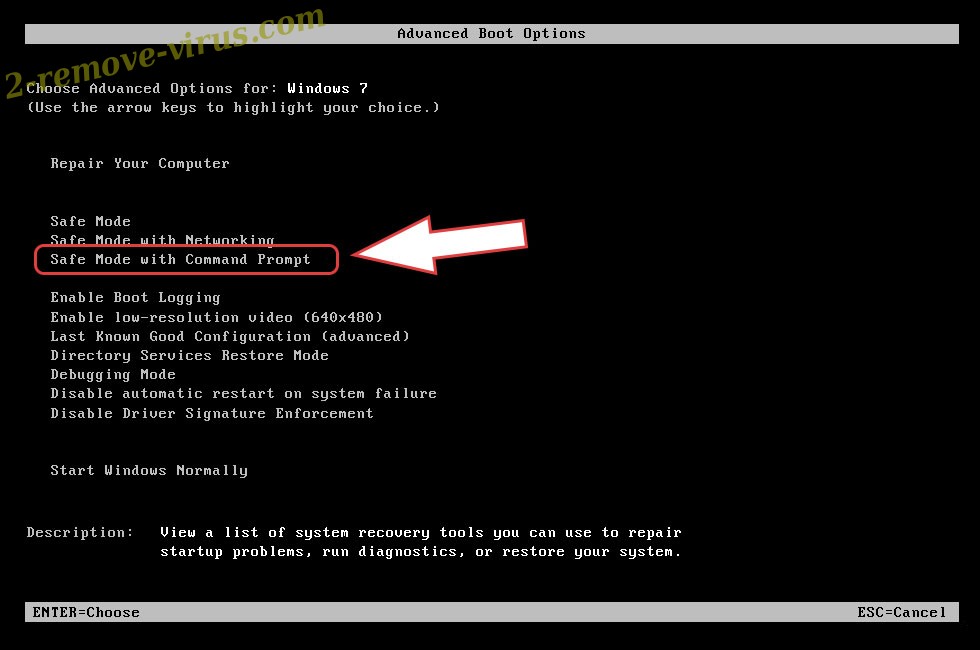

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć TFlower

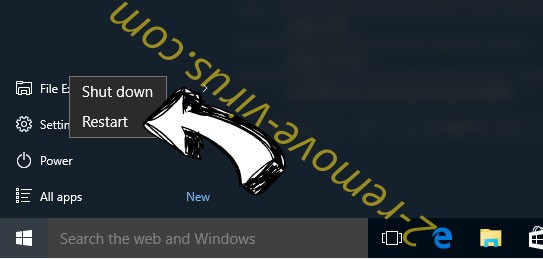

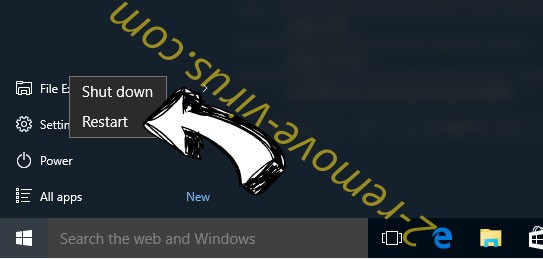

Usunąć TFlower z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

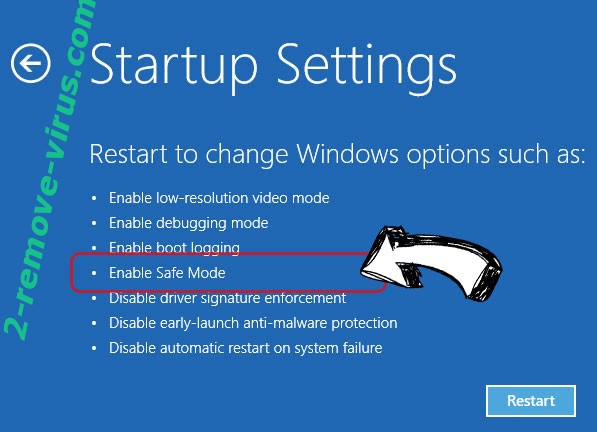

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć TFlower

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

Usunąć TFlower z Windows 7/Windows Vista/Windows XP

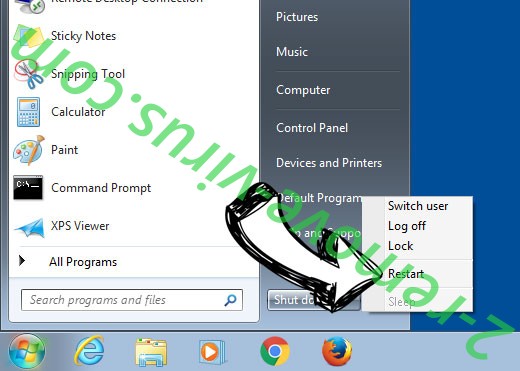

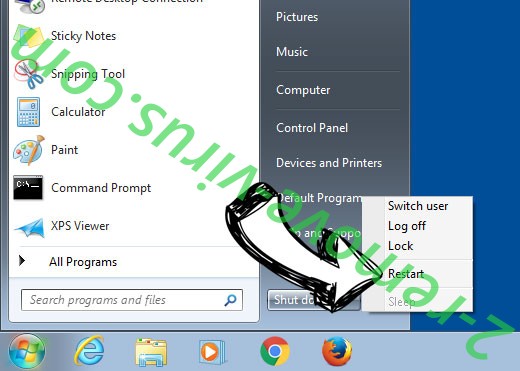

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

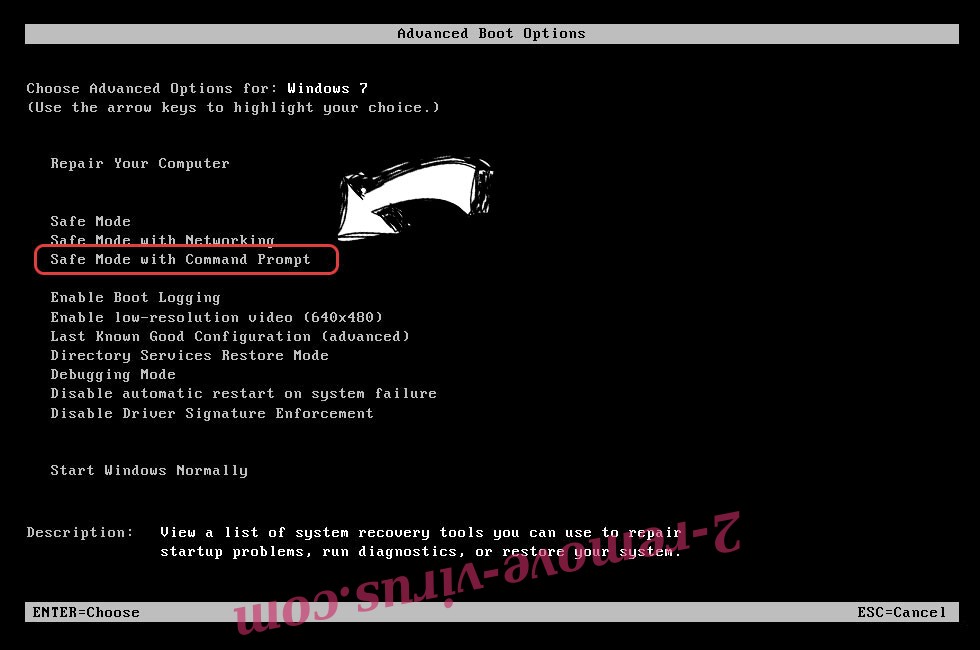

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

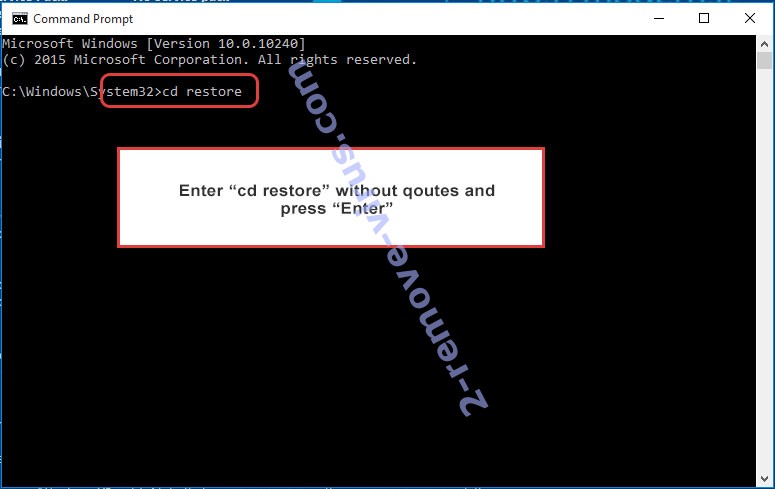

- Wybierz polecenie wiersza polecenia z listy.

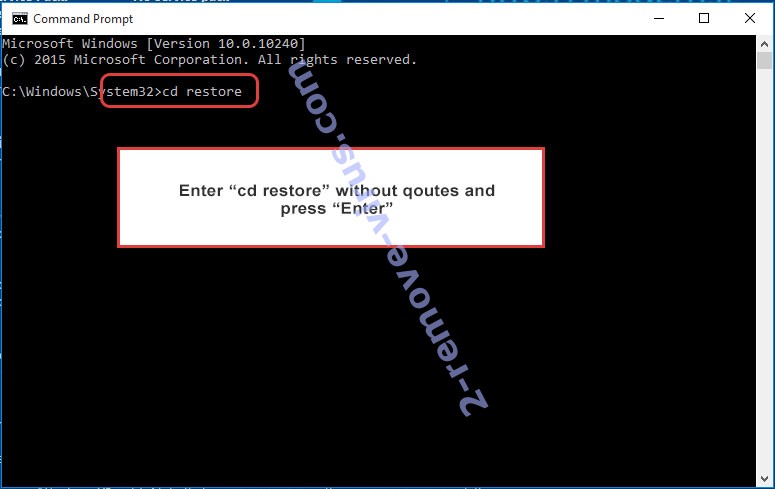

- Wpisz cd restore i naciśnij Enter.

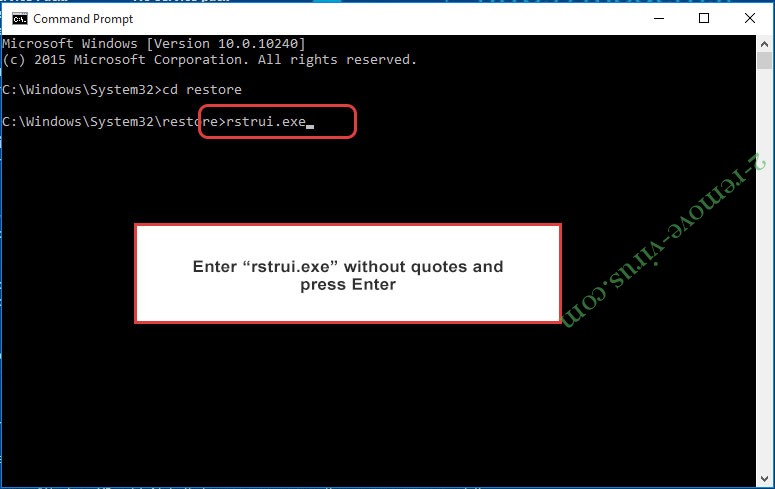

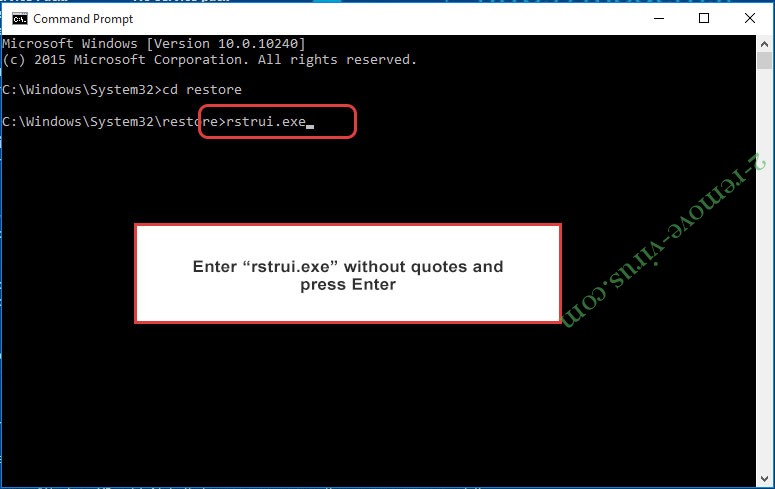

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

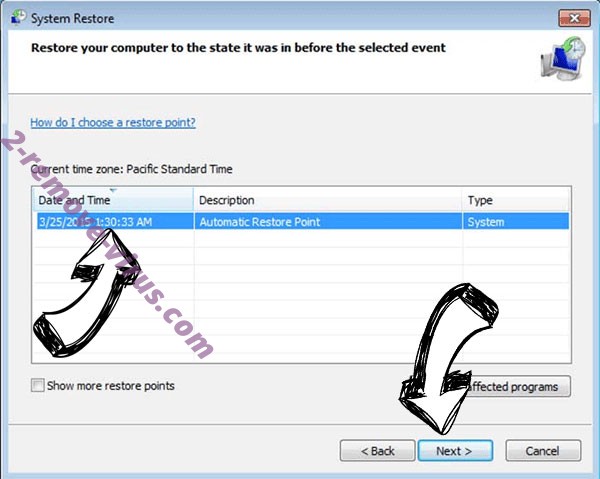

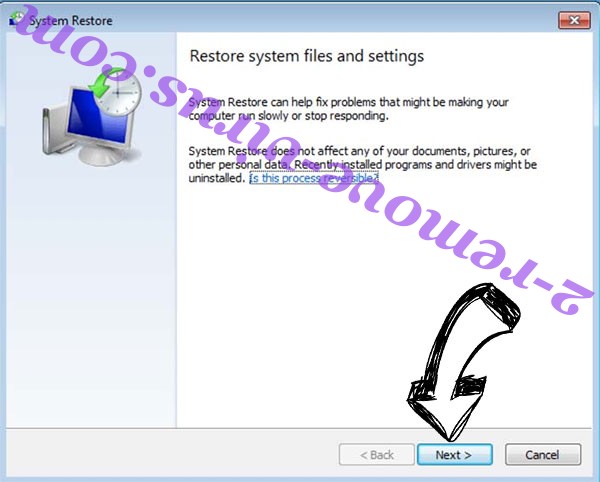

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

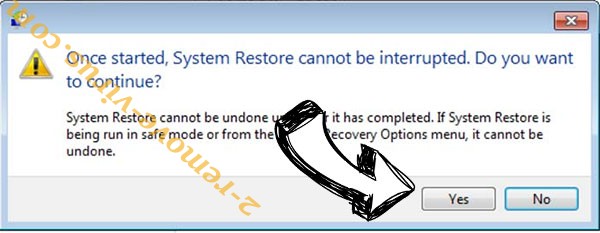

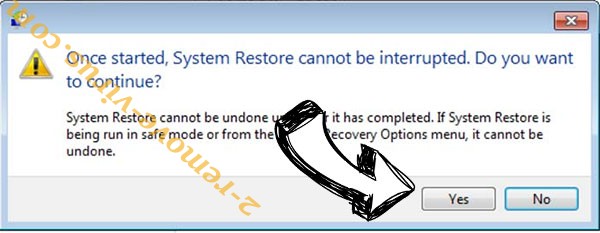

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć TFlower z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

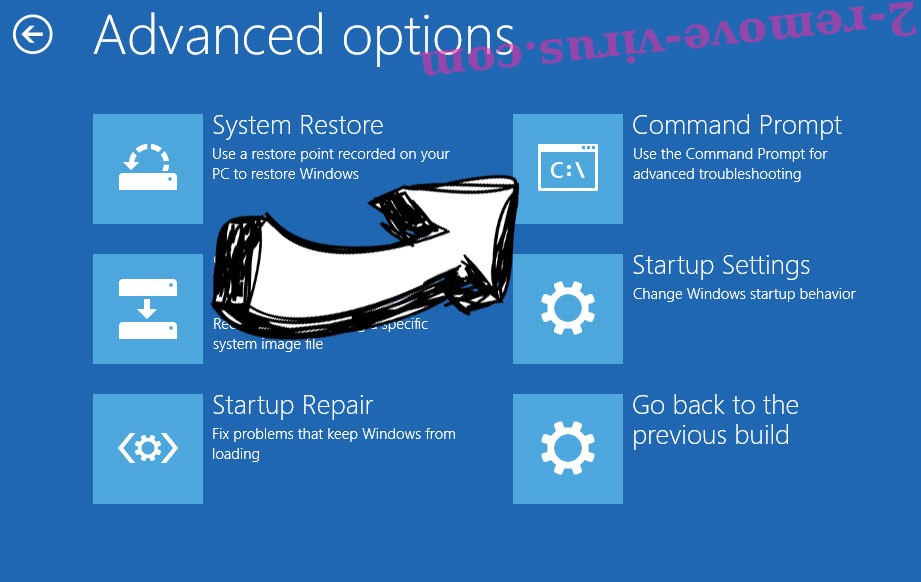

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

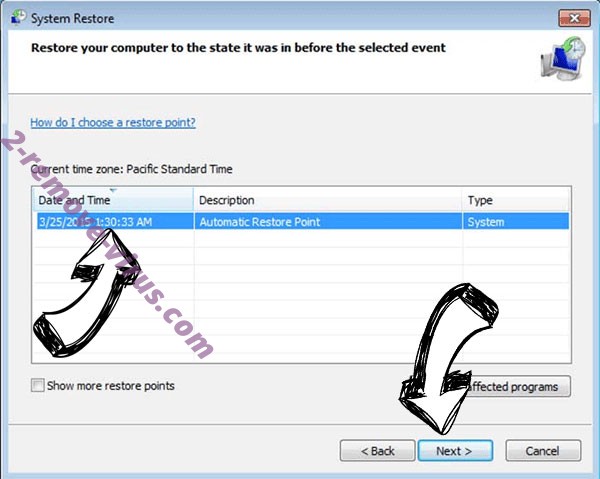

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.