Co to jest Tisc Ransomware ?

Tisc Ransomware to naprawdę poważne zagrożenie, znane jako ransomware lub złośliwe oprogramowanie szyfrujące pliki. Jeśli ransomware nie było Ci znane do tej pory, czeka Cię niespodzianka. Silne algorytmy szyfrowania są używane do szyfrowania plików, a jeśli twoje są rzeczywiście zablokowane, nie będziesz już mógł uzyskać do nich dostępu. Ransomware jest sklasyfikowane jako bardzo niebezpieczne zagrożenie, ponieważ odszyfrowanie plików może być niemożliwe. Masz możliwość zapłacenia okupu, ale z różnych powodów nie byłby to najlepszy wybór.

Po pierwsze, możesz wydawać pieniądze na nic, ponieważ płatność nie zawsze oznacza odszyfrowanie pliku. Dlaczego ludzie odpowiedzialni za szyfrowanie danych mieliby pomóc Ci je przywrócić, skoro mogliby po prostu wziąć pieniądze, które im płacisz. Ponadto pieniądze, które zapewnisz, zostaną skierowane na finansowanie większej liczby przyszłych programów ransomware i złośliwego oprogramowania. Szkodliwy program szyfrujący dane już w 2017 roku wyrządził firmom szkody o wartości 5 miliardów dolarów i to tylko szacunki. Im więcej ludzi płaci, tym bardziej staje się to opłacalne, przyciągając w ten sposób więcej osób, które chcą zarabiać łatwe pieniądze. Sytuacje, w których możesz stracić dane, są dość typowe, więc znacznie lepszą inwestycją może być kopia zapasowa. Jeśli kopia zapasowa została wykonana przed złapaniem zagrożenia, możesz po prostu wyeliminować Tisc Ransomware wirusa i przejść do odzyskiwania danych. Jeśli nie masz pewności, w jaki sposób uzyskałeś zanieczyszczenie, najczęstsze metody zostaną wyjaśnione w poniższym akapicie.

Jak Tisc Ransomware się rozprzestrzenia

Zwykle ransomware rozprzestrzenia się za pośrednictwem wiadomości Spam, zestawów exploitów i złośliwych plików do pobrania. Zwykle nie ma potrzeby wymyślania bardziej wyrafinowanych sposobów, ponieważ wielu użytkowników nie jest ostrożnych, gdy korzystają z wiadomości e-mail i pobierają pliki. Jednak niektóre szkodliwe programy kodujące dane używają bardziej wyszukanych metod. Wszystko, co oszuści muszą zrobić, to dodać zainfekowany plik do wiadomości e-mail, napisać jakiś tekst i udawać, że pochodzi z godnej zaufania firmy / organizacji. Zwykle e-maile wspominają o pieniądzach, które użytkownicy zwykle traktowają poważnie. Jeśli cyberprzestępcy użyli znanej nazwy firmy, takiej jak Amazon, ludzie mogą otworzyć załącznik bez zastanowienia, jeśli oszuści po prostu powiedzą, że na koncie zaobserwowano wątpliwą aktywność lub dokonano zakupu i dodano paragon. Uważaj na pewne znaki przed otwarciem załączników do wiadomości e-mail. Ważne jest, aby zbadać nadawcę, aby sprawdzić, czy jest Ci znany, a tym samym czy można mu zaufać. Dwukrotne sprawdzenie adresu e-mail nadawcy jest nadal konieczne, nawet jeśli nadawca jest Ci znany. Uważaj na ewidentne błędy gramatyczne, zwykle są one rażące. Innym zauważalnym znakiem może być nieobecność twojego imienia, jeśli, powiedzmy, że jesteś klientem Amazon i mieli wysłać ci e-mail, nie używaliby uniwersalnych pozdrowień, takich jak Drogi Kliencie / Członku / Użytkowniku, a zamiast tego użyliby nazwy, którą im nadałeś. Ransomware może również dostać się za pomocą nieaktualnego oprogramowania komputerowego. Program ma luki w zabezpieczeniach, które mogą zostać wykorzystane do zanieczyszczenia urządzenia, ale są one regularnie łatane przez dostawców. Jak pokazał WannaCry, nie wszyscy są tak szybcy, aby zainstalować te aktualizacje dla swojego oprogramowania. Ponieważ wiele złośliwych programów wykorzystuje te luki, ważne jest, aby regularnie aktualizować swoje programy. Ciągłe nękanie aktualizacjami może być kłopotliwe, więc można je skonfigurować tak, aby instalowały się automatycznie.

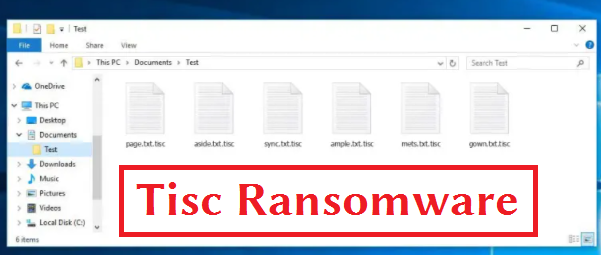

Jak Tisc Ransomware działa

Ransomware zacznie szukać określonych typów plików po zainstalowaniu i zostaną one zaszyfrowane szybko po zlokalizowaniu. Nie będziesz w stanie otworzyć swoich plików, więc nawet jeśli nie zauważysz procesu szyfrowania, w końcu będziesz wiedział. Wszystkie zakodowane pliki będą miały dziwne rozszerzenie pliku, które może pomóc użytkownikom w ustaleniu nazwy pliku szyfrującego złośliwe oprogramowanie. Jeśli złośliwe oprogramowanie szyfrujące pliki wykorzystuje silny algorytm szyfrowania, może to sprawić, że przywrócenie plików będzie bardzo trudne, jeśli nie niemożliwe. Zobaczysz notatkę z żądaniem okupu umieszczoną w folderach zawierających twoje dane lub pojawi się ona na pulpicie i powinna wyjaśniać, że twoje pliki zostały zaszyfrowane i jak możesz je przywrócić. Zostanie ci zaproponowany deszyfrator, oczywiście za pewną cenę, a cyberprzestępcy będą twierdzić, że korzystanie z innych opcji odzyskiwania plików może im zaszkodzić. Notatka powinna wyświetlać cenę deszyfratora, ale jeśli tak nie jest, będziesz musiał wysłać e-mail do hakerów za pośrednictwem podanego adresu. Tak jak omówiliśmy powyżej, nie uważamy, że płacenie okupu jest dobrym pomysłem. Poddać się żądaniom należy rozważyć, gdy wszystkie inne opcje zawiodą. Jest również nieco prawdopodobne, że po prostu zapomniałeś, że wykonałeś kopie swoich plików. A może został wydany darmowy deszyfrator. Badacze złośliwego oprogramowania mogą być w stanie odszyfrować złośliwy program kodujący dane, dlatego można opracować bezpłatne oprogramowanie deszyfrujące. Pamiętaj o tym, zanim zapłacenie okupu nawet przejdzie ci przez głowę. Rozsądniej byłoby kupić kopię zapasową za część tych pieniędzy. Jeśli wykonałeś kopię zapasową przed zanieczyszczeniem, po prostu usuń, Tisc Ransomware a następnie odblokuj Tisc Ransomware pliki. Spróbuj zapoznać się z rozprzestrzenianiem się ransomware, aby uniknąć go w przyszłości. Zasadniczo musisz aktualizować oprogramowanie, pobierać je tylko z bezpiecznych/legalnych źródeł, a nie losowo otwierać pliki dodawane do wiadomości e-mail.

Tisc Ransomware usunięcie

Jeśli jest nadal obecny na urządzeniu, musisz uzyskać oprogramowanie do usuwania złośliwego oprogramowania, aby się go pozbyć. Podczas próby ręcznego Tisc Ransomware naprawienia wirusa możesz spowodować dalsze szkody, jeśli nie jesteś osobą najbardziej obeznaną z komputerem. Przejście z opcją automatyczną byłoby znacznie lepszym wyborem. Program nie tylko pomoże ci poradzić sobie z infekcją, ale może powstrzymać przyszłe ransomware przed dostaniem się. Znajdź, które oprogramowanie antywirusowe jest dla Ciebie najbardziej odpowiednie, zainstaluj je i autoryzuj do wykonania skanowania urządzenia w celu zlokalizowania infekcji. Narzędzie nie pomoże jednak odszyfrować plików. Gdy system jest czysty, zacznij rutynowo robić kopie zapasowe danych.

Offers

Pobierz narzędzie do usuwaniato scan for Tisc RansomwareUse our recommended removal tool to scan for Tisc Ransomware. Trial version of provides detection of computer threats like Tisc Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć Tisc Ransomware w trybie awaryjnym z obsługą sieci.

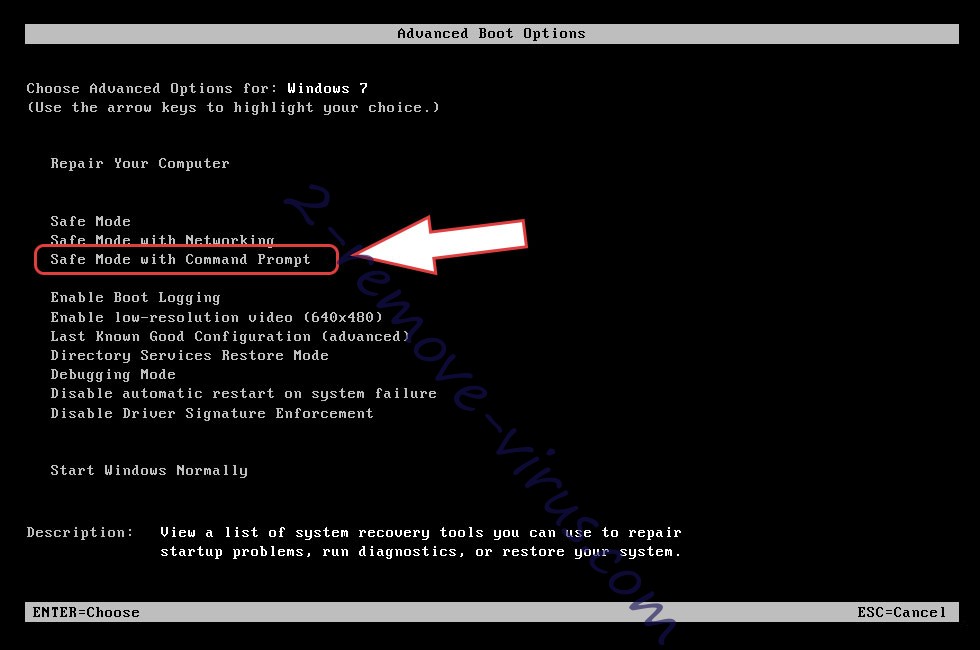

Usunąć Tisc Ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć Tisc Ransomware

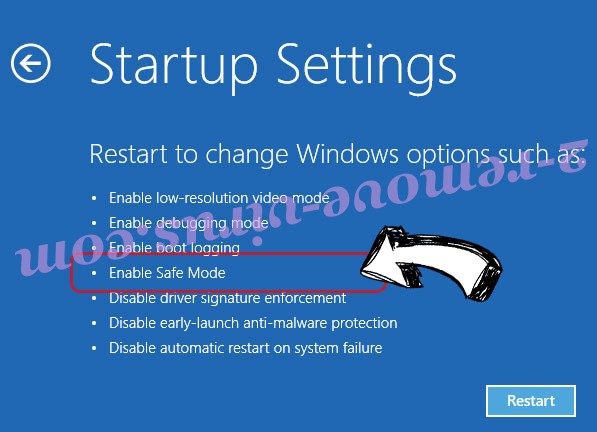

Usunąć Tisc Ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć Tisc Ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

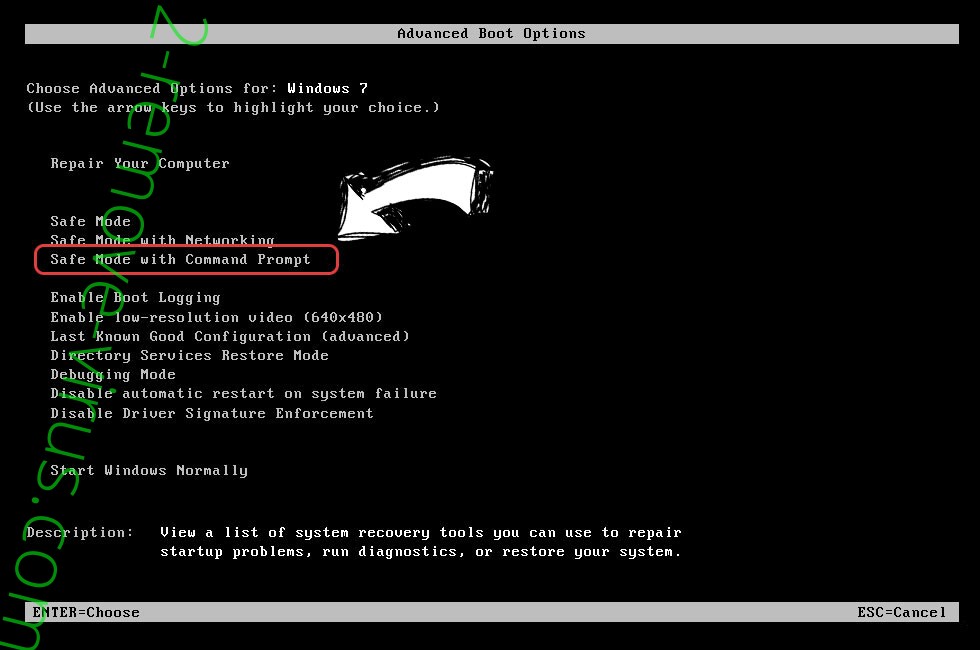

Usunąć Tisc Ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

- Wpisz cd restore i naciśnij Enter.

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

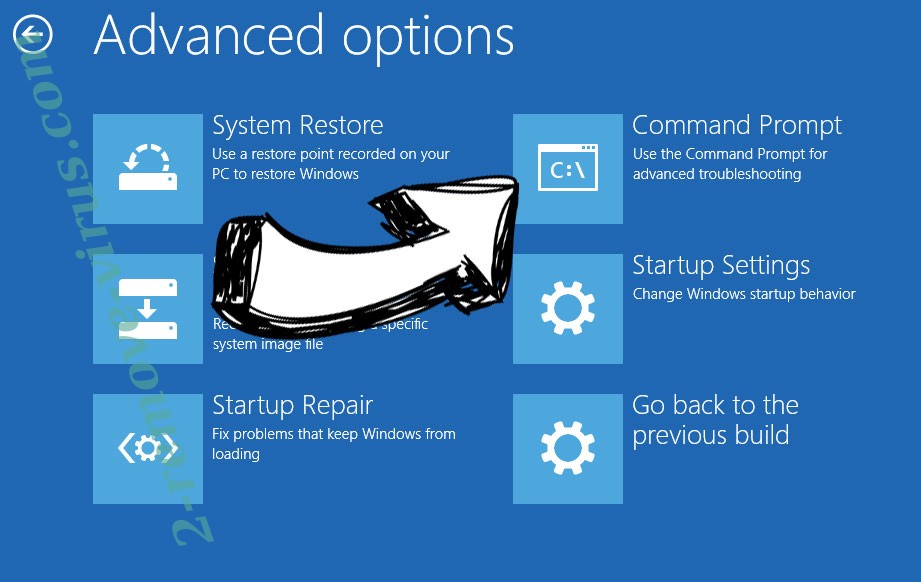

Usunąć Tisc Ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

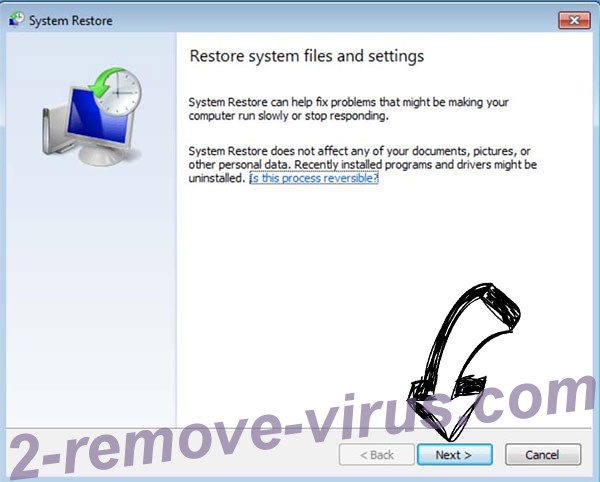

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.