Co to jest ransomware

Ransomware znany jako Toec ransomware jest sklasyfikowany jako wysoce szkodliwe zagrożenie, ze względu na ilość uszkodzeń może spowodować. Szyfrowanie danych malware nie jest czymś, co każdy człowiek słyszał, a jeśli jest to Twój pierwszy raz napotykają, dowiesz się, jak ciężko, jak wiele szkód może zrobić. Ransomware szyfruje pliki przy użyciu silnych algorytmów szyfrowania, a gdy proces jest realizowany, dane zostaną zablokowane i nie będzie w stanie je otworzyć. Ofiary nie zawsze mają możliwość odzyskania danych, co jest powodem, dla którego dane kodowania złośliwego oprogramowania jest tak szkodliwe.

Istnieje możliwość płacenia okupu, aby uzyskać narzędzie odszyfrowywania, ale nie sugerują, że. Istnieje wiele przypadków, w których odszyfrowujący nie został dostarczony nawet po Zapłać. Pomyśl o tym, co powstrzymuje przestępców od po prostu biorąc swoje pieniądze. Ponadto, płacąc chcesz być finansowanie przyszłych cyberprzestępców projektów. Szyfrowanie plików malware już zrobił $5 000 000 000 wartości szkód dla firm w 2017, i to jest tylko szacunkowa kwota. A im więcej osób spełnia wymagania, tym bardziej dochodowy plik szyfrujący złośliwy program dostaje, i tego rodzaju pieniądze na pewno przyciąga ludzi, którzy chcą łatwego dochodu. Sytuacje, w których może skończyć się utratą plików może zdarzyć się cały czas, więc może być lepiej inwestować w Backup. Następnie można przywrócić dane z kopii zapasowej po wyeliminowaniu Toec ransomware lub powiązanych infekcji. Jeśli nie wiesz, jakie dane szyfrowania złośliwego programu jest, może nie wiedzieć, jak udało się dostać do komputera, w którym to przypadku należy uważnie przeczytać poniższy akapit.

Jak uniknąć infekcji ransomware

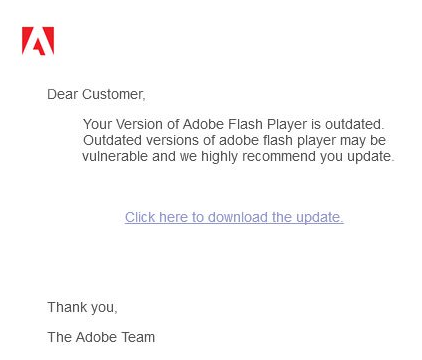

Najczęstsze sposoby dystrybucji ransomware obejmują za pośrednictwem wiadomości spamowych, wykorzystać zestawy i złośliwe pliki do pobrania. Ponieważ użytkownicy są raczej zaniedbania podczas radzenia sobie z e-maili i pobierania plików, zwykle nie ma potrzeby tych dystrybucji ransomware używać bardziej wyrafinowane sposoby. Niemniej jednak, niektóre ransomware mogą być rozłożone przy użyciu bardziej skomplikowanych sposobów, które wymagają więcej wysiłku. Przestępcy napisać nieco wiarygodny e-mail, a udając się z jakiejś wiarygodnej firmy lub organizacji, dodać złośliwe oprogramowanie do wiadomości e-mail i wysłać go. Te e-maile zazwyczaj Dyskutować pieniądze, ponieważ jest to wrażliwy temat i użytkownicy są bardziej podatne na lekkomaczenie podczas otwierania e-maili wspomnieć pieniędzy. A jeśli ktoś, kto udaje Amazon było e-mail użytkownika, że wątpliwe działania zaobserwowano w ich rachunku lub zakupu, właściciel konta będzie znacznie bardziej prawdopodobne, aby otworzyć załącznik. Z tego powodu, trzeba uważać na otwarcie e-maili, i zwróć uwagę na wskazania, że mogą one być złośliwe. Sprawdź, czy nadawca jest znany przed otwarciem załączonego pliku wysłanego, a jeśli nie są one znane, należy je uważnie sprawdzić. Sprawdzanie adresu e-mail nadawcy jest nadal konieczne, nawet jeśli nadawca jest znany. Również szukać błędów w gramatyce, które zazwyczaj wydają się być dość oczywiste. Należy również zwrócić uwagę na to, w jaki sposób nadawca kieruje Cię do Ciebie, jeśli jest to nadawca, z którym wcześniej miał swoją firmę, zawsze będzie Cię powitać przez Twoje imię, zamiast zwykłego klienta lub członka. Plik szyfrujący złośliwe oprogramowanie może również uzyskać przy użyciu niezałatany program komputerowy. Oprogramowanie jest wyposażone w luki, które mogą być używane do zanieczyszczania urządzenia, ale często są poprawione przez dostawców. Niemniej jednak, jak powszechne ataki ransomware okazały, nie wszyscy użytkownicy zainstalować te łatki. Ponieważ wiele złośliwego oprogramowania może korzystać z tych luk w zabezpieczeniach, konieczne jest regularne aktualizowanie programów. Aktualizacje można również zezwolić na automatyczne instalowanie.

Co robi

Gdy urządzenie zostanie zanieczyszczone, wkrótce znajdziesz zaszyfrowane dane. Jeśli przypadkiem nie zauważyłeś niczego dziwnego do tej pory, gdy nie masz dostępu do plików, stanie się oczywiste, że coś się dzieje. Zobaczysz, że wszystkie pliki podlegające usterce mają dziwne rozszerzenia dodane do nich, i że prawdopodobnie pomógł Ci zidentyfikować szyfrowanie danych malware. Niektóre ransomware mogą korzystać z potężnych algorytmów szyfrowania, które sprawiają, że Odszyfrowywanie plików jest bardzo trudne, jeśli nie niemożliwe. Okup pokaże, co się wydarzyło i jak powinieneś przystąpić do przywracania plików. Jeśli słuchasz przestępców, będziesz w stanie odszyfrować pliki z ich oprogramowania odszyfrowywania, które oczywiście nie przyjść za darmo. Notatka powinna wyraźnie pokazać cenę deszyfrowania, ale jeśli nie jest to przypadek, będziesz pod warunkiem, aby skontaktować się z oszustów, aby ustawić cenę. Oczywiste jest, że spełnienie wymagań nie jest sugerowane. Po wypróbowaniu wszystkich innych opcji, tylko wtedy należy pomyśleć o przestrzeganiu wymagań. Postaraj się zapamiętać, czy ostatnio wykonano kopię zapasową plików, ale zapomniałeś. W niektórych przypadkach, użytkownicy mogą nawet uzyskać bezpłatne odszyfrptors. Jeśli plik kodowania złośliwego oprogramowania jest crackable, ktoś może być w stanie zwolnić narzędzie, które odblokowuje Toec ransomware pliki za darmo. Zanim zdecydujesz się zapłacić, przyjrzyj się tej opcji. Korzystanie z części tych pieniędzy na zakup pewnego rodzaju kopii zapasowej może zrobić więcej dobrego. Jeśli masz kopię zapasową najcenniejszych plików, po prostu wymazać Toec ransomware wirusa, a następnie odzyskać dane. Jeśli teraz znasz jak ransomware, powinieneś być w stanie uniknąć przyszłego szkodnika. Upewnij się, że zainstalujesz aktualizację w każdym przypadku, gdy aktualizacja zostanie wydana, nie otwierasz losowych załączników do wiadomości e-mail i pobierasz tylko rzeczy z legalnych źródeł.

Sposoby odinstalowywania Toec ransomware

Jeśli plik kodowania malware pozostaje na urządzeniu, narzędzie do usuwania złośliwego oprogramowania będzie konieczne, aby pozbyć się go. Podczas próby ręcznego naprawienia Toec ransomware wirusa może spowodować dalsze szkody, jeśli nie jesteś komputer zrozumiały. Zamiast tego, za pomocą programu do usuwania złośliwego oprogramowania nie zagrozić urządzenia dalej. Program do usuwania złośliwego oprogramowania jest stworzony, aby dbać o te zagrożenia, w zależności od tego, które zdecydowałeś się na, może nawet zatrzymać infekcję. Wybierz program anty-malware, który najlepiej pasuje do tego, czego potrzebujesz, i wykonać pełne skanowanie komputera po zainstalowaniu go. Należy pamiętać, że oprogramowanie anty-malware będzie tylko zakończyć infekcję, nie będzie pomoc w odszyfrowywania danych. Jeśli masz pewność, że komputer jest czysty, Odblokuj Toec ransomware pliki z kopii zapasowej, jeśli masz go.

Offers

Pobierz narzędzie do usuwaniato scan for Toec ransomwareUse our recommended removal tool to scan for Toec ransomware. Trial version of provides detection of computer threats like Toec ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć Toec ransomware w trybie awaryjnym z obsługą sieci.

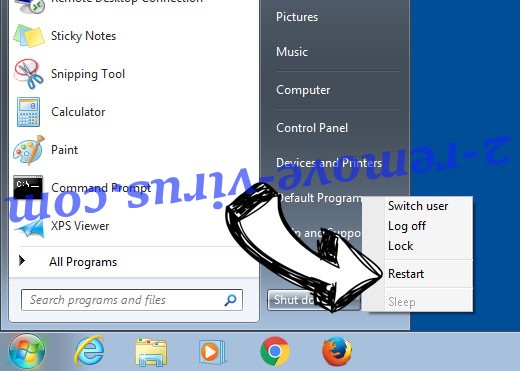

Usunąć Toec ransomware z Windows 7/Windows Vista/Windows XP

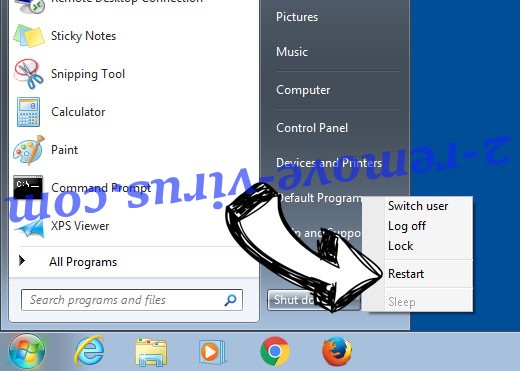

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

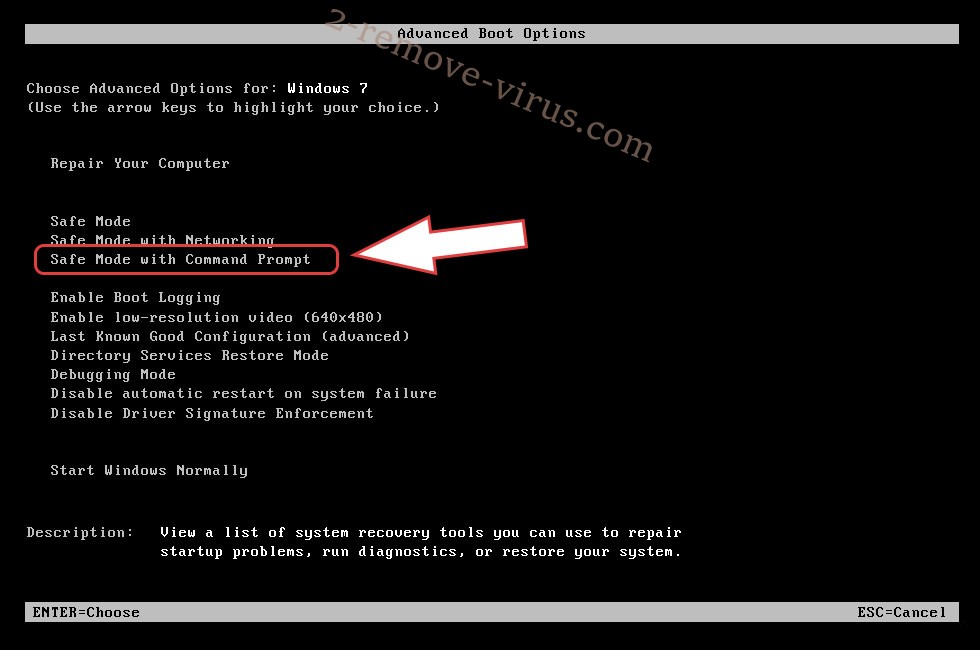

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć Toec ransomware

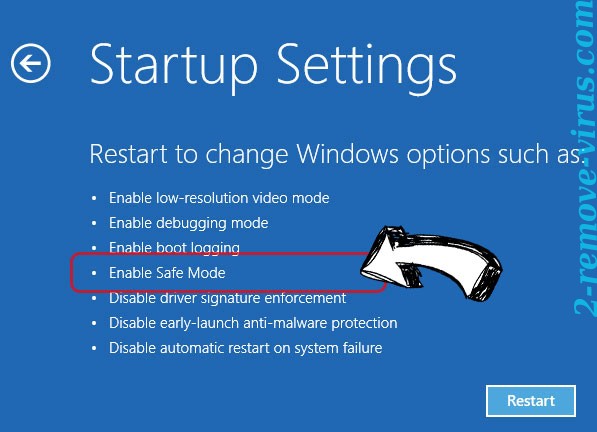

Usunąć Toec ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć Toec ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

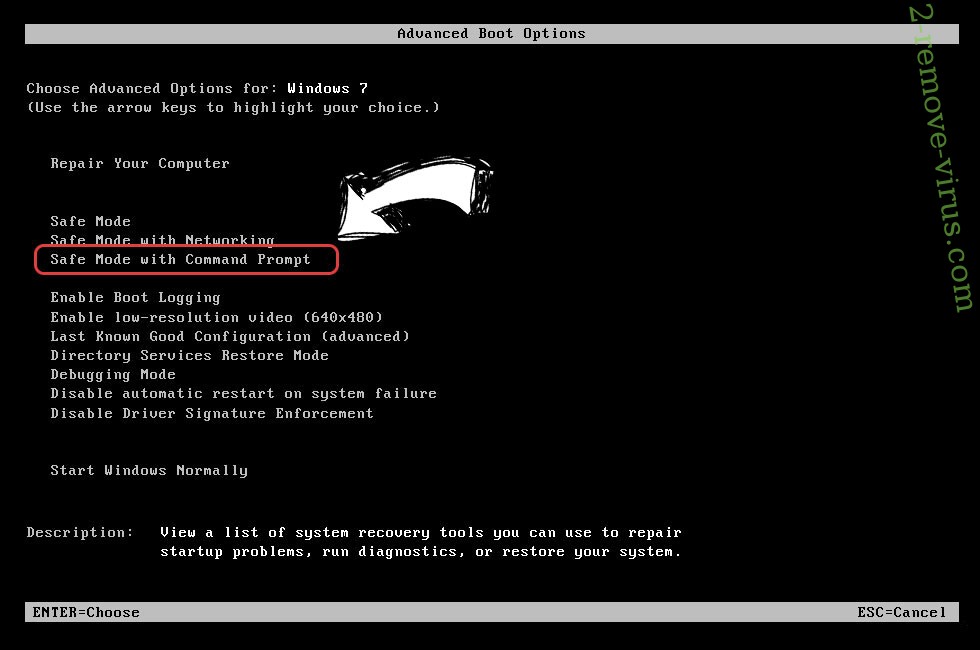

Usunąć Toec ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

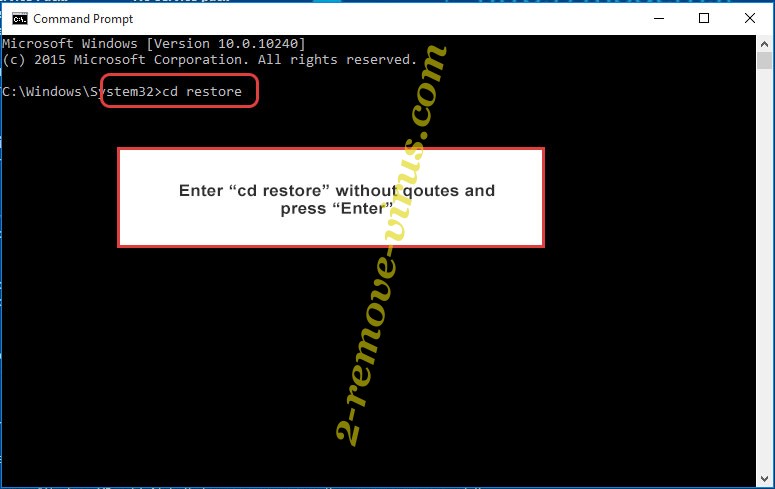

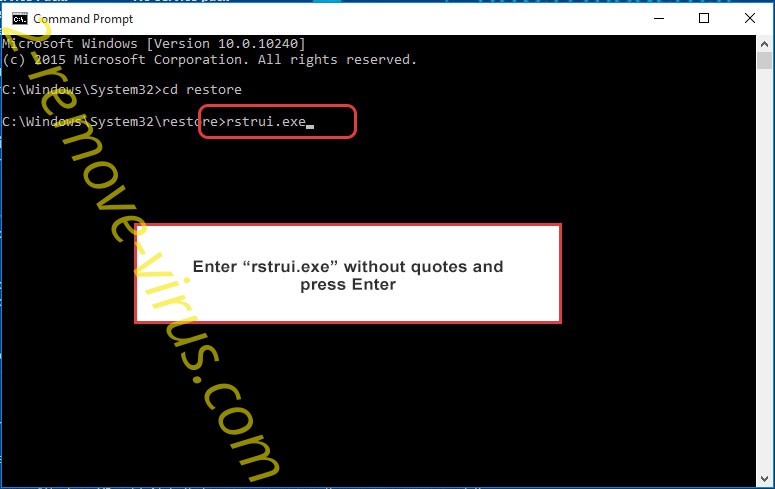

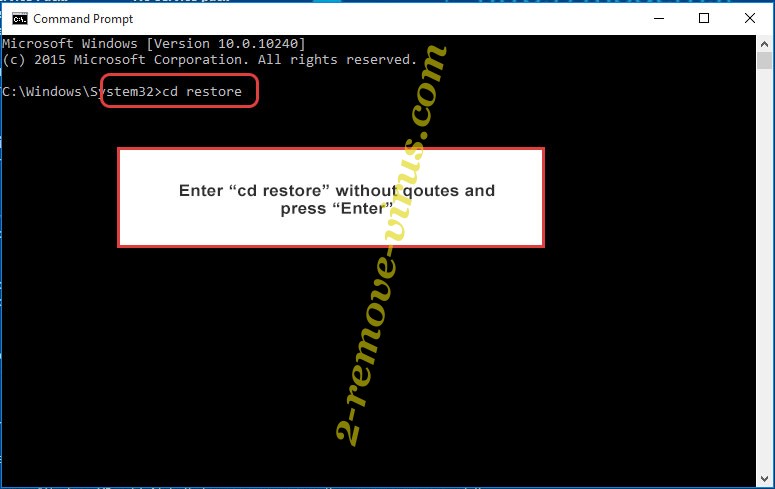

- Wpisz cd restore i naciśnij Enter.

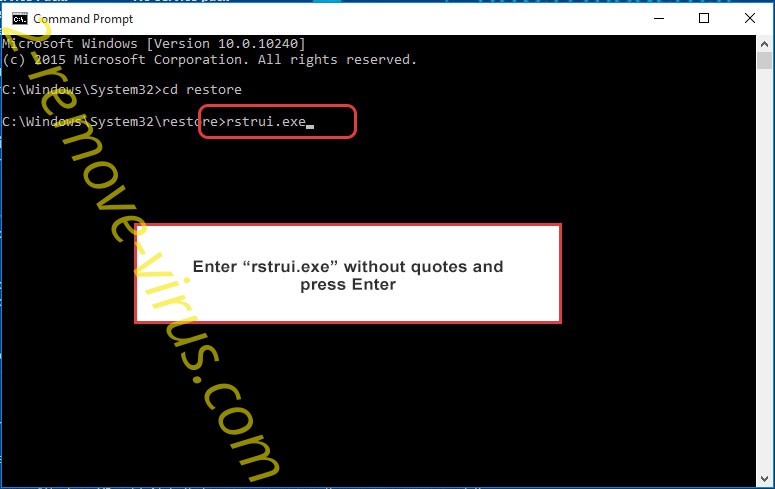

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

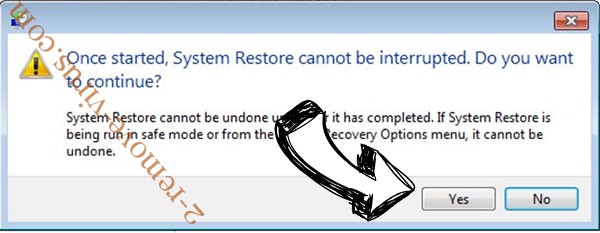

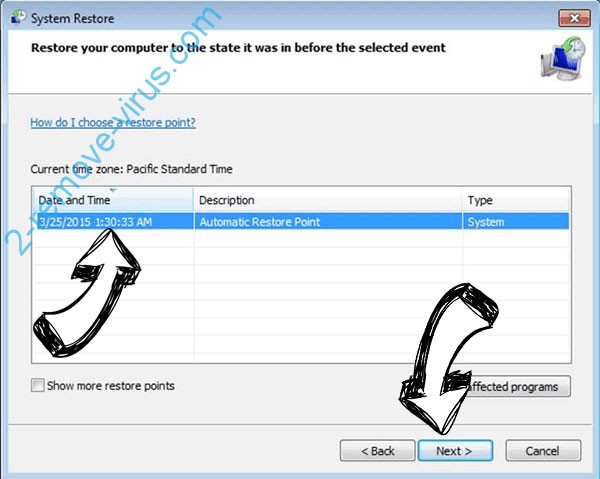

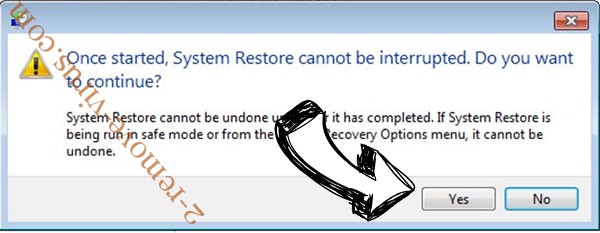

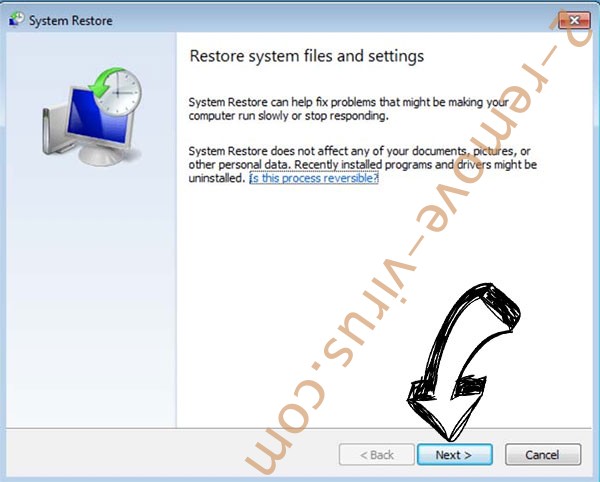

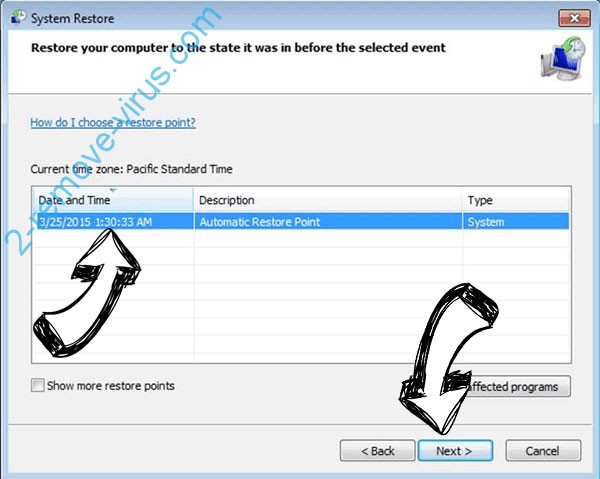

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć Toec ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

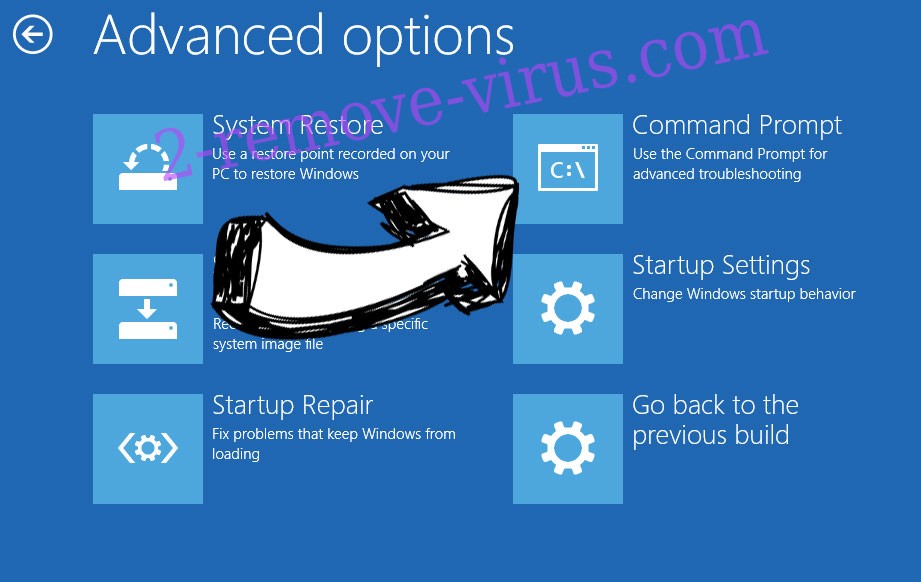

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.