Co to jest [Triplock@tutanota.com].LCK ransomware

Ransomware znany jako [Triplock@tutanota.com].LCK ransomware jest klasyfikowany jako poważne zagrożenie, ze względu na możliwe szkody, które może spowodować. Jeśli nigdy nie słyszałeś o tego rodzaju złośliwego oprogramowania do tej pory, może być niespodzianka. Silne algorytmy szyfrowania mogą być używane do szyfrowania danych, blokując dostęp do plików. Ponieważ złośliwe oprogramowanie szyfrujące pliki może oznaczać trwałą utratę danych, ten typ infekcji jest bardzo niebezpieczny. Narzędzie deszyfrowania będą oferowane przez cyberprzestępców, ale podając się do wymagań może nie być najlepszym pomysłem.

Po pierwsze, możesz po prostu wydawać pieniądze, ponieważ płatność nie zawsze oznacza odszyfrowywanie plików. Nie oczekuj, że oszuści nie tylko zajmą pieniądze i poczują się zobowiązani do dekodowania plików. Z tych pieniędzy finansowane byłyby również przyszłe działania przestępców. Czy naprawdę chcesz wspierać rodzaj działalności przestępczej, która robi miliardy szkód. Kiedy ludzie płacą, ransomware staje się coraz bardziej opłacalne, a tym samym coraz więcej ludzi są przyciągane do niego. Inwestowanie kwoty, która jest wymagana od ciebie do tworzenia kopii zapasowych byłoby lepiej, ponieważ jeśli kiedykolwiek napotkasz tego rodzaju sytuację ponownie, możesz po prostu odblokować [Triplock@tutanota.com].LCK ransomware pliki z kopii zapasowej i nie martwić się o ich utratę. Jeśli kopia zapasowa została wykonana przed złapaniem zagrożenia, możesz po prostu zakończyć [Triplock@tutanota.com].LCK ransomware i przystąpić do odblokowywania [Triplock@tutanota.com].LCK ransomware plików. Informacje o najczęstszych metodach spreadów zostaną podane w następnym akapicie, jeśli nie masz pewności, w jaki sposób dane szyfrujące złośliwe oprogramowanie trafiły nawet do systemu.

W jaki [Triplock@tutanota.com].LCK ransomware sposób rozprzestrzenia się

Ransomware zakażenie może zdarzyć się dość łatwo, zwykle przy użyciu takich metod, jak dodawanie plików malware jeździł do wiadomości e-mail, za pomocą zestawów wykorzystać i hosting zainfekowanych plików na wątpliwych platform pobierania. Ponieważ ludzie są bardzo nieostrożni, gdy mają do czynienia z wiadomościami e-mail i pobieraniem plików, zwykle nie ma potrzeby, aby ci, którzy rozpowszechniali ransomware, używali bardziej wyszukanych sposobów. Bardziej wyrafinowane metody mogą być również używane, choć nie tak często. Cyberoszuści piszą nieco przekonujący e-mail, używając nazwy znanej firmy lub organizacji, dołącz plik ransomware do wiadomości e-mail i wyślij go do wielu osób. Te e-maile często mówią o pieniądzach, ponieważ jest to drażliwy temat, a ludzie są bardziej podatni na pochopność podczas otwierania e-maili mówiących o pieniądzach. To dość częste, że zobaczysz duże nazwy firm, takie jak Amazon używane, na przykład, jeśli Amazon wysłał komuś paragon za zakup, którego osoba nie pamięta, nie będzie czekać na otwarcie załącznika. Kiedy masz do czynienia z e-maili, istnieją pewne rzeczy, na które należy zwrócić uwagę, jeśli chcesz chronić swój system. Ważne jest, aby sprawdzić nadawcę, aby zobaczyć, czy są ci znane i czy są wiarygodne. A jeśli znasz je, sprawdź dokładnie adres e-mail, aby upewnić się, że to rzeczywiście je. Również szukać błędów w gramatyki, które zwykle wydają się być dość rażące. Sposób, w jaki jesteś witany może być również wskazówką, ponieważ legalne firmy, których e-mail jest wystarczająco ważny, aby otworzyć, będą zawierać Twoje imię i nazwisko, zamiast ogólnych pozdrowień, takich jak Drogi Klient / Członek. Ransomware może również zainfekować za pomocą nieaktuanego oprogramowania komputerowego. Te słabe punkty są zwykle odkrywane przez badaczy bezpieczeństwa, a gdy sprzedawcy zdają sobie z nich sprawę, publikują poprawki, aby je naprawić, aby wrogie strony nie mogły ich wykorzystać do rozpowszechniania swoich szkodliwych programów. Mimo to, nie każdy jest szybki, aby skonfigurować te poprawki, co można zobaczyć z rozprzestrzeniania się WannaCry ransomware. Ważne jest, aby często załatać swoje programy, ponieważ jeśli luka jest poważna, złośliwe oprogramowanie może użyć go do wprowadzenia. Aktualizacje mogą być ustawione tak, aby instalować się automatycznie, jeśli nie chcesz mieć z nimi problemów za każdym razem.

Jak [Triplock@tutanota.com].LCK ransomware działa

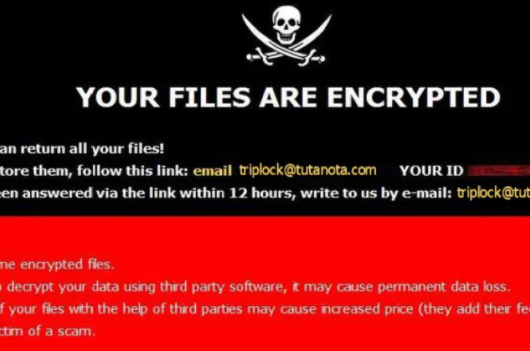

Jak tylko złośliwe oprogramowanie kodujące dane dostanie się do komputera, będzie szukać określonych typów plików, a gdy je umiejscowi, będzie je szyfrować. Na początku może to być mylące, co się dzieje, ale gdy pliki nie mogą być otwierane normalnie, przynajmniej wiesz, że coś jest nie tak. Pliki, których dotyczy problem, będą miały dziwne rozszerzenie pliku, które często pomaga ludziom w rozpoznawaniu, z którymi danymi szyfrują złośliwy program, z którym mają do czynienia. Niektóre ransomware mogą używać zaawansowanych algorytmów szyfrowania, co sprawi, że odszyfrowanie plików byłoby bardzo trudne, jeśli nie niemożliwe. Jeśli nadal nie masz pewności, co się dzieje, powiadomienie o okupu opisze wszystko. Jeśli uważasz, że cyberoszuści, jedynym sposobem na przywrócenie danych będzie ich oprogramowanie deszyfrującego, które oczywiście nie przyjdzie za darmo. Notatka powinna jasno wyjaśnić, ile kosztuje narzędzie odszyfrowywania, ale jeśli tak nie jest, otrzymasz możliwość skontaktowania się z przestępcami w celu skonfigurowania ceny. Zakup deszyfratora nie jest zalecaną opcją, z powodów, które już określiliśmy. Gdy wszystkie inne opcje nie pomagają, tylko wtedy należy pomyśleć o przestrzeganiu żądań. Być może po prostu zapomniałeś, że masz kopię zapasową plików. Opcjonalnie może być również darmowy program deszyfrowania. Darmowe deszyfratory mogą być dostępne, jeśli ktoś był w stanie odszyfrować ransomware. Zanim zdecydujesz się zapłacić, rozważ tę opcję. Mądrzejszy zakup będzie kopia zapasowa. A jeśli kopia zapasowa jest opcją, odzyskiwanie danych powinno być przeprowadzone po usunięciu [Triplock@tutanota.com].LCK ransomware wirusa, jeśli nadal zamieszkuje system. Zapoznaj się z tym, jak ransomware jest dystrybuowany, aby jak najlepiej go uniknąć. Przynajmniej nie otwieraj załączników wiadomości e-mail w lewo i w prawo, aktualizuj programy i trzymaj się prawdziwych źródeł pobierania.

[Triplock@tutanota.com].LCK ransomware Usuwania

Aby pozbyć się ransomware, jeśli nadal pozostaje na komputerze, zatrudnić dane szyfrujące złośliwy program. Jeśli spróbujesz usunąć [Triplock@tutanota.com].LCK ransomware ręcznie, może to spowodować dodatkowe szkody, więc nie polecamy. W ten sposób wybierz metodę automatyczną. Może to również zapobiec w przyszłości ransomware z wejściem, oprócz pomaga pozbyć się tego. Wybierz zaufane narzędzie, a po zainstalowaniu zeskanuj urządzenie w poszukiwaniu infekcji. Jednak narzędzie chroniące przed złośliwym oprogramowaniem nie jest w stanie odzyskać plików. Gdy urządzenie jest wolne od zagrożenia, zacznij rutynowo wywiedlić zapas danych.

Offers

Pobierz narzędzie do usuwaniato scan for [Triplock@tutanota.com].LCK ransomwareUse our recommended removal tool to scan for [Triplock@tutanota.com].LCK ransomware. Trial version of provides detection of computer threats like [Triplock@tutanota.com].LCK ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

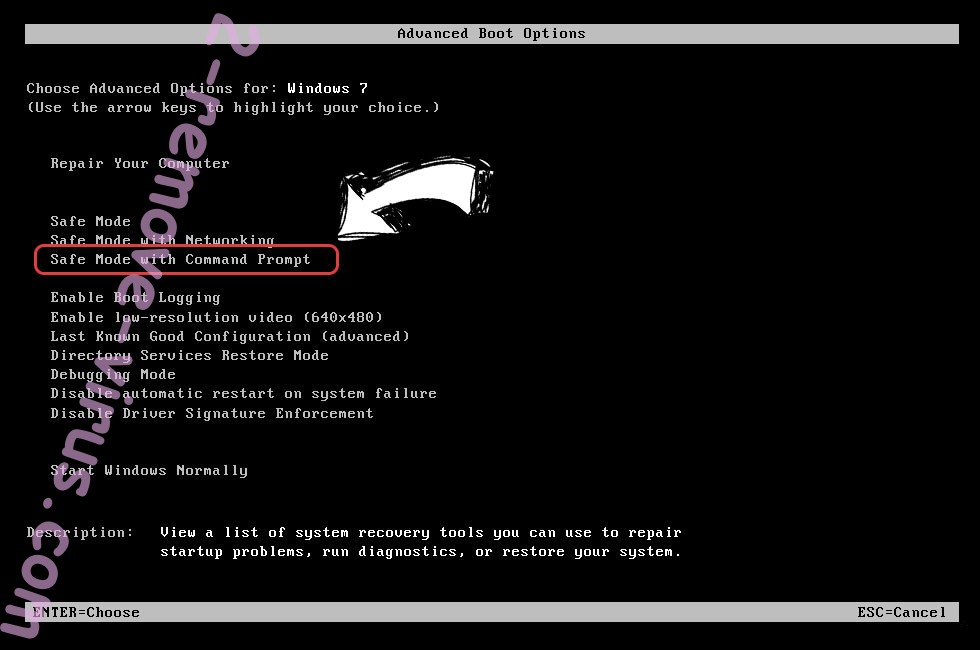

krok 1. Usunąć [Triplock@tutanota.com].LCK ransomware w trybie awaryjnym z obsługą sieci.

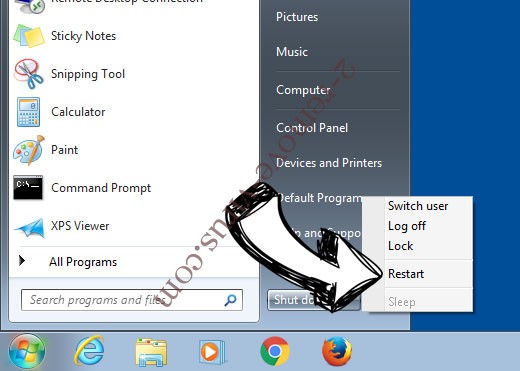

Usunąć [Triplock@tutanota.com].LCK ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

![Remove [Triplock@tutanota.com].LCK ransomware - boot options](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Remove [Triplock@tutanota.com].LCK ransomware - boot options](https://www.2-remove-virus.com/wp-content/uploads/2016/08/remove-ci-295-boot-options.jpg)

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć [Triplock@tutanota.com].LCK ransomware

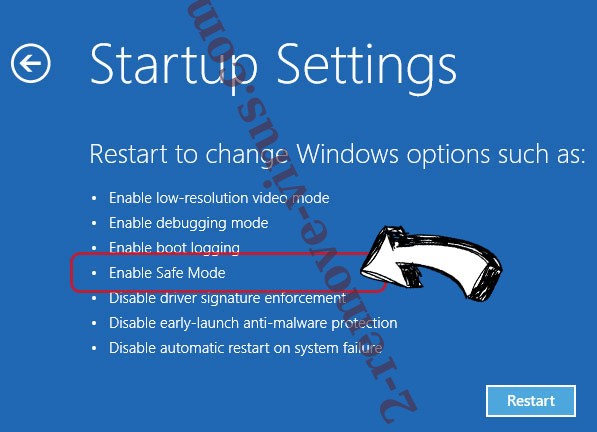

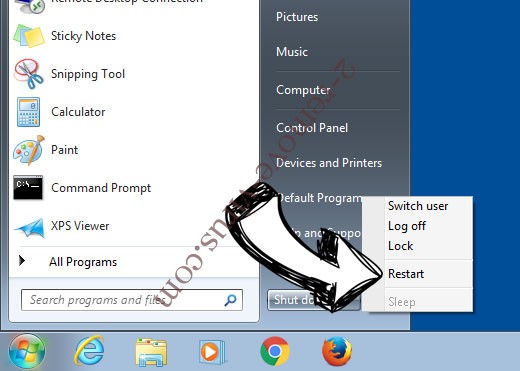

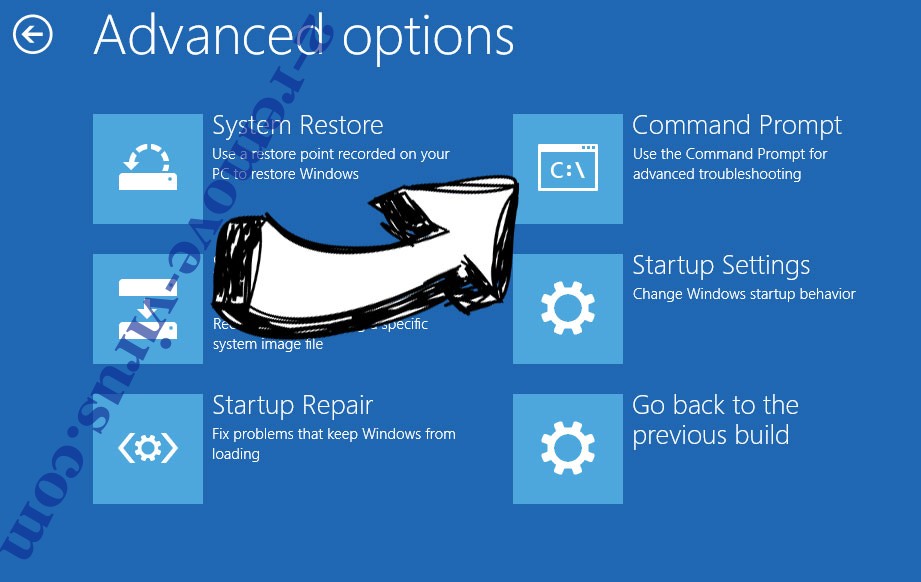

Usunąć [Triplock@tutanota.com].LCK ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć [Triplock@tutanota.com].LCK ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

Usunąć [Triplock@tutanota.com].LCK ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

- Wpisz cd restore i naciśnij Enter.

![Uninstall [Triplock@tutanota.com].LCK ransomware - command prompt restore](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Uninstall [Triplock@tutanota.com].LCK ransomware - command prompt restore](https://www.2-remove-virus.com/wp-content/uploads/2016/08/uninstall-ci-295-command-prompt-restore.jpg)

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

![Delete [Triplock@tutanota.com].LCK ransomware - command prompt restore execute](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Delete [Triplock@tutanota.com].LCK ransomware - command prompt restore execute](https://www.2-remove-virus.com/wp-content/uploads/2016/08/delete-ci-295-command-prompt-restore-init.jpg)

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

![[Triplock@tutanota.com].LCK ransomware - restore point](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[Triplock@tutanota.com].LCK ransomware - restore point](https://www.2-remove-virus.com/wp-content/uploads/2016/08/virus-ci-295-restore-point.jpg)

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

![[Triplock@tutanota.com].LCK ransomware removal - restore message](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[Triplock@tutanota.com].LCK ransomware removal - restore message](https://www.2-remove-virus.com/wp-content/uploads/2016/08/ci-295-removal-restore-message.jpg)

Usunąć [Triplock@tutanota.com].LCK ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

![Uninstall [Triplock@tutanota.com].LCK ransomware - command prompt restore](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Uninstall [Triplock@tutanota.com].LCK ransomware - command prompt restore](https://www.2-remove-virus.com/wp-content/uploads/2016/08/uninstall-ci-295-command-prompt-restore.jpg)

- Wpisz rstrui.exe i ponownie naciśnij Enter.

![Delete [Triplock@tutanota.com].LCK ransomware - command prompt restore execute](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Delete [Triplock@tutanota.com].LCK ransomware - command prompt restore execute](https://www.2-remove-virus.com/wp-content/uploads/2016/08/delete-ci-295-command-prompt-restore-init.jpg)

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

![Get rid of [Triplock@tutanota.com].LCK ransomware - restore init](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Get rid of [Triplock@tutanota.com].LCK ransomware - restore init](https://www.2-remove-virus.com/wp-content/uploads/2016/08/ci-295-restore-init.jpg)

- Wybierz punkt przywracania przed zakażeniem.

![[Triplock@tutanota.com].LCK ransomware - restore point](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[Triplock@tutanota.com].LCK ransomware - restore point](https://www.2-remove-virus.com/wp-content/uploads/2016/08/virus-ci-295-restore-point.jpg)

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.

![[Triplock@tutanota.com].LCK ransomware removal - restore message](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[Triplock@tutanota.com].LCK ransomware removal - restore message](https://www.2-remove-virus.com/wp-content/uploads/2016/08/ci-295-removal-restore-message.jpg)