Informacje o oprogramowaniu ransomware

V6cye ransomware jest malware szyfrowanie plików, znany jako ransomware w skrócie. Prawdopodobnie nigdy nie natknąłem się na ransomware przed, w którym to przypadku, może być w wielkim zaskoczeniem. Jeśli do szyfrowania plików użyto silnego algorytmu szyfrowania, zostaną one zablokowane, co oznacza, że nie będzie można ich otworzyć. Ponieważ ransomware ofiar obliczu trwałej utraty plików, ten rodzaj infekcji jest bardzo niebezpieczne mieć.

Będziesz mieć możliwość płacenia okup za odszyfrowujący, ale to nie jest dokładnie opcja sugerujemy. Odszyfrowywanie plików, nawet jeśli płacisz nie jest gwarantowane, więc pieniądze mogą b wydane za nic. To może być naiwne myśleć, że cyberzłodziei, którzy zablokowali Twoje dane na pierwszym miejscu poczują jakiekolwiek zobowiązanie do pomocy odzyskać dane, kiedy nie muszą. Należy również pamiętać, że pieniądze będą wykorzystywane do przyszłych szkodliwych projektów programu. Czy naprawdę chcesz być zwolennikiem działalności przestępczej. A im więcej ludzi daje im pieniądze, tym bardziej zyskowny ransomware biznesu staje, i tego rodzaju pieniądze są pewne, aby przyciągnąć różnych oszustów. Inwestowanie kwoty, która jest wymagana od Ciebie do niezawodnej kopii zapasowej byłoby lepiej, bo jeśli kiedykolwiek umieścić w tym rodzaju sytuacji ponownie, nie trzeba się martwić o utratę plików, ponieważ można po prostu odzyskać je z kopii zapasowej. Możesz po prostu przystąpić do usuwania V6cye ransomware wirusa bez problemów. Jeśli nie wiesz, co to jest ransomware, jest również możliwe, nie wiesz, jak udało się dostać do systemu, w którym to przypadku uważnie przeczytać następujący akapit.

Metody rozprzestrzeniania ransomware

Załączniki e-mail, exploity i złośliwe pliki do pobrania są najczęstszymi metodami rozprzestrzeniania ransomware. Ponieważ ludzie są bardzo zaniedbanie, gdy do czynienia z e-maili i pobierania plików, często nie jest konieczne dla kodowania danych Rozsiewacze złośliwego oprogramowania do wykorzystania bardziej skomplikowane sposoby. Istnieją jednak ransomware, które wykorzystują bardziej wyrafinowane metody. Przestępcy napisać bardzo przekonujące e-mail, podczas korzystania z nazwy znanej firmy lub organizacji, dołączyć malware-jeździł plik do wiadomości e-mail i wysłać go. Ludzie są bardziej podatne na otwarcie wiadomości e-mail związanych z pieniędzmi, więc te rodzaje tematów mogą być często spotykane. Jest to dość częste, że zobaczysz duże nazwy firm, takich jak Amazon używane, na przykład, jeśli Amazon pocztą elektroniczną kogoś pokwitowania zakupu, że użytkownik nie pamięta, co, on/ona natychmiast otworzyć załączony plik. Musisz spojrzeć na pewne oznaki podczas otwierania e-maili, jeśli chcesz system wolny od infekcji. Sprawdź, czy znasz nadawcę przed otwarciem pliku dołączonego do wiadomości e-mail, a jeśli ich nie rozpoznajesz, sprawdź je uważnie. Nadal będziesz musiał zbadać adres e-mail, nawet jeśli znasz nadawcę. Oczywiste błędy gramatyczne są również znakiem. Inną typową cechą jest Twoje nazwisko nie używane w pozdrowienie, jeśli ktoś, którego e-mail należy zdecydowanie otworzyć się e-mail, to na pewno użyć nazwy zamiast ogólnego pozdrowienia, takich jak klient lub członek. Plik szyfrujący złośliwe oprogramowanie może również uzyskać przy użyciu oprogramowania komputerowego nieaktualne. Te słabe punkty w oprogramowaniu są powszechnie załatane szybko po ich odkryciu, tak że nie mogą być używane przez złośliwe oprogramowanie. Jednak sądząc po liczbie urządzeń zainfekowanych przez WannaCry, ewidentnie nie każdy jest to, że szybkie zainstalowanie tych aktualizacji dla swoich programów. Zaleca się zainstalowanie łatki, gdy tylko staną się dostępne. Aktualizacje można zainstalować automatycznie, jeśli nie chcesz się z nimi przejmować za każdym razem.

Co robi

Ransomware rozpocznie szuka niektórych typów plików po wejściu do komputera, a gdy są one zidentyfikowane, będą kodowane. Użytkownik może nie zauważyć na początku, ale gdy pliki nie mogą być otwierane, to stanie się oczywiste, że coś się dzieje. Wszystkie pliki podlegające usterce będą miały dziwne rozszerzenie pliku, co może pomóc użytkownikom dowiedzieć się dane kodowania złośliwego programu nazwę. Niektóre oprogramowanie typu ransomware może używać zaawansowanych algorytmów szyfrowania, które mogą uniemożliwić odszyfrowywanie danych. Po zablokowaniu wszystkich danych zauważysz powiadomienie o okupu, które spróbuje wyjaśnić, co się stało z Twoimi danymi. Co oni ‚ ofiarować ty jest wobec używać ich deszyfrujący narzędzie, który wola kosztować ty. Notatka powinna określać cenę oprogramowania odszyfrowywania, ale jeśli tak nie jest, musisz użyć podanego adresu e-mail, aby skontaktować się z hakerami, aby dowiedzieć się, ile kosztuje deszyfrator. Widocznie, nie wierzymy, płacenie jest mądry pomysł, z powodów już omówione. Przestrzeganie wniosków powinno być twoim ostatnim działaniem. Może po prostu nie pamiętam tworzenia kopii. Możliwe jest również darmowe narzędzie odszyfrowywania został zwolniony. Malware specjalistów może być w stanie złamać plik kodowania złośliwego oprogramowania, w ten sposób darmowe programy odszyfrowywania mogą być zwolnione. Należy mieć to na uwadze, zanim nawet pomyśleć o płaceniu przestępców. Korzystanie z tej sumy dla niezawodnej kopii zapasowej może zrobić więcej dobrego. Jeśli wykonano kopię zapasową przed system zarazić, powinieneś być w stanie odzyskać je stamtąd po wyeliminować V6cye ransomware wirusa. Teraz, gdy jesteś świadomy, jak wiele szkód tego typu infekcji może spowodować, spróbuj Dodge go jak najwięcej. Co najmniej, Zatrzymaj otwieranie załączników e-mail w lewo i w prawo, zaktualizuj oprogramowanie i trzymać się bezpiecznych źródeł pobierania.

Metody zakończenia V6cye ransomware wirusa

Uzyskaj oprogramowanie anty-malware, ponieważ będzie to potrzebne, aby uzyskać dane kodowania złośliwego oprogramowania z urządzenia, jeśli jest nadal w komputerze. Jeśli nie wiedzą, jeśli chodzi o komputery, przypadkowa szkoda może być spowodowane do komputera, gdy próbuje naprawić V6cye ransomware wirusa ręcznie. Idąc z opcją automatycznego byłoby mądrzejszy wybór. Może również pomóc w powstrzymania tego typu zagrożeń w przyszłości, oprócz pomaganie Ci w pozbycie się tego jednego. Znajdź program do usuwania złośliwego oprogramowania jest najbardziej odpowiedni dla Ciebie, zainstalować go i przeskanować komputer, aby zlokalizować zagrożenie. Jednak niefortunne może być, narzędzie do usuwania złośliwego oprogramowania nie jest zdolny do przywrócenia danych. Gdy Twój system jest wolny od infekcji, zacznij regularnie robić kopie zapasowe plików.

Offers

Pobierz narzędzie do usuwaniato scan for V6cye ransomwareUse our recommended removal tool to scan for V6cye ransomware. Trial version of provides detection of computer threats like V6cye ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

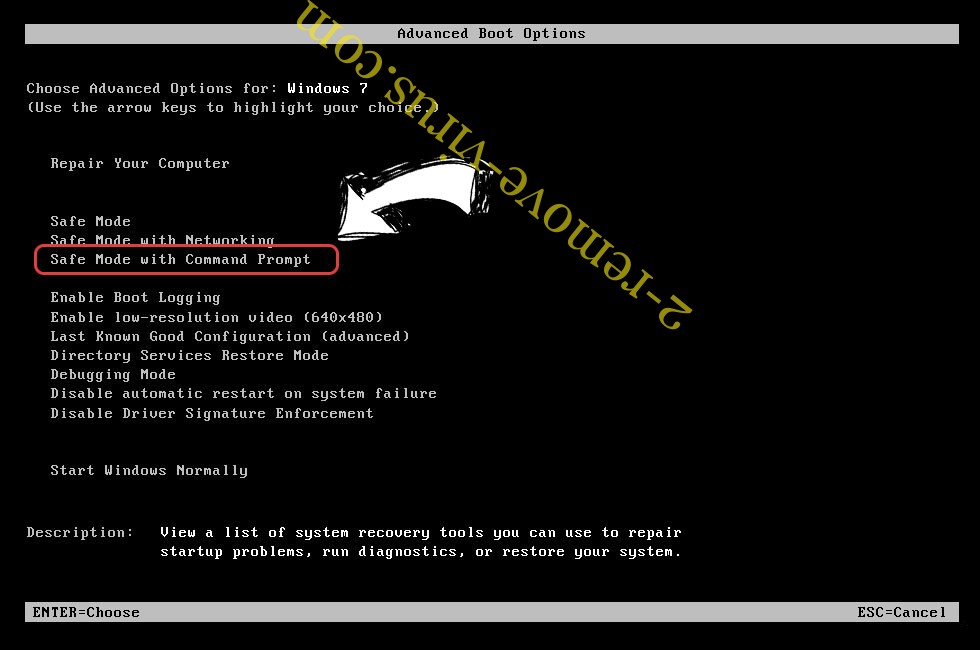

krok 1. Usunąć V6cye ransomware w trybie awaryjnym z obsługą sieci.

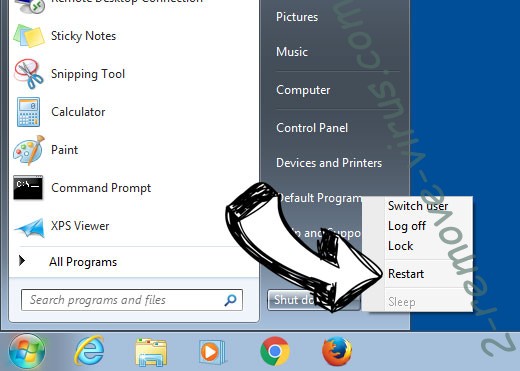

Usunąć V6cye ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

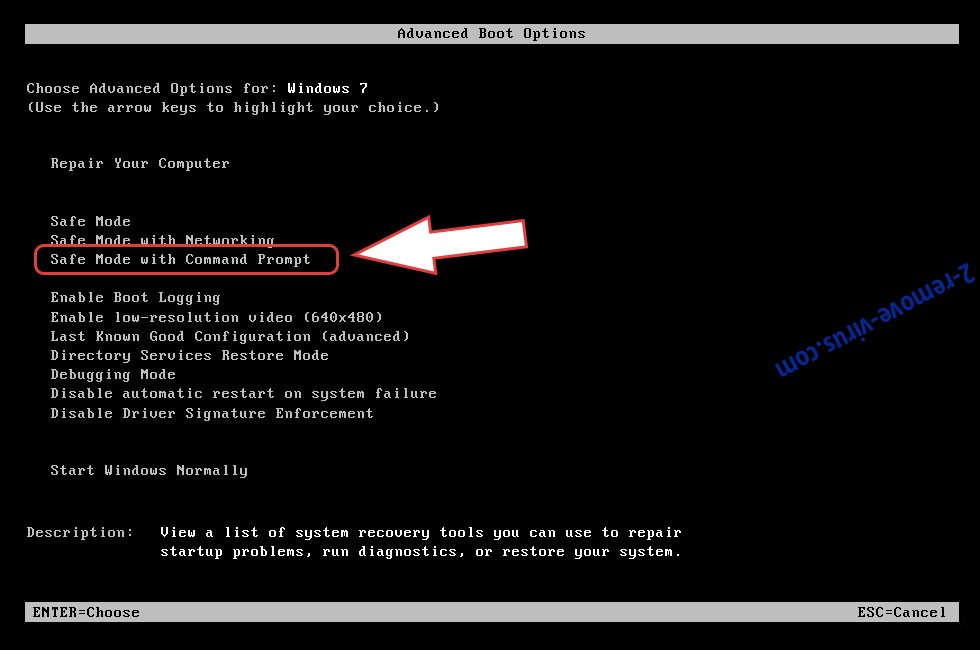

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć V6cye ransomware

Usunąć V6cye ransomware z Windows 8 i Windows 10

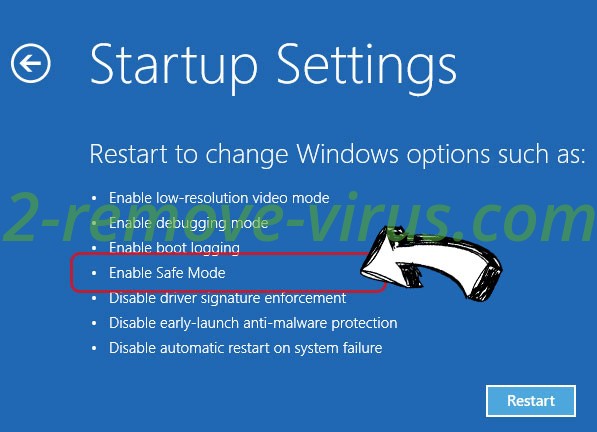

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć V6cye ransomware

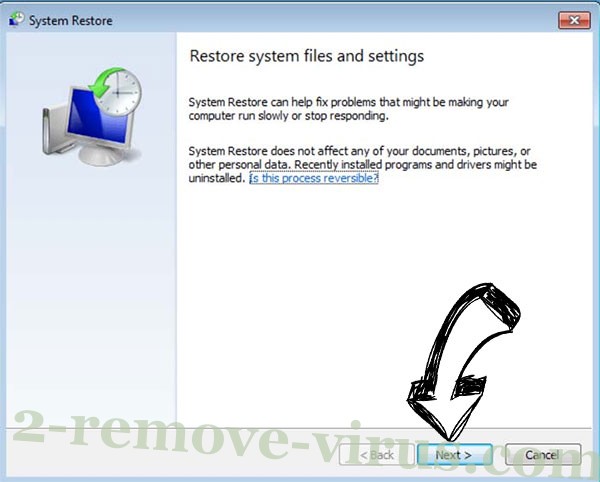

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

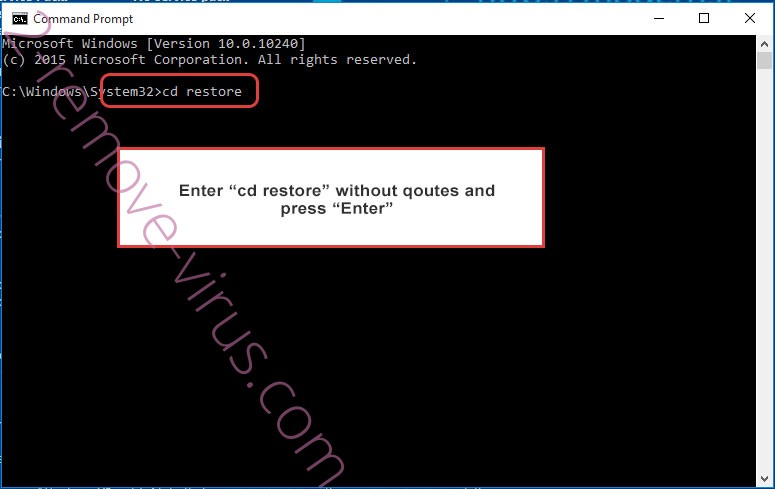

Usunąć V6cye ransomware z Windows 7/Windows Vista/Windows XP

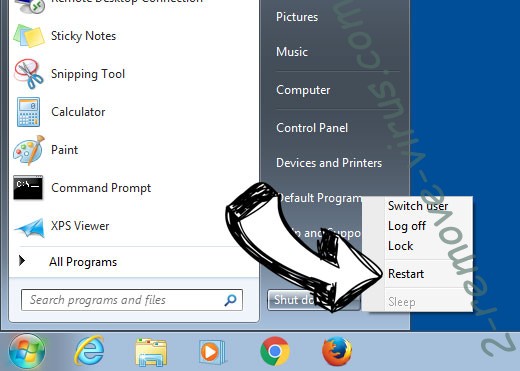

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

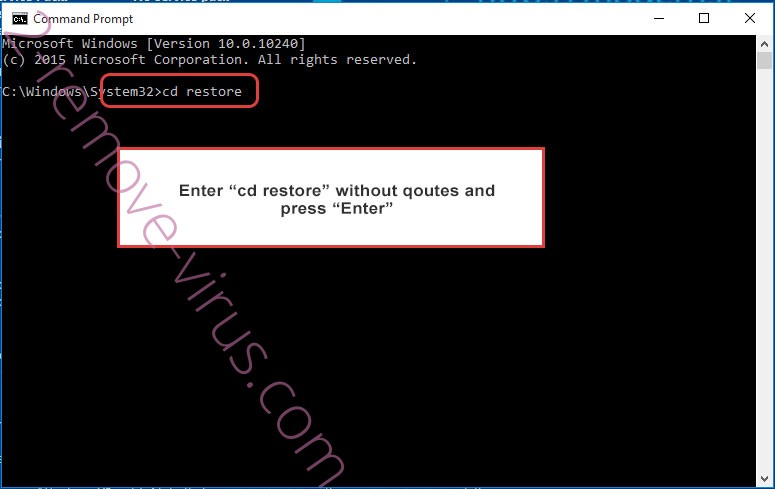

- Wpisz cd restore i naciśnij Enter.

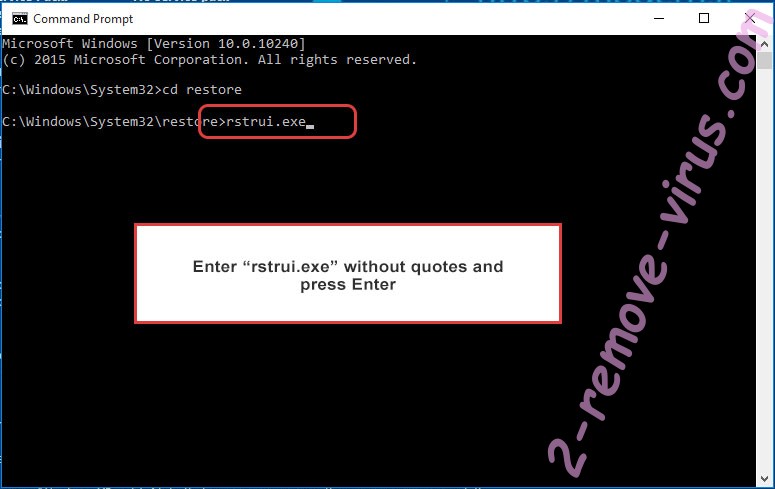

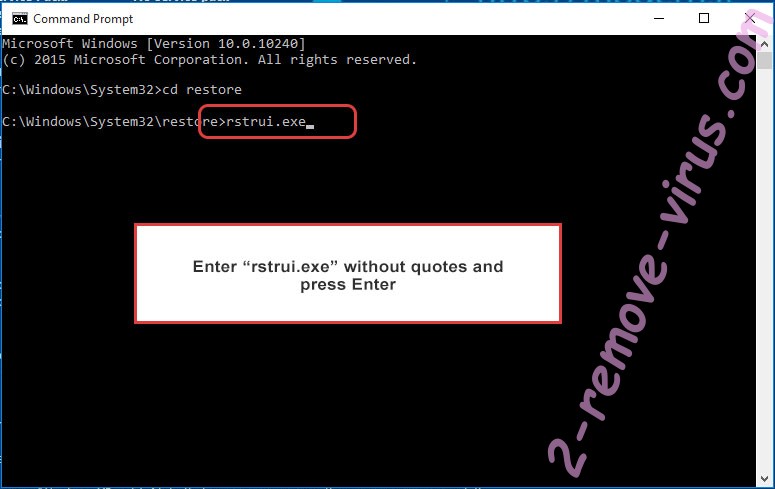

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

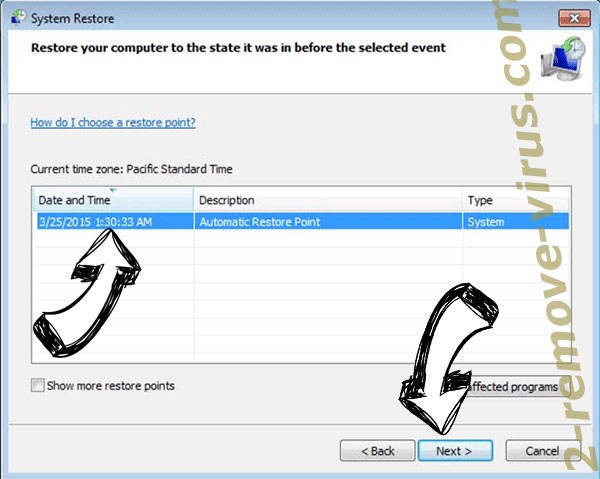

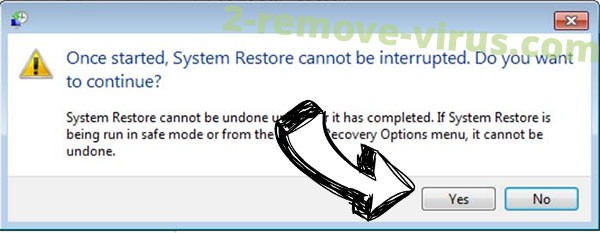

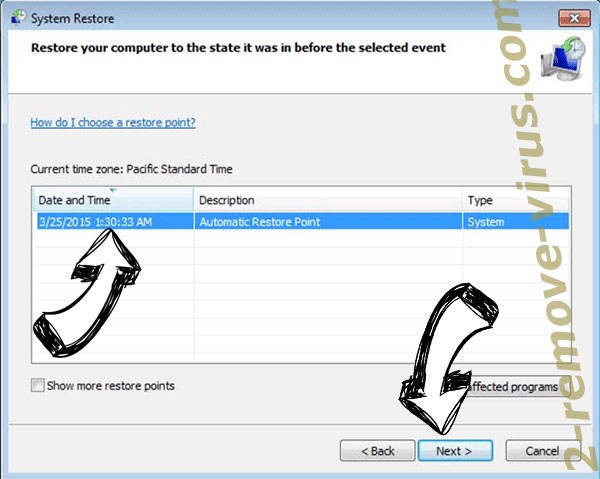

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

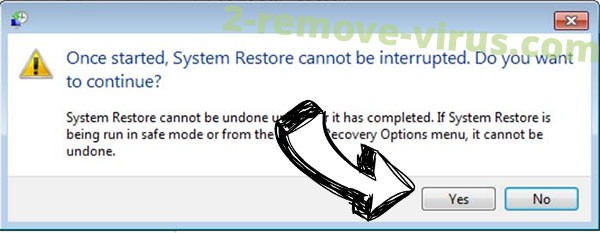

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć V6cye ransomware z Windows 8 i Windows 10

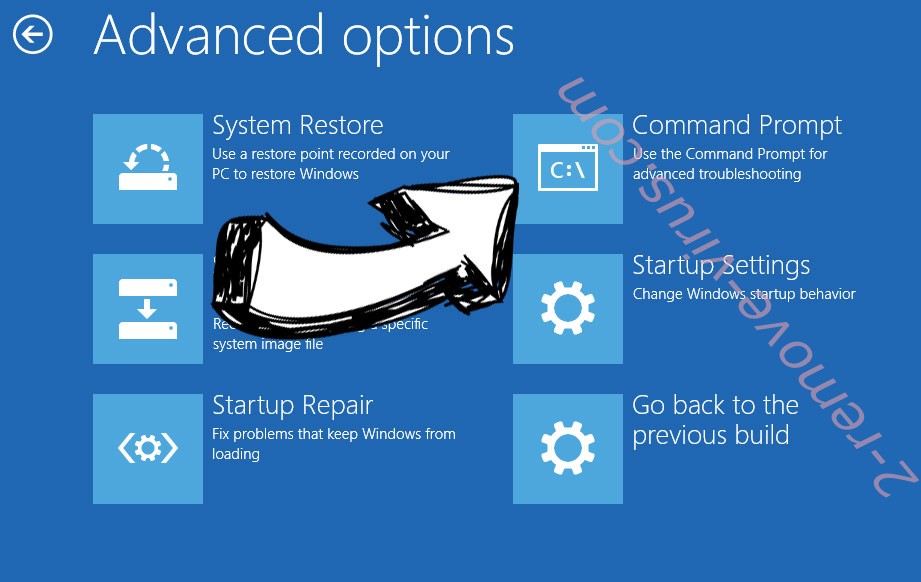

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.

Site Disclaimer

2-remove-virus.com is not sponsored, owned, affiliated, or linked to malware developers or distributors that are referenced in this article. The article does not promote or endorse any type of malware. We aim at providing useful information that will help computer users to detect and eliminate the unwanted malicious programs from their computers. This can be done manually by following the instructions presented in the article or automatically by implementing the suggested anti-malware tools.

The article is only meant to be used for educational purposes. If you follow the instructions given in the article, you agree to be contracted by the disclaimer. We do not guarantee that the artcile will present you with a solution that removes the malign threats completely. Malware changes constantly, which is why, in some cases, it may be difficult to clean the computer fully by using only the manual removal instructions.