Co to jest ransomware

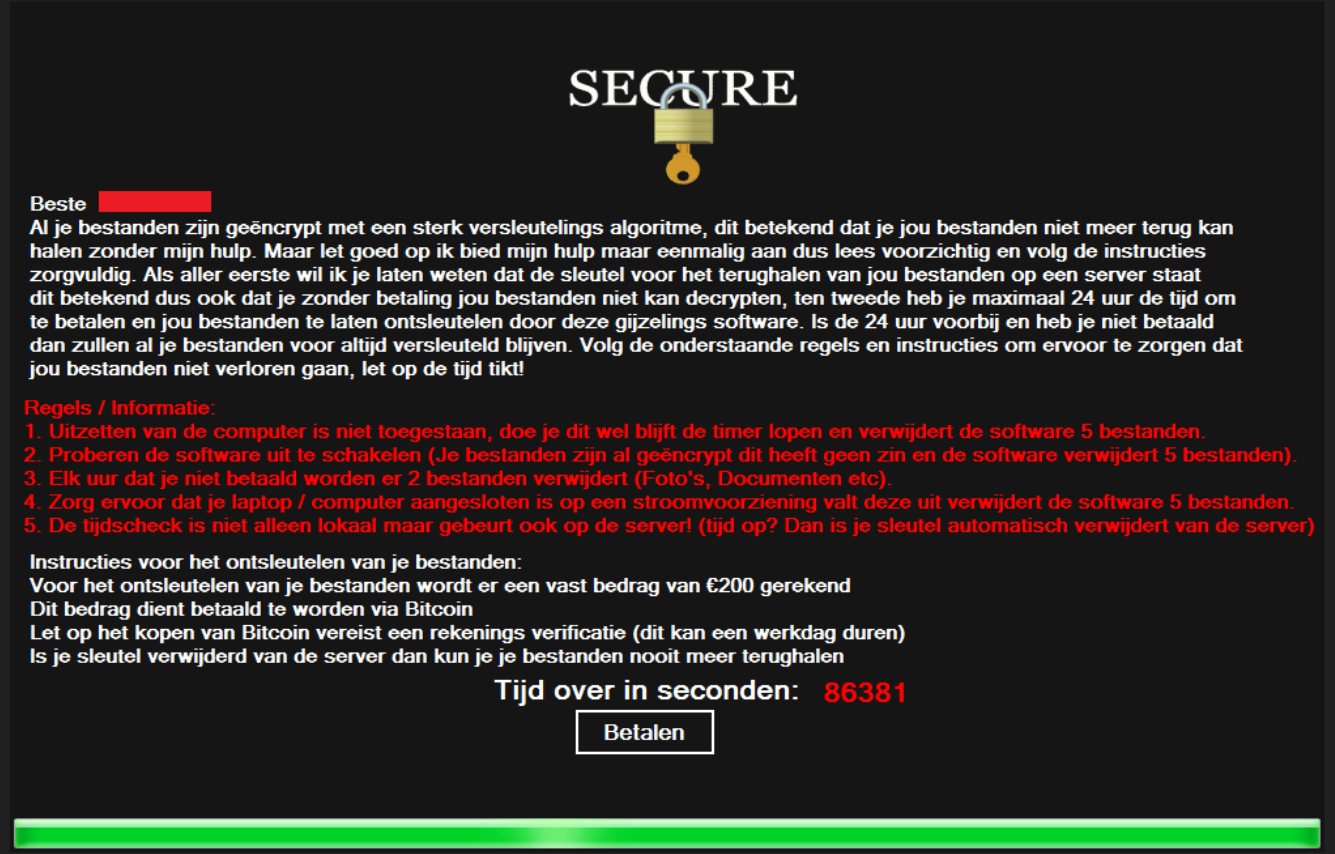

Ransomware znany jako Velar ransomware jest klasyfikowany jako poważna infekcja, ze względu na ilość szkód, które może wyrządzić twojemu systemowi. Chociaż ransomware jest szeroko poruszanym tematem, możesz go przegapić, więc możesz nie być świadomy szkód, jakie może wyrządzić. Nie będzie można uzyskać dostępu do plików, jeśli zablokowało je złośliwe oprogramowanie kodujące dane, dla których używane są silne algorytmy szyfrowania.

Ponieważ odszyfrowywanie plików nie jest możliwe we wszystkich przypadkach, nie wspominając o czasie i wysiłku potrzebnym, aby wszystko wróciło do normy, złośliwe oprogramowanie kodujące pliki uważa się za bardzo niebezpieczną infekcję. Otrzymasz możliwość odzyskania plików, jeśli zapłacisz okup, ale nie jest to zalecana opcja. Odszyfrowywanie danych, nawet jeśli płacisz, nie jest gwarantowane, więc twoje pieniądze mogą zostać po prostu zmarnowane. Naiwnością byłoby sądzić, że przestępcy poczują się zobowiązani do pomocy w odzyskaniu danych, gdy nie muszą. Po drugie, twoje pieniądze będą również wspierać ich przyszłe projekty ransomware lub inne złośliwe oprogramowanie. Złośliwe oprogramowanie do kodowania plików już kosztuje miliony dolarów dla firm, czy naprawdę chcesz to wspierać. Ludzie są również coraz bardziej przyciąga do całej firmy, ponieważ im więcej ludzi spełnia wymagania, tym bardziej opłacalne staje się. Rozważ zainwestowanie tych pieniędzy w kopię zapasową, ponieważ możesz znaleźć się w sytuacji, w której ponownie napotkasz utratę danych. Możesz po prostu przystąpić do odinstalowania Velar ransomware wirusa bez problemów. Możesz również nie wiedzieć, w jaki sposób rozprzestrzenia się złośliwe oprogramowanie kodowania danych, a my omówimy najczęstsze sposoby w poniższych akapitach.

Sposoby dystrybucji oprogramowania ransomware

Dość podstawowe sposoby są używane do rozprzestrzeniania ransomware, takich jak spam e-mail i złośliwe pliki do pobrania. Zazwyczaj nie ma potrzeby wymyślania bardziej wyrafinowanych sposobów, ponieważ wielu użytkowników nie jest ostrożnych, gdy używają wiadomości e-mail i pobierają coś. Bardziej wyrafinowane sposoby mogą być również używane, choć nie tak często. Przestępcy nie muszą wiele robić, wystarczy napisać ogólny e-mail, który mniej ostrożni użytkownicy mogą wpaść, dołączyć zainfekowany plik do wiadomości e-mail i wysłać go do potencjalnych ofiar, którzy mogą myśleć, że nadawca jest osobą legalną. Te e-maile często mówią o pieniądzach, ponieważ jest to delikatny temat, a ludzie są bardziej lekkomyślni podczas otwierania e-maili mówiących o pieniądzach. Hakerzy lubią udawać, że pochodzą z Amazon i powiadamiają Cię, że na Twoim koncie doszło do nietypowej aktywności lub dokonano jakiegoś zakupu. Z tego powodu musisz uważać na otwieranie wiadomości e-mail i zwracać uwagę na oznaki, że mogą być złośliwe. Ważne jest zbadanie, czy jesteś zaznajomiony z nadawcą przed otwarciem załącznika. Jeśli nadawca okaże się kimś, kogo znasz, nie spiesz się z otwarciem pliku, najpierw ostrożnie sprawdź adres e-mail. Te złośliwe wiadomości e-mail są również często pełne błędów gramatycznych. Sposób, w jaki jesteś witany może być również wskazówką, ponieważ prawdziwe firmy, których e-mail jest wystarczająco ważny, aby otworzyć, użyje twojego imienia i nazwiska, zamiast uniwersalnych pozdrowień, takich jak Drogi Klient / Członek. Ransomware może również zainfekować za pomocą pewnych luk znalezionych w programach komputerowych. Całe oprogramowanie ma luki w zabezpieczeniach, ale ogólnie rzecz biorąc, dostawcy łatają je, gdy są one znalezione, tak aby złośliwe oprogramowanie nie mogło z niego skorzystać, aby wejść. Niestety, jak pokazano w WannaCry ransomware, nie każdy instaluje te poprawki, z tego czy innego powodu. Bardzo ważne jest zainstalowanie tych poprawek, ponieważ jeśli luka jest poważna, może być używana przez wszystkie rodzaje złośliwego oprogramowania. Jeśli nie chcesz być zakłócony z aktualizacjami, mogą być skonfigurowane do instalacji automatycznie.

Jak się zachowuje

Jeśli ransomware zainfekowaje urządzenie, przeskanuje urządzenie w poszukiwaniu określonych typów plików, a gdy już się umiejscowią, będzie je szyfrować. Nie będziesz w stanie otworzyć plików, więc nawet jeśli nie zauważysz procesu szyfrowania, w końcu będziesz wiedział, że coś jest nie tak. Pliki, których dotyczy problem, będą miały dziwne rozszerzenie pliku, które często pomaga użytkownikom w rozpoznawaniu oprogramowania ransomware, z którym mają do czynienia. Niestety, pliki mogą być trwale zakodowane, jeśli ransomware używane potężne algorytmy szyfrowania. Zauważysz notatkę o kupnie umieszczoną w folderach zawierających twoje pliki lub pojawi się ona na pulpicie i powinna wyjaśnić, w jaki sposób można odzyskać pliki. Zaoferują ci deszyfrator, który nie będzie darmowy. Notatka powinna wyraźnie wyświetlać cenę deszyfratora, ale jeśli tak nie jest, zostaniesz zaproponowany sposób na skontaktowanie się z oszustami, aby skonfigurować cenę. Z powodów już określonych, płacenie przestępcom nie jest sugerowaną opcją. Wypróbuj każdą inną możliwą opcję, zanim jeszcze pomyśli o poddaniu się prośbom. Możliwe, że po prostu zapomniałeś, że masz kopię zapasową plików. Lub, jeśli szczęście jest po twojej stronie, jakiś badacz mógł wypuścić darmowy deszyfrator. Jeśli ransomware jest odszyfrowywany, ktoś może być w stanie zwolnić oprogramowanie deszyfrujące za darmo. Weź tę opcję pod uwagę i tylko wtedy, gdy masz pewność, że nie ma darmowego deszyfratora, jeśli nawet rozważyć spełnienie wymagań. Użycie tej sumy do wiarygodnej kopii zapasowej może zrobić więcej dobrego. A jeśli kopia zapasowa jest opcją, przywracanie plików powinno być wykonywane po wyeliminowaniu Velar ransomware wirusa, jeśli jest nadal obecny na komputerze. Teraz, gdy zdajesz sobie sprawę z tego, ile szkód może spowodować tego typu zagrożenie, staraj się unikać go jak najwięcej. Upewnij się, że oprogramowanie jest aktualizowane przy każdej aktualizacji, nie otwierasz losowych załączników wiadomości e-mail, a pliki do pobrania są ufne.

Metody naprawy Velar ransomware

narzędzie anty-malware będzie konieczne, jeśli chcesz, aby kodowanie danych złośliwy program został zakończony w pełni. Jeśli nie występują problemy z komputerami, podczas próby ręcznego naprawienia komputera może do niego doświadczyć niezamierzone uszkodzenie Velar ransomware komputera. Oprogramowanie anty-malware byłoby bezpieczniejszą opcją w tej sytuacji. Oprogramowanie do usuwania złośliwego oprogramowania jest tworzony w celu dbania o te zagrożenia, może nawet zatrzymać infekcję. Po zainstalowaniu wybranego narzędzia do usuwania złośliwego oprogramowania, po prostu wykonaj skanowanie komputera i pozwól mu pozbyć się zagrożenia. Jednak oprogramowanie chroniące przed złośliwym oprogramowaniem nie pomoże ci w przywracaniu plików, ponieważ nie jest w stanie tego zrobić. Po całkowitym zakończeniu kodowania danych można bezpiecznie korzystać z systemu.

Offers

Pobierz narzędzie do usuwaniato scan for Velar ransomwareUse our recommended removal tool to scan for Velar ransomware. Trial version of provides detection of computer threats like Velar ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć Velar ransomware w trybie awaryjnym z obsługą sieci.

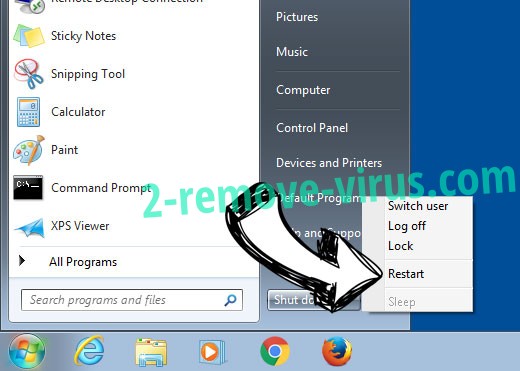

Usunąć Velar ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

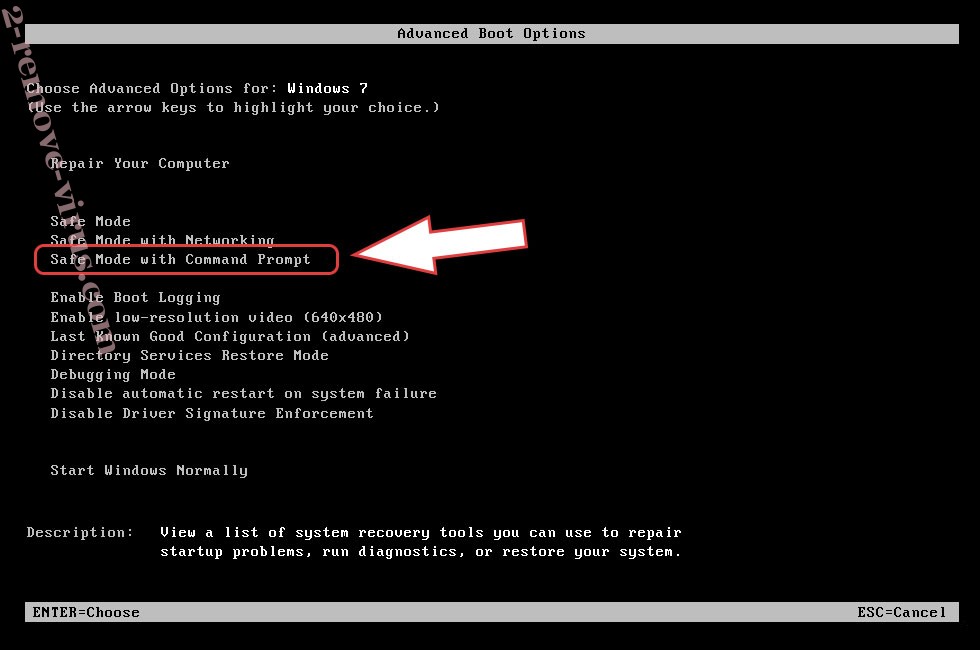

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć Velar ransomware

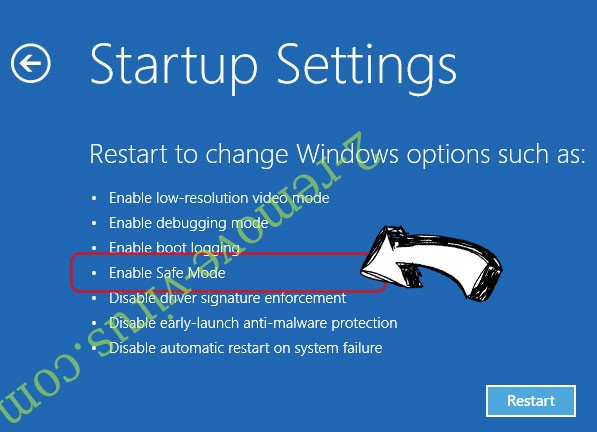

Usunąć Velar ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć Velar ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

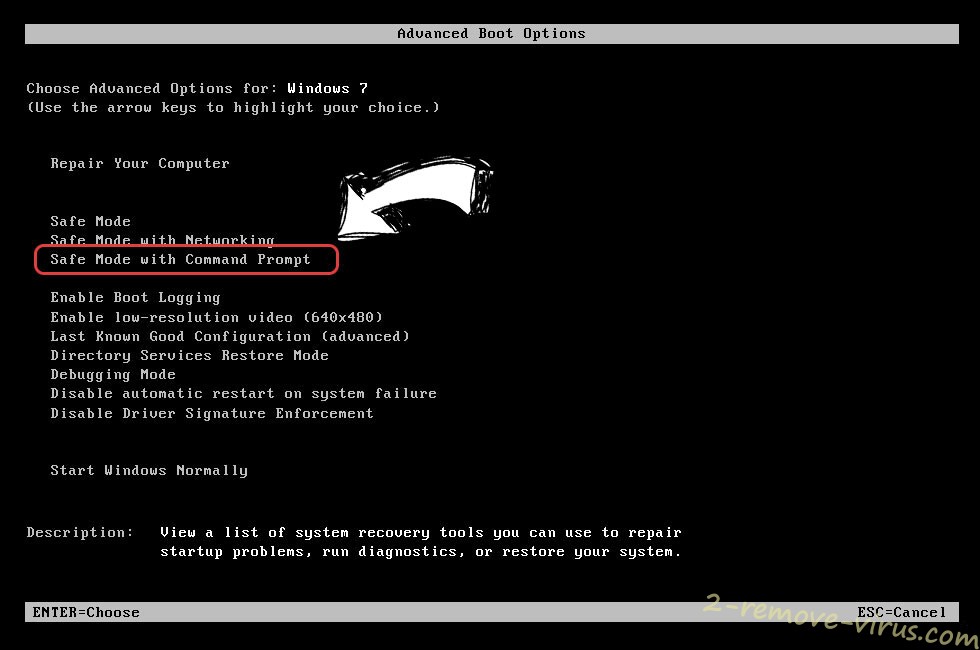

Usunąć Velar ransomware z Windows 7/Windows Vista/Windows XP

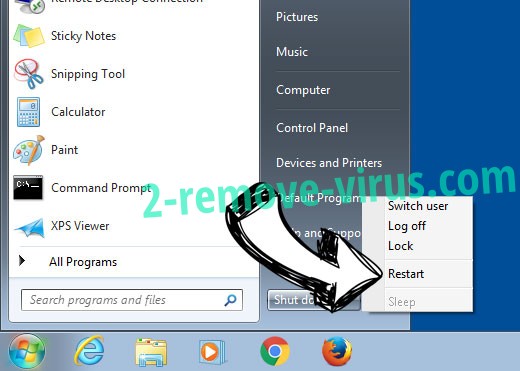

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

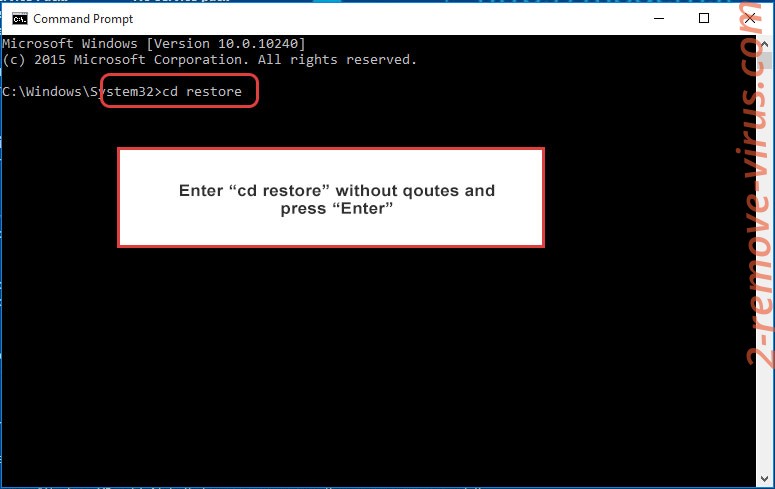

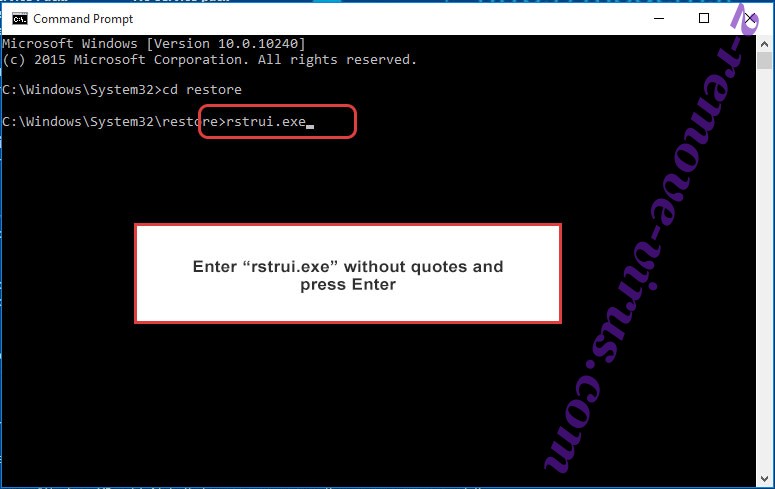

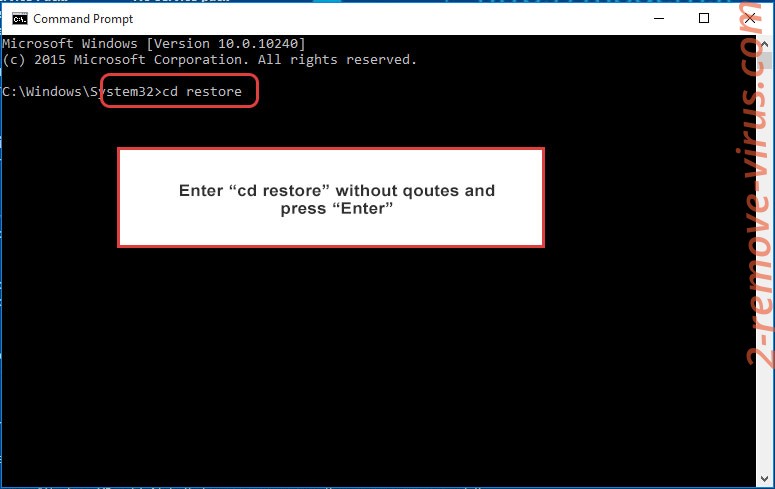

- Wpisz cd restore i naciśnij Enter.

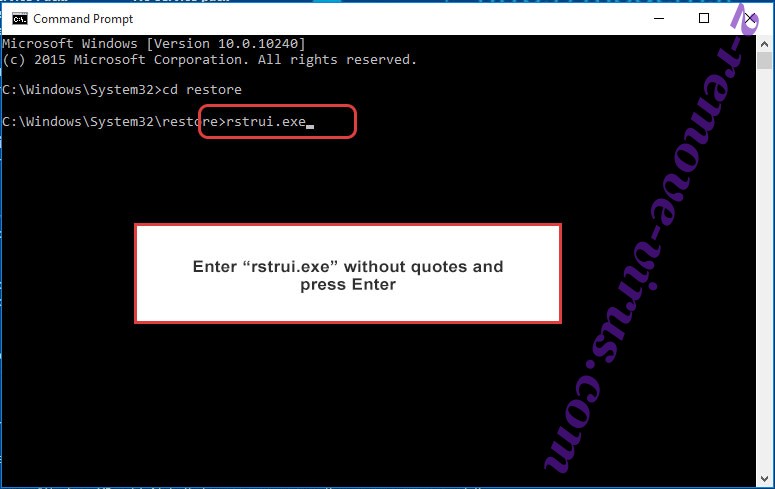

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

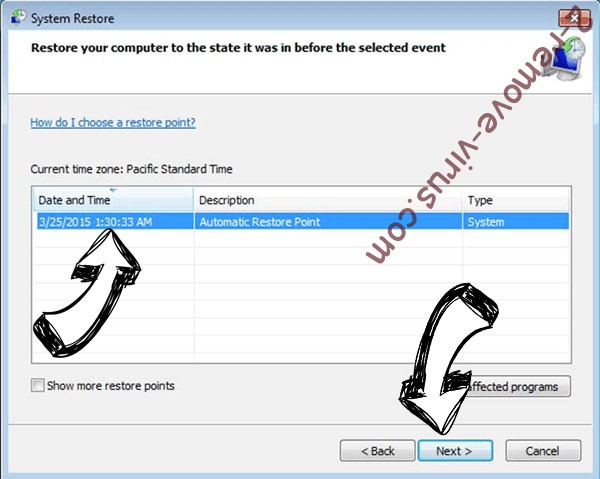

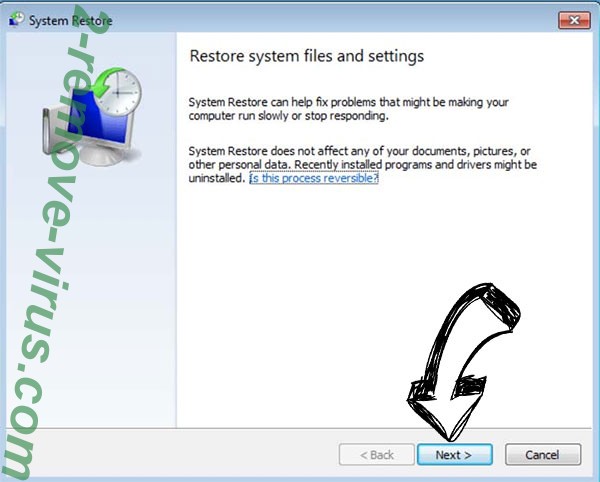

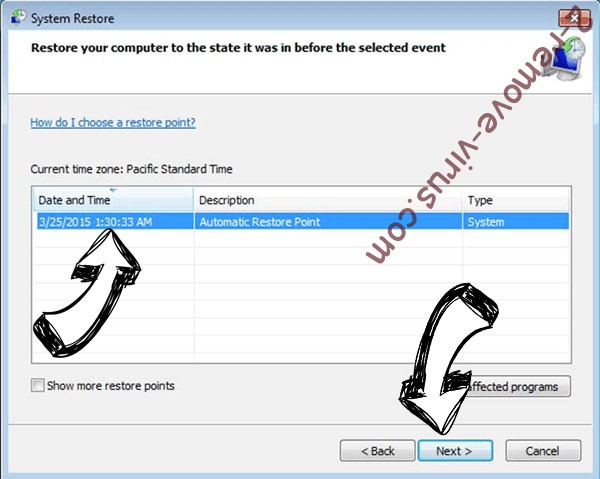

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

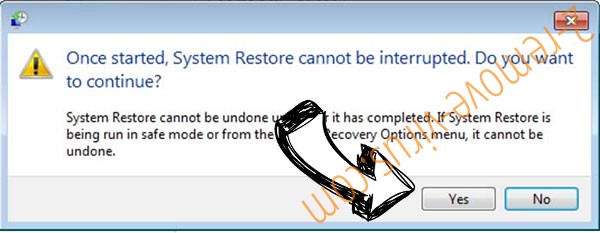

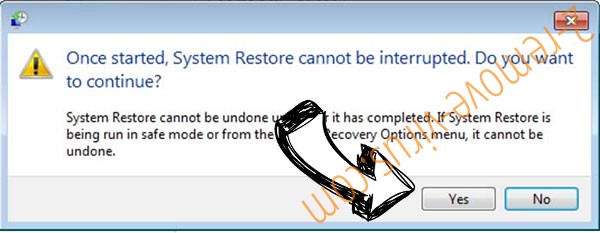

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć Velar ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

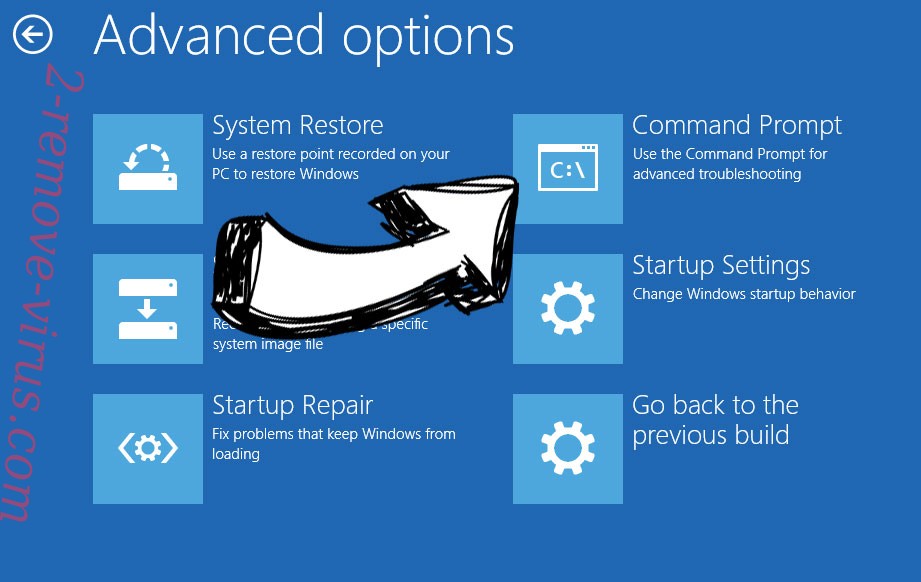

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.