Co to jest Vpsh ransomware wirus

Ransomware znany jako Vpsh ransomware jest klasyfikowany jako poważne zagrożenie, ze względu na możliwe uszkodzenia, które może wyrządzić twojemu systemowi. Jeśli nigdy nie spotkałeś tego rodzaju złośliwego oprogramowania do tej pory, jesteś w szoku. Silne algorytmy szyfrowania są używane przez szyfrowanie danych złośliwego programu do szyfrowania danych, a gdy zostaną zablokowane, twój dostęp do nich zostanie uniemożliwiony.

Ponieważ odszyfrowywanie danych nie jest możliwe we wszystkich przypadkach, nie wspominając już o wysiłku potrzebnym do przywrócenia wszystkiego do normy, kodowanie danych złośliwego programu jest uważane za bardzo niebezpieczne zagrożenie. Narzędzie deszyfrujące zostanie zaproponowane przez oszustów, ale jego zakup nie jest sugerowany. Po pierwsze, możesz wydawać pieniądze na nic, ponieważ pliki nie zawsze są przywracane po dokonaniu płatności. Dlaczego osoby, które szyfrują twoje pliki, w pierwszej kolejności pomagają je przywrócić, gdy nic nie powstrzymuje ich przed zabraniem pieniędzy. Ponadto, pieniądze, które podasz pójdzie na finansowanie więcej przyszłych kodowania plików złośliwego oprogramowania i złośliwego oprogramowania. Szacuje się już, że złośliwe oprogramowanie do kodowania plików wyrządziło firmom szkody warte 5 miliardów dolarów w 2017 roku, a to tylko szacunkowa. Ludzie są również coraz bardziej przyciąga do biznesu, ponieważ im więcej osób spełnia wymagania, tym bardziej opłacalne staje się. Zakup kopii zapasowej z żądanych pieniędzy byłoby lepiej, ponieważ jeśli kiedykolwiek uruchomić w tego typu sytuacji ponownie, strata pliku nie będzie problem, ponieważ będą one można przywrócić z kopii zapasowej. Następnie można po prostu wyeliminować Vpsh ransomware i przywrócić dane. Nie można również znać metod szyfrowania danych złośliwego oprogramowania, a my wyjaśnimy najczęstsze sposoby w poniższych akapitach.

W jaki sposób nabyłeś ransomware

Złośliwe oprogramowanie szyfrujące pliki może zainfekować urządzenie dość łatwo, często przy użyciu takich prostych metod, jak dołączanie zainfekowanych plików do wiadomości e-mail, używanie zestawów exploitów i hostowanie zanieczyszczonych plików na wątpliwych platformach pobierania. Często nie jest konieczne wymyślanie bardziej wyrafinowanych metod, ponieważ wiele osób nie jest ostrożnych, gdy używają wiadomości e-mail i pobierają pliki. Niemniej jednak istnieją ransomware, które używają zaawansowanych metod. Hakerzy po prostu trzeba użyć znanej nazwy firmy, napisać ogólny, ale nieco przekonujące e-mail, dołączyć plik malware jeździł do wiadomości e-mail i wysłać go do możliwych ofiar. Często spotykasz tematy dotyczące pieniędzy w tych wiadomościach e-mail, ponieważ te typy wrażliwych tematów są tym, na co użytkownicy są bardziej skłonni. Jeśli cyberoszuści używali nazwy firmy takiej jak Amazon, użytkownicy mogą otworzyć załącznik bez zastanowienia, jeśli oszuści po prostu powiedzą, że wątpliwa aktywność została zauważona na koncie lub dokonano zakupu i dodano paragon. Aby się przed tym uchronić, istnieją pewne rzeczy, które musisz zrobić, gdy masz do czynienia z wiadomościami e-mail. Jeśli nie znasz nadawcy, przyjrzyj się mu. Nawet jeśli znasz nadawcę, nie spiesz się, najpierw sprawdź adres e-mail, aby upewnić się, że jest on zgodny z prawem. Oczywiste błędy gramatyczne są również znakiem. Inną typową cechą jest twoje imię i nazwisko nie używane w powitaniu, jeśli ktoś, którego e-mail powinieneś zdecydowanie otworzyć, miał by wysłać ci e-mail, na pewno użyje Twojego imienia i nazwiska zamiast uniwersalnego powitania, odwołującego się do Ciebie jako Klienta lub Członka. Niektóre programy ransomware mogą również wykorzystywać luki w zabezpieczeniach systemów do infekowania. Program zawiera luki w zabezpieczeniach, które mogą być używane do zainfekowania urządzenia, ale często są one naprawiane przez dostawców. Jak wykazano przez WannaCry, jednak nie każdy spieszy się zainstalować te poprawki. Ważne jest, aby regularnie załatać swoje programy, ponieważ jeśli słaby punkt jest poważny, Poważne słabe punkty mogą być używane przez złośliwe oprogramowanie, więc upewnij się, że aktualizujesz całe oprogramowanie. Poprawki mogą być również instalowane automatycznie.

Co Vpsh ransomware robi

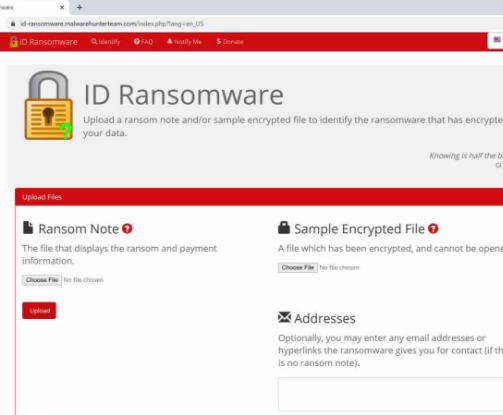

Gdy złośliwemu oprogramowaniu do kodowania danych uda się dostać do urządzenia, wkrótce znajdziesz zaszyfrowane dane. Na początku może nie być jasne, co się dzieje, ale kiedy pliki nie mogą być otwierane jak zwykle, powinno stać się jasne. Pliki, które zostały zakodowane, będą miały dodane rozszerzenie, które zwykle pomaga użytkownikom rozpoznać, z którym plikiem szyfrują złośliwe oprogramowanie, z którym mają do czynienia. W wielu przypadkach odszyfrowywanie danych może być niemożliwe, ponieważ algorytmy szyfrowania używane w szyfrowaniu mogą być nie do zaszyfrowania. Będziesz mógł zauważyć notatkę o kupnie, która wyjaśni, że Twoje dane zostały zaszyfrowane i aby je odszyfrować. Ich sugerowana metoda polega na płaceniu za ich deszyfrator. Wyraźna cena powinna być wyświetlana w nocie, ale jeśli tak nie jest, musisz użyć podanego adresu e-mail, aby skontaktować się z oszustami, aby zobaczyć, ile kosztuje deszyfrator. Z powodów już omówionych, płacenie za deszyfratora nie jest sugerowaną opcją. Starannie rozważ wszystkie inne alternatywy, zanim jeszcze pomyśli o zakupie tego, co oferują. Może po prostu nie pamiętasz tworzenia kopii zapasowej. Dostępne może być również bezpłatne narzędzie deszyfrowania. Istnieje kilka specjalistów malware, którzy są w stanie złamać ransomware, w ten sposób mogą opracować darmowe narzędzie. Weź tę opcję pod uwagę i tylko wtedy, gdy masz pewność, że darmowe oprogramowanie deszyfrujące nie jest dostępne, jeśli nawet rozważyć płacenie. Mądrzej byłoby kupić kopię zapasową z niektórymi z tych pieniędzy. W przypadku, gdy wykonałeś kopię zapasową przed zanieczyszczeniem, po prostu napraw, Vpsh ransomware a następnie odblokuj Vpsh ransomware pliki. Jeśli chcesz zabezpieczyć swój komputer przed oprogramowaniem wymuszającym okup w przyszłości, dowiedz się prawdopodobne środki, za pomocą których może wejść do urządzenia. Trzymaj się bezpiecznych źródeł pobierania, zachowaj ostrożność podczas otwierania plików dołączonych do wiadomości e-mail i aktualizuj swoje oprogramowanie.

Vpsh ransomware Usuwania

Zatrudnij oprogramowanie do usuwania złośliwego oprogramowania, aby usunąć złośliwe oprogramowanie do szyfrowania danych z urządzenia, jeśli nadal znajduje się ono w komputerze. Ręczne naprawianie Vpsh ransomware nie jest łatwym procesem i może prowadzić do dalszych uszkodzeń systemu. Korzystanie z narzędzia anty-malware jest mądrzejsza decyzja. Może również pomóc w zapobieganiu tego rodzaju infekcji w przyszłości, oprócz pomaga pozbyć się tego. Więc sprawdzić, co pasuje do tego, czego potrzebujesz, zainstalować go, skanowanie systemu i pozwolić narzędziu, aby zakończyć plik szyfrowania złośliwego oprogramowania. Niestety, program anty-malware odblokować Vpsh ransomware pliki. Jeśli masz pewność, że urządzenie jest czyste, odblokuj Vpsh ransomware pliki z kopii zapasowej.

Offers

Pobierz narzędzie do usuwaniato scan for Vpsh ransomwareUse our recommended removal tool to scan for Vpsh ransomware. Trial version of provides detection of computer threats like Vpsh ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć Vpsh ransomware w trybie awaryjnym z obsługą sieci.

Usunąć Vpsh ransomware z Windows 7/Windows Vista/Windows XP

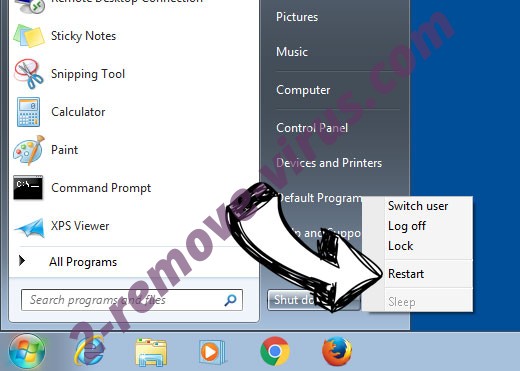

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

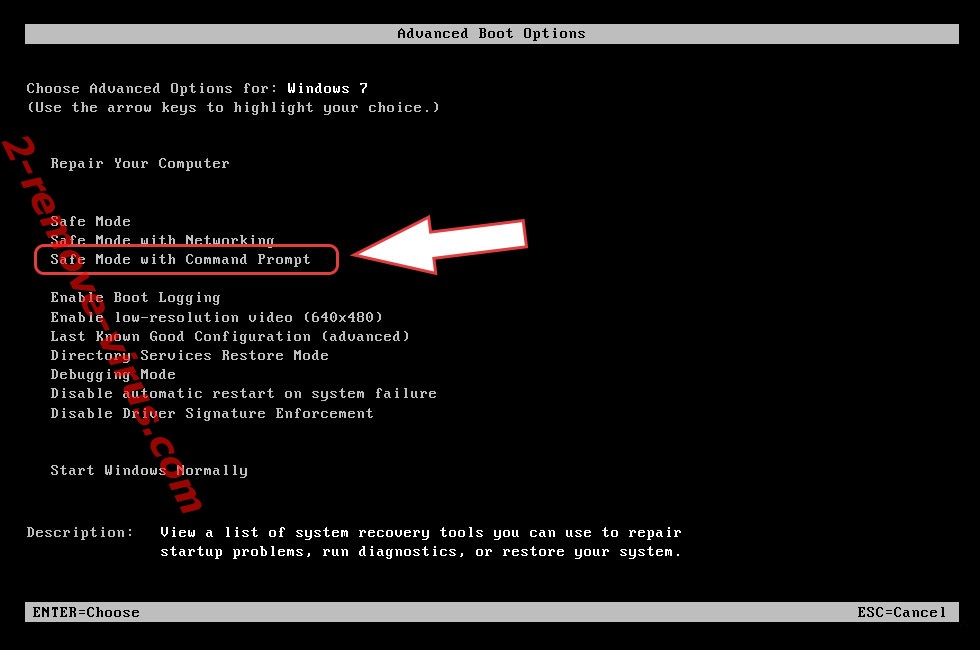

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć Vpsh ransomware

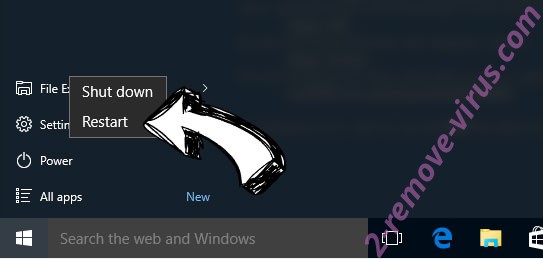

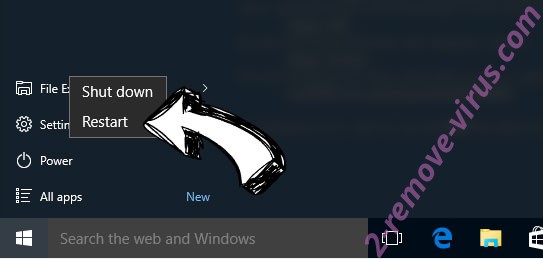

Usunąć Vpsh ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

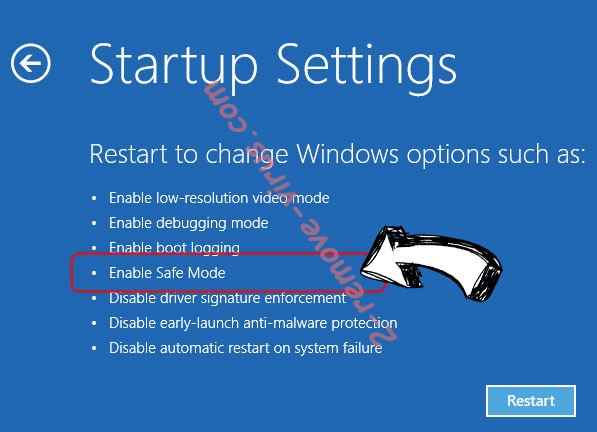

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć Vpsh ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

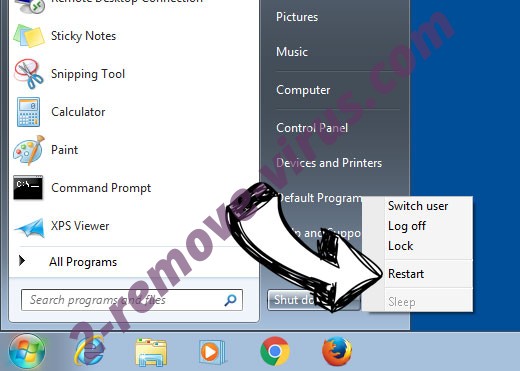

Usunąć Vpsh ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

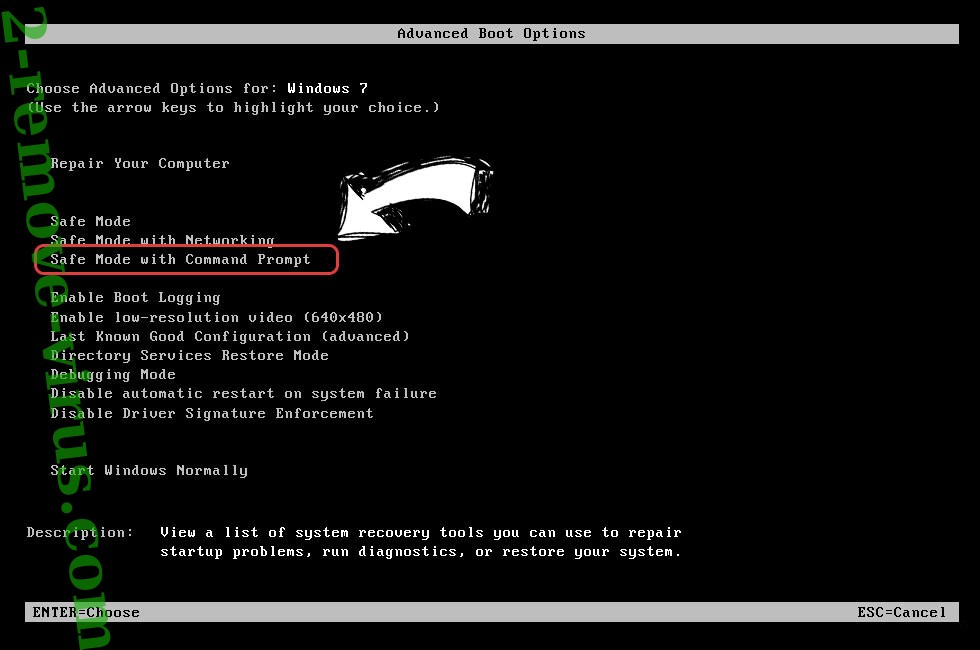

- Wybierz polecenie wiersza polecenia z listy.

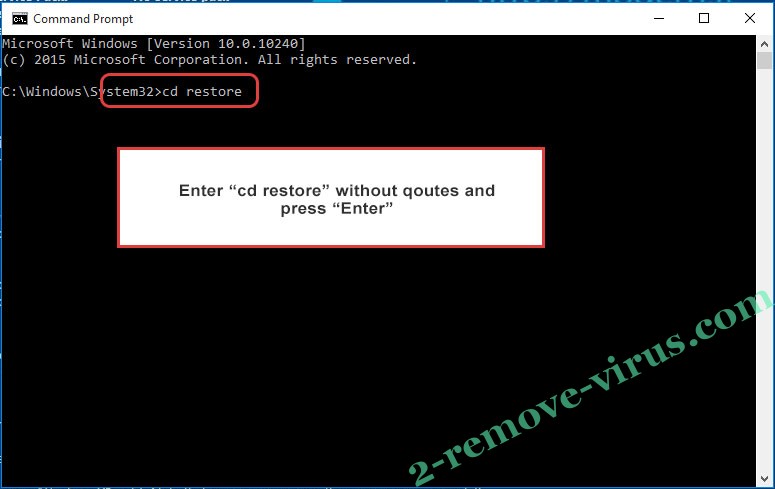

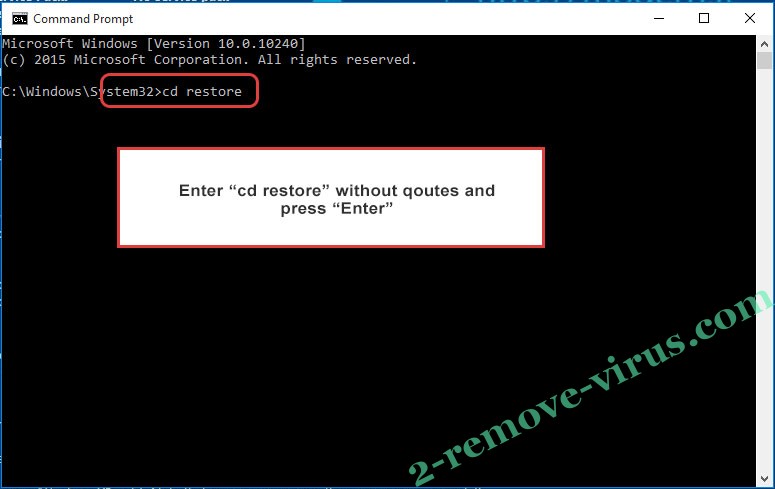

- Wpisz cd restore i naciśnij Enter.

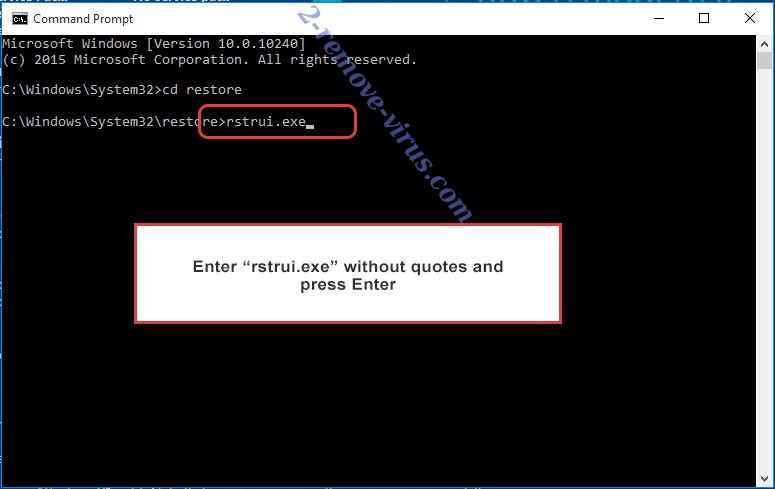

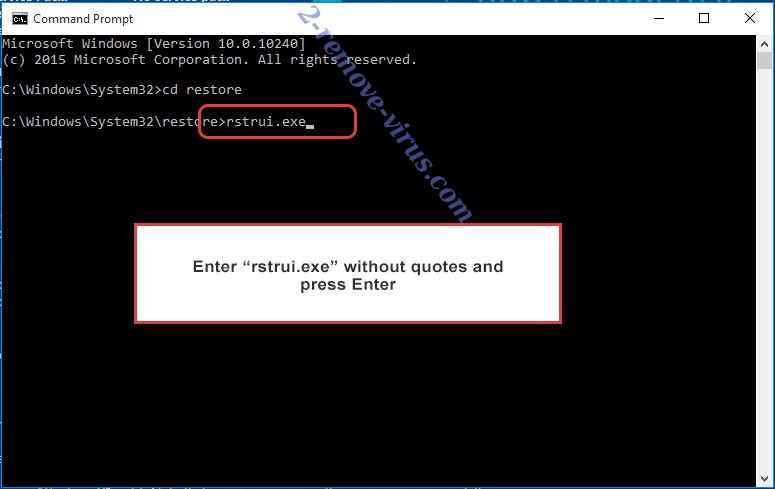

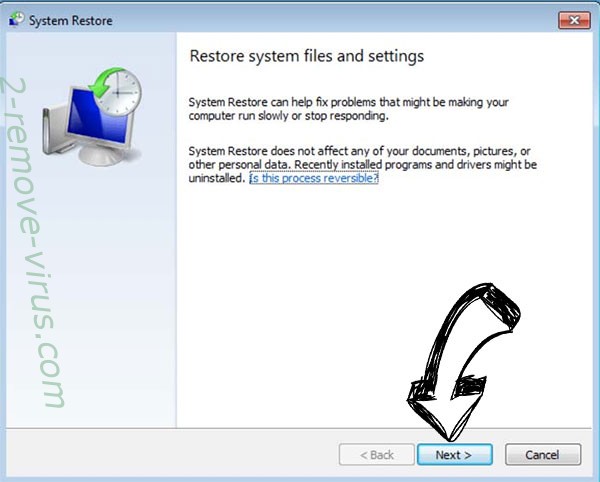

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

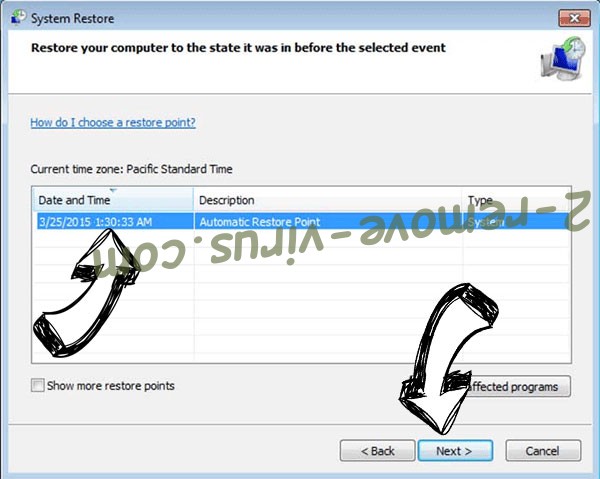

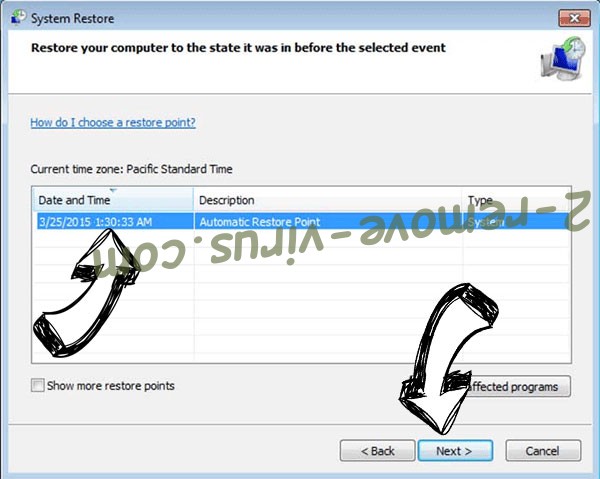

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

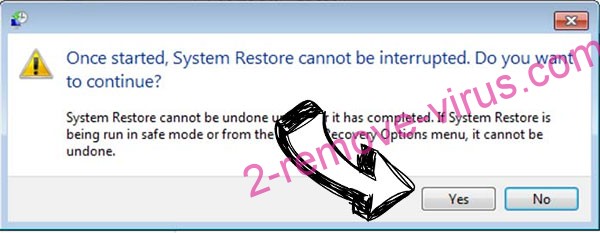

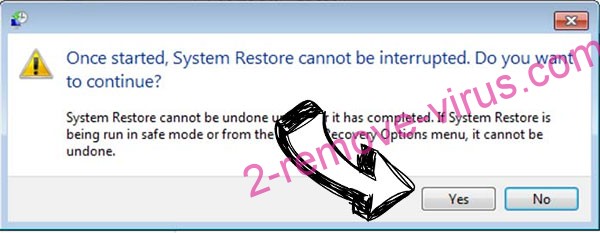

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć Vpsh ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

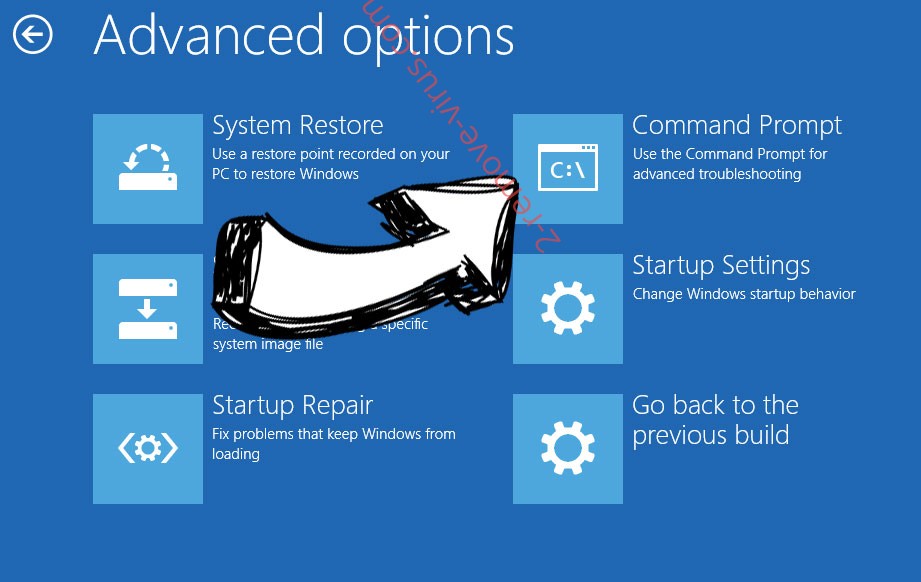

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.