Czy jest to poważne zagrożenie

Ransomware znany Zhen ransomware jako jest klasyfikowany jako bardzo szkodliwe zakażenie, ze względu na możliwe uszkodzenia może zrobić do urządzenia. Jeśli ransomware był czymś, czego nigdy nie spotkałeś do tej pory, możesz być w szoku. Kodowanie plików złośliwe oprogramowanie używa silnych algorytmów szyfrowania do kodowania danych, a po zakończeniu procesu nie będzie już można uzyskać do nich dostępu. Ponieważ szyfrowanie plików złośliwego oprogramowania może spowodować trwałą utratę danych, tego typu zagrożenie jest bardzo niebezpieczne.

Cyber oszuści oferują deszyfrator, ale zakup nie jest sugerowany. Istnieje wiele przypadków, w których pliki nie zostały przywrócone nawet po opłaceniu okupu. Nie zapominaj, że masz do czynienia z przestępcami, którzy nie mogą czuć się zmuszeni do wysłania deszyfratora, gdy mają do wyboru tylko biorąc swoje pieniądze. Pieniądze te trafią również na przyszłe działania tych oszustów. Ransomware już robi miliardy dolarów szkód, czy naprawdę chcesz to wspierać. Ludzie są również coraz bardziej przyciąga do branży, ponieważ im więcej ludzi poddawać się wymaganiom, tym bardziej opłacalne staje się. Możesz znaleźć się w tego typu sytuacji ponownie w przyszłości, więc inwestowanie żądanych pieniędzy w kopii zapasowej byłoby mądrzejszym wyborem, ponieważ utrata pliku nie byłaby pewien możliwość. Jeśli kopia zapasowa jest dostępna, możesz po prostu usunąć, Zhen ransomware a następnie przywrócić dane, nie martwiąc się o ich utratę. Metody dystrybucji ransomware nie mogą być ci znane, a poniżej wyjaśnimy najczęstsze sposoby.

Jak rozprzestrzenia się ransomware

Złośliwe oprogramowanie do kodowania danych zwykle używa dość podstawowych metod dystrybucji, takich jak spam e-mail i złośliwe pliki do pobrania. Duża liczba ransomware polegać na zaniedbania użytkownika podczas otwierania załączników e-mail i bardziej skomplikowane metody nie są konieczne. Istnieje pewne prawdopodobieństwo, że bardziej wyszukana metoda została wykorzystana do infekcji, ponieważ niektóre złośliwe oprogramowanie szyfrujące dane używają ich. Oszuści po prostu muszą twierdzić, że pochodzą z godnej zaufania firmy, napisać ogólny, ale nieco wiarygodny e-mail, dodać zainfekowany plik do wiadomości e-mail i wysłać go do potencjalnych ofiar. Tematy związane z pieniędzmi często można nabrać, ponieważ użytkownicy są bardziej podatni na otwieranie tych wiadomości e-mail. Dość często zobaczysz duże nazwy firm, takie jak Amazon używane, na przykład, jeśli Amazon wysłał komuś paragon za zakup, którego dana osoba nie pamięta, natychmiast otworzy załączony plik. Musisz zwrócić uwagę na pewne znaki, gdy masz do czynienia z wiadomościami e-mail, jeśli chcesz zabezpieczyć komputer. Sprawdź nadawcę, aby upewnić się, że jest to osoba, którą znasz. A jeśli znasz je, sprawdź adres e-mail, aby upewnić się, że to rzeczywiście je. Wiadomości e-mail często zawierają błędy gramatyczne, które wydają się być dość oczywiste. Innym godnym uwagi znakiem może być twoje imię jest nieobecny, jeśli, powiedzmy, że używasz Amazon i były do ciebie e-mail, nie będą używać uniwersalnych pozdrowienia jak Drogi Klient / Członek / Użytkownik, a zamiast tego będzie używać nazwy, którą podałeś im. Luki w zabezpieczeniach systemu Programy podatne na zagrożenia mogą być również używane do infekowania. Te luki w programach są często załatane szybko po ich wykryciu, dzięki czemu nie mogą być używane przez złośliwe oprogramowanie. Jednak sądząc po rozprzestrzenianiu się WannaCry, wyraźnie nie każdy spieszy się zainstalować te poprawki. Ważne jest, aby regularnie załatać oprogramowanie, ponieważ jeśli słaby punkt jest poważny, może być używany przez wszelkiego rodzaju złośliwego oprogramowania. Ciągłe instalowanie aktualizacji może być kłopotliwe, więc można je skonfigurować do automatycznej instalacji.

Co możesz zrobić ze swoimi danymi

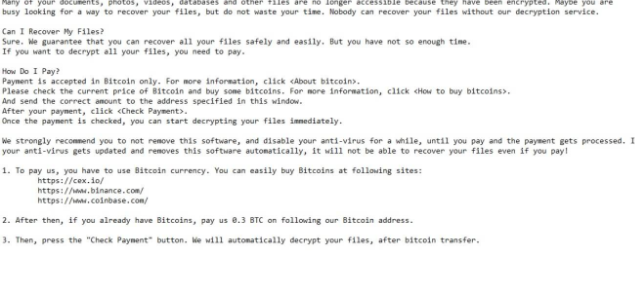

Złośliwe oprogramowanie do kodowania danych nie jest przeznaczone dla wszystkich plików, tylko do niektórych rodzajów, a po ich zidentyfikowaniu są kodowane niemal naraz. Nawet jeśli infekcja początkowo nie była oczywista, na pewno wiesz, że coś jest nie tak, gdy pliki nie otwierają się tak, jak powinny. Dowiesz się, które pliki zostały naruszone, ponieważ zostanie do nich dodane nietypowe rozszerzenie. Niektóre ransomware mogą używać zaawansowanych algorytmów szyfrowania, które sprawiają, że odszyfrowywanie plików byłoby bardzo trudne, jeśli nie niemożliwe. W nocie okupu oszuści powiedzą Ci, co się stało z Twoimi danymi i zaoferują ci metodę ich odszyfrowania. W zamian za płatność zostanie zaproponowane narzędzie do odszyfrowywania. Notatka powinna pokazać cenę za program deszyfrowania, ale jeśli tak nie jest, będziesz musiał wysłać e-mail cyberprzestępców za pośrednictwem dostarczonego adresu. Jak zapewne się domyślacie, nie zachęcamy do przestrzegania żądań. Jeśli jesteś ustawiony na płacenie, to powinno być ostatecznością. Być może po prostu zapomniałeś, że zrobiłeś kopie swoich plików. Lub, jeśli masz szczęście, darmowe narzędzie deszyfrowania może zostały zwolnione. Powinniśmy powiedzieć, że czasami specjaliści od złośliwego oprogramowania są w stanie złamać złośliwe oprogramowanie kodujące dane, co oznacza, że możesz uzyskać deszyfrator za darmo. Weź to pod uwagę przed wypłaceniem żądanych pieniędzy nawet przekracza twój umysł. Zakup kopii zapasowej z tymi pieniędzmi może być bardziej przydatny. Jeśli kopia zapasowa została wykonana przed inwazją infekcji, można wykonać odzyskiwanie plików po naprawieniu Zhen ransomware wirusa. Teraz, gdy zdajesz sobie sprawę, jak szkodliwe może być złośliwe oprogramowanie szyfrujące dane, zrób wszystko, aby tego uniknąć. Przede wszystkim musisz aktualizować oprogramowanie, pobierać tylko z bezpiecznych / legalnych źródeł, a nie losowo otwierać pliki dołączone do wiadomości e-mail.

Metody naprawy Zhen ransomware

Jeśli złośliwe oprogramowanie szyfrujące dane nadal znajduje się w komputerze, aby go zakończyć, konieczne będzie rozwiązanie programu chroniącego przed złośliwym oprogramowaniem. Podczas próby ręcznego naprawienia Zhen ransomware wirusa może spowodować dodatkowe szkody, jeśli nie jesteś ostrożny lub doświadczony, jeśli chodzi o komputery. Pójście z opcją automatyczną byłoby znacznie lepszym wyborem. Narzędzie anty-malware jest tworzony w celu dbania o te infekcje, w zależności od tego, które zostały pobrane, może nawet zapobiec infekcji robi szkody. Wybierz oprogramowanie chroniące przed złośliwym oprogramowaniem, które najlepiej poradzi sobie z twoją sytuacją, i wykonaj pełne skanowanie komputera po zainstalowaniu go. Jednak narzędzie nie jest w stanie odszyfrować danych, więc nie zdziw się, że twoje pliki pozostają zaszyfrowane. Po całkowitym zakończeniu oprogramowania ransomware można bezpiecznie ponownie korzystać z systemu, regularnie tworząc kopię zapasową plików.

Offers

Pobierz narzędzie do usuwaniato scan for Zhen ransomwareUse our recommended removal tool to scan for Zhen ransomware. Trial version of provides detection of computer threats like Zhen ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć Zhen ransomware w trybie awaryjnym z obsługą sieci.

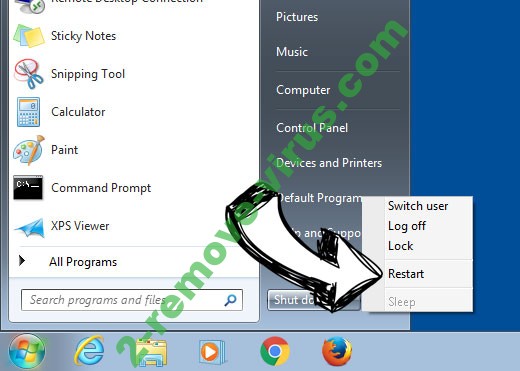

Usunąć Zhen ransomware z Windows 7/Windows Vista/Windows XP

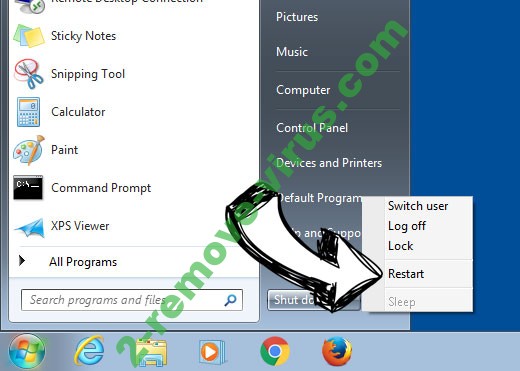

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

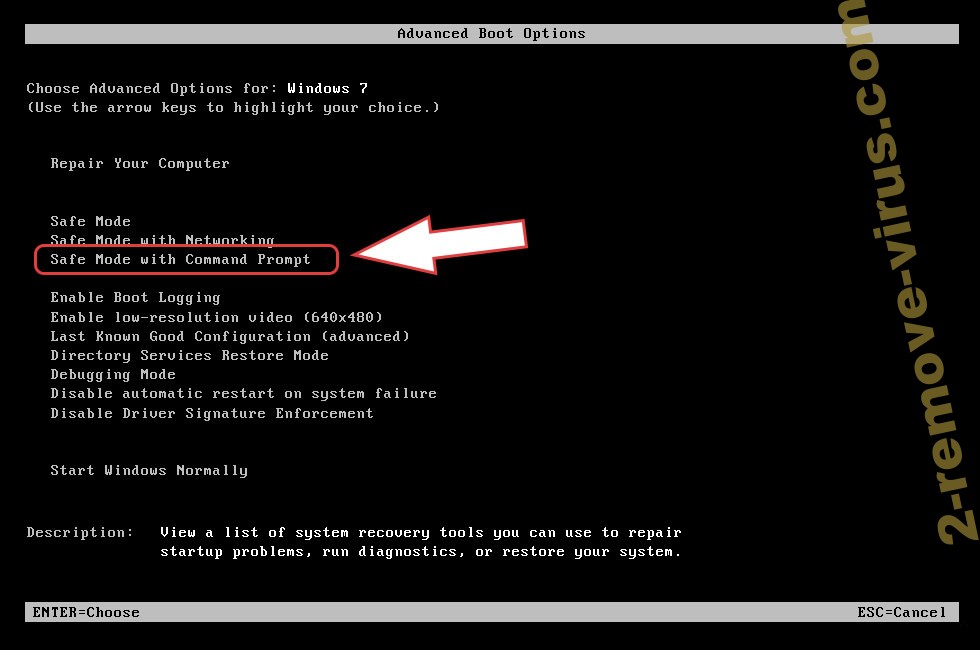

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć Zhen ransomware

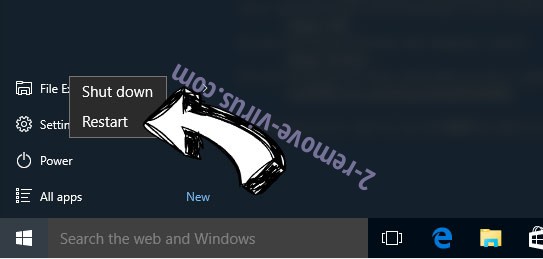

Usunąć Zhen ransomware z Windows 8 i Windows 10

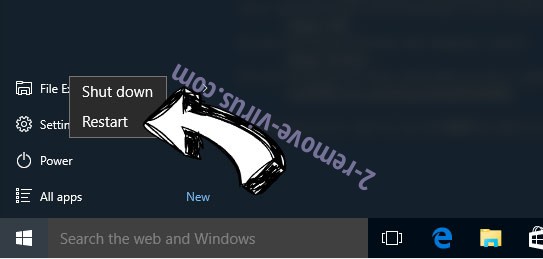

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

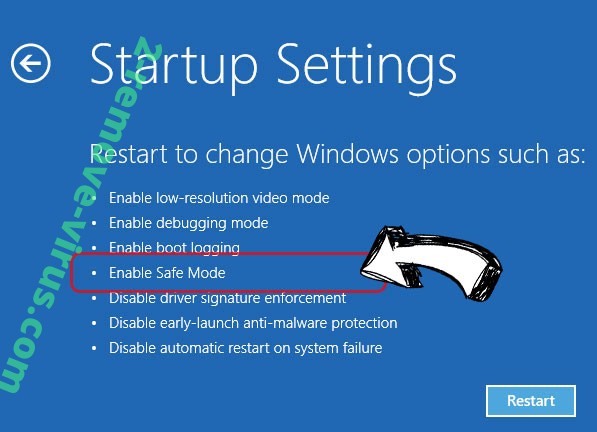

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć Zhen ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

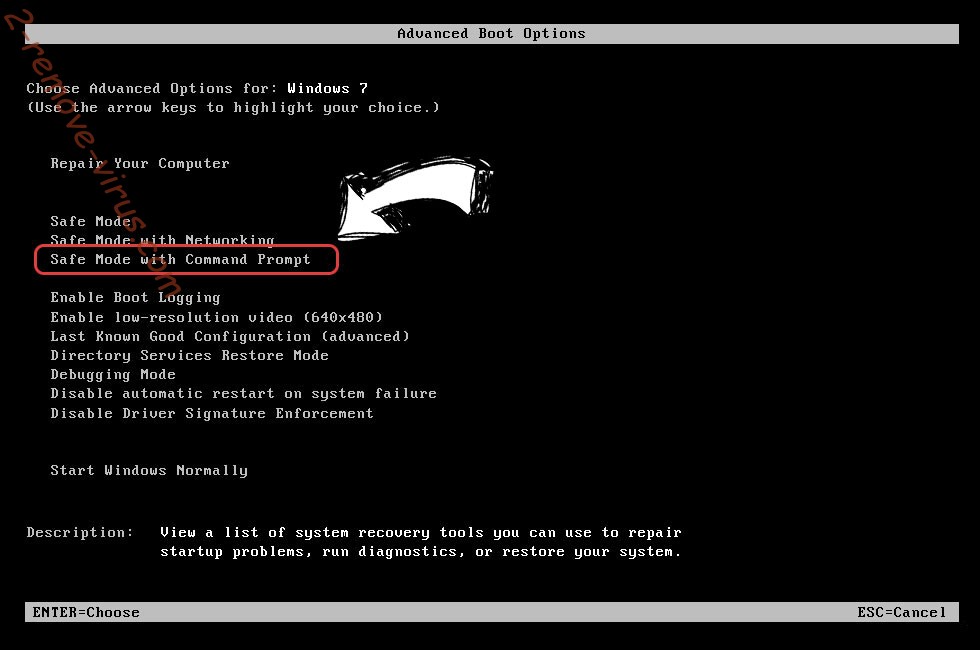

Usunąć Zhen ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

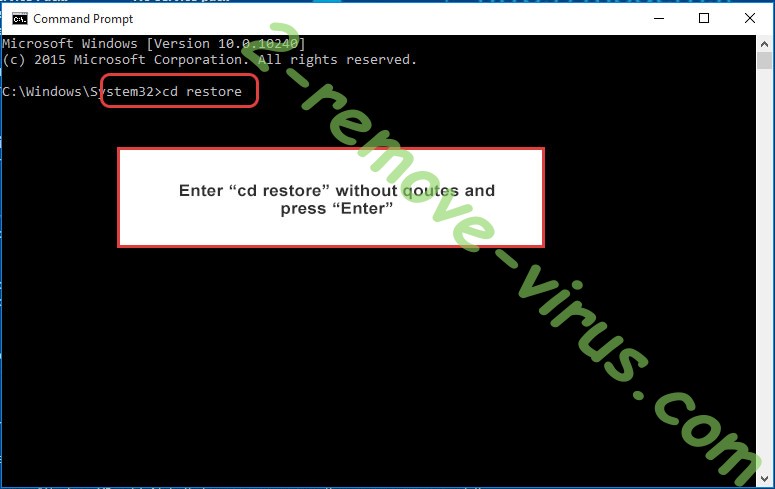

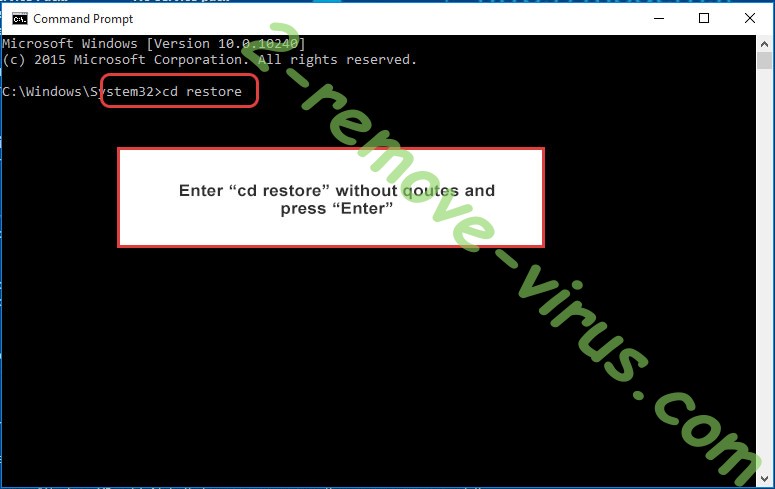

- Wpisz cd restore i naciśnij Enter.

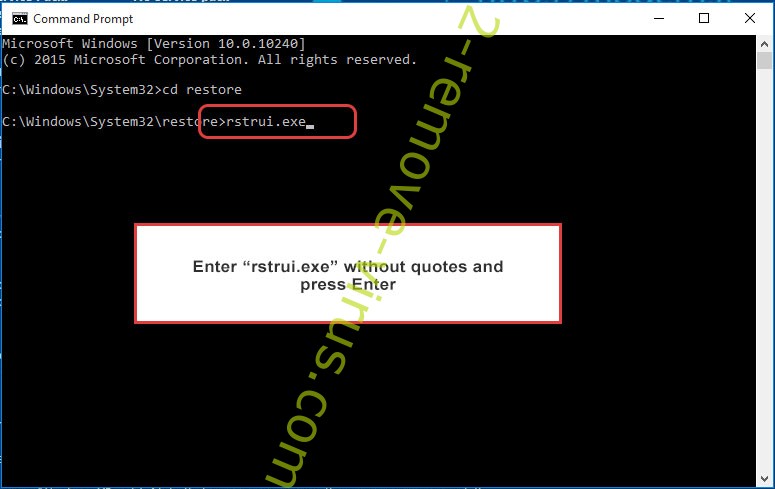

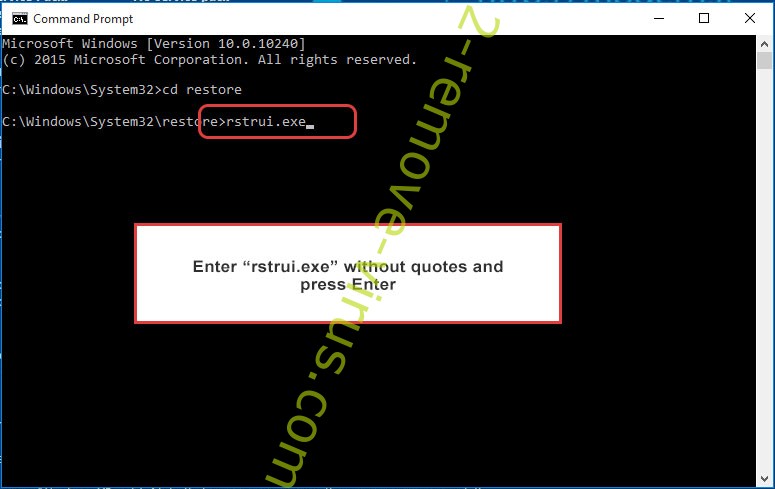

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

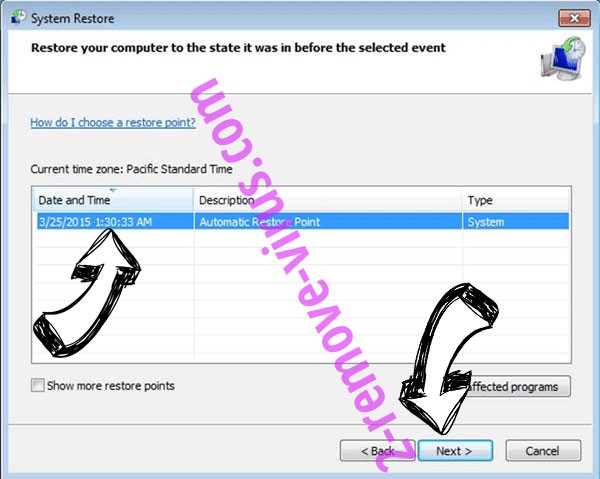

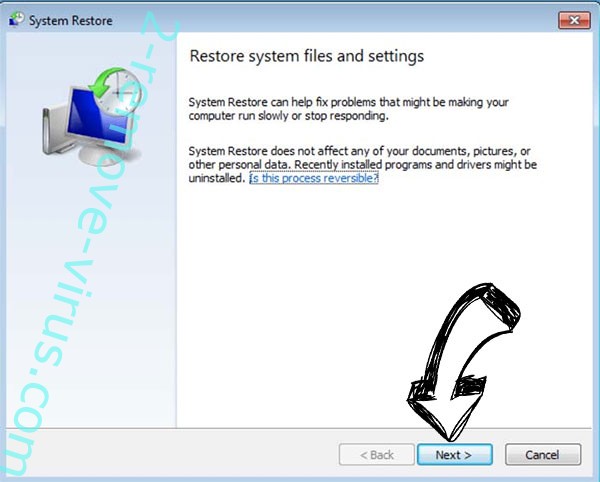

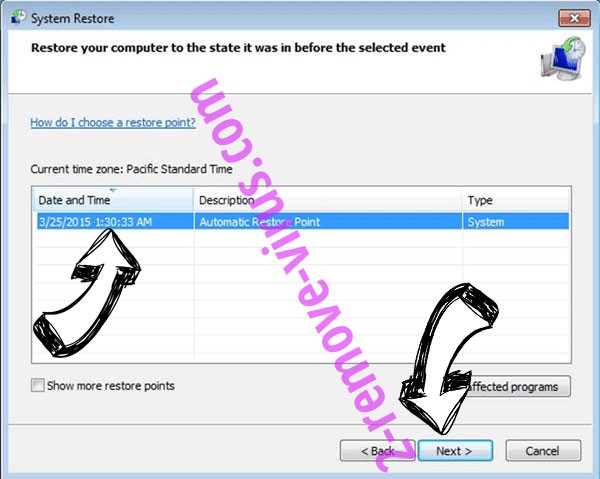

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

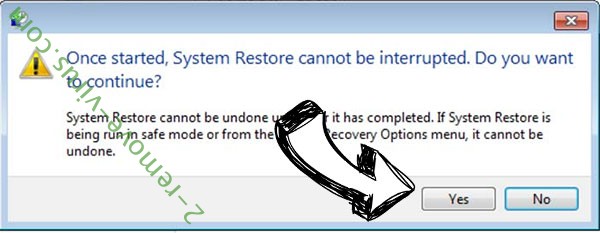

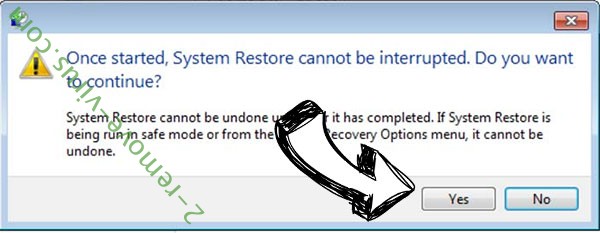

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć Zhen ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

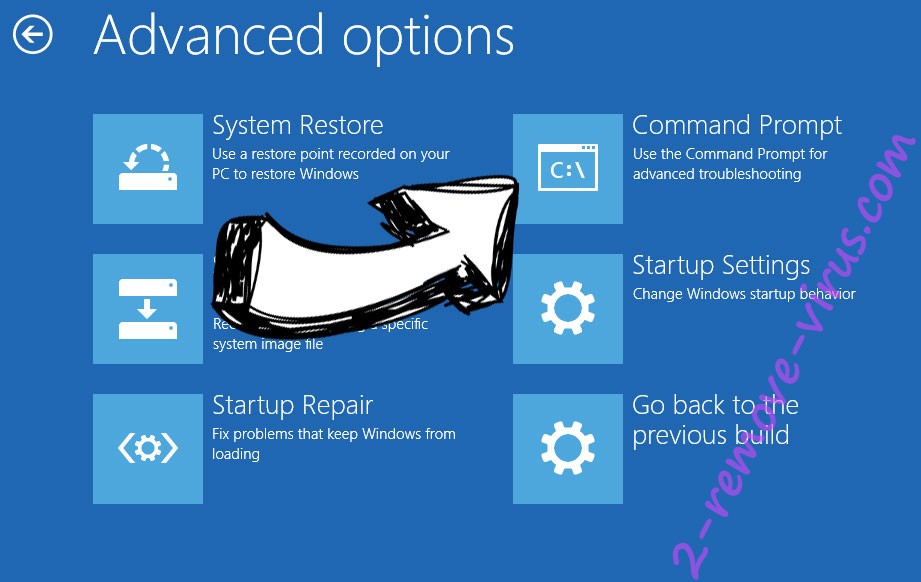

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.