Informacje o Ziggy ransomware wirusie

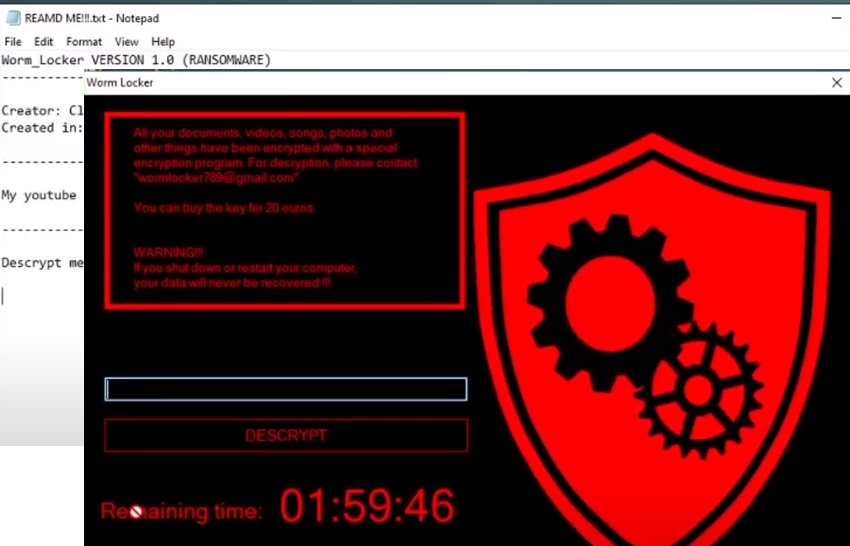

Ziggy ransomware uważa się, że bardzo poważne złośliwe oprogramowanie zakażenie, sklasyfikowane jako ransomware. Być może niekoniecznie słyszeliście o nim lub natknęliście się na to wcześniej, a dowiedzieć się, co robi, może być szczególnie zaskakujące. Ransomware używa zaawansowanych algorytmów szyfrowania do kodowania danych, a po zakończeniu wykonywania procesu dane zostaną zablokowane i nie będziesz mógł ich otworzyć.

Uważa się, że jest to bardzo niebezpieczna infekcja, ponieważ nie zawsze jest możliwe przywrócenie plików. Będziesz również oferowane kupić narzędzie deszyfrujące za pewną kwotę pieniędzy, ale nie jest to zalecana opcja z kilku powodów. Istnieje wiele przypadków, w których płacenie okupu nie prowadzi do odszyfrowania pliku. Należy pamiętać, że będzie płacić przestępców, którzy są mało prawdopodobne, aby czuć się zmuszony do zapewnienia narzędzia deszyfrowania, gdy mają do wyboru po prostu biorąc swoje pieniądze. Co więcej, płacąc będzie finansowanie projektów (więcej plików szyfrowania złośliwego programu i złośliwego oprogramowania) tych cyberoszustów. Złośliwe oprogramowanie do kodowania plików wyrządziło już szkody różnym firmom o wartości 5 mld USD w 2017 r. i jest to tylko oszacowanie. Im więcej ludzi płaci, tym bardziej przynosi to zyski, przyciągając w ten sposób więcej oszustów, którzy chcą zarabiać łatwe pieniądze. Możesz znaleźć się w tego rodzaju sytuacji ponownie w przyszłości, więc inwestowanie żądanych pieniędzy w kopii zapasowej byłoby lepiej, ponieważ utrata danych nie byłaby pewien możliwy. Jeśli masz opcję tworzenia kopii zapasowych dostępne, może po prostu wyeliminować Ziggy ransomware wirusa, a następnie odzyskać pliki bez obawy o ich utraty. Jeśli wcześniej nie natknęliście się na złośliwe oprogramowanie do kodowania plików, możesz nie wiedzieć, jak udało się dostać do urządzenia, w którym to przypadku uważnie przeczytaj poniższy akapit.

Metody rozprzestrzeniania oprogramowania ransomware

Załączniki wiadomości e-mail, zestawy exploitów i złośliwe pliki do pobrania to metody rozprzestrzeniania się, na które musisz uważać. Zazwyczaj nie ma potrzeby wymyślania bardziej zaawansowanych metod, ponieważ wielu użytkowników nie jest ostrożnych, gdy używają wiadomości e-mail i pobierają pliki. Niemniej jednak niektóre złośliwe oprogramowanie szyfrujące dane mogą korzystać z znacznie bardziej skomplikowanych metod, które wymagają więcej czasu i wysiłku. Oszuści muszą po prostu użyć znanej nazwy firmy, napisać wiarygodną wiadomość e-mail, dodać zainfekowany plik do wiadomości e-mail i wysłać go do potencjalnych ofiar. Ze względu na wrażliwość tematu, użytkownicy są bardziej skłonni do otwierania wiadomości e-mail związanych z pieniędzmi, w związku z czym tego rodzaju tematy są powszechnie używane. Jeśli cyberprzestępcy używali znanej nazwy firmy, takiej jak Amazon, ludzie mogą otworzyć załącznik bez zastanowienia, ponieważ cyberprzestępcy mogą po prostu powiedzieć, że wątpliwa aktywność została zaobserwowana na koncie lub dokonano zakupu i dodano pokwitowanie. Aby chronić się przed tym, istnieją pewne rzeczy, które musisz zrobić, gdy masz do czynienia z e-mailami. Sprawdź, czy znasz nadawcę przed otwarciem pliku dołączonego do wiadomości e-mail, a jeśli go nie rozpoznajesz, zbadaj, kim są. A jeśli je znasz, sprawdź adres e-mail, aby upewnić się, że pasuje do prawdziwego adresu osoby / firmy. Poszukaj błędów gramatycznych lub użycia, które są na ogół dość rażące w tego typu wiadomościach e-mail. Należy również wziąć pod uwagę, w jaki sposób nadawca zwraca się do Ciebie, jeśli jest to nadawca, który zna Twoje imię i nazwisko, zawsze będzie cię powitać twoim imieniem i nazwiskiem, zamiast ogólnego Klienta lub Członka. Luki w zabezpieczeniach niezałatanego oprogramowania mogą być również używane przez ransomware do wejścia na komputer. Program ma pewne słabe punkty, które mogą być wykorzystane do złośliwego oprogramowania, aby wejść do systemu, ale są one ustalane przez dostawców, jak tylko zostaną znalezione. Jednak nie wszyscy użytkownicy są szybkie, aby zainstalować te aktualizacje, jak udowodniono przez atak ransomware WannaCry. Zachęcamy do zainstalowania poprawki, gdy tylko stanie się dostępna. Ciągłe instalowanie aktualizacji może być uciążliwe, więc można je skonfigurować do automatycznej instalacji.

Jak się zachowuje

Jak tylko ransomware zainfekować system, będzie szukać niektórych typów plików i po ich zidentyfikowaniu, to je zablokować. Nie będziesz w stanie otworzyć plików, więc nawet jeśli nie zdajesz sobie sprawy, co się dzieje na początku, będziesz wiedzieć, że coś jest nie tak w końcu. Wszystkie zaszyfrowane pliki będą miały dodane rozszerzenie, które często pomaga ludziom rozpoznać, które ransomware mają. Silne algorytmy szyfrowania mogły zostać użyte do zaszyfrowania danych, co może oznaczać, że nie można ich odszyfrować. Znajdziesz notatkę o kupnie umieszczoną w folderach z danymi lub pojawi się ona na pulpicie i powinna wyjaśnić, w jaki sposób można odzyskać pliki. Według przestępców, jedynym sposobem, aby przywrócić dane byłoby za pośrednictwem ich narzędzia deszyfrowania, które nie będzie wolny. Jeśli cena za narzędzie deszyfrujące nie jest określona, musisz skontaktować się z przestępcami, zazwyczaj za pośrednictwem adresu, który podają, aby zobaczyć, ile i jak zapłacić. Zakup deszyfratora nie jest sugerowaną opcją, z powodów, o których już rozmawialiśmy. Zanim jeszcze rozważa zapłatę, najpierw przyjrzyj się innym alternatywom. Może po prostu nie pamiętasz tworzenia kopii zapasowych. Darmowe narzędzie deszyfrowania może być również dostępne. Istnieje kilka specjalistów malware, którzy są w stanie odszyfrować plik szyfrowania złośliwego programu, w ten sposób można opracować darmowe narzędzia deszyfrujące. Weź tę opcję pod uwagę i tylko wtedy, gdy masz pewność, że nie ma darmowego narzędzia deszyfrującego, jeśli nawet myślisz o płaceniu. Mądrzejszy zakup będzie kopia zapasowa. W przypadku, gdy wykonałeś kopię zapasową przed infekcją, możesz odblokować Ziggy ransomware pliki po Ziggy ransomware całkowitym naprawieniu. Dowiedz się, w jaki sposób złośliwe oprogramowanie kodujące pliki jest rozpowszechniane, aby jak najlepiej go uniknąć. Upewnij się, że oprogramowanie jest aktualizowane przy każdej aktualizacji, nie otwierasz losowych plików dodawanych do wiadomości e-mail, a pliki do pobrania są ufane tylko wiarygodnym źródłom.

Ziggy ransomware Usuwania

Zaimplementuj program chroniący przed złośliwym oprogramowaniem, aby uzyskać plik szyfrujący złośliwy program z komputera, jeśli jest jeszcze w systemie. To może być dość trudne do ręcznego Ziggy ransomware naprawienia wirusa, ponieważ może skończyć się nieumyślnie uszkodzenia urządzenia. Program do usuwania złośliwego oprogramowania byłoby bezpieczniejszą opcją w tej sytuacji. Ten program jest korzystne, aby mieć na urządzeniu, ponieważ będzie to nie tylko zapewnić, aby pozbyć się tej infekcji, ale także zatrzymanie jednego z wejściem w przyszłości. Wybierz oprogramowanie do usuwania złośliwego oprogramowania, które najlepiej pasuje do tego, czego potrzebujesz, pobierz go i przeskanuj komputer w poszukiwaniu zagrożenia po zainstalowaniu go. Oprogramowanie nie pomoże jednak odszyfrować plików. Gdy system jest czysty, powinieneś być w stanie powrócić do normalnego korzystania z komputera.

Offers

Pobierz narzędzie do usuwaniato scan for Ziggy ransomwareUse our recommended removal tool to scan for Ziggy ransomware. Trial version of provides detection of computer threats like Ziggy ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć Ziggy ransomware w trybie awaryjnym z obsługą sieci.

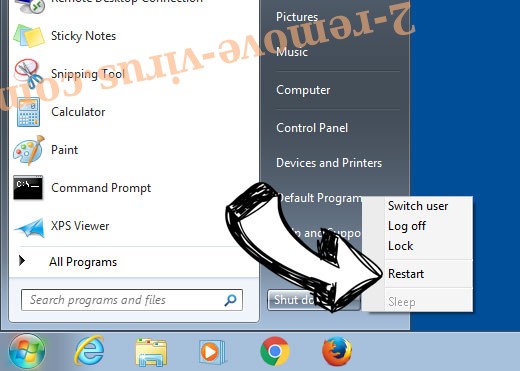

Usunąć Ziggy ransomware z Windows 7/Windows Vista/Windows XP

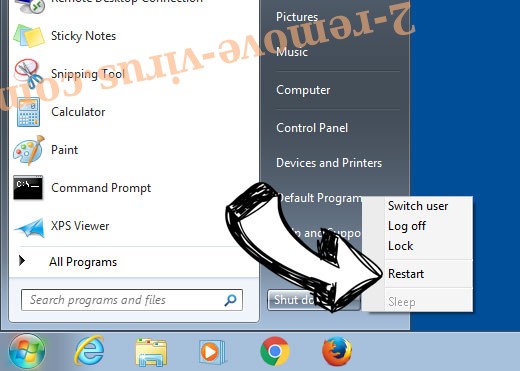

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

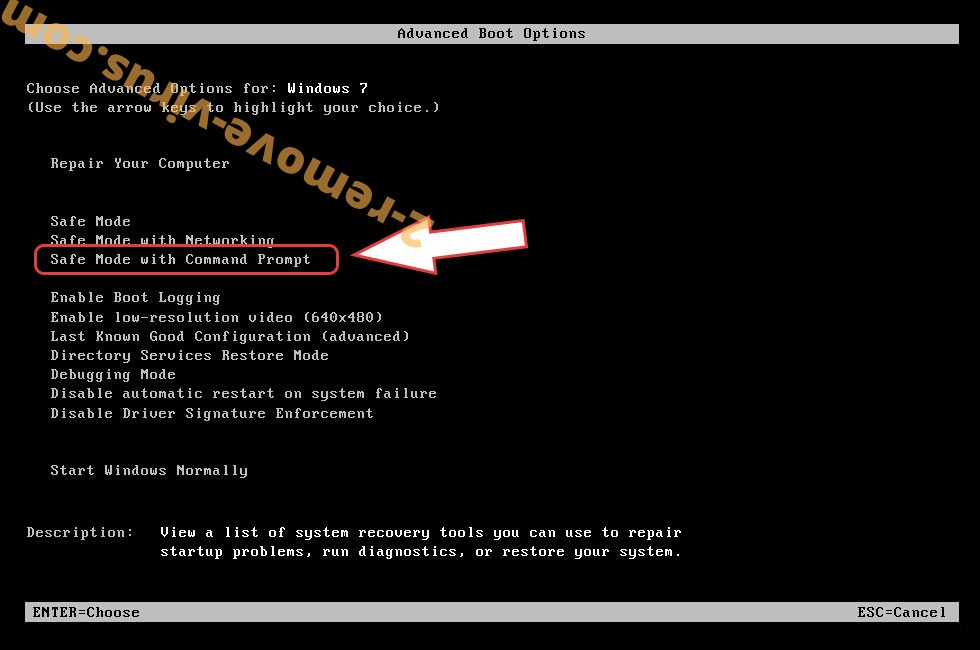

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć Ziggy ransomware

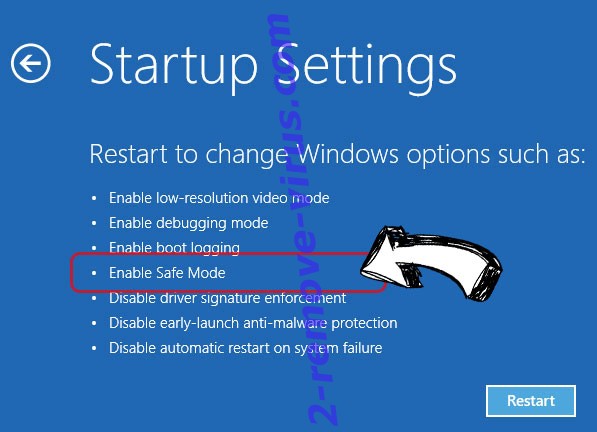

Usunąć Ziggy ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć Ziggy ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

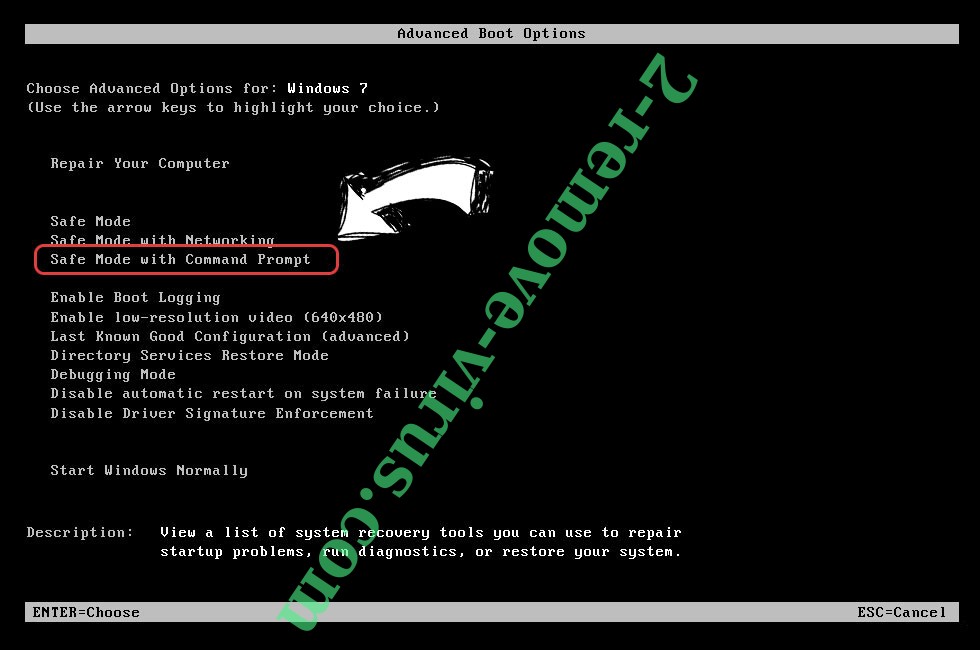

Usunąć Ziggy ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

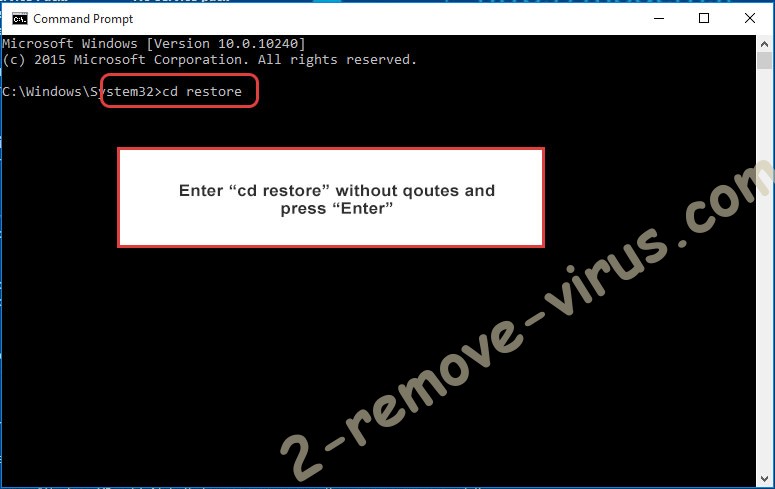

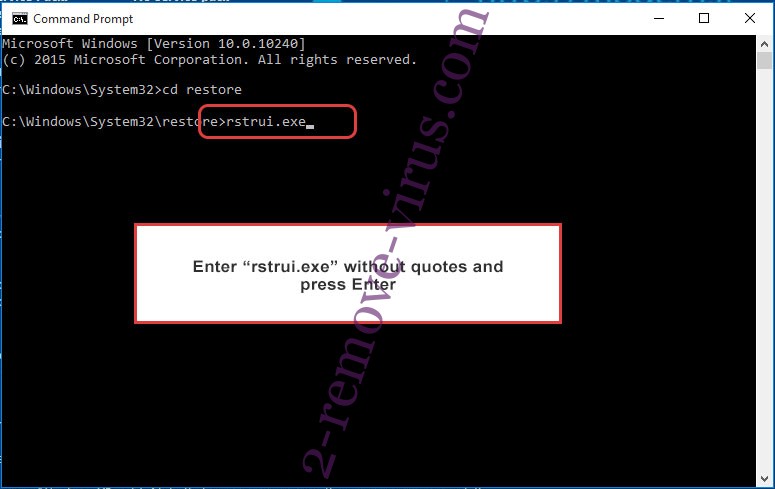

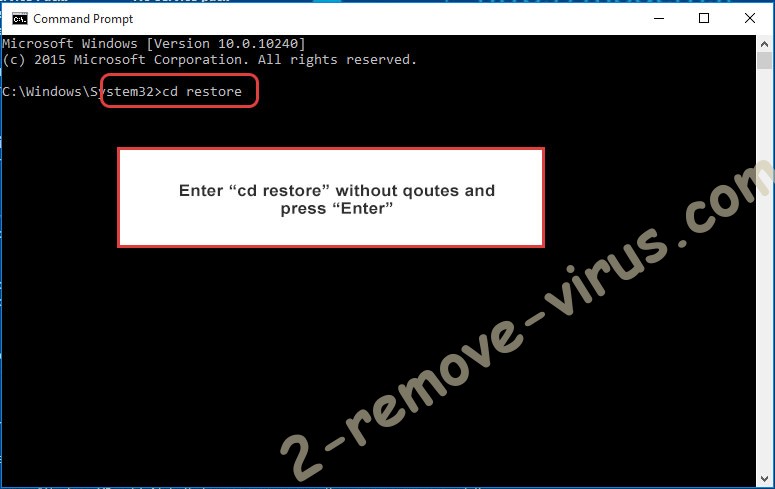

- Wpisz cd restore i naciśnij Enter.

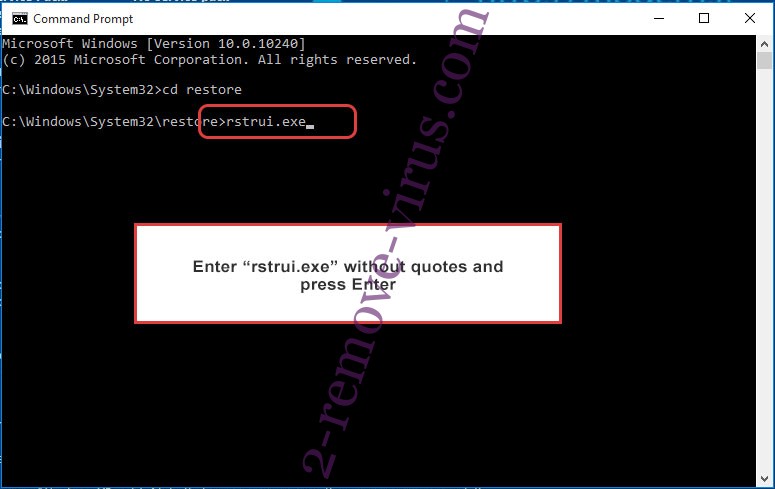

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

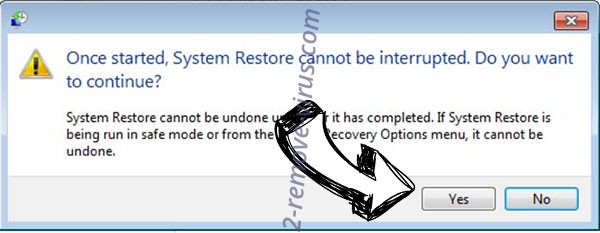

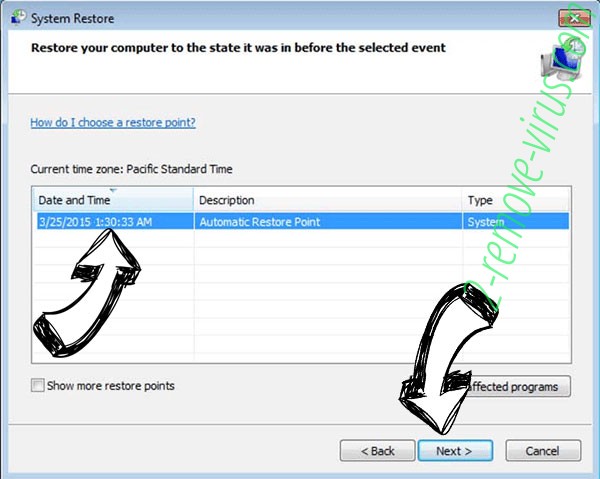

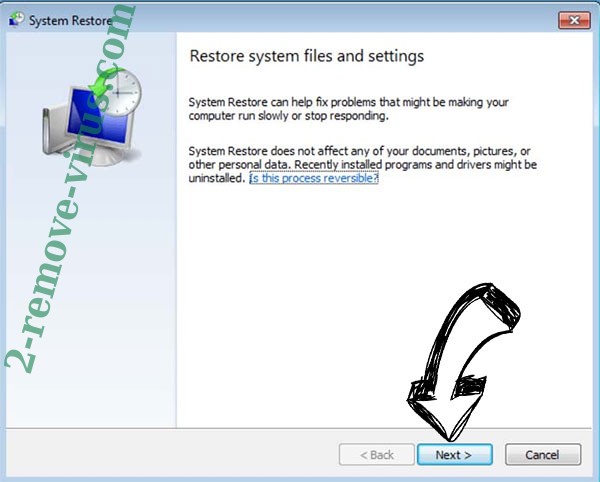

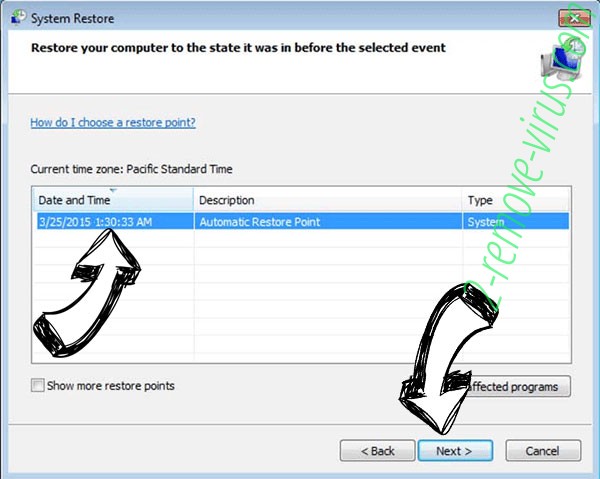

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

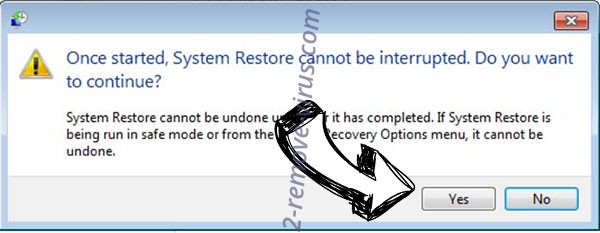

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć Ziggy ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

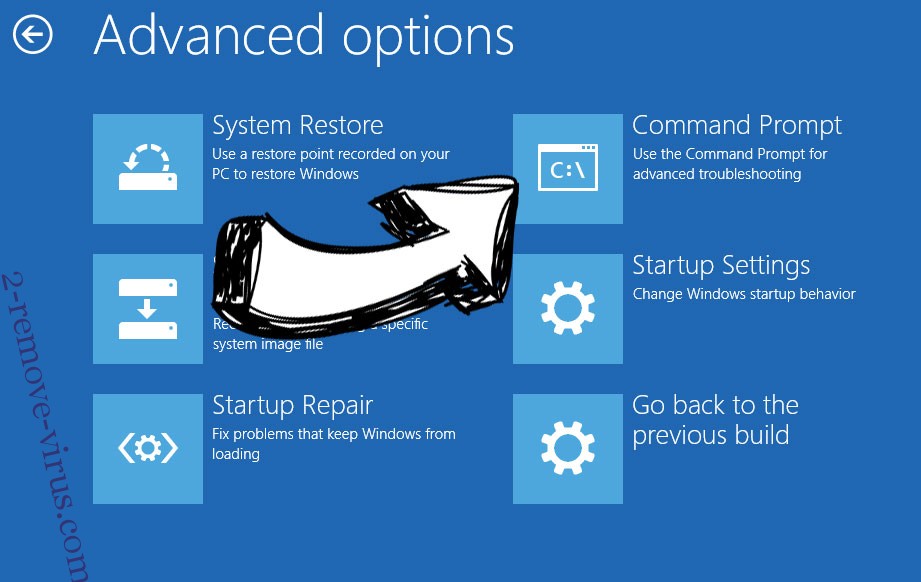

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.