Co można powiedzieć o tej infekcji

Ransomware znany jako Mogera Ransomware jest klasyfikowany jako bardzo szkodliwe zagrożenie, ze względu na ewentualne szkody może zrobić dla urządzenia. Jest możliwe, że jest to Twój pierwszy raz napotykają zakażenia tego typu, w którym to przypadku, może być szczególnie wstrząśnięty. Nie będziesz mógł otwierać plików, jeśli zostały one zakodowane przez złośliwy program do kodowania danych, który zazwyczaj wykorzystuje potężne algorytmy szyfrujące. Ponieważ plik kodowania złośliwego programu może doprowadzić do trwałej utraty danych, jest sklasyfikowany jako wysoce szkodliwe zakażenia.

Masz możliwość płacenia okup, ale z różnych powodów, że nie jest najlepszym wyborem. Przed cokolwiek innego, płacenie nie zapewni odszyfrowywania danych. Pomyśl, co jest tam, aby zapobiec cyberprzestępcy z tylko biorąc swoje pieniądze. Ponadto, że pieniądze mogłyby pomóc w przyszłym pliku szyfrowania złośliwego oprogramowania i projektów złośliwego oprogramowanie. Plik szyfrowania złośliwego oprogramowania już miliardy wartości szkód dla różnych firm w 2017, i to tylko oszacowanie. A im więcej ludzi podda się wymaganiom, tym bardziej zyskowny ransomware biznesu staje się, i że przyciąga wielu ludzi do przemysłu. Rozważ inwestowanie pieniędzy w tworzenie kopii zapasowych, ponieważ może się skończyć w sytuacji, gdy utrata danych jest ryzyko ponownie. Następnie można po prostu zakończyć Mogera Ransomware wirus i odzyskać pliki. Możesz także nie znać metod szyfrowania danych dotyczących złośliwego oprogramowania, a omówimy najczęściej występujące metody w poniższych akapitach.

Sposoby rozprzestrzeniania ransomware

Normalnie, ransomware jest rozpowszechniany przez spam wiadomości, exploitów i złośliwe pliki do pobrania. Ponieważ istnieje wiele użytkowników, którzy nie są ostrożni o otwarciu załączników e-mail lub pobieranie ze źródeł, które są mniej wiarygodne, rozsiewacze ransomware nie mają konieczności stosowania metod, które są bardziej skomplikowane. Istnieje pewna możliwość, że bardziej wyrafinowana Metoda została wykorzystana do infekcji, jak niektóre ransomware ich używać. Wszyscy hakerzy muszą zrobić, to dodać złośliwy plik do wiadomości e-mail, napisać pół-wiarygodny tekst, i udawać, że z wiarygodnej firmy/organizacji. Często, e-maile będą wspominać pieniądze, które użytkownicy są bardziej prawdopodobne, aby poważnie. Jeśli hakerzy użyli dużej nazwy firmy, takiej jak Amazon, ludzie mogą otworzyć załącznik bez myślenia, jeśli hakerzy po prostu mówią, że doszło do wątpliwych działań na koncie lub dokonano zakupu, a Paragon jest dodawany. Istnieją pewne oznaki trzeba szukać przed otworzyć załączniki wiadomości e-mail. Sprawdź nadawcę, czy jest osobą, której znasz. Nawet jeśli znasz nadawcę, nie powinieneś spieszyć, najpierw sprawdź adres e-mail, aby upewnić się, że pasuje do adresu, który znasz należy do tej osoby/firmy. Oczywiste błędy gramatyczne są również znakiem. Innym całkiem oczywistym znakiem jest brak imienia i nazwiska w pozdrowienie, jeśli uzasadniony firmy/nadawcy były do Ciebie e-mail, to na pewno znasz swoje imię i używać go zamiast uniwersalnego pozdrowienia, jak klient lub członek. Niektóre dane szyfrujące szkodliwe programy mogą również używać słabych punktów w komputerach, aby wprowadzić. Wszystkie programy mają słabe punkty, ale gdy są one identyfikowane, są zwykle ustalone przez oprogramowanie sprawia, że tak, że złośliwe oprogramowanie nie może go używać, aby dostać się do urządzenia. Jednak sądząc po dystrybucji WannaCry, wyraźnie nie wszyscy pędzi do zainstalowania tych łatek. Zaleca się, aby zainstalować poprawkę, gdy jest zwolniony. Łatki mogą być również dopuszczone do automatycznej instalacji.

Jak działa

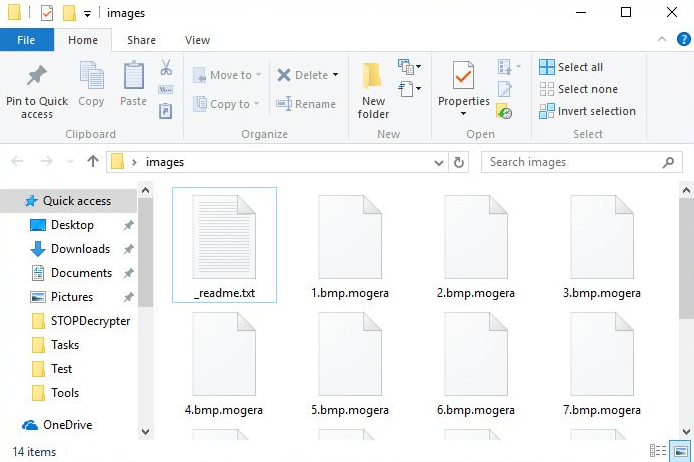

Plik szyfrujący złośliwe oprogramowanie zacznie szukać określonych typów plików po jego zainstalowaniu, a zostaną one zakodowane, gdy tylko zostaną zidentyfikowane. Jeśli nie zrealizujesz procesu szyfrowania, z pewnością wiesz, kiedy nie można otworzyć plików. Można zauważyć, że zakodowane pliki mają teraz rozszerzenie pliku, i że ewentualnie pomógł Ci rozpoznać plik kodowania złośliwego programu. Niestety, pliki mogą być trwale szyfrowane, jeśli zaimplementowano potężny algorytm szyfrowania. Powiadomienie okupu zostanie umieszczone w folderach zawierających Twoje pliki lub pojawi się na pulpicie i powinno wyjaśnić, że Twoje pliki zostały zaszyfrowane i jak możesz je odzyskać. To, co zaproponujecie, to użycie ich deszyfrowania, który będzie Cię kosztował. Jasne ceny powinny być wyświetlane w nocie, ale jeśli nie jest, trzeba by użyć podanego adresu e-mail, aby skontaktować się z hakerami, aby zobaczyć, ile trzeba by zapłacić. Dla już określonych powodów, płacenie przestępców nie jest wyborem zachęcani. Pomyśl tylko o płaceniu, gdy próbowałeś wszystkiego innego. Jest to również dość prawdopodobne, że właśnie zapomniałeś, że zostały wykonane kopie plików. Wolny odszyfrowujący może być również dostępny. Jeśli specjalista malware może złamać ransomware, on/ona może zwolnić wolne odszyfrowań. Zastanów się, że przed zapłaceniem żądanych pieniędzy nawet przecina swój umysł. Byłoby mądrzejszy do zakupu kopii zapasowych z niektórymi z tych pieniędzy. Jeśli utworzono kopię zapasową przed infekcją, może wykonać odzyskiwanie danych po odinstalowaniu Mogera Ransomware wirusa. W przyszłości, upewnij się, że uniknąć ransomware i można to zrobić poprzez zapoznanie się, jak to jest rozpowszechniany. Trzymać się legalnych źródeł pobierania, należy uważać, gdy do czynienia z załączników e-mail, i zachować swoje oprogramowanie aktualne.

Mogera RansomwareUsuwania

Użyj narzędzia anty-malware, aby uzyskać dane szyfrowania złośliwego programu z komputera, jeśli jest nadal w systemie. Może to być dość trudne do ręcznego naprawienia Mogera Ransomware wirusa, ponieważ może skończyć się nieumyślnie szkody dla systemu. Tak więc, zbieranie automatycznej metody byłoby to, co proponujemy. Tego rodzaju narzędzia są opracowywane z zamiarem wykrycia lub nawet blokowania tego typu zakażeń. Wybierz oprogramowanie do usuwania złośliwego oprogramowania, które najlepiej radzą sobie z sytuacją, i przeskanować urządzenie do infekcji po zainstalowaniu go. Narzędzie nie pomoże jednak odzyskać danych. Gdy komputer jest czysty, normalne użytkowanie komputera powinno zostać przywrócone.

Offers

Pobierz narzędzie do usuwaniato scan for Mogera RansomwareUse our recommended removal tool to scan for Mogera Ransomware. Trial version of provides detection of computer threats like Mogera Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć Mogera Ransomware w trybie awaryjnym z obsługą sieci.

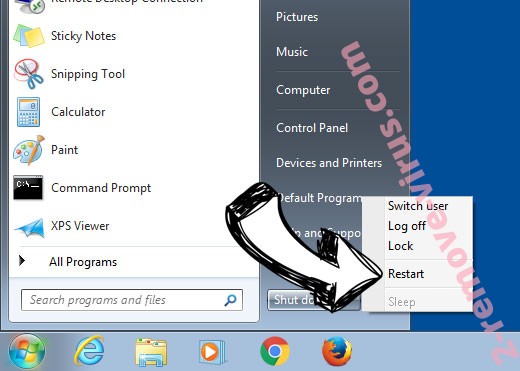

Usunąć Mogera Ransomware z Windows 7/Windows Vista/Windows XP

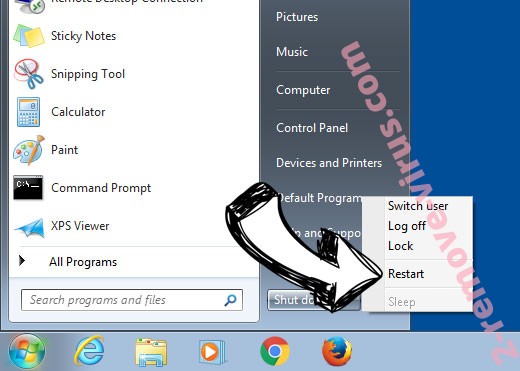

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

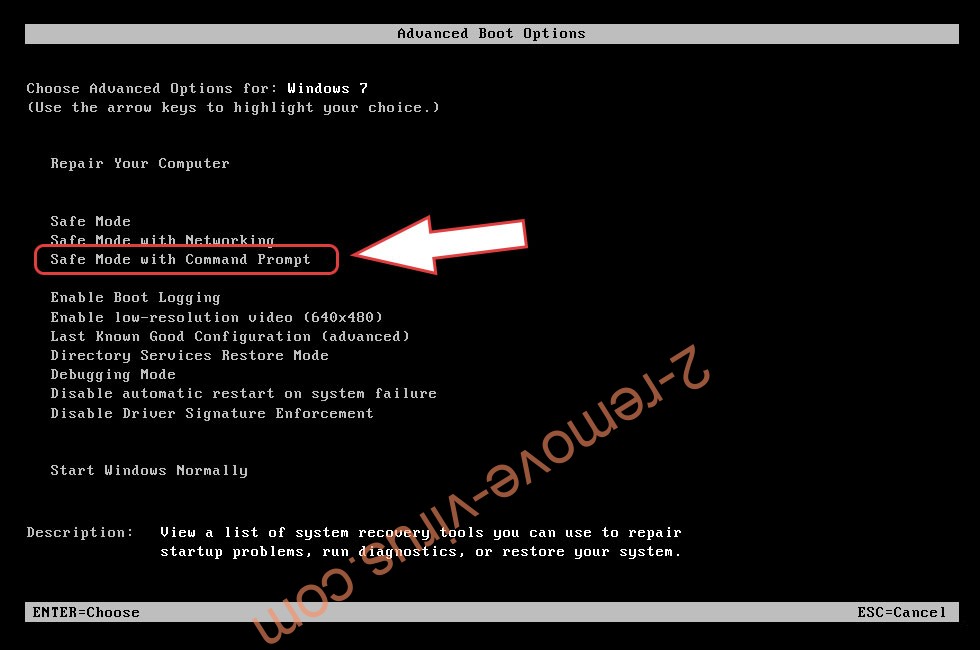

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć Mogera Ransomware

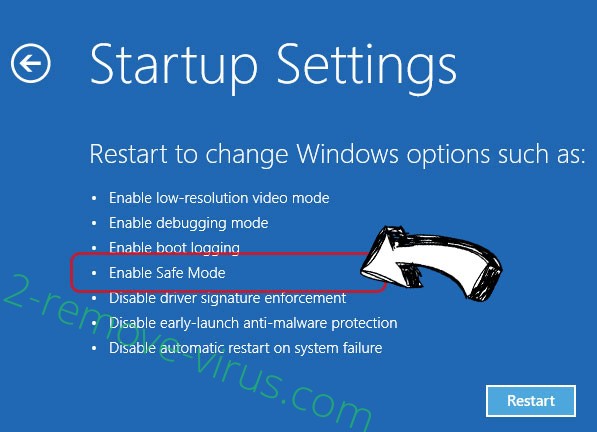

Usunąć Mogera Ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć Mogera Ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

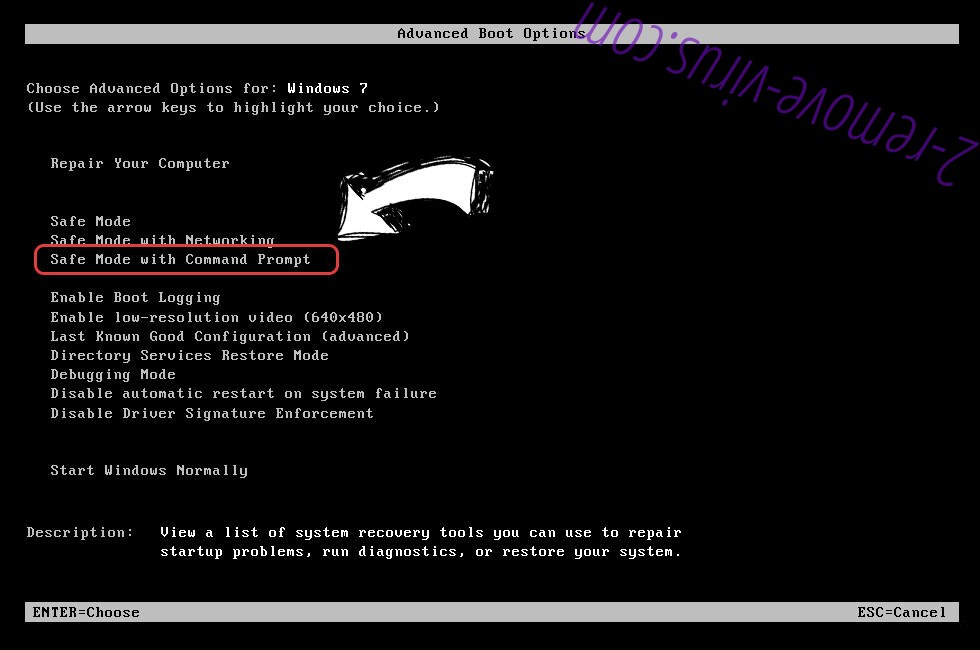

Usunąć Mogera Ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

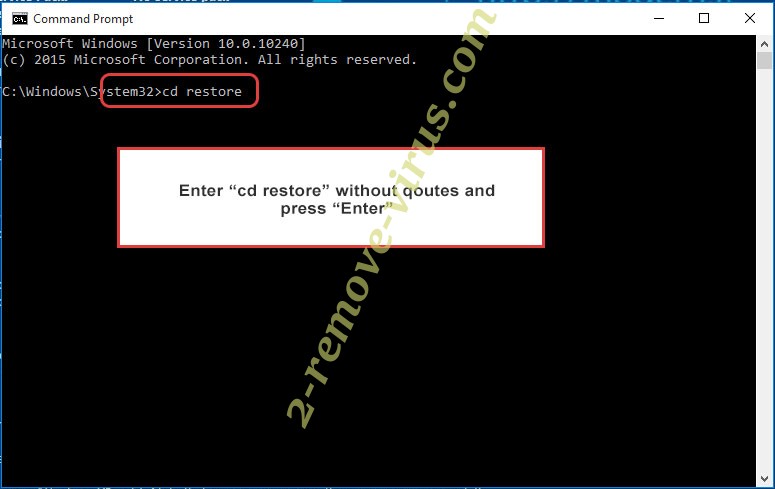

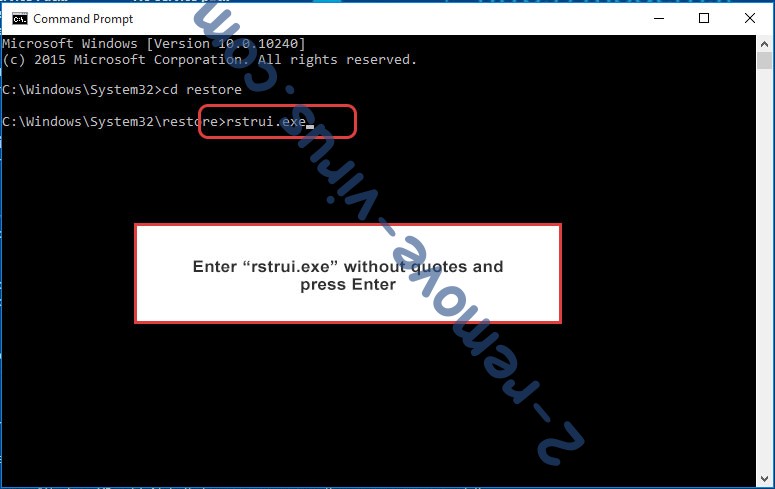

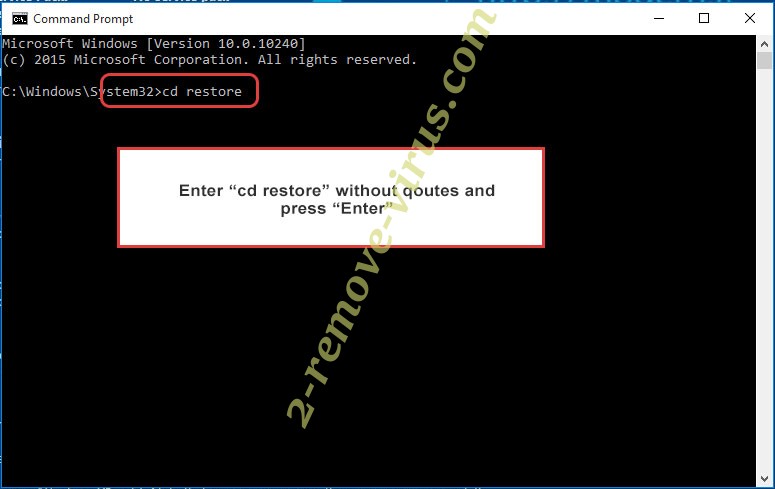

- Wpisz cd restore i naciśnij Enter.

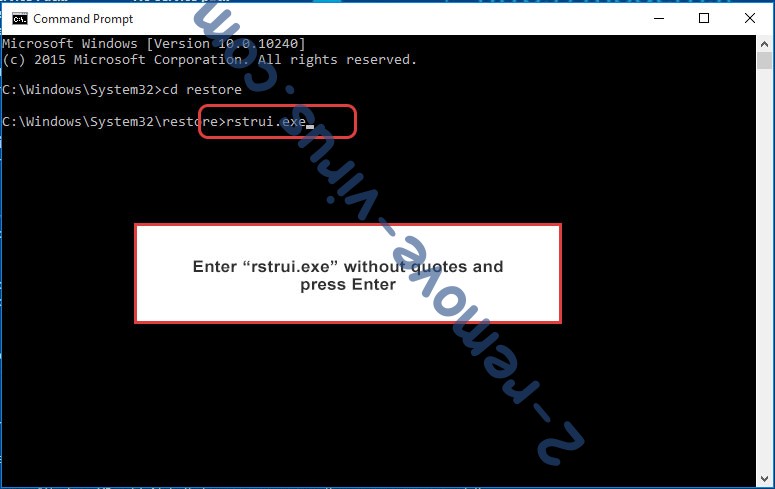

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

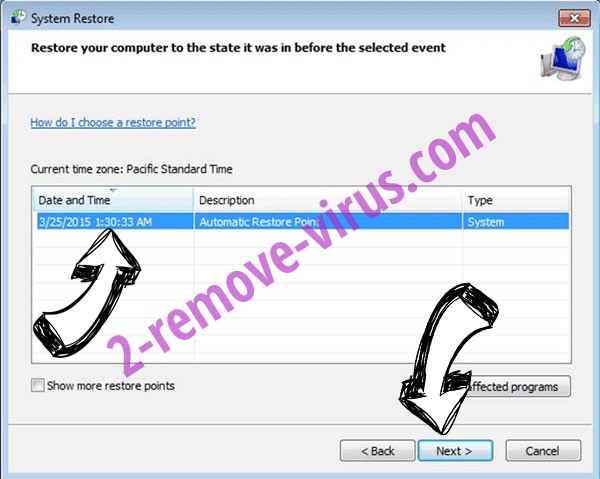

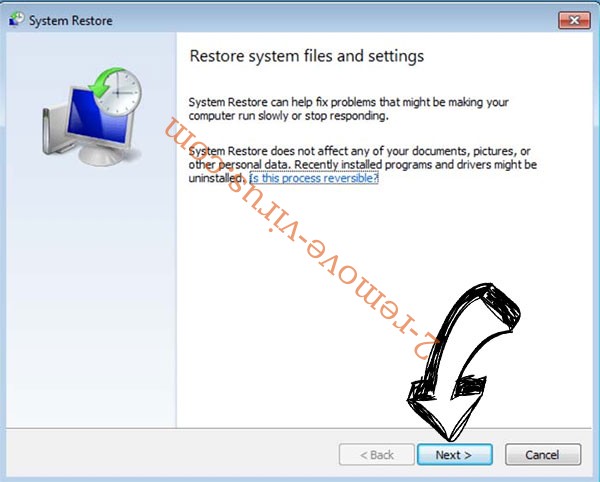

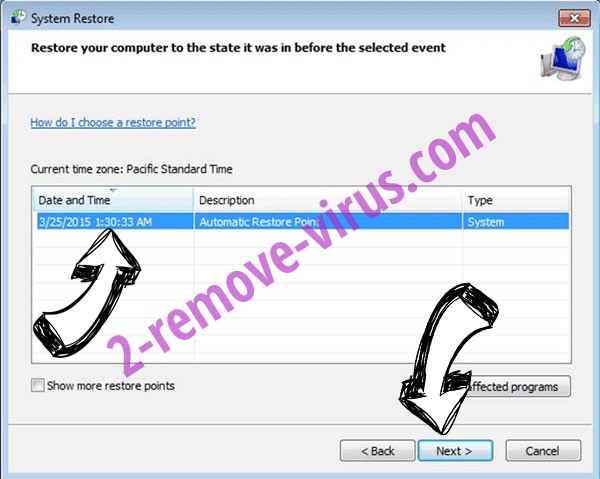

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

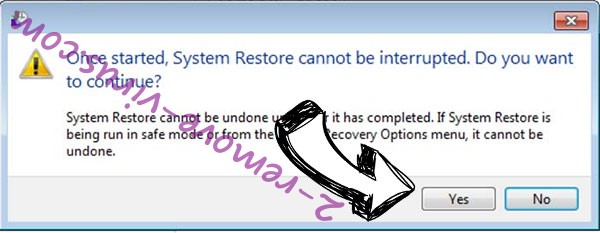

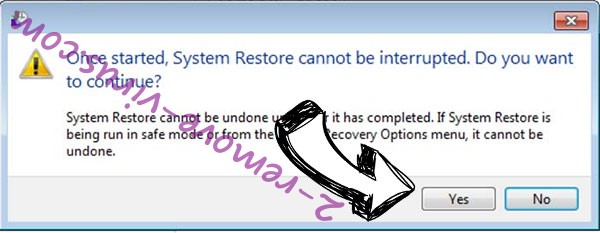

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć Mogera Ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

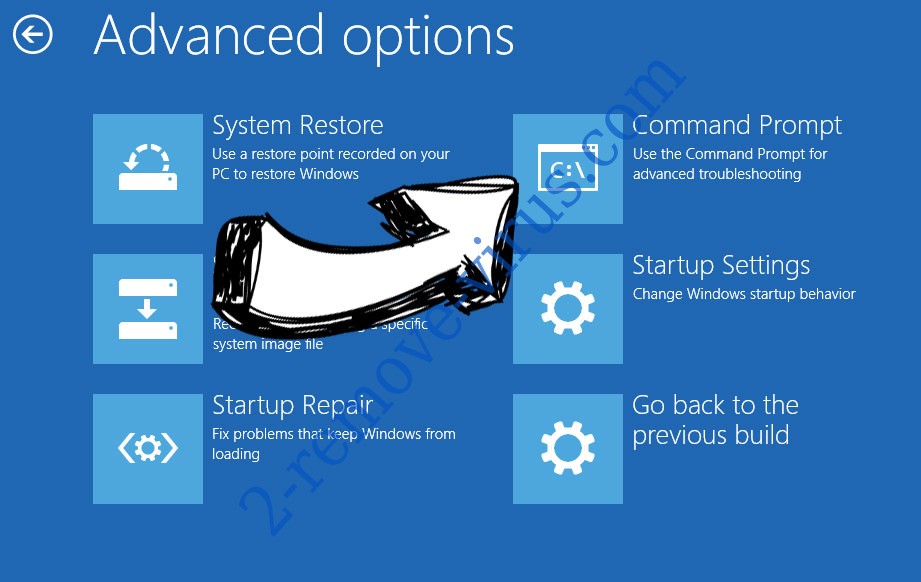

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.