O CSP ransomware wirus

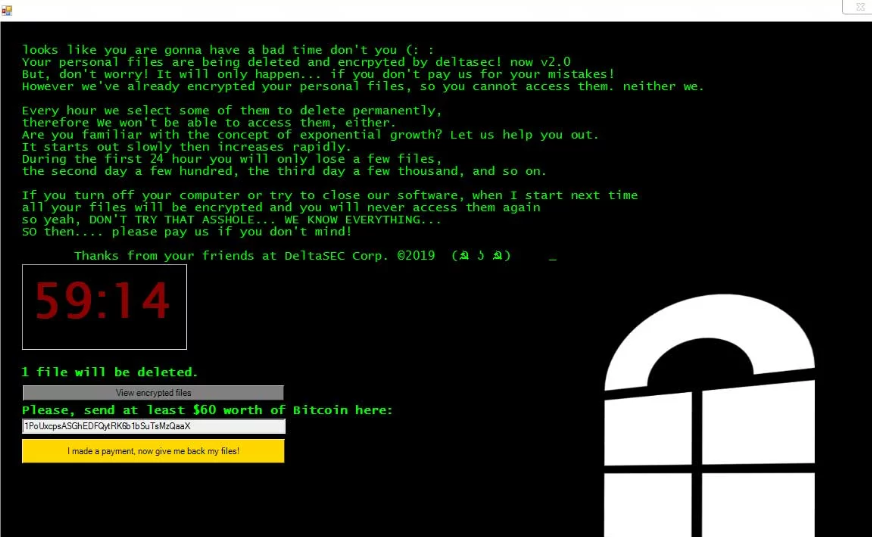

CSP ransomware jest niebezpieczne zakażenie, zwykle znany jako szkodnika lub plik-szyfrowanie złośliwego oprogramowania. Chociaż szkodnika została szeroko omówiona temat, może brakowało go w ten sposób, możesz nie wiedzieć, to szkody może wyrządzić. Kiedy pliki są szyfrowane za pomocą zaawansowanego algorytmu szyfrującego, nie można ich otworzyć, gdy są one zablokowane. Plik szyfrowania złośliwego oprogramowania jest tak destrukcyjne, ponieważ do odszyfrowania plików, niekoniecznie we wszystkich przypadkach. Oszuści daje możliwość, aby odszyfrować pliki, jeśli chcesz zapłacić okup, ale taka opcja nie jest zalecane z kilku powodów.

Istnieją liczne przypadki, kiedy płacąc okup nie oznacza plik odszyfrowania. Nic nie stoi oszuści z po prostu biorą pieniądze, nie dając расшифровщик. Ponadto, twoje pieniądze będą także wspierać ich przyszłej działalności, co z pewnością przyciągnąć więcej reklam lub niektóre inne rodzaje złośliwego oprogramowania. Już myślałem, że ransomware jest wart 5 miliardów dolarów strat dla różnych przedsiębiorstw w 2017 roku, i to tylko ocena. Ludzie rozumieją, że mogą zrobić łatwe pieniądze, a im więcej ofiar przestrzegać, bardziej atrakcyjne plik szyfrowania złośliwego oprogramowania staje się dla tych typów ludzi. Możesz być w podobnej sytuacji ponownie, aby zainwestować określoną kwotę w kopii zapasowej będzie lepiej, bo nie musisz się martwić o utratę danych. Następnie można po prostu usunąć wirusa CSP ransomware i odzyskiwania danych. Jeśli nie wiesz, jak infekcję udało się dostać do komputera, omówimy najczęstsze sposoby dystrybucji w punkcie poniżej.

Jak rozprzestrzenianie się szkodnika

Kodowanie danych, złośliwe oprogramowanie może dostać się do systemu bardzo łatwo, często przy użyciu technik, takich jak dołączać zainfekowane pliki do wiadomości e-mail, za pomocą zestawów exploitów i takich zainfekowanych plików z podejrzanych zabaw pobierz. Często nie ma potrzeby wymyślać bardziej wyrafinowane sposoby, tak jak wielu użytkowników jest dość ma niewłaściwy, gdy korzystają z poczty e-mail i pobrać. Jednak niektóre kodowania plików złośliwego oprogramowania wykorzystują wyrafinowane metody. Przestępcy nie mają umieścić w dużo wysiłku, wystarczy napisać prosty e-mail, która wygląda dość przekonująco, dodać zanieczyszczonych pliku do e-maila i wysłać go na setki ludzi, którzy mogą pomyśleć, że nadawca-osoba, której można zaufać. Pytania związane z pieniędzmi, są częstym tematem w te listy, bo ludzie odnoszą się do nich bardziej poważnie i z większym prawdopodobieństwem robić. Jeśli cyber-przestępcy używają nazwa firmy, takie jak Amazon, użytkownik może otworzyć załącznik, nie myśląc, jak oszuści mogą po prostu powiedzieć, że jest podejrzana aktywność na koncie, lub dokonał zakupu i paragon w załączeniu. Kiedy masz do czynienia z e-mail, istnieją pewne objawy, aby zwrócić uwagę, jeśli chcesz zabezpieczyć swój system. To bardzo ważne, że badają, czy użytkownik zapoznał się z nadawcą, aby kontynuować, aby otworzyć plik w załączeniu. I jeśli je znasz, dwa razy sprawdź, czy adres e-mail, aby upewnić się, że spełnia on prawdziwy adres osoby/firmy. Te szkodliwe programy często pełne błędów gramatycznych. Należy również sprawdzić, jak zwrócili się, jeśli nadawca z kim miał do czynienia wcześniej, zawsze witają cię po imieniu, zamiast powszechnej wsparcia lub członka. Dane kodowania złośliwe oprogramowanie można również zrobić za pomocą неисправленные słabe punkty znalazły się w programach komputerowych. Oprogramowanie ma słabe punkty, które mogą być używane do kodowania danych szkodliwego oprogramowania, ale są one często латали dostawcami. Niestety, jak widać z typowych WannaCry ransomware, nie każdy instaluje te poprawki, z różnych powodów. Bo wiele złośliwego oprogramowania wykorzystują luki w zabezpieczeniach ważne, że możesz regularnie aktualizować swoje programy. Aktualizacji można ustawić automatycznie, jeśli znajdziesz te ostrzeżenia uciążliwe.

Co ona robi

Twoje dane będą szyfrowane, jak tylko ransomware infekuje komputer. Nie można otworzyć swoje pliki, tak, że nawet jeśli nie rozumiesz, co się dzieje na początku, wkrótce się dowiesz. Pliki, które zostały zakodowane będzie dziwnym rozszerzeniem pliku, który może pomóc użytkownikom dowiedzieć się nazwa szkodnika. W większości przypadków, odszyfrowywania danych może okazać się niemożliwe, ponieważ algorytmy szyfrowania używane do szyfrowania mogą być przywracane. Można znaleźć notatkę, która wyjaśni, co się stało i jak należy postępować, aby odzyskać swoje pliki. Oferowane narzędzie do odszyfrowania w zamian za płatność. Jeśli cena narzędzie do odszyfrowania nie jest określony, trzeba będzie skontaktować się z hakerów e-mail. Oczywiście, że zapłacić okup nie jest zalecane. Tylko pytanie płatności, kiedy wszystko inne się nie udało. Może zrobiłeś kopię zapasową, ale po prostu zapomniałem o tym. Lub może jest darmowe расшифровщик. Należy zauważyć, że każdy teraz i wtedy naukowcy malware, które mogą włamać kodowanie pliku jest złośliwy program, który oznacza, że można odszyfrować dane za darmo. Rozważ tę opcję, i tylko wtedy, gdy jesteś całkowicie pewien, że bezpłatny расшифровщик nie jest dostępna, nawet jeśli pomyślisz o spełnieniu wymagań. Rozsądniej było by kupić tworzenia kopii zapasowych z niektórymi z tych pieniędzy. Jeśli masz kopię zapasową, zanim infekcja zaatakowała, można przystąpić do odzyskiwania plików po usunięciu wirusa CSP ransomware. Jeśli jesteś już zaznajomiony z ransomware, unikając tego rodzaju infekcji nie musi być wielka sprawa. Przynajmniej przestać otwierać załączników poczty e-mail w lewo i w prawo, trzymaj oprogramowanie jest aktualizowane, i tylko pobrać ze źródeł, które znasz, aby być bezpiecznym.

Usuwanie CSP ransomware

Aby przerwać kodowanie pliku złośliwe oprogramowanie, jeśli ona nadal znajduje się na urządzeniu, oprogramowanie do usuwania złośliwego oprogramowania będzie na pewno. To może być bardzo trudne do usunięcia wirusa ręcznie CSP ransomware, ponieważ można przypadkowo uszkodzić komputer. Program do usuwania złośliwego oprogramowania będzie bezpieczniejszym wyborem w tym przypadku. To również może zapobiec w przyszłości kodowania danych złośliwego oprogramowania od wejścia, w dodatku pomaga w pozbyciu się tego. Wybrać anty-malware oprogramowanie, które najlepiej pasuje do tego, co trzeba, i wykonać pełne skanowanie komputera, Jak tylko go zainstalować. Narzędzie nie jest w stanie odzyskać pliki, jednak. Jeśli masz pewność, że urządzenie jest czyste, idźcie otwierać pliki CSP ransomware z kopii zapasowej.

Offers

Pobierz narzędzie do usuwaniato scan for CSP ransomwareUse our recommended removal tool to scan for CSP ransomware. Trial version of provides detection of computer threats like CSP ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć CSP ransomware w trybie awaryjnym z obsługą sieci.

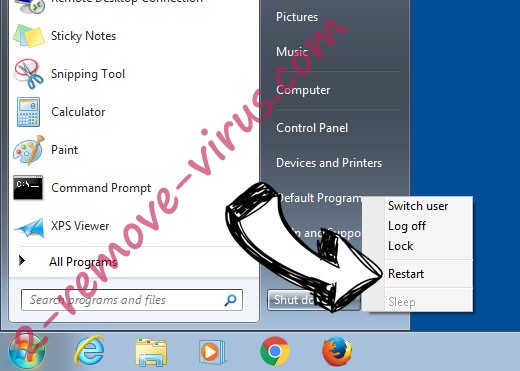

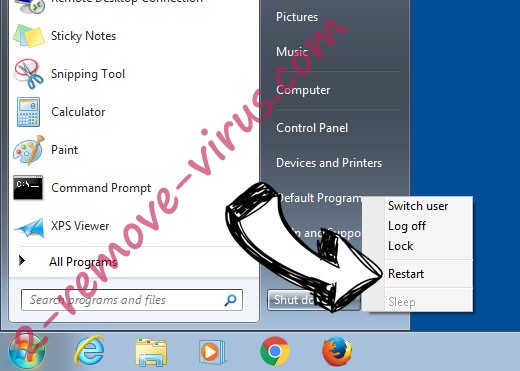

Usunąć CSP ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

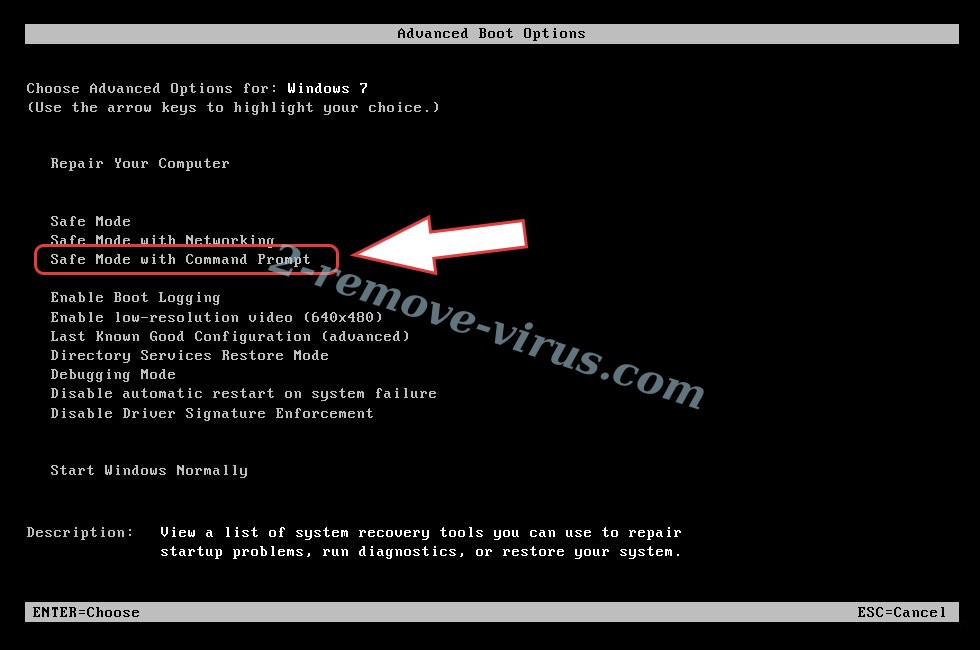

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć CSP ransomware

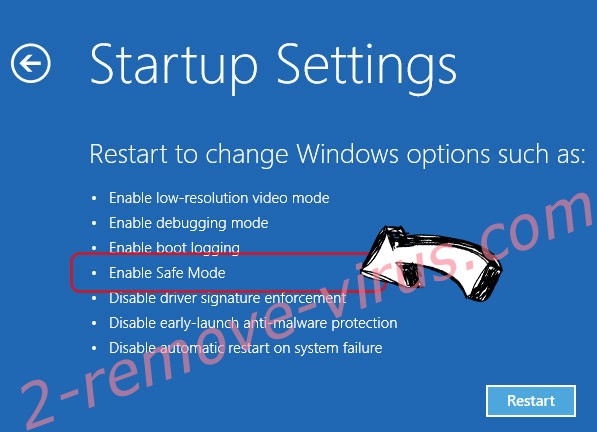

Usunąć CSP ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć CSP ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

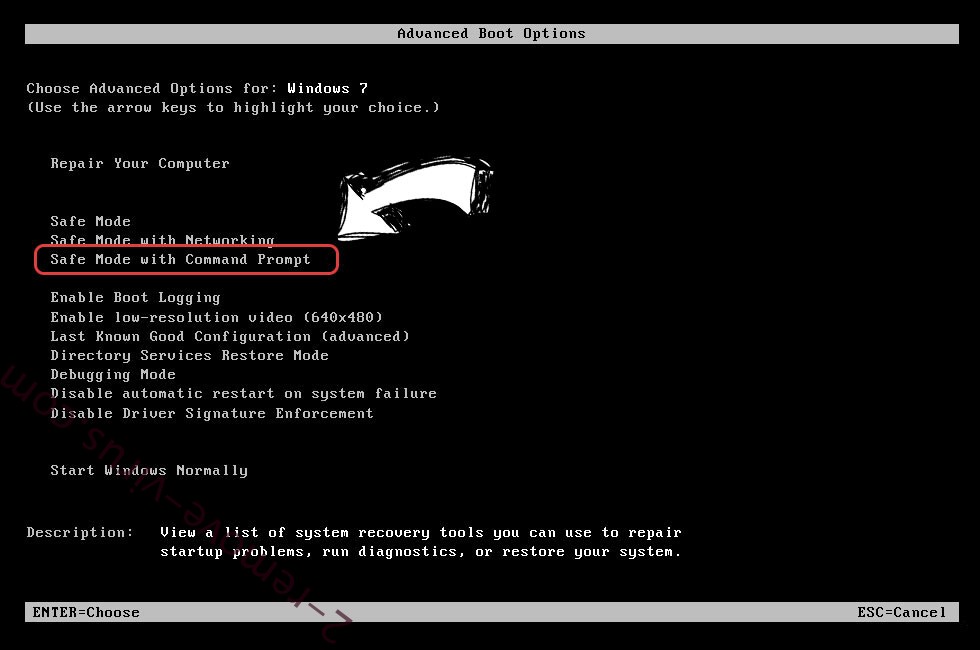

Usunąć CSP ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

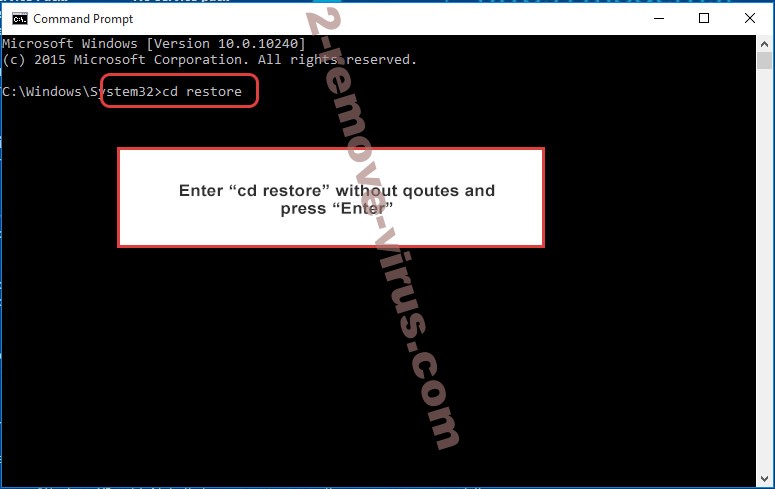

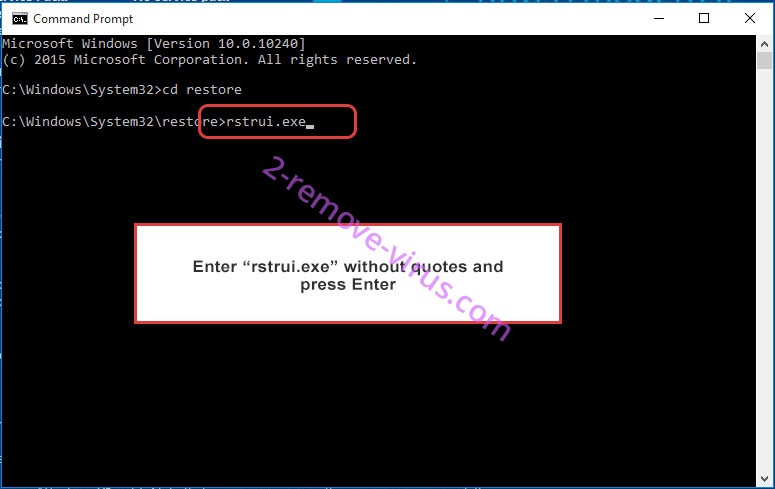

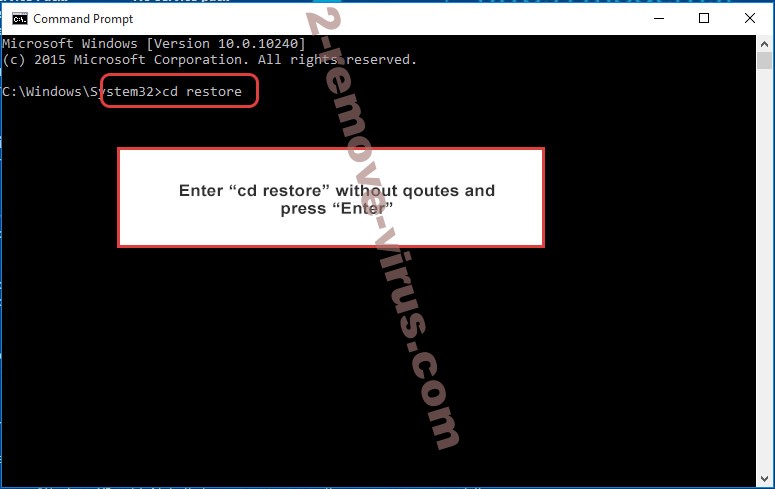

- Wpisz cd restore i naciśnij Enter.

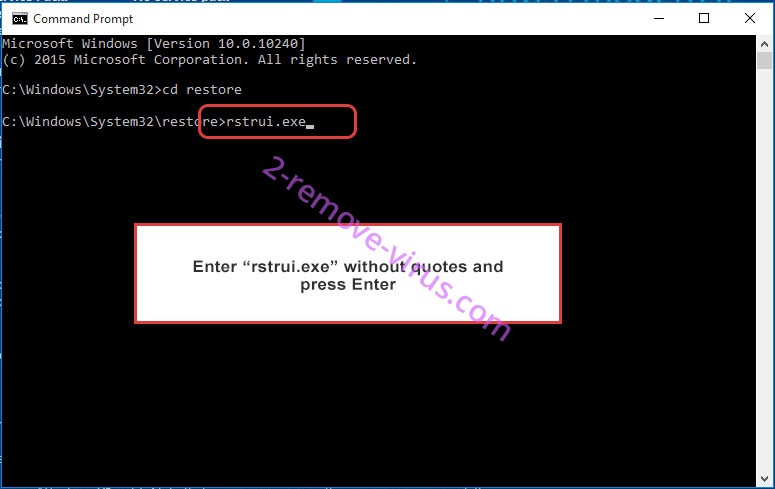

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

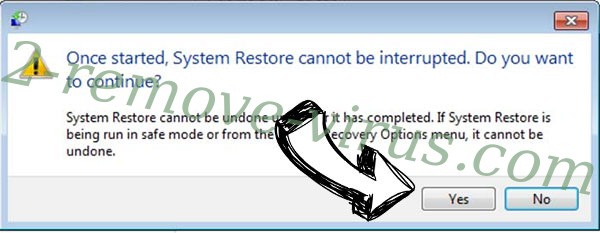

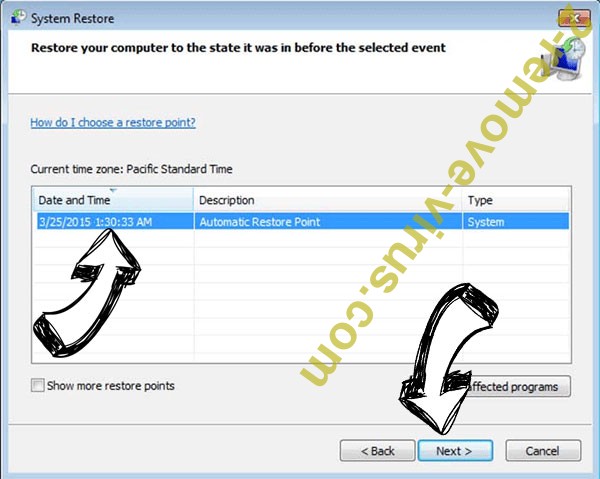

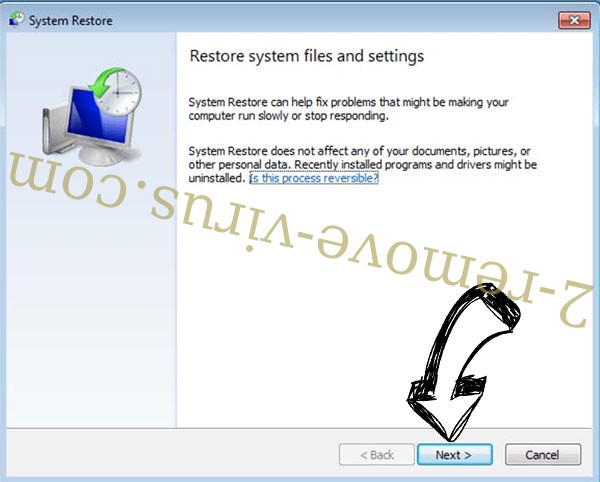

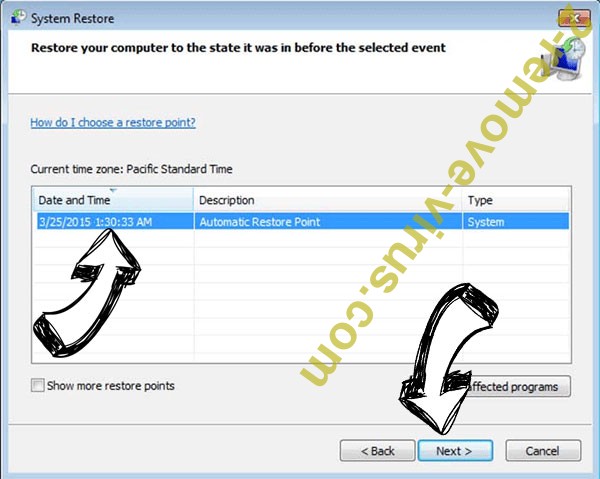

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

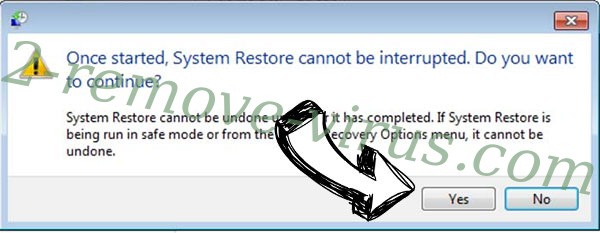

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć CSP ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

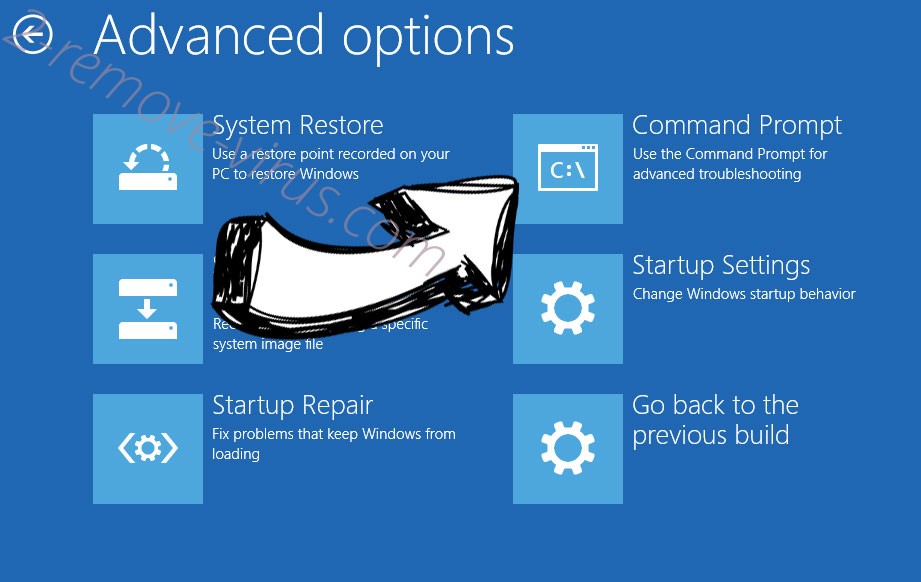

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.