Co to jest Tcvp wirus

Tcvp to malware szyfrujące pliki, zwykle znane jako ransomware. Złośliwy program kodujący dane nie jest czymś, o czym słyszał każdy użytkownik, a jeśli właśnie się z nim spotkałeś, dowiesz się, jak szkodliwy może być z pierwszej ręki. Ransomware wykorzystuje potężne algorytmy szyfrowania do szyfrowania danych, a po ich zablokowaniu dostęp do nich zostanie uniemożliwiony. Powodem, dla którego to malware jest klasyfikowane jako wysokopoziomowe, jest to, że nie zawsze można odszyfrować pliki.

Masz możliwość płacenia oszustom za narzędzie do odszyfrowywania, ale nie zachęcamy do tego. Po pierwsze, możesz po prostu wydawać pieniądze na nic, ponieważ pliki niekoniecznie są odzyskiwane po dokonaniu płatności. Dlaczego osoby odpowiedzialne za szyfrowanie plików miałyby pomóc Ci je odzyskać, skoro mogą po prostu wziąć pieniądze, które im dasz. Ponadto pieniądze, które dostarczysz, zostaną przeznaczone na finansowanie większej liczby przyszłych złośliwych programów kodujących dane i złośliwego oprogramowania. Czy naprawdę chciałbyś wspierać coś, co wyrządza wiele milionów dolarów szkód? Oszuści zdają sobie również sprawę, że mogą zarobić łatwe pieniądze, a kiedy ludzie płacą okup, sprawiają, że branża ransomware jest atrakcyjna dla tego typu ludzi. Możesz znaleźć się w takiej sytuacji ponownie w przyszłości, więc inwestowanie wymaganych pieniędzy w tworzenie kopii zapasowych byłoby mądrzejsze, ponieważ utrata danych nie byłaby możliwa. Jeśli masz kopię zapasową przed zanieczyszczeniem systemu, usuń wirusa Tcvp i przywróć stamtąd pliki. Metody dystrybucji ransomware mogą nie być Ci znane, a najczęstsze metody wyjaśnimy w poniższych akapitach.

Tcvp Metody dystrybucji wirusów plikowych

Do rozsyłania danych kodujących złośliwe oprogramowanie, takie jak spam, wiadomości e-mail i złośliwe pliki do pobrania, stosuje się nieco podstawowe metody. Ponieważ użytkownicy są raczej nieostrożni, gdy otwierają wiadomości e-mail i pobierają pliki, często nie jest konieczne, aby osoby rozprzestrzeniające ransomware korzystały z bardziej wyrafinowanych metod. Nie oznacza to jednak, że rozsiewacze wcale nie używają bardziej wyszukanych metod. Wystarczy, że przestępcy posłużą się znaną nazwą firmy, napiszą generyczną, ale nieco wiarygodną wiadomość e-mail, dołączą zainfekowany plik do wiadomości e-mail i wyślą go potencjalnym ofiarom. Ogólnie rzecz biorąc, e-maile będą wspominać o pieniądzach, które użytkownicy są bardziej skłonni traktować poważnie. Hakerzy wolą udawać, że pochodzą z Amazon i ostrzegać, że na Twoim koncie zauważono dziwną aktywność lub dokonano jakiegoś zakupu. Musisz zwrócić uwagę na pewne znaki podczas otwierania wiadomości e-mail, jeśli chcesz chronić swoje urządzenie. Sprawdź nadawcę, aby upewnić się, że jest to ktoś, kogo znasz. Sprawdzenie adresu e-mail nadawcy jest nadal ważne, nawet jeśli znasz nadawcę. Te złośliwe e-maile często zawierają błędy gramatyczne, które są dość łatwe do zauważenia. Powinieneś również zwrócić uwagę na to, w jaki sposób nadawca zwraca się do Ciebie, jeśli jest to nadawca, z którym wcześniej miałeś interesy, zawsze powita Cię Twoim imieniem, a nie uniwersalnym klientem lub członkiem. Luki w zabezpieczeniach urządzenia mogą być również wykorzystywane przez oprogramowanie ransomware w celu dostania się do urządzenia. Program ma pewne słabe punkty, które mogą zostać wykorzystane do przedostania się złośliwego oprogramowania do komputera, ale autorzy oprogramowania łatają je, gdy tylko zostaną wykryte. Niemniej jednak, jak pokazały ogólnoświatowe ataki ransomware, nie wszyscy instalują te aktualizacje. Ważne jest, aby często aktualizować oprogramowanie, ponieważ jeśli słaby punkt jest wystarczająco poważny, poważne słabe punkty mogą zostać wykorzystane przez złośliwe oprogramowanie, dlatego ważne jest, aby wszystkie programy zostały załatane. Aktualizacje mogą instalować się automatycznie, jeśli nie chcesz za każdym razem zawracać sobie nimi głowy.

Co robi wirus plikowy Tcvp

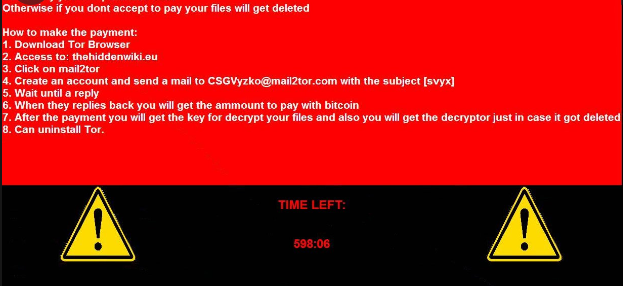

Złośliwe oprogramowanie szyfrujące pliki nie atakuje wszystkich plików, tylko niektóre rodzaje, a gdy zostaną zlokalizowane, są kodowane niemal natychmiast. Nawet jeśli to, co się stało, początkowo nie było jasne, z pewnością będziesz wiedział, że coś jest nie tak, gdy pliki nie otwierają się tak, jak powinny. Wszystkie zakodowane pliki będą miały dodane rozszerzenie, które może pomóc użytkownikom znaleźć nazwę pliku szyfrującego złośliwe oprogramowanie. Niestety, pliki mogą być trwale zaszyfrowane, jeśli zaimplementowano silny algorytm szyfrowania. W notatce przestępcy poinformują Cię, że zaszyfrowali Twoje dane i zaoferują metodę ich odszyfrowania. Zaproponują ci deszyfrator, który nie będzie darmowy. Jeśli kwota okupu nie jest wyraźnie wskazana, musisz użyć podanego adresu e-mail, aby skontaktować się z hakerami, aby dowiedzieć się, jaka jest kwota, która może zależeć od wartości twoich danych. Oczywiście płacenie okupu nie jest zachęcane. Kiedy wszystkie inne opcje nie pomagają, dopiero wtedy powinieneś pomyśleć o płaceniu. Może po prostu nie pamiętasz tworzenia kopii. A może darmowe narzędzie deszyfrujące zostało wydane. Jeśli złośliwe oprogramowanie kodujące plik można złamać, ktoś może być w stanie uwolnić deszyfrator za darmo. Zajrzyj do tej opcji i tylko wtedy, gdy masz pewność, że nie ma bezpłatnego narzędzia do odszyfrowywania, powinieneś nawet pomyśleć o zapłacie. Nie musisz się martwić, jeśli kiedykolwiek znajdziesz się w tej sytuacji, jeśli zainwestujesz część tej sumy w kopię zapasową. A jeśli kopia zapasowa jest dostępna, można przywrócić pliki stamtąd po odinstalowaniu Tcvp wirusa, jeśli nadal pozostaje na komputerze. W przyszłości przynajmniej staraj się unikać oprogramowania ransomware w jak największym stopniu, zapoznając się z jego rozprzestrzenianiem się. Przynajmniej nie otwieraj losowo załączników wiadomości e-mail, nie aktualizuj oprogramowania i pobieraj tylko ze źródeł, o których wiesz, że możesz zaufać.

Tcvp usunięcie

Narzędzie anty-malware będzie konieczne, jeśli chcesz pozbyć się ransomware na wypadek, gdyby nadal pozostawało na twoim komputerze. Ręczne naprawienie Tcvp wirusa może być trudne, ponieważ może dojść do nieumyślnego uszkodzenia urządzenia. Program anty-malware byłby bezpieczniejszą opcją w tej sytuacji. Oprogramowanie nie tylko pomoże ci zająć się infekcją, ale może powstrzymać przyszłe złośliwe oprogramowanie szyfrujące dane. Wybierz program chroniący przed złośliwym oprogramowaniem, który najlepiej pasuje do tego, czego potrzebujesz, pobierz go i przeskanuj komputer w poszukiwaniu zagrożenia po jego zainstalowaniu. Pamiętaj, że narzędzie do usuwania złośliwego oprogramowania tylko zakończy zagrożenie, nie pomoże w odszyfrowaniu danych. Po całkowitym wyeliminowaniu ransomware możesz bezpiecznie korzystać z urządzenia ponownie, regularnie tworząc kopie zapasowe plików.

Offers

Pobierz narzędzie do usuwaniato scan for TcvpUse our recommended removal tool to scan for Tcvp. Trial version of provides detection of computer threats like Tcvp and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć Tcvp w trybie awaryjnym z obsługą sieci.

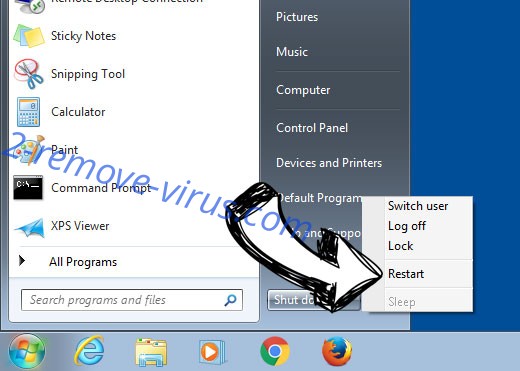

Usunąć Tcvp z Windows 7/Windows Vista/Windows XP

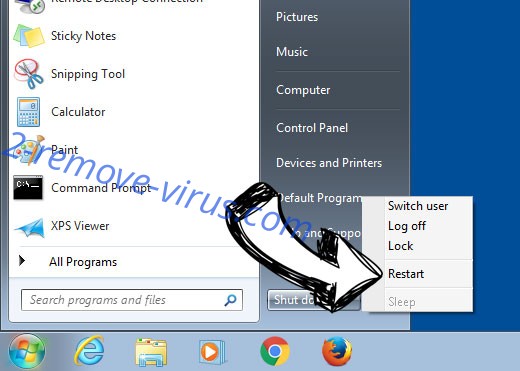

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

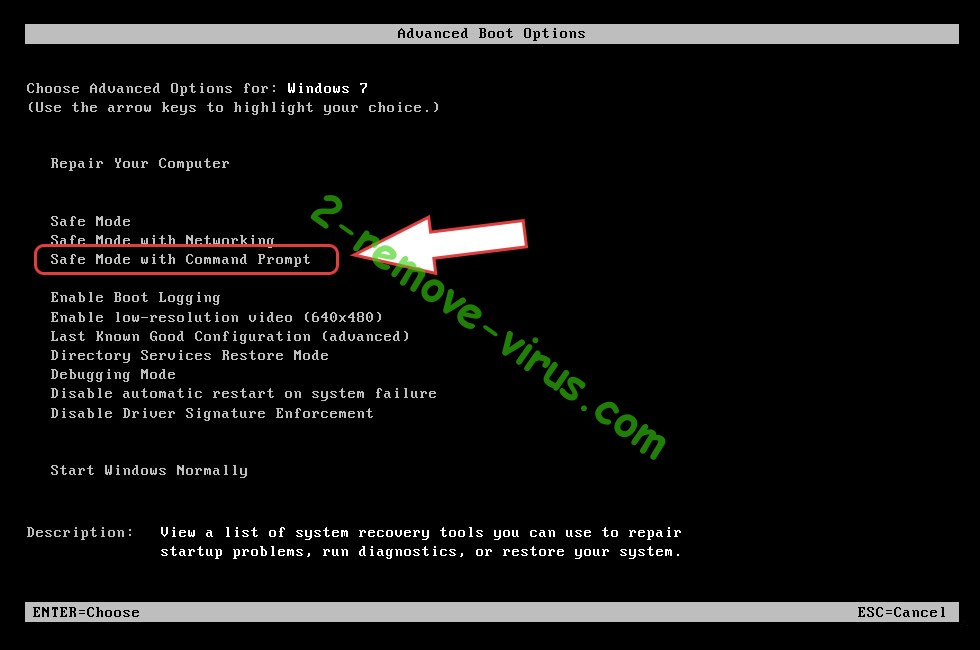

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć Tcvp

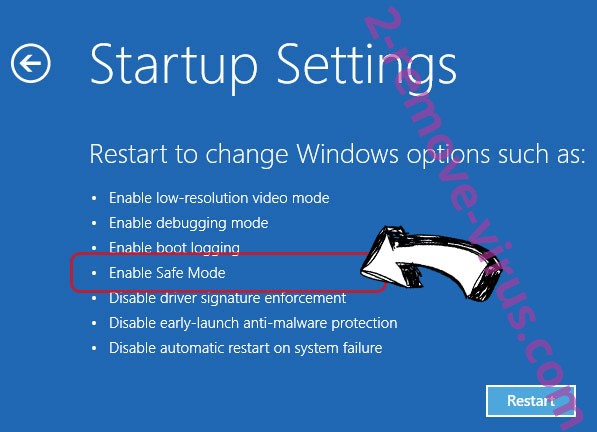

Usunąć Tcvp z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć Tcvp

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

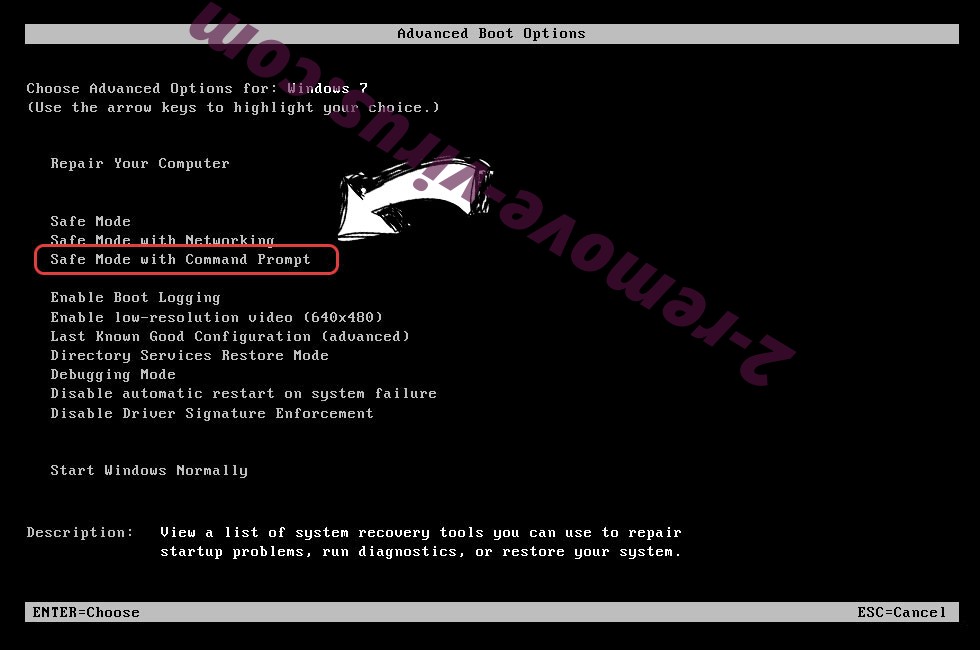

Usunąć Tcvp z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

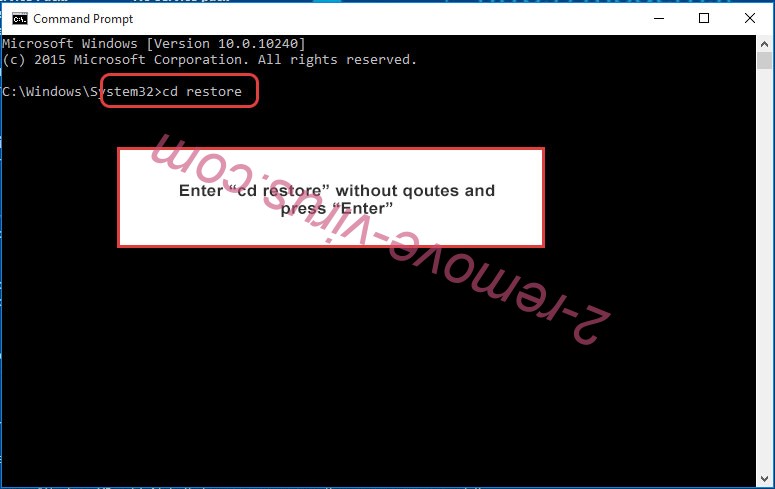

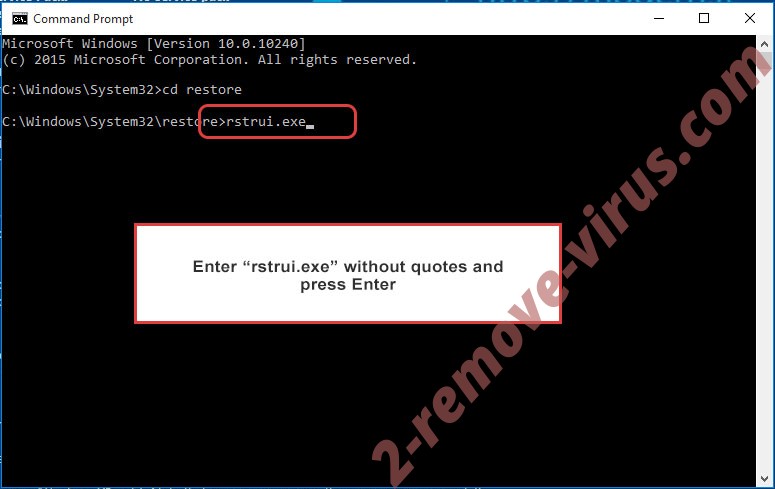

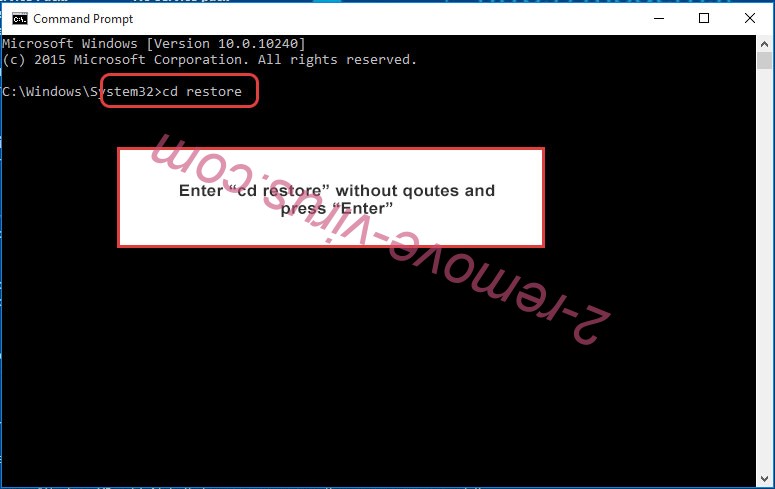

- Wpisz cd restore i naciśnij Enter.

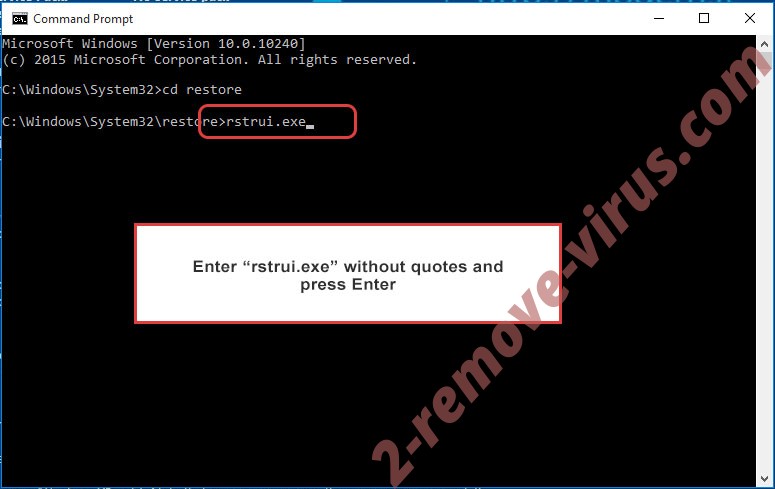

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

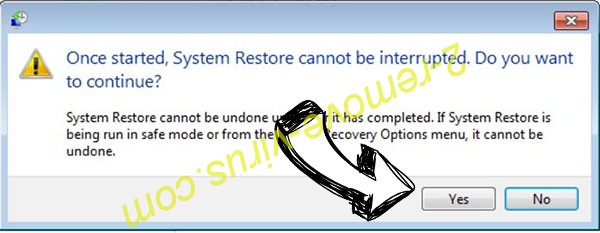

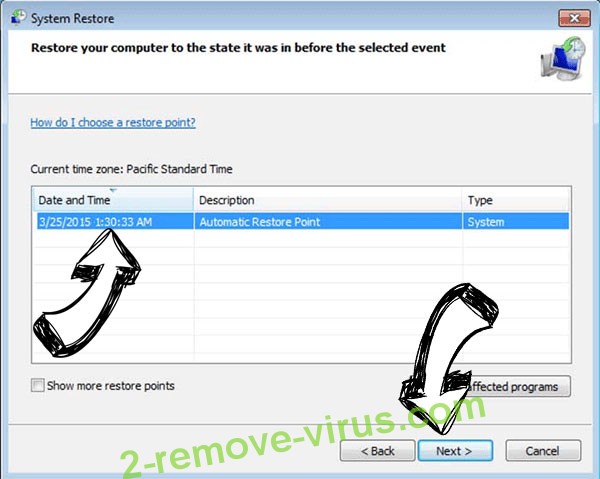

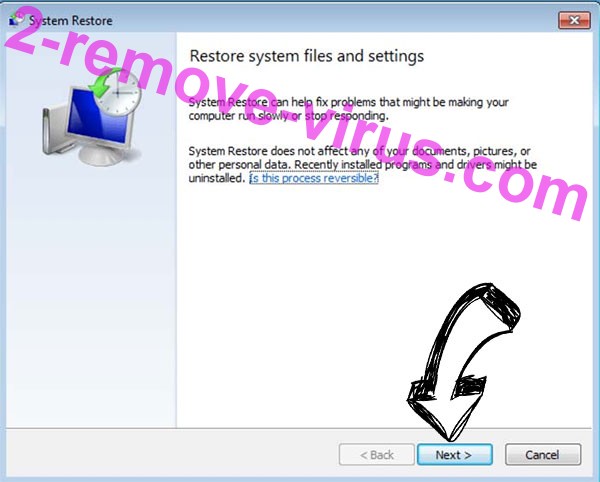

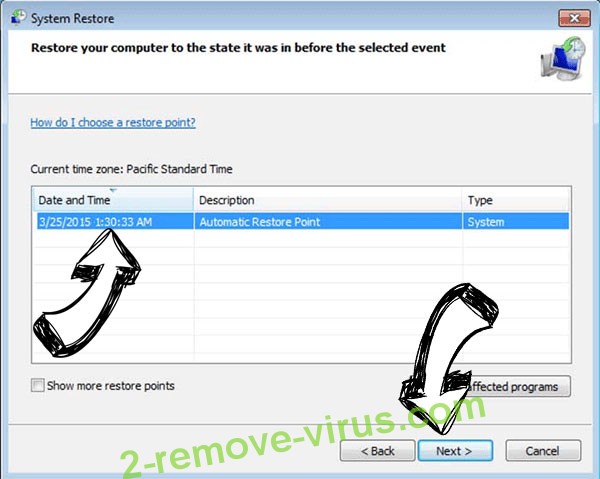

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

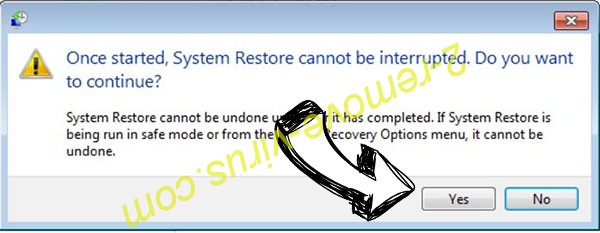

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć Tcvp z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

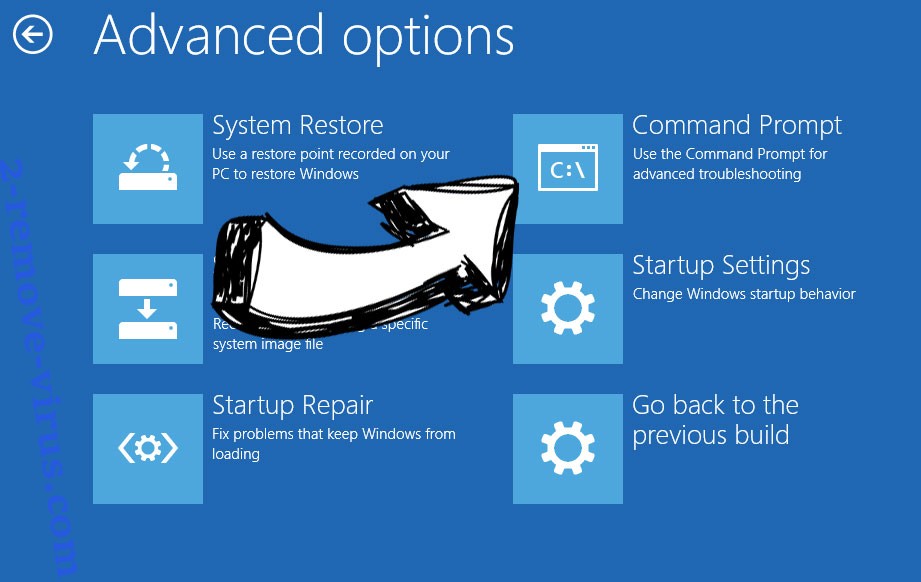

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.