Informacje o W2tnk Ransomware wirusie

W2tnk Ransomware ransomware jest sklasyfikowane jako niebezpieczne złośliwe oprogramowanie, ponieważ infekcja może spowodować bardzo nieprzyjemne wyniki. Szyfrowanie plików złośliwego oprogramowania nie jest czymś, o czym słyszała każda osoba, a jeśli spotkasz się z nim po raz pierwszy, dowiesz się, ile szkód może wyrządzić z pierwszej ręki. Potężne algorytmy szyfrowania są używane do szyfrowania, a jeśli pomyślnie zaszyfrują twoje pliki, nie będziesz już mógł uzyskać do nich dostępu. Ransomware jest uważane za tak niebezpieczną infekcję, ponieważ przywrócenie plików niekoniecznie jest możliwe we wszystkich przypadkach.

Istnieje możliwość płacenia oszustom za deszyfrator, ale nie sugerujemy tego. Istnieje wiele przypadków, w których narzędzie deszyfrujące nie zostało dostarczone nawet po tym, jak ofiary poddały się żądaniom. Dlaczego osoby odpowiedzialne za szyfrowanie plików miałyby pomóc Ci je przywrócić, skoro mogą po prostu wziąć pieniądze, które im płacisz. Pieniądze te finansowałyby też przyszłą działalność owych oszustów. Szacuje się już, że złośliwe oprogramowanie szyfrujące pliki kosztuje firmy 5 miliardów dolarów straty w 2017 roku i jest to tylko szacunkowa wartość. Kiedy ofiary płacą, kodowanie plików złośliwego oprogramowania staje się coraz bardziej opłacalne, dlatego coraz więcej osób jest do niego przyciąganych. Rozważ zainwestowanie tych pieniędzy w kopię zapasową, ponieważ możesz skończyć w sytuacji, w której utrata danych jest ponownie ryzykiem. Jeśli kopia zapasowa została wykonana przed zainfekowaniem systemu przez ransomware, możesz po prostu naprawić W2tnk Ransomware wirusa i odblokować W2tnk Ransomware dane. Jeśli wcześniej nie spotkałeś się z oprogramowaniem ransomware, możesz nie wiedzieć, w jaki sposób udało ci się zainfekować twoje urządzenie, w takim przypadku powinieneś uważnie przeczytać poniższy akapit.

Jak jest W2tnk Ransomware dystrybuowany

Załączniki do wiadomości e-mail, zestawy exploitów i złośliwe pliki do pobrania to metody dystrybucji, na które należy uważać. Ponieważ istnieje wielu użytkowników, którzy nie są ostrożni w otwieraniu załączników do wiadomości e-mail lub pobieraniu z niewiarygodnych źródeł, dystrybutorzy szkodliwego oprogramowania kodującego dane nie muszą myśleć o bardziej wyszukanych metodach. Nie oznacza to jednak, że rozsiewacze w ogóle nie stosują bardziej wyszukanych metod. Przestępcy nie muszą wiele robić, po prostu napiszą ogólny e-mail, na który mniej ostrożni ludzie mogą się nabrać, dodaj zainfekowany plik do wiadomości e-mail i wyślij go do przyszłych ofiar, które mogą wierzyć, że nadawca jest kimś godnym zaufania. Te e-maile zwykle mówią o pieniądzach, ponieważ jest to delikatny temat, a użytkownicy są bardziej podatni na nagłe otwieranie wiadomości e-mail wspominających o pieniądzach. Przestępcy również często udają, że pochodzą z Amazon i ostrzegają potencjalne ofiary, że na ich koncie zaobserwowano jakąś nietypową aktywność, która powinna natychmiast zachęcić osobę do otwarcia załącznika. Musisz uważać na pewne znaki podczas czynienia z wiadomościami e-mail, jeśli chcesz systemu wolnego od infekcji. Ważne jest, aby sprawdzić, czy znasz nadawcę, zanim przejdziesz do otwierania załączonego pliku. Sprawdzenie adresu e-mail nadawcy jest nadal konieczne, nawet jeśli znasz nadawcę. Błędy gramatyczne są również znakiem, że e-mail może nie być tym, co myślisz. Użyte powitanie może być również wskazówką, ponieważ prawdziwe firmy, których adres e-mail powinieneś otworzyć, używałyby Twojego imienia i nazwiska, zamiast pozdrowień, takich jak Drogi Kliencie / Członku. Luki w zabezpieczeniach komputera Nieaktualne programy mogą być również wykorzystywane jako ścieżka do komputera. Oprogramowanie zawiera słabe punkty, które można wykorzystać do zainfekowania systemu, ale często są one naprawiane przez dostawców. Niestety, jak udowodniło ransomware WannaCry, nie wszyscy użytkownicy instalują aktualizacje z tego czy innego powodu. Bardzo ważne jest, aby często aktualizować programy, ponieważ jeśli słaby punkt jest wystarczająco poważny, może zostać wykorzystany przez złośliwe oprogramowanie. Łatki można ustawić tak, aby instalowane automatycznie, jeśli te alerty są denerwujące.

Co możesz zrobić ze swoimi danymi

Złośliwe oprogramowanie kodujące pliki atakuje tylko określone pliki i są one szyfrowane natychmiast po ich zidentyfikowaniu. Nawet jeśli infekcja początkowo nie była oczywista, stanie się całkiem oczywiste, że coś jest nie tak, gdy pliki nie otwierają się tak, jak powinny. Zobaczysz, że rozszerzenie pliku zostało dodane do wszystkich zaszyfrowanych plików, co może pomóc w określeniu właściwego ransomware. W wielu przypadkach przywrócenie danych może być niemożliwe, ponieważ algorytmy szyfrowania używane w szyfrowaniu mogą nie być możliwe do przywrócenia. Notatka z żądaniem okupu ujawni, co stało się z twoimi plikami. Proponowana przez nich metoda polega na opłaceniu ich deszyfratora. Kwota okupu powinna być wyraźnie określona w notatce, ale czasami ofiary są proszone o wysłanie im wiadomości e-mail w celu ustalenia ceny, więc to, co płacisz, zależy od tego, jak ważne są twoje dane. Oczywiście, poddawanie się żądaniom nie jest sugerowane. Wypróbuj każdą inną prawdopodobną opcję, zanim jeszcze pomyślisz o poddaniu się wymaganiom. Być może właśnie zapomniałeś, że wykonałeś kopię zapasową swoich plików. A może wydano darmowe oprogramowanie deszyfrujące. Jeśli specjalista od złośliwego oprogramowania jest w stanie złamać dane szyfrujące złośliwe oprogramowanie, mogą zostać utworzone bezpłatne deszyfratory. Zanim zdecydujesz się zapłacić, wyszukaj deszyfrator. Jeśli użyjesz części tej sumy do tworzenia kopii zapasowych, nie spotkasz się ponownie z prawdopodobną utratą plików, ponieważ pliki będą przechowywane w bezpiecznym miejscu. Jeśli wykonałeś kopię zapasową najważniejszych plików, po prostu usuń W2tnk Ransomware wirusa, a następnie przejdź do przywracania plików. Jeśli chcesz zabezpieczyć swoje urządzenie przed oprogramowaniem ransomware w przyszłości, zapoznaj się ze środkami, które mogą dostać się do twojego systemu. Trzymaj się bezpiecznych źródeł pobierania, zachowaj ostrożność podczas czynienia z plikami dołączonymi do wiadomości e-mail i aktualizuj oprogramowanie.

W2tnk Ransomware usunięcie

narzędzie anty-malware będzie wymaganym programem, jeśli chcesz pozbyć się ransomware na wypadek, gdyby nadal zamieszkiwało twój system. Podczas próby ręcznego W2tnk Ransomware naprawienia wirusa możesz wyrządzić dodatkowe szkody, jeśli nie będziesz ostrożny lub kompetentny, jeśli chodzi o komputery. Zamiast tego korzystanie z narzędzia anty-malware nie zagroziłoby dalej Twojemu urządzeniu. Ten program jest korzystny dla komputera, ponieważ może nie tylko pozbyć się tej infekcji, ale także powstrzymać się od dostania się w przyszłości. Więc zbadaj, co pasuje do tego, czego potrzebujesz, zainstaluj go, przeskanuj system, a gdy dane kodujące złośliwe oprogramowanie zostanie zlokalizowane, zakończ je. Należy powiedzieć, że oprogramowanie do usuwania złośliwego oprogramowania ma na celu wyeliminowanie infekcji, a nie pomoc w przywróceniu danych. Jeśli ransomware całkowicie zniknęło, odzyskaj dane z kopii zapasowej, a jeśli go nie masz, zacznij go używać.

Offers

Pobierz narzędzie do usuwaniato scan for W2tnk RansomwareUse our recommended removal tool to scan for W2tnk Ransomware. Trial version of provides detection of computer threats like W2tnk Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć W2tnk Ransomware w trybie awaryjnym z obsługą sieci.

Usunąć W2tnk Ransomware z Windows 7/Windows Vista/Windows XP

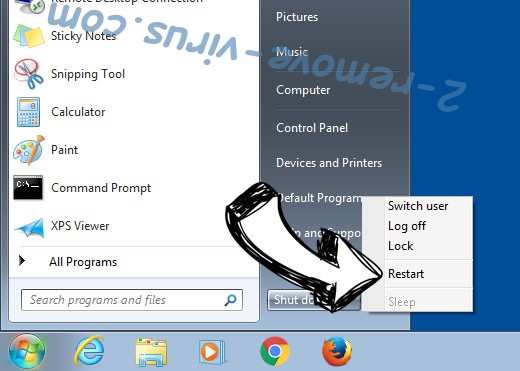

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

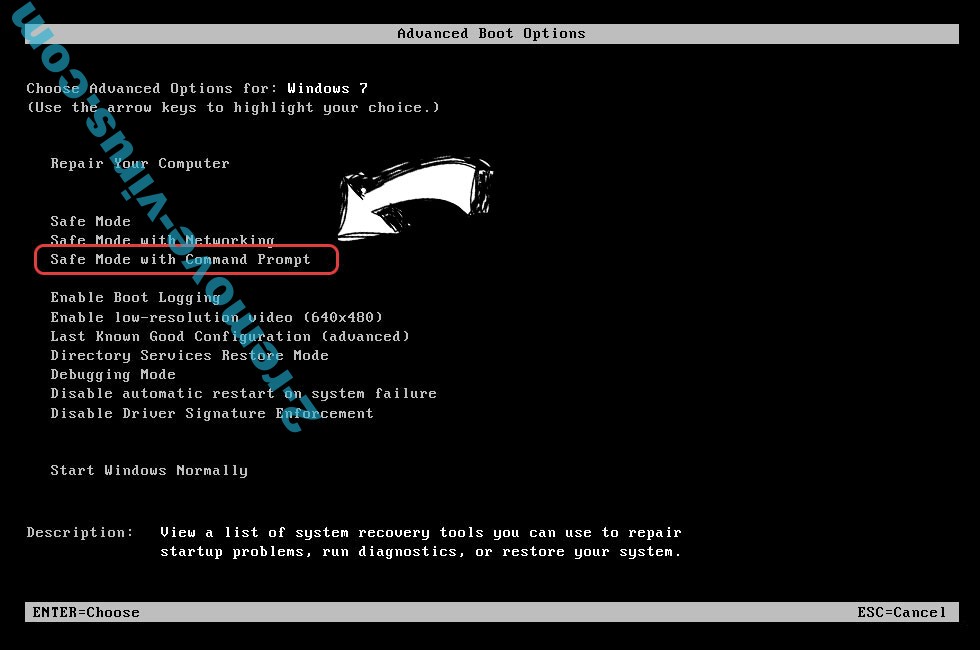

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć W2tnk Ransomware

Usunąć W2tnk Ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

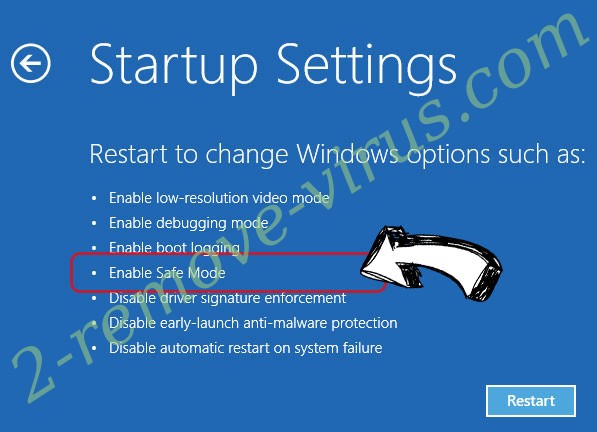

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć W2tnk Ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

Usunąć W2tnk Ransomware z Windows 7/Windows Vista/Windows XP

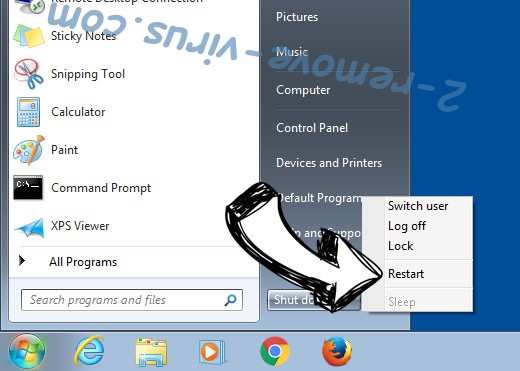

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

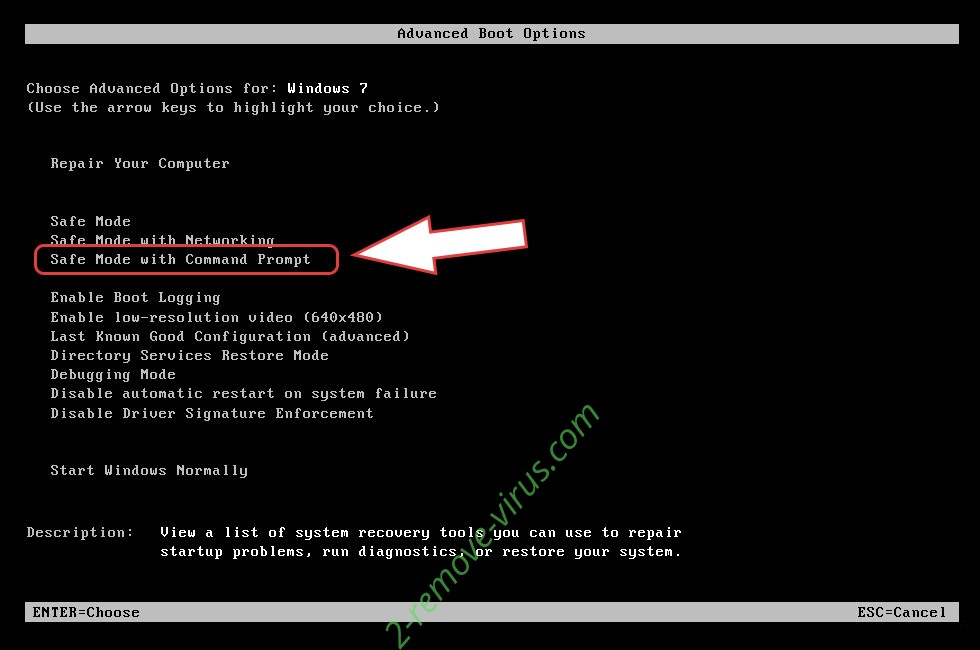

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

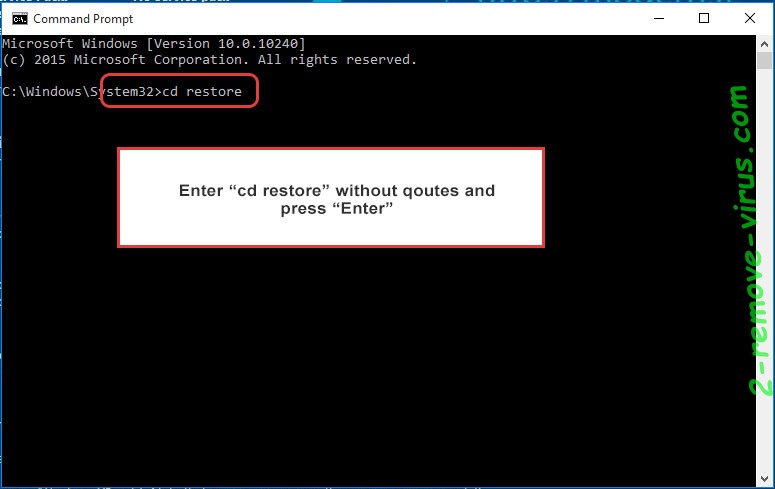

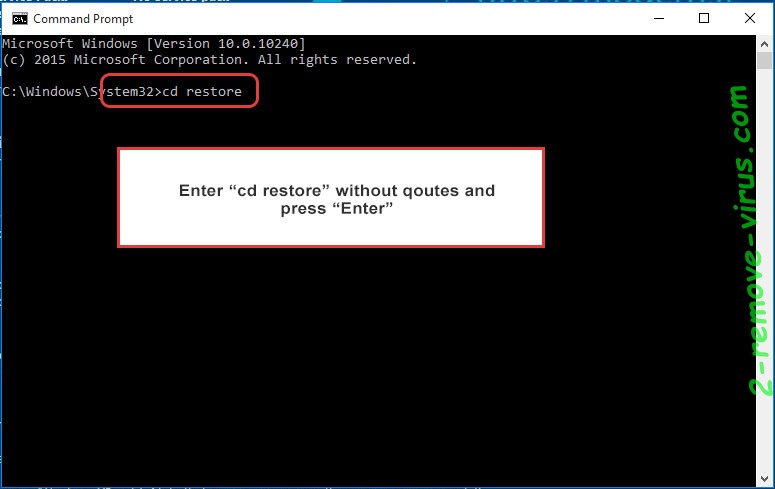

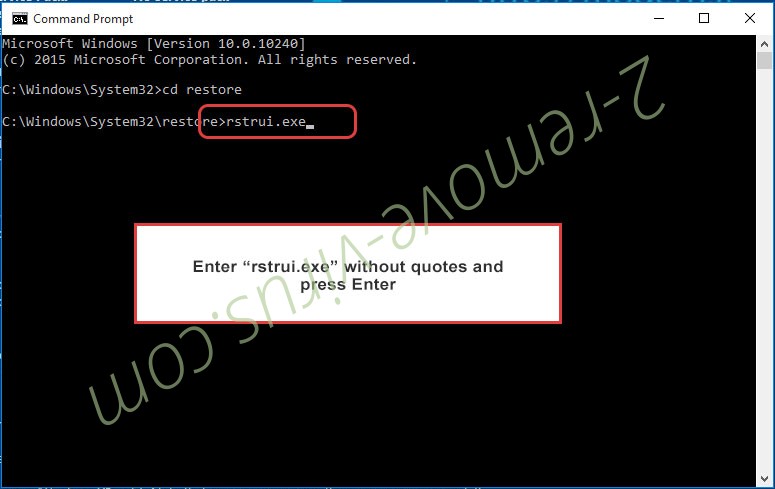

- Wpisz cd restore i naciśnij Enter.

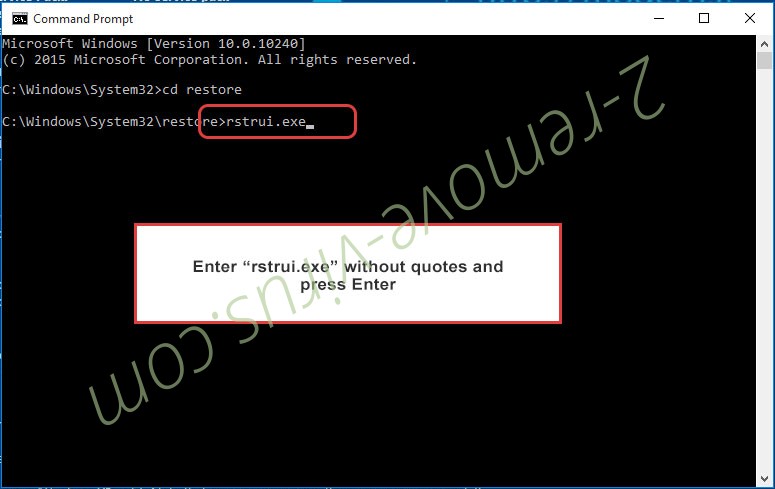

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

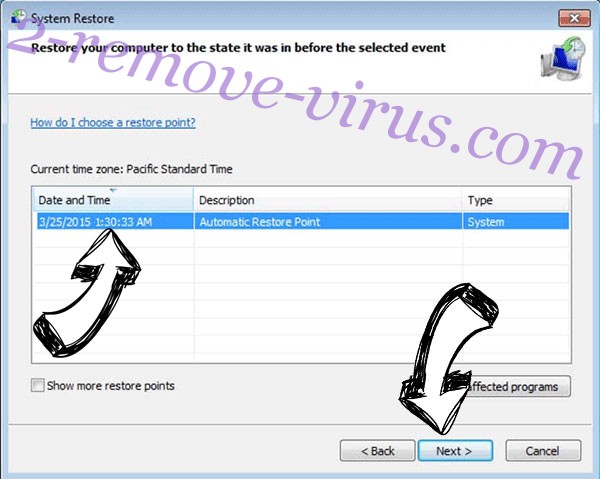

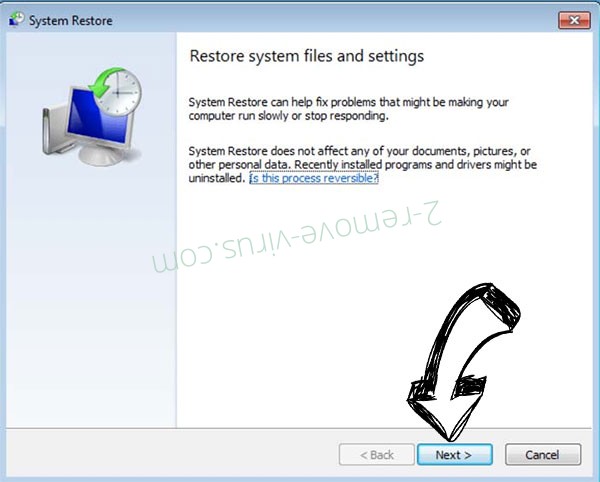

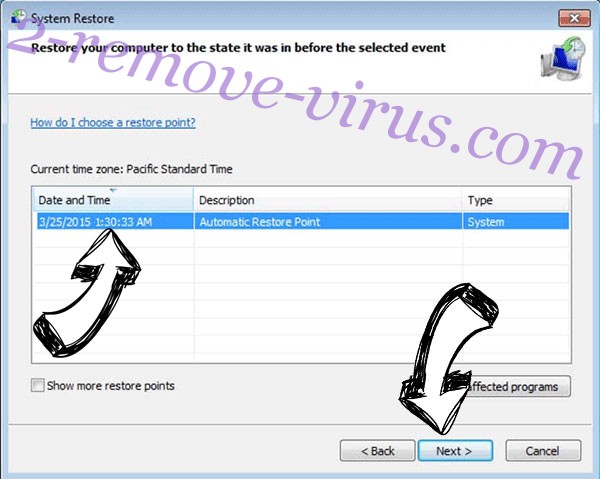

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

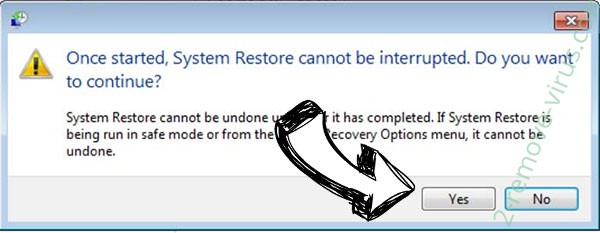

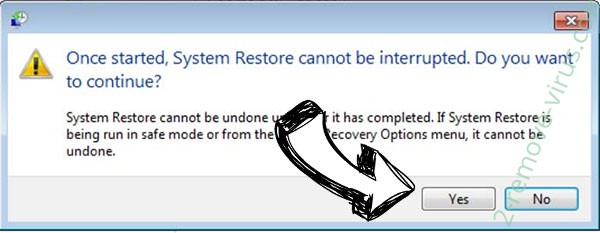

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć W2tnk Ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

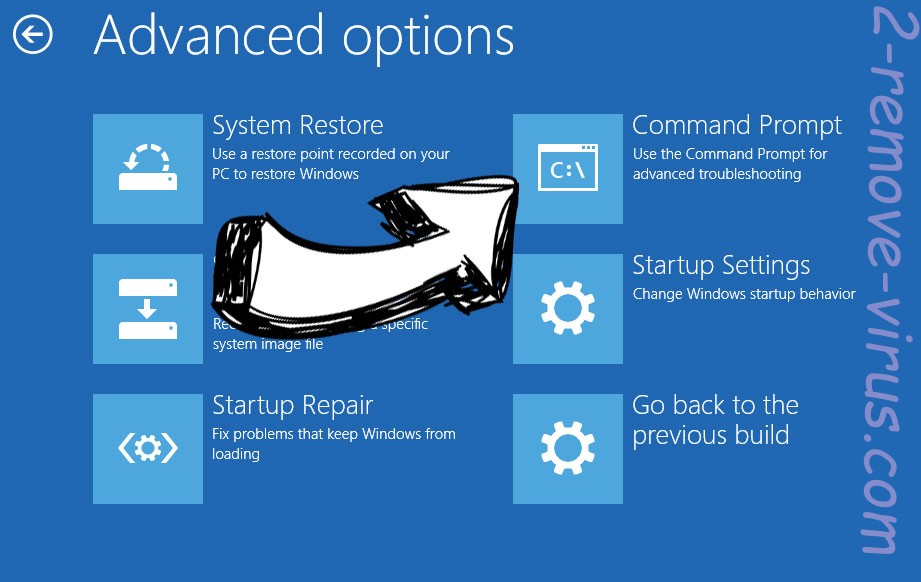

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.