O golpe ” Account Policy Review, Password Expiration Date ” é um e-mail de phishing que combina duas alegações com aparência administrativa para pressionar o destinatário a agir. A mensagem informa que a conta está passando por revisão da política e que a senha está se aproximando da data de expiração. Sugere que a falha em atualizar as credenciais resultará em acesso restrito ou suspensão temporária. Essas alegações são fabricadas e não são emitidas por um provedor legítimo.

O e-mail é estruturado para soar procedimental, e não urgente. Ele pode fazer referência a verificações internas de conformidade, padrões de segurança atualizados ou requisitos do ciclo de vida da senha. Em vez de acusar o destinatário de irregularidades, ele apresenta a situação como manutenção rotineira. Esse tom faz o pedido parecer razoável. Um botão ou link incorporado é apresentado como a etapa necessária para confirmar os dados da conta e renovar a senha.

Selecionar o link abre uma página web que parece ser uma tela de login de conta. A página pode incluir elementos de marca e um breve aviso sobre a expiração da senha. No entanto, o domínio exibido no navegador não corresponde ao site oficial do serviço que está sendo imitado. A página não oferece acesso às configurações reais da conta. Ele contém apenas um formulário solicitando credenciais de login.

O formulário pede um nome de usuário, endereço de e-mail e uma senha. Em alguns casos, pode também pedir ao usuário que insira uma nova senha, criando a ilusão de que o processo de expiração é legítimo. Qualquer informação inserida no formulário é transmitida diretamente aos golpistas. O site não atualiza as configurações de senha e não se conecta ao serviço real.

Uma vez obtidas as credenciais, os atacantes podem tentar acessar a conta real. Se for bem-sucedido, eles podem mudar a senha novamente, atualizar os detalhes da recuperação e bloquear o login do usuário legítimo. Dependendo do tipo de conta alvo, isso pode expor comunicações pessoais, registros financeiros, documentos armazenados ou dados empresariais.

A combinação de revisão da apólice e expiração da senha é deliberada. Atualizações de senha são práticas comuns de segurança, então a alegação parece plausível. Ao combinar isso com uma linguagem administrativa sobre conformidade, o e-mail reduz suspeitas e incentiva a cooperação.

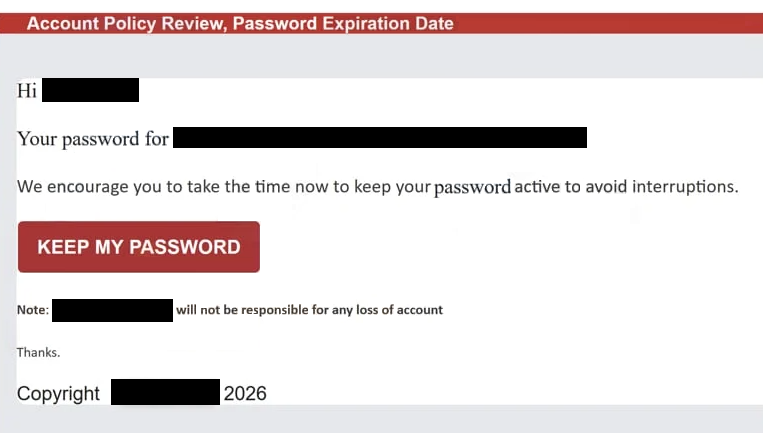

O e-mail completo de phishing Account Policy Review, Password Expiration Date está abaixo:

Subject: Update Password for – ADMIN

Account Policy Review, Password Expiration Date

Hi -,

Your password for –

We encourage you to take the time now to keep your password active to avoid interruptions.

Keep my password

Note: – will not be responsible for any loss of account

Thanks.

Copyright – 2026

Como reconhecer e-mails de phishing

Esse golpe pode ser identificado observando de perto os detalhes técnicos e o contexto do pedido. O endereço do remetente costuma ser o primeiro sinal de alerta. Embora o nome de exibição possa se assemelhar a um serviço ou equipe de suporte conhecido, o endereço de e-mail completo geralmente pertence a um domínio não relacionado. Avisos legítimos de expiração de senha são enviados a partir de domínios oficiais de serviço.

Outro indicativo é a falta de referências específicas de contas. O e-mail normalmente evita mencionar o nome do usuário, o ID da conta ou a atividade recente. Notificações genuínas de expiração de senha frequentemente orientam os usuários a mudar suas credenciais pelo painel de controle da conta estabelecida, em vez de um link embutido.

O próprio vínculo revela mais sinais de fraude. Quando inspecionado, a URL de destino não corresponde ao site oficial do serviço referenciado. O domínio pode conter palavras extras, extensões incomuns ou variações sutis na grafia. Provedores autênticos exigem que atualizações de senha sejam feitas dentro do ambiente seguro deles, e não por meio de páginas externas acessadas por e-mails não solicitados.

O design da página vinculada também é limitado. Ele foca imediatamente na entrada de credenciais e não fornece navegação completa da conta nem acesso às configurações antes da autenticação. Serviços legítimos permitem que os usuários façam login pelo site oficial e depois gerenciem mudanças de senha na seção de segurança da conta.

O tom da mensagem enfatiza a conformidade e a continuidade, em vez de ameaças explícitas. Sugere que o acesso será limitado se a senha não for atualizada antes da data de expiração declarada. Essa pressão é usada para incentivar ações rápidas sem verificação.

Ao examinar o domínio do remetente, revisar o destino do link e reconhecer que as mudanças de senha devem ser feitas apenas nos painéis oficiais da conta, os destinatários podem identificar o golpe ” Account Policy Review, Password Expiration Date ” e evitar expor informações de login sensíveis.