O ” LinkedIn golpe de e-mail” refere-se a e-mails de phishing que fingem vir de um serviço LinkedIn profissional de networking. Esses e-mails são criados para enganar os destinatários, fazendo-os acreditar que receberam uma notificação legítima relacionada à sua LinkedIn conta. As mensagens podem alegar que alguém enviou uma solicitação comercial, um convite de conexão ou uma nova mensagem. O objetivo desses e-mails não é fornecer atualizações reais de conta, mas direcionar os usuários para sites fraudulentos que roubam credenciais de login.

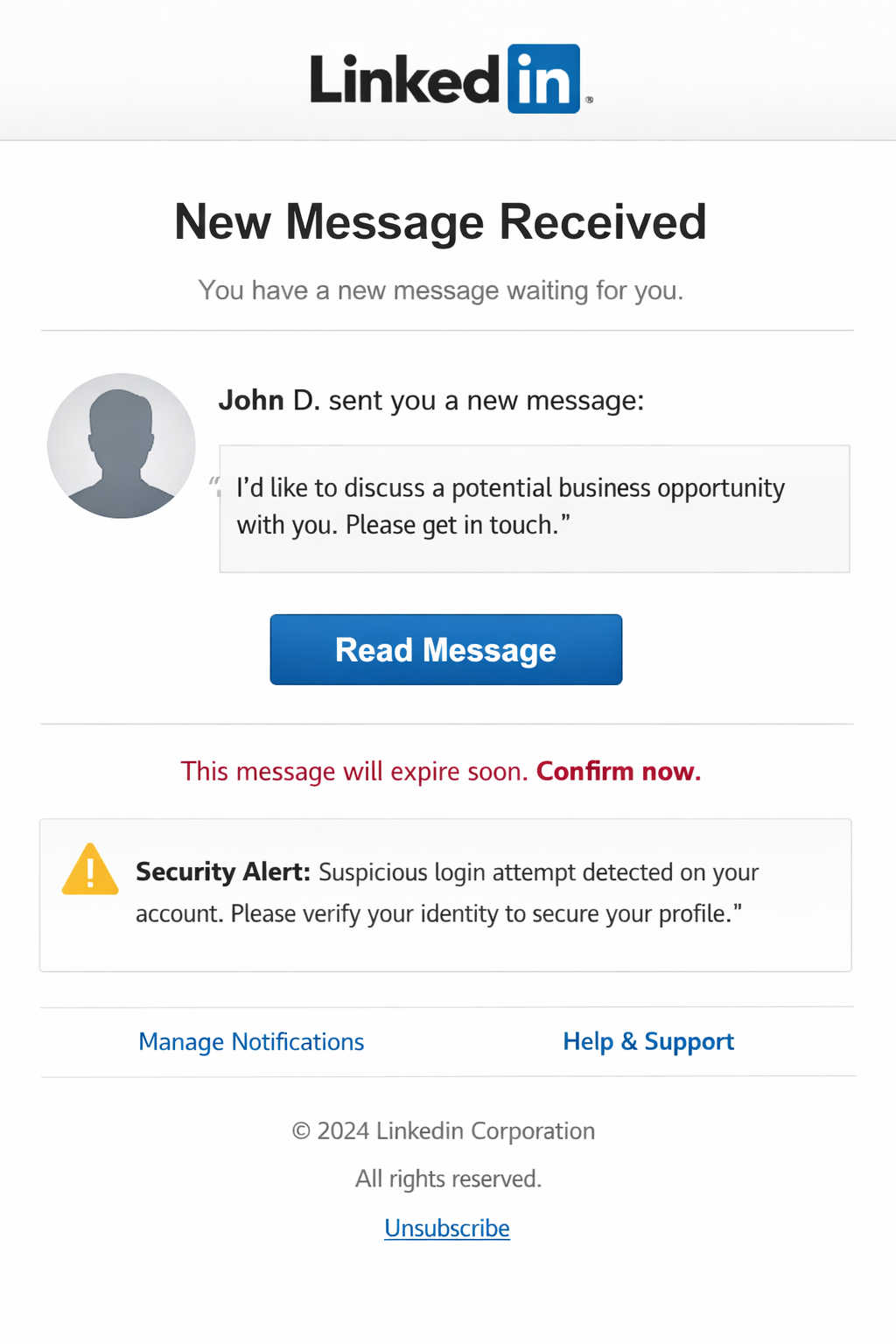

Existem muitas variações desse golpe. Alguns e-mails afirmam que um novo contato quer se conectar ou que uma solicitação de mensagem está aguardando para ser vista. Outros apresentam uma suposta oportunidade de negócio ou solicitação de pedido de um representante da empresa. O e-mail geralmente inclui um botão como “Ver mensagem”, “Aceitar convite” ou “Ver dados de contato.” Clicar neste botão não abre a plataforma oficial LinkedIn . Em vez disso, isso leva a uma página de phishing que imita a LinkedIn interface de login.

A página falsa foi projetada para parecer convincente. Pode exibir o LinkedIn logo e um layout semelhante à tela real de login. No entanto, a página é hospedada em um domínio que não tem conexão com LinkedIn . O formulário pede que os usuários digitem seu endereço de e-mail, nome de usuário e senha para acessar a suposta mensagem ou solicitação. Quando essas informações são enviadas, elas são enviadas diretamente aos golpistas que operam a campanha.

Uma vez que os atacantes obtêm essas credenciais, eles podem tentar acessar a conta real LinkedIn da vítima. O acesso a essa conta permite que eles leiam mensagens privadas, visualizem informações pessoais e contatem outros usuários. Contas comprometidas podem ser usadas para enviar mensagens adicionais de phishing aos contatos, espalhando ainda mais o golpe. Informações de login roubadas também podem expor contas de e-mail e outros serviços online vinculados às mesmas credenciais.

Em alguns casos, esses e-mails de phishing também incluem anexos ou links que levam a conteúdo malicioso adicional. Usuários que interagem com esses elementos correm o risco de expor seus dispositivos a softwares prejudiciais ou tentativas de roubo de dados. Como as mensagens parecem vir de uma plataforma profissional amplamente utilizada, os destinatários podem confiar mais nelas.

A principal alegação no ” LinkedIn Golpe de E-mail” é totalmente fabricada. As mensagens não são geradas por LinkedIn servidores, e as notificações descritas no e-mail não existem. Os e-mails são distribuídos como parte de campanhas de spam em larga escala que visam vários destinatários ao mesmo tempo.

Como os e-mails de ” LinkedIn Golpe de E-mail” são entregues

O ” LinkedIn Golpe de E-mail” é distribuído por meio de campanhas de e-mail em massa que enviam mensagens enganosas para um grande número de destinatários. Esses e-mails imitam o estilo das notificações legítimas LinkedIn e podem incluir formatação, branding e redação semelhantes. O objetivo é fazer o e-mail parecer familiar para que o destinatário clique no link incluído sem verificar sua autenticidade.

O endereço do remetente frequentemente se assemelha a um endereço oficial LinkedIn , mas uma inspeção mais detalhada geralmente revela diferenças. O domínio pode conter caracteres adicionais ou palavras não relacionadas. Outro sinal é o uso de cumprimentos genéricos em vez de se dirigir ao destinatário pelo nome.

O conteúdo do e-mail também tende a ser vago. Em vez de fornecer detalhes claros sobre a suposta mensagem ou convite, ele simplesmente instrui o usuário a clicar em um link para visualizá-la. Essa falta de informações específicas é comum em e-mails de phishing porque golpistas enviam a mesma mensagem para milhares de destinatários.

O site de phishing vinculado no e-mail é outro indicador-chave. Notificações legítimas LinkedIn direcionam os usuários a fazer login pelo domínio oficial LinkedIn .com. E-mails fraudulentos, em vez disso, levam a domínios não relacionados que hospedam formulários de login falsos. Esses sites são projetados apenas para coletar credenciais.

Outra tática usada nesse golpe é a urgência. O e-mail pode sugerir que uma solicitação de mensagem está aguardando ou que uma consulta empresarial requer atenção imediata. Essa pressão incentiva a ação rápida sem verificar se o e-mail é genuíno.

Reconhecer esses sinais de alerta ajuda a distinguir o ” LinkedIn golpe de e-mail” das notificações reais LinkedIn . Mensagens que solicitam credenciais de login por meio de links desconhecidos ou que têm origem em domínios suspeitos devem ser tratadas como fraudulentas.