O golpe de e-mail ” Plesk – Resource Usage Limits ” é um e-mail de phishing que finge ser um alerta automatizado de hospedagem. Ele afirma que uma conta de hospedagem atingiu seus limites e que é necessária uma ação imediata para evitar interrupções no serviço. O e-mail não é uma notificação real do sistema. Ele foi projetado para forçar os destinatários a clicar em um link e inserir credenciais de conta em uma página de login falsa.

O e-mail geralmente apresenta a situação como urgente e técnica. Pode afirmar que o uso de recursos excedeu os limites permitidos e que os serviços podem ser restritos caso o problema não seja tratado prontamente. A mensagem é escrita para preocupar os destinatários que gerenciam sites, e-mails empresariais ou serviços de hospedagem. Mesmo que o destinatário não use o Plesk, o e-mail ainda pode criar incerteza porque a redação soa como um aviso padrão de hospedagem.

Um link ou botão normalmente é incluído, emoldurado como a etapa necessária para revisar o problema. No golpe de e-mail ” Plesk – Resource Usage Limits ” , esse link não leva a uma página legítima de provedor de hospedagem. Ele abre um site fraudulento que imita o login de um painel de controle de hospedagem. A página é construída para capturar nomes de usuário e senhas. Qualquer credencial inserida é coletada por golpistas em vez de ser usada para consertar algo.

Esse golpe pode causar danos sérios se o destinatário inserir credenciais válidas de hospedagem. O acesso a um painel de controle de hospedagem pode permitir que golpistas gerenciem arquivos de site, modifiquem configurações, criem novas contas de e-mail e alterem configurações relacionadas ao domínio. Também pode ser usado para interferir no conteúdo do site, redirecionar visitantes para páginas inseguras ou usar o ambiente de hospedagem para enviar e-mails adicionais de golpe.

Algumas versões do golpe tentam coletar mais do que um login. A página falsa pode solicitar detalhes extras, como informações de faturamento, identificadores de conta ou dados de cartões de pagamento. Essas solicitações são apresentadas como parte de um processo de “atualização” ou “aumento de recursos”. Eles não são legítimos. Eles existem para expandir o roubo além das credenciais e para a fraude financeira.

O golpe de e-mail Plesk – Resource Usage Limits “” funciona porque alertas de hospedagem são um conceito familiar. Plataformas de hospedagem reais enviam notificações sobre limites, mas avisos legítimos não exigem login por um link aleatório em um e-mail inesperado. O status de hospedagem deve ser verificado fazendo login pelo endereço conhecido do painel de controle usado pelo provedor de hospedagem, e não por uma página acessada por uma mensagem não solicitada.

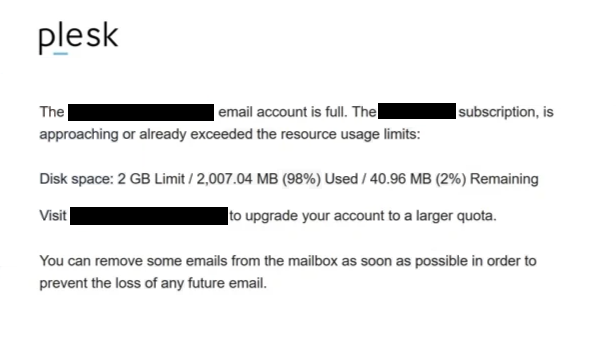

O e-mail completo de phishing Plesk – Resource Usage Limits está abaixo:

Subject: Notification: Resource usage by subscription has exceeded the allotments

plesk

The – email account is full. The – subscription, is approaching or already exceeded the resource usage limits:

Disk space: 2 GB Limit / 2,007.04 MB (98%) Used / 40.96 MB (2%) Remaining

Visit – to upgrade your account to a larger quota.

You can remove some emails from the mailbox as soon as possible in order to prevent the loss of any future email.

Facebook LinkedIn Twitter YouTube

The system generated this notice 21.1.2026 11:52:04 UTC.WebPros International GmbH Vordergasse 59 Schaffhausen, CH 8200 Switzerland

Como esse e-mail de phishing é enviado e como reconhecê-lo

O golpe de e-mail Plesk – Resource Usage Limits é distribuído por meio de campanhas de spam. Golpistas enviam grandes volumes de e-mails para muitos destinatários, incluindo empresas e indivíduos. A mensagem não precisa confirmar que o destinatário usa o Plesk ou gerencia o hosting. Depende do fato de que o tema soa confiável e pode provocar uma resposta rápida de alguém que não quer que seu site ou serviços de e-mail sejam interrompidos.

Os dados do remetente são uma das primeiras coisas que podem revelar o golpe. O nome de exibição pode fazer referência ao Plesk ou a uma equipe de suporte de hospedagem, mas o endereço de envio real geralmente vem de um domínio não relacionado. Alguns e-mails também usam endereços de resposta que não correspondem à organização alegada. Essa incompatibilidade é um sinal comum de que o e-mail não foi enviado por um provedor de serviço real.

O conteúdo do e-mail costuma ser vago. O golpe de e-mail pode Plesk – Resource Usage Limits mencionar limites atingidos sem identificar um servidor, nome de conta ou plano de hospedagem específico. Alertas reais geralmente incluem detalhes que correspondem ao ambiente de hospedagem ou orientam o destinatário a fazer login pelo painel de hospedagem normal que ele já utiliza.

O link no e-mail é outro forte indicativo. E-mails de phishing frequentemente escondem o destino real atrás de um botão que sugere uma ação segura, como revisar o uso ou restaurar o serviço. Se o link aponta para um domínio desconhecido, ou que não corresponde ao provedor de hospedagem do destinatário, ele não deve ser confiável. Uma página que imita um login de painel de controle pode parecer convincente, mas o nome de domínio e a falta de contexto confiável podem revelar que ela não é genuína.

O pedido em si também é suspeito. Um provedor de hospedagem real não exige login imediato por meio de um link de e-mail para evitar suspensão instantânea. Ameaças que impulsionam ações urgentes são comuns no phishing porque desencorajam a verificação.