O golpe ” Quarantine Report For Your Zoho Account ” é um e-mail de phishing que finge ser uma notificação de segurança relacionada a uma caixa de correio Zoho. A mensagem afirma que vários e-mails recebidos foram colocados em quarentena devido a conteúdo suspeito. Sugere que o destinatário deve revisar o relatório e liberar as mensagens para garantir a entrega adequada. Esta notificação é fraudulenta e não é emitida pela Zoho.

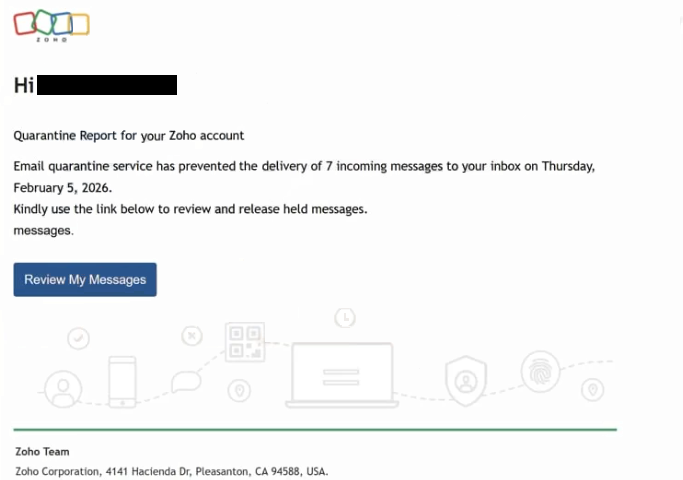

O e-mail é estruturado para se assemelhar a um resumo automatizado de segurança. Ele pode listar várias mensagens em quarentena, incluir carimbos de data e hora ou exibir uma breve tabela referenciando remetentes bloqueados. A redação apresenta a quarentena como parte de uma filtragem rotineira, mas afirma que é necessária uma ação do usuário para liberar as mensagens. Um botão é fornecido, geralmente rotulado com frases como “Ver Relatório”, “Liberar Mensagens” ou “Verificar Quarentena.”

Clicar no botão não abre o site oficial da zoho.com. Em vez disso, ele direciona o usuário para uma página de login falsificada feita para se assemelhar a uma tela de login do Zoho Mail. A página pode incluir o logo da Zoho e uma interface mínima solicitando um endereço de e-mail e senha. O endereço web exibido no navegador não pertence ao Zoho, mesmo que a página o imite visualmente.

O objetivo da página é coletar credenciais de login. Não exibe relatórios reais de quarentena nem detalhes reais das mensagens. Assim que o usuário insere seu endereço de e-mail e senha, as informações são transmitidas aos golpistas. A página pode então redirecionar para a página legítima de login do Zoho ou exibir um aviso genérico de confirmação para evitar levantar suspeitas.

Se os atacantes obterem credenciais válidas do Zoho, eles podem acessar a caixa de correio real. Uma conta de e-mail comprometida pode expor correspondências privadas, anexos, listas de contatos e informações empresariais armazenadas. Contas de e-mail também são usadas para redefinir senhas de outros serviços. Com o controle da caixa de entrada, os atacantes podem iniciar pedidos de redefinição de senha e obter acesso a contas adicionais vinculadas àquele endereço.

O relatório de quarentena descrito no e-mail é fabricado. Os golpistas não têm acesso à caixa de correio real do destinatário nem ao seu sistema de filtragem. O alerta é usado para criar urgência e enviar credencial rapidamente sem verificação. Notificações legítimas de quarentena são gerenciadas dentro do painel oficial do Zoho Mail e não exigem que os usuários insiram credenciais por meio de links de e-mail não solicitados.

Como identificar e-mails de phishing

O golpe ” Quarantine Report For Your Zoho Account ” pode ser identificado revisando tanto detalhes técnicos quanto conteúdo. Um dos sinais de alerta mais claros é o endereço do remetente. Embora o nome de exibição possa fazer referência ao Zoho ou a um administrador de e-mail, o endereço de e-mail completo normalmente utiliza um domínio não relacionado ao zoho.com.

O e-mail frequentemente carece de detalhes específicos da conta. Pode não incluir o nome do destinatário ou informações verificadas da conta. Notificações genuínas do Zoho geralmente fazem referência a dados relacionados à conta dentro do sistema oficial, em vez de dependerem de linguagem genérica.

O link na mensagem é outro indicador chave. Quando examinado, a URL de destino não corresponde ao domínio oficial da Zoho. O domínio pode conter palavras adicionais, extensões incomuns ou diferenças sutis na grafia. Serviços autênticos da Zoho exigem que os usuários façam login diretamente pelo site oficial ou aplicativo para revisar mensagens em quarentena.

O design da página linkada também revela seu propósito. Ele foca apenas na coleta de credenciais de login e não oferece uma interface completa de caixa de correio nem acesso às configurações. O gerenciamento legítimo de quarentena ocorre dentro do ambiente autenticado do Zoho, não em formulários de login isolados hospedados em outros lugares.

O tom da mensagem pode enfatizar que as mensagens serão permanentemente excluídas se não forem revisadas rapidamente. Essa pressão tem como objetivo incentivar a ação rápida sem verificar a autenticidade. Provedores de serviços reais permitem que os usuários gerenciem configurações de quarentena por meio do painel de suas contas e não exigem envio de credenciais por links externos.

Ao verificar o domínio do remetente, inspecionar o destino do link e reconhecer que os relatórios de quarentena são acessados pela plataforma oficial Zoho, os destinatários podem identificar o golpe ” Quarantine Report For Your Zoho Account ” e evitar expor credenciais sensíveis da conta.