O golpe de e-mail ” Webmail Security Team important email notice ” é um e-mail de phishing que alega que há um problema de segurança com a conta de e-mail do destinatário. A mensagem se apresenta como um aviso oficial de uma equipe de segurança de webmail e informa ao destinatário que é necessária uma ação para manter a conta acessível. O e-mail não é enviado por nenhum provedor legítimo.

O conteúdo do e-mail é escrito para soar formal e autoritativo. Informa ao destinatário que sua caixa de correio foi sinalizada por motivos de segurança e que é necessária uma ação para evitar possíveis problemas de acesso. A redação é escolhida para soar rotineira, como se o aviso fizesse parte do gerenciamento padrão da conta e não um evento incomum. Isso torna a mensagem mais fácil de acreditar, especialmente para destinatários que recebem e-mails automáticos de serviço regularmente.

O e-mail instrui o destinatário a seguir um link fornecido na mensagem. O link é apresentado como a única forma de confirmar a conta ou completar a etapa de segurança necessária. O e-mail não sugere fazer login por um site de webmail conhecido ou usar um aplicativo oficial. Todas as instruções são centradas em clicar no link incorporado.

A página aberta por esse link é uma página de phishing. Ele foi projetado para parecer uma tela típica de login de webmail e pede ao destinatário que insira seu endereço de e-mail e senha. Enviar estas informações não confirma a segurança da conta nem resolve nenhum problema. As credenciais são enviadas diretamente para golpistas que operam a página.

O e-mail não inclui informações precisas da conta. Ele não nomeia um provedor de e-mail específico, não faz referência a locais de login recentes, não lista eventos de segurança nem mostra identificadores específicos da conta. Isso porque os golpistas não têm acesso à conta do destinatário. A mensagem é genérica, então pode ser enviada a muitos destinatários e ainda assim parecer relevante.

Se dados de login válidos forem inseridos na página de phishing, golpistas podem tentar acessar a conta de e-mail. O acesso por e-mail lhes permite ler mensagens, baixar anexos e buscar informações sensíveis, como faturas, e-mails de redefinição de senha e correspondência pessoal. Muitos serviços online dependem do e-mail para recuperação de senhas, então o acesso à caixa de entrada pode ser usado para assumir outras contas.

A conta de e-mail comprometida também pode ser usada para enviar e-mails de phishing adicionais. Mensagens enviadas de um endereço real têm mais chances de serem confiáveis pelos destinatários, o que aumenta o alcance do golpe. Isso pode afetar contatos, colegas de trabalho ou clientes que recebem e-mails que parecem vir de um remetente conhecido.

Uma equipe real de segurança para webmail não funciona assim. Provedores legítimos não enviam e-mails não solicitados que exijam que os usuários digitem senhas por meio de links externos. Avisos de segurança reais são revisados após o login diretamente pelo site oficial ou aplicativo do provedor, não por páginas acessadas por mensagens de e-mail inesperadas.

Subject: “Please Confirm Your Information”

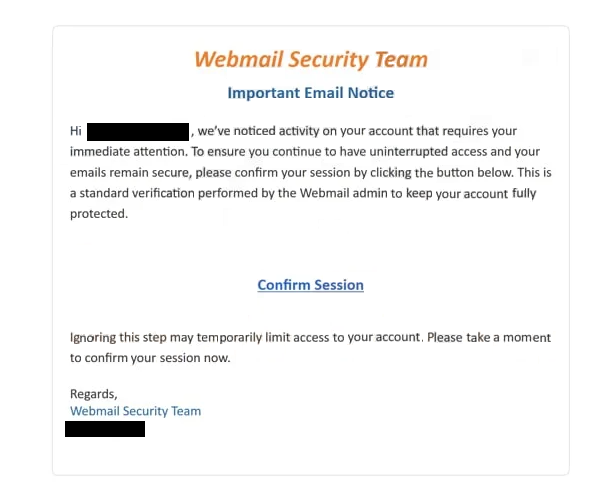

Webmail Security Team

Important Email NoticeHi -, we’ve noticed activity on your account that requires your immediate attention. To ensure you continue to have uninterrupted access and your emails remain secure, please confirm your session by clicking the button below. This is a standard verification performed by the Webmail admin to keep your account fully protected.

Confirm Session

Ignoring this step may temporarily limit access to your account. Please take a moment to confirm your session now.

Regards,

Webmail Security Team

–

Como identificar e-mails de phishing

O golpe de e-mail Webmail Security Team important email notice é distribuído por meio de campanhas de spam. A mesma mensagem é enviada para um grande número de endereços de e-mail coletados de várias fontes. O e-mail não é direcionado a um provedor ou conta específica, por isso evita nomear um serviço diretamente e depende de uma linguagem geral.

Um dos sinais mais confiáveis de que o e-mail é fraudulento é o endereço do remetente. Embora o nome de exibição possa se referir a uma equipe de segurança ou departamento administrativo, o endereço de envio real não pertence a um provedor de e-mail reconhecido. O domínio usado para enviar a mensagem muitas vezes não tem conexão alguma com serviços de webmail. Verificar o endereço completo do remetente revela essa incompatibilidade.

A estrutura do e-mail é outro indicativo. Foca na autoridade em vez da explicação. A mensagem afirma que é necessária uma ação, mas não explica o que desencadeou o aviso ou qual problema exato foi detectado. Alertas legítimos de segurança geralmente fornecem um contexto mais claro, como uma tentativa de login, um novo dispositivo ou uma alteração de configuração, e permitem que os usuários revisem os detalhes com segurança dentro de sua conta.

O link incluído no e-mail é um sinal de alerta crítico. Isso leva a um domínio que não tem relação com páginas reais de login de webmail. Mesmo que a página pareça convincente, o endereço da web mostra que ela não é hospedada por um provedor legítimo. Serviços de e-mail reais não pedem que os usuários façam login por links embutidos em e-mails de alerta de segurança.

O tipo de solicitação feita pelo e-mail também é importante. A mensagem pede ao destinatário que insira sua senha para confirmar o status de segurança. Provedores de e-mail não solicitam senhas, dados de recuperação ou informações pessoais por meio de avisos por e-mail. Qualquer mensagem que exija credenciais para manter uma conta ativa deve ser tratada como insegura.

Outro sinal é a falta de opções alternativas de verificação. O e-mail não sugere entrar em contato com o suporte pelos canais oficiais ou fazer login pelo site normal para revisar o aviso. Todo o processo depende de clicar no link e inserir credenciais, o que é característico do phishing.