О .2020 ransomware вирусе

.2020 ransomware является файл-шифрования вредоносных программ, как правило, известный как вымогателей. Вы, возможно, никогда не сталкивался с ним раньше, и это может быть особенно шокирующим, чтобы увидеть, что он делает. Шифрование вредоносных программ использует мощные алгоритмы шифрования для шифрования данных, и как только они будут заблокированы, ваш доступ к ним будет запрещен. У жертв не всегда есть возможность восстановления файлов, что является причиной, почему кодирование файлов вредоносных программ считается таким высоким уровнем загрязнения.

Мошенники дадут вам расшифровку, но соблюдение требований не может быть лучшей идеей. Прежде всего, вы можете просто тратить деньги ни за что, потому что оплата не всегда приводит к расшифровке данных. Это может быть наивно полагать, что мошенники будут чувствовать себя обязанными помочь вам восстановить данные, когда они могут просто взять ваши деньги. Кроме того, заплатив, вы будете финансировать будущие проекты мошенников. Это уже предполагается, что файл шифрования вредоносного программного обеспечения стоит миллионы долларов убытков для различных предприятий в 2017 году, и это только оценка. Чем больше жертв платят, тем выгоднее становится, тем самым заманивая к нему больше злобных людей. Рассмотрите возможность покупки резервного копирования на эти деньги, а не потому, что вы можете быть поставлены в ситуацию, когда потеря данных является риском снова. Если резервное копирование было сделано до того, как вы поймали угрозу, вы можете просто удалить .2020 ransomware вирус и приступить к восстановлению данных. Подробная информация о наиболее распространенных методах распространения будет предоставлена в следующем пункте, в случае, если вы не уверены в том, как шифрование данных вредоносных программ удалось заразить вашу систему.

Как распространяется программы-вымогатели

Обычно вы можете видеть вымогателей, прикрепленных к электронной почте или на сомнительной странице загрузки. Потому что пользователи, как правило, довольно небрежно при работе с электронной почтой и загрузки файлов, это часто не является необходимым для дистрибьюторов вымогателей использовать более сложные методы. Более сложные методы могут быть использованы, а также, хотя они не так популярны. Мошенники просто должны добавить зараженный файл в электронную почту, написать правдоподобный текст и ложно утверждать, что они от законной компании/организации. Вопросы, связанные с деньгами, являются частой темой в этих письмах, потому что пользователи относятся к ним более серьезно и более склонны к участию. Довольно часто вы увидите большие имена, как Amazon используется, например, если Amazon послал письмо с квитанцией о покупке, что человек не сделал, он / она откроет прилагается файл немедленно. Из-за этого, вы должны быть осторожны при открытии электронной почты, и обратите внимание на признаки того, что они могут быть вредоносными. Если отправитель не тот, с кем вы знакомы, вам нужно изучить их, прежде чем открывать какие-либо из отправленных файлов. И если вы знаете их, перепроверьте адрес электронной почты, чтобы убедиться, что это действительно их. Кроме того, ищите грамматические ошибки, которые обычно, как правило, довольно вопиющим. Приветствие используется также может быть ключом, как реальные компании, чья электронная почта является достаточно важным, чтобы открыть будет использовать ваше имя, а не приветствия, как Уважаемый клиент / член. Инфекция также может быть сделано с помощью неисправленной компьютерной программы. Все программы имеют уязвимости, но когда они обнаружены, они часто фиксируются программное обеспечение делает так, что вредоносные программы не могут использовать его, чтобы попасть в систему. К сожалению, как показано на WannaCry вымогателей, не все пользователи устанавливают исправления, по разным причинам. Рекомендуется обновлять программы, когда патч становится доступным. Если вы считаете, что уведомления об обновлениях раздражают, они могут быть настроены для автоматической установки.

Как это действует

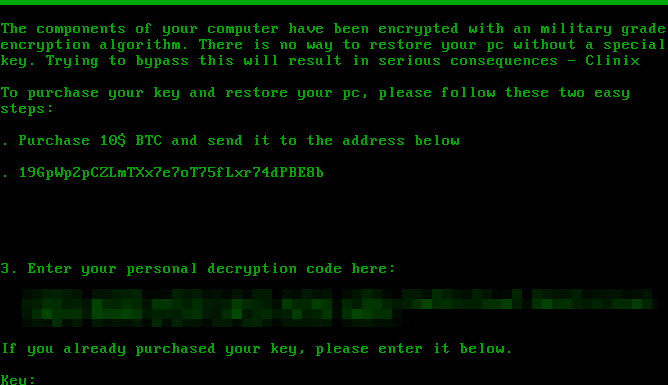

Если файл шифрования вредоносных программ заражает вашу систему, он будет искать определенные типы файлов и как только он нашел их, он будет блокировать их. Ваши файлы не будут доступны, так что даже если вы не видите, что происходит на начальном этапе, вы будете знать, в конце концов. Файлы, которые были затронуты будет иметь расширение добавил к ним, которые могут помочь людям узнать данные кодирования имя вредоносной программы. Во многих случаях расшифровка данных может быть невозможной, поскольку алгоритмы шифрования, используемые в шифровании, могут быть очень трудными, если не невозможными для расшифровки. Вы заметите, выкуп записку помещается в папках с файлами или он появится в вашем рабочем столе, и он должен объяснить, как вы можете восстановить файлы. Что кибер-мошенники предложат вам сделать, это купить их платный дешифратор, и угрожают, что если вы используете другой способ, вы можете в конечном итоге вредит вашим данным. Если цена на расшифровку не указана, вам придется связаться с мошенниками, как правило, через данный адрес электронной почты, чтобы увидеть, сколько и как платить. Очевидно, что выплата выкупа не рекомендуется. Когда вы пробовали все другие альтернативы, только тогда вы должны даже рассмотреть вопрос об оплате. Может быть, вы просто забыли, что вы резервное копирование файлов. Или, может быть, есть бесплатный расшифровщик. Если специалист по вредоносным программам может взломать вымогателей, он / она может выпустить бесплатные дешифровки. Прежде чем вы решите заплатить, ищите дешифратор. Если вы используете часть этих денег для резервного копирования, вы не столкнетесь с возможной потерей файла снова, потому что ваши данные будут храниться где-то безопасно. В случае, если вы сделали резервную резервную перед инфекцией, просто устранить, .2020 ransomware а затем разблокировать .2020 ransomware файлы. Вы можете оградить ваш компьютер от вымогателей в будущем, и один из методов, чтобы сделать это, чтобы стать осведомлены о возможных средств, с помощью которых он может попасть в ваш компьютер. Убедитесь, что вы устанавливаете обновление всякий раз, когда обновление становится доступным, вы не открываете случайные файлы, прикрепленные к электронной почте, и вы только скачать вещи из источников, которые вы знаете, чтобы быть надежным.

Способы исправления .2020 ransomware вируса

Если вы хотите полностью избавиться от вымогателей, программа удаления вредоносных программ будет необходимо иметь. Это может быть довольно трудно вручную исправить .2020 ransomware вирус, потому что вы могли бы в конечном итоге непреднамеренно наносить ущерб вашему устройству. Вместо этого использование инструмента удаления вредоносных программ не повредит вашему компьютеру в дальнейшем. Программа удаления вредоносных программ производится, чтобы заботиться об этих угрозах, в зависимости от того, какие вы выбрали, это может даже предотвратить инфекцию. Найти и установить надежную программу, сканировать устройство на наличие инфекции. Тем не менее, программа не способна восстановить данные, поэтому не ожидайте, что ваши данные будут расшифрованы после того, как инфекция была прекращена. Если ваш компьютер был полностью очищен, разблокировка .2020 ransomware файлов из резервного копирования.

Offers

Скачать утилитуto scan for .2020 ransomwareUse our recommended removal tool to scan for .2020 ransomware. Trial version of provides detection of computer threats like .2020 ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft обзор детали WiperSoft является инструментом безопасности, который обеспечивает безопасности в реальном в ...

Скачать|больше

Это MacKeeper вирус?MacKeeper это не вирус, и это не афера. Хотя существуют различные мнения о программе в Интернете, мн ...

Скачать|больше

Хотя создатели антивирусной программы MalwareBytes еще не долго занимаются этим бизнесом, они восполняют этот нед� ...

Скачать|больше

Quick Menu

шаг 1. Удалите .2020 ransomware, используя безопасный режим с поддержкой сети.

Удалить .2020 ransomware из Windows 7/Windows Vista/Windows XP

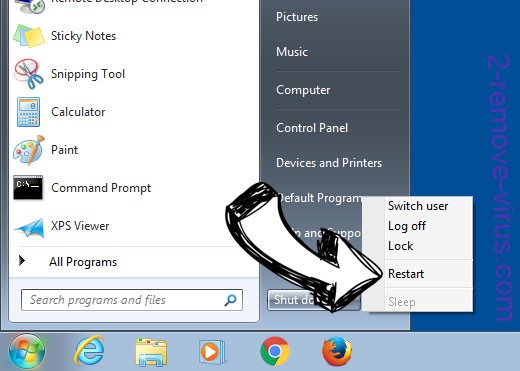

- Нажмите кнопку Пуск и выберите пункт Завершение работы.

- Выберите Перезагрузка и нажмите кнопку ОК.

- Начните, нажав F8, когда ваш компьютер начинает загрузку.

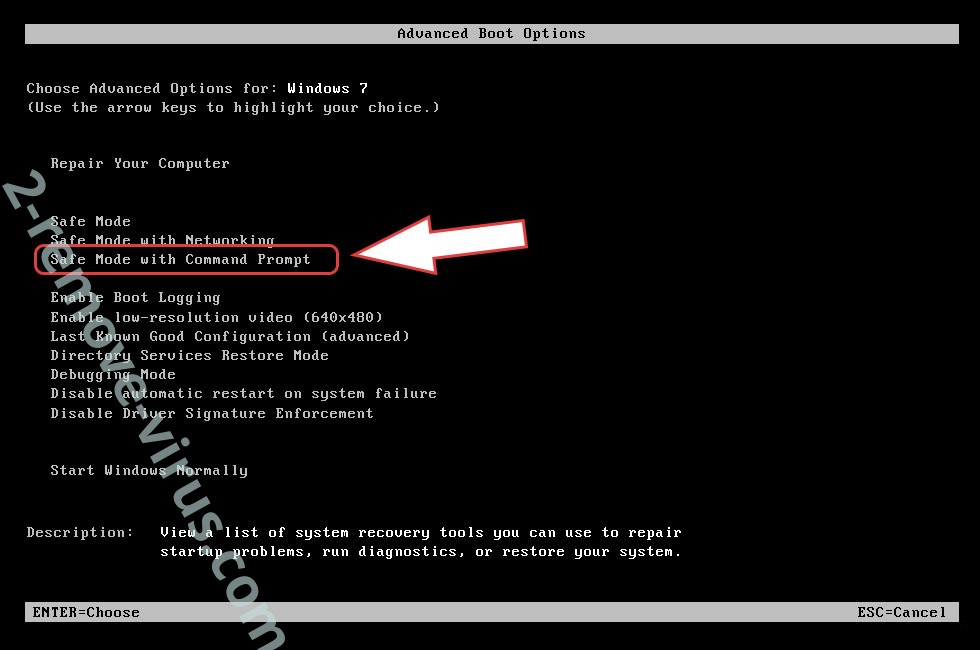

- В разделе Дополнительные варианты загрузки выберите безопасный режим с поддержкой сети.

- Откройте браузер и скачать anti-malware утилита.

- Используйте утилиту для удаления .2020 ransomware

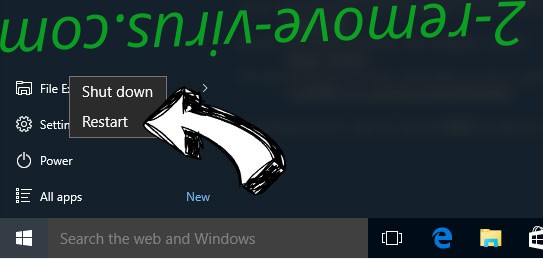

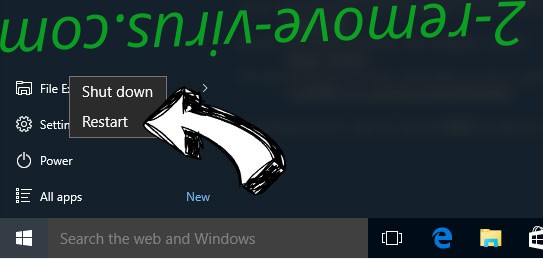

Удалить .2020 ransomware из Windows 8/Windows 10

- На экране входа в систему Windows нажмите кнопку питания.

- Нажмите и удерживайте клавишу Shift и выберите Перезапустить.

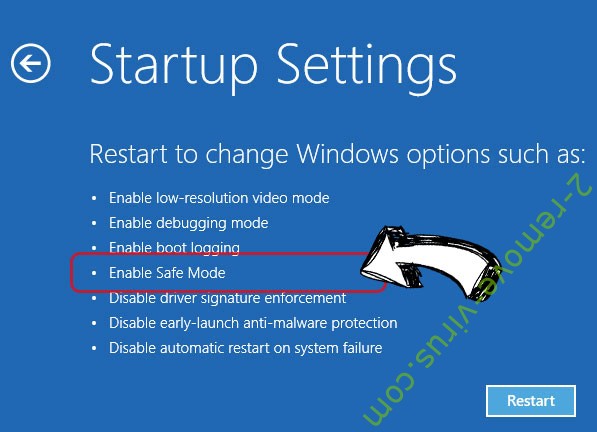

- Перейти к Troubleshoot → Advanced options → Start Settings.

- Выберите Включить безопасный режим или безопасный режим с поддержкой сети в разделе Параметры запуска.

- Нажмите кнопку Перезагрузка.

- Откройте веб-браузер и загрузите средство для удаления вредоносных программ.

- Используйте программное обеспечение для удаления .2020 ransomware

шаг 2. Восстановление файлов с помощью восстановления системы

Удалить .2020 ransomware из Windows 7/Windows Vista/Windows XP

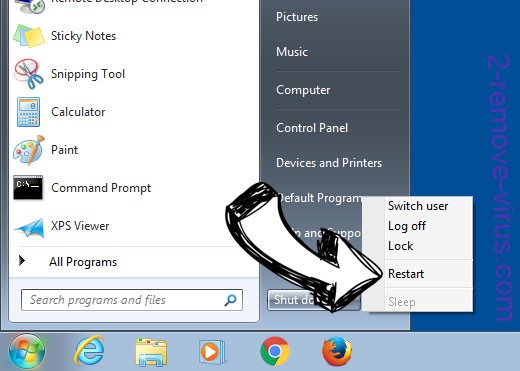

- Нажмите кнопку Пуск и выберите Завершение работы.

- Выберите Перезагрузка и OK

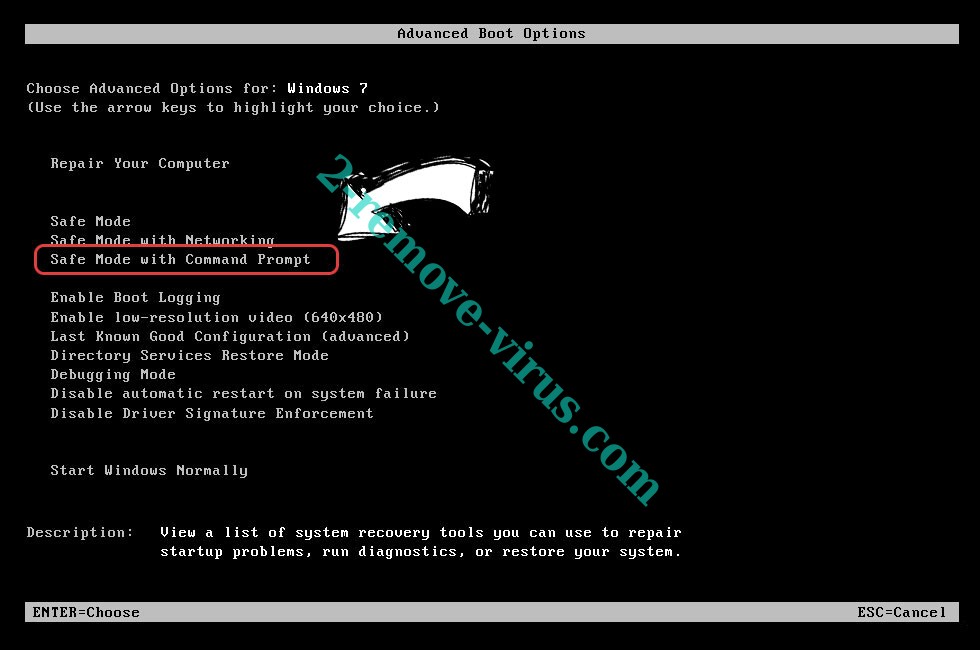

- Когда ваш компьютер начинает загрузку, нажмите клавишу F8 несколько раз, чтобы открыть дополнительные параметры загрузки

- Выберите команду из списка.

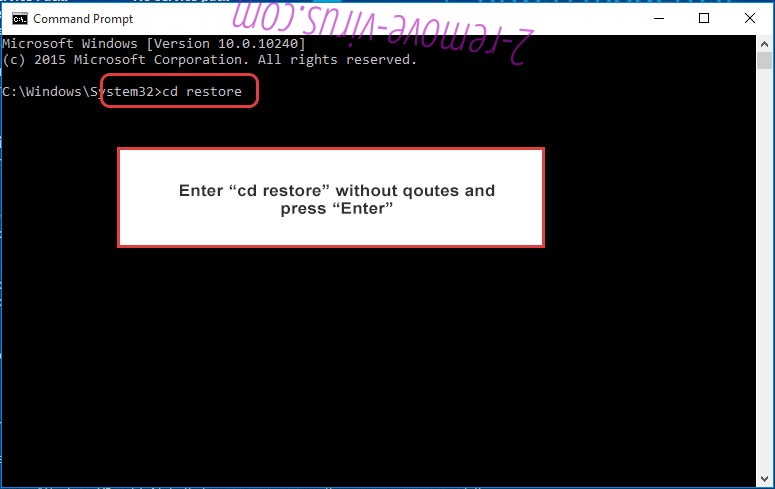

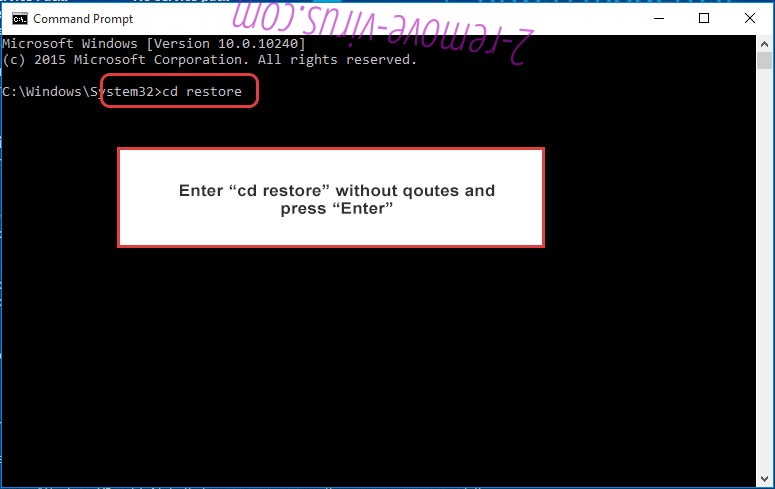

- Введите cd restore и нажмите Enter.

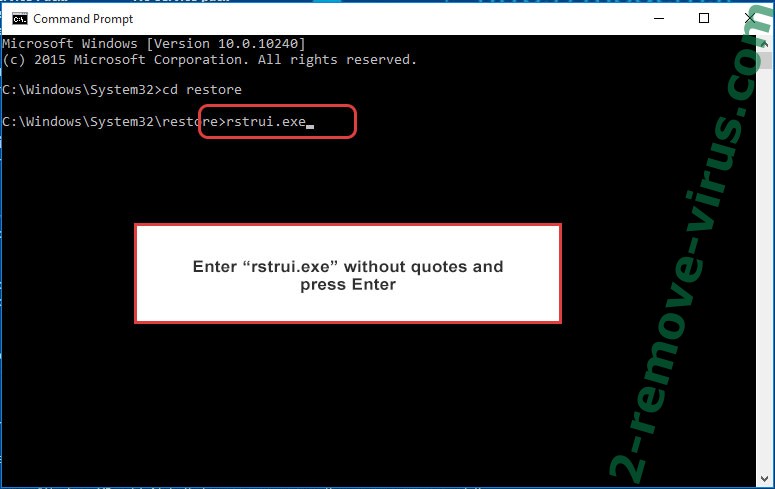

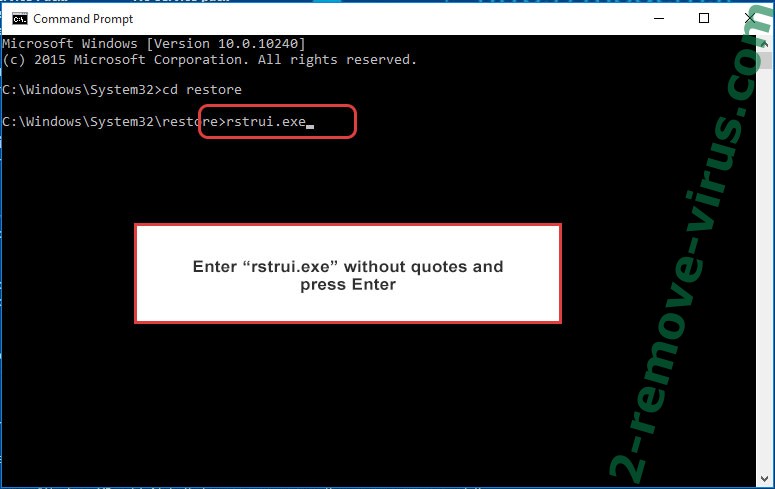

- Введите rstrui.exe и нажмите клавишу Enter.

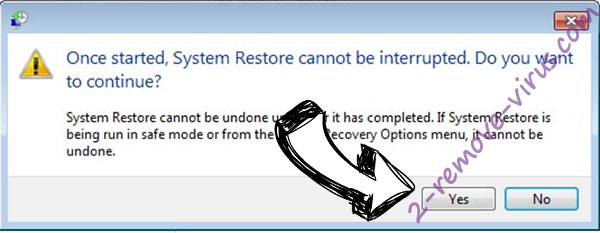

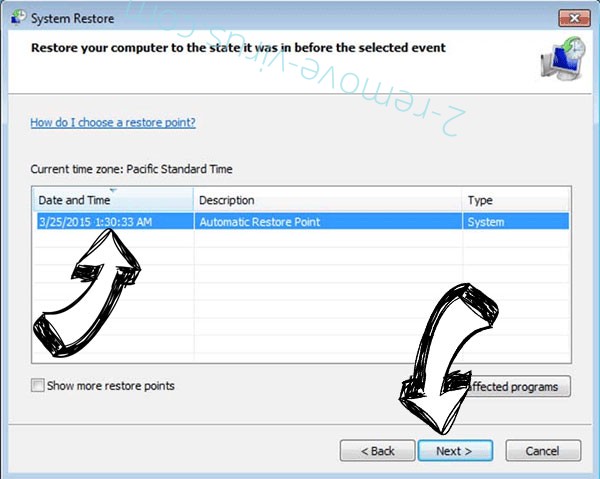

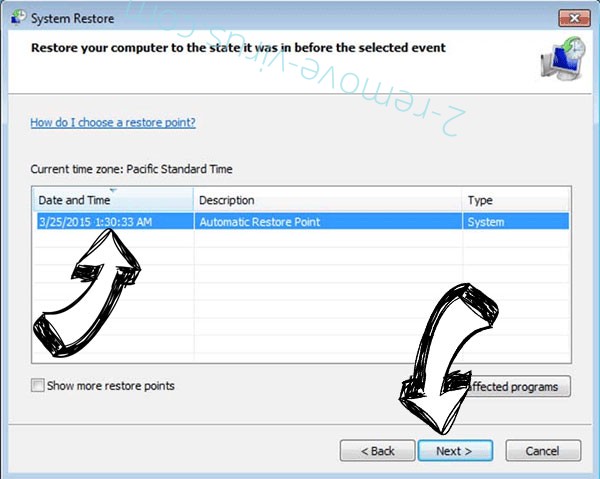

- В новом окне нажмите Далее и выберите точку восстановления до инфекции.

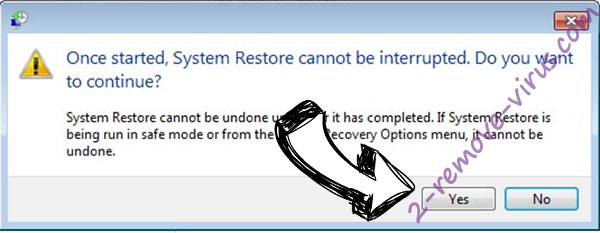

- Снова нажмите кнопку Далее и нажмите кнопку Да, чтобы начать восстановление системы.

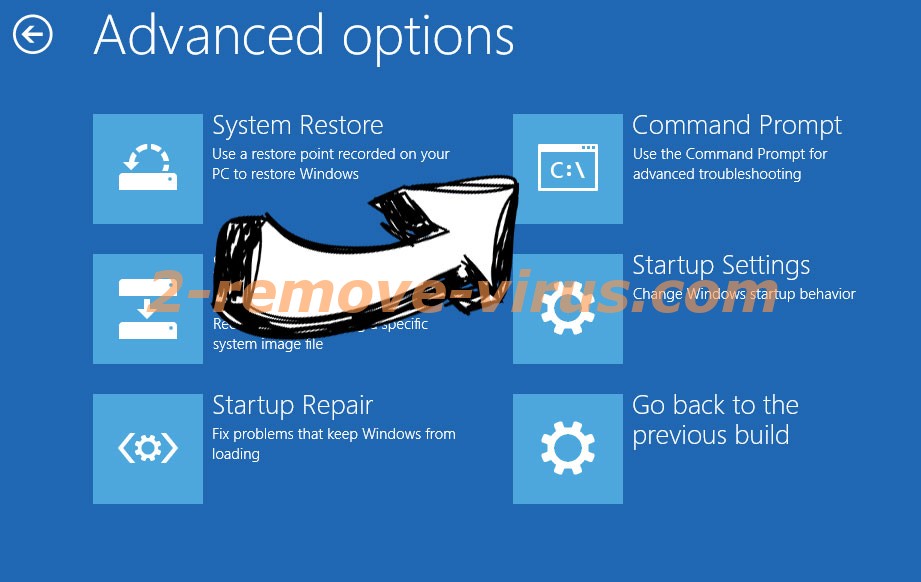

Удалить .2020 ransomware из Windows 8/Windows 10

- Нажмите кнопку питания на экран входа Windows.

- Нажмите и удерживайте клавишу Shift и нажмите кнопку Перезапустить.

- Выберите Устранение неисправностей и перейдите дополнительные параметры.

- Выберите Командная строка и выберите команду Перезапустить.

- В командной строке введите cd restore и нажмите Enter.

- Введите rstrui.exe и нажмите Enter еще раз.

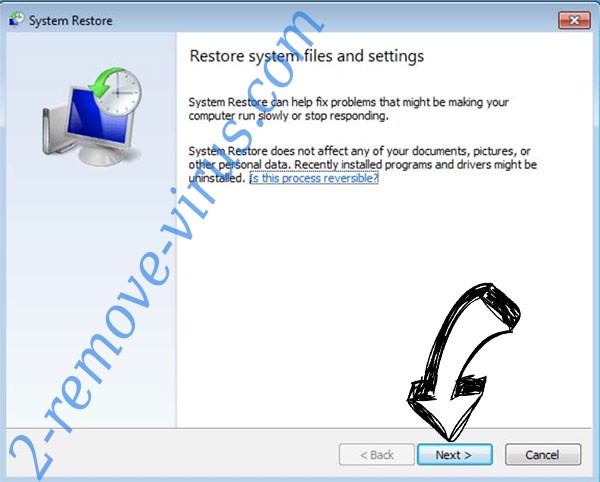

- Нажмите кнопку Далее в окне Восстановление системы.

- Выберите точку восстановления до инфекции.

- Нажмите кнопку Далее, а затем нажмите кнопку Да, чтобы восстановить систему.