Что такое Army Ransomware вирус

Программа-вымогатель, известная Army Ransomware как, классифицируется как очень вредная инфекция из-за возможного ущерба, который она может нанести вашему компьютеру. Если вымогатель был чем-то, о чем вы никогда не слышали до сих пор, вас может ждать сюрприз. Ransomware использует надежные алгоритмы шифрования для кодирования файлов, и как только процесс будет выполнен, файлы будут заблокированы, и вы не сможете их открыть. Жертвы не всегда имеют возможность восстановления файлов, поэтому вредоносная программа шифрования файлов считается таким высокоуровновым загрязнением.

Киберпреступники предложат вам расшифровку, вам просто нужно будет заплатить определенную сумму денег, но есть несколько причин, почему этот вариант не рекомендуется. Прежде всего, оплата не обеспечит расшифровку данных. Не ожидайте, что мошенники не просто возьмут ваши деньги и почувствуют себя обязанными расшифровать ваши файлы. Кроме того, заплатив, вы будете поддерживать будущие проекты (больше программ-вымогателей и вредоносных программ) этих преступников. Вы действительно хотите поддержать вид преступной деятельности. Мошенники также понимают, что они могут зарабатывать легкие деньги, и когда жертвы платят выкуп, они делают индустрию вымогателей привлекательной для таких людей. Подумайте о том, чтобы инвестировать запрошенные деньги в резервное копирование, потому что вы можете оказаться в ситуации, когда вы снова столкнетесь с потерей данных. Если резервное копирование было сделано до того, как программа-вымогатель заразила вашу систему, вы можете просто стереть Army Ransomware и восстановить файлы. Вы можете найти информацию о том, как защитить свою систему от этой угрозы в приведенном ниже пункте, если вы не уверены в том, как файл шифрующего вредоносное ПО суит заразить ваше устройство.

Как распространяются программы-вымогатели

Вредоносное ПО, шифрующее файлы, может попасть в вашу систему довольно легко, часто используя такие методы, как добавление зараженных файлов в электронные письма, использование уязвимостей в компьютерном программном обеспечении и размещение зараженных файлов на подозрительных платформах загрузки. Довольно большое количество программ-вымогателей зависят от людей, небрежно открывающих вложения электронной почты, и им не нужно использовать более сложные способы. Тем не менее, некоторые программы-вымогатели используют более сложные методы. Мошенникам просто нужно прикрепить зараженный файл к электронной почте, написать полуубединный текст и притвориться из реальной компании / организации. Люди чаще открывают электронные письма, связанные с деньгами, поэтому часто используются такие темы. И если кто-то, кто притворяется Amazon, будет писать пользователю по электронной почте о сомнительной активности в его учетной записи или покупке, владелец учетной записи с гораздо большей вероятностью откроет вложение. Когда вы имеете дело с электронной почтой, есть определенные вещи, на которые следует обратить внимание, если вы хотите защитить свою систему. Если отправитель вам не знаком, вам нужно будет исследовать его, прежде чем открывать что-либо, что он вам прислал. Даже если вы знаете отправителя, не спешите, сначала проверьте адрес электронной почты, чтобы убедиться, что он настоящий. Электронные письма могут быть полны грамматических ошибок, которые, как правило, довольно заметны. То, как вас приветствуют, также может быть подсказкой, электронная почта реальной компании, достаточно важная для открытия, будет использовать ваше имя в приветствии, а не универсального клиента или участника. Заражение также может быть сделано с помощью определенных слабых мест, обнаруженных в компьютерных программах. Эти уязвимости в программном обеспечении, как правило, устраняются быстро после их обнаружения, так что вредоносные программы не могут их использовать. Тем не менее, как доказали всемирные атаки программ-вымогателей, не все устанавливают эти обновления. Поскольку многие вредоносные программы используют эти слабые места, очень важно, чтобы ваше программное обеспечение часто получало обновления. Если уведомления об обновлениях раздражают, их можно настроить на автоматическую установку.

Как он себя ведет

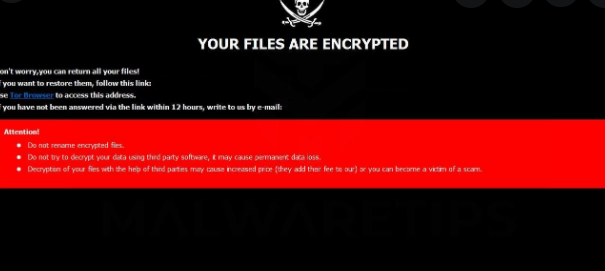

Когда ваше устройство заражается, оно будет нацелено на определенные типы файлов, и как только они будут обнаружены, они будут закодированы. Даже если заражение не было очевидно изначально, вы определенно будете знать, что что-то не так, когда вы не можете открыть свои файлы. Вы будете знать, какие из ваших файлов были зашифрованы, потому что к ним будет добавлено странное расширение. К сожалению, файлы могут быть постоянно зашифрованы, если был реализован надежный алгоритм шифрования. Если вы все еще не уверены в том, что происходит, уведомление о выкупе должно все прояснить. Вам будет предложен дешифратор в обмен на определенную сумму денег. В записке должно быть четко объяснено, сколько стоит дешифратор, но если это не так, он даст вам адрес электронной почты, чтобы связаться с преступниками, чтобы установить цену. Платить за программное обеспечение для расшифровки — это не то, что мы рекомендуем по причинам, которые мы уже упоминали выше. Когда вы попробовали все другие варианты, только тогда вы должны даже подумать о соблюдении требований. Возможно, вы сделали резервную копию, но просто забыли об этом. Для определенных вредоносных программ для шифрования данных люди могут даже получить бесплатные дешифраторы. Мы должны упомянуть, что время от времени исследователи вредоносных программ способны взломать программы-вымогатели, что означает, что вы можете восстанавливать файлы бесплатно. Прежде чем вы решите заплатить, изучите этот вариант. Более разумной покупкой было бы резервное копирование. Если вы сделали резервную копию до заражения, вы можете разблокировать Army Ransomware файлы после Army Ransomware полного исправления. Если вы хотите избежать программ-вымогателей в будущем, ознакомьтесь с вероятными средствами, с помощью которых они могут проникнуть в вашу систему. Убедитесь, что вы устанавливаете обновление всякий раз, когда обновление становится доступным, вы не открываете случайным образом файлы, вложенные в электронные письма, и вы доверяете только законным источникам с вашими загрузками.

Army Ransomware удаление

Если вы хотите полностью избавиться от программы-вымогателя, необходимо будет иметь инструмент для удаления вредоносных программ. Если у вас нет опыта работы с компьютерами, вы можете случайно нанести дополнительный вред при попытке исправить Army Ransomware вручную. Если вы идете с автоматической опцией, это будет гораздо лучший выбор. Эти виды программ создаются с намерением удалить или даже остановить эти типы угроз. Выберите программное обеспечение для удаления вредоносных программ, которое наилучшим образом соответствует тому, что вам нужно, загрузите его и просканируйте свое устройство на наличие угрозы после его установки. Однако утилита не способна восстанавливать файлы, поэтому не удивляйтесь, что ваши файлы остаются такими, какими они были, зашифрованными. После очистки от заражения убедитесь, что вы регулярно делаете резервные копии для всех ваших файлов.

Offers

Скачать утилитуto scan for Army RansomwareUse our recommended removal tool to scan for Army Ransomware. Trial version of provides detection of computer threats like Army Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft обзор детали WiperSoft является инструментом безопасности, который обеспечивает безопасности в реальном в ...

Скачать|больше

Это MacKeeper вирус?MacKeeper это не вирус, и это не афера. Хотя существуют различные мнения о программе в Интернете, мн ...

Скачать|больше

Хотя создатели антивирусной программы MalwareBytes еще не долго занимаются этим бизнесом, они восполняют этот нед� ...

Скачать|больше

Quick Menu

шаг 1. Удалите Army Ransomware, используя безопасный режим с поддержкой сети.

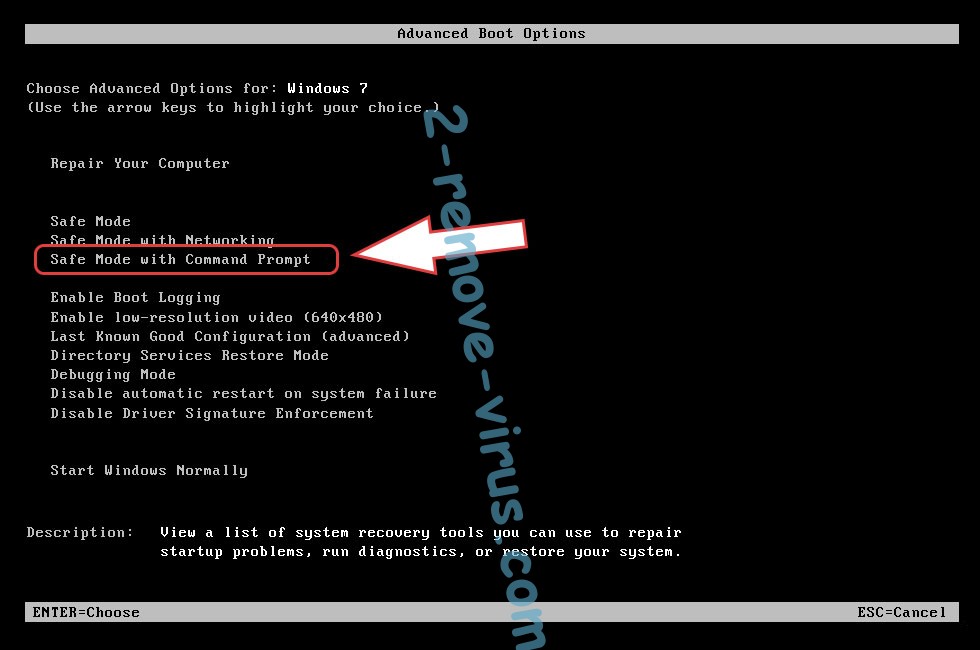

Удалить Army Ransomware из Windows 7/Windows Vista/Windows XP

- Нажмите кнопку Пуск и выберите пункт Завершение работы.

- Выберите Перезагрузка и нажмите кнопку ОК.

- Начните, нажав F8, когда ваш компьютер начинает загрузку.

- В разделе Дополнительные варианты загрузки выберите безопасный режим с поддержкой сети.

- Откройте браузер и скачать anti-malware утилита.

- Используйте утилиту для удаления Army Ransomware

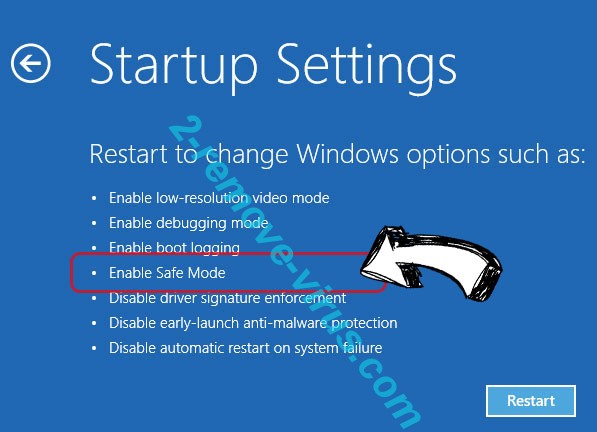

Удалить Army Ransomware из Windows 8/Windows 10

- На экране входа в систему Windows нажмите кнопку питания.

- Нажмите и удерживайте клавишу Shift и выберите Перезапустить.

- Перейти к Troubleshoot → Advanced options → Start Settings.

- Выберите Включить безопасный режим или безопасный режим с поддержкой сети в разделе Параметры запуска.

- Нажмите кнопку Перезагрузка.

- Откройте веб-браузер и загрузите средство для удаления вредоносных программ.

- Используйте программное обеспечение для удаления Army Ransomware

шаг 2. Восстановление файлов с помощью восстановления системы

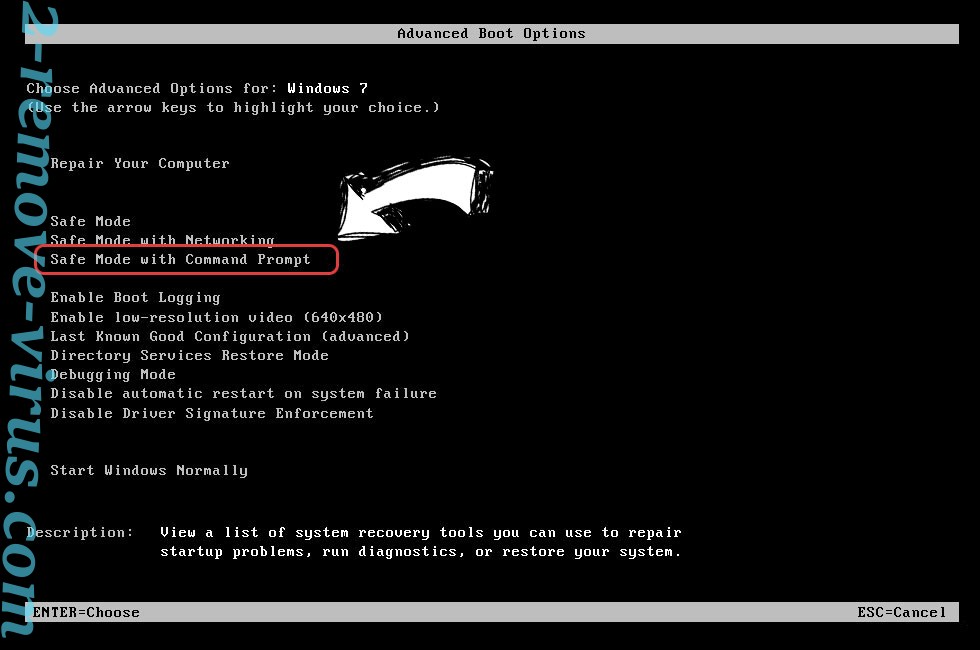

Удалить Army Ransomware из Windows 7/Windows Vista/Windows XP

- Нажмите кнопку Пуск и выберите Завершение работы.

- Выберите Перезагрузка и OK

- Когда ваш компьютер начинает загрузку, нажмите клавишу F8 несколько раз, чтобы открыть дополнительные параметры загрузки

- Выберите команду из списка.

- Введите cd restore и нажмите Enter.

- Введите rstrui.exe и нажмите клавишу Enter.

- В новом окне нажмите Далее и выберите точку восстановления до инфекции.

- Снова нажмите кнопку Далее и нажмите кнопку Да, чтобы начать восстановление системы.

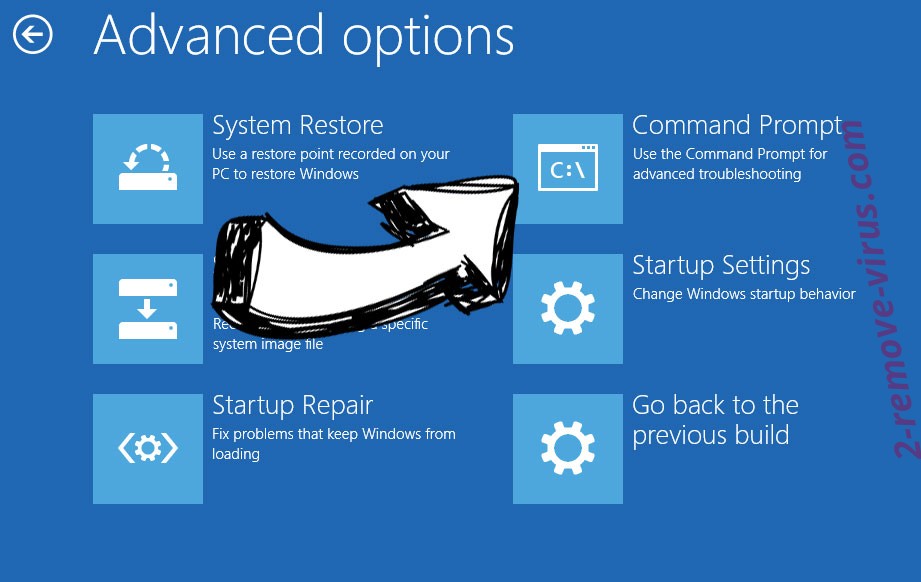

Удалить Army Ransomware из Windows 8/Windows 10

- Нажмите кнопку питания на экран входа Windows.

- Нажмите и удерживайте клавишу Shift и нажмите кнопку Перезапустить.

- Выберите Устранение неисправностей и перейдите дополнительные параметры.

- Выберите Командная строка и выберите команду Перезапустить.

- В командной строке введите cd restore и нажмите Enter.

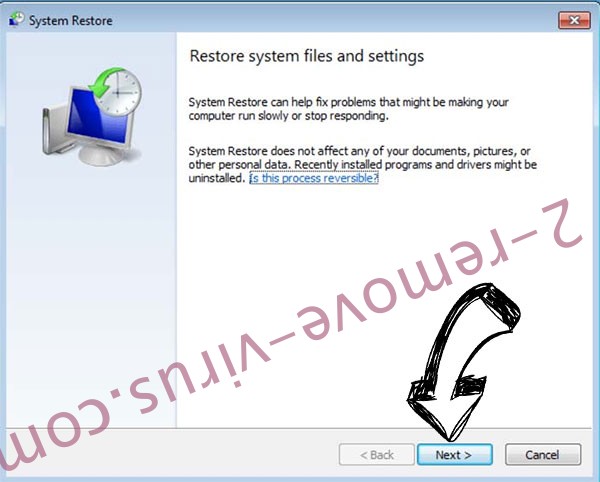

- Введите rstrui.exe и нажмите Enter еще раз.

- Нажмите кнопку Далее в окне Восстановление системы.

- Выберите точку восстановления до инфекции.

- Нажмите кнопку Далее, а затем нажмите кнопку Да, чтобы восстановить систему.