Что можно сказать об этой угрозе

CoronaVi2022 ransomware вымогателей является опасной вредоносной программы, как инфекция может иметь серьезные последствия. Вымогателей не то, что каждый пользователь слышал, и если это ваш первый раз сталкиваются с ним, вы узнаете, как ой ущерб он может сделать. Шифрование вредоносного программного обеспечения использует надежные алгоритмы шифрования для шифрования файлов, и как только это будет сделано для выполнения процесса, вы не сможете получить к ним доступ. Вот почему кодирование вредоносных программ, как полагают, очень вредное вредоносное программное обеспечение, видя, как инфекция может привести к вашей файлы шифруются постоянно.

Преступники дадут вам возможность расшифровать файлы, если вы платите выкуп, но это не поощряется вариант. Расшифровка файлов, даже если вы платите не гарантируется, так что вы можете просто в конечном итоге тратить деньги. Почему люди, которые шифровали ваши файлы в первую очередь помочь вам восстановить их, когда они могли бы просто взять деньги, которые вы даете им. Также учитывайте, что деньги пойдут на будущие криминальные проекты. Вымогателей уже стоит целое состояние для предприятий, вы действительно хотите быть поддержку этого. Мошенники также понимают, что они могут сделать легкие деньги, и чем больше жертв дают в запросы, тем более привлекательным файл кодирования вредоносных программ становится для этих типов людей. Рассмотрите возможность покупки резервного копирования на эти деньги, потому что вы можете быть поставлены в ситуацию, когда потеря данных является возможность снова. Если резервное копирование было сделано до того, как компьютер был заражен, устраните CoronaVi2022 ransomware вирус и приступите к восстановлению данных. И если вы запутались в том, как файл шифрования вредоносных программ удалось загрязнить устройство, мы объясним, как она распространяется в следующем пункте.

Методы распространения вымогателей

Как правило, шифрование файлов вредоносных программ распространяется через спам-сообщения, эксплойты и вредоносные загрузки. Поскольку люди, как правило, довольно небрежно, когда они открывают электронную почту и загружают файлы, это часто не обязательно для кодирования данных распространителей вредоносных программ, чтобы использовать более сложные способы. Тем не менее, некоторые вымогателей может использовать гораздо более сложные способы, которые требуют больше времени и усилий. Хакеры пишут довольно убедительное письмо, делая вид, что от некоторых надежных компании или организации, прикрепить зараженный файл к электронной почте и отправить его многим людям. Вы часто сталкиваются с темами о деньгах в этих письмах, так как эти типы деликатных тем являются то, что люди более склонны падать. Если преступники использовали название компании, такой как Amazon, пользователи могут открыть вложение, не думая, как преступники могли бы просто сказать, что была подозрительная активность в учетной записи или покупка была сделана, и квитанция прилагается. Будьте начеку для определенных вещей, прежде чем открыть файлы, прикрепленные к электронной почте. Проверьте, знаете ли вы отправителя перед открытием файла, добавленного в электронную почту, и если вы не знаете их, исследуйте, кто они. Не делайте ошибку, открывая вложение только потому, что отправитель кажется вам знакомым, сначала вам нужно перепроверить, если адрес электронной почты совпадает. Электронные письма могут быть полны грамматических ошибок, которые, как правило, довольно легко заметить. Примите к сведению, как отправитель обращается к вам, если это отправитель, с которым вы имели дело раньше, они всегда будут использовать ваше имя в приветствии. Инфекция также возможна с помощью неисправленных слабых мест, найденных в компьютерных программах. Все программы имеют слабые места, но обычно, авторы программного обеспечения патч их, когда они узнают о них так, что вредоносные программы не могут использовать его для входа в устройство. Однако, судя по количеству зараженных WannaCry устройств, явно не все спешат устанавливать эти обновления. Очень важно, что вы установите эти обновления, потому что если слабое место является серьезным, вредоносное программное обеспечение может использовать его для входа. Постоянно беспокоит об обновлениях может получить надоедливым, поэтому они могут быть настроены для установки автоматически.

Что он делает

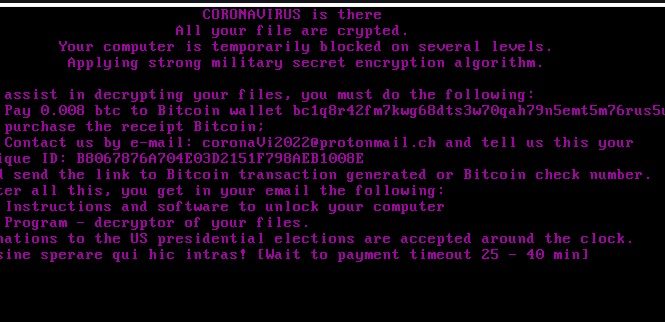

Вскоре после того, как вредоносная программа шифрования данных заразит вашу систему, она будет искать определенные типы файлов, и как только они будут обнаружены, она будет шифровать их. Даже если то, что произошло, не было очевидно изначально, это станет довольно очевидным, что-то не так, когда вы не можете открыть файлы. Вы заметите, что расширение файла было прикреплено ко всем файлам, которые были зашифрованы, что помогает пользователям в определении того, какие вымогателей у них есть. К сожалению, расшифровка файлов может быть невозможной, если файл шифрования вредоносного программного обеспечения используется сильный алгоритм шифрования. Уведомление о выкупе покажет, что случилось с вашими данными. Метод, который они рекомендуют, включает в себя оплату их расшифровщика. В записке должно быть ясно объяснить, сколько стоит дешифратор, но если это не так, вам будет предоставлен способ связаться с хакерами, чтобы создать цену. Излишне говорить, что мы не рекомендуем вам платить, по ранее упомянутым причинам. Посмотрите на любой другой возможный вариант, прежде чем вы даже рассмотреть возможность покупки, что они предлагают. Может быть, вы просто забыли, что вы резервное копирование файлов. Также может быть доступен бесплатный инструмент расшифровки. Специалисты по безопасности иногда могут выпускать бесплатные утилиты расшифровки, если они могут взломать файл шифрования вредоносных программ. Примите это во внимание, прежде чем вы даже думать о соблюдении требований. Покупка резервного копирования с этой суммой может быть более выгодным. Если резервная часть доступна, просто CoronaVi2022 ransomware исправить, а затем разблокировать CoronaVi2022 ransomware файлы. Если вы хотите избежать вымогателей в будущем, ознакомиться с вероятными средствами, с помощью которых он может войти в ваш компьютер. Вы главным образом должны держать ваше програмное обеспечение в актуальном состоянии, только загружать от безопасных/законных источников и остановить случайно раскрывать вложения электронной почты.

Как удалить CoronaVi2022 ransomware вирус

Получить анти-вредоносных утилит, потому что это будет необходимо, чтобы избавиться от вымогателей, если он по-прежнему остается. Это может быть сложно вручную исправить CoronaVi2022 ransomware вирус, потому что ошибка может привести к дополнительным повреждениям. Использование анти-вредоносного инструмента было бы проще. Это также может остановить будущие вымогателей от входа, в дополнение к помогая вам удалить этот. Найдите, какое программное обеспечение для удаления вредоносных программ лучше всего подходит вам, установите его и позвольте ему выполнить сканирование вашего устройства, чтобы определить угрозу. Утилита не способна восстановить ваши данные, однако. Как только компьютер чист, нормальное использование компьютера должно быть восстановлено.

Offers

Скачать утилитуto scan for CoronaVi2022 ransomwareUse our recommended removal tool to scan for CoronaVi2022 ransomware. Trial version of provides detection of computer threats like CoronaVi2022 ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft обзор детали WiperSoft является инструментом безопасности, который обеспечивает безопасности в реальном в ...

Скачать|больше

Это MacKeeper вирус?MacKeeper это не вирус, и это не афера. Хотя существуют различные мнения о программе в Интернете, мн ...

Скачать|больше

Хотя создатели антивирусной программы MalwareBytes еще не долго занимаются этим бизнесом, они восполняют этот нед� ...

Скачать|больше

Quick Menu

шаг 1. Удалите CoronaVi2022 ransomware, используя безопасный режим с поддержкой сети.

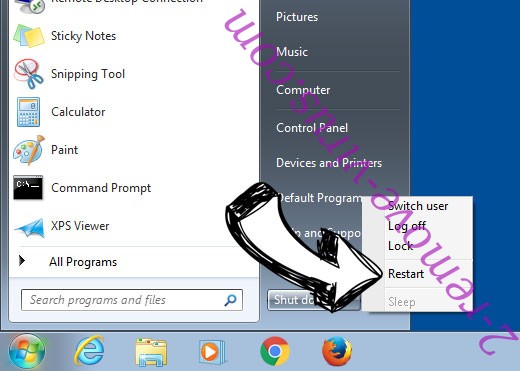

Удалить CoronaVi2022 ransomware из Windows 7/Windows Vista/Windows XP

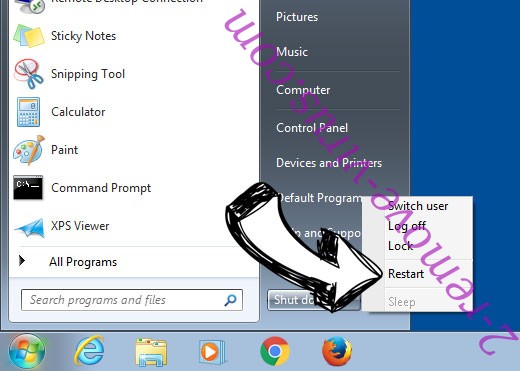

- Нажмите кнопку Пуск и выберите пункт Завершение работы.

- Выберите Перезагрузка и нажмите кнопку ОК.

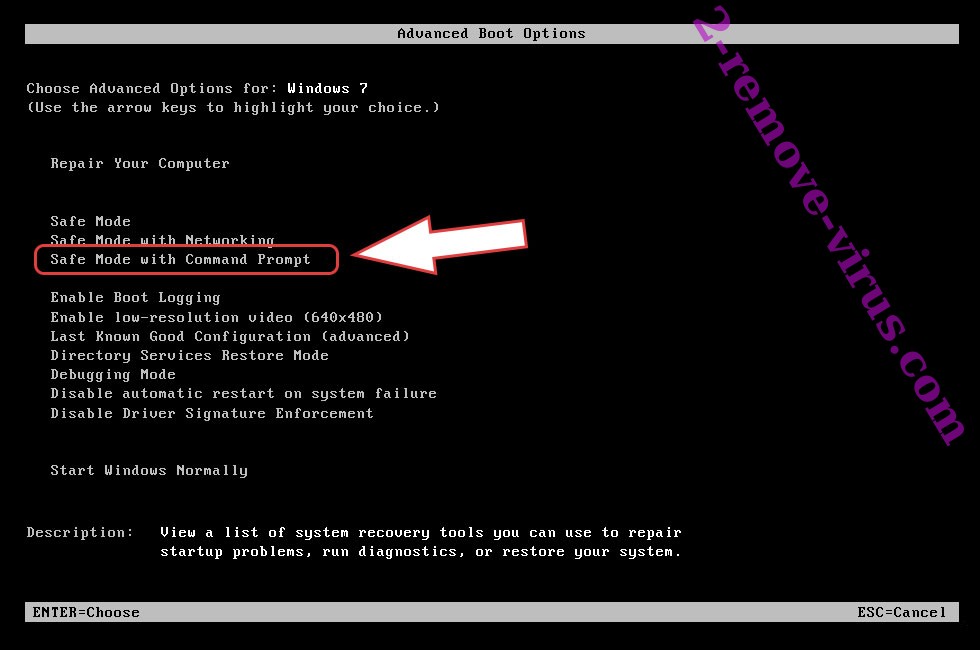

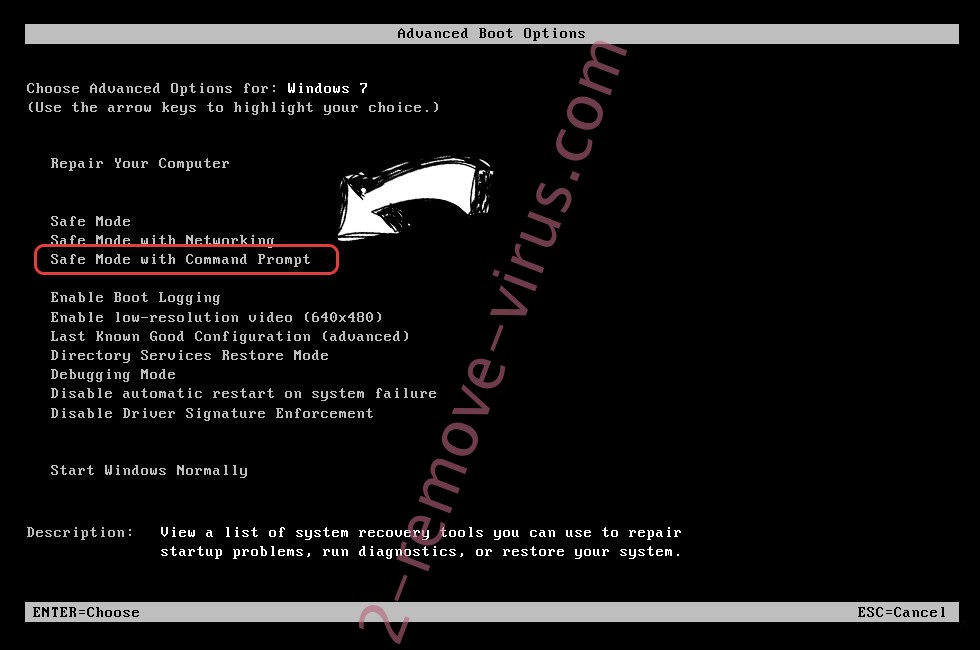

- Начните, нажав F8, когда ваш компьютер начинает загрузку.

- В разделе Дополнительные варианты загрузки выберите безопасный режим с поддержкой сети.

- Откройте браузер и скачать anti-malware утилита.

- Используйте утилиту для удаления CoronaVi2022 ransomware

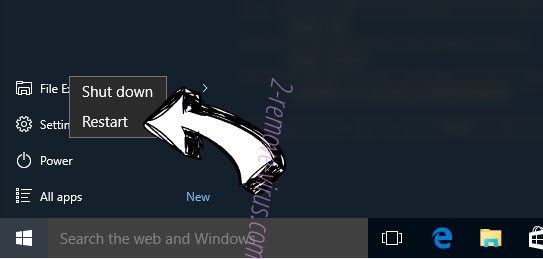

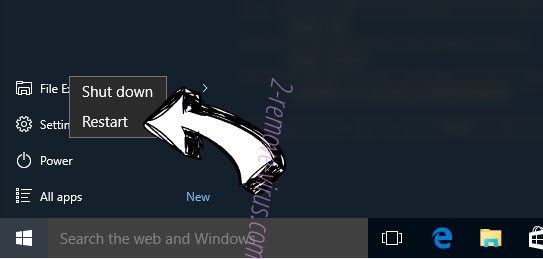

Удалить CoronaVi2022 ransomware из Windows 8/Windows 10

- На экране входа в систему Windows нажмите кнопку питания.

- Нажмите и удерживайте клавишу Shift и выберите Перезапустить.

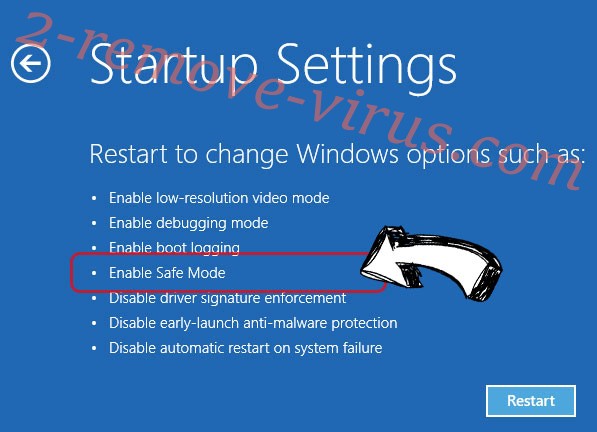

- Перейти к Troubleshoot → Advanced options → Start Settings.

- Выберите Включить безопасный режим или безопасный режим с поддержкой сети в разделе Параметры запуска.

- Нажмите кнопку Перезагрузка.

- Откройте веб-браузер и загрузите средство для удаления вредоносных программ.

- Используйте программное обеспечение для удаления CoronaVi2022 ransomware

шаг 2. Восстановление файлов с помощью восстановления системы

Удалить CoronaVi2022 ransomware из Windows 7/Windows Vista/Windows XP

- Нажмите кнопку Пуск и выберите Завершение работы.

- Выберите Перезагрузка и OK

- Когда ваш компьютер начинает загрузку, нажмите клавишу F8 несколько раз, чтобы открыть дополнительные параметры загрузки

- Выберите команду из списка.

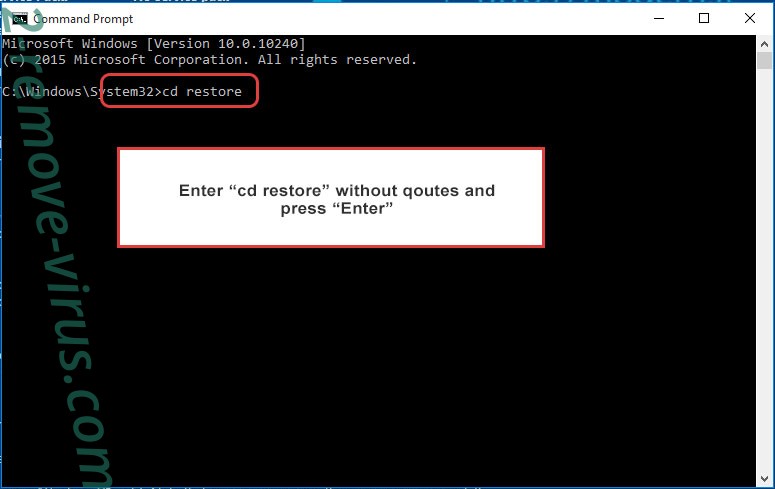

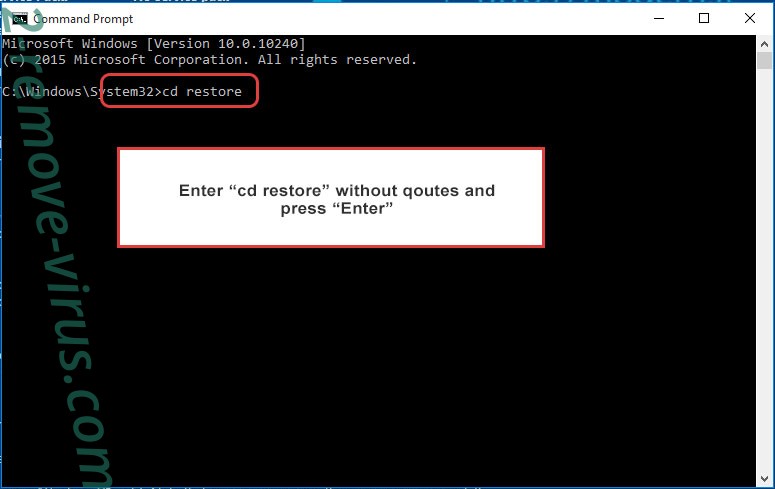

- Введите cd restore и нажмите Enter.

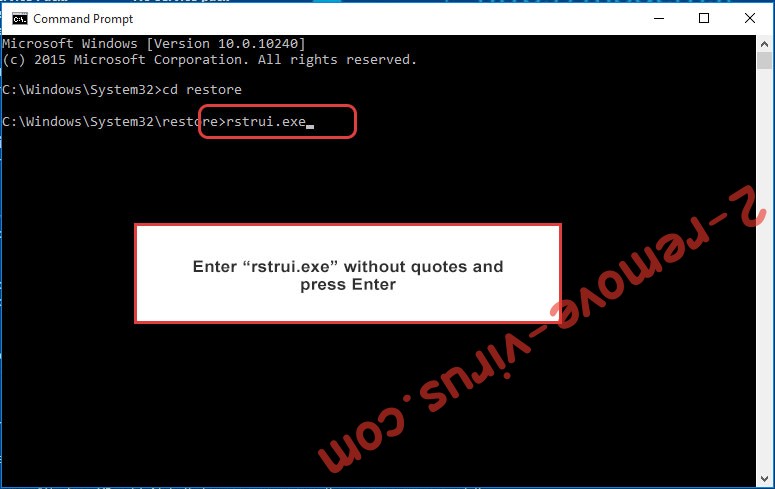

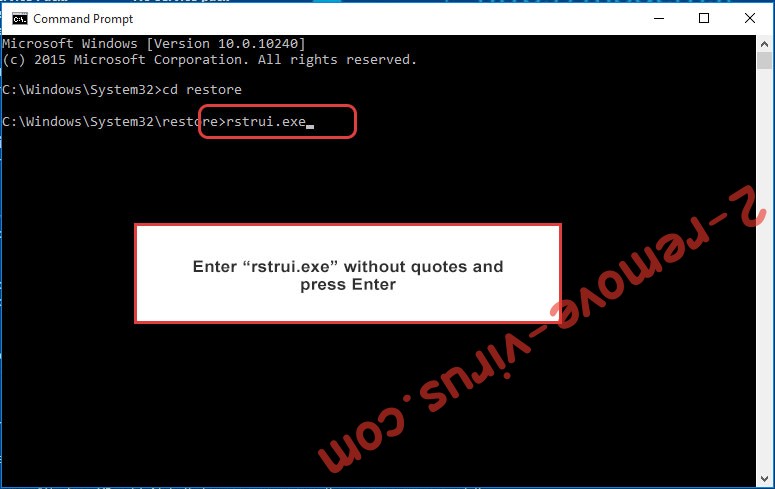

- Введите rstrui.exe и нажмите клавишу Enter.

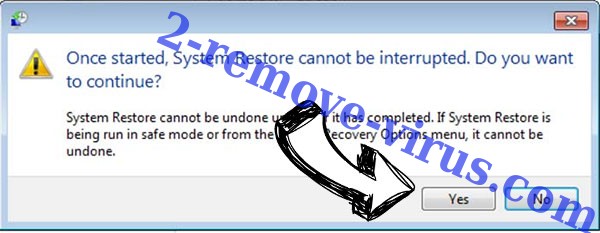

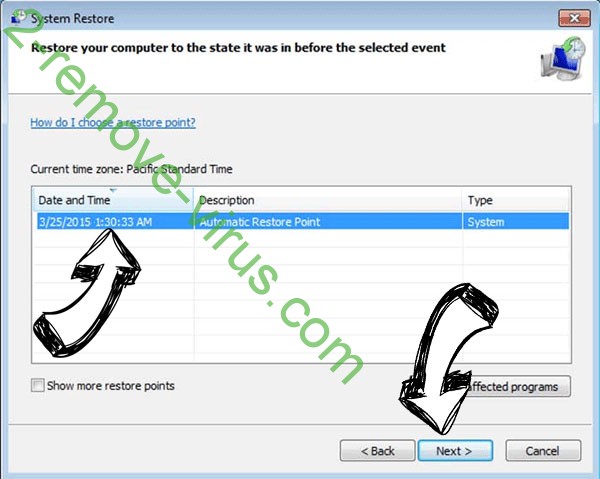

- В новом окне нажмите Далее и выберите точку восстановления до инфекции.

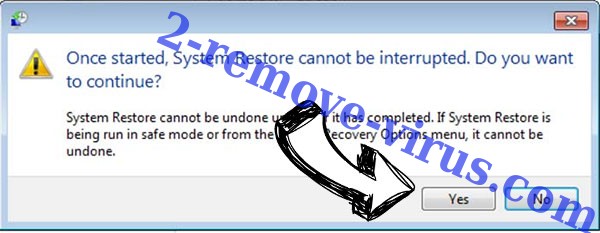

- Снова нажмите кнопку Далее и нажмите кнопку Да, чтобы начать восстановление системы.

Удалить CoronaVi2022 ransomware из Windows 8/Windows 10

- Нажмите кнопку питания на экран входа Windows.

- Нажмите и удерживайте клавишу Shift и нажмите кнопку Перезапустить.

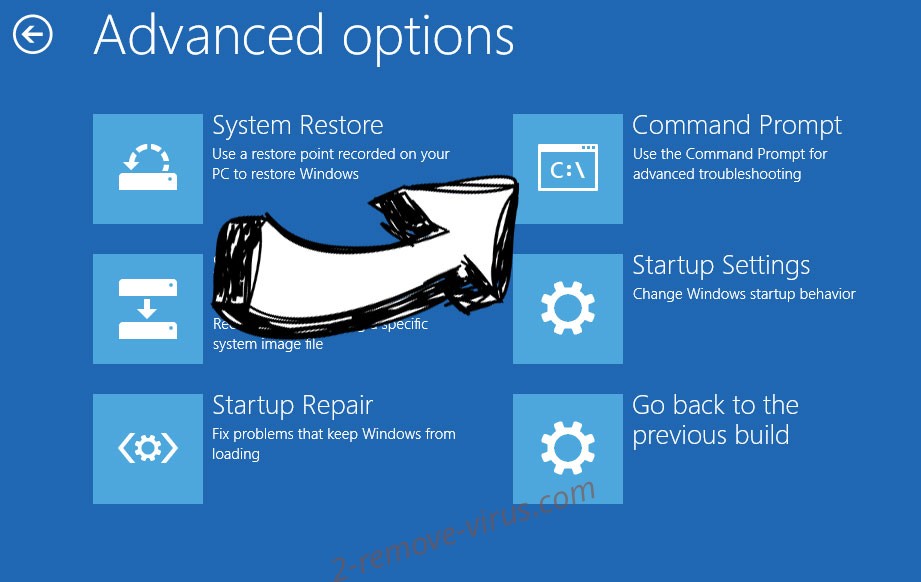

- Выберите Устранение неисправностей и перейдите дополнительные параметры.

- Выберите Командная строка и выберите команду Перезапустить.

- В командной строке введите cd restore и нажмите Enter.

- Введите rstrui.exe и нажмите Enter еще раз.

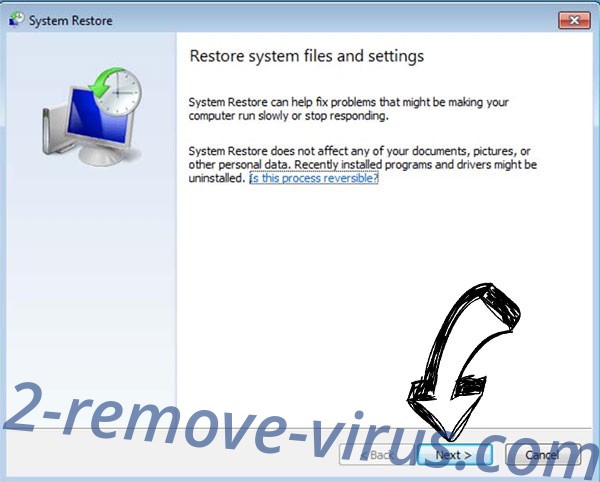

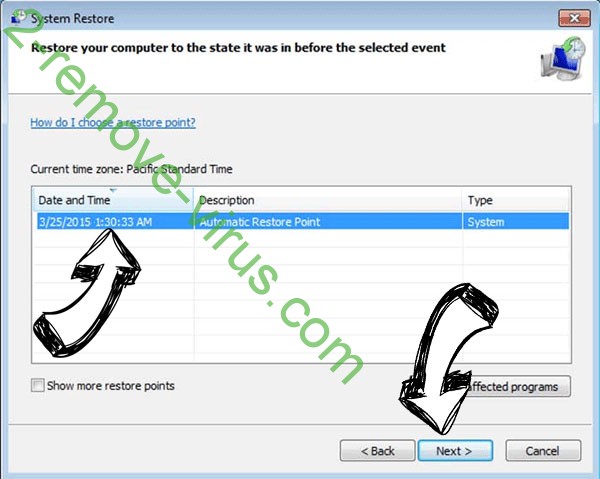

- Нажмите кнопку Далее в окне Восстановление системы.

- Выберите точку восстановления до инфекции.

- Нажмите кнопку Далее, а затем нажмите кнопку Да, чтобы восстановить систему.