Что можно сказать о GET ransomware

Вымогателей известный как GET ransomware классифицируется как серьезная угроза, из-за возможного вреда, который он может сделать для вашего устройства. Хотя вымогателей была широко охвачена тема, вы, возможно, пропустили его, таким образом, вы можете не знать о том, что загрязнение может означать для вашего компьютера. Программное обеспечение для кодирования файлов использует мощные алгоритмы шифрования для шифрования файлов, и как только они заблокированы, вы не сможете открыть их.

Потерпевшие не всегда в состоянии восстановить файлы, поэтому вымогателей так опасно. Есть возможность заплатить выкуп, чтобы получить дешифратор, но мы не рекомендуем это. Предоставление в требования не обязательно гарантирует, что ваши файлы будут восстановлены, так что есть вероятность того, что вы можете просто тратить деньги на ничего. Имейте в виду, что вы надеетесь, что мошенники будут чувствовать себя какие-либо обязательства, чтобы помочь вам восстановить файлы, когда они могли бы просто взять ваши деньги. Эти деньги будут также финансировать будущую деятельность этих мошенников. Вы действительно хотите поддержать то, что делает многие миллионы долларов в ущерб. Люди также становятся все более и более привлекает в отрасли, потому что количество людей, которые платят выкуп сделать шифрование данных вредоносного программного обеспечения очень выгодно. Покупка резервного копирования с запрошенными деньгами было бы гораздо лучшим выбором, потому что если вы когда-нибудь столкнетесь с такого рода ситуации снова, вам не нужно будет беспокоиться о потере данных, потому что они будут восстановлены из резервного копирования. Если вы сделали резервную копию до того, как компьютер заразился, исправьте GET ransomware и приступайте к восстановлению данных. Вы можете найти подробную информацию о наиболее распространенных способов распространения в следующем пункте, в случае, если вы не уверены в том, как вымогателей удалось заразить устройство.

GET ransomware распространение способов

Программа шифрования данных обычно проходит через спам-вложения электронной почты, вредные загрузки и наборы эксплойтов. Многие данные шифрования вредоносных программ зависят от пользователей поспешно открытия вложений электронной почты и не придется использовать более сложные методы. Это не означает, что распространители не используют более сложные методы на всех, однако. Кибер-преступники просто должны использовать известное название компании, написать убедительное письмо, прикрепить зараженный файл к электронной почте и отправить его будущим жертвам. Вы часто столкнетесь с темами о деньгах в этих письмах, так как эти виды деликатных тем являются то, что люди более склонны влюбляться. И если кто-то, кто претендует на Amazon было по электронной почте человеку о сомнительной деятельности в их счету или покупки, владелец счета будет гораздо более склонны, чтобы открыть вложение. Для того, чтобы защитить себя от этого, Есть определенные вещи, которые вы должны сделать при работе с электронной почтой. Проверьте отправителя, чтобы увидеть, если это кто-то вы знакомы с. Даже если вы знаете отправителя, не спешите, сначала исследуйте адрес электронной почты, чтобы убедиться, что он реален. Грамматические ошибки также являются признаком того, что электронная почта не может быть то, что вы думаете. Другой распространенной характеристикой является отсутствие вашего имени в приветствии, если реальная компания / отправитель были по электронной почте вам, они определенно знают ваше имя и использовать его вместо общего приветствия, как клиент или член. Слабые места в устройстве также могут быть использованы для загрязнения. Эти слабые места в программах часто быстро патч быстро после того, как они обнаружены так, что вредоносные программы не могут их использовать. Тем не менее, не все быстро установить эти обновления, как видно из распространения WannaCry вымогателей. Вам рекомендуется установить патч, когда он станет доступным. Обновления могут устанавливаться автоматически, если вы не хотите беспокоить себя с ними каждый раз.

Как GET ransomware ведет себя

Вымогателей не нацелены на все файлы, только определенные виды, и они зашифрованы, как только они найдены. Даже если инфекция не была очевидна с самого начала, она станет довольно очевидно, что-то не так, когда файлы не открываются как обычно. Расширение файла будет добавлено ко всем закодированным файлам, что помогает пользователям в определении того, какие программы-вымогатели у них есть. Надо сказать, что не всегда возможно декодировать файлы, если использовались надежные алгоритмы шифрования. После завершения процесса шифрования вы увидите записку о выкупе, которая попытается прояснить, что случилось с вашими данными. Вам будет предложен инструмент расшифровки в обмен на определенную сумму денег. Четкая цена должна быть указана в записке, но если это не так, вам придется использовать предоставленный адрес электронной почты, чтобы связаться с хакерами, чтобы увидеть, сколько стоит дешифратор. Оплата этих хакеров не является предложенным вариантом для уже обсуждаемых причин. Прежде чем даже рассмотреть вопрос об оплате, посмотрите на все другие варианты в первую очередь. Может быть, вы просто забыли, что вы сделали копии ваших файлов. Или, если удача на вашей стороне, бесплатный дешифратор может быть доступен. Бесплатные дешифраторы могут быть доступны, если вымогателей попал в много компьютеров и вредоносных специалистов смогли расшифровать его. Прежде чем принять решение оплатить, рассмотреть этот вариант. Если вы используете часть этих денег на резервное копирование, вы не столкнетесь с возможной потерей файла снова, как ваши данные будут сохранены где-то в безопасности. И если резервное копирование доступно, восстановление файлов должно быть выполнено после удаления GET ransomware вируса, если он все еще находится в вашей системе. В будущем избегайте шифрования данных вредоносных программ, и вы можете сделать это, ознакомившись с тем, как она распространяется. Придерживайтесь безопасных источников загрузки, будьте осторожны с открытыми вложениями электронной почты и убедитесь, что программы обновляются.

GET ransomware Удаления

Если вы хотите полностью избавиться от вымогателей, использовать вымогателей. При попытке вручную исправить GET ransomware вирус вы можете привести к дальнейшему вреду, если вы не самый компьютер подкованных человек. Если вы решите использовать инструмент для борьбы с вредоносными программами, это будет гораздо лучший выбор. Для борьбы с вредоносными программами создается инструмент для того, чтобы заботиться о такого рода угрозах, он может даже предотвратить инфекцию. Выберите утилиту по борьбе с вредоносными программами, которая лучше всего соответствует тому, что вам нужно, и выполните полное сканирование компьютера после его установки. Как бы ни было жаль, программное обеспечение для удаления вредоносных программ не восстановит ваши данные, так как оно не способно на это. Если вредоносное программное обеспечение, шифрующее данные, полностью ликвидировано, восстановите файлы, где вы храните их, и если у вас их нет, начните использовать их.

Offers

Скачать утилитуto scan for GET ransomwareUse our recommended removal tool to scan for GET ransomware. Trial version of provides detection of computer threats like GET ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft обзор детали WiperSoft является инструментом безопасности, который обеспечивает безопасности в реальном в ...

Скачать|больше

Это MacKeeper вирус?MacKeeper это не вирус, и это не афера. Хотя существуют различные мнения о программе в Интернете, мн ...

Скачать|больше

Хотя создатели антивирусной программы MalwareBytes еще не долго занимаются этим бизнесом, они восполняют этот нед� ...

Скачать|больше

Quick Menu

шаг 1. Удалите GET ransomware, используя безопасный режим с поддержкой сети.

Удалить GET ransomware из Windows 7/Windows Vista/Windows XP

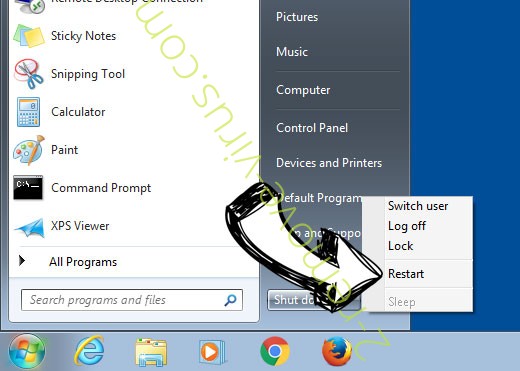

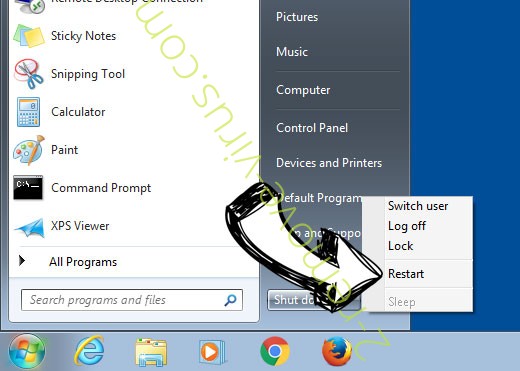

- Нажмите кнопку Пуск и выберите пункт Завершение работы.

- Выберите Перезагрузка и нажмите кнопку ОК.

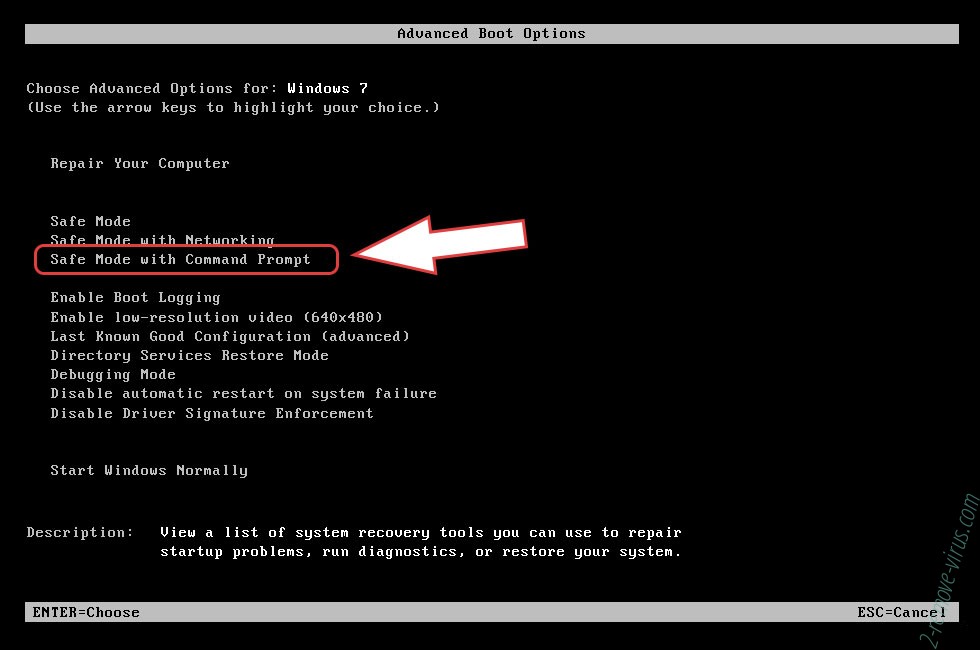

- Начните, нажав F8, когда ваш компьютер начинает загрузку.

- В разделе Дополнительные варианты загрузки выберите безопасный режим с поддержкой сети.

- Откройте браузер и скачать anti-malware утилита.

- Используйте утилиту для удаления GET ransomware

Удалить GET ransomware из Windows 8/Windows 10

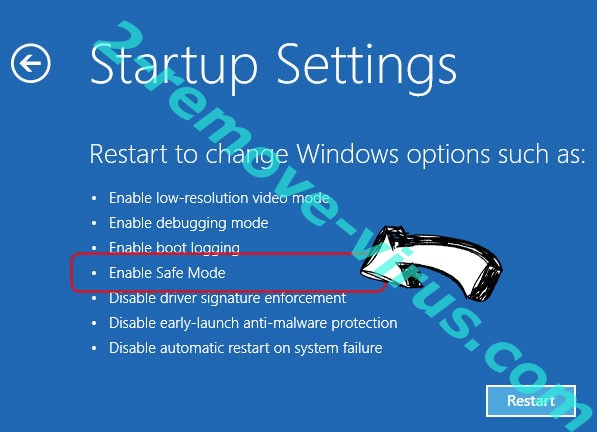

- На экране входа в систему Windows нажмите кнопку питания.

- Нажмите и удерживайте клавишу Shift и выберите Перезапустить.

- Перейти к Troubleshoot → Advanced options → Start Settings.

- Выберите Включить безопасный режим или безопасный режим с поддержкой сети в разделе Параметры запуска.

- Нажмите кнопку Перезагрузка.

- Откройте веб-браузер и загрузите средство для удаления вредоносных программ.

- Используйте программное обеспечение для удаления GET ransomware

шаг 2. Восстановление файлов с помощью восстановления системы

Удалить GET ransomware из Windows 7/Windows Vista/Windows XP

- Нажмите кнопку Пуск и выберите Завершение работы.

- Выберите Перезагрузка и OK

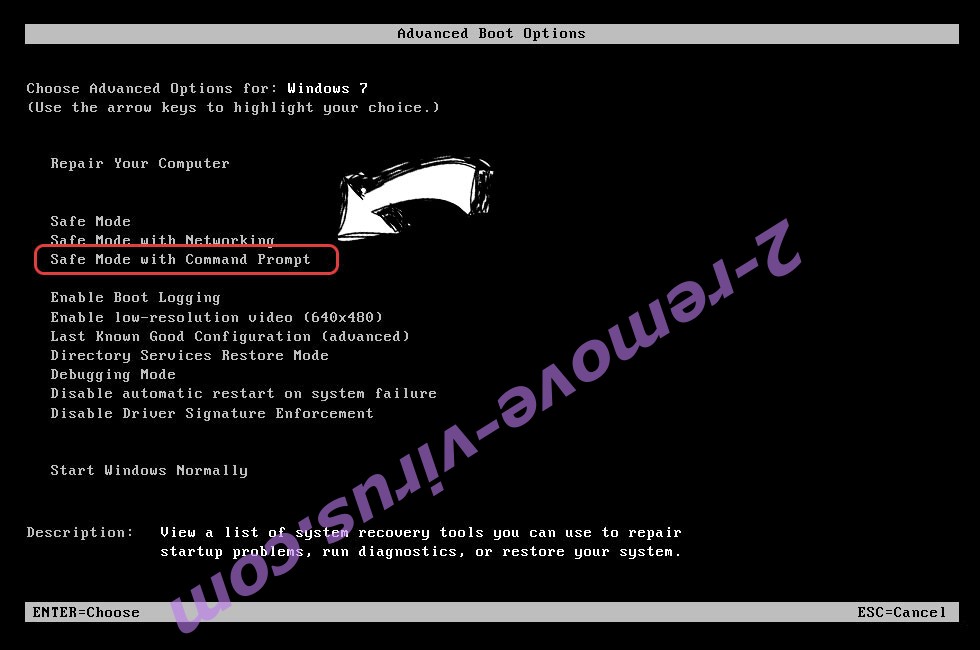

- Когда ваш компьютер начинает загрузку, нажмите клавишу F8 несколько раз, чтобы открыть дополнительные параметры загрузки

- Выберите команду из списка.

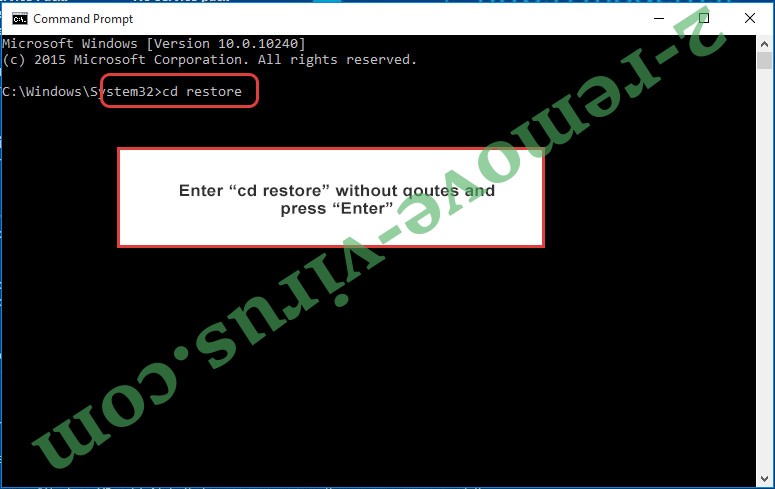

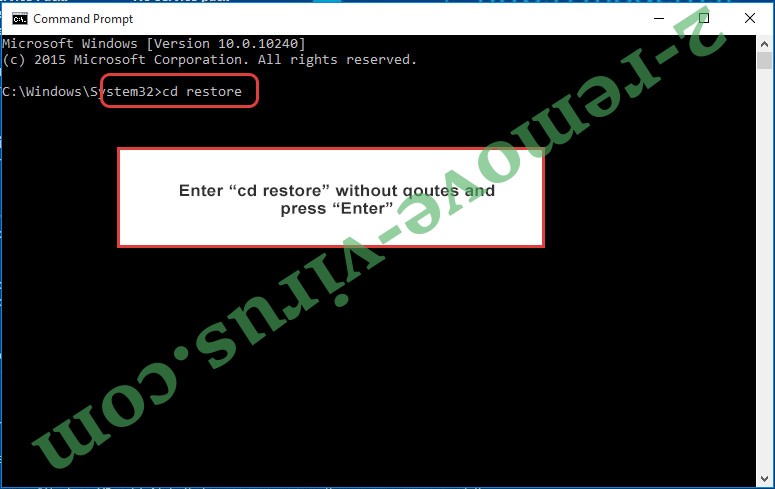

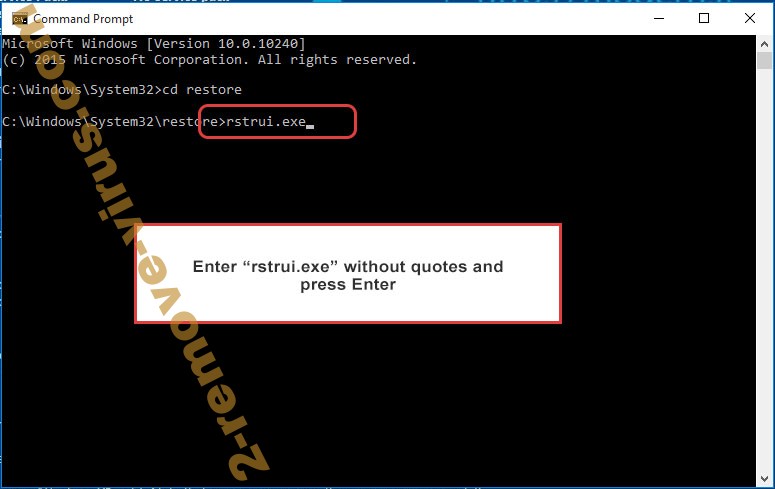

- Введите cd restore и нажмите Enter.

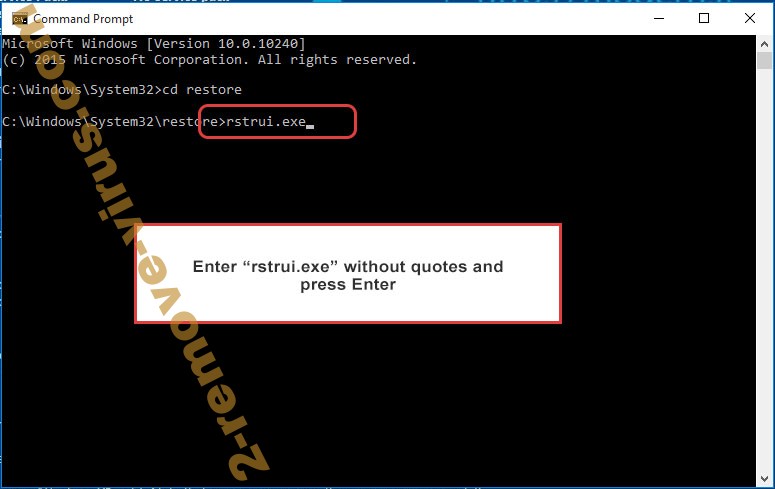

- Введите rstrui.exe и нажмите клавишу Enter.

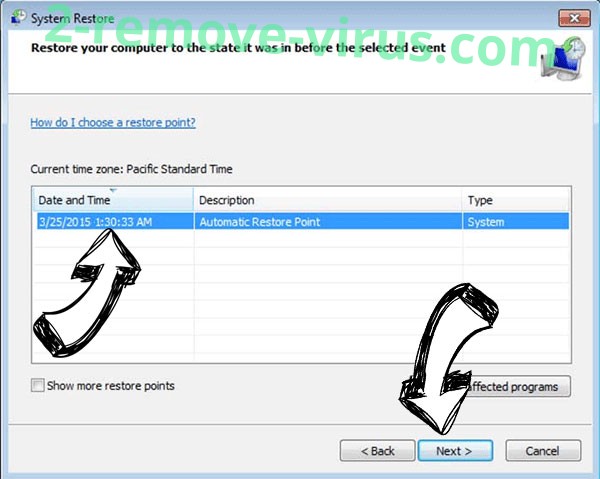

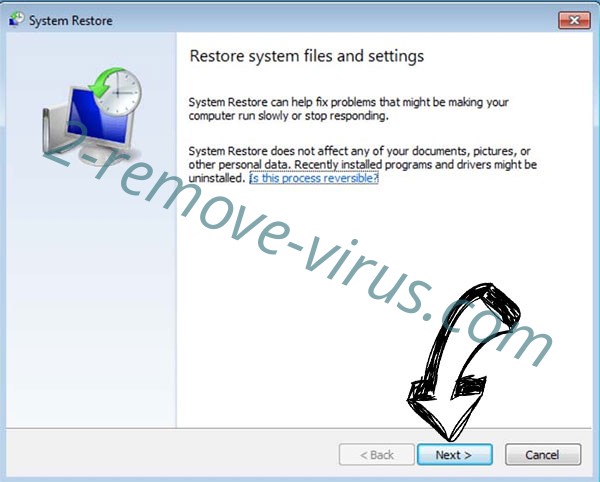

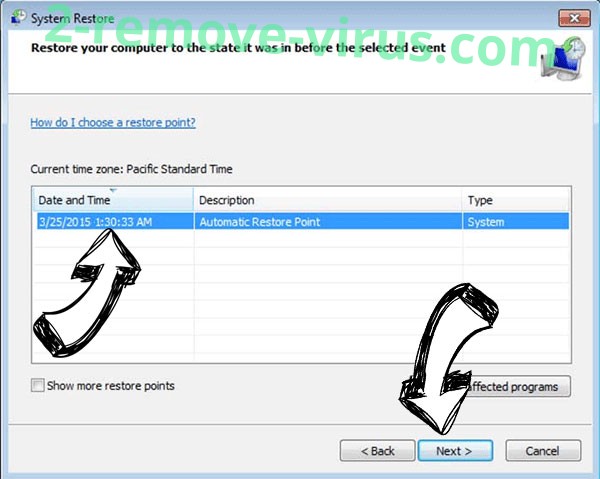

- В новом окне нажмите Далее и выберите точку восстановления до инфекции.

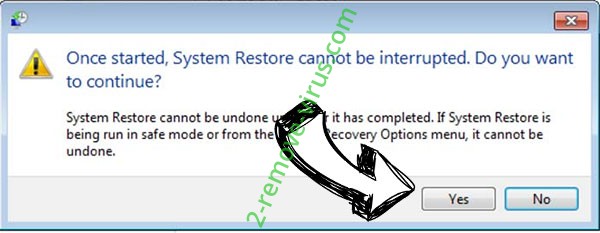

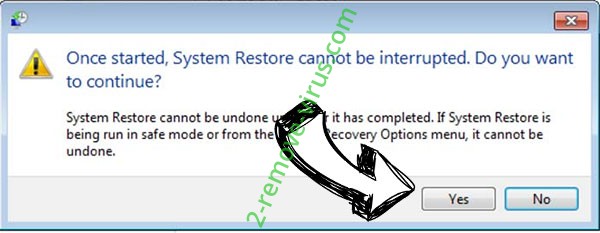

- Снова нажмите кнопку Далее и нажмите кнопку Да, чтобы начать восстановление системы.

Удалить GET ransomware из Windows 8/Windows 10

- Нажмите кнопку питания на экран входа Windows.

- Нажмите и удерживайте клавишу Shift и нажмите кнопку Перезапустить.

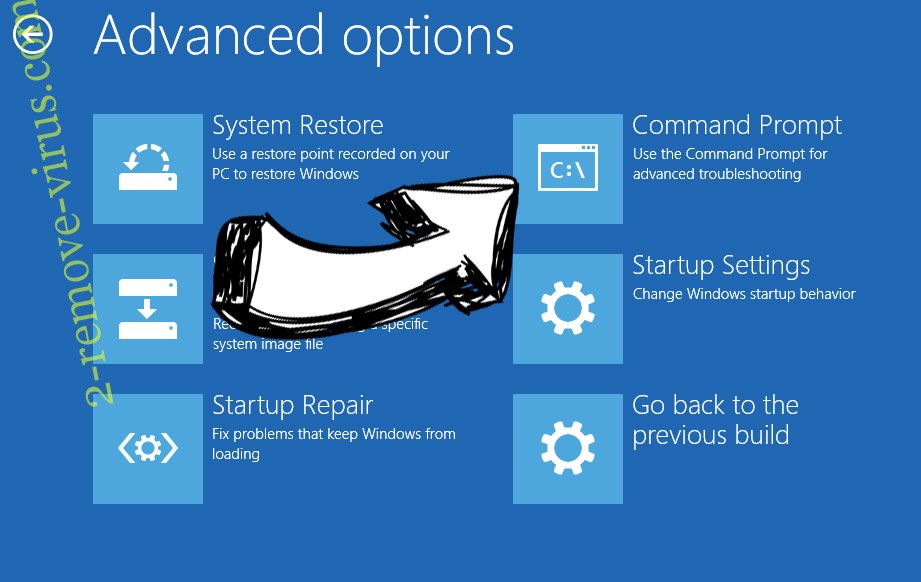

- Выберите Устранение неисправностей и перейдите дополнительные параметры.

- Выберите Командная строка и выберите команду Перезапустить.

- В командной строке введите cd restore и нажмите Enter.

- Введите rstrui.exe и нажмите Enter еще раз.

- Нажмите кнопку Далее в окне Восстановление системы.

- Выберите точку восстановления до инфекции.

- Нажмите кнопку Далее, а затем нажмите кнопку Да, чтобы восстановить систему.