–ѓ–≤–ї—П–µ—В—Б—П –ї–Є —Н—В–Њ —Б–µ—А—М–µ–Ј–љ—Л–Љ .Hets file ransomware –≤–Є—А—Г—Б–Њ–Љ

.Hets file ransomware —П–≤–ї—П–µ—В—Б—П —Д–∞–є–ї-—И–Є—Д—А–Њ–≤–∞–љ–Є—П –≤—А–µ–і–Њ–љ–Њ—Б–љ—Л—Е –њ—А–Њ–≥—А–∞–Љ–Љ, –љ–Њ –Ї–ї–∞—Б—Б–Є—Д–Є–Ї–∞—Ж–Є—П –≤—Л, –≤–µ—А–Њ—П—В–љ–Њ, —Б–ї—Л—И–∞–ї–Є —А–∞–љ—М—И–µ –≤—Л–Љ–Њ–≥–∞—В–µ–ї–µ–є. –Т—Л–Љ–Њ–≥–∞—В–µ–ї–µ–є –љ–µ —В–Њ, —З—В–Њ –Ї–∞–ґ–і—Л–є –њ–Њ–ї—М–Ј–Њ–≤–∞—В–µ–ї—М —Б–ї—Л—И–∞–ї, –Є –µ—Б–ї–Є –≤—Л —В–Њ–ї—М–Ї–Њ —З—В–Њ —Б—В–Њ–ї–Ї–љ—Г–ї–Є—Б—М —Б –љ–Є–Љ —Б–µ–є—З–∞—Б, –≤—Л —Г–Ј–љ–∞–µ—В–µ, –Ї–∞–Ї –≤—А–µ–і–љ–Њ —Н—В–Њ –Љ–Њ–ґ–µ—В –±—Л—В—М –Є–Ј –њ–µ—А–≤—Л—Е —А—Г–Ї. –Ъ–Њ–і–Є—А–Њ–≤–∞–љ–Є–µ —Д–∞–є–ї–Њ–≤ –≤—А–µ–і–Њ–љ–Њ—Б–љ–Њ–µ –њ—А–Њ–≥—А–∞–Љ–Љ–љ–Њ–µ –Њ–±–µ—Б–њ–µ—З–µ–љ–Є–µ –Є—Б–њ–Њ–ї—М–Ј—Г–µ—В –Љ–Њ—Й–љ—Л–µ –∞–ї–≥–Њ—А–Є—В–Љ—Л —И–Є—Д—А–Њ–≤–∞–љ–Є—П –і–ї—П —И–Є—Д—А–Њ–≤–∞–љ–Є—П —Д–∞–є–ї–Њ–≤, –Є –Ї–∞–Ї —В–Њ–ї—М–Ї–Њ –Њ–љ–Є –±—Г–і—Г—В –Ј–∞–±–ї–Њ–Ї–Є—А–Њ–≤–∞–љ—Л, –≤—Л –љ–µ —Б–Љ–Њ–ґ–µ—В–µ –Њ—В–Ї—А—Л—В—М –Є—Е. –Ъ–Њ–і–Є—А–Њ–≤–∞–љ–Є–µ –і–∞–љ–љ—Л—Е –≤—А–µ–і–Њ–љ–Њ—Б–љ—Л—Е –њ—А–Њ–≥—А–∞–Љ–Љ –Ї–ї–∞—Б—Б–Є—Д–Є—Ж–Є—А—Г–µ—В—Б—П –Ї–∞–Ї –Њ—З–µ–љ—М –≤—А–µ–і–љ–∞—П –Є–љ—Д–µ–Ї—Ж–Є—П, –Ї–∞–Ї —А–∞—Б—И–Є—Д—А–Њ–≤–Ї–∞ —Д–∞–є–ї–Њ–≤ –љ–µ –≤—Б–µ–≥–і–∞ –≤–µ—А–Њ—П—В–љ–Њ.

–Т–∞–Љ –±—Г–і–µ—В –њ—А–µ–і–Њ—Б—В–∞–≤–ї–µ–љ –≤—Л–±–Њ—А –њ–ї–∞—В–Є—В—М –≤—Л–Ї—Г–њ –Ј–∞ —А–∞—Б—И–Є—Д—А–Њ–≤–Ї—Г —Г—В–Є–ї–Є—В—Л, –љ–Њ –Љ–љ–Њ–≥–Є–µ —Б–њ–µ—Ж–Є–∞–ї–Є—Б—В—Л –≤—А–µ–і–Њ–љ–Њ—Б–љ—Л—Е –њ—А–Њ–≥—А–∞–Љ–Љ –љ–µ –±—Г–і–µ—В –њ—А–µ–і–ї–∞–≥–∞—В—М —Н—В–Њ—В –≤–∞—А–Є–∞–љ—В. –†–∞—Б—И–Є—Д—А–Њ–≤–Ї–∞ —Д–∞–є–ї–Њ–≤, –і–∞–ґ–µ –µ—Б–ї–Є –≤—Л –њ–ї–∞—В–Є—В–µ –љ–µ –≥–∞—А–∞–љ—В–Є—А—Г–µ—В—Б—П, —В–∞–Ї —З—В–Њ –≤–∞—И–Є –і–µ–љ—М–≥–Є –Љ–Њ–≥—Г—В –± –њ–Њ—В—А–∞—З–µ–љ—Л –љ–Є –Ј–∞ —З—В–Њ. –Ь—Л –±—Л–ї–Є –±—Л —Г–і–Є–≤–ї–µ–љ—Л, –µ—Б–ї–Є –±—Л –њ—А–µ—Б—В—Г–њ–љ–Є–Ї–Є –љ–µ –њ—А–Њ—Б—В–Њ –±—А–∞–ї–Є –≤–∞—И–Є –і–µ–љ—М–≥–Є –Є —З—Г–≤—Б—В–≤–Њ–≤–∞–ї–Є —Б–µ–±—П –Њ–±—П–Ј–∞–љ–љ—Л–Љ–Є –њ–Њ–Љ–Њ—З—М –≤–∞–Љ. –С—Г–і—Г—Й–∞—П –і–µ—П—В–µ–ї—М–љ–Њ—Б—В—М –њ—А–µ—Б—В—Г–њ–љ–Є–Ї–Њ–≤ —В–∞–Ї–ґ–µ –±—Г–і–µ—В —Д–Є–љ–∞–љ—Б–Є—А–Њ–≤–∞—В—М—Б—П –Ј–∞ —Б—З–µ—В —Н—В–Є—Е –і–µ–љ–µ–≥. –Т—Л–Љ–Њ–≥–∞—В–µ–ї–µ–є —Г–ґ–µ —Б—В–Њ–Є—В –Љ–Є–ї–ї–Є–Њ–љ—Л –і–ї—П –њ—А–µ–і–њ—А–Є—П—В–Є–є, –≤—Л –і–µ–є—Б—В–≤–Є—В–µ–ї—М–љ–Њ —Е–Њ—В–Є—В–µ –±—Л—В—М –њ–Њ–і–і–µ—А–ґ–Ї—Г —Н—В–Њ–≥–Њ. –Ы—О–і–Є –Ј–∞–Љ–∞–љ–Є–ї–Є –≤ –ї–µ–≥–Ї–Є–µ –і–µ–љ—М–≥–Є, –Є –Ї–Њ–≥–і–∞ –ґ–µ—А—В–≤—Л –њ–ї–∞—В—П—В –≤—Л–Ї—Г–њ, –Њ–љ–Є –і–µ–ї–∞—О—В –≤—Л–Љ–Њ–≥–∞—В–µ–ї–µ–є –њ—А–Њ–Љ—Л—И–ї–µ–љ–љ–Њ—Б—В–Є –њ—А–Є–≤–ї–µ–Ї–∞—В–µ–ї—М–љ—Л–Љ–і–ї—П –і–ї—П —В–µ—Е –≤–Є–і–Њ–≤ –ї—О–і–µ–є. –Т—Л –Љ–Њ–ґ–µ—В–µ –Њ–Ї–∞–Ј–∞—В—М—Б—П –≤ —В–∞–Ї–Њ–є —Б–Є—В—Г–∞—Ж–Є–Є —Б–љ–Њ–≤–∞, —В–∞–Ї —З—В–Њ –Є–љ–≤–µ—Б—В–Є—А–Њ–≤–∞–љ–Є–µ —В—А–µ–±—Г–µ–Љ—Л—Е –і–µ–љ–µ–≥ –≤ —А–µ–Ј–µ—А–≤–љ—Г—О —Б–Є—Б—В–µ–Љ—Г –±—Г–і–µ—В –ї—Г—З—И–Є–Љ –≤—Л–±–Њ—А–Њ–Љ, –њ–Њ—В–Њ–Љ—Г —З—В–Њ –≤–∞–Љ –љ–µ –љ—Г–ґ–љ–Њ –±—Г–і–µ—В –±–µ—Б–њ–Њ–Ї–Њ–Є—В—М—Б—П –Њ –≤–∞—И–Є—Е –і–∞–љ–љ—Л—Е. –Х—Б–ї–Є —А–µ–Ј–µ—А–≤–љ–Њ–µ –Ї–Њ–њ–Є—А–Њ–≤–∞–љ–Є–µ –±—Л–ї–Њ —Б–і–µ–ї–∞–љ–Њ –і–Њ —В–Њ–≥–Њ, –Ї–∞–Ї –≤—Л –њ–Њ–є–Љ–∞–ї–Є —Г–≥—А–Њ–Ј—Г, –≤—Л –Љ–Њ–ґ–µ—В–µ –њ—А–Њ—Б—В–Њ —Г–і–∞–ї–Є—В—М .Hets file ransomware –Є –≤–Њ—Б—Б—В–∞–љ–Њ–≤–Є—В—М —Д–∞–є–ї—Л. –Ь–µ—В–Њ–і—Л —И–Є—Д—А–Њ–≤–∞–љ–Є—П –≤—А–µ–і–Њ–љ–Њ—Б–љ—Л—Е –њ—А–Њ–≥—А–∞–Љ–Љ –Љ–Њ–≥—Г—В –±—Л—В—М –≤–∞–Љ –љ–µ–Ј–љ–∞–Ї–Њ–Љ—Л, –Є –Љ—Л –Њ–±—Б—Г–і–Є–Љ –љ–∞–Є–±–Њ–ї–µ–µ —З–∞—Б—В—Л–µ –Љ–µ—В–Њ–і—Л –≤ –њ—А–Є–≤–µ–і–µ–љ–љ—Л—Е –љ–Є–ґ–µ –њ–∞—А–∞–≥—А–∞—Д–∞—Е.

–°–њ–Њ—Б–Њ–±—Л —А–∞—Б–њ—А–Њ—Б—В—А–∞–љ–µ–љ–Є—П –≤—Л–Љ–Њ–≥–∞—В–µ–ї–µ–є

–Т–ї–Њ–ґ–µ–љ–Є—П —Н–ї–µ–Ї—В—А–Њ–љ–љ–Њ–є –њ–Њ—З—В—Л, –љ–∞–±–Њ—А—Л —Н–Ї—Б–њ–ї–Њ–є—В–Њ–≤ –Є –≤—А–µ–і–Њ–љ–Њ—Б–љ—Л–µ –Ј–∞–≥—А—Г–Ј–Ї–Є вАФ —Н—В–Њ –Љ–µ—В–Њ–і—Л —А–∞—Б–њ—А–Њ—Б—В—А–∞–љ–µ–љ–Є—П, –≤ –Њ—В–љ–Њ—И–µ–љ–Є–Є –љ–Є—Е –љ–µ–Њ–±—Е–Њ–і–Є–Љ–Њ –њ—А–Њ—П–≤–ї—П—В—М –Њ—Б—В–Њ—А–Њ–ґ–љ–Њ—Б—В—М. –Я–Њ—Б–Ї–Њ–ї—М–Ї—Г –Х—Б—В—М –Љ–љ–Њ–≥–Њ –њ–Њ–ї—М–Ј–Њ–≤–∞—В–µ–ї–µ–є, –Ї–Њ—В–Њ—А—Л–µ –љ–µ–±—А–µ–ґ–љ–Њ –Њ–± –Њ—В–Ї—А—Л—В–Є–Є –≤–ї–Њ–ґ–µ–љ–Є–є —Н–ї–µ–Ї—В—А–Њ–љ–љ–Њ–є –њ–Њ—З—В—Л –Є–ї–Є –Ј–∞–≥—А—Г–Ј–Ї–Є —Д–∞–є–ї–Њ–≤ –Є–Ј –Є—Б—В–Њ—З–љ–Є–Ї–Њ–≤, –Ї–Њ—В–Њ—А—Л–µ –Љ–µ–љ–µ–µ –љ–∞–і–µ–ґ–љ—Л–Љ–Є, –≤—Л–Љ–Њ–≥–∞—В–µ–ї–µ–є —А–∞—Б–њ—А–Њ—Б—В—А–∞–љ–Є—В–µ–ї–µ–є –љ–µ –љ—Г–ґ–љ–Њ –њ—А–Є–і—Г–Љ—Л–≤–∞—В—М –±–Њ–ї–µ–µ —Б–ї–Њ–ґ–љ—Л–µ —Б–њ–Њ—Б–Њ–±—Л. –Ґ–µ–Љ –љ–µ –Љ–µ–љ–µ–µ, –µ—Б—В—М –і–∞–љ–љ—Л–µ —И–Є—Д—А–Њ–≤–∞–љ–Є—П –≤—А–µ–і–Њ–љ–Њ—Б–љ—Л—Е –њ—А–Њ–≥—А–∞–Љ–Љ, –Ї–Њ—В–Њ—А—Л–µ –Є—Б–њ–Њ–ї—М–Ј—Г—О—В —Б–ї–Њ–ґ–љ—Л–µ –Љ–µ—В–Њ–і—Л. –Ъ–Є–±–µ—А-–њ—А–µ—Б—В—Г–њ–љ–Є–Ї–Є –љ–µ –љ—Г–ґ–љ–Њ –≤–Ї–ї–∞–і—Л–≤–∞—В—М –Љ–љ–Њ–≥–Њ —Г—Б–Є–ї–Є–є, –њ—А–Њ—Б—В–Њ –љ–∞–њ–Є—Б–∞—В—М –Њ–±—Й–Є–є –∞–і—А–µ—Б —Н–ї–µ–Ї—В—А–Њ–љ–љ–Њ–є –њ–Њ—З—В—Л, —З—В–Њ –Љ–µ–љ–µ–µ –Њ—Б—В–Њ—А–Њ–ґ–љ—Л–µ –ї—О–і–Є –Љ–Њ–≥—Г—В –њ–Њ–њ–∞—Б—В—М —Б—П—З–Ї—Г, –њ—А–Є–Ї—А–µ–њ–Є—В—М –Ј–∞–≥—А—П–Ј–љ–µ–љ–љ—Л–є —Д–∞–є–ї –Ї —Н–ї–µ–Ї—В—А–Њ–љ–љ–Њ–є –њ–Њ—З—В–µ –Є –Њ—В–њ—А–∞–≤–Є—В—М –µ–≥–Њ —Б–Њ—В–љ—П–Љ –њ–Њ–ї—М–Ј–Њ–≤–∞—В–µ–ї–µ–є, –Ї–Њ—В–Њ—А—Л–µ –Љ–Њ–≥—Г—В –њ–Њ–ї–∞–≥–∞—В—М, –Њ—В–њ—А–∞–≤–Є—В–µ–ї—М –Ї—В–Њ-—В–Њ –і–Њ–≤–µ—А–Є—П. –Т—Л –±—Г–і–µ—В–µ —З–∞—Б—В–Њ —Б—В–∞–ї–Ї–Є–≤–∞—О—В—Б—П —Б —В–µ–Љ–∞–Љ–Є –Њ –і–µ–љ—М–≥–∞—Е –≤ —Н—В–Є—Е –њ–Є—Б—М–Љ–∞—Е, –њ–Њ—В–Њ–Љ—Г —З—В–Њ –њ–Њ–ї—М–Ј–Њ–≤–∞—В–µ–ї–Є –±–Њ–ї–µ–µ —Б–Ї–ї–Њ–љ–љ—Л –њ–Њ–і–њ–∞–і–∞—В—М –њ–Њ–і —Н—В–Є —В–Є–њ—Л —В–µ–Љ. –•–∞–Ї–µ—А—Л —В–∞–Ї–ґ–µ –њ—А–µ–і–њ–Њ—З–Є—В–∞—О—В –њ—А–Є—В–≤–Њ—А—П—В—М—Б—П –Є–Ј Amazon, –Є –њ—А–µ–і—Г–њ—А–µ–і–Є—В—М –≤–Њ–Ј–Љ–Њ–ґ–љ—Л—Е –ґ–µ—А—В–≤, —З—В–Њ —В–∞–Љ –±—Л–ї–∞ –љ–µ–Ї–Њ—В–Њ—А–∞—П –њ–Њ–і–Њ–Ј—А–Є—В–µ–ї—М–љ–∞—П –∞–Ї—В–Є–≤–љ–Њ—Б—В—М –≤ –Є—Е —Б—З–µ—В—Г, –Ї–Њ—В–Њ—А—Л–є —Б–і–µ–ї–∞–µ—В –њ–Њ–ї—М–Ј–Њ–≤–∞—В–µ–ї—П –Љ–µ–љ–µ–µ –Њ—Б—В–Њ—А–Њ–ґ–љ—Л–Љ, –Є –Њ–љ–Є –±—Г–і—Г—В –±–Њ–ї–µ–µ —Б–Ї–ї–Њ–љ–љ—Л, —З—В–Њ–±—Л –Њ—В–Ї—А—Л—В—М –≤–ї–Њ–ґ–µ–љ–Є–µ. –Ф–ї—П —В–Њ–≥–Њ, —З—В–Њ–±—Л –Њ–≥—А–∞–і–Є—В—М —Б–µ–±—П –Њ—В —Н—В–Њ–≥–Њ, –Х—Б—В—М –Њ–њ—А–µ–і–µ–ї–µ–љ–љ—Л–µ –≤–µ—Й–Є, –Ї–Њ—В–Њ—А—Л–µ –≤—Л –і–Њ–ї–ґ–љ—Л —Б–і–µ–ї–∞—В—М –њ—А–Є —А–∞–±–Њ—В–µ —Б —Н–ї–µ–Ї—В—А–Њ–љ–љ–Њ–є –њ–Њ—З—В–Њ–є. –Ю—З–µ–љ—М –≤–∞–ґ–љ–Њ, —З—В–Њ–±—Л –≤—Л –Є—Б—Б–ї–µ–і–Њ–≤–∞–ї–Є, –Ї—В–Њ –Њ—В–њ—А–∞–≤–Є—В–µ–ї—М, –њ—А–µ–ґ–і–µ —З–µ–Љ –Њ—В–Ї—А—Л—В—М –≤–ї–Њ–ґ–µ–љ–Є–µ. –Я–Њ-–њ—А–µ–ґ–љ–µ–Љ—Г –љ–µ–Њ–±—Е–Њ–і–Є–Љ–∞ –і–≤–Њ–є–љ–∞—П –њ—А–Њ–≤–µ—А–Ї–∞ –∞–і—А–µ—Б–∞ —Н–ї–µ–Ї—В—А–Њ–љ–љ–Њ–є –њ–Њ—З—В—Л –Њ—В–њ—А–∞–≤–Є—В–µ–ї—П, –і–∞–ґ–µ –µ—Б–ї–Є –≤–∞–Љ –Є–Ј–≤–µ—Б—В–љ–Њ –Њ–± —Н—В–Њ–Љ –Њ—В–њ—А–∞–≤–Є—В–µ–ї—О. –С—Г–і—М—В–µ –≤ –њ–Њ–Є—Б–Ї–∞—Е –Њ—З–µ–≤–Є–і–љ—Л—Е –≥—А–∞–Љ–Љ–∞—В–Є—З–µ—Б–Ї–Є—Е –Њ—И–Є–±–Њ–Ї, –Њ–љ–Є —З–∞—Б—В–Њ –≤–Њ–њ–Є—О—Й–Є–µ. –Ф—А—Г–≥–Њ–є –Њ—З–µ–≤–Є–і–љ—Л–є –Ј–љ–∞–Ї –Љ–Њ–ґ–µ—В –±—Л—В—М –≤–∞—И–µ –Є–Љ—П –Њ—В—Б—Г—В—Б—В–≤—Г–µ—В, –µ—Б–ї–Є, —Б–Ї–∞–ґ–µ–Љ, –≤—Л —П–≤–ї—П–µ—В–µ—Б—М –њ–Њ–ї—М–Ј–Њ–≤–∞—В–µ–ї–µ–Љ Amazon, –Є –Њ–љ–Є –і–Њ–ї–ґ–љ—Л –±—Л–ї–Є –њ–Њ —Н–ї–µ–Ї—В—А–Њ–љ–љ–Њ–є –њ–Њ—З—В–µ –≤–∞–Љ, –Њ–љ–Є –љ–µ –±—Г–і—Г—В –Є—Б–њ–Њ–ї—М–Ј–Њ–≤–∞—В—М —В–Є–њ–Є—З–љ—Л–µ –њ—А–Є–≤–µ—В—Б—В–≤–Є—П, –Ї–∞–Ї –£–≤–∞–ґ–∞–µ–Љ—Л–µ –Ї–ї–Є–µ–љ—В / —З–ї–µ–љ / –њ–Њ–ї—М–Ј–Њ–≤–∞—В–µ–ї—М, –∞ –≤–Љ–µ—Б—В–Њ —Н—В–Њ–≥–Њ –±—Г–і–µ—В –Є—Б–њ–Њ–ї—М–Ј–Њ–≤–∞—В—М –Є–Љ—П, –Ї–Њ—В–Њ—А–Њ–µ –≤—Л –і–∞–ї–Є –Є–Љ. –£—П–Ј–≤–Є–Љ–Њ—Б—В–Є –≤ –Ї–Њ–Љ–њ—М—О—В–µ—А–µ —В–∞–Ї–ґ–µ –Љ–Њ–≥—Г—В –±—Л—В—М –Є—Б–њ–Њ–ї—М–Ј–Њ–≤–∞–љ—Л –і–ї—П –Ј–∞–≥—А—П–Ј–љ–µ–љ–Є—П. –≠—В–Є —Г—П–Ј–≤–Є–Љ–Њ—Б—В–Є –Њ–±—Л—З–љ–Њ –Њ–±–љ–∞—А—Г–ґ–Є–≤–∞—О—В—Б—П —Б–њ–µ—Ж–Є–∞–ї–Є—Б—В–∞–Љ–Є –њ–Њ –±–µ–Ј–Њ–њ–∞—Б–љ–Њ—Б—В–Є, –Є –Ї–Њ–≥–і–∞ —А–∞–Ј—А–∞–±–Њ—В—З–Є–Ї–Є –њ—А–Њ–≥—А–∞–Љ–Љ–љ–Њ–≥–Њ –Њ–±–µ—Б–њ–µ—З–µ–љ–Є—П —Г–Ј–љ–∞—О—В –Њ –љ–Є—Е, –Њ–љ–Є –≤—Л–њ—Г—Б–Ї–∞—О—В –Њ–±–љ–Њ–≤–ї–µ–љ–Є—П, —В–∞–Ї —З—В–Њ –≤—А–µ–і–Њ–љ–Њ—Б–љ—Л–µ —Б—В–Њ—А–Њ–љ—Л –љ–µ –Љ–Њ–≥—Г—В –≤–Њ—Б–њ–Њ–ї—М–Ј–Њ–≤–∞—В—М—Б—П –Є–Љ–Є –і–ї—П —А–∞—Б–њ—А–Њ—Б—В—А–∞–љ–µ–љ–Є—П —Б–≤–Њ–µ–≥–Њ –≤—А–µ–і–Њ–љ–Њ—Б–љ–Њ–≥–Њ –њ—А–Њ–≥—А–∞–Љ–Љ–љ–Њ–≥–Њ –Њ–±–µ—Б–њ–µ—З–µ–љ–Є—П. –Ъ —Б–Њ–ґ–∞–ї–µ–љ–Є—О, –Ї–∞–Ї –Љ–Њ–ґ–љ–Њ —Г–≤–Є–і–µ—В—М —И–Є—А–Њ–Ї–Њ–µ WannaCry –≤—Л–Љ–Њ–≥–∞—В–µ–ї–µ–є, –љ–µ –≤—Б–µ —Г—Б—В–∞–љ–∞–≤–ї–Є–≤–∞–µ—В —Н—В–Є –Є—Б–њ—А–∞–≤–ї–µ–љ–Є—П, –њ–Њ —В–Њ–є –Є–ї–Є –Є–љ–Њ–є –њ—А–Є—З–Є–љ–µ. –°–Є—В—Г–∞—Ж–Є–Є, –Ї–Њ–≥–і–∞ –≤—А–µ–і–Њ–љ–Њ—Б–љ–Њ–µ –њ—А–Њ–≥—А–∞–Љ–Љ–љ–Њ–µ –Њ–±–µ—Б–њ–µ—З–µ–љ–Є–µ –Є—Б–њ–Њ–ї—М–Ј—Г–µ—В —Г—П–Ј–≤–Є–Љ–Њ—Б—В–Є, —З—В–Њ–±—Л –≤–Њ–є—В–Є, –њ–Њ—З–µ–Љ—Г —В–∞–Ї –≤–∞–ґ–љ–Њ, —З—В–Њ–±—Л –≤–∞—И–Є –њ—А–Њ–≥—А–∞–Љ–Љ—Л —А–µ–≥—Г–ї—П—А–љ–Њ –Њ–±–љ–Њ–≤–ї—П–ї–Є—Б—М. –Ю–±–љ–Њ–≤–ї–µ–љ–Є—П —В–∞–Ї–ґ–µ –Љ–Њ–≥—Г—В –±—Л—В—М —А–∞–Ј—А–µ—И–µ–љ—Л –Ї —Г—Б—В–∞–љ–Њ–≤–Ї–µ –∞–≤—В–Њ–Љ–∞—В–Є—З–µ—Б–Ї–Є.

–Ъ–∞–Ї —Н—В–Њ –і–µ–є—Б—В–≤—Г–µ—В

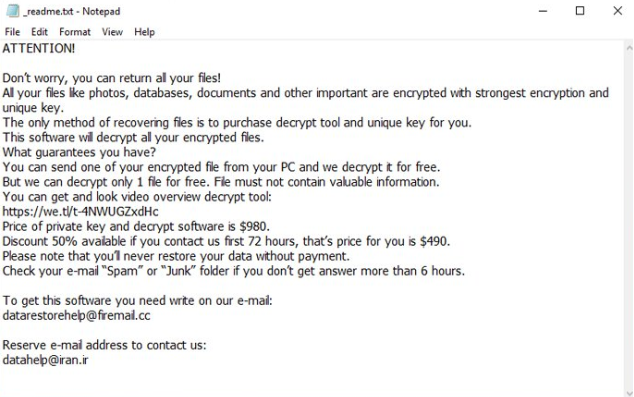

–Х—Б–ї–Є –≤—А–µ–і–Њ–љ–Њ—Б–љ–Њ–µ –Ъ–Ю–Ф–Є—А–Њ–≤–∞–љ–Є–µ –і–∞–љ–љ—Л—Е –Ј–∞—А–∞–Ј–Є—В –≤–∞—И –Ї–Њ–Љ–њ—М—О—В–µ—А, –Њ–љ –±—Г–і–µ—В –Є—Б–Ї–∞—В—М –Њ–њ—А–µ–і–µ–ї–µ–љ–љ—Л–µ —В–Є–њ—Л —Д–∞–є–ї–Њ–≤, –Є –Ї–∞–Ї —В–Њ–ї—М–Ї–Њ –Њ–љ–Є –±—Г–і—Г—В –Њ–±–љ–∞—А—Г–ґ–µ–љ—Л, –Њ–љ –±—Г–і–µ—В —И–Є—Д—А–Њ–≤–∞—В—М –Є—Е. –Я–µ—А–≤–Њ–љ–∞—З–∞–ї—М–љ–Њ, —Н—В–Њ –Љ–Њ–ґ–µ—В –≤–≤–µ—Б—В–Є –≤ –Ј–∞–±–ї—Г–ґ–і–µ–љ–Є–µ, —З—В–Њ –њ—А–Њ–Є—Б—Е–Њ–і–Є—В, –љ–Њ –Ї–Њ–≥–і–∞ –≤—Л –Ј–∞–Љ–µ—В–Є—В–µ, —З—В–Њ –≤—Л –љ–µ –Љ–Њ–ґ–µ—В–µ –Њ—В–Ї—А—Л—В—М —Д–∞–є–ї—Л, –Њ–љ–∞ –і–Њ–ї–ґ–љ–∞ —Б—В–∞—В—М —П—Б–љ–Њ–є. –Т—Л –±—Г–і–µ—В–µ –Ј–љ–∞—В—М, –Ї–∞–Ї–Є–µ —Д–∞–є–ї—Л –±—Л–ї–Є –Ј–∞—В—А–Њ–љ—Г—В—Л, –њ–Њ—В–Њ–Љ—Г —З—В–Њ –љ–µ–Њ–±—Л—З–љ–Њ–µ —А–∞—Б—И–Є—А–µ–љ–Є–µ –±—Г–і–µ—В –і–Њ–±–∞–≤–ї–µ–љ–Њ –Ї –љ–Є–Љ. –Т–Њ –Љ–љ–Њ–≥–Є—Е —Б–ї—Г—З–∞—П—Е —А–∞—Б—И–Є—Д—А–Њ–≤–Ї–∞ –і–∞–љ–љ—Л—Е –Љ–Њ–ґ–µ—В –Њ–Ї–∞–Ј–∞—В—М—Б—П –љ–µ–≤–Њ–Ј–Љ–Њ–ґ–љ–Њ–є, –њ–Њ—Б–Ї–Њ–ї—М–Ї—Г –∞–ї–≥–Њ—А–Є—В–Љ—Л —И–Є—Д—А–Њ–≤–∞–љ–Є—П, –Є—Б–њ–Њ–ї—М–Ј—Г–µ–Љ—Л–µ –≤ —И–Є—Д—А–Њ–≤–∞–љ–Є–Є, –Љ–Њ–≥—Г—В –±—Л—В—М –Њ—З–µ–љ—М —В—А—Г–і–љ—Л–Љ–Є, –µ—Б–ї–Є –љ–µ –љ–µ–≤–Њ–Ј–Љ–Њ–ґ–љ—Л–Љ–Є –і–ї—П —А–∞—Б—И–Є—Д—А–Њ–≤–Ї–Є. –Т –Ј–∞–њ–Є—Б–Ї–µ –Њ –≤—Л–Ї—Г–њ–µ –±—Г–і–µ—В –Њ–±—К—П—Б–љ–Є–Љ—Л–є, —З—В–Њ –њ—А–Њ–Є–Ј–Њ—И–ї–Њ –Є –Ї–∞–Ї –≤—Л –і–Њ–ї–ґ–љ—Л –њ—А–Є—Б—В—Г–њ–Є—В—М –Ї –≤–Њ—Б—Б—В–∞–љ–Њ–≤–ї–µ–љ–Є—О —Д–∞–є–ї–Њ–≤. –Ь–µ—В–Њ–і, –Ї–Њ—В–Њ—А—Л–є –Њ–љ–Є —А–µ–Ї–Њ–Љ–µ–љ–і—Г—О—В –≤–Ї–ї—О—З–∞–µ—В –≤ —Б–µ–±—П –њ–Њ–Ї—Г–њ–Ї—Г –Є—Е —А–∞—Б—И–Є—Д—А–Њ–≤—Й–Є–Ї–∞. –Т –Ј–∞–њ–Є—Б–Ї–µ –і–Њ–ї–ґ–љ—Л –±—Л—В—М —П–≤–љ–Њ –Њ—В–Њ–±—А–∞–ґ–∞—В—М—Б—П —Ж–µ–љ–∞ –і–ї—П —А–∞—Б—И–Є—Д—А–Њ–≤—Й–Є–Ї–∞, –љ–Њ –µ—Б–ї–Є —Н—В–Њ –љ–µ —В–∞–Ї, —Н—В–Њ –і–∞—Б—В –≤–∞–Љ –∞–і—А–µ—Б —Н–ї–µ–Ї—В—А–Њ–љ–љ–Њ–є –њ–Њ—З—В—Л, —З—В–Њ–±—Л —Б–≤—П–Ј–∞—В—М—Б—П —Б –Љ–Њ—И–µ–љ–љ–Є–Ї–∞–Љ–Є, —З—В–Њ–±—Л —Б–Њ–Ј–і–∞—В—М —Ж–µ–љ—Г. –Ю—З–µ–≤–Є–і–љ–Њ, —З—В–Њ –Љ—Л –љ–µ —А–µ–Ї–Њ–Љ–µ–љ–і—Г–µ–Љ –≤–∞–Љ –њ–ї–∞—В–Є—В—М, –њ–Њ –њ—А–Є—З–Є–љ–∞–Љ, —Г–ґ–µ –Њ–±—Б—Г–ґ–і–∞–µ–Љ—Л–Љ. –Т—Л –і–Њ–ї–ґ–љ—Л –і—Г–Љ–∞—В—М —В–Њ–ї—М–Ї–Њ –Њ–± –Њ–њ–ї–∞—В–µ –≤ –Ї–∞—З–µ—Б—В–≤–µ –њ–Њ—Б–ї–µ–і–љ–µ–≥–Њ —Б—А–µ–і—Б—В–≤–∞. –Я–Њ–њ—А–Њ–±—Г–є—В–µ –≤—Б–њ–Њ–Љ–љ–Є—В—М, –і–µ–ї–∞–ї–Є –ї–Є –≤—Л –Ї–Њ–≥–і–∞-–ї–Є–±–Њ —А–µ–Ј–µ—А–≤–љ–Њ–µ –Ї–Њ–њ–Є—А–Њ–≤–∞–љ–Є–µ, –≤–∞—И–Є —Д–∞–є–ї—Л –Љ–Њ–≥—Г—В —Е—А–∞–љ–Є—В—М—Б—П –≥–і–µ-—В–Њ. –С–µ—Б–њ–ї–∞—В–љ—Л–є —А–∞—Б—И–Є—Д—А–Њ–≤—Й–Є–Ї —В–∞–Ї–ґ–µ –Љ–Њ–ґ–µ—В –±—Л—В—М –≤–∞—А–Є–∞–љ—В–Њ–Љ. –Х—Б–ї–Є –≤—Л–Љ–Њ–≥–∞—В–µ–ї–µ–є —А–∞—Б—И–Є—Д—А–Њ–≤—Л–≤–∞–µ—В—Б—П, –Ї—В–Њ-—В–Њ –Љ–Њ–ґ–µ—В –±—Л—В—М –≤ —Б–Њ—Б—В–Њ—П–љ–Є–Є –≤—Л–њ—Г—Б—В–Є—В—М –њ—А–Њ–≥—А–∞–Љ–Љ—Г, –Ї–Њ—В–Њ—А–∞—П –±—Г–і–µ—В —А–∞–Ј–±–ї–Њ–Ї–Є—А–Њ–≤–∞—В—М .Hets file ransomware —Д–∞–є–ї—Л –±–µ—Б–њ–ї–∞—В–љ–Њ. –Я—А–Є–Љ–Є—В–µ —Н—В–Њ –≤–Њ –≤–љ–Є–Љ–∞–љ–Є–µ, –њ—А–µ–ґ–і–µ —З–µ–Љ –њ–ї–∞—В–Є—В—М —В—А–µ–±—Г–µ–Љ—Л–µ –і–µ–љ—М–≥–Є –і–∞–ґ–µ –њ–µ—А–µ—Б–µ–Ї–∞–µ—В –≤–∞—И —Г–Љ. –Т–∞–Љ –љ–µ –љ—Г–ґ–љ–Њ –±—Г–і–µ—В –±–µ—Б–њ–Њ–Ї–Њ–Є—В—М—Б—П, –µ—Б–ї–Є –≤–∞—И–µ —Г—Б—В—А–Њ–є—Б—В–≤–Њ –±—Л–ї–Њ –Ј–∞–≥—А—П–Ј–љ–µ–љ–Њ —Б–љ–Њ–≤–∞ –Є–ї–Є —А–∞–Ј–±–Є–ї—Б—П, –µ—Б–ї–Є –≤—Л –≤–ї–Њ–ґ–Є–ї–Є —З–∞—Б—В—М —Н—В–Є—Е –і–µ–љ–µ–≥ –≤ –Ї–∞–Ї–Њ–є-—В–Њ –≤–∞—А–Є–∞–љ—В —А–µ–Ј–µ—А–≤–љ–Њ–≥–Њ –Ї–Њ–њ–Є—А–Њ–≤–∞–љ–Є—П. –Х—Б–ї–Є —А–µ–Ј–µ—А–≤–љ–∞—П –Ї–∞–њ–Њ—В–Њ–Љ –±—Л–ї–∞ —Б–і–µ–ї–∞–љ–∞ –і–Њ –Ј–∞—А–∞–ґ–µ–љ–Є—П, –≤—Л –Љ–Њ–ґ–µ—В–µ –≤–Њ—Б—Б—В–∞–љ–Њ–≤–Є—В—М —Д–∞–є–ї—Л –њ–Њ—Б–ї–µ —Г–і–∞–ї–µ–љ–Є—П .Hets file ransomware –≤–Є—А—Г—Б–∞. –Я–Њ–њ—А–Њ–±—Г–є—В–µ –Њ–Ј–љ–∞–Ї–Њ–Љ–Є—В—М—Б—П —Б —В–µ–Љ, –Ї–∞–Ї –≤—Л–Љ–Њ–≥–∞—В–µ–ї–µ–є —А–∞—Б–њ—А–Њ—Б—В—А–∞–љ—П–µ—В—Б—П, —В–∞–Ї —З—В–Њ –≤—Л –Љ–Њ–ґ–µ—В–µ —Г–≤–µ—А–љ—Г—В—М—Б—П –Њ—В –љ–µ–≥–Њ –≤ –±—Г–і—Г—Й–µ–Љ. –Т—Л –≤ –њ–µ—А–≤—Г—О –Њ—З–µ—А–µ–і—М –і–Њ–ї–ґ–љ—Л –≤—Б–µ–≥–і–∞ –Њ–±–љ–Њ–≤–ї—П—В—М –њ—А–Њ–≥—А–∞–Љ–Љ–љ–Њ–µ –Њ–±–µ—Б–њ–µ—З–µ–љ–Є–µ, —В–Њ–ї—М–Ї–Њ —Б–Ї–∞—З–∞—В—М –Є–Ј –±–µ–Ј–Њ–њ–∞—Б–љ—Л—Е / –Ј–∞–Ї–Њ–љ–љ—Л—Е –Є—Б—В–Њ—З–љ–Є–Ї–Њ–≤ –Є –Њ—Б—В–∞–љ–Њ–≤–Є—В—М —Б–ї—Г—З–∞–є–љ—Л–Љ –Њ—В–Ї—А—Л—В–Є–µ–Љ —Д–∞–є–ї–Њ–≤, –њ—А–Є–Ї—А–µ–њ–ї–µ–љ–љ—Л—Е –Ї —Н–ї–µ–Ї—В—А–Њ–љ–љ–Њ–є –њ–Њ—З—В–µ.

–°–њ–Њ—Б–Њ–±—Л —Г–і–∞–ї–µ–љ–Є—П .Hets file ransomware

–Ш—Б–њ–Њ–ї—М–Ј—Г–є—В–µ –њ—А–Њ–≥—А–∞–Љ–Љ–љ–Њ–µ –Њ–±–µ—Б–њ–µ—З–µ–љ–Є–µ –і–ї—П –±–Њ—А—М–±—Л —Б –≤—А–µ–і–Њ–љ–Њ—Б–љ—Л–Љ –њ—А–Њ–≥—А–∞–Љ–Љ–љ—Л–Љ –Њ–±–µ—Б–њ–µ—З–µ–љ–Є–µ–Љ, —З—В–Њ–±—Л –њ–Њ–ї—Г—З–Є—В—М —Д–∞–є–ї —И–Є—Д—А–Њ–≤–∞–љ–Є—П –≤—А–µ–і–Њ–љ–Њ—Б–љ—Л—Е –њ—А–Њ–≥—А–∞–Љ–Љ –Њ—В –≤–∞—И–µ–є —Б–Є—Б—В–µ–Љ—Л, –µ—Б–ї–Є –Њ–љ–∞ –≤—Б–µ –µ—Й–µ –Њ—Б—В–∞–µ—В—Б—П. –Х—Б–ї–Є —Г –≤–∞—Б –љ–µ—В –Њ–њ—Л—В–∞ —А–∞–±–Њ—В—Л —Б –Ї–Њ–Љ–њ—М—О—В–µ—А–∞–Љ–Є, –≤—Л –Љ–Њ–ґ–µ—В–µ —Б–ї—Г—З–∞–є–љ–Њ –љ–∞–љ–µ—Б—В–Є –і–Њ–њ–Њ–ї–љ–Є—В–µ–ї—М–љ—Л–є —Г—Й–µ—А–± –њ—А–Є –њ–Њ–њ—Л—В–Ї–µ –Є—Б–њ—А–∞–≤–Є—В—М .Hets file ransomware –≤–Є—А—Г—Б –≤—А—Г—З–љ—Г—О. –Т—Л–±–Њ—А –Є—Б–њ–Њ–ї—М–Ј–Њ–≤–∞–љ–Є—П —Г—В–Є–ї–Є—В—Л —Г–і–∞–ї–µ–љ–Є—П –≤—А–µ–і–Њ–љ–Њ—Б–љ—Л—Е –њ—А–Њ–≥—А–∞–Љ–Љ —П–≤–ї—П–µ—В—Б—П –ї—Г—З—И–Є–Љ –≤—Л–±–Њ—А–Њ–Љ. –Я—А–Њ–≥—А–∞–Љ–Љ–∞ —Г–і–∞–ї–µ–љ–Є—П –≤—А–µ–і–Њ–љ–Њ—Б–љ—Л—Е –њ—А–Њ–≥—А–∞–Љ–Љ –њ—А–Њ–Є–Ј–≤–Њ–і–Є—В—Б—П —Б —Ж–µ–ї—М—О —Г—Е–Њ–і–∞ –Ј–∞ —Н—В–Є–Љ–Є –Є–љ—Д–µ–Ї—Ж–Є—П–Љ–Є, –≤ –Ј–∞–≤–Є—Б–Є–Љ–Њ—Б—В–Є –Њ—В –Ї–Њ—В–Њ—А—Л—Е –≤—Л —А–µ—И–Є–ї–Є, —Н—В–Њ –Љ–Њ–ґ–µ—В –і–∞–ґ–µ –њ—А–µ–і–Њ—В–≤—А–∞—В–Є—В—М –Є–љ—Д–µ–Ї—Ж–Є—О. –Т—Л–±–µ—А–Є—В–µ –њ—А–Њ–≥—А–∞–Љ–Љ–љ–Њ–µ –Њ–±–µ—Б–њ–µ—З–µ–љ–Є–µ –і–ї—П —Г–і–∞–ї–µ–љ–Є—П –≤—А–µ–і–Њ–љ–Њ—Б–љ—Л—Е –њ—А–Њ–≥—А–∞–Љ–Љ, –Ї–Њ—В–Њ—А–Њ–µ –Љ–Њ–ґ–µ—В –љ–∞–Є–ї—Г—З—И–Є–Љ –Њ–±—А–∞–Ј–Њ–Љ —Б–њ—А–∞–≤–Є—В—М—Б—П —Б –≤–∞—И–µ–є —Б–Є—В—Г–∞—Ж–Є–µ–є, –Є –≤—Л–њ–Њ–ї–љ–Є—В—М –њ–Њ–ї–љ–Њ–µ —Б–Ї–∞–љ–Є—А–Њ–≤–∞–љ–Є–µ —Г—Б—В—А–Њ–є—Б—В–≤–∞, –Ї–∞–Ї —В–Њ–ї—М–Ї–Њ –≤—Л —Г—Б—В–∞–љ–Њ–≤–Є—В–µ –µ–≥–Њ. –Э–µ –Њ–ґ–Є–і–∞–є—В–µ, —З—В–Њ –Є–љ—Б—В—А—Г–Љ–µ–љ—В –њ–Њ –±–Њ—А—М–±–µ —Б –≤—А–µ–і–Њ–љ–Њ—Б–љ—Л–Љ –Я–Ю –њ–Њ–Љ–Њ–ґ–µ—В –≤–∞–Љ –≤–Њ—Б—Б—В–∞–љ–Њ–≤–Є—В—М —Д–∞–є–ї, –њ–Њ—В–Њ–Љ—Г —З—В–Њ –Њ–љ –љ–µ —Б–Љ–Њ–ґ–µ—В —Н—В–Њ–≥–Њ —Б–і–µ–ї–∞—В—М. –Х—Б–ї–Є –≤—Л —Г–≤–µ—А–µ–љ—Л, —З—В–Њ –≤–∞—И–µ —Г—Б—В—А–Њ–є—Б—В–≤–Њ —З–Є—Б—В–Њ, —А–∞–Ј–±–ї–Њ–Ї–Є—А–Њ–≤–Ї–∞ .Hets file ransomware —Д–∞–є–ї–Њ–≤ –Є–Ј —А–µ–Ј–µ—А–≤–љ–Њ–≥–Њ –Ї–Њ–њ–Є—А–Њ–≤–∞–љ–Є—П.

Offers

–°–Ї–∞—З–∞—В—М —Г—В–Є–ї–Є—В—Гto scan for .Hets file ransomwareUse our recommended removal tool to scan for .Hets file ransomware. Trial version of provides detection of computer threats like .Hets file ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft –Њ–±–Ј–Њ—А –і–µ—В–∞–ї–Є WiperSoft —П–≤–ї—П–µ—В—Б—П –Є–љ—Б—В—А—Г–Љ–µ–љ—В–Њ–Љ –±–µ–Ј–Њ–њ–∞—Б–љ–Њ—Б—В–Є, –Ї–Њ—В–Њ—А—Л–є –Њ–±–µ—Б–њ–µ—З–Є–≤–∞–µ—В –±–µ–Ј–Њ–њ–∞—Б–љ–Њ—Б—В–Є –≤ —А–µ–∞–ї—М–љ–Њ–Љ –≤ ...

–°–Ї–∞—З–∞—В—М|–±–Њ–ї—М—И–µ

–≠—В–Њ MacKeeper –≤–Є—А—Г—Б?MacKeeper —Н—В–Њ –љ–µ –≤–Є—А—Г—Б, –Є —Н—В–Њ –љ–µ –∞—Д–µ—А–∞. –•–Њ—В—П —Б—Г—Й–µ—Б—В–≤—Г—О—В —А–∞–Ј–ї–Є—З–љ—Л–µ –Љ–љ–µ–љ–Є—П –Њ –њ—А–Њ–≥—А–∞–Љ–Љ–µ –≤ –Ш–љ—В–µ—А–љ–µ—В–µ, –Љ–љ ...

–°–Ї–∞—З–∞—В—М|–±–Њ–ї—М—И–µ

–•–Њ—В—П —Б–Њ–Ј–і–∞—В–µ–ї–Є –∞–љ—В–Є–≤–Є—А—Г—Б–љ–Њ–є –њ—А–Њ–≥—А–∞–Љ–Љ—Л MalwareBytes –µ—Й–µ –љ–µ –і–Њ–ї–≥–Њ –Ј–∞–љ–Є–Љ–∞—О—В—Б—П —Н—В–Є–Љ –±–Є–Ј–љ–µ—Б–Њ–Љ, –Њ–љ–Є –≤–Њ—Б–њ–Њ–ї–љ—П—О—В —Н—В–Њ—В –љ–µ–і– ...

–°–Ї–∞—З–∞—В—М|–±–Њ–ї—М—И–µ

Quick Menu

—И–∞–≥ 1. –£–і–∞–ї–Є—В–µ .Hets file ransomware, –Є—Б–њ–Њ–ї—М–Ј—Г—П –±–µ–Ј–Њ–њ–∞—Б–љ—Л–є —А–µ–ґ–Є–Љ —Б –њ–Њ–і–і–µ—А–ґ–Ї–Њ–є —Б–µ—В–Є.

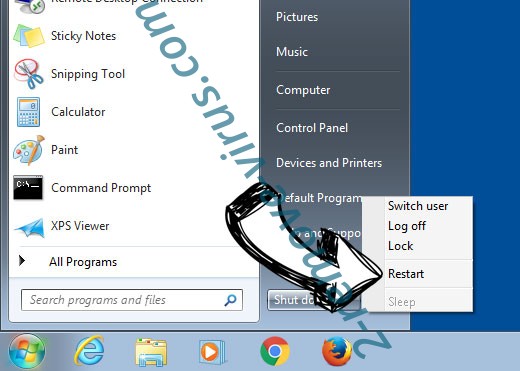

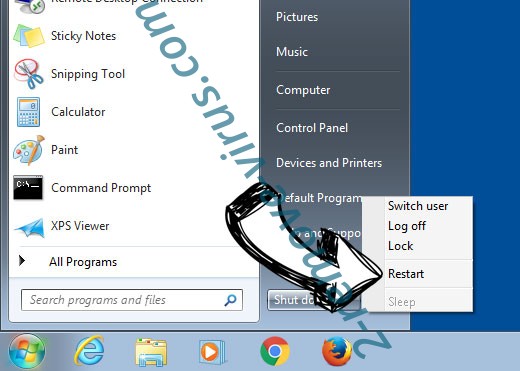

–£–і–∞–ї–Є—В—М .Hets file ransomware –Є–Ј Windows 7/Windows Vista/Windows XP

- –Э–∞–ґ–Љ–Є—В–µ –Ї–љ–Њ–њ–Ї—Г –Я—Г—Б–Ї –Є –≤—Л–±–µ—А–Є—В–µ –њ—Г–љ–Ї—В –Ч–∞–≤–µ—А—И–µ–љ–Є–µ —А–∞–±–Њ—В—Л.

- –Т—Л–±–µ—А–Є—В–µ –Я–µ—А–µ–Ј–∞–≥—А—Г–Ј–Ї–∞ –Є –љ–∞–ґ–Љ–Є—В–µ –Ї–љ–Њ–њ–Ї—Г –Ю–Ъ.

- –Э–∞—З–љ–Є—В–µ, –љ–∞–ґ–∞–≤ F8, –Ї–Њ–≥–і–∞ –≤–∞—И –Ї–Њ–Љ–њ—М—О—В–µ—А –љ–∞—З–Є–љ–∞–µ—В –Ј–∞–≥—А—Г–Ј–Ї—Г.

- –Т —А–∞–Ј–і–µ–ї–µ –Ф–Њ–њ–Њ–ї–љ–Є—В–µ–ї—М–љ—Л–µ –≤–∞—А–Є–∞–љ—В—Л –Ј–∞–≥—А—Г–Ј–Ї–Є –≤—Л–±–µ—А–Є—В–µ –±–µ–Ј–Њ–њ–∞—Б–љ—Л–є —А–µ–ґ–Є–Љ —Б –њ–Њ–і–і–µ—А–ґ–Ї–Њ–є —Б–µ—В–Є.

- –Ю—В–Ї—А–Њ–є—В–µ –±—А–∞—Г–Ј–µ—А –Є —Б–Ї–∞—З–∞—В—М anti-malware —Г—В–Є–ї–Є—В–∞.

- –Ш—Б–њ–Њ–ї—М–Ј—Г–є—В–µ —Г—В–Є–ї–Є—В—Г –і–ї—П —Г–і–∞–ї–µ–љ–Є—П .Hets file ransomware

–£–і–∞–ї–Є—В—М .Hets file ransomware –Є–Ј Windows 8/Windows 10

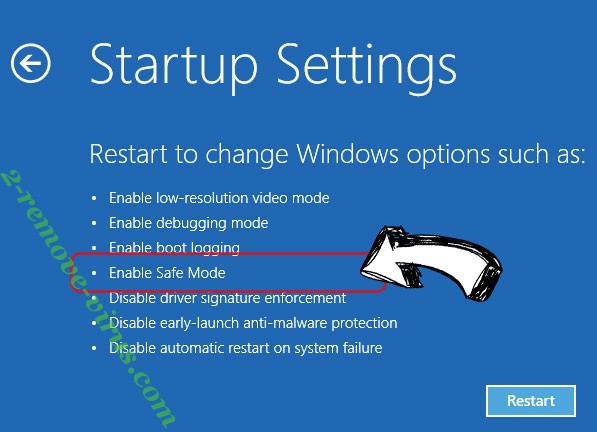

- –Э–∞ —Н–Ї—А–∞–љ–µ –≤—Е–Њ–і–∞ –≤ —Б–Є—Б—В–µ–Љ—Г Windows –љ–∞–ґ–Љ–Є—В–µ –Ї–љ–Њ–њ–Ї—Г –њ–Є—В–∞–љ–Є—П.

- –Э–∞–ґ–Љ–Є—В–µ –Є —Г–і–µ—А–ґ–Є–≤–∞–є—В–µ –Ї–ї–∞–≤–Є—И—Г Shift –Є –≤—Л–±–µ—А–Є—В–µ –Я–µ—А–µ–Ј–∞–њ—Г—Б—В–Є—В—М.

- –Я–µ—А–µ–є—В–Є –Ї Troubleshoot вЖТ Advanced options вЖТ Start Settings.

- –Т—Л–±–µ—А–Є—В–µ –Т–Ї–ї—О—З–Є—В—М –±–µ–Ј–Њ–њ–∞—Б–љ—Л–є —А–µ–ґ–Є–Љ –Є–ї–Є –±–µ–Ј–Њ–њ–∞—Б–љ—Л–є —А–µ–ґ–Є–Љ —Б –њ–Њ–і–і–µ—А–ґ–Ї–Њ–є —Б–µ—В–Є –≤ —А–∞–Ј–і–µ–ї–µ –Я–∞—А–∞–Љ–µ—В—А—Л –Ј–∞–њ—Г—Б–Ї–∞.

- –Э–∞–ґ–Љ–Є—В–µ –Ї–љ–Њ–њ–Ї—Г –Я–µ—А–µ–Ј–∞–≥—А—Г–Ј–Ї–∞.

- –Ю—В–Ї—А–Њ–є—В–µ –≤–µ–±-–±—А–∞—Г–Ј–µ—А –Є –Ј–∞–≥—А—Г–Ј–Є—В–µ —Б—А–µ–і—Б—В–≤–Њ –і–ї—П —Г–і–∞–ї–µ–љ–Є—П –≤—А–µ–і–Њ–љ–Њ—Б–љ—Л—Е –њ—А–Њ–≥—А–∞–Љ–Љ.

- –Ш—Б–њ–Њ–ї—М–Ј—Г–є—В–µ –њ—А–Њ–≥—А–∞–Љ–Љ–љ–Њ–µ –Њ–±–µ—Б–њ–µ—З–µ–љ–Є–µ –і–ї—П —Г–і–∞–ї–µ–љ–Є—П .Hets file ransomware

—И–∞–≥ 2. –Т–Њ—Б—Б—В–∞–љ–Њ–≤–ї–µ–љ–Є–µ —Д–∞–є–ї–Њ–≤ —Б –њ–Њ–Љ–Њ—Й—М—О –≤–Њ—Б—Б—В–∞–љ–Њ–≤–ї–µ–љ–Є—П —Б–Є—Б—В–µ–Љ—Л

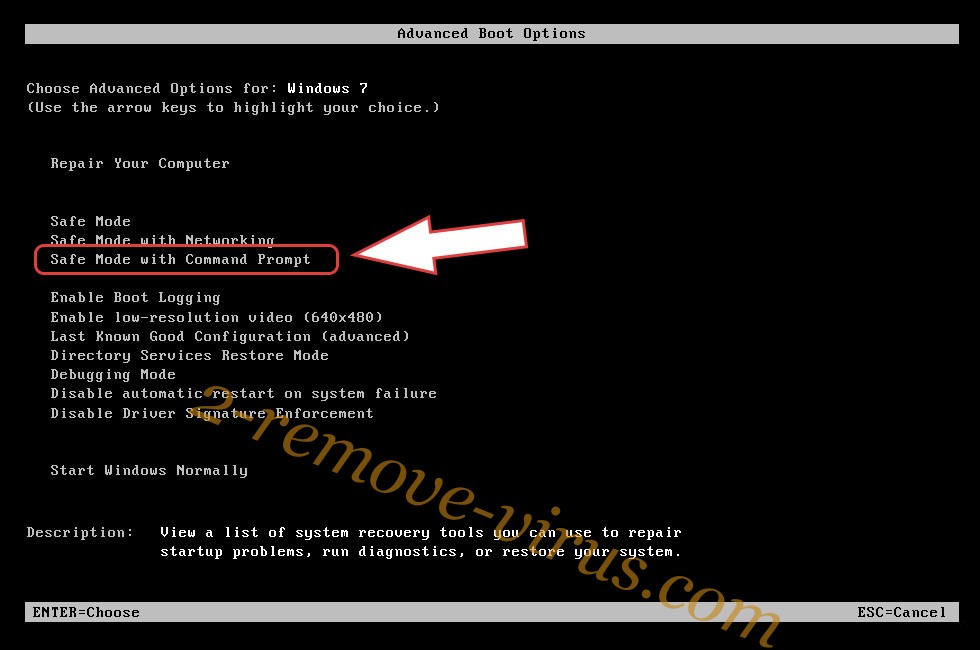

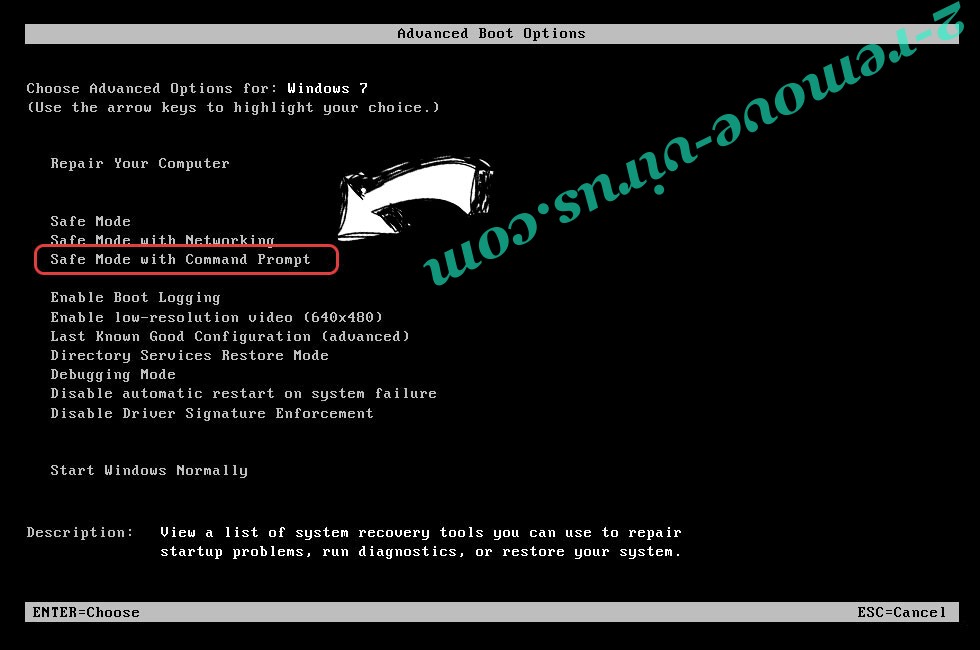

–£–і–∞–ї–Є—В—М .Hets file ransomware –Є–Ј Windows 7/Windows Vista/Windows XP

- –Э–∞–ґ–Љ–Є—В–µ –Ї–љ–Њ–њ–Ї—Г –Я—Г—Б–Ї –Є –≤—Л–±–µ—А–Є—В–µ –Ч–∞–≤–µ—А—И–µ–љ–Є–µ —А–∞–±–Њ—В—Л.

- –Т—Л–±–µ—А–Є—В–µ –Я–µ—А–µ–Ј–∞–≥—А—Г–Ј–Ї–∞ –Є OK

- –Ъ–Њ–≥–і–∞ –≤–∞—И –Ї–Њ–Љ–њ—М—О—В–µ—А –љ–∞—З–Є–љ–∞–µ—В –Ј–∞–≥—А—Г–Ј–Ї—Г, –љ–∞–ґ–Љ–Є—В–µ –Ї–ї–∞–≤–Є—И—Г F8 –љ–µ—Б–Ї–Њ–ї—М–Ї–Њ —А–∞–Ј, —З—В–Њ–±—Л –Њ—В–Ї—А—Л—В—М –і–Њ–њ–Њ–ї–љ–Є—В–µ–ї—М–љ—Л–µ –њ–∞—А–∞–Љ–µ—В—А—Л –Ј–∞–≥—А—Г–Ј–Ї–Є

- –Т—Л–±–µ—А–Є—В–µ –Ї–Њ–Љ–∞–љ–і—Г –Є–Ј —Б–њ–Є—Б–Ї–∞.

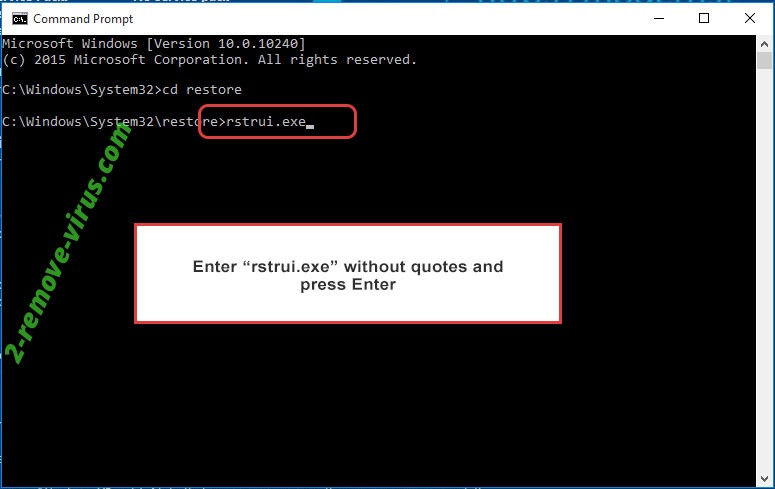

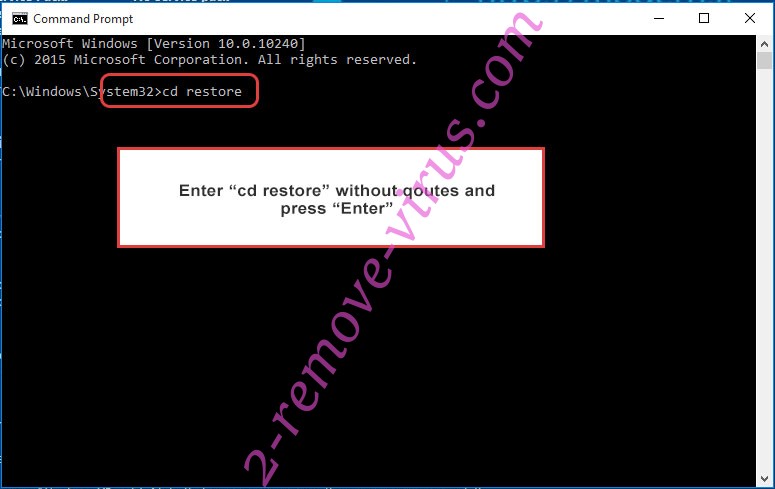

- –Т–≤–µ–і–Є—В–µ cd restore –Є –љ–∞–ґ–Љ–Є—В–µ Enter.

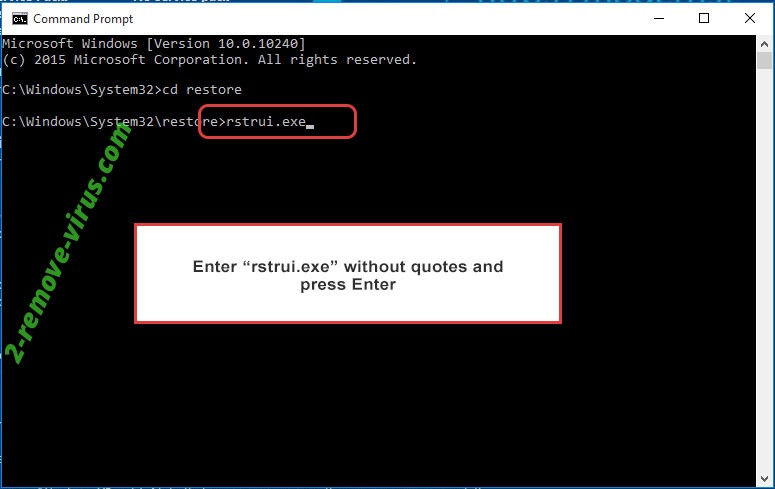

- –Т–≤–µ–і–Є—В–µ rstrui.exe –Є –љ–∞–ґ–Љ–Є—В–µ –Ї–ї–∞–≤–Є—И—Г Enter.

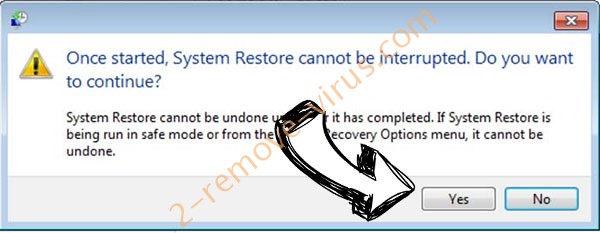

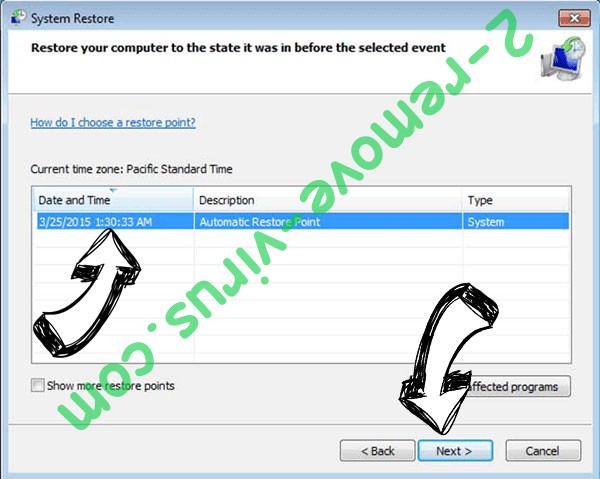

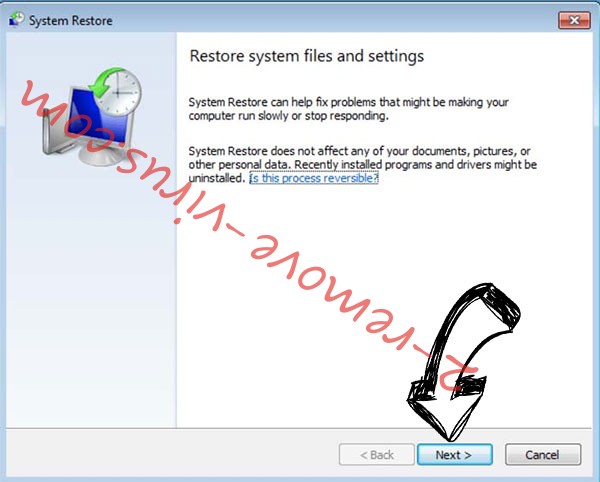

- –Т –љ–Њ–≤–Њ–Љ –Њ–Ї–љ–µ –љ–∞–ґ–Љ–Є—В–µ –Ф–∞–ї–µ–µ –Є –≤—Л–±–µ—А–Є—В–µ —В–Њ—З–Ї—Г –≤–Њ—Б—Б—В–∞–љ–Њ–≤–ї–µ–љ–Є—П –і–Њ –Є–љ—Д–µ–Ї—Ж–Є–Є.

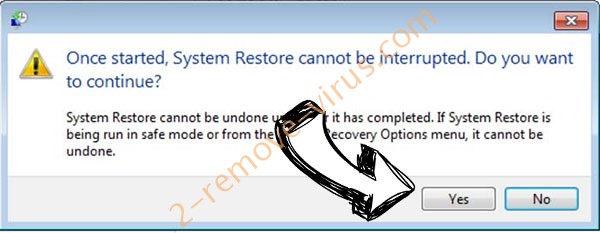

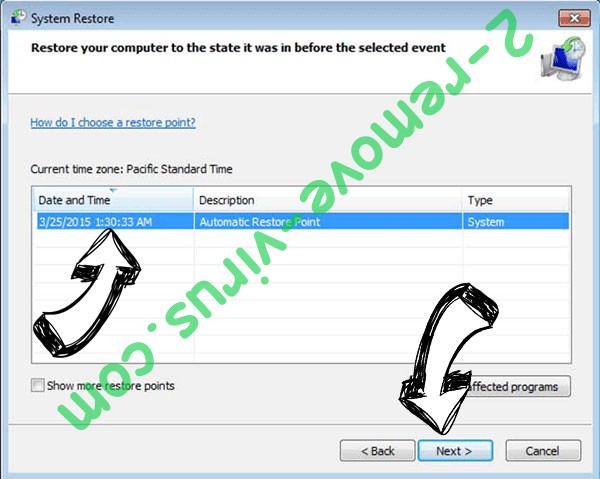

- –°–љ–Њ–≤–∞ –љ–∞–ґ–Љ–Є—В–µ –Ї–љ–Њ–њ–Ї—Г –Ф–∞–ї–µ–µ –Є –љ–∞–ґ–Љ–Є—В–µ –Ї–љ–Њ–њ–Ї—Г –Ф–∞, —З—В–Њ–±—Л –љ–∞—З–∞—В—М –≤–Њ—Б—Б—В–∞–љ–Њ–≤–ї–µ–љ–Є–µ —Б–Є—Б—В–µ–Љ—Л.

–£–і–∞–ї–Є—В—М .Hets file ransomware –Є–Ј Windows 8/Windows 10

- –Э–∞–ґ–Љ–Є—В–µ –Ї–љ–Њ–њ–Ї—Г –њ–Є—В–∞–љ–Є—П –љ–∞ —Н–Ї—А–∞–љ –≤—Е–Њ–і–∞ Windows.

- –Э–∞–ґ–Љ–Є—В–µ –Є —Г–і–µ—А–ґ–Є–≤–∞–є—В–µ –Ї–ї–∞–≤–Є—И—Г Shift –Є –љ–∞–ґ–Љ–Є—В–µ –Ї–љ–Њ–њ–Ї—Г –Я–µ—А–µ–Ј–∞–њ—Г—Б—В–Є—В—М.

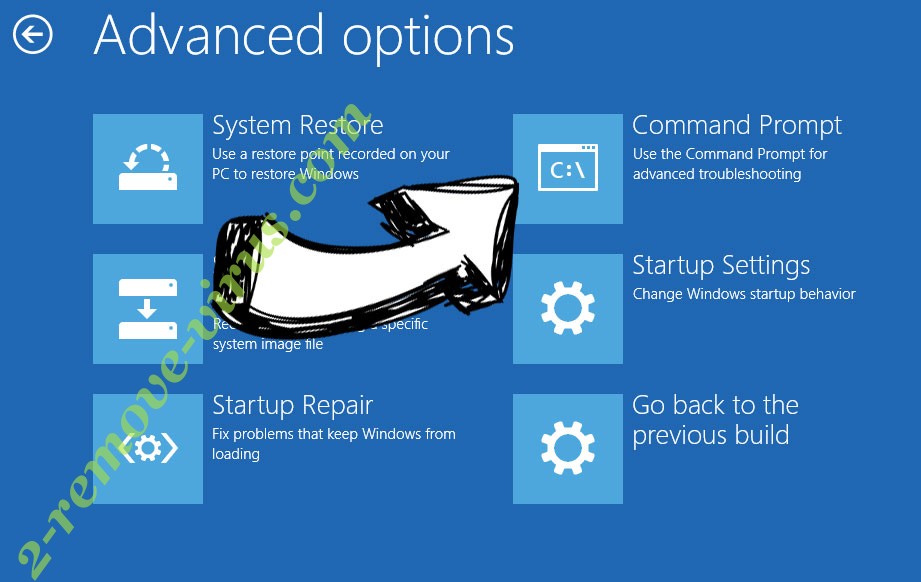

- –Т—Л–±–µ—А–Є—В–µ –£—Б—В—А–∞–љ–µ–љ–Є–µ –љ–µ–Є—Б–њ—А–∞–≤–љ–Њ—Б—В–µ–є –Є –њ–µ—А–µ–є–і–Є—В–µ –і–Њ–њ–Њ–ї–љ–Є—В–µ–ї—М–љ—Л–µ –њ–∞—А–∞–Љ–µ—В—А—Л.

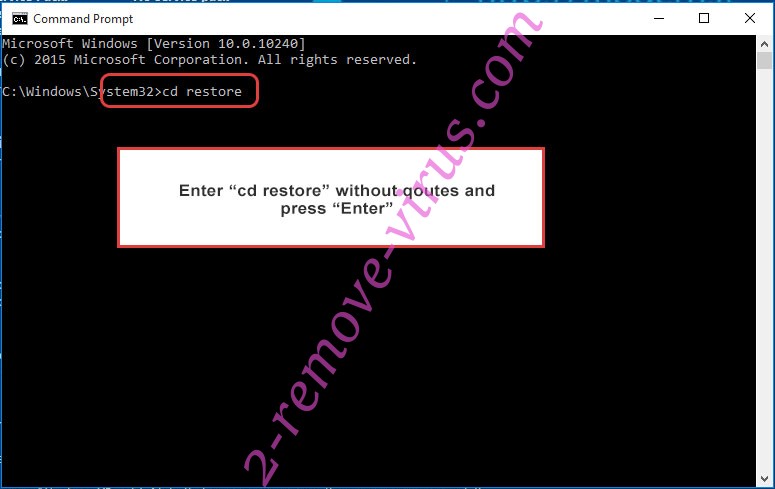

- –Т—Л–±–µ—А–Є—В–µ –Ъ–Њ–Љ–∞–љ–і–љ–∞—П —Б—В—А–Њ–Ї–∞ –Є –≤—Л–±–µ—А–Є—В–µ –Ї–Њ–Љ–∞–љ–і—Г –Я–µ—А–µ–Ј–∞–њ—Г—Б—В–Є—В—М.

- –Т –Ї–Њ–Љ–∞–љ–і–љ–Њ–є —Б—В—А–Њ–Ї–µ –≤–≤–µ–і–Є—В–µ cd restore –Є –љ–∞–ґ–Љ–Є—В–µ Enter.

- –Т–≤–µ–і–Є—В–µ rstrui.exe –Є –љ–∞–ґ–Љ–Є—В–µ Enter –µ—Й–µ —А–∞–Ј.

- –Э–∞–ґ–Љ–Є—В–µ –Ї–љ–Њ–њ–Ї—Г –Ф–∞–ї–µ–µ –≤ –Њ–Ї–љ–µ –Т–Њ—Б—Б—В–∞–љ–Њ–≤–ї–µ–љ–Є–µ —Б–Є—Б—В–µ–Љ—Л.

- –Т—Л–±–µ—А–Є—В–µ —В–Њ—З–Ї—Г –≤–Њ—Б—Б—В–∞–љ–Њ–≤–ї–µ–љ–Є—П –і–Њ –Є–љ—Д–µ–Ї—Ж–Є–Є.

- –Э–∞–ґ–Љ–Є—В–µ –Ї–љ–Њ–њ–Ї—Г –Ф–∞–ї–µ–µ, –∞ –Ј–∞—В–µ–Љ –љ–∞–ґ–Љ–Є—В–µ –Ї–љ–Њ–њ–Ї—Г –Ф–∞, —З—В–Њ–±—Л –≤–Њ—Б—Б—В–∞–љ–Њ–≤–Є—В—М —Б–Є—Б—В–µ–Љ—Г.