Что можно сказать об этом .IPM ransomware вирусе

.IPM ransomware рассматривается как серьезная угроза, известная как вымогателей или файл шифрования вредоносных программ. Если вымогателей было то, что вы никогда не слышали до сих пор, вы находитесь в шоке. Мощные алгоритмы шифрования используются для шифрования файлов, и если ваш действительно заблокирован, вы не сможете получить к ним доступ больше. Поскольку кодирование вредоносных программ может означать постоянную потерю файлов, это классифицируется как очень опасная инфекция.

Вам будет предоставлена возможность восстановления файлов, если вы платите выкуп, но этот вариант не рекомендуется по нескольким причинам. Вполне возможно, что вы не получите ваши данные расшифрованы даже после оплаты, так что вы можете просто в конечном итоге тратить свои деньги ни за что. Имейте в виду, что вы надеетесь, что люди, которые шифровали ваши данные, в первую очередь будет чувствовать себя обязанным помочь вам в восстановлении данных, когда у них есть выбор просто принимать ваши деньги. Вы должны также принять во внимание, что деньги пойдут в будущей преступной деятельности. Вымогателей уже стоит много денег для бизнеса, вы действительно хотите, чтобы поддержать это. Люди также понимают, что они могут сделать легкие деньги, и когда люди платят выкуп, они делают вымогателей промышленности привлекательным для тех видов людей. Покупка резервного копирования с запрошенными деньгами было бы лучше, потому что если вы когда-нибудь положить в такого рода ситуации снова, вы можете просто восстановить данные из резервного копирования и не беспокоиться о потере их. Если резервное копирование было сделано до того, как файл, кодируя вредоносное программное обеспечение, заразил вашу систему, вы можете просто исправить .IPM ransomware вирус и восстановить файлы. Методы шифрования вредоносных программ могут быть вам незнакомы, и мы объясним наиболее распространенные способы ниже.

Как вы получили вымогателей

Несколько основных способов используются для распространения файла кодирования вредоносного программного обеспечения, таких как спам-сообщения и вредоносные загрузки. Поскольку многие пользователи не осторожно относятся к тому, как они используют свою электронную почту или откуда они загружают, файл шифрования вредоносного программного обеспечения распространителей не должны придумать методы, которые являются более сложными. Более сложные способы могут быть использованы, а также, хотя они не так популярны. Преступники просто должны использовать известное название компании, написать убедительное письмо, добавить зараженный файл на электронную почту и отправить его потенциальным жертвам. Вы будете часто сталкиваются с темами о деньгах в этих письмах, потому что люди более склонны падать на такого рода темы. Хакеры также часто притворяются из Amazon, и предупреждают возможных жертв, что там были некоторые странные действия наблюдается в их счету, который будет немедленно поощрять человека, чтобы открыть вложение. Есть определенные вещи, которые вы должны быть начеку перед открытием вложений электронной почты. Проверьте отправителя, чтобы увидеть, если это кто-то вы знакомы с. Если отправитель оказывается кем-то, кого вы знаете, не спешите открывать файл, сначала тщательно проверьте адрес электронной почты. Ищите очевидные грамматические ошибки, они часто вопиющие. Другой значительный ключ может быть ваше имя не используется в любом месте, если, скажем, вы используете Amazon, и они должны были по электронной почте вам, они не будут использовать общие приветствия, как Уважаемые клиента / член / пользователь, а вместо этого будет использовать имя, которое вы предоставили им. Это также возможно для вымогателей использовать слабые места в системах, чтобы заразить. Все программы имеют слабые места, но когда они обнаружены, они, как правило, патч поставщиков, так что вредоносные программы не могут использовать его, чтобы попасть в систему. Тем не менее, как широко распространены атаки вымогателей доказали, не все устанавливает эти обновления. Поскольку многие вредоносные программы могут использовать эти слабые места, это так важно, что вы регулярно обновляете программное обеспечение. Если вы обнаружите, что уведомления об обновлении являются проблемно, их можно настроить для автоматической установки.

Что вы можете сделать с вашими данными

Файл кодирования вредоносных программ только цели определенных файлов, и когда они найдены, они заблокированы почти сразу. Ваши файлы не будут доступны, так что даже если вы не видите, что происходит в начале, вы будете знать, в конце концов. Вы увидите, что все затронутые файлы имеют странные расширения, добавленные к ним, и это, вероятно, помогло вам определить вредоносное ПО шифрования данных. К сожалению, декодирование файлов может оказаться невозможным, если бы данные, шифрующие вредоносное программное обеспечение, использовали сильный алгоритм шифрования. Вы заметите записку о выкупе, которая будет описывать то, что случилось с вашими данными. Что мошенники предложат вам сделать, это использовать их платный инструмент расшифровки, и предупредить, что вы можете повредить ваши файлы, если другой метод был использован. Цена для расшифровщика должна быть указана в примечании, но если это не так, вам будет предложено отправить им по электронной почте, чтобы установить цену, так что вы платите зависит от того, насколько вы цените ваши данные. Оплата дешифровщика не является рекомендуемым вариантом по причинам, которые мы уже обсуждали выше. Когда вы пробовали все другие варианты, только тогда вы должны думать об оплате. Может быть, вы забыли, что вы сделали резервную переподготовку для файлов. Или, если вам повезет, кто-то, возможно, разработал и бесплатный расшифровщик. Бесплатная утилита расшифровки может быть доступна, если кто-то смог расшифровать данные, кодирующих вредоносные программы. Прежде чем вы решите заплатить, посмотрите на этот вариант. Покупка резервного копирования с этой суммой может быть более полезным. Если вы сделали резервную произву, прежде чем инфекция произошла, вы должны быть в состоянии восстановить их оттуда после того, как вы прекратить .IPM ransomware вирус. Если вы теперь знакомы с программой кодирования данных, вы должны быть в состоянии защитить устройство от угроз такого рода. По крайней мере, прекратить открытие вложений электронной почты влево и вправо, обновить программы, и только скачать из источников, которые вы знаете, чтобы быть законным.

.IPM ransomware Удаления

Если файл, шифрующий вредоносное ПО, остается на вашем устройстве, утилита удаления вредоносных программ должна быть использована для его прекращения. Чтобы вручную исправить .IPM ransomware вирус не простой процесс, и вы можете в конечном итоге чего о больше вреда. Вместо этого использование утилиты по борьбе с вредоносными программами не поставит под угрозу ваше устройство дальше. Он также может остановить будущие вымогателей от входа, в дополнение к помогая вам избавиться от этого. Так выбрать программу, установить его, чтобы он сканировать устройство и как только файл шифрования вредоносных программ находится, избавиться от него. Тем не менее, анти-вредоносный инструмент он не в состоянии восстановить ваши данные. После очистки инфекции убедитесь, что вы приобретаете резервную копию и регулярно делайте копии всех необходимых данных.

Offers

Скачать утилитуto scan for .IPM ransomwareUse our recommended removal tool to scan for .IPM ransomware. Trial version of provides detection of computer threats like .IPM ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft обзор детали WiperSoft является инструментом безопасности, который обеспечивает безопасности в реальном в ...

Скачать|больше

Это MacKeeper вирус?MacKeeper это не вирус, и это не афера. Хотя существуют различные мнения о программе в Интернете, мн ...

Скачать|больше

Хотя создатели антивирусной программы MalwareBytes еще не долго занимаются этим бизнесом, они восполняют этот нед� ...

Скачать|больше

Quick Menu

шаг 1. Удалите .IPM ransomware, используя безопасный режим с поддержкой сети.

Удалить .IPM ransomware из Windows 7/Windows Vista/Windows XP

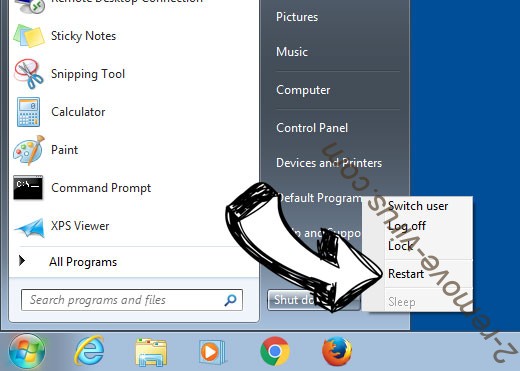

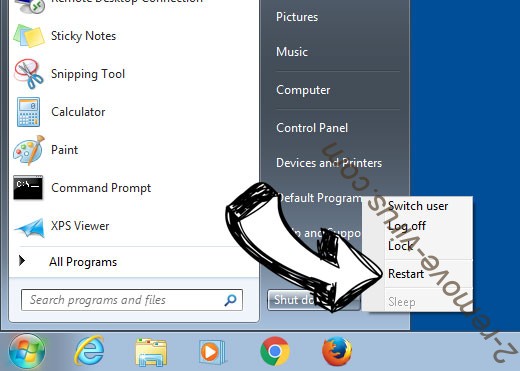

- Нажмите кнопку Пуск и выберите пункт Завершение работы.

- Выберите Перезагрузка и нажмите кнопку ОК.

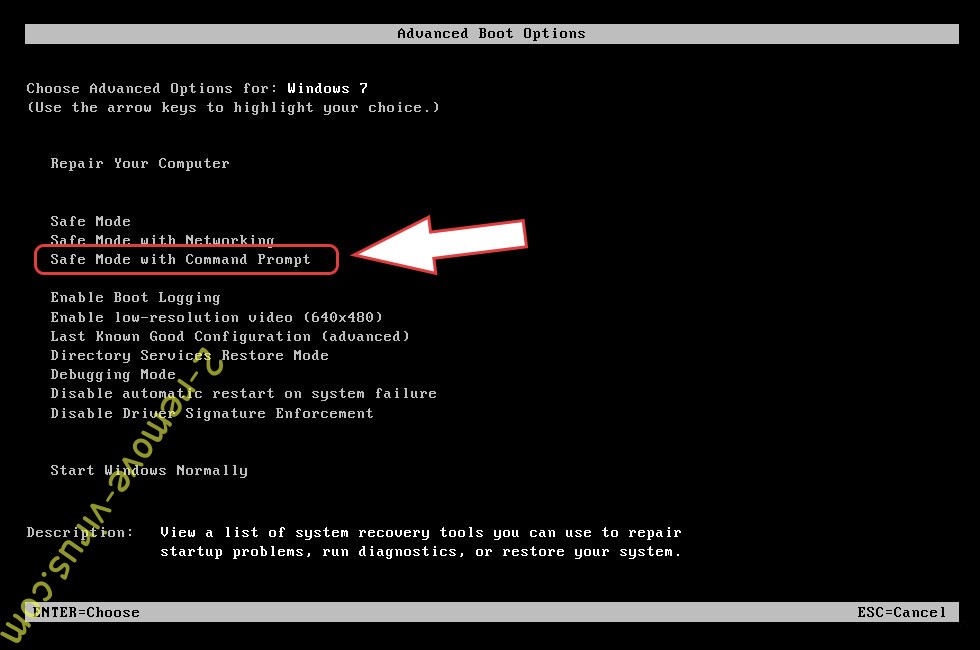

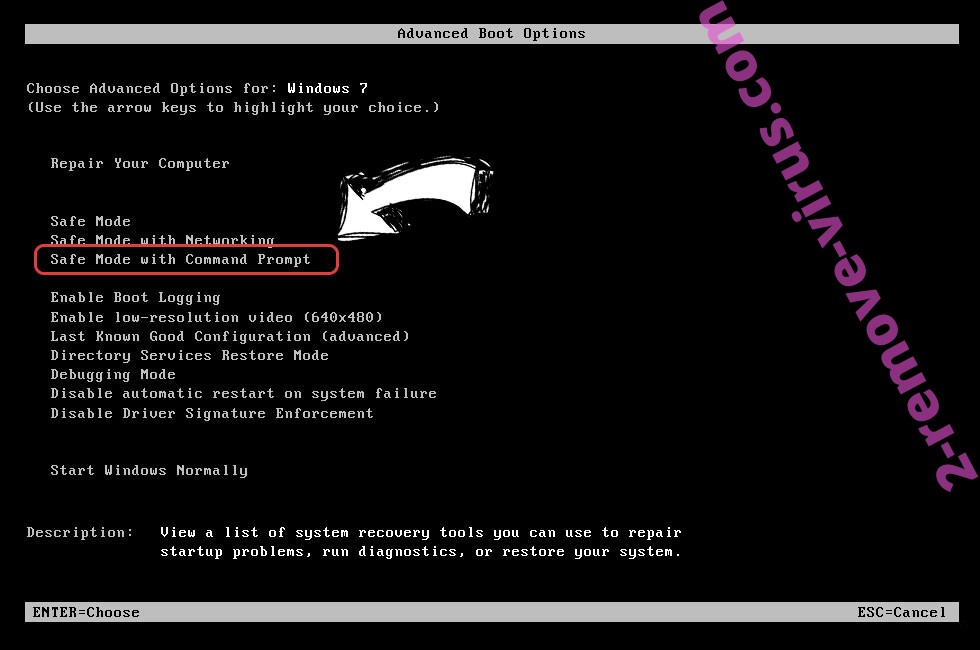

- Начните, нажав F8, когда ваш компьютер начинает загрузку.

- В разделе Дополнительные варианты загрузки выберите безопасный режим с поддержкой сети.

- Откройте браузер и скачать anti-malware утилита.

- Используйте утилиту для удаления .IPM ransomware

Удалить .IPM ransomware из Windows 8/Windows 10

- На экране входа в систему Windows нажмите кнопку питания.

- Нажмите и удерживайте клавишу Shift и выберите Перезапустить.

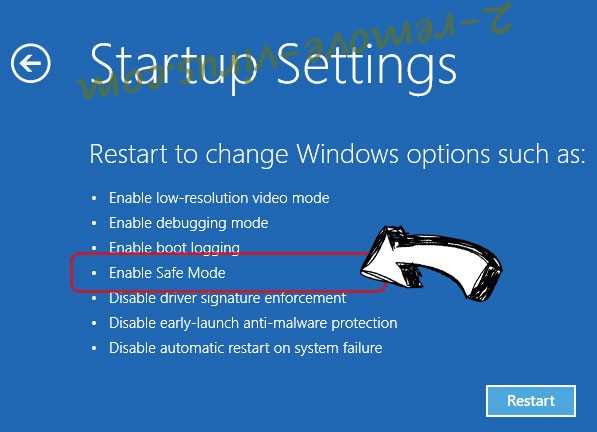

- Перейти к Troubleshoot → Advanced options → Start Settings.

- Выберите Включить безопасный режим или безопасный режим с поддержкой сети в разделе Параметры запуска.

- Нажмите кнопку Перезагрузка.

- Откройте веб-браузер и загрузите средство для удаления вредоносных программ.

- Используйте программное обеспечение для удаления .IPM ransomware

шаг 2. Восстановление файлов с помощью восстановления системы

Удалить .IPM ransomware из Windows 7/Windows Vista/Windows XP

- Нажмите кнопку Пуск и выберите Завершение работы.

- Выберите Перезагрузка и OK

- Когда ваш компьютер начинает загрузку, нажмите клавишу F8 несколько раз, чтобы открыть дополнительные параметры загрузки

- Выберите команду из списка.

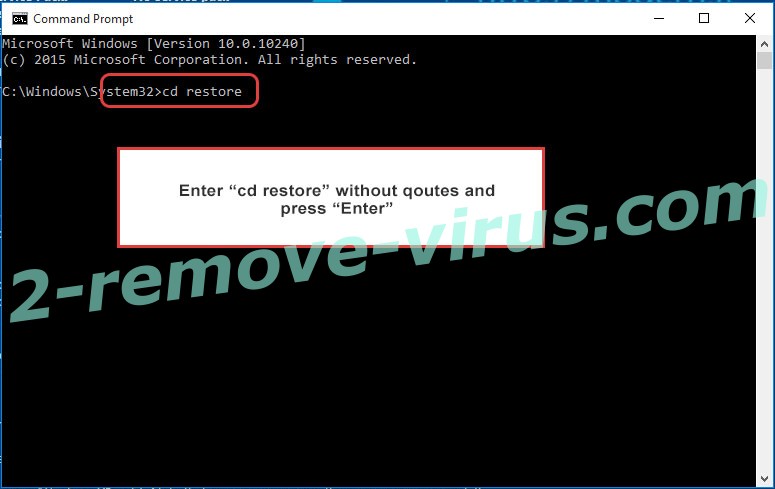

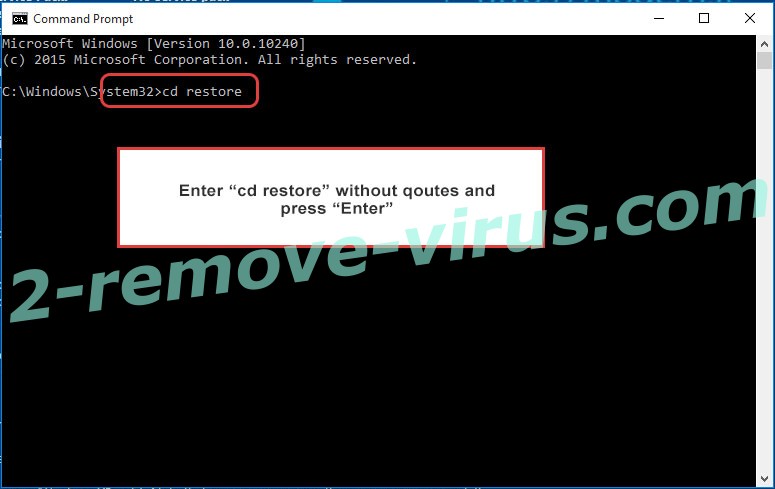

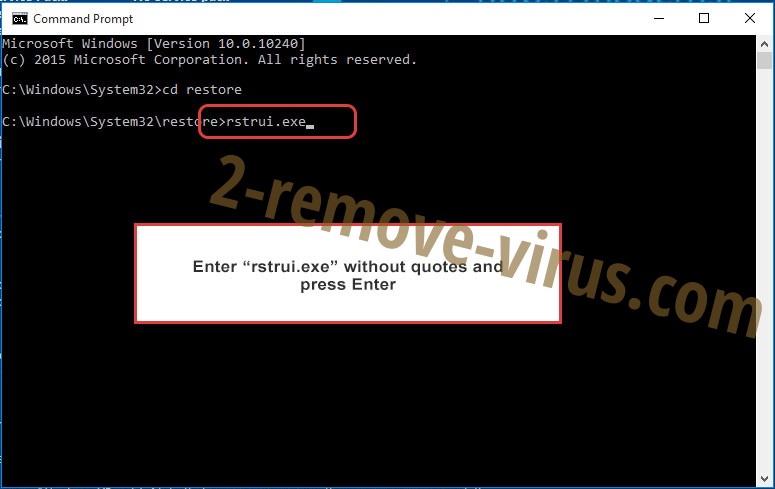

- Введите cd restore и нажмите Enter.

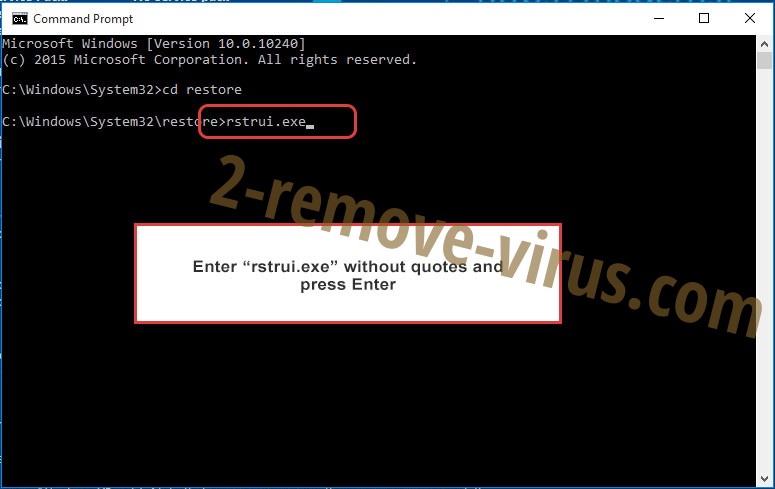

- Введите rstrui.exe и нажмите клавишу Enter.

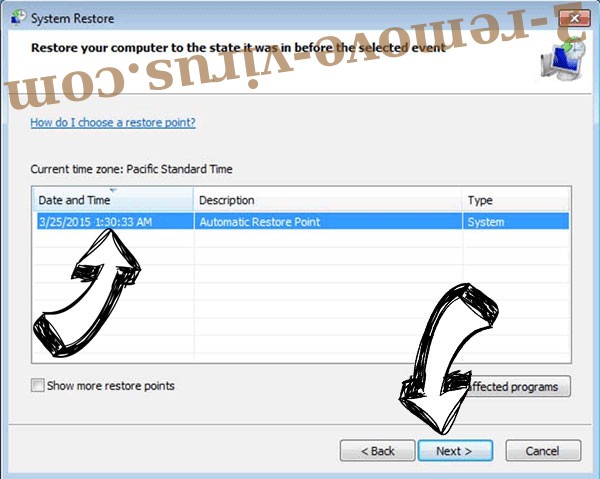

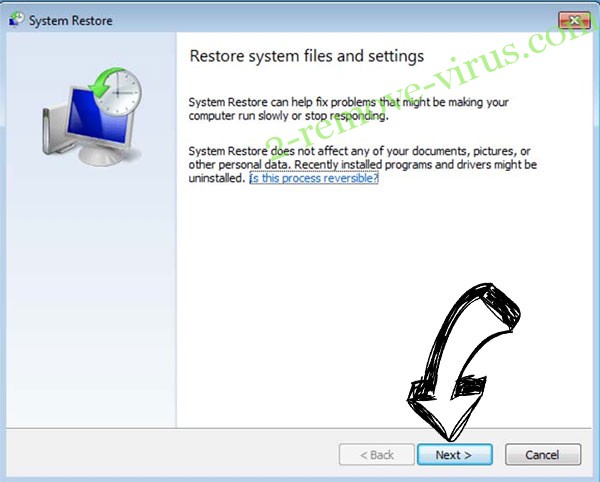

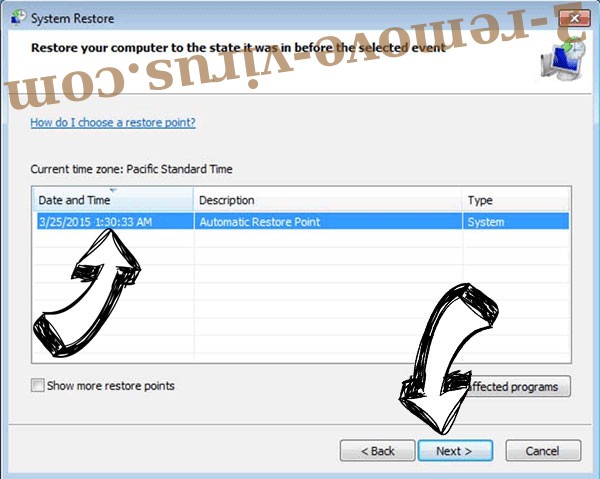

- В новом окне нажмите Далее и выберите точку восстановления до инфекции.

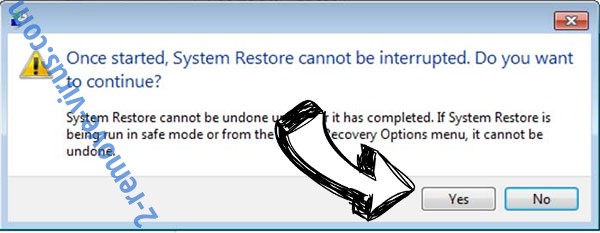

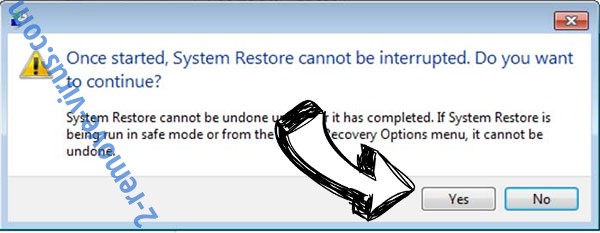

- Снова нажмите кнопку Далее и нажмите кнопку Да, чтобы начать восстановление системы.

Удалить .IPM ransomware из Windows 8/Windows 10

- Нажмите кнопку питания на экран входа Windows.

- Нажмите и удерживайте клавишу Shift и нажмите кнопку Перезапустить.

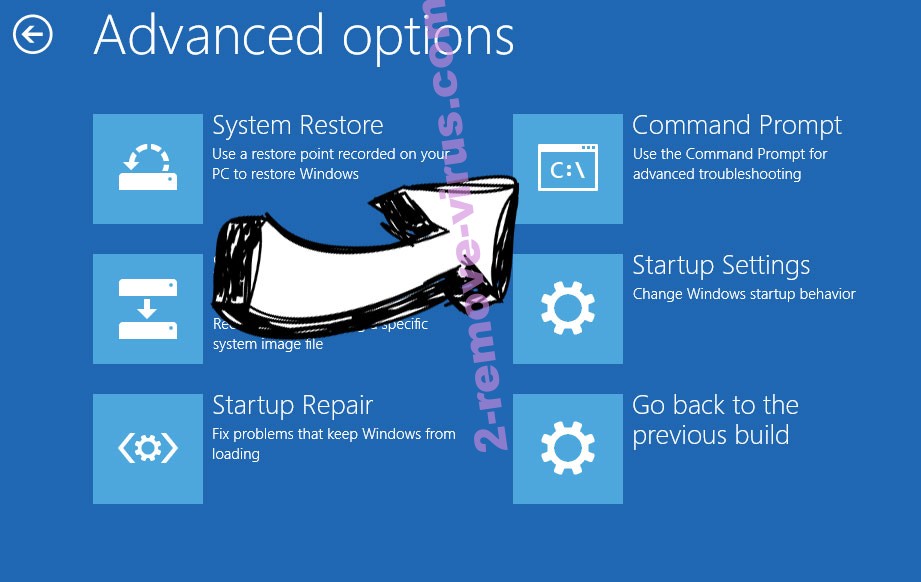

- Выберите Устранение неисправностей и перейдите дополнительные параметры.

- Выберите Командная строка и выберите команду Перезапустить.

- В командной строке введите cd restore и нажмите Enter.

- Введите rstrui.exe и нажмите Enter еще раз.

- Нажмите кнопку Далее в окне Восстановление системы.

- Выберите точку восстановления до инфекции.

- Нажмите кнопку Далее, а затем нажмите кнопку Да, чтобы восстановить систему.