Что можно сказать об этой угрозе

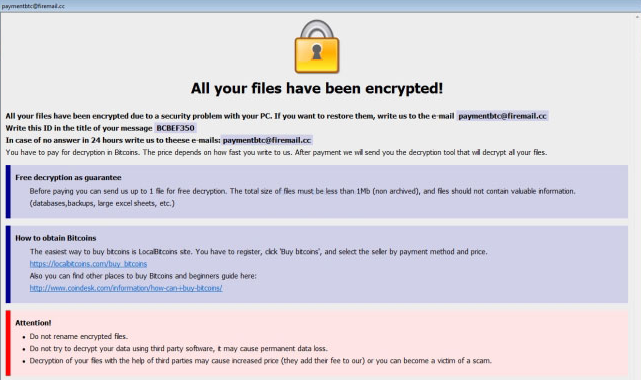

Вымогателей известный как [Jacklee@airmail.cc].UTA ransomware классифицируется как серьезная инфекция, из-за количества вреда, который он может сделать для вашей системы. Если вымогателей был незнаком для вас до сих пор, вы можете быть в для сюрприза. Сильные алгоритмы шифрования могут быть использованы для шифрования файлов, останавливая доступ к файлам. Поскольку вымогателей может привести к постоянной потере данных, он классифицируется как весьма разрушительной инфекции.

Инструмент расшифровки будет предложен вам мошенниками, но предоставление в требования не может быть величайшей идеей. Расшифровка данных даже после оплаты не гарантируется, так что вы могли бы просто в конечном итоге тратить свои деньги ни за что. Что мешает мошенникам просто взять ваши деньги, не давая вам инструмент расшифровки. Кроме того, деньги, которые вы предоставляете пойдет на финансирование более будущих вымогателей и вредоносных программ. Вы действительно хотите поддержать то, что делает много миллионов долларов в ущерб. Люди также становятся все более и более привлекает в отрасли, потому что чем больше людей платят выкуп, тем выгоднее становится. Ситуации, когда вы можете потерять свои данные могут произойти все время, так что гораздо лучше покупка может быть резервное копирование. Если вы сделали резервную перестановку до того, как устройство было заражено, удалите [Jacklee@airmail.cc].UTA ransomware вирус и восстановите оттуда данные. Если вы не уверены в том, как вы получили инфекции, наиболее распространенные методы будут обсуждаться в следующем пункте.

Как распространяется программы-вымогатели

Вложения электронной почты, наборы эксплойтов и вредоносные загрузки — это методы распространения, о которые необходимо проявлять осторожность. Поскольку люди, как правило, довольно небрежности, когда они открывают электронную почту и скачать файлы, это часто не обязательно для тех, кто распространяет данные шифрования вредоносных программ, чтобы использовать более сложные способы. Тем не менее, некоторые файлы шифрования вредоносных программ может использовать гораздо более сложные способы, которые требуют больше усилий. Кибер-преступники пишут довольно убедительное письмо, делая вид, что от некоторых законных компаний или организаций, прикрепить зараженный файл к электронной почте и отправить его. Люди более склонны к открытию связанных с деньгами писем, таким образом, такого рода темы часто используются. Хакеры также хотели бы притвориться, что из Амазонки, и предупредить возможных жертв, что там были некоторые подозрительные активности заметили в их счету, который сразу же поощрять пользователя, чтобы открыть вложение. Там несколько вещей, которые вы должны принять во внимание при открытии вложений электронной почты, если вы хотите сохранить вашу систему защищены. Прежде чем приступить к открытию прилагаемого файла, проверьте личность отправителя и можно ли доверять им. И если вы знакомы с ними, перепроверьте адрес электронной почты, чтобы убедиться, что он соответствует законному адресу человека / компании. Очевидные и многие грамматические ошибки также являются признаком. Другой общей характеристикой является отсутствие вашего имени в приветствии, если кто-то, чья электронная почта вы должны обязательно открыть были по электронной почте вам, они, безусловно, использовать ваше имя, а не общее приветствие, как клиент или член. файл кодирования вредоносных программ может также использовать уязвимости в системах, чтобы заразить. Программа поставляется с определенными слабыми местами, которые могут быть использованы для вредоносных программ, чтобы попасть в компьютер, но они фиксируются авторами вскоре после того, как они обнаружены. К сожалению, как показано на WannaCry вымогателей, не все устанавливает эти исправления, по разным причинам. Поскольку многие вредоносные программы используют эти уязвимости, очень важно, чтобы ваше программное обеспечение регулярно получало патчи. Обновления могут быть установлены для установки автоматически, если вы найдете эти предупреждения раздражает.

Что вы можете сделать с вашими данными

Как только кодирование вредоносного программного обеспечения заражает ваш компьютер, оно будет сканировать вашу систему для определенных типов файлов и как только они были найдены, он будет блокировать их. Даже если инфекция не была очевидной изначально, это станет довольно очевидным что-то не так, когда файлы не открываются как обычно. Вы будете знать, какие из ваших файлов были зашифрованы, потому что они будут иметь необычное расширение прилагается к ним. Некоторые программы-вымогатели могут использовать надежные алгоритмы шифрования, что сделает расшифровку данных потенциально невозможной. В записке о выкупе будет объяснимый, что случилось с вашими данными. Метод, который они предлагают включает в себя покупку их расшифровщика. В записке должна быть четко показана цена для расшифровщика, но если это не так, вам будет предоставлен адрес электронной почты, чтобы связаться с кибер-мошенников, чтобы создать цену. По уже указанным причинам оплата дешифровщика не является рекомендуемым вариантом. Тщательно продумайте все другие альтернативы, прежде чем вы даже думать о покупке, что они предлагают. Попробуйте вспомнить ли вы когда-либо сделал резервную переутомимую, может быть, некоторые из ваших файлов на самом деле хранятся где-то. Также возможно, что бесплатный расшифровщик был освобожден. Бесплатный инструмент расшифровки может быть доступен, если вымогателей был расшифророван. Примите это во внимание, прежде чем платить выкуп даже пересекает ваш ум. Если вы используете часть этих денег для резервного копирования, вы не столкнетесь с возможной потерей файла снова, поскольку ваши данные будут сохранены где-то в безопасности. Если вы сделали резервную произву, прежде чем инфекция произошла, вы должны быть в состоянии восстановить их оттуда после удаления [Jacklee@airmail.cc].UTA ransomware вируса. Попробуйте ознакомиться с тем, как данные шифрования вредоносных программ распространяется так, что вы делаете все возможное, чтобы избежать этого. Придерживайтесь, чтобы обеспечить источники загрузки, будьте бдительны при работе с файлами, добавленными в электронные письма, и убедитесь, что вы держите ваши программы обновлены.

[Jacklee@airmail.cc].UTA ransomware Удаления

анти-вредоносное программное обеспечение будет необходимо, если вы хотите, чтобы полностью избавиться от файла кодирования вредоносного программного обеспечения в случае, если он по-прежнему остается на вашем компьютере. Если вы попытаетесь удалить [Jacklee@airmail.cc].UTA ransomware вручную, вы можете в конечном итоге вредит ьсят вашей системе дальше, так что это не рекомендуется. Переход с автоматическим вариантом будет гораздо лучшим выбором. Инструмент не только способен помочь вам заботиться об угрозе, но он также может предотвратить аналогичные из них от входа в будущем. Выберите утилиту по борьбе с вредоносными программами, которая наилучшим образом соответствует тому, что вам нужно, скачать ее и разрешить сканировать устройство на информацию после установки. К сожалению, эти утилиты не помогут восстановить файлы. Когда ваша система чиста, начните регулярно создавать копии ваших данных.

Offers

Скачать утилитуto scan for [Jacklee@airmail.cc].UTA ransomwareUse our recommended removal tool to scan for [Jacklee@airmail.cc].UTA ransomware. Trial version of provides detection of computer threats like [Jacklee@airmail.cc].UTA ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft обзор детали WiperSoft является инструментом безопасности, который обеспечивает безопасности в реальном в ...

Скачать|больше

Это MacKeeper вирус?MacKeeper это не вирус, и это не афера. Хотя существуют различные мнения о программе в Интернете, мн ...

Скачать|больше

Хотя создатели антивирусной программы MalwareBytes еще не долго занимаются этим бизнесом, они восполняют этот нед� ...

Скачать|больше

Quick Menu

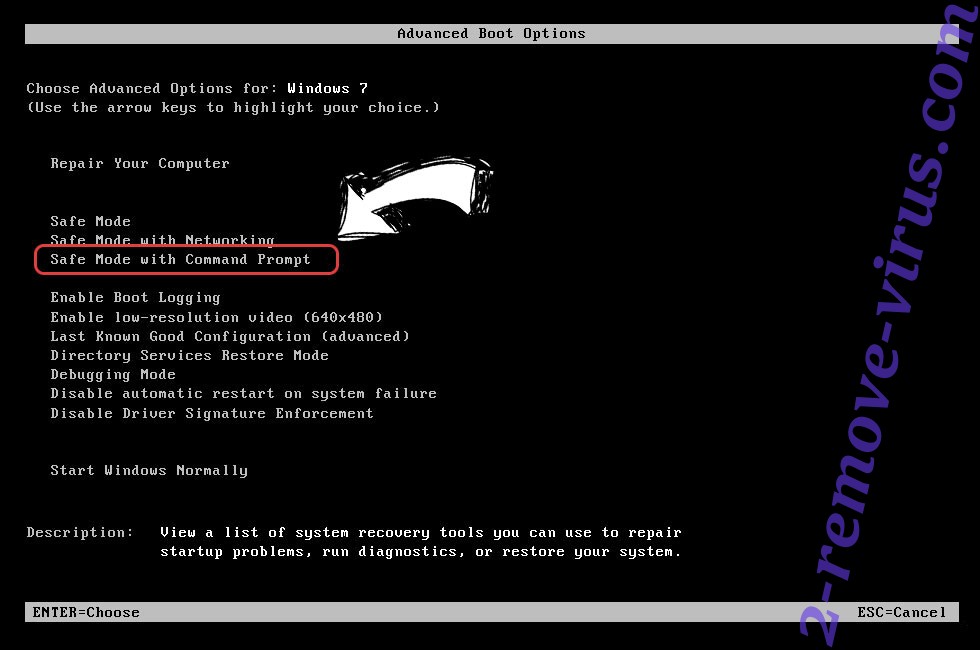

шаг 1. Удалите [Jacklee@airmail.cc].UTA ransomware, используя безопасный режим с поддержкой сети.

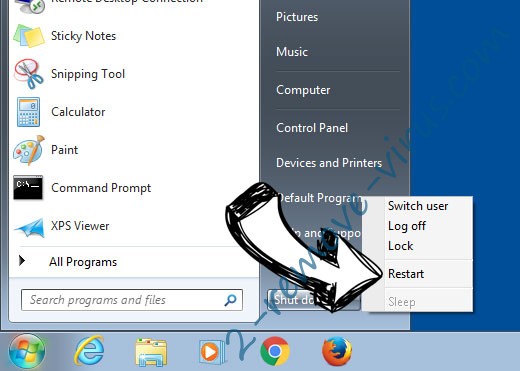

Удалить [Jacklee@airmail.cc].UTA ransomware из Windows 7/Windows Vista/Windows XP

- Нажмите кнопку Пуск и выберите пункт Завершение работы.

- Выберите Перезагрузка и нажмите кнопку ОК.

- Начните, нажав F8, когда ваш компьютер начинает загрузку.

- В разделе Дополнительные варианты загрузки выберите безопасный режим с поддержкой сети.

![Remove [Jacklee@airmail.cc].UTA ransomware - boot options](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Remove [Jacklee@airmail.cc].UTA ransomware - boot options](https://www.2-remove-virus.com/wp-content/uploads/2016/10/remove-ci-290-boot-options.jpg)

- Откройте браузер и скачать anti-malware утилита.

- Используйте утилиту для удаления [Jacklee@airmail.cc].UTA ransomware

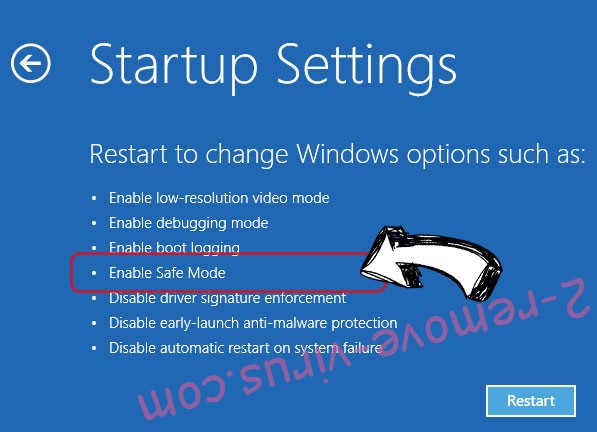

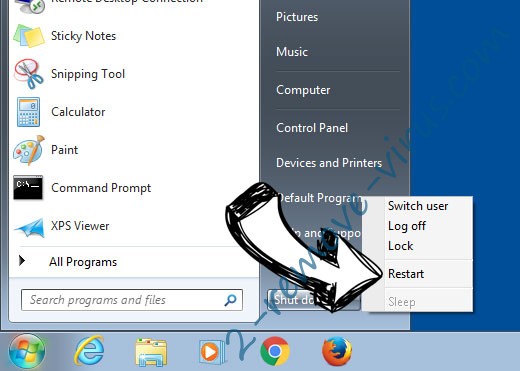

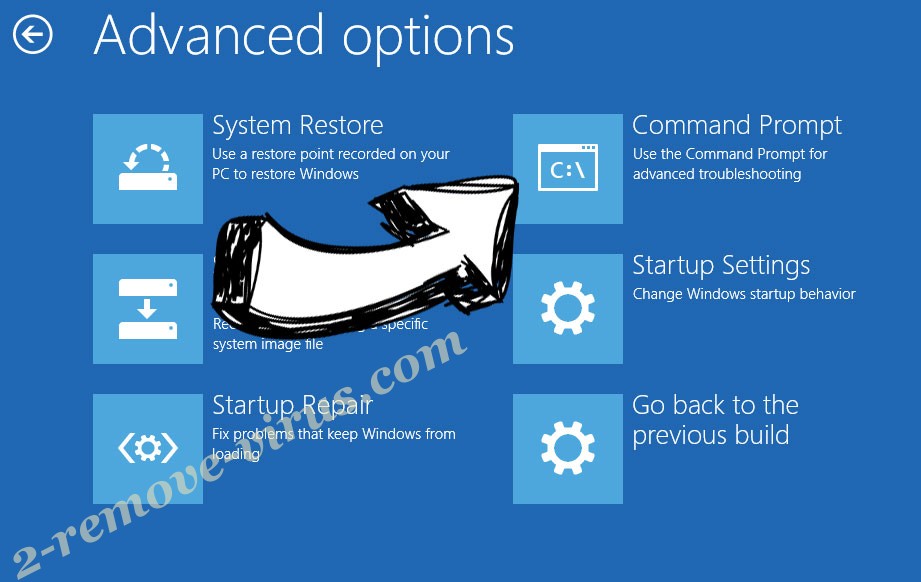

Удалить [Jacklee@airmail.cc].UTA ransomware из Windows 8/Windows 10

- На экране входа в систему Windows нажмите кнопку питания.

- Нажмите и удерживайте клавишу Shift и выберите Перезапустить.

- Перейти к Troubleshoot → Advanced options → Start Settings.

- Выберите Включить безопасный режим или безопасный режим с поддержкой сети в разделе Параметры запуска.

- Нажмите кнопку Перезагрузка.

- Откройте веб-браузер и загрузите средство для удаления вредоносных программ.

- Используйте программное обеспечение для удаления [Jacklee@airmail.cc].UTA ransomware

шаг 2. Восстановление файлов с помощью восстановления системы

Удалить [Jacklee@airmail.cc].UTA ransomware из Windows 7/Windows Vista/Windows XP

- Нажмите кнопку Пуск и выберите Завершение работы.

- Выберите Перезагрузка и OK

- Когда ваш компьютер начинает загрузку, нажмите клавишу F8 несколько раз, чтобы открыть дополнительные параметры загрузки

- Выберите команду из списка.

- Введите cd restore и нажмите Enter.

![Uninstall [Jacklee@airmail.cc].UTA ransomware - command prompt restore](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Uninstall [Jacklee@airmail.cc].UTA ransomware - command prompt restore](https://www.2-remove-virus.com/wp-content/uploads/2016/10/uninstall-ci-290-command-prompt-restore.jpg)

- Введите rstrui.exe и нажмите клавишу Enter.

![Delete [Jacklee@airmail.cc].UTA ransomware - command prompt restore execute](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Delete [Jacklee@airmail.cc].UTA ransomware - command prompt restore execute](https://www.2-remove-virus.com/wp-content/uploads/2016/10/delete-ci-290-command-prompt-restore-init.jpg)

- В новом окне нажмите Далее и выберите точку восстановления до инфекции.

![[Jacklee@airmail.cc].UTA ransomware - restore point](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[Jacklee@airmail.cc].UTA ransomware - restore point](https://www.2-remove-virus.com/wp-content/uploads/2016/10/virus-ci-290-restore-point.jpg)

- Снова нажмите кнопку Далее и нажмите кнопку Да, чтобы начать восстановление системы.

![[Jacklee@airmail.cc].UTA ransomware removal - restore message](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[Jacklee@airmail.cc].UTA ransomware removal - restore message](https://www.2-remove-virus.com/wp-content/uploads/2016/10/ci-290-removal-restore-message.jpg)

Удалить [Jacklee@airmail.cc].UTA ransomware из Windows 8/Windows 10

- Нажмите кнопку питания на экран входа Windows.

- Нажмите и удерживайте клавишу Shift и нажмите кнопку Перезапустить.

- Выберите Устранение неисправностей и перейдите дополнительные параметры.

- Выберите Командная строка и выберите команду Перезапустить.

- В командной строке введите cd restore и нажмите Enter.

![Uninstall [Jacklee@airmail.cc].UTA ransomware - command prompt restore](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Uninstall [Jacklee@airmail.cc].UTA ransomware - command prompt restore](https://www.2-remove-virus.com/wp-content/uploads/2016/10/uninstall-ci-290-command-prompt-restore.jpg)

- Введите rstrui.exe и нажмите Enter еще раз.

![Delete [Jacklee@airmail.cc].UTA ransomware - command prompt restore execute](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Delete [Jacklee@airmail.cc].UTA ransomware - command prompt restore execute](https://www.2-remove-virus.com/wp-content/uploads/2016/10/delete-ci-290-command-prompt-restore-init.jpg)

- Нажмите кнопку Далее в окне Восстановление системы.

![Get rid of [Jacklee@airmail.cc].UTA ransomware - restore init](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Get rid of [Jacklee@airmail.cc].UTA ransomware - restore init](https://www.2-remove-virus.com/wp-content/uploads/2016/10/ci-290-restore-init.jpg)

- Выберите точку восстановления до инфекции.

![[Jacklee@airmail.cc].UTA ransomware - restore point](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[Jacklee@airmail.cc].UTA ransomware - restore point](https://www.2-remove-virus.com/wp-content/uploads/2016/10/virus-ci-290-restore-point.jpg)

- Нажмите кнопку Далее, а затем нажмите кнопку Да, чтобы восстановить систему.

![[Jacklee@airmail.cc].UTA ransomware removal - restore message](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[Jacklee@airmail.cc].UTA ransomware removal - restore message](https://www.2-remove-virus.com/wp-content/uploads/2016/10/ci-290-removal-restore-message.jpg)