Является ли это серьезным JOPE ransomware вирусом

Вымогателей известный как JOPE ransomware классифицируется как серьезная угроза, из-за возможного повреждения он может сделать для вашего компьютера. Вымогателей не то, что каждый столкнулся раньше, и если это ваш первый раз сталкиваются с ним, вы узнаете, сколько вреда он может причинить из первых рук. Вы не сможете получить доступ к своим данным, если вредоносная программа кодирования файлов заблокировала их, для чего используются надежные алгоритмы шифрования. Вот почему кодирование вредоносных программ, кодирующих данные, считается очень вредным вредоносным программным обеспечением, видя, как инфекция может привести к тому, что ваши данные будут зашифрованы навсегда.

Кибер-преступники дадут вам возможность расшифровать данные через их расшифровщика, вы просто должны заплатить выкуп, но это не рекомендуется вариант по нескольким причинам. Во-первых, вы можете просто тратить деньги, потому что оплата не всегда приводит к расшифровке файлов. Имейте в виду, что вы ожидаете, что кибер-мошенники, ответственные за шифрование ваших данных, будут чувствовать себя обязанными помочь вам восстановить данные, когда они не должны. Кроме того, ваши деньги будут также поддерживать их будущую деятельность, которая, безусловно, связаны вымогателей. Вы действительно хотите быть сторонником преступной деятельности. Чем больше жертв платят, тем выгоднее она становится, тем самым привлекая к этому больше злонамеренных людей. Инвестирование суммы, которая требуется от вас в резервное копирование было бы лучше, потому что если вы когда-нибудь положить в такого рода ситуации снова, вы файл потери не будет проблемой, потому что вы могли бы просто восстановить их от резервного копирования. Затем можно восстановить файлы из резервного копирования после завершения JOPE ransomware или связанных с ними угроз. Если вы не уверены в том, как вы получили загрязнения, наиболее распространенные методы будут объяснены в нижем пункте.

Способы распространения вымогателей

Вымогателей может заразить довольно легко, обычно используя такие методы, как добавление загрязненных файлов в электронную почту, используя наборы эксплойтов и хостинг зараженных файлов на подозрительных платформах загрузки. Довольно много данных шифрования вредоносного программного обеспечения зависит от пользователей поспешно открытия вложений электронной почты и более сложные методы не являются необходимыми. Тем не менее, некоторые программы-вымогатели могут быть распространены с помощью более сложных методов, которые требуют больше времени и усилий. Преступники не должны делать много, просто написать общее письмо, что менее осторожные люди могут попасть на, добавить зараженный файл по электронной почте и отправить его будущим жертвам, которые могут полагать, отправитель кто-то законным. Вы часто столкнетесь с темами о деньгах в этих письмах, потому что люди более склонны к падению на такого рода темы. Если преступники использовали название компании, как Amazon, пользователи снижают свою бдительность и может открыть вложение, не думая, если кибер-преступники просто сказать сомнительной деятельности наблюдается в счете или покупка была сделана, и квитанция прилагается. Так, чтобы обезопасить себя от этого, Есть определенные вещи, которые вы должны сделать при работе с электронной почтой. Очень важно, чтобы вы исследовали отправителя, чтобы увидеть, являются ли они известны вам, и если они надежны. Не делайте ошибку, открывая вложение только потому, что отправитель кажется вам знакомым, сначала вам нужно перепроверить, если адрес электронной почты совпадает. Ошибки грамматики также довольно часты. Вы должны также принять к сведению, как вы обращались, если это отправитель, который знает ваше имя, они всегда будут включать ваше имя в приветствии. Инфекция также возможна с помощью неисправленной компьютерной программы. Эти уязвимости в программах часто быстро исправляются после их обнаружения, так что вредоносные программы не могут их использовать. Однако, судя по количеству систем, зараженных WannaCry, очевидно, не все, что быстро установить эти обновления для своего программного обеспечения. Вам предлагается установить патч, когда он становится доступным. Если вы не хотите, чтобы вас беспокоили обновлениями, вы можете настроить их для автоматической установки.

Что он делает

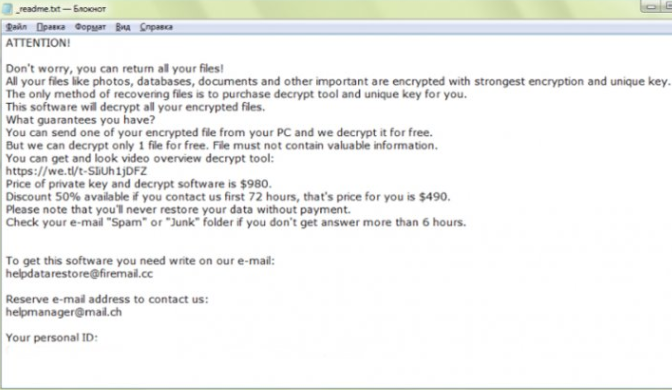

Вымогателей будет сканировать для конкретных типов файлов, как только он попадает в устройство, и они будут закодированы, как только они находятся. Первоначально, это может ввести в заблуждение, что происходит, но когда вы не в состоянии открыть свои файлы, вы по крайней мере знаете, что-то не так. Все зашифрованные файлы будут иметь расширение файла, которое может помочь определить вымогателей. К сожалению, расшифровка файлов может быть невозможна, если вымогатели использовали мощный алгоритм шифрования. Записка о выкупе покажет, что произошло и как вы должны приступить к восстановлению файлов. То, что они предложат вам, это использовать их расшифровщик, который будет стоить вам. В заметке должна отображаться цена для расшифровщика, но если это не так, вам придется по электронной почте преступников через их предоставленный адрес. Оплата этих преступников не то, что мы предлагаем по уже упомянутым причинам. Только думать о соблюдении требований, когда вы пробовали все другие альтернативы. Попробуйте вспомнить ли вы недавно сделали копии файлов, но забыли. В некоторых случаях пользователи могут даже найти бесплатные дешифровки. Исследователи безопасности в некоторых случаях могут разрабатывать дешифровки бесплатно, если данные, кодирующие вредоносные программы, можно взломать. Примите этот вариант во внимание, и только тогда, когда вы уверены, бесплатная программа расшифровки не вариант, если вы даже рассмотреть вопрос об соблюдении требований. Если вы используете часть этой суммы для покупки резервного копирования, вы не будете поставлены в такого рода ситуации снова, потому что ваши данные будут сохранены в безопасном месте. Если резервная работа была сделана до того, как инфекция вторглась, вы можете выполнить восстановление файла после того, как вы JOPE ransomware прекратите вирус. Теперь, когда вы, сколько вреда этот вид инфекции может вызвать, сделать все возможное, чтобы избежать этого. Придерживайтесь, чтобы обеспечить источники загрузки, будьте осторожны с вложениями электронной почты, которые вы открываете, и держите ваше программное обеспечение в обновлении.

JOPE ransomware Удаления

инструмент удаления вредоносных программ будет необходимой программой, если вы хотите полностью избавиться от вредоносного ПО для шифрования данных, если они все еще остаются на вашем устройстве. При попытке вручную исправить JOPE ransomware вирус вы можете привести к дополнительным повреждениям, если вы не осторожны или осведомлены, когда дело доходит до компьютеров. Программа удаления вредоносных программ будет лучшим выбором в этой ситуации. Это программное обеспечение полезно иметь на системе, потому что он может не только исправить, JOPE ransomware но и предотвратить один от входа в будущем. Найти, какие анти-вредоносные программы лучше всего соответствует тому, что вам нужно, установить его и сканировать вашу систему, чтобы найти инфекцию. Как бы ни прискорбно это ни было, программа по борьбе с вредоносными программами не поможет вам в восстановлении данных, так как она не в состоянии этого сделать. Когда ваша система инфекции бесплатно, начать регулярно резервное копирование данных.

Offers

Скачать утилитуto scan for JOPE ransomwareUse our recommended removal tool to scan for JOPE ransomware. Trial version of provides detection of computer threats like JOPE ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft обзор детали WiperSoft является инструментом безопасности, который обеспечивает безопасности в реальном в ...

Скачать|больше

Это MacKeeper вирус?MacKeeper это не вирус, и это не афера. Хотя существуют различные мнения о программе в Интернете, мн ...

Скачать|больше

Хотя создатели антивирусной программы MalwareBytes еще не долго занимаются этим бизнесом, они восполняют этот нед� ...

Скачать|больше

Quick Menu

шаг 1. Удалите JOPE ransomware, используя безопасный режим с поддержкой сети.

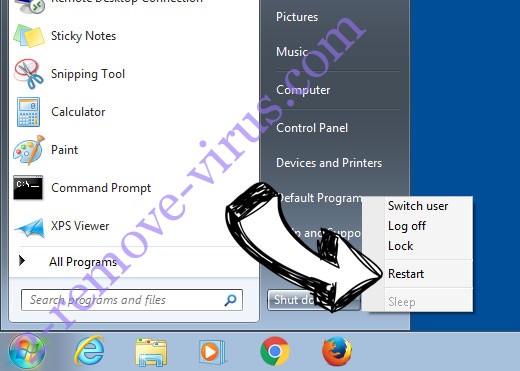

Удалить JOPE ransomware из Windows 7/Windows Vista/Windows XP

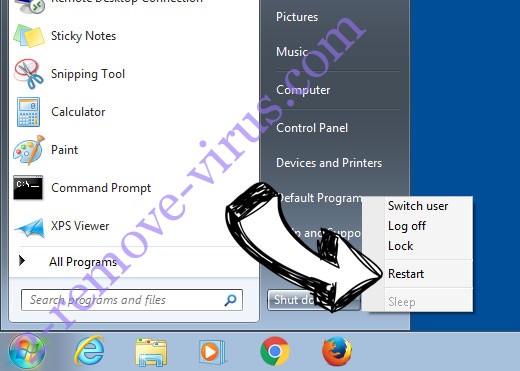

- Нажмите кнопку Пуск и выберите пункт Завершение работы.

- Выберите Перезагрузка и нажмите кнопку ОК.

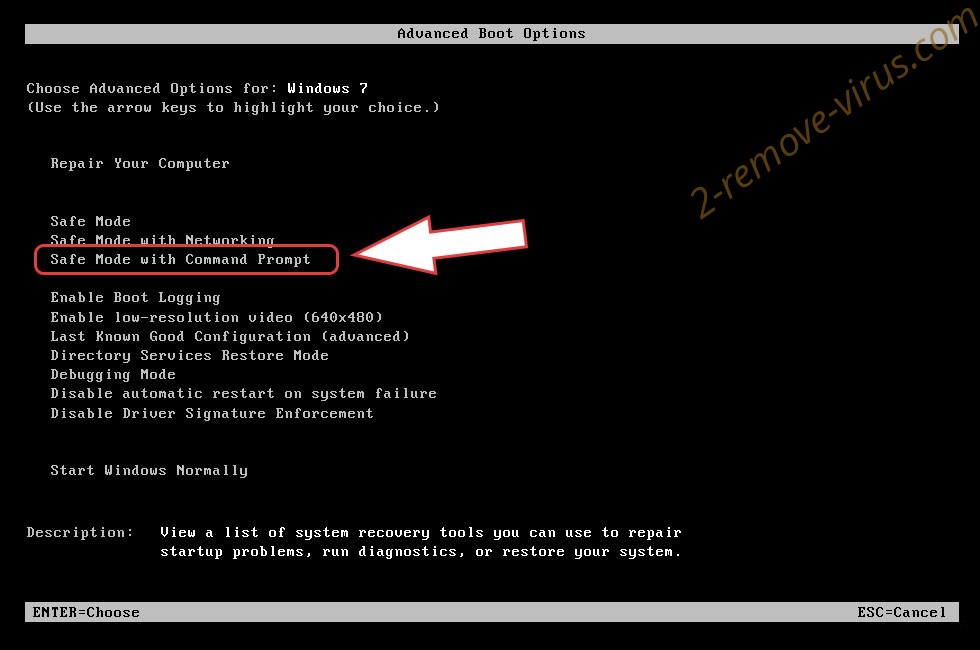

- Начните, нажав F8, когда ваш компьютер начинает загрузку.

- В разделе Дополнительные варианты загрузки выберите безопасный режим с поддержкой сети.

- Откройте браузер и скачать anti-malware утилита.

- Используйте утилиту для удаления JOPE ransomware

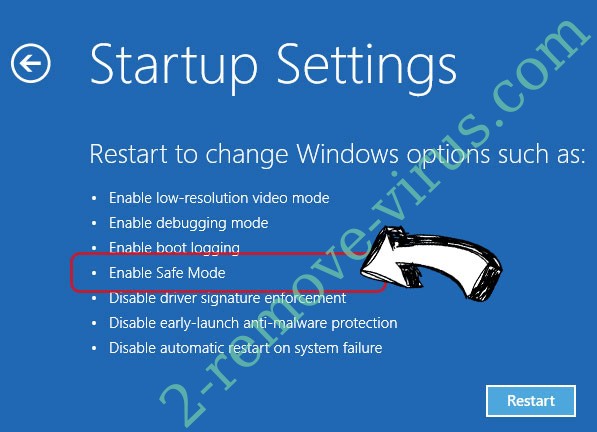

Удалить JOPE ransomware из Windows 8/Windows 10

- На экране входа в систему Windows нажмите кнопку питания.

- Нажмите и удерживайте клавишу Shift и выберите Перезапустить.

- Перейти к Troubleshoot → Advanced options → Start Settings.

- Выберите Включить безопасный режим или безопасный режим с поддержкой сети в разделе Параметры запуска.

- Нажмите кнопку Перезагрузка.

- Откройте веб-браузер и загрузите средство для удаления вредоносных программ.

- Используйте программное обеспечение для удаления JOPE ransomware

шаг 2. Восстановление файлов с помощью восстановления системы

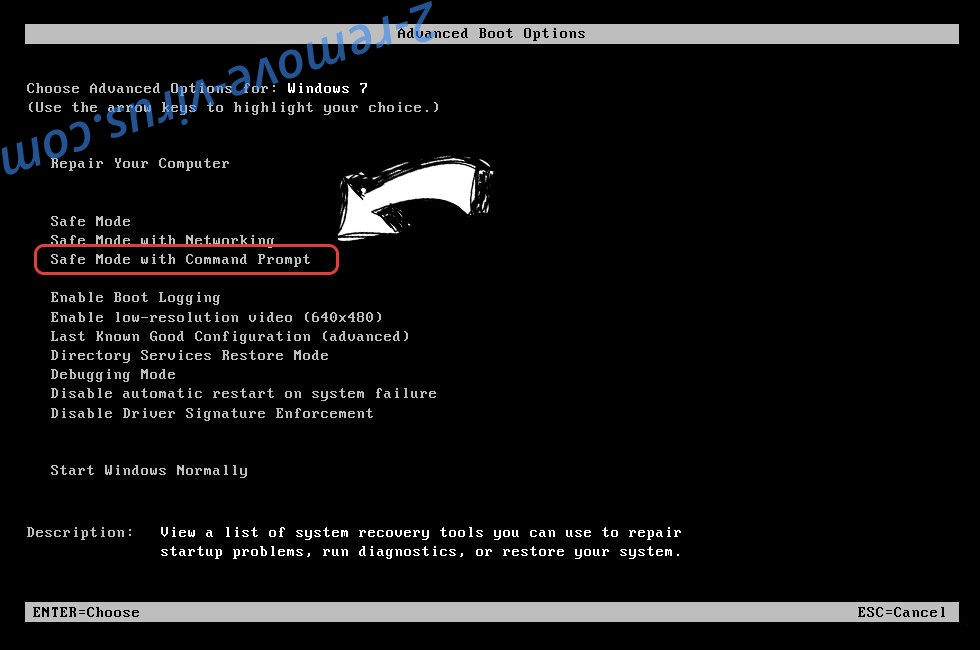

Удалить JOPE ransomware из Windows 7/Windows Vista/Windows XP

- Нажмите кнопку Пуск и выберите Завершение работы.

- Выберите Перезагрузка и OK

- Когда ваш компьютер начинает загрузку, нажмите клавишу F8 несколько раз, чтобы открыть дополнительные параметры загрузки

- Выберите команду из списка.

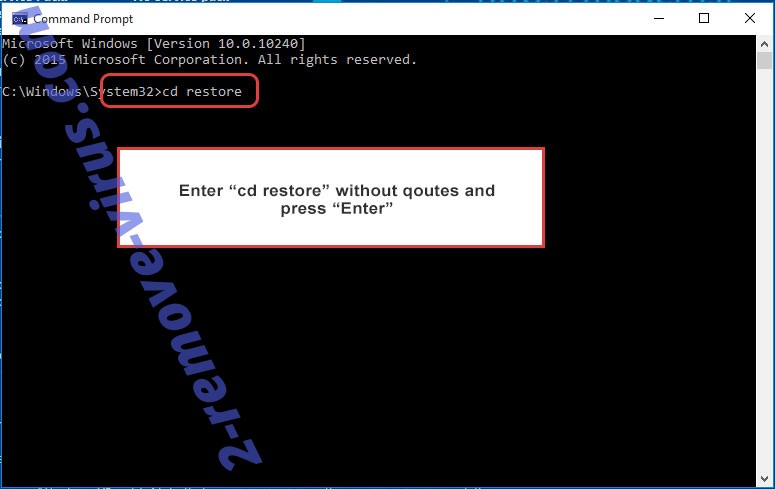

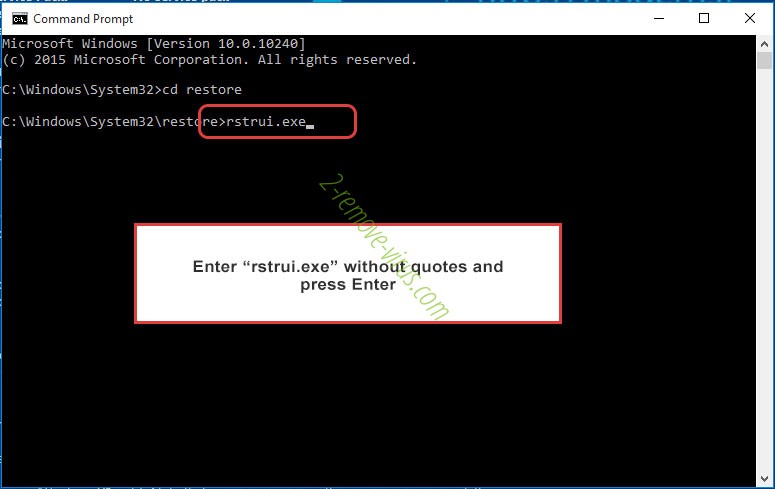

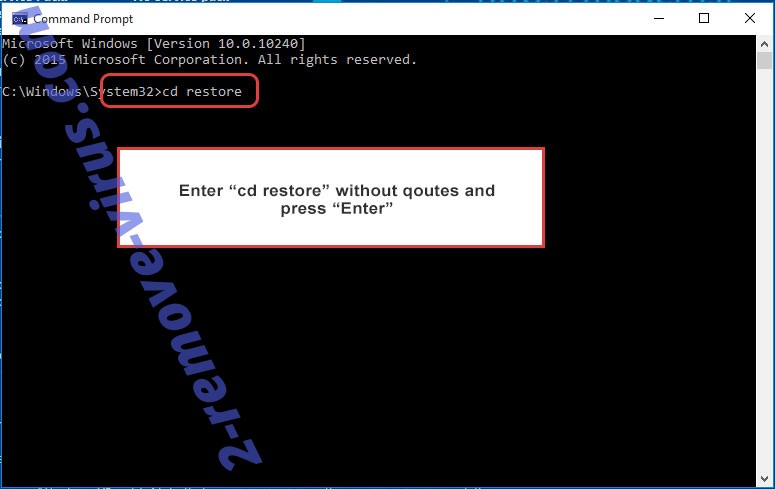

- Введите cd restore и нажмите Enter.

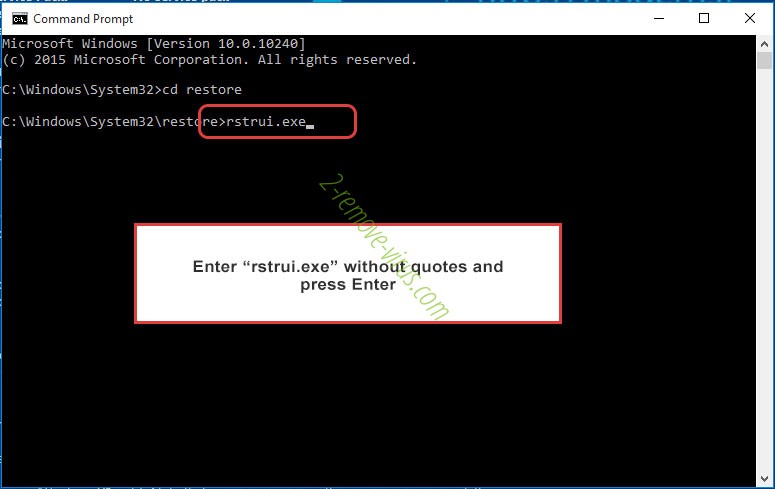

- Введите rstrui.exe и нажмите клавишу Enter.

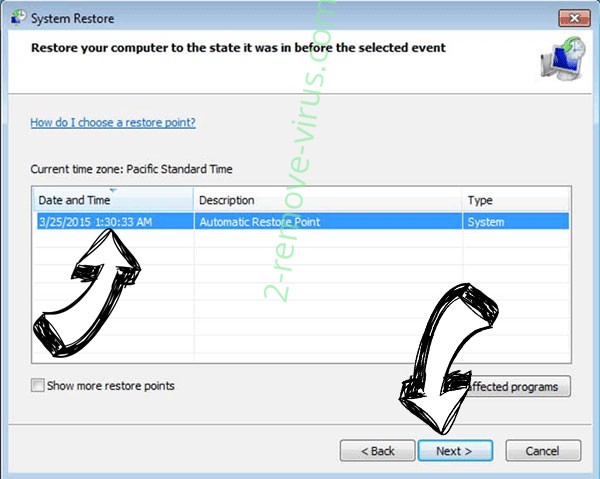

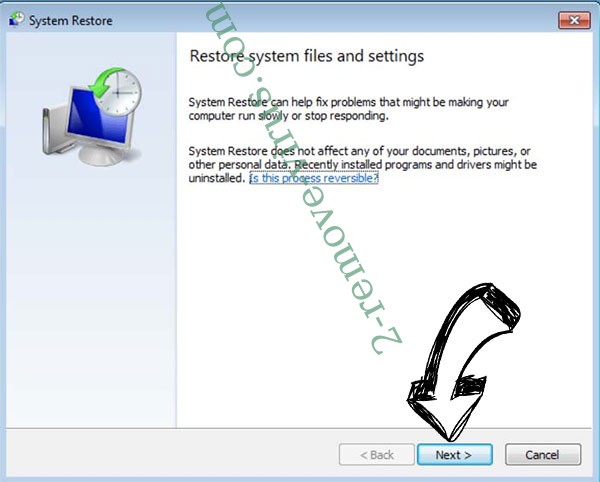

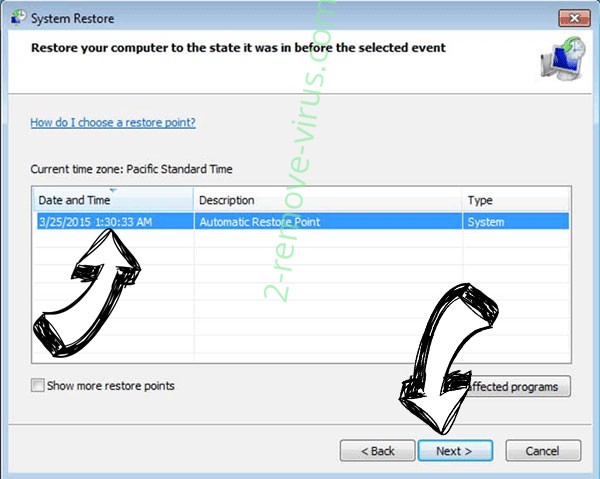

- В новом окне нажмите Далее и выберите точку восстановления до инфекции.

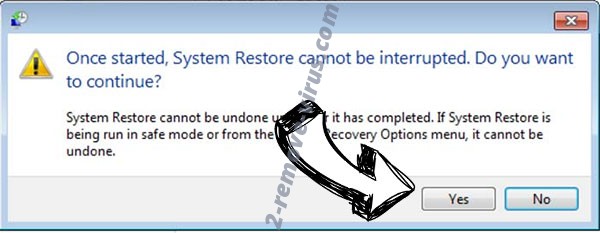

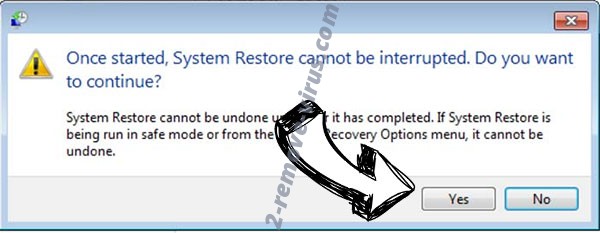

- Снова нажмите кнопку Далее и нажмите кнопку Да, чтобы начать восстановление системы.

Удалить JOPE ransomware из Windows 8/Windows 10

- Нажмите кнопку питания на экран входа Windows.

- Нажмите и удерживайте клавишу Shift и нажмите кнопку Перезапустить.

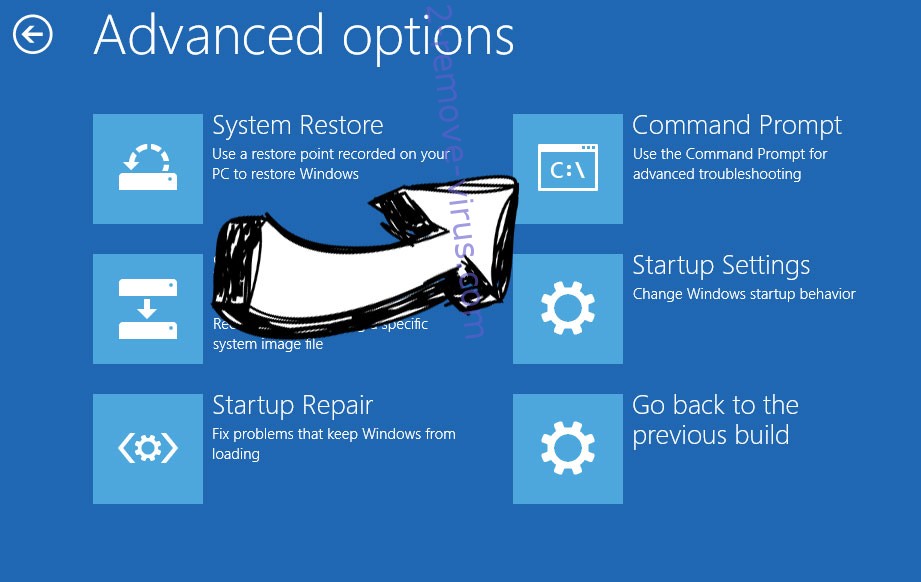

- Выберите Устранение неисправностей и перейдите дополнительные параметры.

- Выберите Командная строка и выберите команду Перезапустить.

- В командной строке введите cd restore и нажмите Enter.

- Введите rstrui.exe и нажмите Enter еще раз.

- Нажмите кнопку Далее в окне Восстановление системы.

- Выберите точку восстановления до инфекции.

- Нажмите кнопку Далее, а затем нажмите кнопку Да, чтобы восстановить систему.