Что можно сказать об этом KOTI Ransomware вирусе

KOTI Ransomware является файл-шифрования вредоносных программ, более известный как вымогателей. Если вымогателей был неизвестен вам до сих пор, вы можете быть в для сюрприза. Сильные алгоритмы шифрования используются файлом шифрования вредоносного программного обеспечения для шифрования данных, и как только они заблокированы, вы не сможете открыть их. Вот почему файл шифрования вредоносного программного обеспечения считается очень вредным вредоносным программным обеспечением, видя, как инфекция может означать постоянную потерю данных.

Мошенники дадут вам возможность расшифровать файлы, заплатив выкуп, но это не поощряется вариант. Во-первых, оплата не обеспечит расшифровку данных. Это может быть наивно думать, что преступники будут чувствовать себя обязанными помочь вам в восстановлении данных, когда они не должны. Кроме того, заплатив вам будет финансировать будущих проектов кибер-преступников. Вы действительно хотите поддержать вид преступной деятельности, которая наносит ущерб на миллиарды долларов. Люди также становятся все более и более привлекает весь бизнес, потому что чем больше людей дают в требования, тем выгоднее становится. Вы можете оказаться в такой ситуации снова когда-нибудь в будущем, так что инвестирование требуемых денег в резервную систему было бы лучше, потому что потеря файла не будет возможность. Если у вас есть резервное копирование, вы можете просто исправить KOTI Ransomware вирус, а затем восстановить файлы, не беспокоясь о потере их. Если вам интересно, о том, как инфекция удалось попасть в устройство, наиболее частые методы будут объяснены в нижепункте.

Методы распространения вымогателей

Вложения электронной почты, наборы эксплойтов и вредоносные загрузки — это методы распространения, которые необходимо осторожнее. Довольно большое количество вымогателей полагаться на небрежность пользователей при открытии вложений электронной почты и более сложные методы не являются необходимыми. Можно было бы также использовать более сложные методы, хотя и не так часто. Все хакеры должны сделать, это добавить вредоносный файл по электронной почте, написать правдоподобный текст, и ложно утверждают, что от реальной компании / организации. Деньги, связанные с темами часто могут быть столкнулись, как пользователи более склонны к открытию этих писем. Если мошенники использовали большое название компании, как Amazon, люди могут открыть вложение, не думая, если хакеры просто сказать подозрительной деятельности было замечено в счете или покупка была сделана, и квитанция добавляется. Для того, чтобы защитить себя от этого, Есть определенные вещи, которые вы должны делать при работе с электронной почтой. Очень важно, чтобы вы убедитесь, что отправитель заслуживает доверия, прежде чем открыть отправленное вложение. Вам все равно нужно будет исследовать адрес электронной почты, даже если вы знакомы с отправителем. Электронные письма также часто содержат грамматические ошибки, которые, как правило, довольно очевидны. Другой значительный ключ может быть ваше имя отсутствует, если, скажем, вы используете Amazon, и они должны были отправить вам по электронной почте, они не будут использовать универсальные приветствия, как Уважаемые клиент / член / пользователь, а вместо этого будет вставлять имя, которое вы дали им. Инфекция также может быть сделано с помощью неисправленных слабых мест, найденных в компьютерном программном обеспечении. Эти уязвимости, как правило, идентифицируются исследователями вредоносных программ, и когда поставщики узнают о них, они выпускают патчи, чтобы исправить их, чтобы разработчики вредоносных программ не могли воспользоваться ими для распространения своих вредоносных программ. Однако, судя по количеству компьютеров, зараженных WannaCry, очевидно, не все, что быстро установить эти обновления для своего программного обеспечения. Ситуации, когда вредоносное программное обеспечение использует слабые места для входа, почему это так важно, что вы обновляете программное обеспечение регулярно. Обновления могут устанавливаться автоматически, если вы найдете эти предупреждения раздражает.

Как он себя ведет

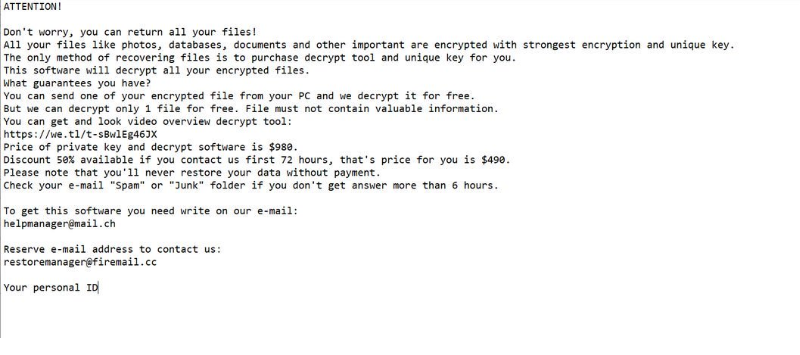

Ваши файлы будут закодированы вымогателей вскоре после того, как он заражает вашу систему. Вы не сможете открыть файлы, так что даже если вы не видите, что происходит в начале, вы будете знать, что-то не так в конце концов. Все затронутые файлы будут иметь странное расширение файла, которое может помочь людям выяснить имя вымогателей. Следует отметить, что расшифровка файлов может быть невозможной, если вымогатели использовали сильный алгоритм шифрования. В случае, если вы все еще путают о том, что происходит, выкуп записку должны очистить все. Вам будет предложен расшифровщик в обмен на определенную сумму денег. Четкая цена должна быть показана в записке, но если это не так, вам придется связаться с хакерами через их адрес электронной почты, чтобы узнать, сколько вам придется заплатить. Мы обсуждали это раньше, но, мы не поощряем предоставление в запросы. Когда все остальные варианты не помогают, только тогда вы должны думать о выполнении требований. Может быть, вы просто не помните создания копий. Бесплатный инструмент расшифровки также может быть вариантом. Исследователи безопасности в некоторых случаях могут разрабатывать свободные дешифровки, если они могут взломать файл шифрования вредоносного программного обеспечения. Посмотрите на эту опцию, и только тогда, когда вы полностью уверены, что бесплатное программное обеспечение для расшифровки не вариант, если вы даже думать об оплате. Использование запрошенной суммы для надежного резервного копирования может быть лучшей идеей. Если резервная капотом была сделана до того, как инфекция вторглась, вы можете восстановить данные после удаления KOTI Ransomware вируса. Теперь, когда вы понимаете, сколько вреда этот тип инфекции может вызвать, постарайтесь увернуться от него как можно больше. Вы по существу должны всегда обновлять программное обеспечение, только скачать из безопасных / законных источников, а не случайно открытые файлы, добавленные в электронную почту.

Способы удаления KOTI Ransomware

Для того, чтобы прекратить вымогателей, если он все еще остается в системе, вам придется получить вымогателей. Это может быть сложно вручную исправить KOTI Ransomware вирус, потому что вы можете в конечном итоге непреднамеренно повреждения устройства. Переход с автоматической опцией будет более разумным выбором. Эта утилита полезна иметь на компьютере, потому что она может не только избавиться от этой угрозы, но и предотвратить один из попадания в будущем. Поэтому выбирайте программу, устанавливайте ее, сканируйте систему и если инфекция найдена, устраняйте ее. Однако программа не поможет расшифровать ваши файлы. После очистки компьютера необходимо восстановить нормальное использование компьютера.

Offers

Скачать утилитуto scan for KOTI RansomwareUse our recommended removal tool to scan for KOTI Ransomware. Trial version of provides detection of computer threats like KOTI Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft обзор детали WiperSoft является инструментом безопасности, который обеспечивает безопасности в реальном в ...

Скачать|больше

Это MacKeeper вирус?MacKeeper это не вирус, и это не афера. Хотя существуют различные мнения о программе в Интернете, мн ...

Скачать|больше

Хотя создатели антивирусной программы MalwareBytes еще не долго занимаются этим бизнесом, они восполняют этот нед� ...

Скачать|больше

Quick Menu

шаг 1. Удалите KOTI Ransomware, используя безопасный режим с поддержкой сети.

Удалить KOTI Ransomware из Windows 7/Windows Vista/Windows XP

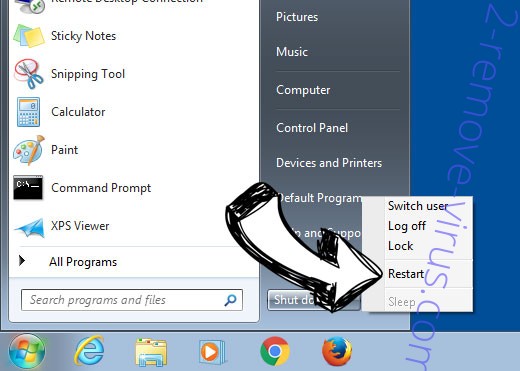

- Нажмите кнопку Пуск и выберите пункт Завершение работы.

- Выберите Перезагрузка и нажмите кнопку ОК.

- Начните, нажав F8, когда ваш компьютер начинает загрузку.

- В разделе Дополнительные варианты загрузки выберите безопасный режим с поддержкой сети.

- Откройте браузер и скачать anti-malware утилита.

- Используйте утилиту для удаления KOTI Ransomware

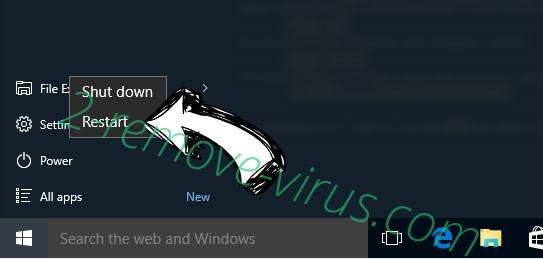

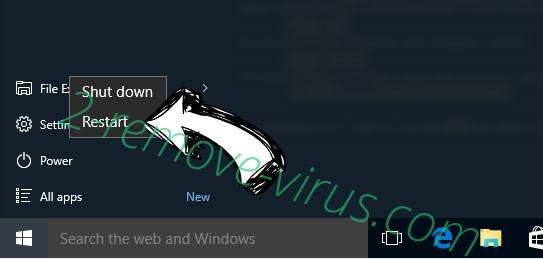

Удалить KOTI Ransomware из Windows 8/Windows 10

- На экране входа в систему Windows нажмите кнопку питания.

- Нажмите и удерживайте клавишу Shift и выберите Перезапустить.

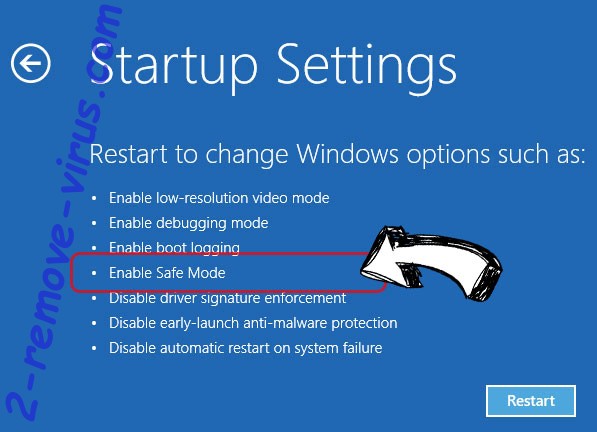

- Перейти к Troubleshoot → Advanced options → Start Settings.

- Выберите Включить безопасный режим или безопасный режим с поддержкой сети в разделе Параметры запуска.

- Нажмите кнопку Перезагрузка.

- Откройте веб-браузер и загрузите средство для удаления вредоносных программ.

- Используйте программное обеспечение для удаления KOTI Ransomware

шаг 2. Восстановление файлов с помощью восстановления системы

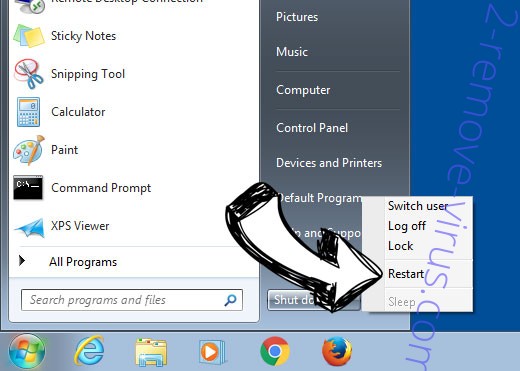

Удалить KOTI Ransomware из Windows 7/Windows Vista/Windows XP

- Нажмите кнопку Пуск и выберите Завершение работы.

- Выберите Перезагрузка и OK

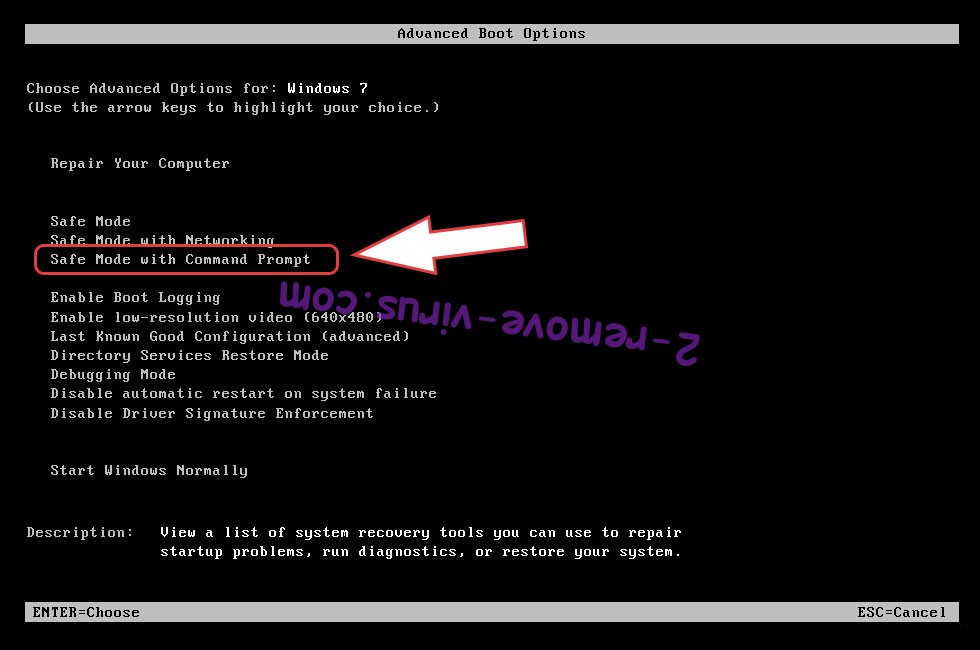

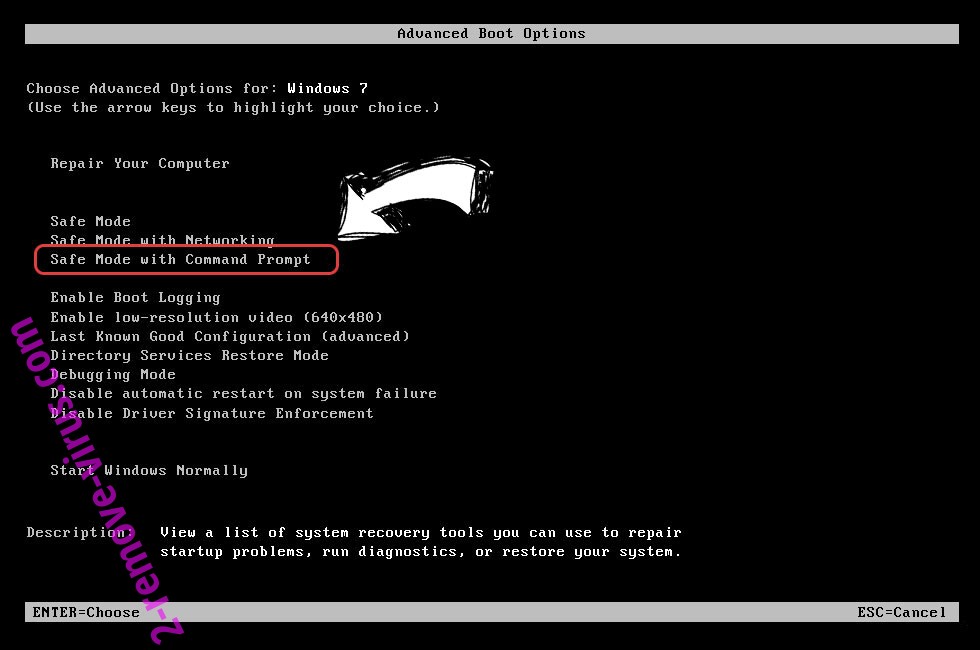

- Когда ваш компьютер начинает загрузку, нажмите клавишу F8 несколько раз, чтобы открыть дополнительные параметры загрузки

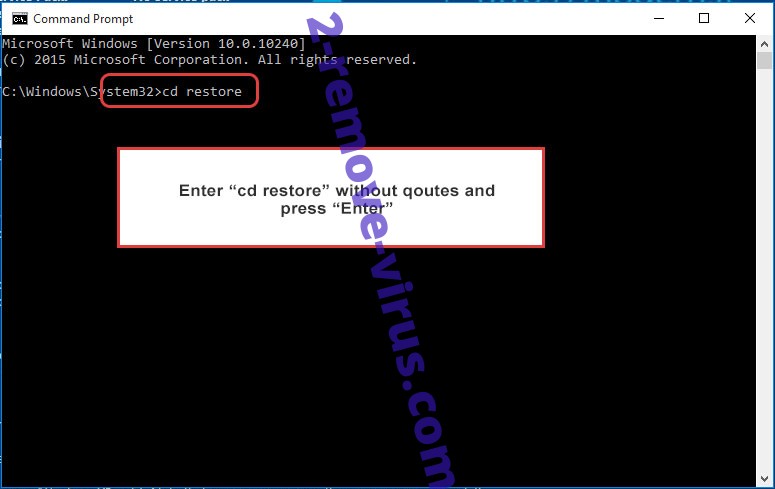

- Выберите команду из списка.

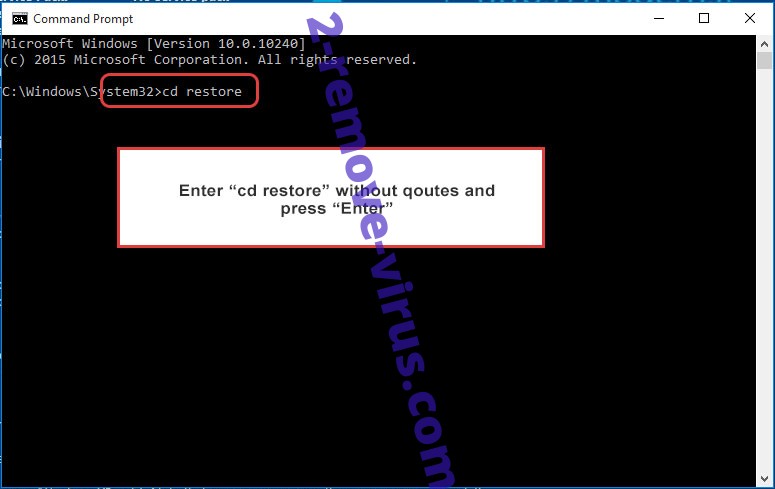

- Введите cd restore и нажмите Enter.

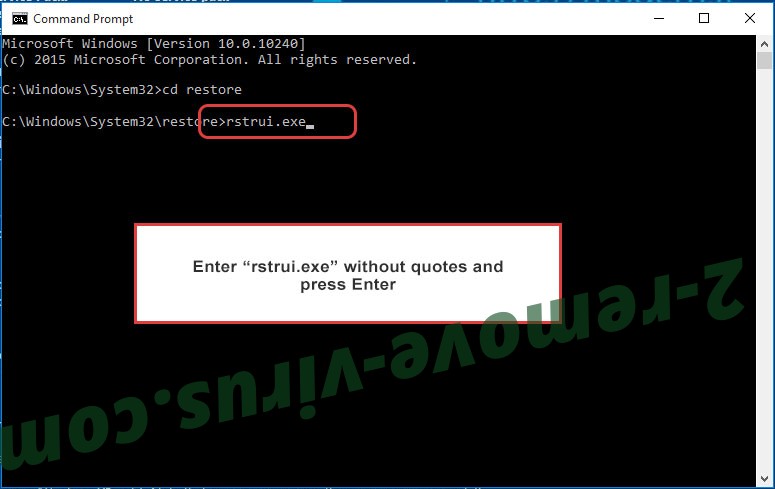

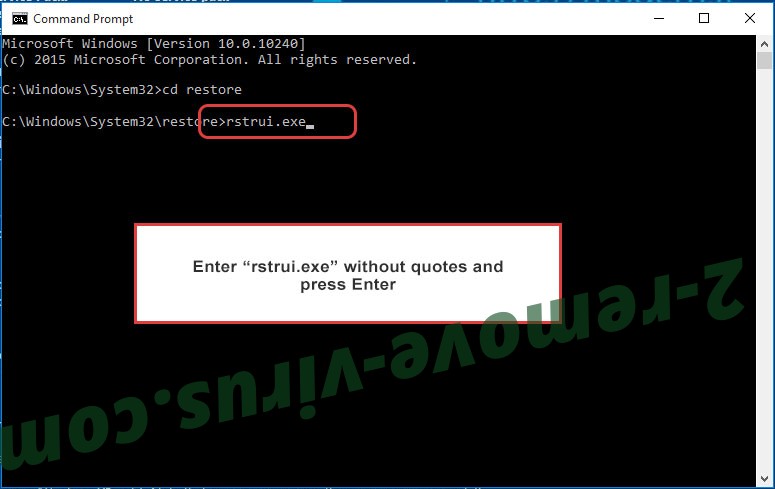

- Введите rstrui.exe и нажмите клавишу Enter.

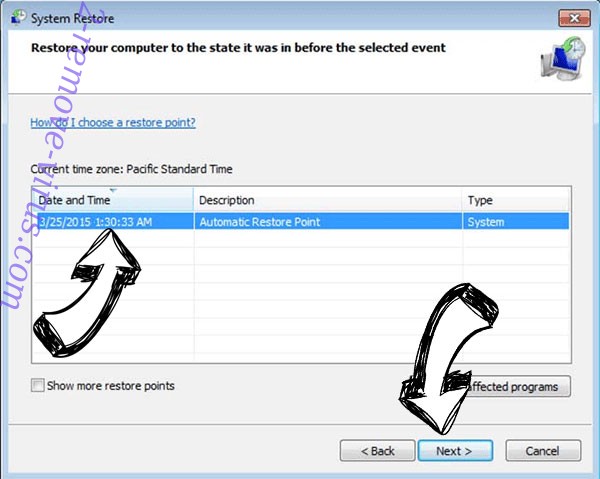

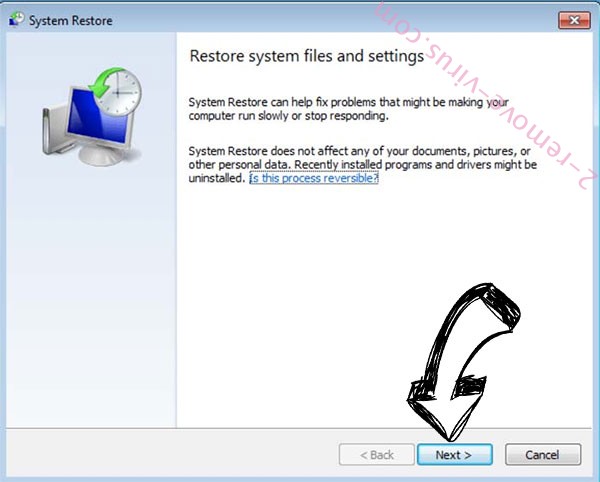

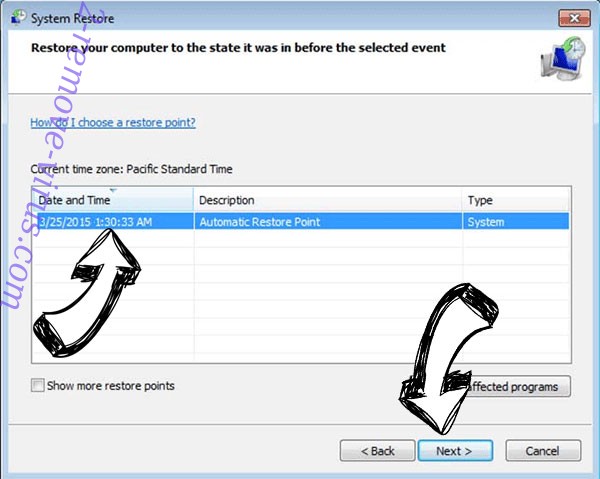

- В новом окне нажмите Далее и выберите точку восстановления до инфекции.

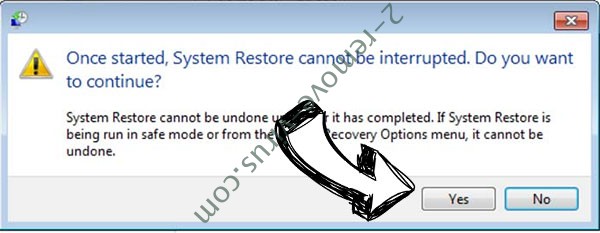

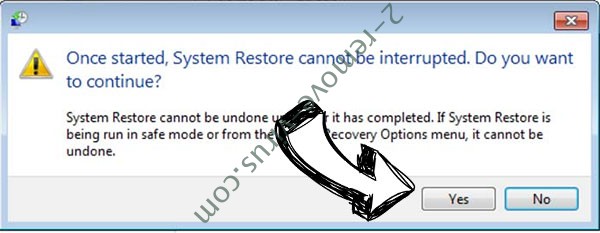

- Снова нажмите кнопку Далее и нажмите кнопку Да, чтобы начать восстановление системы.

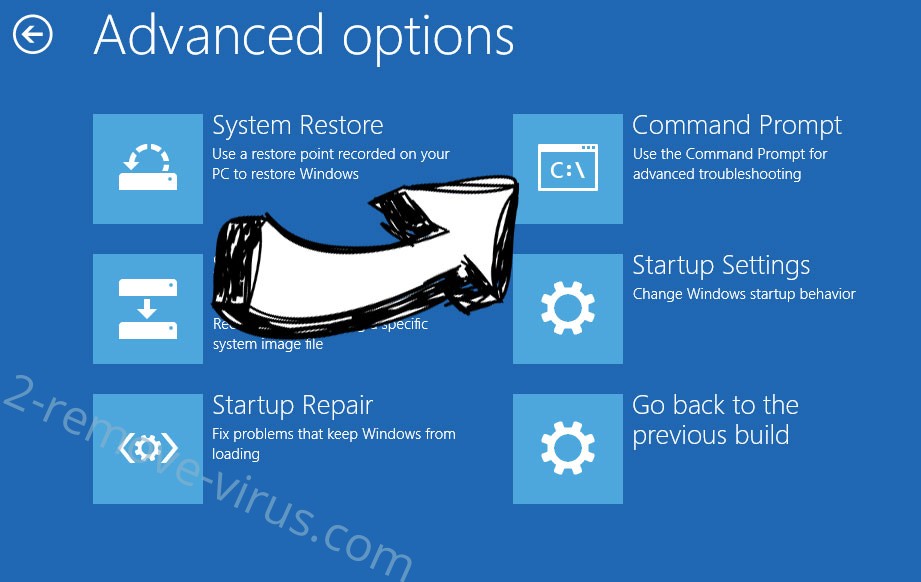

Удалить KOTI Ransomware из Windows 8/Windows 10

- Нажмите кнопку питания на экран входа Windows.

- Нажмите и удерживайте клавишу Shift и нажмите кнопку Перезапустить.

- Выберите Устранение неисправностей и перейдите дополнительные параметры.

- Выберите Командная строка и выберите команду Перезапустить.

- В командной строке введите cd restore и нажмите Enter.

- Введите rstrui.exe и нажмите Enter еще раз.

- Нажмите кнопку Далее в окне Восстановление системы.

- Выберите точку восстановления до инфекции.

- Нажмите кнопку Далее, а затем нажмите кнопку Да, чтобы восстановить систему.