О L30 Ransomware вирусе

L30 Ransomware считается очень серьезной вредоносной инфекцией, классифицируемой как вымогательство. Хотя вымогатели широко освещаются по этой теме, возможно, вы впервые сталкиваетесь с ней, поэтому вы можете не знать, что заражение может означать для вашего устройства. Вредоносная программа для кодирования файлов использует надежные алгоритмы шифрования для шифрования данных, и как только они будут заблокированы, ваш доступ к ним будет заблокирован. Вредоносная программа кодирования данных классифицируется как очень опасная угроза, поскольку расшифровка файлов не всегда вероятна.

Есть возможность платить мошенникам за инструмент расшифровки, но мы не рекомендуем этого делать. Предоставление запросов не обязательно гарантирует, что ваши данные будут восстановлены, поэтому есть вероятность, что вы можете просто тратить свои деньги. Почему люди, которые заблокировали ваши данные в первую очередь, помогают вам восстановить их, когда они могут просто взять деньги. Вы также должны учитывать, что деньги будут использованы для проектов вредоносного программного обеспечения в будущем. Ransomware уже стоит миллионы долларов убытков для различных предприятий в 2017 году, и это только оценка. Мошенников заманивают легкими деньгами, и чем больше жертв поддается запросам, тем более привлекательными становятся вымогатели для таких людей. Инвестирование денег, которые вы должны заплатить в резервное копирование, может быть более разумным вариантом, потому что потеря данных больше не будет возможной. Если резервная копия была сделана до того, как программа-вымогатель заразила ваше устройство, вы можете просто удалить L30 Ransomware и восстановить данные. Вы также можете не знать, как распространяются вредоносные программы для шифрования данных, и мы обсудим наиболее распространенные методы в следующих пунктах.

L30 Ransomware методы распределения

Заражение данных вредоносным ПО может произойти довольно легко, обычно с использованием таких простых методов, как добавление зараженных файлов в электронные письма, использование наборов эксплойтов и размещение зараженных файлов на сомнительных платформах загрузки. Обычно нет необходимости придумывать более сложные методы, потому что многие пользователи не осторожны, когда они используют электронные письма и загружают файлы. Однако это не означает, что распространители вообще не используют более сложные способы. Преступники пишут довольно убедительное электронное письмо, при этом используя название известной компании или организации, прикрепляют зараженный файл к электронной почте и отправляют его людям. Как правило, в электронных письмах обсуждаются деньги или связанные с ними темы, которые люди с большей вероятностью будут воспринимать всерьез. Киберпреступники любят притворяться из Amazon и уведомлять вас о том, что в вашем аккаунте была странная активность или была совершена покупка. Чтобы защитить себя от этого, есть определенные вещи, которые вы должны делать при работе с электронной почтой. Во-первых, если вы не знаете отправителя, проверьте его личность перед открытием вложения. Если отправителем окажется кто-то, кого вы знаете, не спешите открывать файл, сначала внимательно проверьте адрес электронной почты. Очевидные грамматические ошибки также являются признаком. Другой типичной характеристикой является отсутствие вашего имени в приветствии, если законная компания / отправитель отправит вам электронное письмо, они определенно будут использовать ваше имя вместо общего приветствия, например, Клиент или Участник. Также возможно, что вредоносное ПО для шифрования данных может использовать слабые места в компьютерах для заражения. Эти слабые места обычно обнаруживаются исследователями безопасности, и когда поставщики узнают о них, они выпускают патчи, чтобы исправить их, чтобы авторы вредоносных программ не могли воспользоваться ими для распространения своего вредоносного ПО. Однако, как показал WannaCry, не все так быстро устанавливают эти обновления для своего программного обеспечения. Ситуации, когда вредоносное программное обеспечение использует слабые места для доступа, поэтому важно регулярно обновлять программное обеспечение. Обновления могут быть настроены на автоматическую установку, если вы считаете эти уведомления раздражающими.

Что L30 Ransomware делать

Как только программа-вымогатель заразит ваше устройство, она просканирует ваш компьютер на наличие определенных типов файлов и, как только она их найдет, зашифрует их. Если вы не заметили ничего странного до сих пор, когда вы не можете получить доступ к файлам, вы увидите, что что-то произошло. Проверьте свои файлы на наличие странных добавленных расширений, они помогут идентифицировать вымогателей. Если бы вымогатели использовали надежный алгоритм шифрования, это могло бы сделать расшифровку данных потенциально невозможной. Вы найдете записку о выкупе, которая предупредит вас о шифровании данных и о том, что вам нужно делать дальше. Вам предупредят дешифратора, в обмен на деньги очевидно, а мошенников предупредит не применять другие методы, потому что это может им навредить. В примечании должна быть указана четкая цена, но если это не так, вам придется использовать предоставленный адрес электронной почты, чтобы связаться с кибер-мошенниками, чтобы узнать, сколько стоит дешифратор. Мы уже упоминали об этом раньше, но мы не считаем, что выплата выкупа является хорошей идеей. Прежде чем вы даже подумаете об оплате, сначала попробуйте все другие варианты. Постарайтесь вспомнить, не загружали ли вы недавно свои файлы куда-нибудь, но забыли. Или, если вам повезет, кто-то, возможно, разработал бесплатный дешифратор. Программное обеспечение для расшифровки может быть доступно бесплатно, если кодирование данных вредоносным программным обеспечением заражено многими компьютерами, и исследователи вредоносного программного обеспечения смогли взломать его. Прежде чем принять решение об оплате, изучите этот вариант. Покупка резервной копии на эти деньги может быть более полезной. Если вы создали резервную копию до того, как инфекция взяла верх, вы можете восстановить данные после исправления L30 Ransomware вируса. Если вы хотите защитить свое устройство от кодирования файлов вредоносной программы в будущем, ознакомьтесь с средствами, которые могут войти в ваш компьютер. Убедитесь, что программное обеспечение обновляется всякий раз, когда обновление становится доступным, вы не открываете случайные вложения электронной почты и доверяете только безопасным источникам с вашими загрузками.

Методы устранения L30 Ransomware вируса

Если программа-вымогатель все еще остается, для ее завершения следует использовать средство защиты от вредоносных программ. Вручную исправить L30 Ransomware вирус не является простым процессом и может привести к дополнительному повреждению вашего компьютера. Поэтому вы должны использовать автоматический метод. Инструмент не только поможет вам позаботиться об угрозе, но и может предотвратить проникновение подобных в будущем. После того, как вы установили инструмент защиты от вредоносных программ, просто выполните сканирование вашего устройства и позвольте ему устранить угрозу. К сожалению, антивредоносное программное обеспечение разблокирует L30 Ransomware файлы. Если вы уверены, что ваше устройство чистое, восстановите файлы из резервной копии, если она у вас есть.

Offers

Скачать утилитуto scan for L30 RansomwareUse our recommended removal tool to scan for L30 Ransomware. Trial version of provides detection of computer threats like L30 Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft обзор детали WiperSoft является инструментом безопасности, который обеспечивает безопасности в реальном в ...

Скачать|больше

Это MacKeeper вирус?MacKeeper это не вирус, и это не афера. Хотя существуют различные мнения о программе в Интернете, мн ...

Скачать|больше

Хотя создатели антивирусной программы MalwareBytes еще не долго занимаются этим бизнесом, они восполняют этот нед� ...

Скачать|больше

Quick Menu

шаг 1. Удалите L30 Ransomware, используя безопасный режим с поддержкой сети.

Удалить L30 Ransomware из Windows 7/Windows Vista/Windows XP

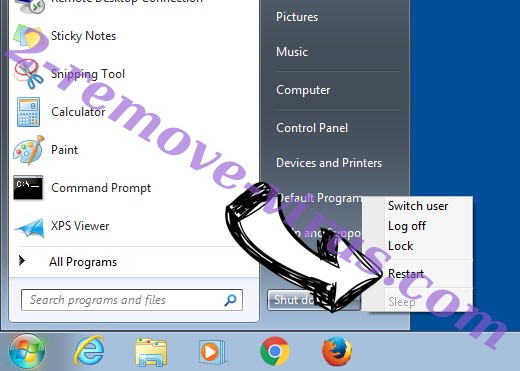

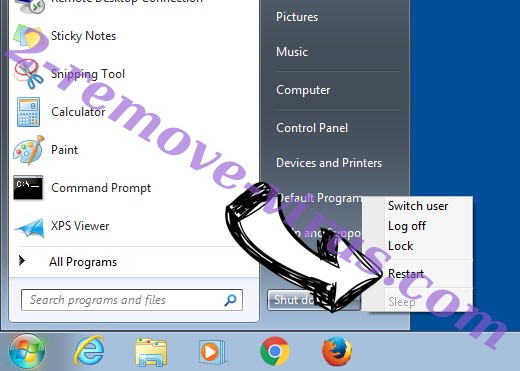

- Нажмите кнопку Пуск и выберите пункт Завершение работы.

- Выберите Перезагрузка и нажмите кнопку ОК.

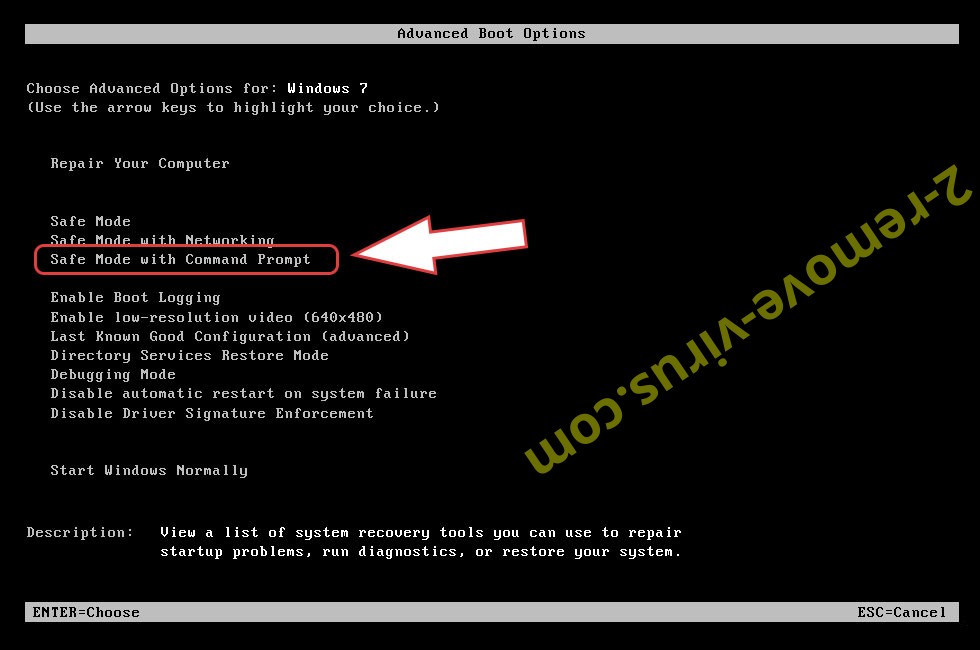

- Начните, нажав F8, когда ваш компьютер начинает загрузку.

- В разделе Дополнительные варианты загрузки выберите безопасный режим с поддержкой сети.

- Откройте браузер и скачать anti-malware утилита.

- Используйте утилиту для удаления L30 Ransomware

Удалить L30 Ransomware из Windows 8/Windows 10

- На экране входа в систему Windows нажмите кнопку питания.

- Нажмите и удерживайте клавишу Shift и выберите Перезапустить.

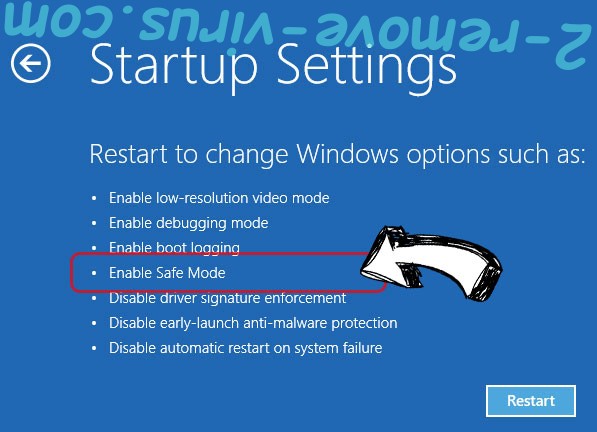

- Перейти к Troubleshoot → Advanced options → Start Settings.

- Выберите Включить безопасный режим или безопасный режим с поддержкой сети в разделе Параметры запуска.

- Нажмите кнопку Перезагрузка.

- Откройте веб-браузер и загрузите средство для удаления вредоносных программ.

- Используйте программное обеспечение для удаления L30 Ransomware

шаг 2. Восстановление файлов с помощью восстановления системы

Удалить L30 Ransomware из Windows 7/Windows Vista/Windows XP

- Нажмите кнопку Пуск и выберите Завершение работы.

- Выберите Перезагрузка и OK

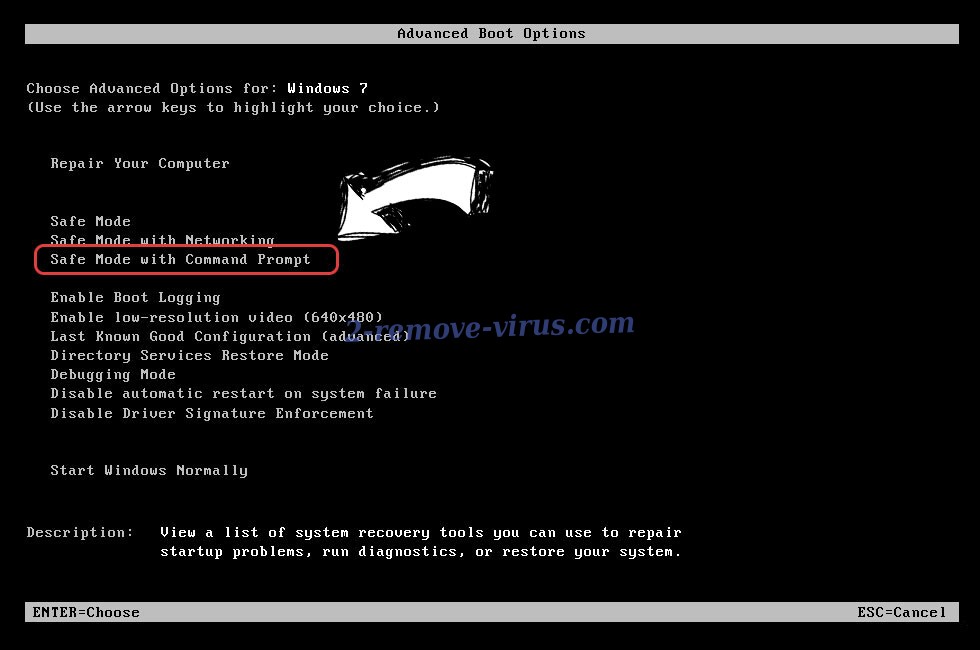

- Когда ваш компьютер начинает загрузку, нажмите клавишу F8 несколько раз, чтобы открыть дополнительные параметры загрузки

- Выберите команду из списка.

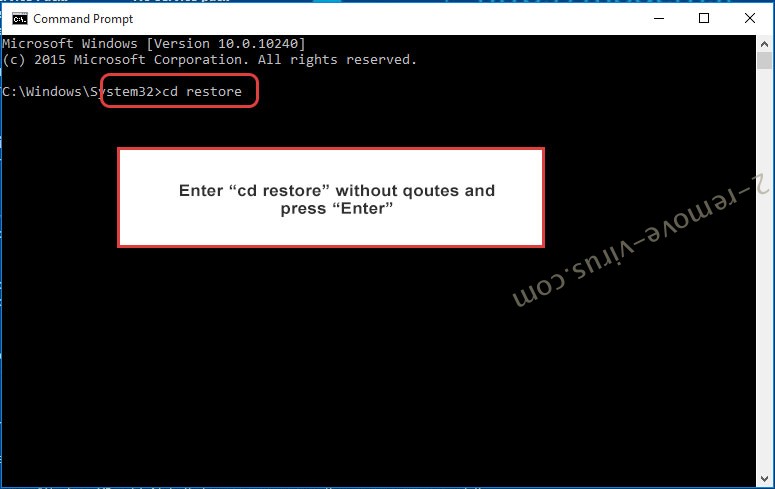

- Введите cd restore и нажмите Enter.

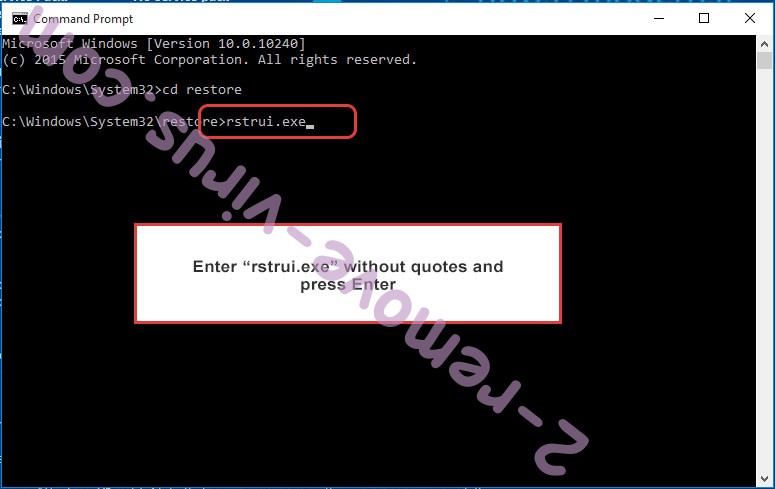

- Введите rstrui.exe и нажмите клавишу Enter.

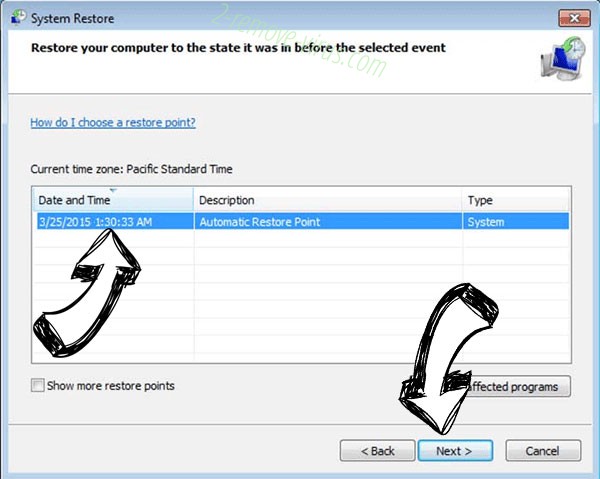

- В новом окне нажмите Далее и выберите точку восстановления до инфекции.

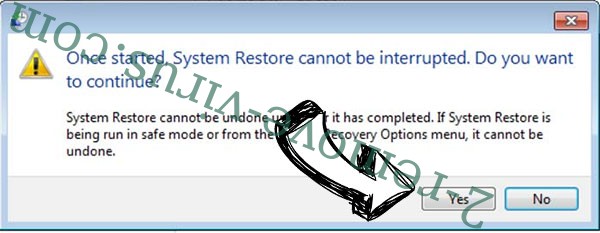

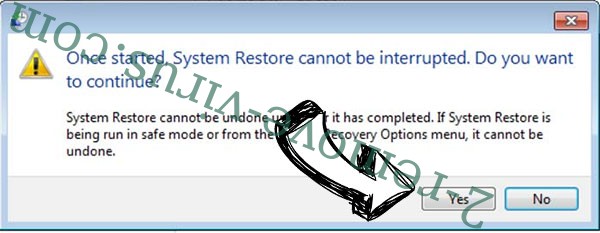

- Снова нажмите кнопку Далее и нажмите кнопку Да, чтобы начать восстановление системы.

Удалить L30 Ransomware из Windows 8/Windows 10

- Нажмите кнопку питания на экран входа Windows.

- Нажмите и удерживайте клавишу Shift и нажмите кнопку Перезапустить.

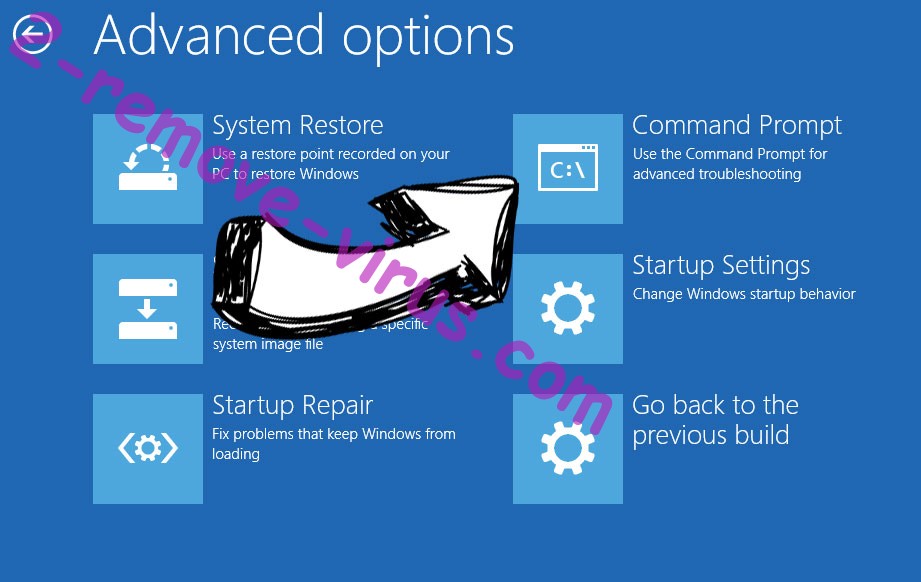

- Выберите Устранение неисправностей и перейдите дополнительные параметры.

- Выберите Командная строка и выберите команду Перезапустить.

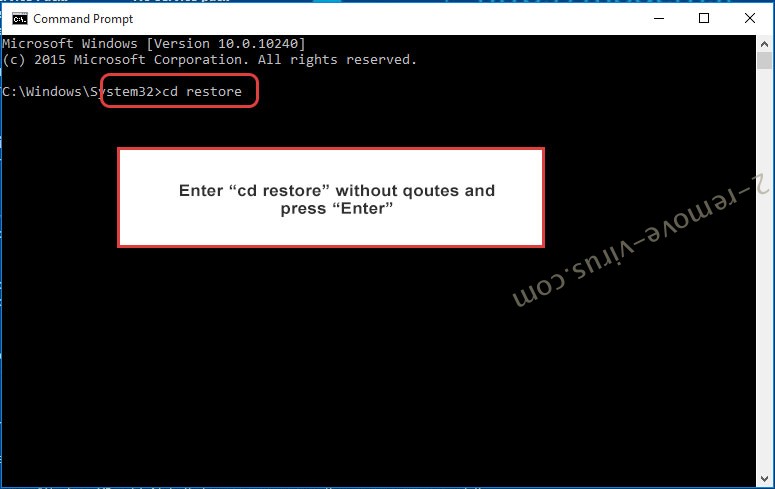

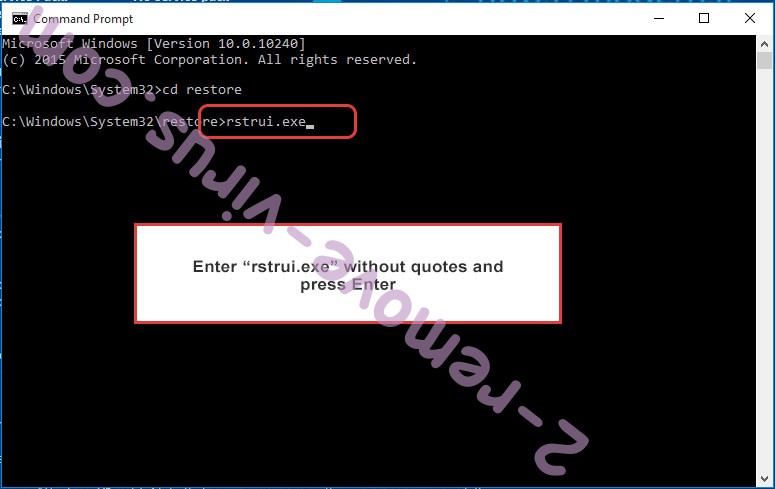

- В командной строке введите cd restore и нажмите Enter.

- Введите rstrui.exe и нажмите Enter еще раз.

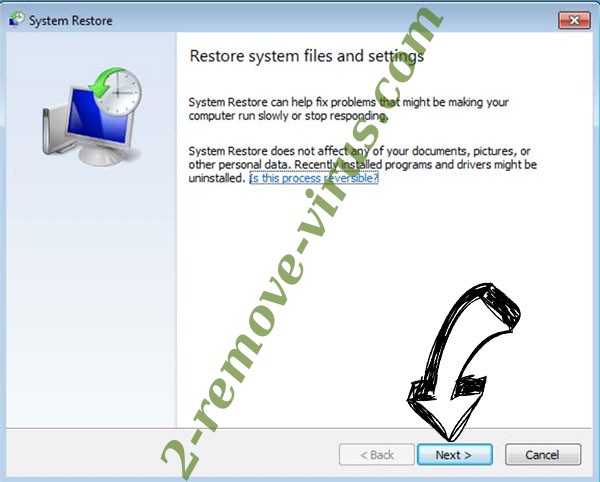

- Нажмите кнопку Далее в окне Восстановление системы.

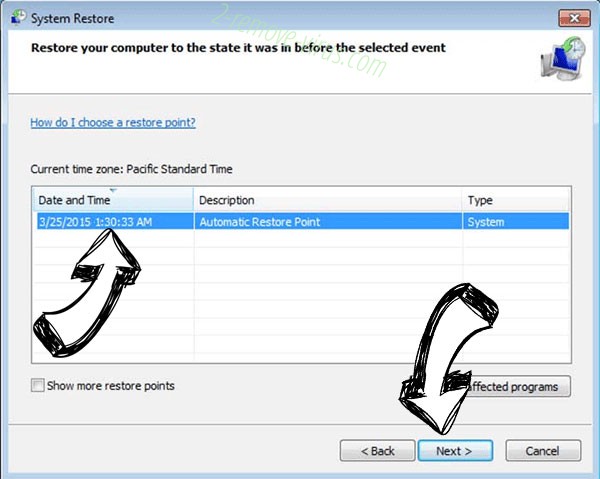

- Выберите точку восстановления до инфекции.

- Нажмите кнопку Далее, а затем нажмите кнопку Да, чтобы восстановить систему.