LockBit 3.0 ransomware является новым вариантом программы-вымогателя LockBit. Он нацелен на личные файлы, шифрует их, а затем, по сути, вымогает деньги у жертв. Программа-вымогатель переименовывает все зашифрованные файлы в случайные строки символов, а также добавляет . HLJkNskOq. Если вы видите это расширение, ваши файлы, к сожалению, были зашифрованы LockBit 3.0 ransomware . В настоящее время нет бесплатного способа восстановления файлов.

LockBit 3.0 ransomware нацелен на компании и предприятия. Как только программа-вымогатель будет запущена на компьютере, она начнет шифровать все файлы. Он нацелен на все важные файлы, включая фотографии, изображения, видео, документы и т. Д. Все зашифрованные файлы будут переименованы. Например, текст.txt станет [случайными символами]. HLJkNskOq при шифровании. Как вы, вероятно, уже заметили, вы не сможете открыть ни один из зашифрованных файлов. Чтобы восстановить их, нужен специальный дешифратор. Тем не менее, получить его будет нелегко, потому что единственные люди, у которых он есть, — это киберпреступники, управляющие этим вымогателем.

Программа-вымогатель также сбросит текстовую записку о выкупе, заканчивающуюся на . README.txt. Примечание довольно длинное. В нем объясняется, что файлы были зашифрованы и как их восстановить. Злоумышленники, управляющие этой программой-вымогателем, по сути, подталкивают жертв к покупке дешифратора с помощью заметки. Записка также содержит много ненужной информации и хвастовства, но суть ее в том, что жертвы должны заплатить 1 миллион долларов в качестве выкупа, чтобы получить расшифровщика. Запрашиваемая сумма находится на более высоком уровне, когда дело доходит до программ-вымогателей, нацеленных на предприятия.

Как правило, платить выкуп никогда не рекомендуется. Главным образом потому, что это не гарантирует работу дешифратора. В прошлом были случаи, когда компании платили выкуп только за то, чтобы получить шифровальщиков, которые на самом деле не работают. То же самое с обычными пользователями, бесчисленные жертвы не получили своих дешифраторов. Важно иметь в виду, что операторы программ-вымогателей ставят деньги превыше всего. Ничто не мешает им просто взять деньги и не отправить дешифратора.

~~~ LockBit 3.0 the world’s fastest and most stable ransomware from 2019~~~

>>>>> Your data is stolen and encrypted.

If you don’t pay the ransom, the data will be published on our TOR darknet sites. Keep in mind that once your data appears on our leak site, it could be bought by your competitors at any second, so don’t hesitate for a long time. The sooner you pay the ransom, the sooner your company will be safe.Tor Browser Links:

—Links for normal browser:

—>>>>> What guarantee is there that we won’t cheat you?

We are the oldest ransomware affiliate program on the planet, nothing is more important than our reputation. We are not a politically motivated group and we want nothing more than money. If you pay, we will provide you with decryption software and destroy the stolen data. After you pay the ransom, you will quickly make even more money. Treat this situation simply as a paid training for your system administrators, because it is due to your corporate network not being properly configured that we were able to attack you. Our pentest services should be paid just like you pay the salaries of your system administrators. Get over it and pay for it. If we don’t give you a decryptor or delete your data after you pay, no one will pay us in the future. You can get more information about us on Ilon Musk’s Twitter hxxps://twitter.com/hashtag/lockbit?f=live>>>>> You need to contact us and decrypt one file for free on TOR darknet sites with your personal ID

Download and install Tor Browser hxxps://www.torproject.org/

Write to the chat room and wait for an answer, we’ll guarantee a response from you. If you need a unique ID for correspondence with us that no one will know about, tell it in the chat, we will generate a secret chat for you and give you his ID via private one-time memos service, no one can find out this ID but you. Sometimes you will have to wait some time for our reply, this is because we have a lot of work and we attack hundreds of companies around the world.

Лучший способ борьбы с программами-вымогателями — это иметь резервные копии файлов и хороший план восстановления файлов. Когда файлы сохраняются в безопасном месте, программы-вымогатели становятся гораздо менее серьезной проблемой. Как обычные пользователи, так и компании должны делать резервные копии на регулярной основе.

Как заразился LockBit 3.0 ransomware компьютер?

Пользователи часто подвергают свои компьютеры воздействию вредоносных программ, открывая нежелательные вложения электронной почты. Пользователи, чьи адреса электронной почты были просочились, обычно становятся объектами вредоносных электронных писем. К счастью, электронные письма, содержащие вредоносное ПО, очень очевидны. Вредоносные электронные письма, для начала, часто имеют орфографические и грамматические ошибки. Ошибки чрезвычайно очевидны, даже для тех, кто не является носителем английского языка, потому что отправители часто притворяются, что они из надежных предприятий. Вредоносные электронные письма могут также относиться к пользователям, использующим общие термины, такие как «Пользователь», «Клиент», «Участник» и т. Д. Вы, наверное, заметили, что, когда компании отправляют электронные письма своим клиентам, они обращаются к ним по имени. Использование общих слов будет выглядеть непрофессионально в законном электронном письме.

Однако, когда вы являетесь конкретной целью, электронные письма не будут такими очевидными. Попытки хакеров заразить ваш компьютер вредоносным ПО были бы гораздо более изощренными, если бы у них была часть вашей личной информации. Например, ваше имя будет использоваться для обращения к вам, электронное письмо будет безошибочным, и в нем может быть некоторая информация, которая сделает электронное письмо заслуживающим доверия. Вот почему рекомендуется всегда сканировать вложения электронной почты (особенно нежелательные) с помощью антивредоносного программного обеспечения или VirusTotal перед их открытием.

Если вы получили нежелательное электронное письмо, вы также должны подтвердить адрес электронной почты отправителя. Существует очень значительная вероятность того, что электронное письмо, которое вы получаете, является вредоносным или спамом, если отправитель утверждает, что он из известной / законной компании, но адрес электронной почты выглядит абсолютно случайным. Но даже если адрес электронной почты кажется законным, вы все равно должны найти отправителя, чтобы подтвердить, что он тот, за кого себя выдает.

Торренты также часто используются для распространения вредоносных программ. Поскольку многие торрент-сайты часто плохо регулируются, злоумышленникам не трудно загружать торренты с вредоносным ПО в них. В частности, вы часто найдете вредоносное ПО в торрентах для контента, защищенного авторским правом, в частности, фильмов, телешоу и видеоигр. Если вы регулярно пиратите, используя торренты, это может быть то, как вы заразили свой компьютер этим вымогателем. Вообще говоря, не рекомендуется загружать защищенный авторским правом контент бесплатно с помощью торрентов, потому что это не только подвергает ваш компьютер опасности, но и по существу равносильно краже контента.

Когда компании становятся мишенью, заражение обычно происходит, когда сотрудники открывают вредоносные вложения. Программы-вымогатели также могут использовать уязвимости для входа, поэтому так важно всегда устанавливать необходимые обновления.

LockBit 3.0 ransomware удаление

Поскольку программы-вымогатели являются очень сложной инфекцией, вам нужно использовать антивредоносное программное обеспечение для удаления LockBit 3.0 ransomware с вашего компьютера. Если вы попытаетесь удалить LockBit 3.0 ransomware вручную и сделаете это неправильно, вы можете в конечном итоге нанести больший ущерб своему компьютеру. Руководство LockBit 3.0 ransomware будет утомительным и долгим процессом, поэтому использовать антивредоносное ПО не только безопаснее, но и проще.

После того, как программа-вымогатель была полностью удалена, вы можете подключиться к своей резервной копии, чтобы начать восстановление файлов. Восстановление файлов будет намного сложнее, если не невозможно, если у вас нет резервной копии. Если у вас нет намерения платить выкуп, ваш единственный вариант — подождать, пока бесплатный дешифратор будет освобожден. Как мы уже обсуждали, будет ли он выпущен, не определено, но вы все равно должны создавать резервные копии зашифрованных файлов и иногда проверять NoMoreRansom .

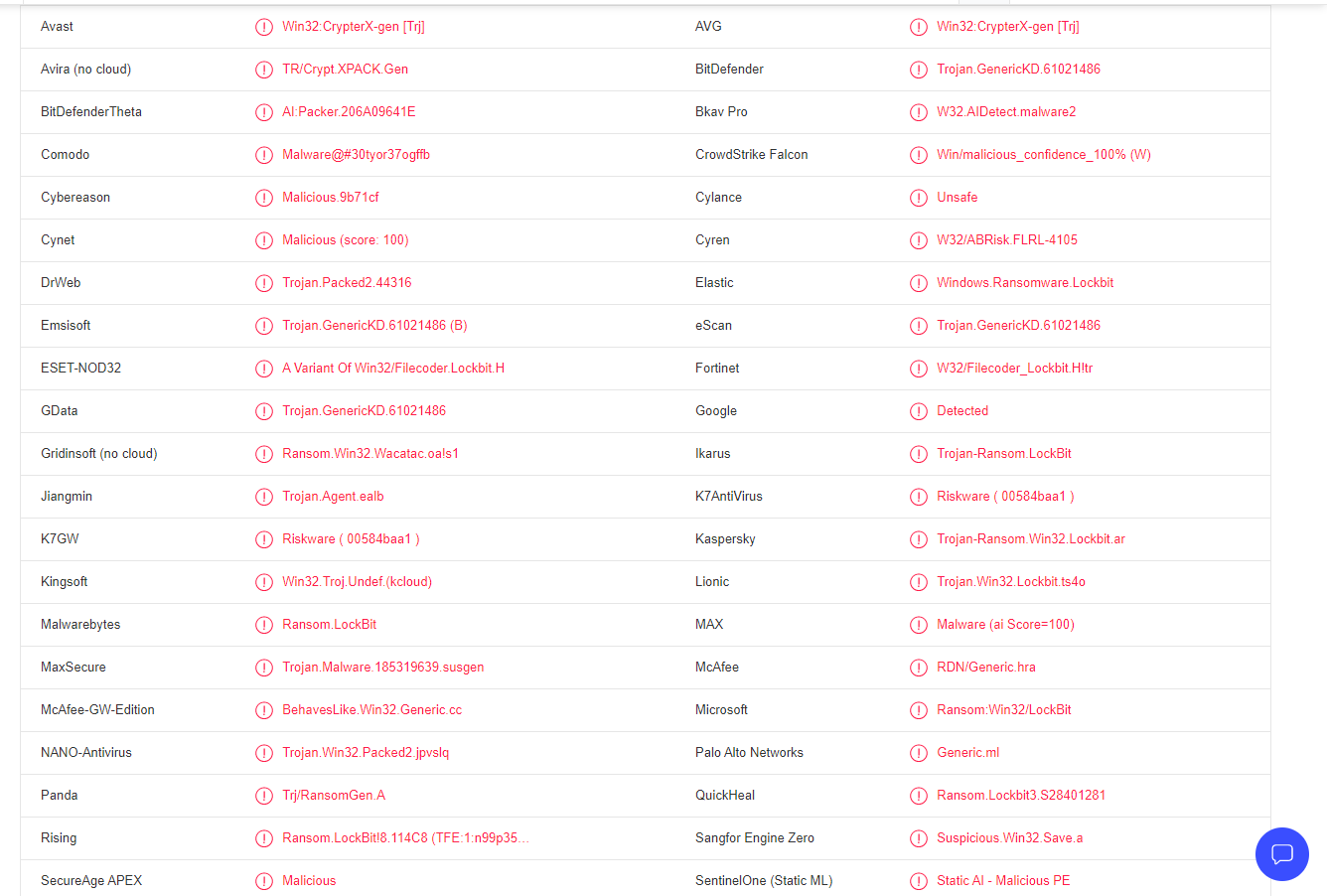

LockBit 3.0 ransomware определяется как:

- Win32:CrypterX-gen [Trj] от Avast/AVG

- Троянец.GenericKD.61021486 (B) от Emsisoft

- Вариант Win32/Filecoder.Lockbit.H от ESET

- Ransom.LockBit by Malwarebytes

- Выкуп.Win32.LOCKBIT.YXCGD от TrendMicro

- Троянец.GenericKD.61021486 от BitDefender

- Trojan-Ransom.Win32.Lockbit.ar Касперского

- RDN/Generic.hra от McAfee

- Выкуп: Win32 / LockBit от Microsoft

- Троянец.Gen.MBT от Symantec