Что можно сказать о Loki Locker Ransomware

Loki Locker Ransomware это высокоуровневое вредоносное ПО, более конкретно классифицируемое как вымогательство. Скорее всего, вы никогда раньше не сталкивались с такого рода вредоносными программами, и в этом случае вас может ждать большой шок. Для шифрования файлов используются мощные алгоритмы шифрования, и если ваши действительно зашифрованы, вы больше не сможете получить к ним доступ. Поскольку жертвы программ-вымогателей сталкиваются с постоянной потерей данных, такого рода угрозы очень опасны. Вам будет предоставлена возможность заплатить выкуп, но многие специалисты по вредоносным программам не предполагают этого.

Оплата не всегда гарантирует расшифрованные данные, поэтому есть вероятность, что вы можете просто тратить свои деньги ни на что. Не забывайте, с кем вы имеете дело, и не ожидайте, что киберпреступники будут чувствовать себя обязанными помочь вам с вашими файлами, когда они могут просто забрать ваши деньги. Вы также должны учитывать, что деньги пойдут на будущую преступную деятельность. Вы действительно хотите поддержать отрасль, которая уже наносит ущерб предприятиям на миллионы долларов. И чем больше людей дают им денег, тем выгоднее получает вредоносное ПО для шифрования данных, и это привлекает многих людей в отрасль. Ситуации, когда вы можете потерять свои файлы, могут возникать постоянно, поэтому гораздо лучшей покупкой может быть резервное копирование. Если бы у вас была доступная резервная копия, вы могли бы просто Loki Locker Ransomware удалить, а затем восстановить файлы, не беспокоясь о их потере. Если вы не уверены в том, как вы получили загрязнение, наиболее частые способы его распространения будут объяснены в следующем абзаце.

Как вы получили Loki Locker Ransomware

Заражение программами-вымогателями может произойти довольно легко, часто используя такие методы, как прикрепление зараженных файлов к электронной почте, использование устаревшего программного обеспечения и размещение зараженных файлов на сомнительных платформах загрузки. Обычно нет необходимости придумывать более сложные способы, так как многие люди не осторожны, когда они используют электронные письма и загружают файлы. Существует некоторая вероятность того, что для заражения был использован более сложный метод, поскольку некоторые вымогатели используют их. Кибер-мошенники пишут довольно убедительное электронное письмо, притворяясь от какой-то заслуживающей доверия компании или организации, прикрепляют вредоносное ПО к электронному писем и отправляют его многим людям. Обычно используются темы, связанные с деньгами, поскольку пользователи более склонны открывать эти электронные письма. Довольно часто вы увидите громкие имена, такие как Amazon, например, если Amazon отправил электронное письмо с квитанцией о покупке, которую человек не совершал, он / она сразу откроет вложенный файл. Есть несколько вещей, которые вы должны учитывать при открытии вложений электронной почты, если вы хотите сохранить свое устройство в безопасности. Проверьте отправителя, чтобы узнать, является ли он кем-то, кого вы знаете. Проверка адреса электронной почты отправителя по-прежнему необходима, даже если вы знаете отправителя. Грамматические ошибки также являются признаком того, что электронное письмо может быть не тем, что вы думаете. Обратите внимание на то, как отправитель обращается к вам, если это отправитель, с которым у вас был бизнес раньше, он всегда будет приветствовать вас по вашему имени, а не по общему клиенту или участнику. Вымогатель также может войти, используя определенные слабые места, обнаруженные в компьютерных программах. Программное обеспечение имеет уязвимости, которые могут быть использованы вредоносным ПО кодирования файлов, но обычно создатели программного обеспечения исправляют их. К сожалению, как доказано вымогателем WannaCry, не все устанавливают эти исправления по разным причинам. Ситуации, когда вредоносное программное обеспечение использует слабые места для входа, является причиной того, что важно регулярно обновлять свои программы. Обновления также могут быть разрешены к автоматической установке.

Что Loki Locker Ransomware делать

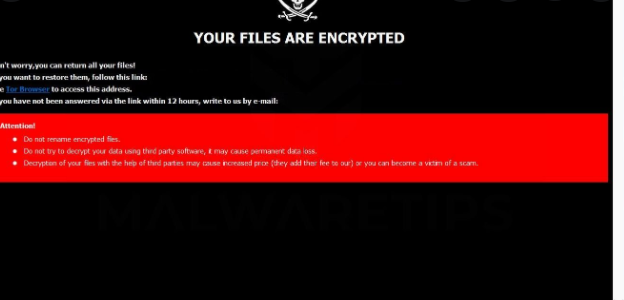

Когда ваше устройство загрязнится, вы скоро обнаружите, что ваши данные закодированы. Даже если то, что произошло, не было очевидным с самого начала, станет довольно очевидным, что что-то не так, когда ваши файлы не могут быть доступны. Вы поймете, что зашифрованные файлы теперь имеют расширение файла, и это, вероятно, помогло вам распознать вредоносное ПО кодировки файлов. Может быть использован мощный алгоритм шифрования, который сделает расшифровку файлов потенциально невозможной. В заметке киберпреступники объяснят, что они заблокировали ваши данные, и предложат вам способ их расшифровки. Предлагаемый ими метод предполагает покупку утилиты для расшифровки. В примечании должно быть четко объяснено, сколько стоит программное обеспечение для расшифровки, но если оно этого не сделает, оно даст вам адрес электронной почты, чтобы связаться с преступниками, чтобы установить цену. Очевидно, что мы не рекомендуем вам платить по причинам, уже упомянутым выше. Прежде чем даже рассматривать возможность оплаты, сначала попробуйте все другие варианты. Возможно, вы просто забыли, что создали резервную поддержку своих файлов. Существует также вероятность того, что была разработана бесплатная программа расшифровки. Исследователи вредоносных программ могут быть в состоянии расшифровать вымогателей, таким образом, они могут выпустить бесплатный инструмент. Учтите это, прежде чем даже подумать о выплате выкупа. Использование части этого денег для покупки какой-либо резервной копии может оказаться более выгодным. И если резервное копирование является вариантом, вы можете восстановить данные оттуда после удаления Loki Locker Ransomware вируса, если он все еще присутствует на вашем устройстве. В будущем избегайте шифрования данных вредоносной программой, ознакомившись с тем, как она распространяется. Придерживайтесь безопасных источников загрузки, будьте осторожны с вложениями электронной почты, которые вы открываете, и убедитесь, что программное обеспечение обновлено.

Loki Locker Ransomware удаление

Если вредоносное ПО с кодировкой файла остается на вашем компьютере, мы предлагаем приобрести антивредоносное программное обеспечение для его завершения. Если у вас нет опыта работы с компьютерами, непреднамеренный ущерб может быть нанесен вашему компьютеру при попытке исправить Loki Locker Ransomware вирус вручную. Если вы не хотите наносить дополнительный ущерб, используйте антивредоносное программное обеспечение. Эту программу выгодно иметь на компьютере, потому что она не только обеспечит избавление от этой инфекции, но и поставит под удар подобных, которые пытаются войти. Найдите надежный инструмент, и как только он будет установлен, просканируйте свой компьютер на наличие инфекции. Однако инструмент не способен восстановить ваши данные. Если ваш компьютер был полностью очищен, разблокируйте Loki Locker Ransomware файлы из резервной копии, если она у вас есть.

Offers

Скачать утилитуto scan for Loki Locker RansomwareUse our recommended removal tool to scan for Loki Locker Ransomware. Trial version of provides detection of computer threats like Loki Locker Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft обзор детали WiperSoft является инструментом безопасности, который обеспечивает безопасности в реальном в ...

Скачать|больше

Это MacKeeper вирус?MacKeeper это не вирус, и это не афера. Хотя существуют различные мнения о программе в Интернете, мн ...

Скачать|больше

Хотя создатели антивирусной программы MalwareBytes еще не долго занимаются этим бизнесом, они восполняют этот нед� ...

Скачать|больше

Quick Menu

шаг 1. Удалите Loki Locker Ransomware, используя безопасный режим с поддержкой сети.

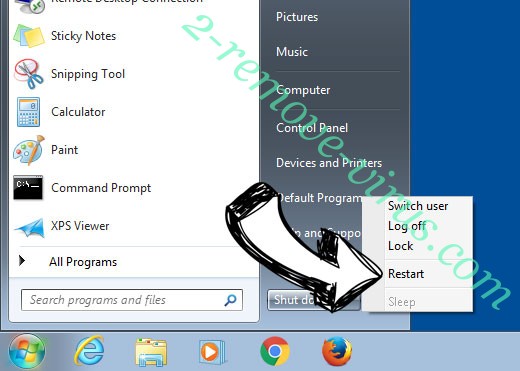

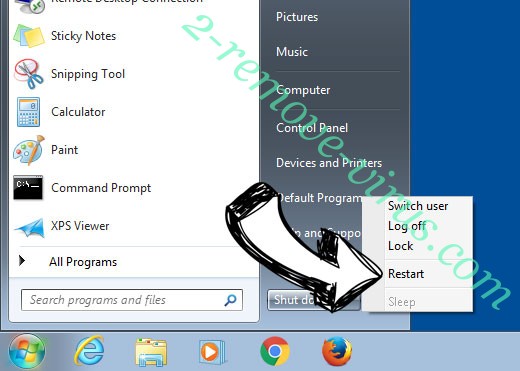

Удалить Loki Locker Ransomware из Windows 7/Windows Vista/Windows XP

- Нажмите кнопку Пуск и выберите пункт Завершение работы.

- Выберите Перезагрузка и нажмите кнопку ОК.

- Начните, нажав F8, когда ваш компьютер начинает загрузку.

- В разделе Дополнительные варианты загрузки выберите безопасный режим с поддержкой сети.

- Откройте браузер и скачать anti-malware утилита.

- Используйте утилиту для удаления Loki Locker Ransomware

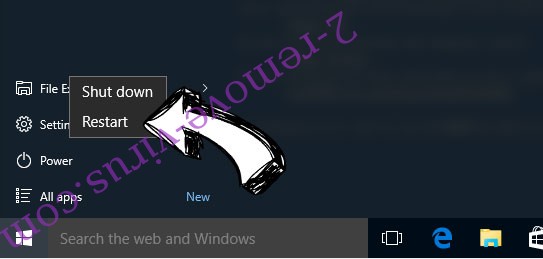

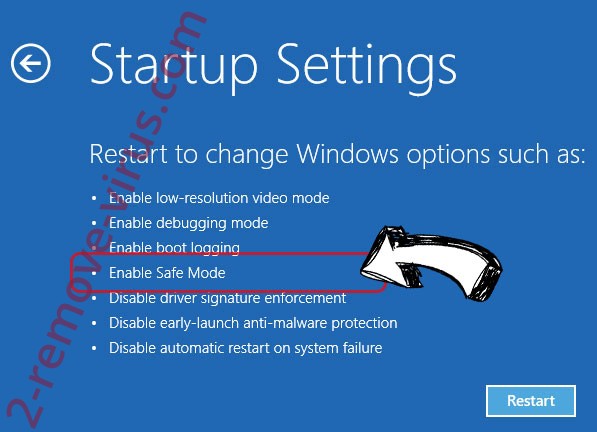

Удалить Loki Locker Ransomware из Windows 8/Windows 10

- На экране входа в систему Windows нажмите кнопку питания.

- Нажмите и удерживайте клавишу Shift и выберите Перезапустить.

- Перейти к Troubleshoot → Advanced options → Start Settings.

- Выберите Включить безопасный режим или безопасный режим с поддержкой сети в разделе Параметры запуска.

- Нажмите кнопку Перезагрузка.

- Откройте веб-браузер и загрузите средство для удаления вредоносных программ.

- Используйте программное обеспечение для удаления Loki Locker Ransomware

шаг 2. Восстановление файлов с помощью восстановления системы

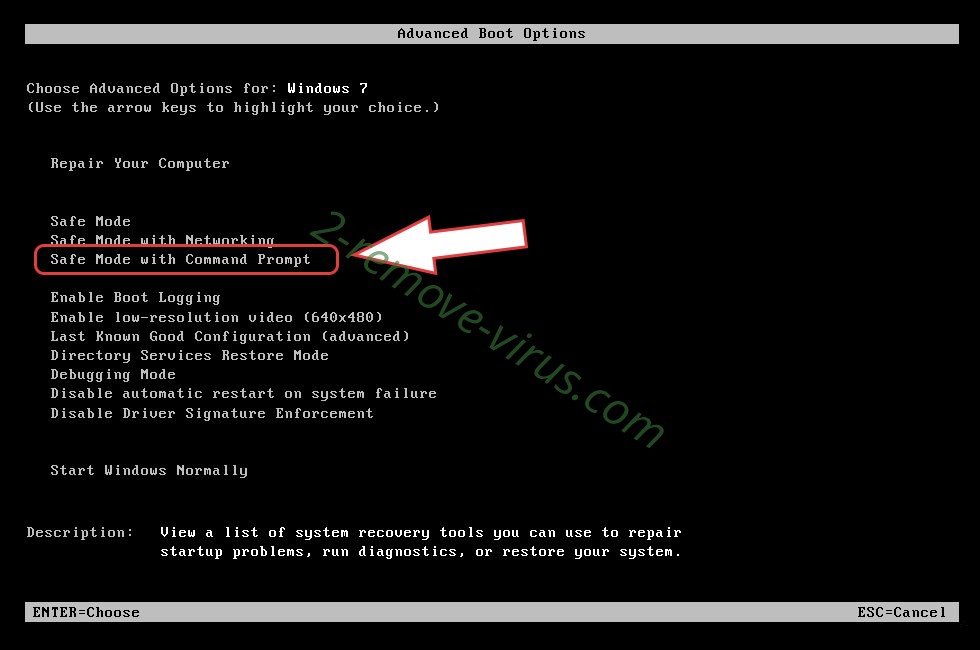

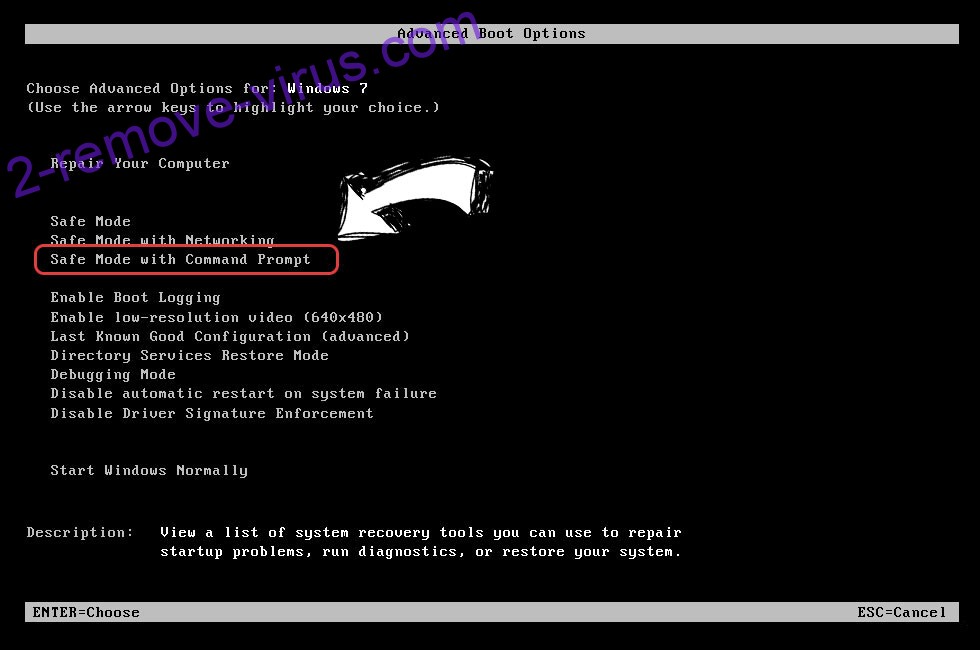

Удалить Loki Locker Ransomware из Windows 7/Windows Vista/Windows XP

- Нажмите кнопку Пуск и выберите Завершение работы.

- Выберите Перезагрузка и OK

- Когда ваш компьютер начинает загрузку, нажмите клавишу F8 несколько раз, чтобы открыть дополнительные параметры загрузки

- Выберите команду из списка.

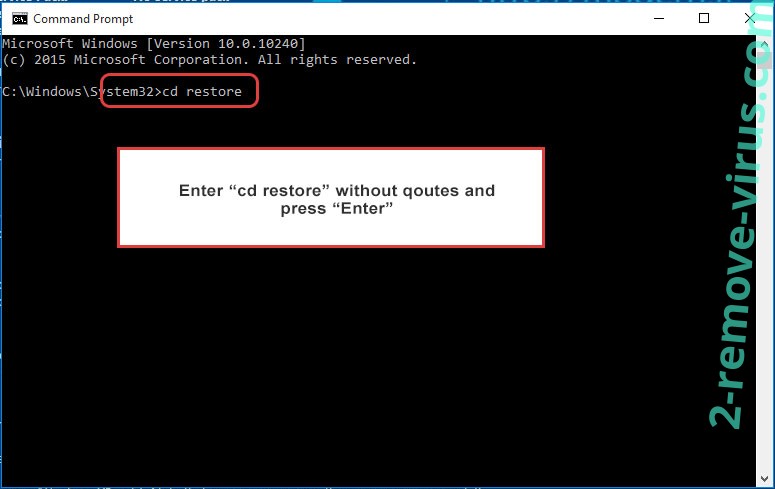

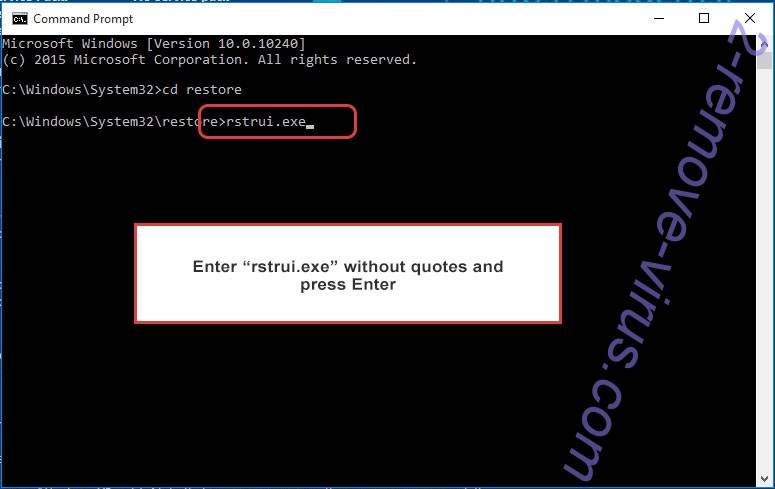

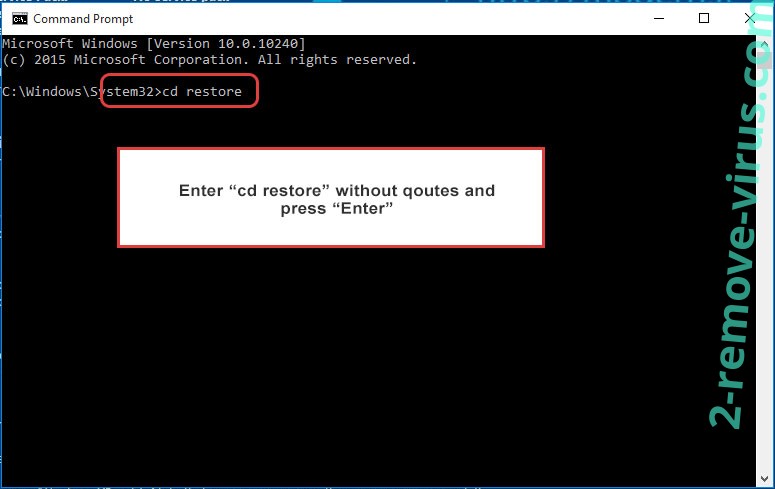

- Введите cd restore и нажмите Enter.

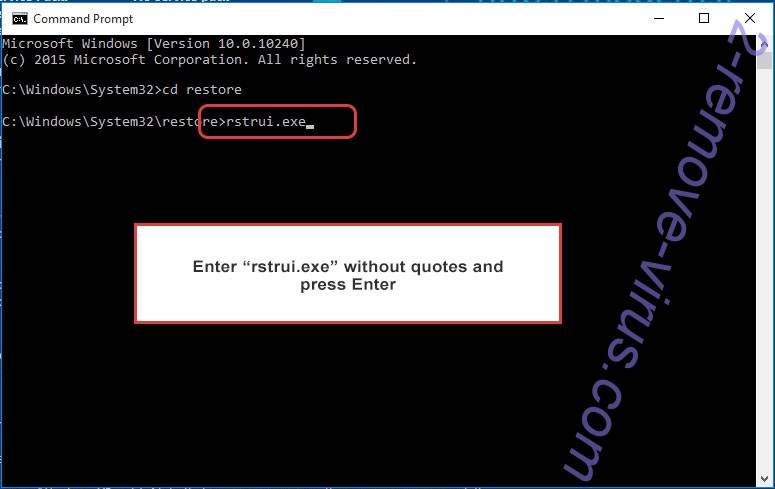

- Введите rstrui.exe и нажмите клавишу Enter.

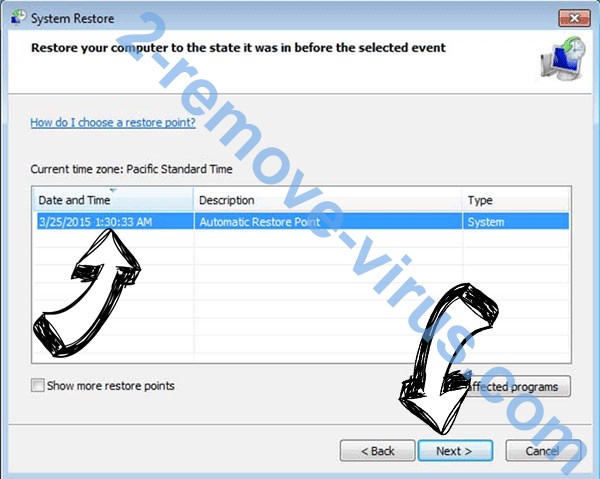

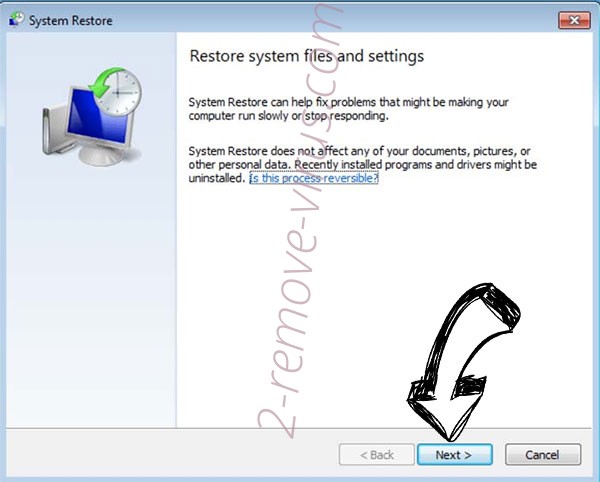

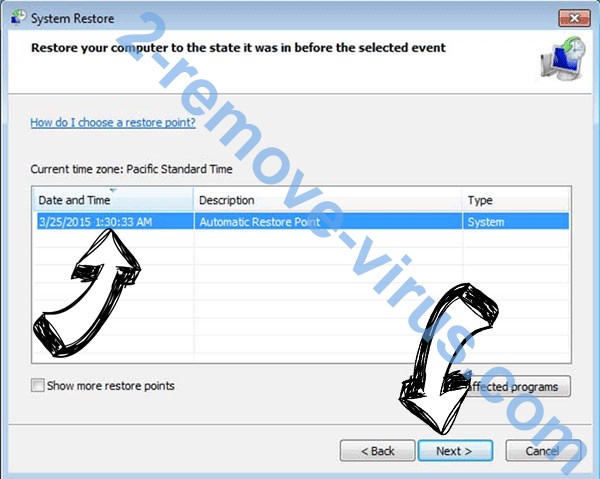

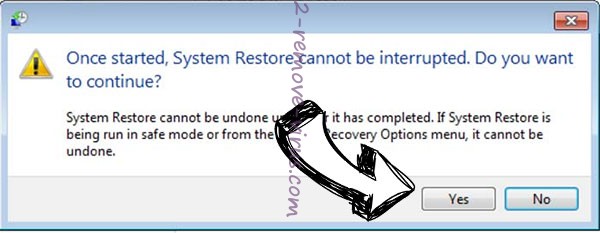

- В новом окне нажмите Далее и выберите точку восстановления до инфекции.

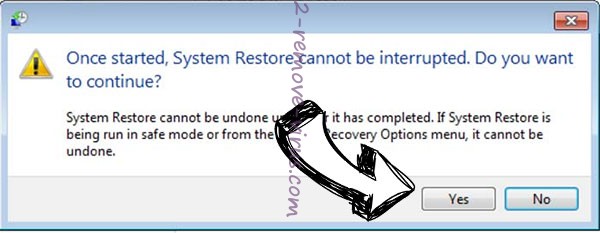

- Снова нажмите кнопку Далее и нажмите кнопку Да, чтобы начать восстановление системы.

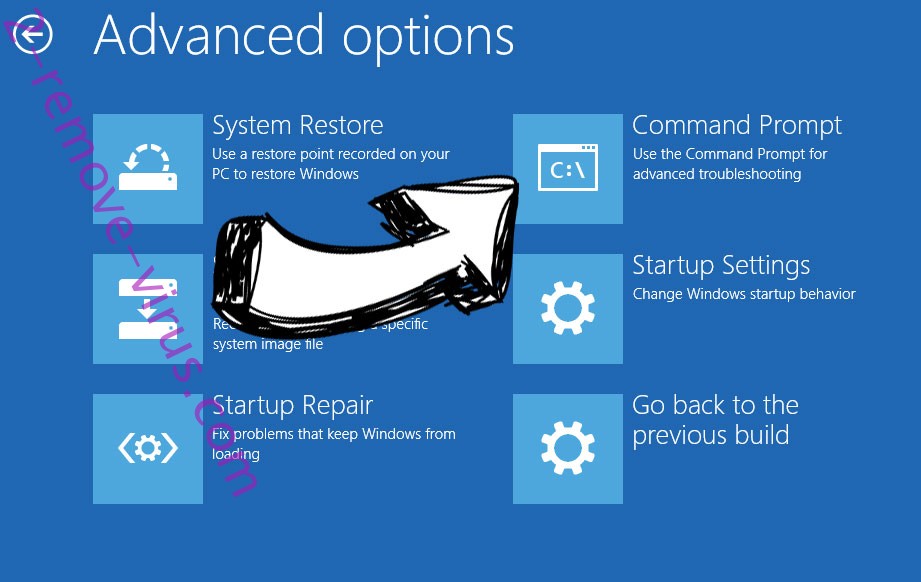

Удалить Loki Locker Ransomware из Windows 8/Windows 10

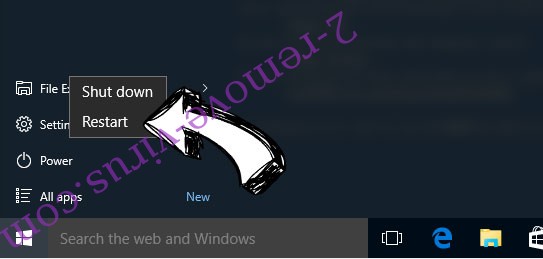

- Нажмите кнопку питания на экран входа Windows.

- Нажмите и удерживайте клавишу Shift и нажмите кнопку Перезапустить.

- Выберите Устранение неисправностей и перейдите дополнительные параметры.

- Выберите Командная строка и выберите команду Перезапустить.

- В командной строке введите cd restore и нажмите Enter.

- Введите rstrui.exe и нажмите Enter еще раз.

- Нажмите кнопку Далее в окне Восстановление системы.

- Выберите точку восстановления до инфекции.

- Нажмите кнопку Далее, а затем нажмите кнопку Да, чтобы восстановить систему.

Данная зараза удаляет все точки восстановления, теневые копии и даже шифрует удаленные файлы, которые уже даже удалены из корзины.