О вымогателей

Вымогателей известный как .Mockba file ransomware классифицируется как серьезная угроза, из-за возможного вреда он может сделать для вашей системы. Хотя вымогателей было широко говорили о, вполне возможно, это ваш первый раз, подойдя через него, поэтому вы можете не знать о вреде он может сделать. Вымогатели используют сильные алгоритмы шифрования для шифрования файлов, и как только они будут заблокированы, вы не сможете открыть их. Это делает вымогателей такой вредной угрозой, так как это может привести к вам постоянно потерять доступ к вашим данным. Вам также предложат купить утилиту расшифровки за определенную сумму денег, но есть несколько причин, почему это не предложенный вариант.

Есть бесчисленное множество случаев, когда оплата выкупа не приводит к восстановлению файла. Имейте в виду, кто вы имеете дело с, и не ожидайте, что преступники чувствуют себя обязанными отправить вам расшифровщика, когда они могут просто взять ваши деньги. Кроме того, что выкуп деньги будут финансировать будущие вымогателей или некоторые другие вредоносные программы. Вы действительно хотите быть сторонником преступной деятельности. Чем больше люди платят, тем выгоднее становится, тем самым привлекая больше людей, которые имеют желание зарабатывать легкие деньги. Вы можете оказаться в такого рода ситуации снова, так что инвестирование запрошенных денег в резервное копирование было бы мудрее, потому что вам не нужно будет беспокоиться о потере файлов. В случае, если у вас была резервная резервная передача до заражения компьютера, удалите .Mockba file ransomware и приступите к восстановлению данных. Вы также можете быть не знакомы с методами распространения вымогателей, и мы обсудим наиболее частые методы в ниже приведенных в парах.

Методы распространения вымогателей

Как правило, вымогателей распространяется через спам-сообщения, эксплойт комплекты и вредоносные загрузки. Поскольку люди, как правило, довольно небрежно при работе с электронной почтой и загрузки файлов, часто нет необходимости для данных кодирования вредоносных распространителей программного обеспечения использовать более сложные методы. Это не означает, что распространители не используют более сложные методы на всех, однако. Преступники не должны делать много, просто написать простое письмо, которое появляется довольно надежным, прикрепить загрязненный файл к электронной почте и отправить его на сотни пользователей, которые могут подумать, отправитель кто-то доверия. Эти письма часто упоминают деньги, потому что это деликатная тема, и пользователи более склонны быть импульсивным при открытии денег, связанных с электронной почтой. Довольно часто вы увидите большие имена, как Amazon используется, например, если Amazon по электронной почте кому-то квитанцию о покупке, что человек не помнит решений, он / она откроет вложение сразу. Вы должны посмотреть вне для некоторых знаков от раскрывать электронные почты если вы хотите инфекционное приспособление. Важно исследовать, знакомы ли вы с отправителем, прежде чем приступить к открытию прикрепленного файла. Даже если вы знаете отправителя, не спешите, сначала исследуйте адрес электронной почты, чтобы убедиться, что он реален. Эти вредоносные письма также часто полны грамматических ошибок. Вы также должны проверить, как вы обращались, если это отправитель, который знает ваше имя, они всегда будут приветствовать вас по имени, а не универсальный клиент или член. Инфекция также возможна с помощью неисправленных слабых мест, найденных в компьютерных программах. Все программы имеют уязвимости, но обычно, авторы программного обеспечения исправить их, когда они идентифицируют их так, что вредоносные программы не могут воспользоваться его заразить. Как было доказано WannaCry, однако, не все, что быстро обновить свои программы. Очень важно, чтобы вы часто обновляли программное обеспечение, потому что если слабое место достаточно серьезны, оно может быть использовано вредоносным программным обеспечением. Обновления также могут быть разрешены к установке автоматически.

Как он себя ведет

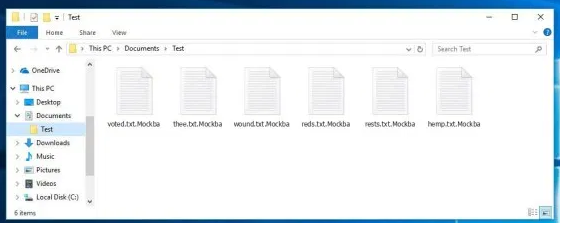

Вскоре после того, как вымогателей заражает устройство, он будет сканировать ваш компьютер для конкретных типов файлов и как только он нашел их, он будет кодировать их. Первоначально, это может ввести в заблуждение, что происходит, но когда вы понимаете, что вы не можете открыть файлы, она должна стать ясной. Все зашифрованные файлы будут иметь расширение файла, которое может помочь определить вымогателей. Если был использован мощный алгоритм шифрования, это может сделать расшифровку файлов довольно трудно, если не невозможно. В заметке преступники скажут вам, что они зашифровали ваши данные, и предложат вам способ их восстановления. Вам будет предложен расшифровщик, по цене, очевидно, и хакеры заработают, что использование других вариантов восстановления файлов может привести к постоянно поврежденных данных. В записке должна отображаться цена на расшифровку утилиты, но если это не так, вам придется по электронной почте преступников через их при условии адреса. Точно так же, как мы обсуждали выше, мы не поощряем давать в запросы. Когда все другие варианты не помогают, только тогда вы должны даже рассмотреть вопрос об оплате. Попробуйте вспомнить ли вы недавно сделали копии файлов, но забыли. Или, может быть, есть свободное программное обеспечение для расшифровки. Мы должны сказать, что иногда вредоносное программное обеспечение специалисты могут взломать вымогателей, что означает, что вы можете получить инструмент расшифровки бесплатно. Прежде чем вы решите заплатить, рассмотрим этот вариант. Было бы мудрее идея купить резервную прилавок с некоторыми из этих денег. Если вы создали резервную резервную систему до того, как инфекция вторглась, вы можете восстановить данные после устранения .Mockba file ransomware вируса. Если вы хотите избежать кодирования файлов вредоносных программ в будущем, узнать о средствах, которые могут заразить вашу систему. Вы по существу должны держать ваше программное обеспечение обновляется, только скачать из безопасных / законных источников и остановить случайным открытием файлов, добавленных в электронную почту.

Способы стирания .Mockba file ransomware

Реализация вредоносных утилит удаления, чтобы избавиться от вымогателей, если он по-прежнему остается. Чтобы вручную исправить .Mockba file ransomware вирус не является простым процессом, и вы можете в конечном итоге причинить больше вреда. Инструмент удаления вредоносных программ будет предложенный выбор в этом случае. Инструмент не только способен помочь вам справиться с угрозой, но он также может остановить аналогичные из них от попадания в будущем. После того как вы установили анти-вредоносные утилиты по вашему выбору, просто выполнить сканирование вашего устройства, и если угроза выявлена, позволяют ему прекратить его. К сожалению, утилита удаления вредоносных программ не в состоянии помочь вам восстановить. Если данные, шифрующие вредоносное программное обеспечение, были полностью устранены, восстанавливайте данные от того места, где вы храните их, и если у вас их нет, начните использовать их.

Offers

Скачать утилитуto scan for .Mockba file ransomwareUse our recommended removal tool to scan for .Mockba file ransomware. Trial version of provides detection of computer threats like .Mockba file ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft обзор детали WiperSoft является инструментом безопасности, который обеспечивает безопасности в реальном в ...

Скачать|больше

Это MacKeeper вирус?MacKeeper это не вирус, и это не афера. Хотя существуют различные мнения о программе в Интернете, мн ...

Скачать|больше

Хотя создатели антивирусной программы MalwareBytes еще не долго занимаются этим бизнесом, они восполняют этот нед� ...

Скачать|больше

Quick Menu

шаг 1. Удалите .Mockba file ransomware, используя безопасный режим с поддержкой сети.

Удалить .Mockba file ransomware из Windows 7/Windows Vista/Windows XP

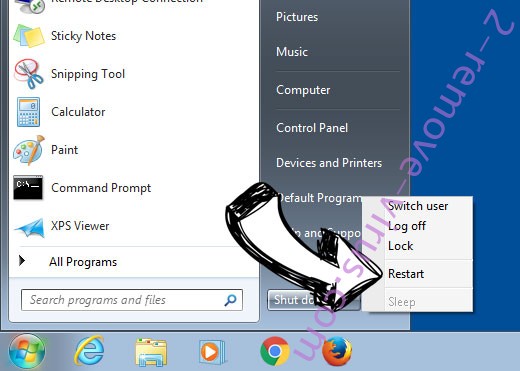

- Нажмите кнопку Пуск и выберите пункт Завершение работы.

- Выберите Перезагрузка и нажмите кнопку ОК.

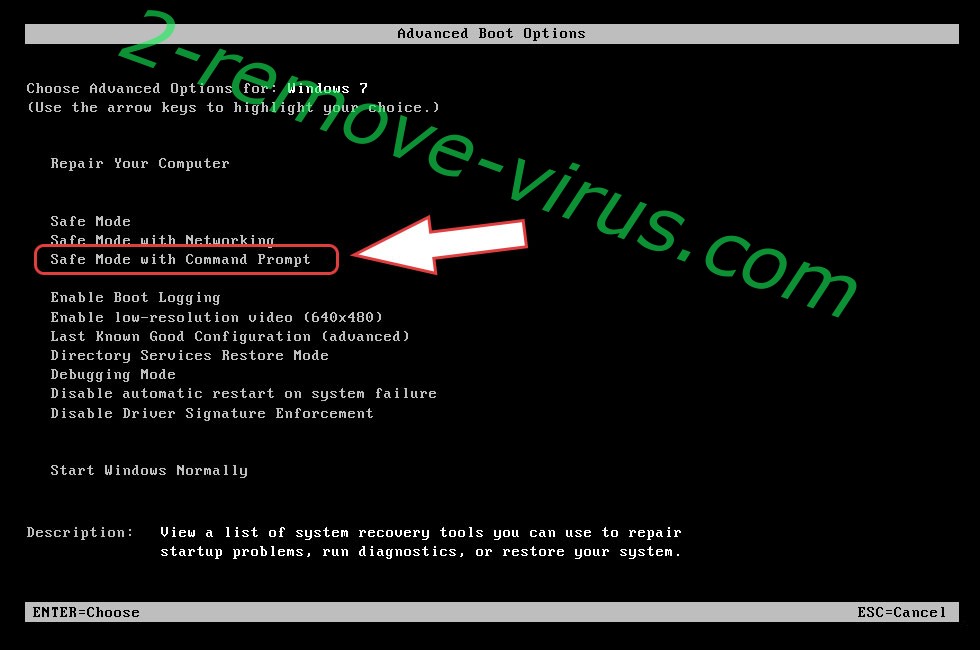

- Начните, нажав F8, когда ваш компьютер начинает загрузку.

- В разделе Дополнительные варианты загрузки выберите безопасный режим с поддержкой сети.

- Откройте браузер и скачать anti-malware утилита.

- Используйте утилиту для удаления .Mockba file ransomware

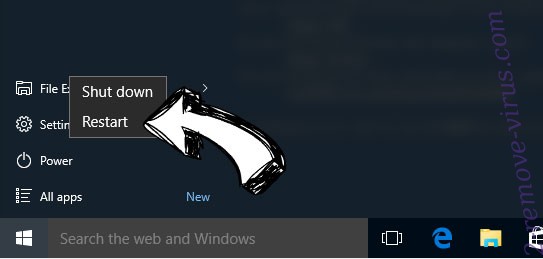

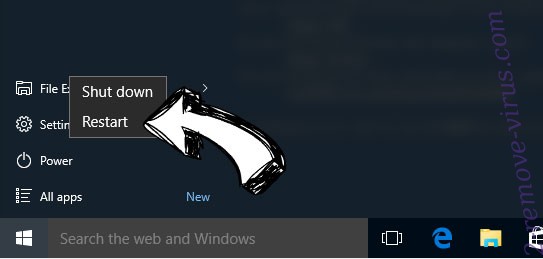

Удалить .Mockba file ransomware из Windows 8/Windows 10

- На экране входа в систему Windows нажмите кнопку питания.

- Нажмите и удерживайте клавишу Shift и выберите Перезапустить.

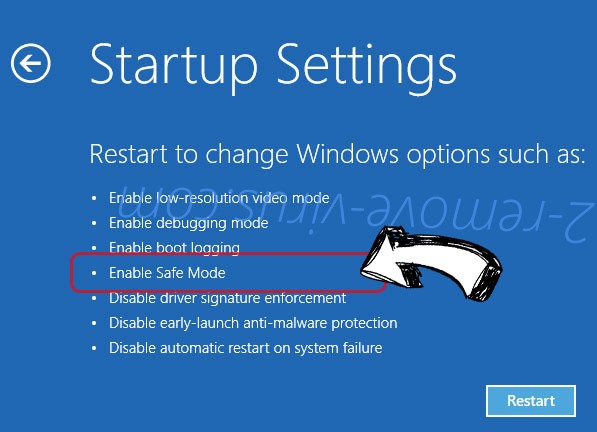

- Перейти к Troubleshoot → Advanced options → Start Settings.

- Выберите Включить безопасный режим или безопасный режим с поддержкой сети в разделе Параметры запуска.

- Нажмите кнопку Перезагрузка.

- Откройте веб-браузер и загрузите средство для удаления вредоносных программ.

- Используйте программное обеспечение для удаления .Mockba file ransomware

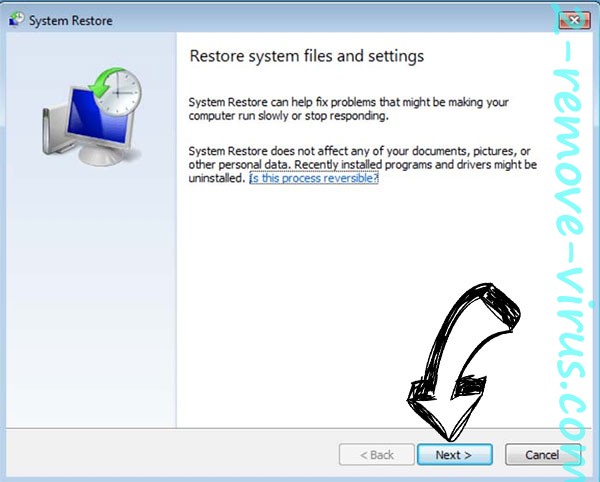

шаг 2. Восстановление файлов с помощью восстановления системы

Удалить .Mockba file ransomware из Windows 7/Windows Vista/Windows XP

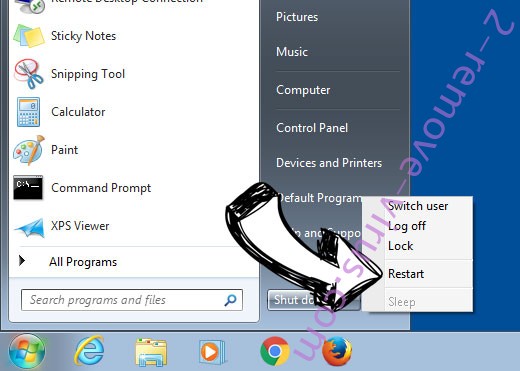

- Нажмите кнопку Пуск и выберите Завершение работы.

- Выберите Перезагрузка и OK

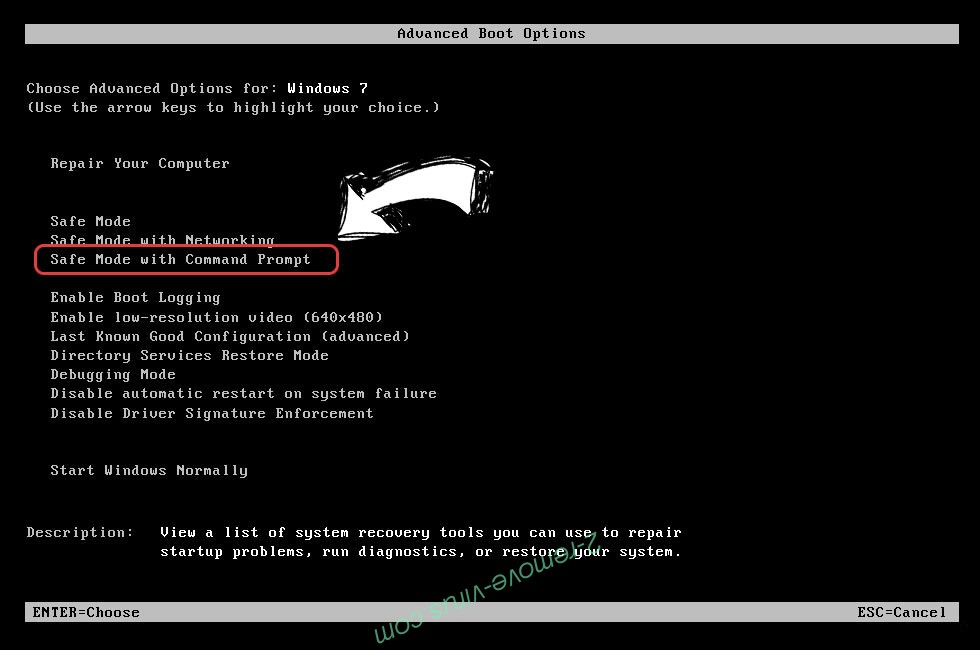

- Когда ваш компьютер начинает загрузку, нажмите клавишу F8 несколько раз, чтобы открыть дополнительные параметры загрузки

- Выберите команду из списка.

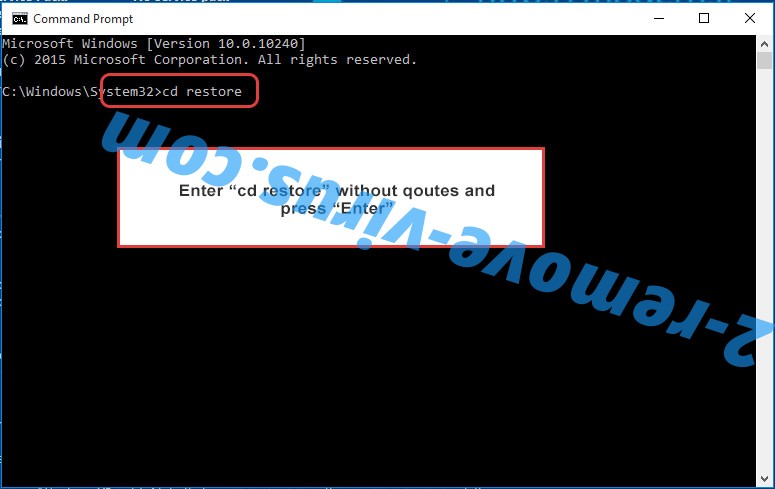

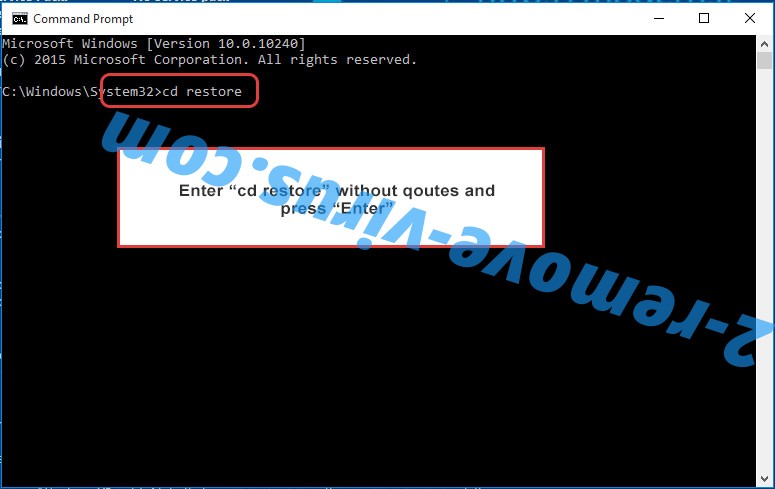

- Введите cd restore и нажмите Enter.

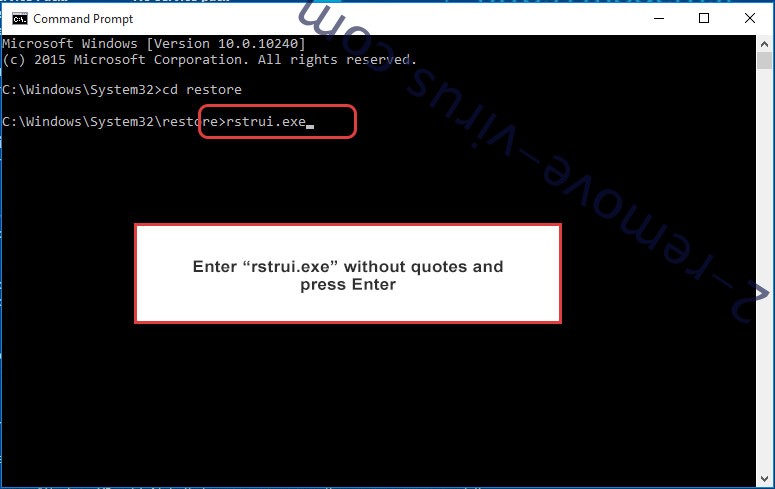

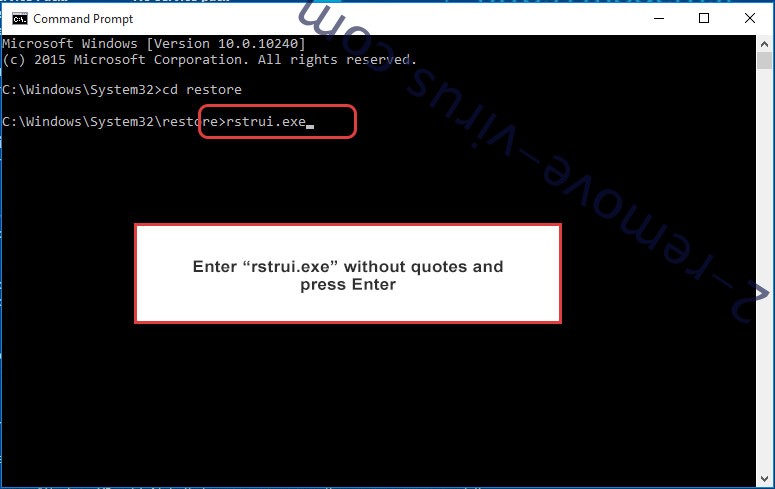

- Введите rstrui.exe и нажмите клавишу Enter.

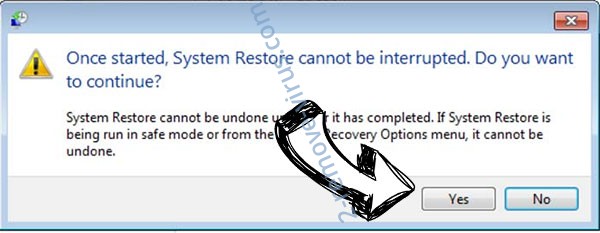

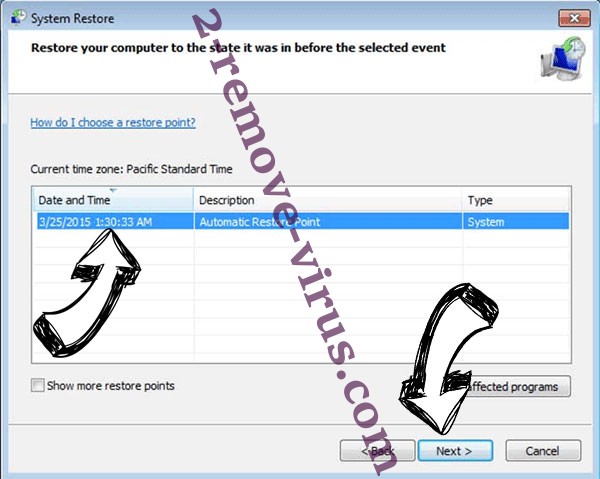

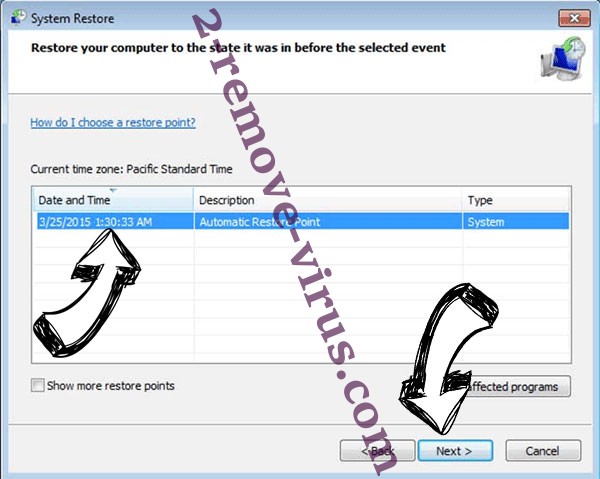

- В новом окне нажмите Далее и выберите точку восстановления до инфекции.

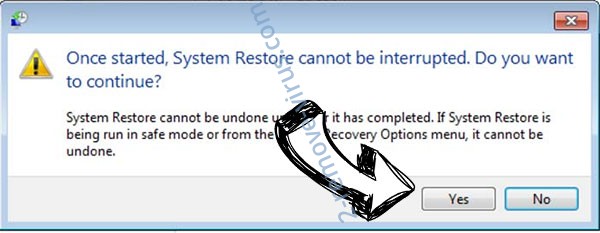

- Снова нажмите кнопку Далее и нажмите кнопку Да, чтобы начать восстановление системы.

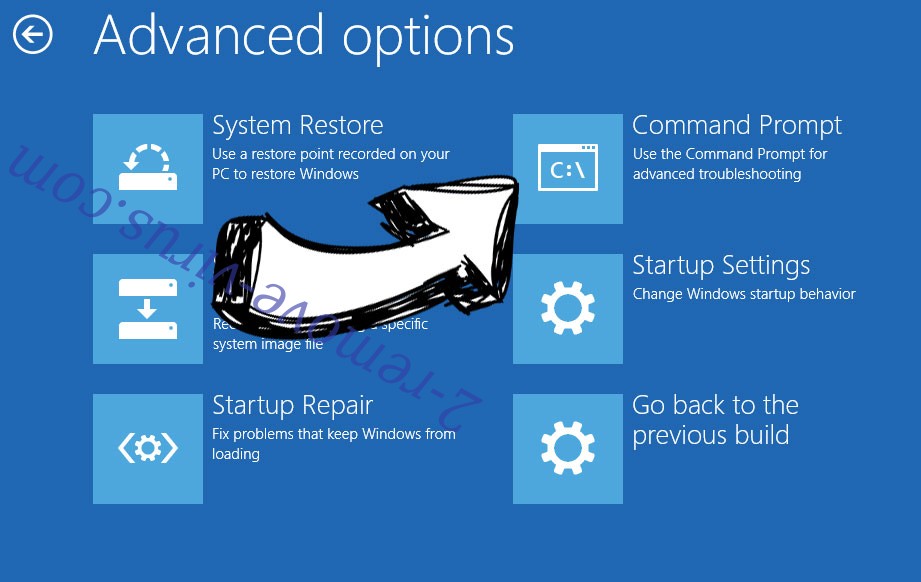

Удалить .Mockba file ransomware из Windows 8/Windows 10

- Нажмите кнопку питания на экран входа Windows.

- Нажмите и удерживайте клавишу Shift и нажмите кнопку Перезапустить.

- Выберите Устранение неисправностей и перейдите дополнительные параметры.

- Выберите Командная строка и выберите команду Перезапустить.

- В командной строке введите cd restore и нажмите Enter.

- Введите rstrui.exe и нажмите Enter еще раз.

- Нажмите кнопку Далее в окне Восстановление системы.

- Выберите точку восстановления до инфекции.

- Нажмите кнопку Далее, а затем нажмите кнопку Да, чтобы восстановить систему.