О вымогателей

Вымогателей известный как .Moncrypt ransomware классифицируется как тяжелая инфекция, из-за возможного вреда, который он может причинить. Хотя вымогателей было широко говорили о, вполне вероятно, вы еще не слышали об этом раньше, таким образом, вы не могли бы знать, ущерб, который он может сделать. Как только файлы будут зашифрованы с помощью мощного алгоритма шифрования, вы не сможете открыть их, поскольку они будут заблокированы. Потому что жертвы вымогателей сталкиваются с постоянной потерей файла, это классифицируется как очень опасная инфекция.

Вам будет предоставлена возможность расшифровать файлы, если вы платите выкуп, но это не рекомендуется вариант по нескольким причинам. Есть бесчисленное множество случаев, когда инструмент расшифровки не был предоставлен даже после уплаты выкупа. Не ожидайте, что преступники не просто взять ваши деньги и чувствовать какие-либо обязательства, чтобы помочь вам. Также учитывайте, что деньги пойдут на будущую преступную деятельность. Данные кодирования вредоносной программы уже стоит целое состояние для предприятий, вы действительно хотите быть поддержку этого. Чем больше жертв платят, тем выгоднее она становится, таким образом, все больше людей привлекают к нему. Инвестирование денег, которые требуют от вас в резервное копирование может быть лучшим вариантом, потому что потеря файлов не будет возможность снова. Затем можно восстановить файлы из резервного копирования после удаления .Moncrypt ransomware вируса или аналогичных угроз. Если вы не уверены в том, как вы получили загрязнения, наиболее частые способы его распространения будут обсуждаться в нижем пункте.

Вымогателей распространения способов

Шифрование данных может заразить довольно легко, часто используя такие методы, как добавление зараженных файлов в электронную почту, использование устаревого программного обеспечения и хостинг загрязненных файлов на сомнительных платформах загрузки. Потому что пользователи довольно небрежности, когда они открывают электронную почту и скачать файлы, как правило, нет необходимости для тех, распространение вымогателей использовать более сложные способы. Тем не менее, некоторые программы-вымогатели могут быть распространены с помощью более сложных методов, которые требуют больше времени и усилий. Хакеры добавляют зараженный файл в электронную почту, пишут полуубедительный текст и ложно заявляют, что они от надежной компании/организации. Вопросы, связанные с деньгами являются общей темой в этих писем, потому что пользователи, как правило, принимают их всерьез и более склонны участвовать в. И если кто-то, как Amazon был по электронной почте человеку, что подозрительная деятельность была замечена в их счет или покупки, владелец счета может паниковать, свою очередь, небрежно, как результат и в конечном итоге открытие добавленного файла. Там несколько вещей, которые вы должны принять во внимание при открытии вложений электронной почты, если вы хотите сохранить вашу систему в безопасности. Очень важно, чтобы вы удостоверились, что отправителю можно доверять, прежде чем открыть вложение, которое они вам отправили. Даже если вы знаете отправителя, не спешите, сначала проверьте адрес электронной почты, чтобы убедиться, что он соответствует адресу вы знаете, принадлежит этому лицу / компании. Будьте начеку для грамматических или использования ошибок, которые, как правило, весьма вопиющим в этих писем. Примите к сведению, как вы обращались, если это отправитель, который знает ваше имя, они всегда будут приветствовать вас по имени, а не универсальный клиент или член. Уязвимости в вашей системе Уязвимое программное обеспечение также могут быть использованы для заражения. Эти слабые места в программах, как правило, патч быстро после их открытия, так что вредоносные программы не могут их использовать. Как было показано WannaCry, однако, не все, что быстро установить эти обновления для своего программного обеспечения. Очень важно, что вы установите эти патчи, потому что если уязвимость является серьезной, все виды вредоносных программ могут использовать его. Обновления могут быть установлены для установки автоматически, если вы найдете эти предупреждения надоедливым.

Как это действует

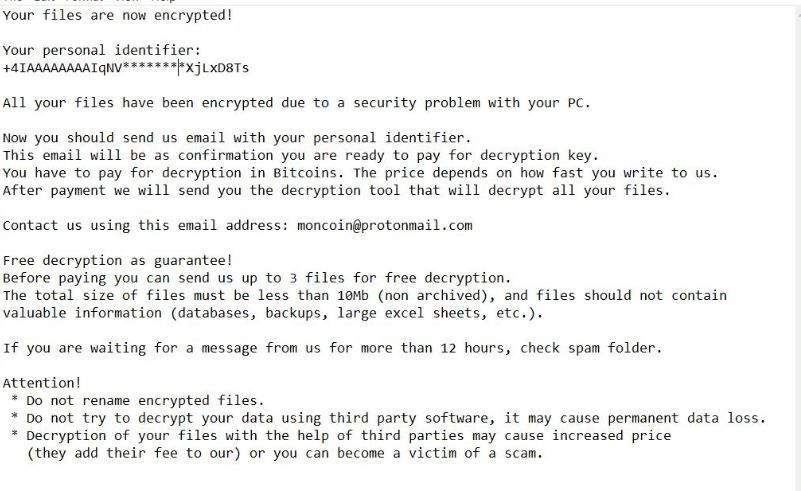

Ваши данные будут зашифрованы, как только вымогателей попадает в ваше устройство. Даже если то, что произошло, не было очевидным с самого начала, вы определенно знаете, что-то не так, когда вы не можете открыть свои файлы. Расширение файла будет добавлено ко всем файлам, которые были зашифрованы, что помогает пользователям распознавать, какие данные кодирования вредоносной программы точно заразил их системы. К сожалению, файлы могут быть постоянно закодированы, если был реализован сильный алгоритм шифрования. После завершения процесса шифрования на вашем устройстве будет размещено уведомление о выкупе, которое попытается выяснить, что случилось с вашими файлами. Они предложат вам расшифровку, которая не будет бесплатной. Если сумма выкупа четко не указана, вам придется использовать данный адрес электронной почты, чтобы связаться с хакерами, чтобы узнать сумму, которая может зависеть от стоимости ваших данных. Мы обсуждали это раньше, но, мы не предлагаем уведомлять в требованиях. Если вы уверены, что хотите заплатить, это должно быть последним средством. Может быть, вы просто не помните, создание копий. Также может быть доступна бесплатная утилита расшифровки. Если специалист по вредоносным программам может взломать данные, шифрующие вредоносное программное обеспечение, он может выпустить бесплатную утилиту расшифровки. Прежде чем вы решите заплатить, посмотрите на этот вариант. Использование требуемой суммы для надежного резервного копирования может сделать больше пользы. Если вы сделали резервную резервную работу до заражения вторглись, вы можете восстановить файлы после завершения .Moncrypt ransomware вируса. Если вы хотите оградить устройство от вымогателей в будущем, узнать о возможных средствах, с помощью которых он может войти в устройство. По крайней мере, не открывайте вложения электронной почты влево и вправо, обновляйте программное обеспечение и загружайте только из безопасных источников.

.Moncrypt ransomware Удаления

Если вымогателей все еще находится в системе, вам придется получить анти-вредоносного программного обеспечения, чтобы избавиться от него. При попытке вручную исправить .Moncrypt ransomware вирус вы можете привести к дальнейшему ущербу, если вы не самый компьютер подкованных человек. Если вы не хотите причинять дополнительный вред, используйте инструмент удаления вредоносных программ. Это программное обеспечение полезно иметь в системе, потому что это не только обеспечить, чтобы .Moncrypt ransomware исправить, но и остановить один из попасть в будущем. После того, как анти-вредоносное программное обеспечение по вашему выбору был установлен, просто сканировать ваш инструмент, и если угроза найдена, позвольте ему прекратить его. Не ожидайте, что программное обеспечение для борьбы с вредоносным ПО поможет вам в восстановлении файлов, потому что оно не сможет этого сделать. После того, как инфекция очищается, убедитесь, что вы получаете резервную копию и регулярно делать копии всех важных файлов.

Offers

Скачать утилитуto scan for .Moncrypt ransomwareUse our recommended removal tool to scan for .Moncrypt ransomware. Trial version of provides detection of computer threats like .Moncrypt ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft обзор детали WiperSoft является инструментом безопасности, который обеспечивает безопасности в реальном в ...

Скачать|больше

Это MacKeeper вирус?MacKeeper это не вирус, и это не афера. Хотя существуют различные мнения о программе в Интернете, мн ...

Скачать|больше

Хотя создатели антивирусной программы MalwareBytes еще не долго занимаются этим бизнесом, они восполняют этот нед� ...

Скачать|больше

Quick Menu

шаг 1. Удалите .Moncrypt ransomware, используя безопасный режим с поддержкой сети.

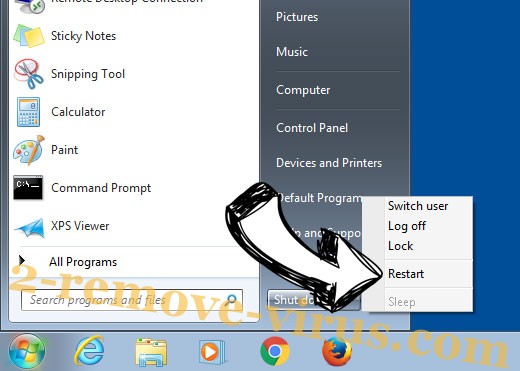

Удалить .Moncrypt ransomware из Windows 7/Windows Vista/Windows XP

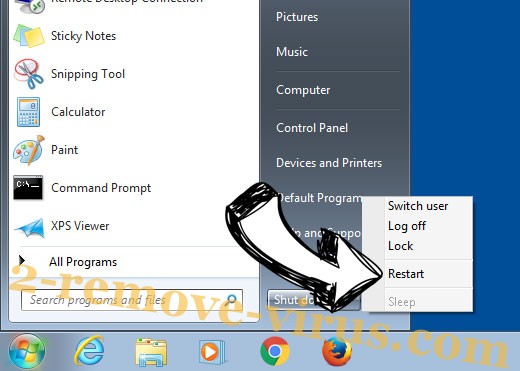

- Нажмите кнопку Пуск и выберите пункт Завершение работы.

- Выберите Перезагрузка и нажмите кнопку ОК.

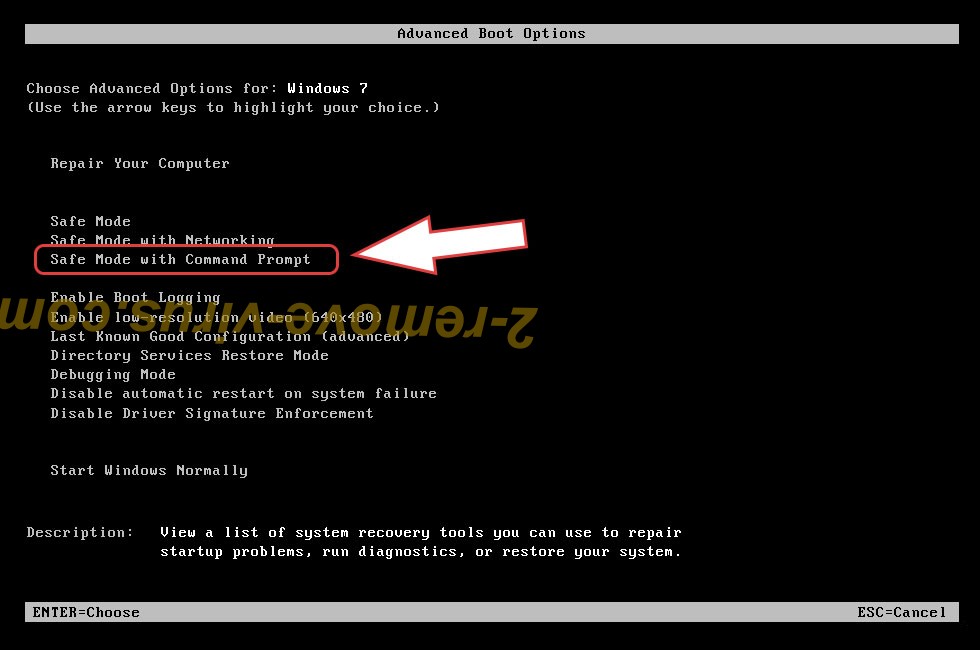

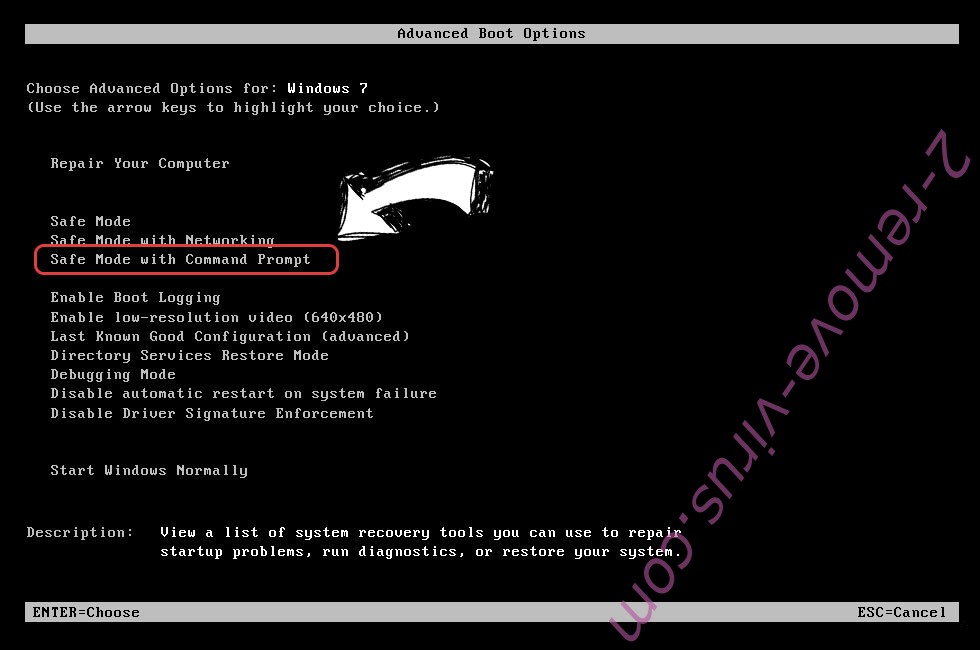

- Начните, нажав F8, когда ваш компьютер начинает загрузку.

- В разделе Дополнительные варианты загрузки выберите безопасный режим с поддержкой сети.

- Откройте браузер и скачать anti-malware утилита.

- Используйте утилиту для удаления .Moncrypt ransomware

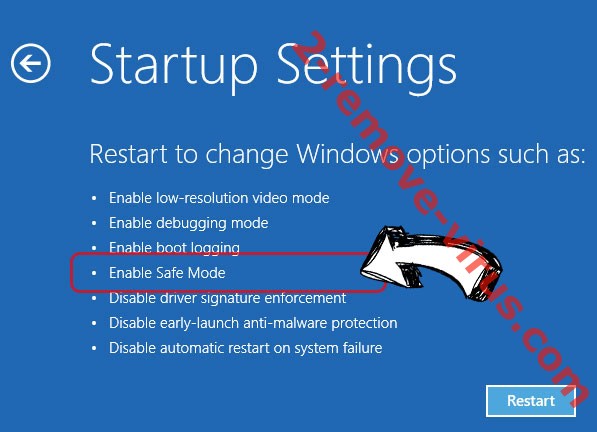

Удалить .Moncrypt ransomware из Windows 8/Windows 10

- На экране входа в систему Windows нажмите кнопку питания.

- Нажмите и удерживайте клавишу Shift и выберите Перезапустить.

- Перейти к Troubleshoot → Advanced options → Start Settings.

- Выберите Включить безопасный режим или безопасный режим с поддержкой сети в разделе Параметры запуска.

- Нажмите кнопку Перезагрузка.

- Откройте веб-браузер и загрузите средство для удаления вредоносных программ.

- Используйте программное обеспечение для удаления .Moncrypt ransomware

шаг 2. Восстановление файлов с помощью восстановления системы

Удалить .Moncrypt ransomware из Windows 7/Windows Vista/Windows XP

- Нажмите кнопку Пуск и выберите Завершение работы.

- Выберите Перезагрузка и OK

- Когда ваш компьютер начинает загрузку, нажмите клавишу F8 несколько раз, чтобы открыть дополнительные параметры загрузки

- Выберите команду из списка.

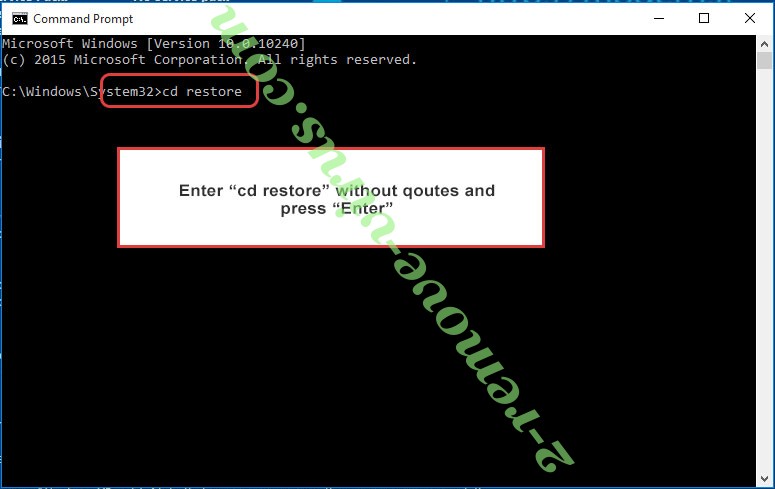

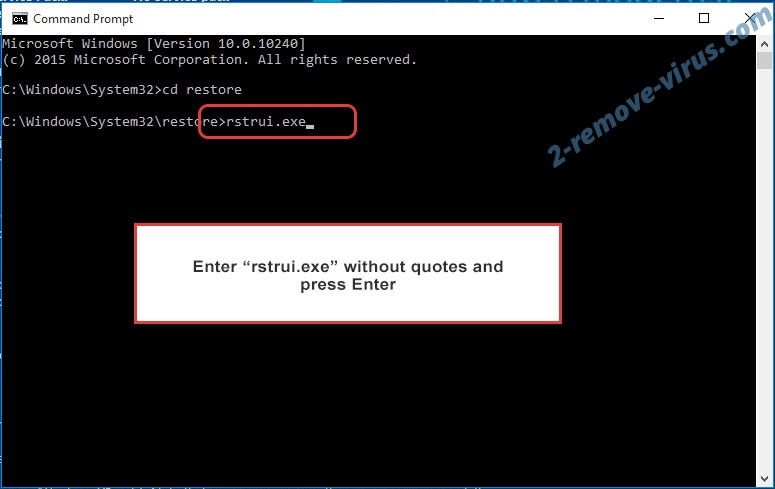

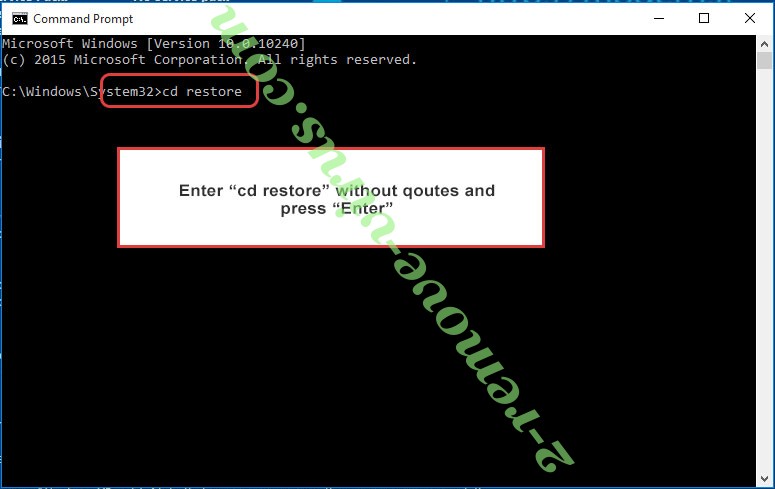

- Введите cd restore и нажмите Enter.

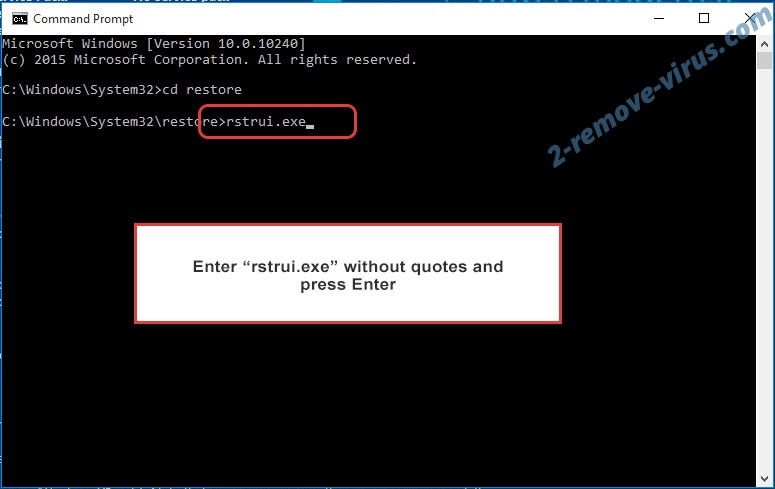

- Введите rstrui.exe и нажмите клавишу Enter.

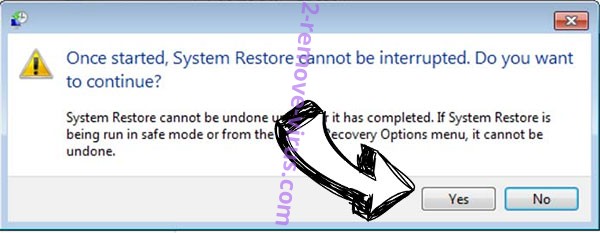

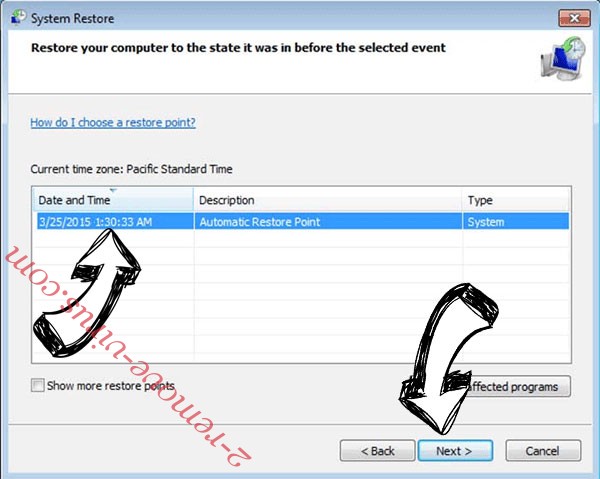

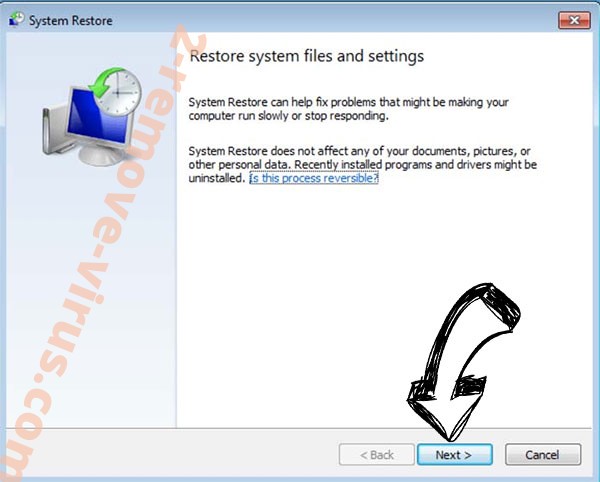

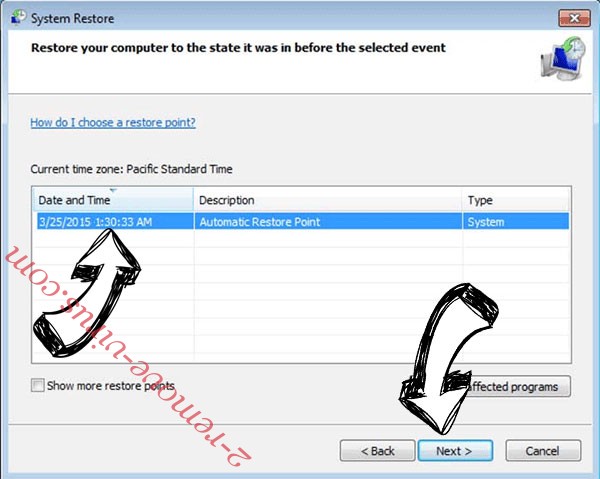

- В новом окне нажмите Далее и выберите точку восстановления до инфекции.

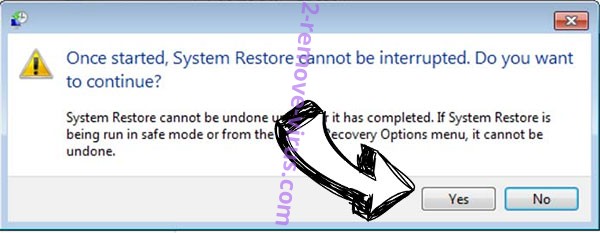

- Снова нажмите кнопку Далее и нажмите кнопку Да, чтобы начать восстановление системы.

Удалить .Moncrypt ransomware из Windows 8/Windows 10

- Нажмите кнопку питания на экран входа Windows.

- Нажмите и удерживайте клавишу Shift и нажмите кнопку Перезапустить.

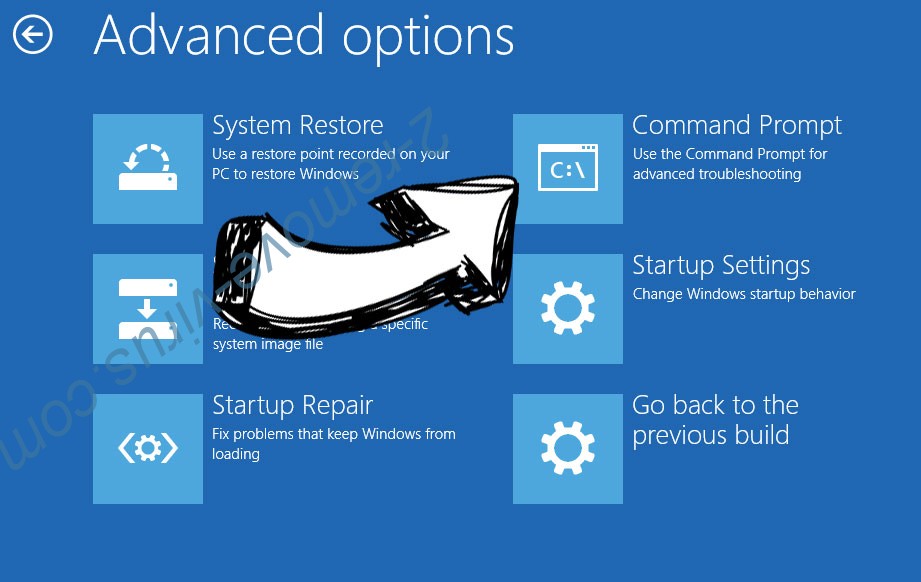

- Выберите Устранение неисправностей и перейдите дополнительные параметры.

- Выберите Командная строка и выберите команду Перезапустить.

- В командной строке введите cd restore и нажмите Enter.

- Введите rstrui.exe и нажмите Enter еще раз.

- Нажмите кнопку Далее в окне Восстановление системы.

- Выберите точку восстановления до инфекции.

- Нажмите кнопку Далее, а затем нажмите кнопку Да, чтобы восстановить систему.