Что можно сказать об этом N2019cov ransomware вирусе

Вымогателей известный как N2019cov ransomware классифицируется как весьма разрушительной инфекции, из-за возможного вреда он может сделать для вашего компьютера. Вполне возможно, вы никогда не сталкивались с этим типом вредоносной программы раньше, и в этом случае, вы можете быть в для огромного сюрприза. Данные будут недоступны, если вымогатели заблокировали их, для чего используются мощные алгоритмы шифрования.

Потому что расшифровка файлов не представляется возможным во всех случаях, в дополнение к усилиям, которые он принимает, чтобы получить все обратно в порядок, вымогателей считается весьма вредной инфекции. Существует возможность платить мошенникам за инструмент расшифровки, но это не предлагается. Во-первых, вы можете тратить деньги даром, потому что оплата не всегда приводит к расшифровке файлов. Подумайте, что мешает мошенникам просто взять свои деньги. Будущая деятельность этих киберпреступников также будет финансироваться за счет этих денег. Это уже предполагается, что вымогателей сделал миллиарды на сумму ущерба для различных предприятий в 2017 году, и это только оценка. Люди также становятся все более и более привлекает в отрасли, потому что количество людей, которые дают в требования сделать файл шифрования вредоносных программ очень выгодно. Инвестирование этих денег в надежное резервное копирование было бы лучше, потому что если вы когда-нибудь положить в такого рода ситуации снова, вы файл потери не будет беспокоитьвасить вас, потому что они будут восстановителе от резервного копирования. Затем можно приступить к восстановлению файла после прекращения N2019cov ransomware вируса или связанных с ним угроз. Вы также не можете быть знакомы с методами кодирования данных, кодирующих методы распространения вредоносных программ, и мы обсудим наиболее распространенные способы ниже.

Как вы приобрели вымогателей

Большинство типичных способов распространения вымогателей через спам-сообщения, эксплойт комплекты и вредоносные загрузки. Поскольку многие пользователи не осторожно о том, как они используют свою электронную почту или откуда они загружают, вымогателей распространителей не имеют необходимости использовать способы, которые являются более сложными. Тем не менее, Есть вымогателей, которые используют более сложные методы. Хакеры просто должны притворяться из надежной компании, написать общий, но несколько убедительных электронной почты, прикрепить вредоносных программ охваченных файл по электронной почте и отправить его будущим жертвам. Пользователи более склонны к открытию писем обсуждали деньги, таким образом, эти типы тем часто используются. Как правило, кибер-преступники притворяются из Амазонки, с электронной почтой информируя вас, что существует необычная активность в вашем аккаунте или какой-то покупки было сделано. Есть определенные признаки вы должны быть начеку перед открытием файлов, добавленных в электронную почту. Узнайте, знаком ли отправитель вам перед открытием файла, добавленного в электронную почту, и если вы не узнаете его, исследуйте, кто они. Если вы знаете их, убедитесь, что это на самом деле их, бдительно проверки адреса электронной почты. Эти вредоносные письма также часто имеют грамматические ошибки, которые могут быть совершенно очевидными. Другой очевидный ключ может быть ваше имя не используется в любом месте, если, скажем, вы являетесь пользователем Amazon, и они должны были отправить вам по электронной почте, они не будут использовать универсальные приветствия, как Уважаемые клиент / член / пользователь, а вместо этого будет использовать имя, которое вы предоставили им. Для загрязнения могут также использоваться неисправленные уязвимости программного обеспечения. Эти слабые места в программном обеспечении, как правило, быстро исправлены после их открытия, так что вредоносные программы не могут их использовать. Как было доказано WannaCry, однако, не все, что быстро установить эти обновления для своего программного обеспечения. Очень важно, чтобы вы регулярно патч программного обеспечения, потому что если уязвимость является достаточно серьезным, серьезные уязвимости могут быть легко использованы вредоносного программного обеспечения, поэтому убедитесь, что все ваше программное обеспечение обновляются. Обновления могут быть установлены для установки автоматически, если вы найдете эти уведомления раздражает.

Что вы можете сделать с вашими данными

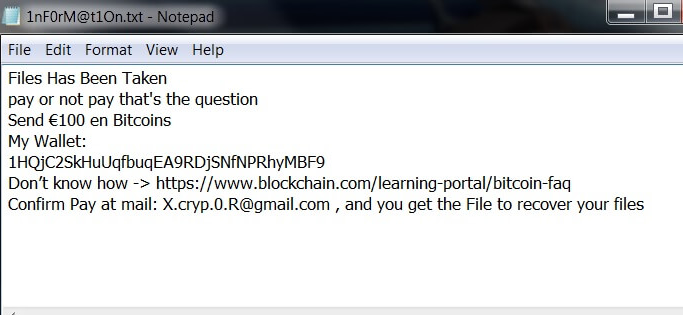

Вредоносная программа кодирования данных не нацелена на все файлы, только определенные типы, и они шифруются, как только они будут найдены. В начале, это не может быть очевидным, что происходит, но когда ваши файлы не могут быть открыты, как обычно, вы по крайней мере знаете, что-то не так. Вы также заметите странное расширение, добавленное ко всем затронутым файлам, которое может помочь определить правильные программы-вымогатели. К сожалению, декодировать данные может оказаться невозможным, если в данных, шифрующих вредоносное программное обеспечение, используются надежные алгоритмы шифрования. В записке о выкупе будет уточюнено, что произошло и как вы должны приступить к восстановлению ваших данных. Вам будет предложен расшифровщик в обмен на деньги. Сумма выкупа должна быть указана в записке, но время от времени, кибер-мошенники просят жертв по электронной почте им установить цену, она может варьироваться от нескольких десятков долларов до нескольких сотен. Оплата дешифровщика не то, что мы рекомендуем для уже говорили о причинах. Оплата должна быть вашим последним курсом действий. Возможно, вы просто забыли, что у вас есть резервная копию файлов. Или, может быть, бесплатный дешифратор доступен. Исследователи безопасности иногда могут выпустить бесплатное программное обеспечение для расшифровки, если данные, кодируемые вредоносным ПО, расшифровываются. Посмотрите на эту опцию, и только тогда, когда вы уверены, бесплатная утилита расшифровки не доступна, если вы даже рассмотреть вопрос об оплате. Инвестирование часть этих денег, чтобы купить какой-то резервного копирования может оказаться более выгодным. Если у вас была резервная копила наиболее ценная файлы, вы просто устраняете N2019cov ransomware вирус, а затем переходите к восстановлению данных. Если вы ознакомитесь с файлом кодирования вредоносного программного обеспечения распространяется, предотвращение инфекции не должно быть трудно. Придерживайтесь законных источников загрузки, будьте осторожны при работе с вложениями электронной почты, и держать ваши программы обновляются.

N2019cov ransomware Удаления

анти-вредоносной программы будет необходимо, если вы хотите вымогателей, чтобы исчезнуть в полной мере. Если вы не осведомлены, когда дело доходит до компьютеров, вы можете непреднамеренно привести к дальнейшему ущербу при попытке исправить N2019cov ransomware вирус вручную. Анти-вредоносные утилиты будет более безопасным выбором в этой ситуации. Это также может остановить будущие вымогателей от входа, в дополнение к помогая вам удалить этот. Найдите, какая утилита удаления вредоносных программ лучше всего соответствует тому, что вам нужно, установите его и сканируйте устройство, чтобы определить угрозу. К сожалению, такая утилита не поможет с расшифровкой данных. После полного завершения вредоносной программы кодирования файлов можно использовать устройство снова.

Offers

Скачать утилитуto scan for N2019cov ransomwareUse our recommended removal tool to scan for N2019cov ransomware. Trial version of provides detection of computer threats like N2019cov ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft обзор детали WiperSoft является инструментом безопасности, который обеспечивает безопасности в реальном в ...

Скачать|больше

Это MacKeeper вирус?MacKeeper это не вирус, и это не афера. Хотя существуют различные мнения о программе в Интернете, мн ...

Скачать|больше

Хотя создатели антивирусной программы MalwareBytes еще не долго занимаются этим бизнесом, они восполняют этот нед� ...

Скачать|больше

Quick Menu

шаг 1. Удалите N2019cov ransomware, используя безопасный режим с поддержкой сети.

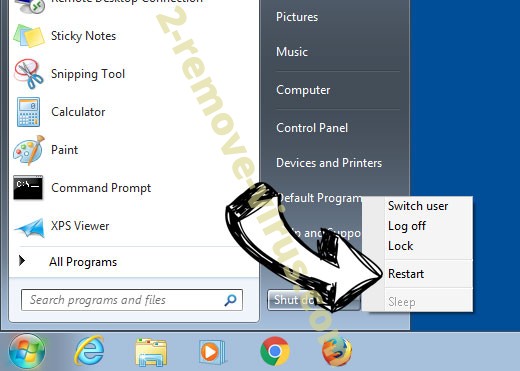

Удалить N2019cov ransomware из Windows 7/Windows Vista/Windows XP

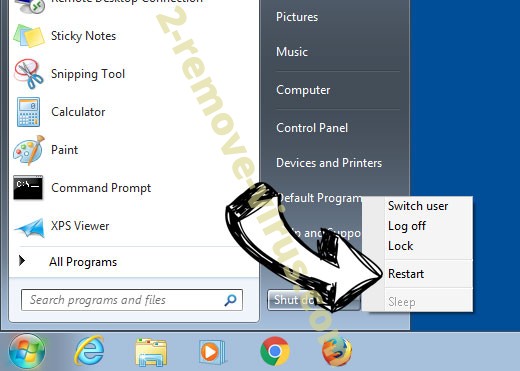

- Нажмите кнопку Пуск и выберите пункт Завершение работы.

- Выберите Перезагрузка и нажмите кнопку ОК.

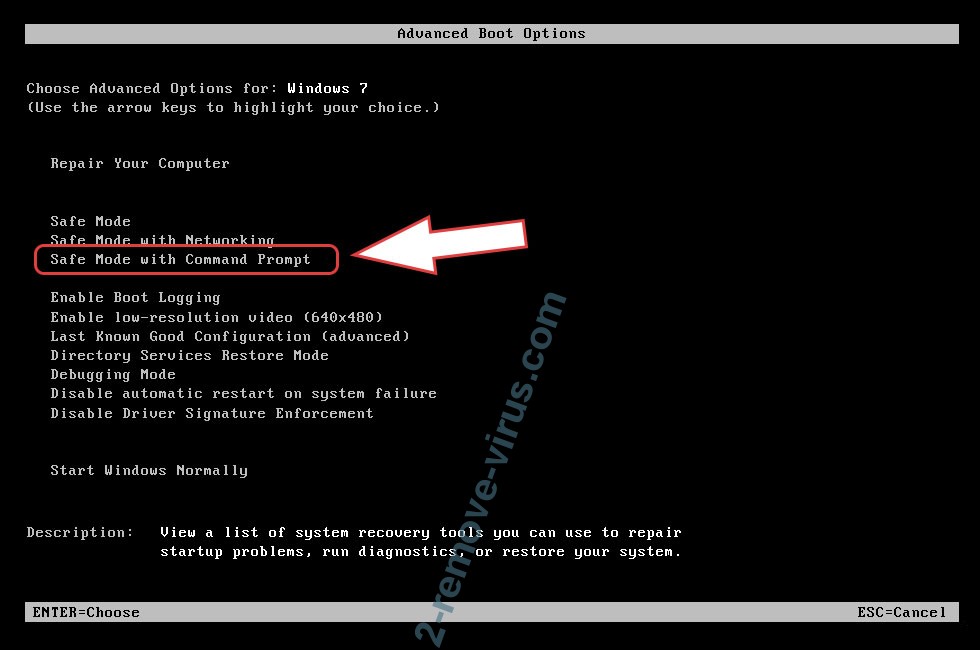

- Начните, нажав F8, когда ваш компьютер начинает загрузку.

- В разделе Дополнительные варианты загрузки выберите безопасный режим с поддержкой сети.

- Откройте браузер и скачать anti-malware утилита.

- Используйте утилиту для удаления N2019cov ransomware

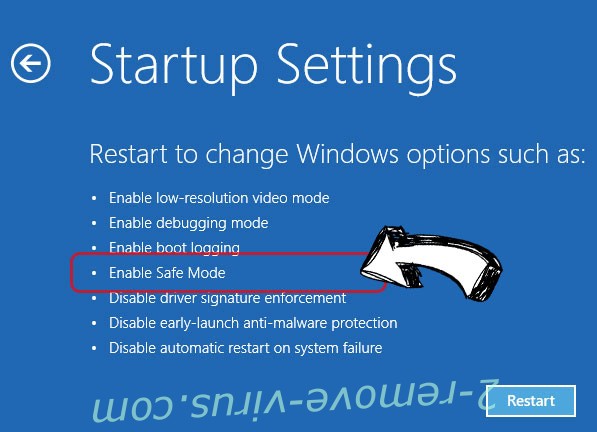

Удалить N2019cov ransomware из Windows 8/Windows 10

- На экране входа в систему Windows нажмите кнопку питания.

- Нажмите и удерживайте клавишу Shift и выберите Перезапустить.

- Перейти к Troubleshoot → Advanced options → Start Settings.

- Выберите Включить безопасный режим или безопасный режим с поддержкой сети в разделе Параметры запуска.

- Нажмите кнопку Перезагрузка.

- Откройте веб-браузер и загрузите средство для удаления вредоносных программ.

- Используйте программное обеспечение для удаления N2019cov ransomware

шаг 2. Восстановление файлов с помощью восстановления системы

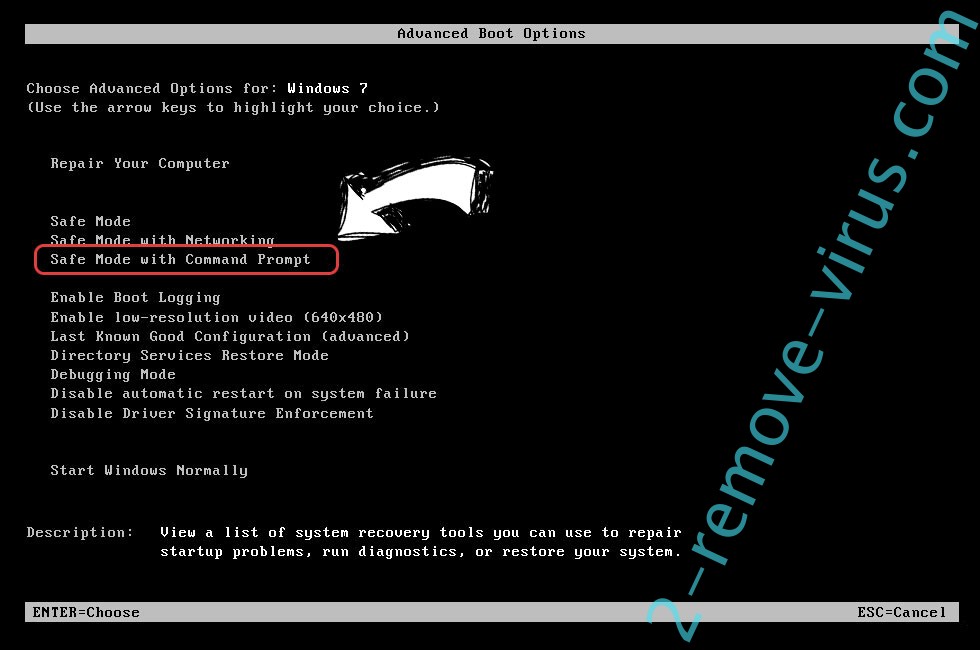

Удалить N2019cov ransomware из Windows 7/Windows Vista/Windows XP

- Нажмите кнопку Пуск и выберите Завершение работы.

- Выберите Перезагрузка и OK

- Когда ваш компьютер начинает загрузку, нажмите клавишу F8 несколько раз, чтобы открыть дополнительные параметры загрузки

- Выберите команду из списка.

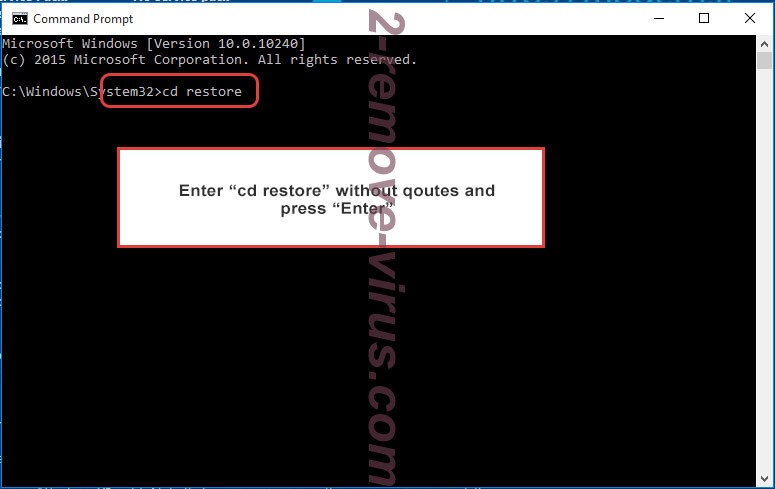

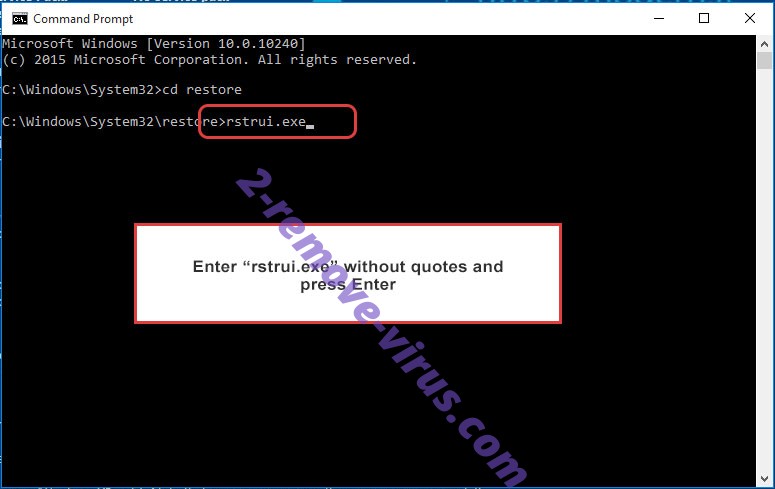

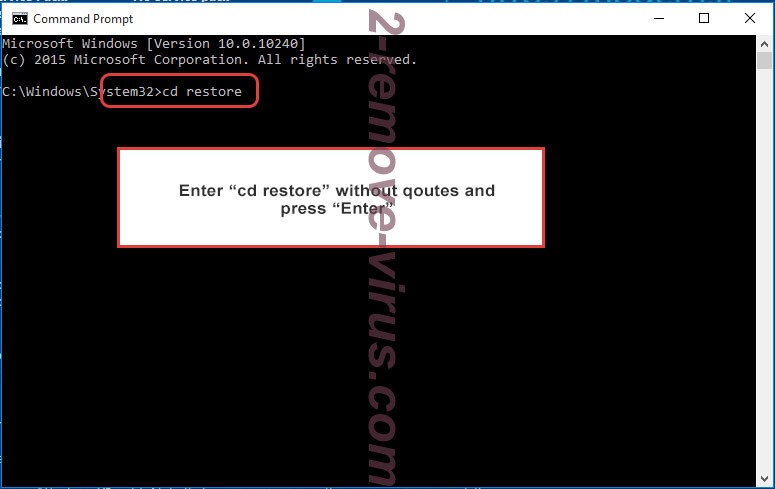

- Введите cd restore и нажмите Enter.

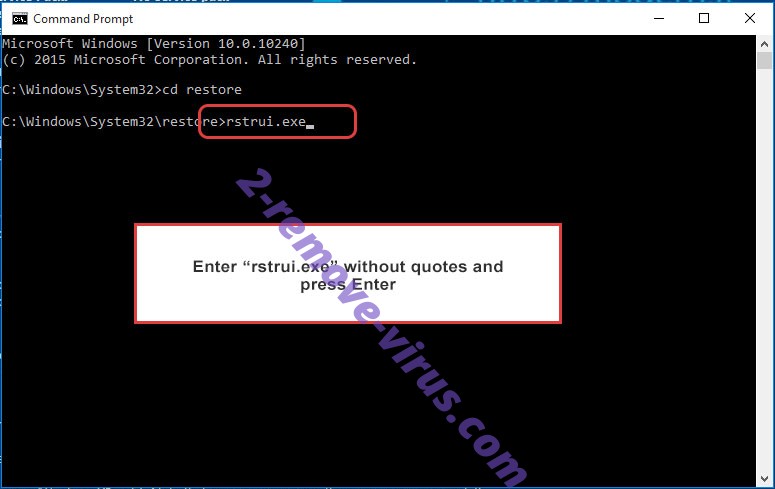

- Введите rstrui.exe и нажмите клавишу Enter.

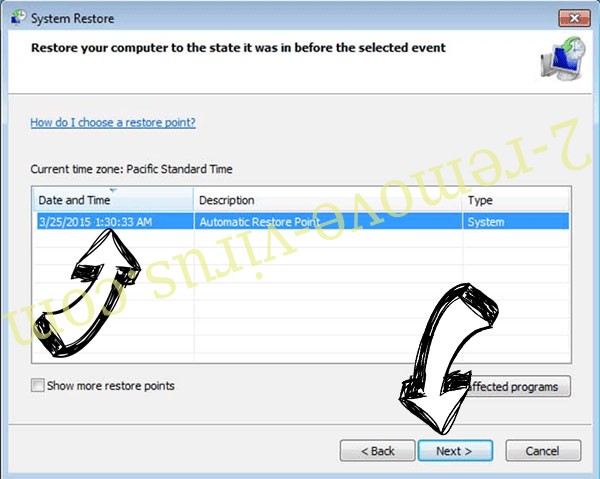

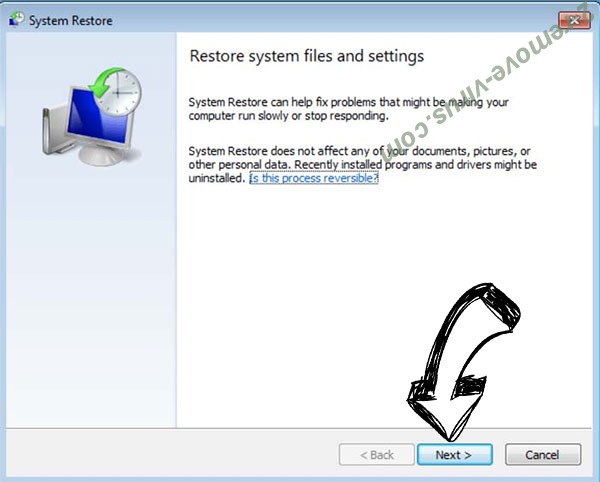

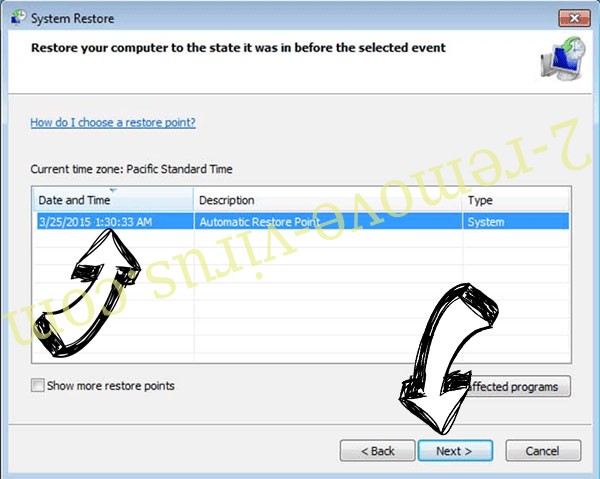

- В новом окне нажмите Далее и выберите точку восстановления до инфекции.

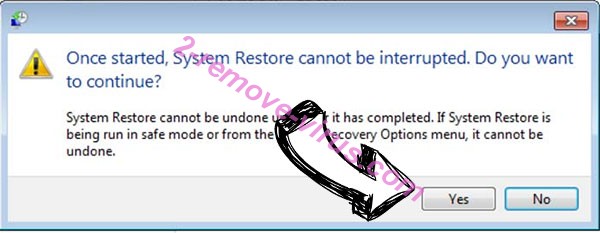

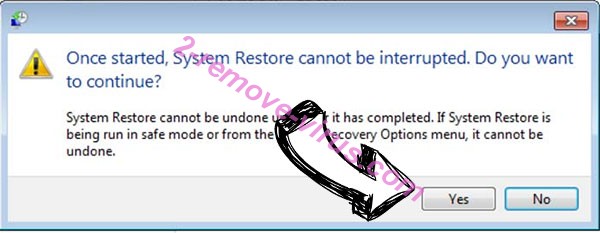

- Снова нажмите кнопку Далее и нажмите кнопку Да, чтобы начать восстановление системы.

Удалить N2019cov ransomware из Windows 8/Windows 10

- Нажмите кнопку питания на экран входа Windows.

- Нажмите и удерживайте клавишу Shift и нажмите кнопку Перезапустить.

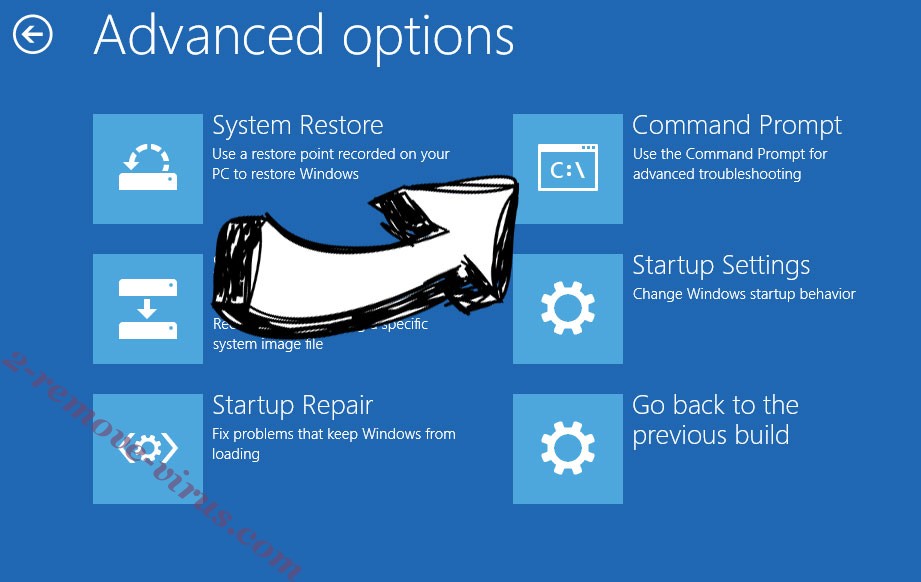

- Выберите Устранение неисправностей и перейдите дополнительные параметры.

- Выберите Командная строка и выберите команду Перезапустить.

- В командной строке введите cd restore и нажмите Enter.

- Введите rstrui.exe и нажмите Enter еще раз.

- Нажмите кнопку Далее в окне Восстановление системы.

- Выберите точку восстановления до инфекции.

- Нажмите кнопку Далее, а затем нажмите кнопку Да, чтобы восстановить систему.