Что такое Нерас?

Вымогателей является опасной формой компьютерных вредоносных программ, известных для ориентации как регулярных пользователей компьютеров и сетей крупных компаний и организаций. Этот тип вредоносного программного обеспечения (вредоносного ПО) является очень проблематичным и может вызвать серьезные проблемы для тех, кто ему удается атаковать. Вымогателей устанавливается в компьютере без ведома пользователя и молча блокирует доступ к экрану устройства или к некоторым очень важным файлам, которые хранятся в нем.

Offers

Скачать утилитуto scan for .neras Files VirusUse our recommended removal tool to scan for .neras Files Virus. Trial version of provides detection of computer threats like .neras Files Virus and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft обзор детали WiperSoft является инструментом безопасности, который обеспечивает безопасности в реальном в ...

Скачать|больше

Это MacKeeper вирус?MacKeeper это не вирус, и это не афера. Хотя существуют различные мнения о программе в Интернете, мн ...

Скачать|больше

Хотя создатели антивирусной программы MalwareBytes еще не долго занимаются этим бизнесом, они восполняют этот нед� ...

Скачать|больше

Кроме того, Neras вымогателей другой рутины атаки через спам-сообщения электронной почты. Через схему массовой рассылки случайные получатели могут забрать электронное письмо якобы от известной организации и подразумевая, чтобы открыть вложение, поскольку оно содержит важную информацию. Без осведомленности пользователя, открытие прилагаемого файла будет выполнять Neras вымогателей и начать падение различных вредоносных файлов в системных каталогах.

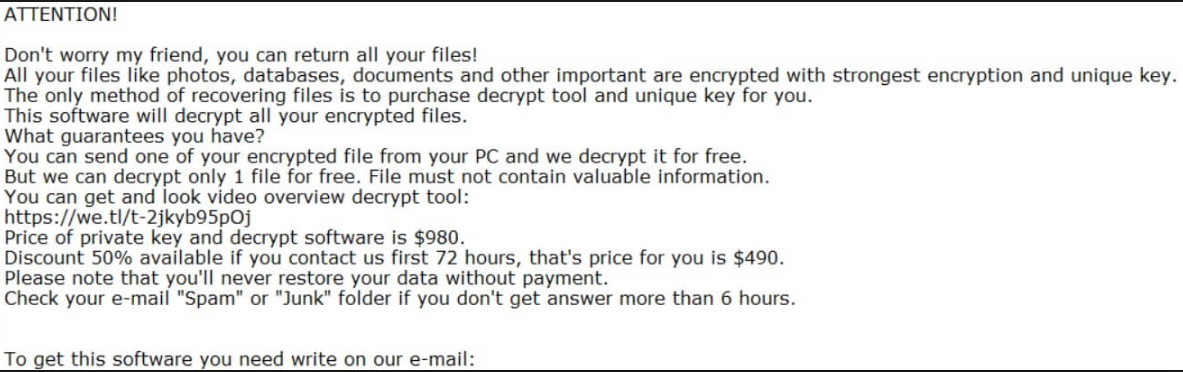

Neras будет искать зараженный компьютер для целевых файлов и блокировать их с очень сложным алгоритмом шифрования. После того, как он был приложен расширением файла .neras, это означает, что оно зашифровано и останется неработоспособным до тех пор, пока жертва не сможет заплатить деньги выкупа и получить частный ключ и программное обеспечение для расшифровки от разработчиков Neras. Ниже приводится скриншот записки выкупа упал вымогателей на папку с расположением зашифрованных файлов.

Затем, вредное программное обеспечение требует выплаты выкупа, если атакованный пользователь хочет восстановить вещи обратно в нормальное русло и освободить свой компьютер и / или файлы от эффекта вымогателей. Как и большинство программ такого типа, Neras используется для шифрования данных и принуждения жертв платить выкуп. Это вымогателей принадлежит семье Djvu. Человек, который обнаружил это Майкл Гиллеспи. Нерас добавляет «.neras» к имени файла каждого зашифрованного файла (т.е. он переименовывает «1.jpg» на «1.jpg.neras» и так далее) и создает примечания к выкупу, текстовые файлы, которые называются «‘readme.txt».

Статья, которую вы собираетесь прочитать посвященодинодин один недавно сообщил вымогателей инфекции называется . Нерас. Эта конкретная угроза относится к категории криптовирусных вирусов вымогателей и как таковая использует специальный алгоритм шифрования файлов для кодирования файлов, которые жертва хранит на своем компьютере. . Neras обычно нацелена на такие файлы, как документы, изображения, видео, аудио, архивы и другую важную информацию, и делает невозможным их открытие или чтение без применения специального ключа, который может расшифровать данные. Хакеры за инфекцию, как правило, просят, чтобы определенная сумма денег получает деньги, выплачиваемые в качестве выкупа для того, чтобы они бы отправить ключ к расшифровке жертв. Для того, чтобы информировать пользователей зараженных компьютеров о требуемой оплате денег, большинство криптовирусов нравится. Хорон,. Геросан, . Vesad разместить выкуп требуя сообщение с инструкциями о том, как освободить платеж. Тем не менее, нет никакой гарантии, что мошенники дадут вам ключ для восстановления ваших данных после оплаты. Вот почему это не очень хорошая идея, чтобы рисковать своими деньгами, спонсируя некоторых анонимных преступников. В качестве альтернативы, на этой странице, есть руководство, которое может помочь вам удалить . Neras с вашего компьютера, а также некоторые предложения восстановления файлов, которые могут позволить вам получить обратно некоторые из ваших файлов бесплатно, если вы даете им попробовать.

Как правило, данные, зашифрованные программами типа вымогателей, могут быть расшифрованы только с помощью правильных инструментов расшифровки или/и ключей. В этом случае кибер-преступники просят $ 980 за это. Тем не менее, жертвы, которые связываются с ними в течение 72 часов после шифрования якобы получить 50% скидку. Чтобы приобрести ключ для расшифровки, необходимо связаться с разработчиками Neras по электронной почте (gorentos@bitmessage.ch или gorentos@firemail.cc) или Telegram (@datarestore). После контакта, они должны предоставить дополнительные инструкции о том, как сделать платеж. Тем не менее, не рекомендуется доверять муравья платить вымогателей разработчиков. Как правило, они не отправляют инструменты или ключи расшифровки, даже если их требования заплатить выкуп выполнены. К сожалению, единственный способ расшифровать файлы бесплатно с помощью автономного инструмента расшифровки. Однако это возможно только при таких обстоятельствах: во время шифрования не было подключения к Интернету или сервера, который киберпреступники использовали не отвечая. В другом случае единственным и свободным способом восстановления файлов является использование резервного копирования данных. Программы типа вымогателей вызывают сильное шифрование, которое невозможно расшифровать без правильных инструментов. К несчастью, в большинстве случаев только разработчики вымогателей имеют их.

Как вы можете заразиться . Нерас?

Вы можете заразиться либо нажав на небезопасную ссылку или вложение внутри спама электронной почты или путем доступа к вредоносным и ненадежным сайтам. Кроме того, вы можете приземлиться такие вредоносные программы после взаимодействия с отрывочным содержанием, слишком хорошо, чтобы быть правдой предложения и путем загрузки трещины / пиратские установки программного обеспечения.

Как защититься от кибератак от вымогателей?

Соблюдение нескольких простых правил может быть очень полезным в снижении риска заражения компьютера в результате кибератаки такого типа. Начнем с того, убедитесь, что ваша ОС и программное обеспечение регулярно обновляются, так что любые вновь обнаруженные уязвимости они могут получить исправлены из. Частые резервные копирования важных данных также являются отличной мерой предосторожности как против атак вымогателей, так и при отказе от HDD. В случае заражения, совет, который дает большинство специалистов по безопасности, заключается в том, чтобы воздерживаться от уплаты запрошенной суммы и искать альтернативы, если это возможно.

Если ваш компьютер или устройство атаковано . Нерас, постарайся сохранять спокойствие и не следуйте инструкциям, требующим выкупа. Вместо этого сосредоточьтесь на удалении инфекции с помощью надежных и законных методов, таких как те, которые описаны в руководстве по удалению ниже, или обратитесь к специалисту по безопасности по вашему выбору для персонализированной помощи.

Как и большинство программ-вымогателей, Neras предназначен для шифрования данных и сохранить его таким образом, если ключ расшифровки не приобретен. Вот примеры других программ такого типа, которые разделяют ту же основную цель: LooCipher, Horon, Orion. Как правило, основными различиями между ними являются размер алгоритма выкупа и криптографии (симметричный или асимметричный), который используется для блокировки файлов. Так или иначе, большинство шифрования не может быть расшифровано без правильных инструментов / ключей, если программа не полностью разработана, имеет ошибки, недостатки и так далее. Во избежание потерь данных (и финансовых) потерь, вызванных программами-вымогателями, мы рекомендуем иметь резервное копирование данных и хранить резервную копию на некотором удаленном сервере или отключенном устройстве хранения данных.

Как вымогатели заразили мой компьютер?

Неизвестно, какой именно метод разработчики Neras используют для распространителя этого вымогателя, однако, в большинстве случаев эти и другие вредоносные программы заражают компьютеры через программные трещины, спам-кампании, трояны, ненадежные источники загрузки программного обеспечения и поддельные инструменты обновления программного обеспечения. Растрескивание программного обеспечения является способом обойти активацию платного программного обеспечения. Тем не менее, инструменты, которые взломать программное обеспечение часто предназначены для установки вредоносных программ. Еще один способ заразить компьютеры через вложения электронной почты. Кибер-преступники отправляют электронные письма с вложениями, которые, если они открыты, загружают и устанавливают вредоносное ПО.

Эти вложения обычно pdf-документы, архивные файлы, исполнители (например. .exe), документы Microsoft Office, файлы JavaScript и так далее. Троянцы являются вредоносными программами, которые предназначены для вызвать цепные инфекции. После установки они заражают компьютеры другими программами такого рода. Различные ненадежные источники загрузки программного обеспечения, такие как бесплатные сайты загрузки, бесплатные сайты файлов хостинга, P2P сетей (eMule, торренты и т.д.) и другие ненадежные источники загрузки часто используются для распространение вредоносных программ тоже. Компьютеры заражаются при открытии вредоносных файлов, замаскированных под законные. Открытие их приводит к установкам различных вредоносных программ. Поддельные инструменты обновления программного обеспечения обычно заражают системы, когда кибер-преступники проектируют их, чтобы использовать ошибки/недостатки устаревшего программного обеспечения или загружать (и устанавливать) вредоносные программы вместо обновлений, исправлений.

Как защититься от инфекций вымогателей?

Электронные письма, содержащие вложения (или веб-ссылки), не должны открываться, не убедившись, что это безопасно. Если письмо получено с неизвестных/подозрительных адресов и не имеет значения, оно должно быть проигнорировано (прикрепленный файл остается неоткрытым). Программное обеспечение не должно быть загружено (или установлено) с использованием различных сторонних загрузчиков (или установщиков), одноранговых сетей и других сомнительных инструментов. Самый безопасный способ загрузки файлов и программного обеспечения — использовать официальные веб-сайты и прямые ссылки на загрузку.

Кроме того, важно правильно обновлять программное обеспечение: использовать инструменты (или реализованные функции), которые предоставляются только официальными разработчиками программного обеспечения. Сторонние обновления часто заражают системы вирусами высокого риска. Платное программное обеспечение должно быть активировано должным образом, а также. Программное обеспечение крекинга не является законным и часто приводит к установке вредоносных программ. И, наконец, мы настоятельно рекомендуем иметь авторитетных антивирусного или анти-шпионского программного обеспечения установлены. Кроме того, он должен быть в актуальном состоянии во все времена.

Текст, представленный в текстовом файле программы-вымогателя Neras («Readme.txt»):

ATTENTION!

Don’t worry, you can return all your files!

All your files like photos, databases, documents and other important are encrypted with strongest encryption and unique key.

The only method of recovering files is to purchase decrypt tool and unique key for you.

This software will decrypt all your encrypted files.

What guarantees you have?

You can send one of your encrypted file from your PC and we decrypt it for free.

But we can decrypt only 1 file for free. File must not contain valuable information.

You can get and look video overview decrypt tool:

hxxps://we.tl/t-8gklbDGTaZ

Price of private key and decrypt software is $980.

Discount 50% available if you contact us first 72 hours, that’s price for you is $490.

Please note that you’ll never restore your data without payment.

Check your e-mail «Spam» or «Junk» folder if you don’t get answer more than 6 hours.To get this software you need write on our e-mail:

gorentos@bitmessage.chReserve e-mail address to contact us:

ferast@firemail.ccOur Telegram account:

@datarestoreYour personal ID:

—

Если это так, Neras будет использовать «автономный ключ шифрования», который жестко закодирован. Теперь стоит отметить, что кибер-преступники меняют автономные ключи то и дело. Это делается для предотвращения нескольких шифрований с одним и тем же ключом. Между тем, Майкл Гиллеспи постоянно собирает оффлайн ключи и обновляет расшифровщик. Тем не менее, шансы на успешную расшифровку по-прежнему очень малы, так как только очень небольшая часть «оффлайн ключей» была собрана. Вы можете скачать дешифровщик, нажав на эту ссылку (обратите внимание, что ссылка на загрузку остается прежней, несмотря на то, что расшифровщик постоянно обновляется). Ваши файлы будут восстановлены только в том случае, если список собранных ключей будет включать тот, который использовался для шифрования ваших данных.

Помимо шифрования данных, инфекции типа вымогателей из семейства вредоносных программ Djvu также устанавливают вирус троянского типа под названием A’O’Rult, который предназначен для кражи различных учетных данных. Кроме того, это семейство вредоносных программ предназначено для добавления ряда записей в файл хостов Windows. Записи содержат URL-адреса различных веб-сайтов, большинство из которых связаны с удалением вредоносных программ. Это осуществляется с целью сделать пользователей не в состоянии получить доступ к веб-сайтам безопасности вредоносных программ и обратиться за помощью.

Offers

Скачать утилитуto scan for .neras Files VirusUse our recommended removal tool to scan for .neras Files Virus. Trial version of provides detection of computer threats like .neras Files Virus and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft обзор детали WiperSoft является инструментом безопасности, который обеспечивает безопасности в реальном в ...

Скачать|больше

Это MacKeeper вирус?MacKeeper это не вирус, и это не афера. Хотя существуют различные мнения о программе в Интернете, мн ...

Скачать|больше

Хотя создатели антивирусной программы MalwareBytes еще не долго занимаются этим бизнесом, они восполняют этот нед� ...

Скачать|больше

Quick Menu

шаг 1. Удалите .neras Files Virus, используя безопасный режим с поддержкой сети.

Удалить .neras Files Virus из Windows 7/Windows Vista/Windows XP

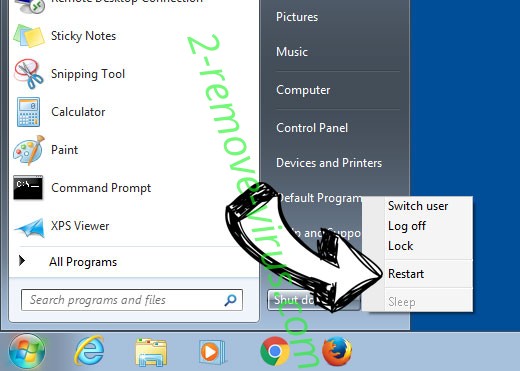

- Нажмите кнопку Пуск и выберите пункт Завершение работы.

- Выберите Перезагрузка и нажмите кнопку ОК.

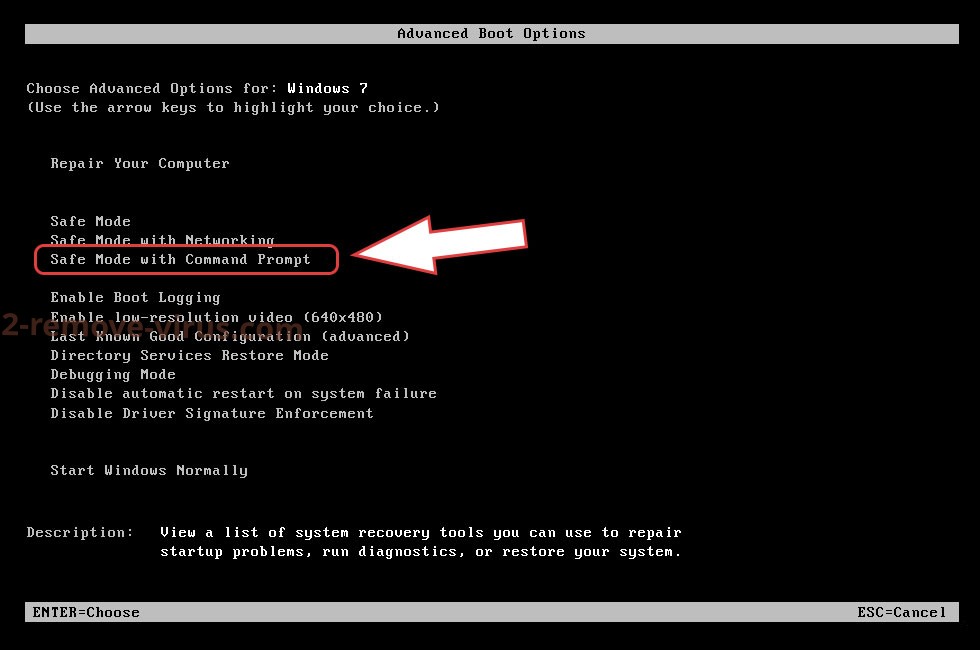

- Начните, нажав F8, когда ваш компьютер начинает загрузку.

- В разделе Дополнительные варианты загрузки выберите безопасный режим с поддержкой сети.

- Откройте браузер и скачать anti-malware утилита.

- Используйте утилиту для удаления .neras Files Virus

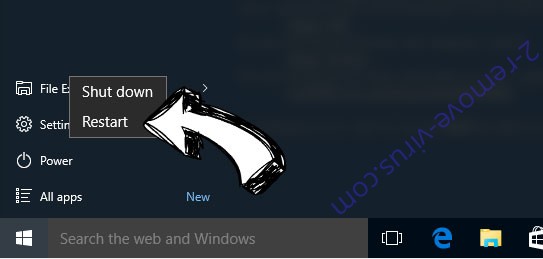

Удалить .neras Files Virus из Windows 8/Windows 10

- На экране входа в систему Windows нажмите кнопку питания.

- Нажмите и удерживайте клавишу Shift и выберите Перезапустить.

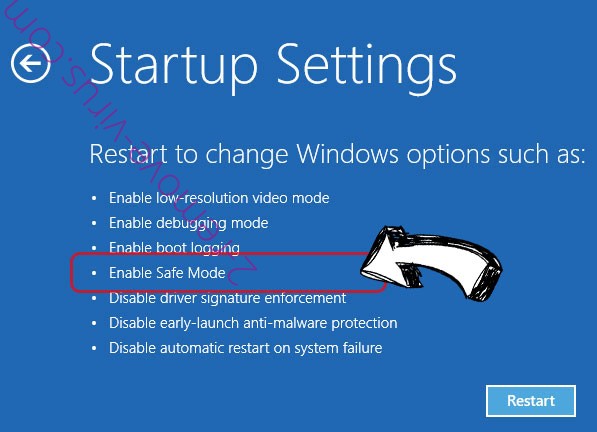

- Перейти к Troubleshoot → Advanced options → Start Settings.

- Выберите Включить безопасный режим или безопасный режим с поддержкой сети в разделе Параметры запуска.

- Нажмите кнопку Перезагрузка.

- Откройте веб-браузер и загрузите средство для удаления вредоносных программ.

- Используйте программное обеспечение для удаления .neras Files Virus

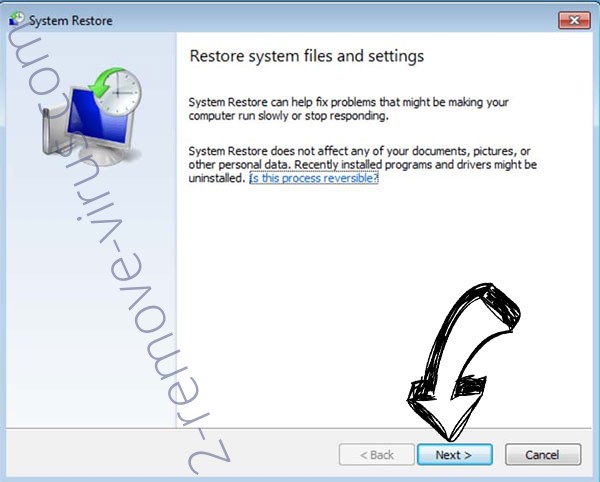

шаг 2. Восстановление файлов с помощью восстановления системы

Удалить .neras Files Virus из Windows 7/Windows Vista/Windows XP

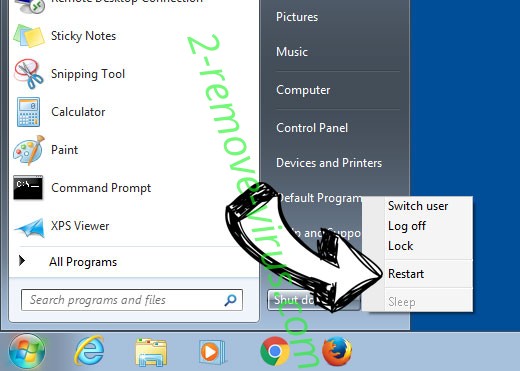

- Нажмите кнопку Пуск и выберите Завершение работы.

- Выберите Перезагрузка и OK

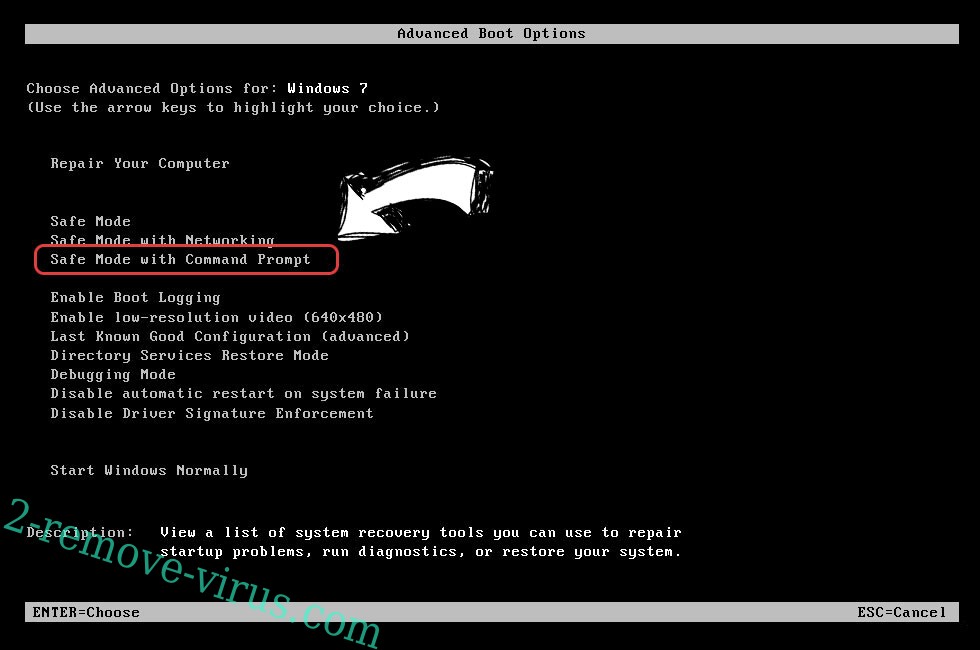

- Когда ваш компьютер начинает загрузку, нажмите клавишу F8 несколько раз, чтобы открыть дополнительные параметры загрузки

- Выберите команду из списка.

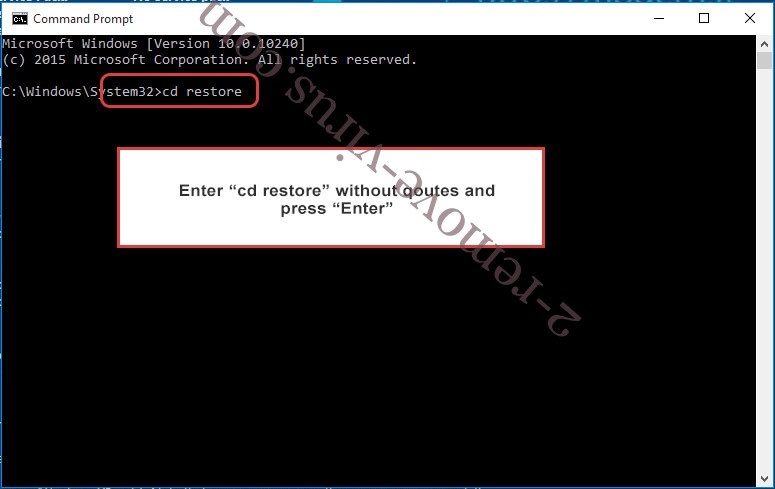

- Введите cd restore и нажмите Enter.

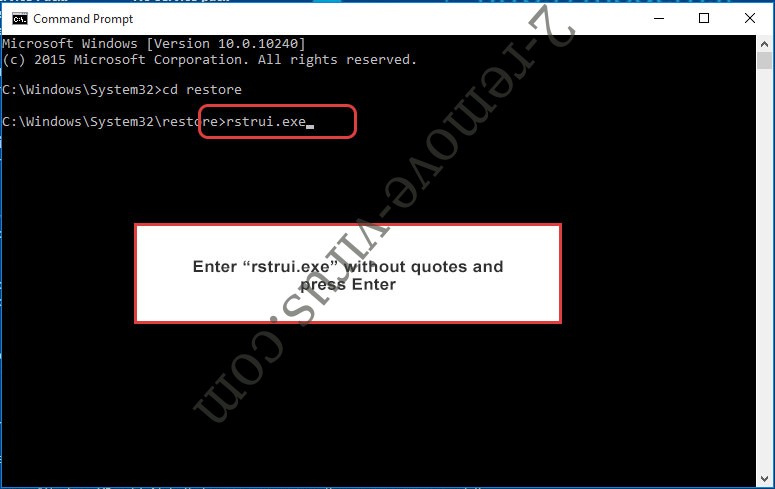

- Введите rstrui.exe и нажмите клавишу Enter.

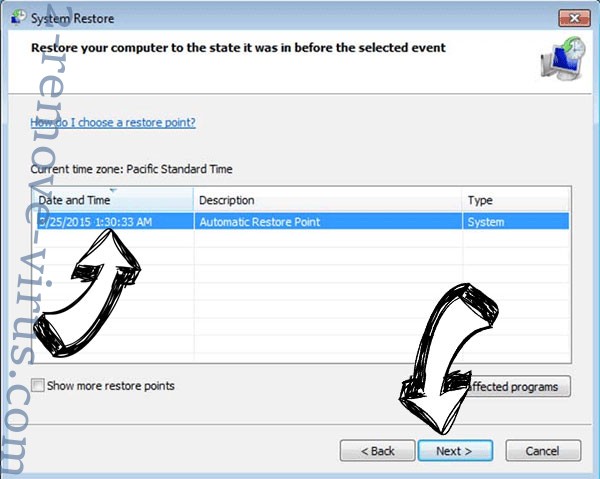

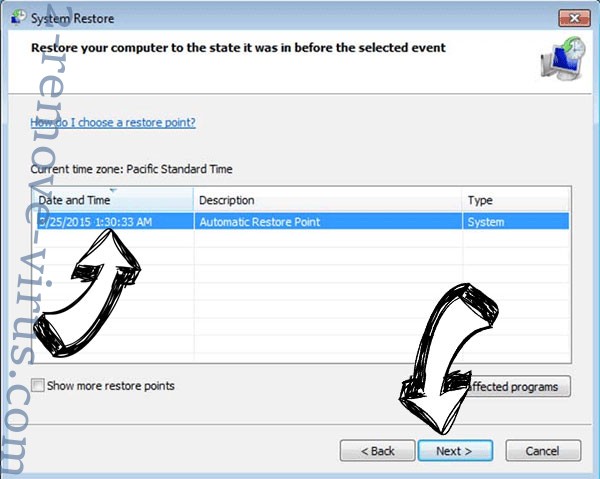

- В новом окне нажмите Далее и выберите точку восстановления до инфекции.

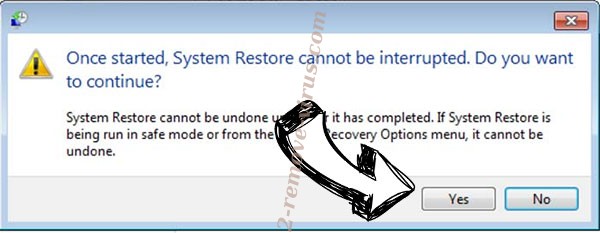

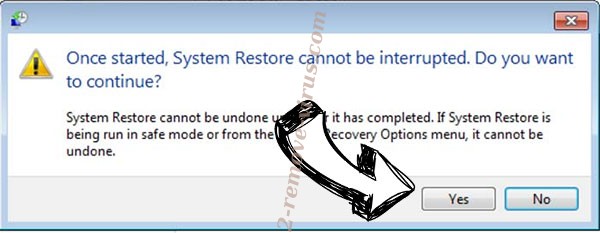

- Снова нажмите кнопку Далее и нажмите кнопку Да, чтобы начать восстановление системы.

Удалить .neras Files Virus из Windows 8/Windows 10

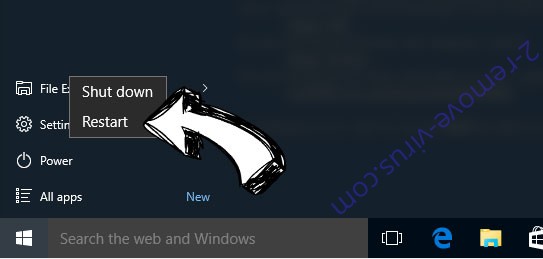

- Нажмите кнопку питания на экран входа Windows.

- Нажмите и удерживайте клавишу Shift и нажмите кнопку Перезапустить.

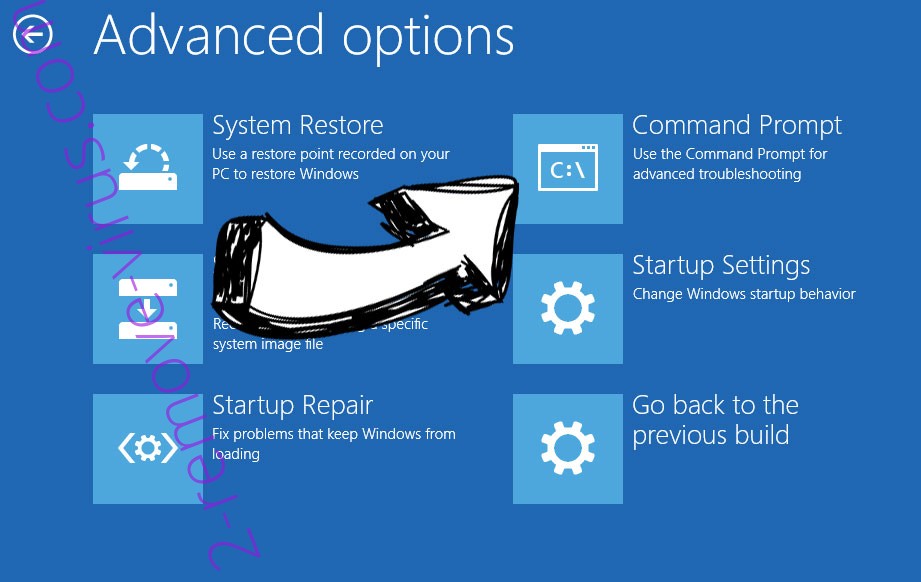

- Выберите Устранение неисправностей и перейдите дополнительные параметры.

- Выберите Командная строка и выберите команду Перезапустить.

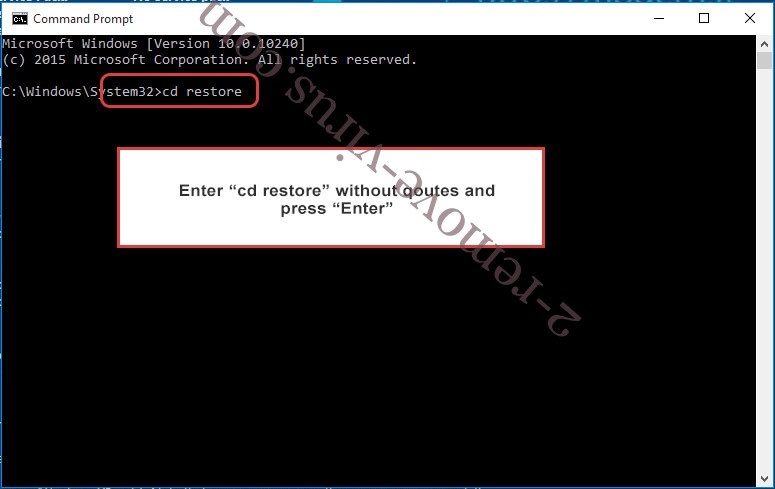

- В командной строке введите cd restore и нажмите Enter.

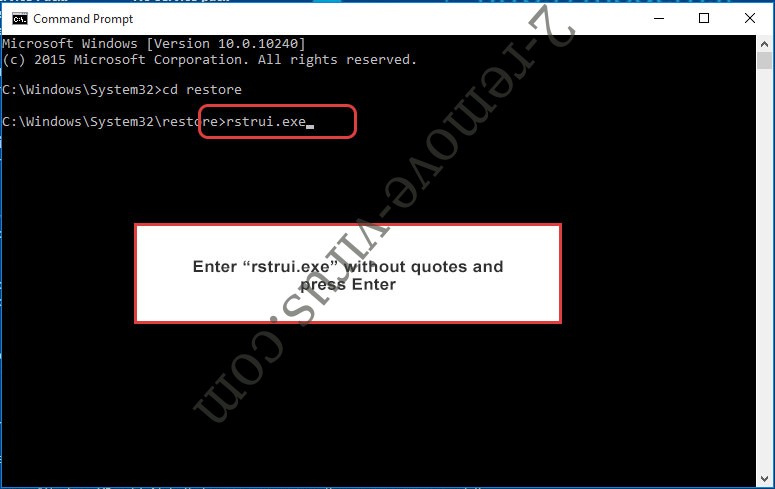

- Введите rstrui.exe и нажмите Enter еще раз.

- Нажмите кнопку Далее в окне Восстановление системы.

- Выберите точку восстановления до инфекции.

- Нажмите кнопку Далее, а затем нажмите кнопку Да, чтобы восстановить систему.