О NHLP ransomware

Вымогателей известный как NHLP ransomware классифицируется как серьезная угроза, из-за суммы ущерба, который он может причинить. Вымогателей это не то, что каждый столкнулся с раньше, и если это ваш первый раз сталкиваются с ним, вы узнаете, как вредно это может быть из первых рук. Вредоносная программа кодирования файлов, как правило, использует надежные алгоритмы шифрования для блокировки файлов, что останавливает вас от доступа к ним больше.

Вымогателей считается одним из самых разрушительных инфекций вы можете иметь, поскольку расшифровка данных может быть невозможно. Вам будет предоставлен выбор оплаты выкупа за расшифровку, но многие исследователи вредоносных программ не предлагают делать это. Во-первых, вы можете просто тратить деньги, потому что файлы не всегда восстанавливаются после оплаты. Ничто не мешает мошенникам просто взять ваши деньги, не давая вам дешифровку. Во-вторых, заплатив, вы будете поддерживать их будущей деятельности, таких как более вымогателей. Вы действительно хотите поддержать что-то которое делает много миллионов долларов в повреждении. Людей привлекают легкие деньги, и когда люди платят выкуп, они делают вымогателей промышленности привлекательным для тех типов людей. Инвестирование этих денег в резервное копирование было бы лучше, потому что если вы когда-нибудь положить в такого рода ситуации снова, вы файл потери не будет проблемой, как вы могли бы просто восстановить их из резервного копирования. Вы можете просто приступить к удалению NHLP ransomware вируса без проблем. Методы распространения вымогателей не могут быть известны вам, и мы объясним наиболее частые способы в ниже пунктах.

Как NHLP ransomware распространяется

Довольно основные способы используются для распространения вымогателей, таких как спам-сообщений и вредоносных загрузок. Поскольку Есть много людей, которые небрежности о том, как они используют свою электронную почту или откуда они скачать, данные шифрования вредоносных дистрибьюторов не должны думать о более сложных способов. Существует некоторая вероятность того, что для заражения был использован более сложный метод, так как некоторые файлы шифрования вредоносных программ действительно используют их. Все мошенники должны сделать, это прикрепить зараженный файл по электронной почте, написать какой-то текст, и делать вид, что из надежной компании / организации. Деньги, связанные вопросы являются частой темой в этих писем, как люди, как правило, занимаются с этими письмами. И если кто-то, кто претендует на Amazon было по электронной почте пользователю, что подозрительная активность была замечена в их счету или покупке, владелец учетной записи будет гораздо более склонны к открытию вложения, не думая. Из-за этого, вы должны быть осторожны об открытии писем, и обратите внимание на намеки, что они могут быть вредоносными. Важно проверить, знакомы ли вы с отправителем, прежде чем приступить к открытию вложения. И если вы знакомы с ними, проверьте адрес электронной почты, чтобы убедиться, что он соответствует реальному адресу человека / компании. Эти вредоносные письма также часто полны грамматических ошибок. То, как вы встретили также может быть подсказка, электронной почты реальной компании достаточно важно, чтобы открыть будет использовать свое имя в приветствии, а не общий клиент или член. Слабые места в системе также могут быть использованы файлом, кодируя вредоносное программное обеспечение для входа в ваш компьютер. Эти уязвимости в программах обычно быстро исправяются после их обнаружения, так что они не могут быть использованы вредоносными программами. К сожалению, как показано на WannaCry вымогателей, не каждый устанавливает эти исправления, по той или иной причине. Вам предлагается регулярно обновлять свои программы, когда патч становится доступным. Постоянно приставал об обновлениях может получить хлопотно, так что вы можете настроить их для установки автоматически.

Что вы можете сделать с вашими данными

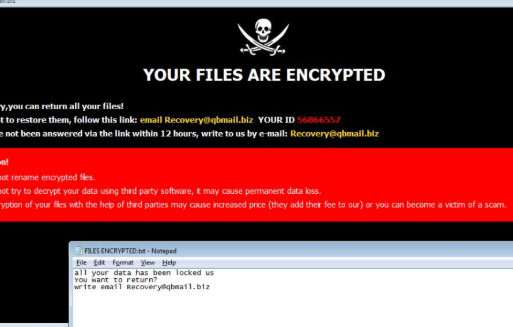

Если вымогателей попадает в вашу систему, он будет искать определенные типы файлов, и как только они были найдены, он будет кодировать их. Вы можете не заметить первоначально, но когда ваши файлы не могут быть как обычно, станет очевидно, что что-то произошло. Все затронутые файлы будут иметь расширение прилагается к ним, которые могут помочь пользователям узнать имя вымогателей. К сожалению, файлы могут быть постоянно зашифрованы, если вымогателей использовали мощные алгоритмы шифрования. Уведомление о выкупе будет размещено в папках, содержащих ваши файлы, или оно будет отображаться на вашем рабочем столе, и оно должно объяснить, что ваши файлы заблокированы и как действовать. То, что они предложат вам, это использовать их дешифратор, который будет стоить вам. В записке должно быть четко объяснено, сколько стоит дешифратор, но если это не так, вам будет предоставлен адрес электронной почты, чтобы связаться с преступниками, чтобы настроить цену. По причинам, которые мы уже упоминали, мы не поощряем выплату выкупа. Только рассмотреть вопрос об оплате в качестве последнего средства. Попробуйте вспомнить, делали ли вы когда-либо резервное копирование, возможно, некоторые из ваших данных на самом деле где-то хранятся. Вы также можете обнаружить программу расшифровки бесплатно. Бесплатные дешифраторы могут быть доступны, если файл кодирования вредоносных программ был взломать. Примите этот вариант во внимание, и только тогда, когда вы полностью уверены, что бесплатный дешифратор недоступен, если вы даже думаете о выполнении требований. Если вы используете часть этой суммы для резервного копирования, вы не будете поставлены в такого рода ситуации снова, так как ваши данные будут сохранены где-то в безопасности. Если резервное копирование было создано до заражения, вы можете приступить к восстановлению данных после исправления NHLP ransomware вируса. В будущем постарайтесь максимально избежать кодирования вредоносных программ, ознакомив себя с методами распространения. По крайней мере, прекратите открывать вложения электронной почты случайным образом, держите свои программы в актуальном состоянии и загружайте их только из безопасных источников.

Методы удаления NHLP ransomware

Для того, чтобы избавиться от файла шифрования вредоносных программ, если он все еще остается в системе, анти-вредоносной программы будет необходимо иметь. Если вы попытаетесь удалить NHLP ransomware вручную, это может привести к дальнейшему вреду, поэтому мы не поощряем его. Вместо этого мы предлагаем вам использовать программу по борьбе с вредоносными программами, метод, который не будет подвергать опасности вашу систему дальше. Этот инструмент является полезным, чтобы иметь на системе, потому что он может не только избавиться от этой инфекции, но и предотвратить один из получения в будущем. Найдите, какое программное обеспечение для борьбы с вредоносными программами наиболее подходит для вас, установите его и разрешите ему выполнить сканирование вашего устройства, чтобы найти инфекцию. Утилита не поможет расшифровать ваши данные, однако. После того, как вымогателей полностью прекращено, вы можете безопасно использовать устройство снова, в то время как регулярно делает резервную копию для ваших данных.

Offers

Скачать утилитуto scan for NHLP ransomwareUse our recommended removal tool to scan for NHLP ransomware. Trial version of provides detection of computer threats like NHLP ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft обзор детали WiperSoft является инструментом безопасности, который обеспечивает безопасности в реальном в ...

Скачать|больше

Это MacKeeper вирус?MacKeeper это не вирус, и это не афера. Хотя существуют различные мнения о программе в Интернете, мн ...

Скачать|больше

Хотя создатели антивирусной программы MalwareBytes еще не долго занимаются этим бизнесом, они восполняют этот нед� ...

Скачать|больше

Quick Menu

шаг 1. Удалите NHLP ransomware, используя безопасный режим с поддержкой сети.

Удалить NHLP ransomware из Windows 7/Windows Vista/Windows XP

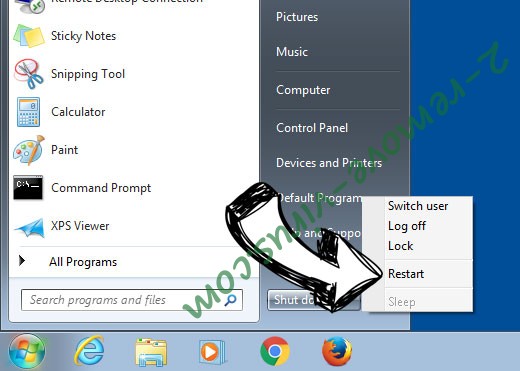

- Нажмите кнопку Пуск и выберите пункт Завершение работы.

- Выберите Перезагрузка и нажмите кнопку ОК.

- Начните, нажав F8, когда ваш компьютер начинает загрузку.

- В разделе Дополнительные варианты загрузки выберите безопасный режим с поддержкой сети.

- Откройте браузер и скачать anti-malware утилита.

- Используйте утилиту для удаления NHLP ransomware

Удалить NHLP ransomware из Windows 8/Windows 10

- На экране входа в систему Windows нажмите кнопку питания.

- Нажмите и удерживайте клавишу Shift и выберите Перезапустить.

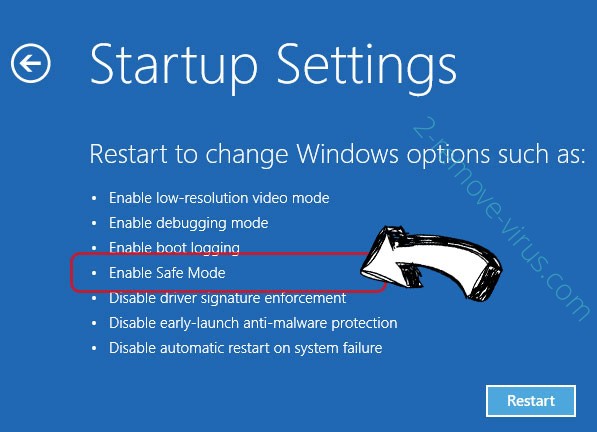

- Перейти к Troubleshoot → Advanced options → Start Settings.

- Выберите Включить безопасный режим или безопасный режим с поддержкой сети в разделе Параметры запуска.

- Нажмите кнопку Перезагрузка.

- Откройте веб-браузер и загрузите средство для удаления вредоносных программ.

- Используйте программное обеспечение для удаления NHLP ransomware

шаг 2. Восстановление файлов с помощью восстановления системы

Удалить NHLP ransomware из Windows 7/Windows Vista/Windows XP

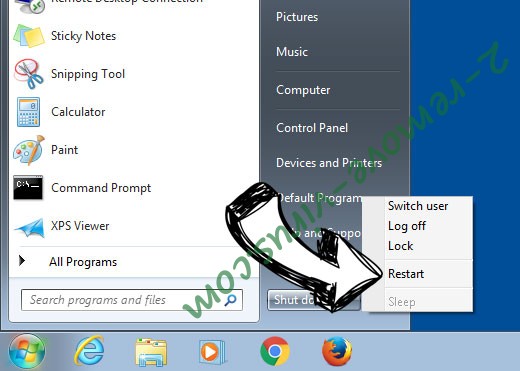

- Нажмите кнопку Пуск и выберите Завершение работы.

- Выберите Перезагрузка и OK

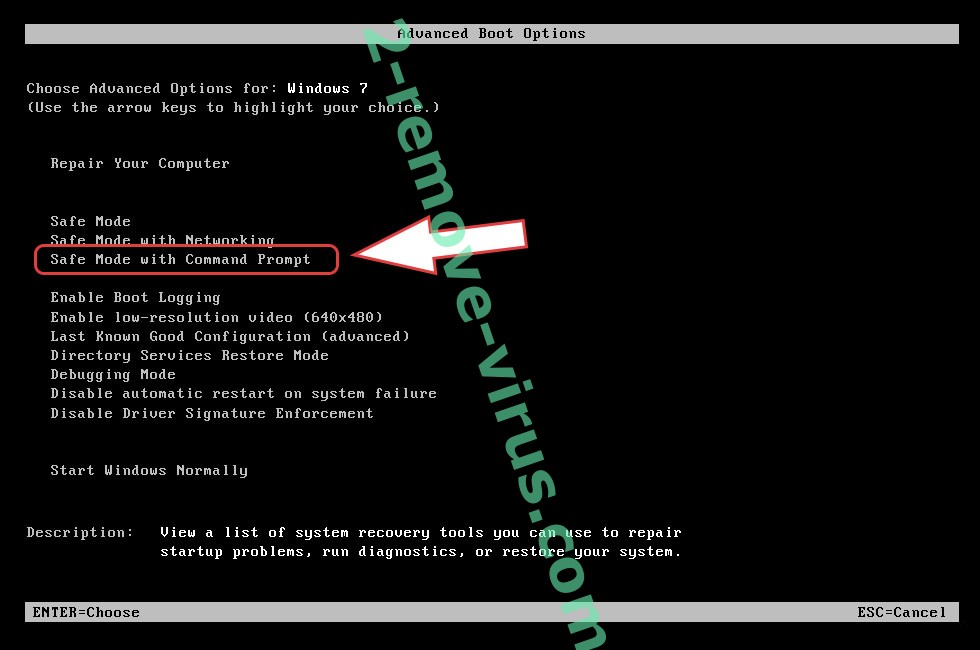

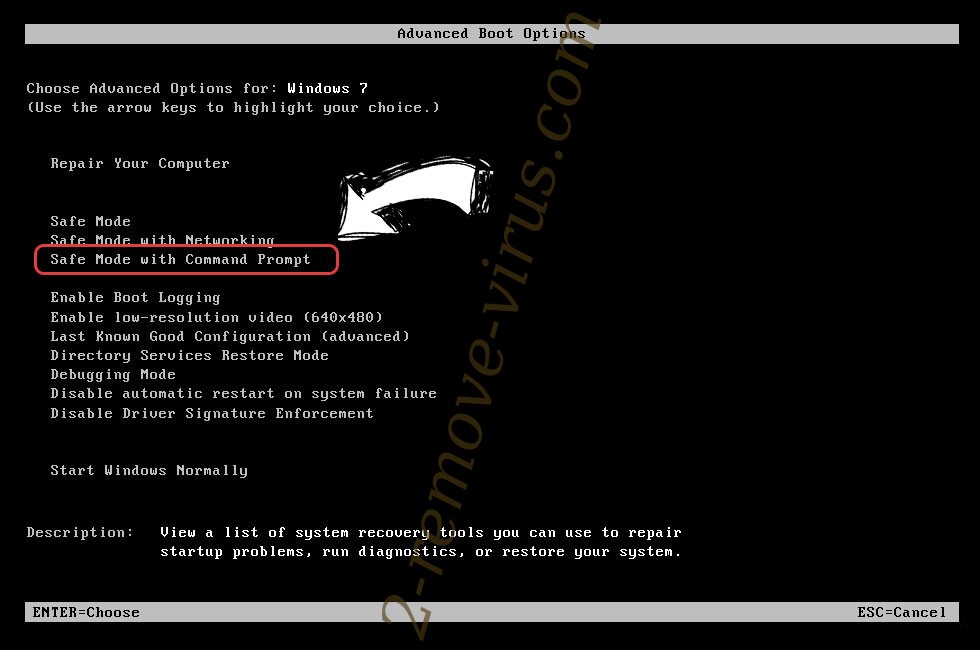

- Когда ваш компьютер начинает загрузку, нажмите клавишу F8 несколько раз, чтобы открыть дополнительные параметры загрузки

- Выберите команду из списка.

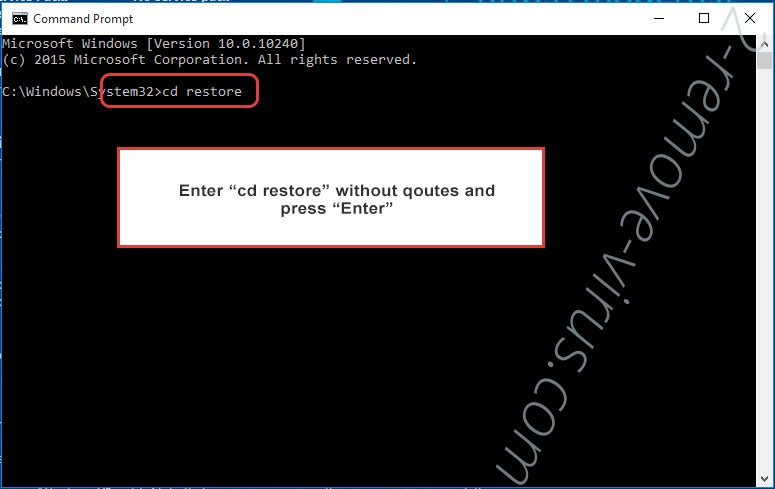

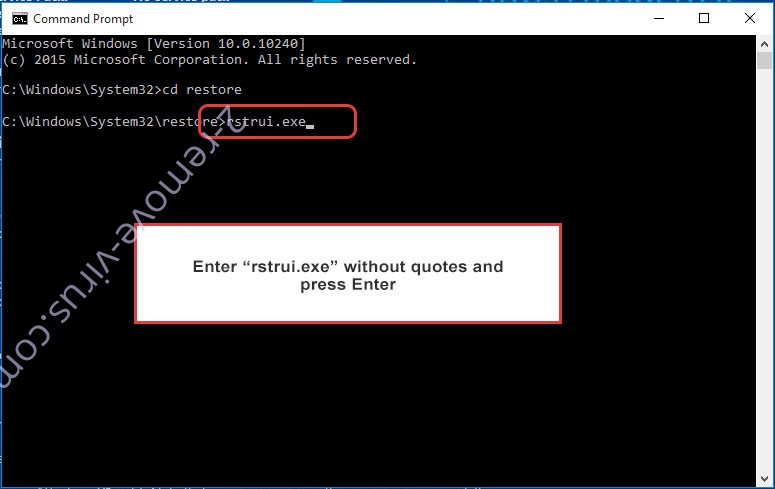

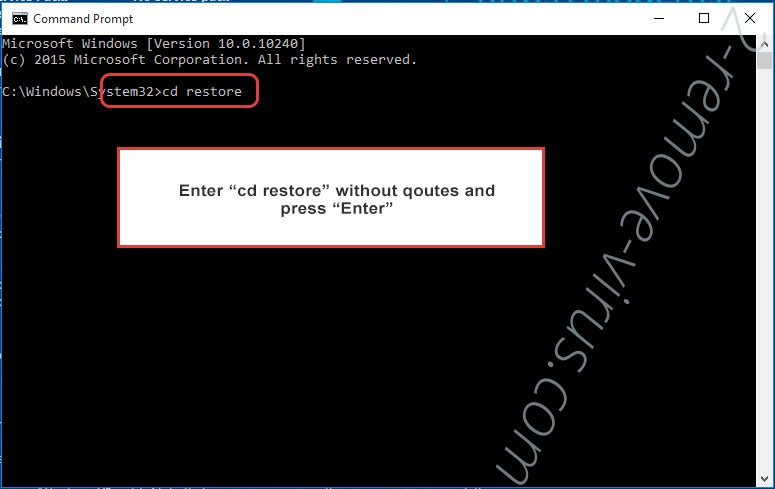

- Введите cd restore и нажмите Enter.

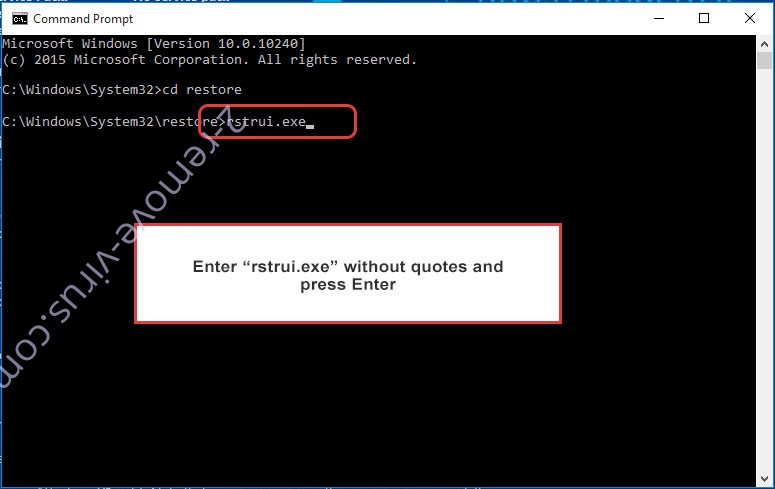

- Введите rstrui.exe и нажмите клавишу Enter.

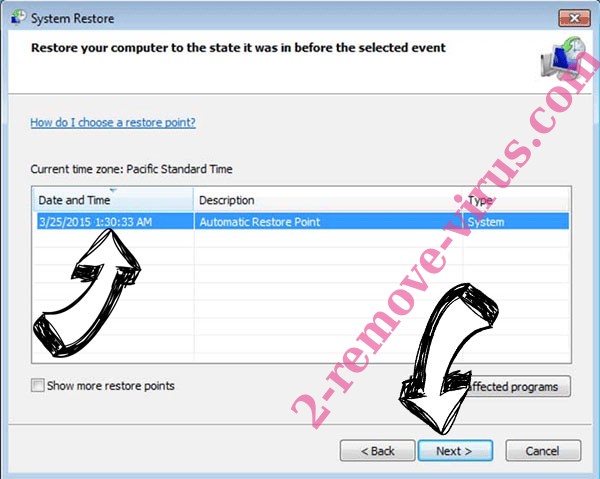

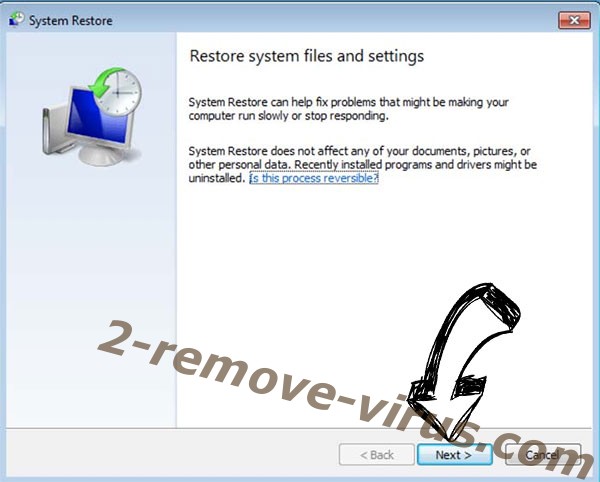

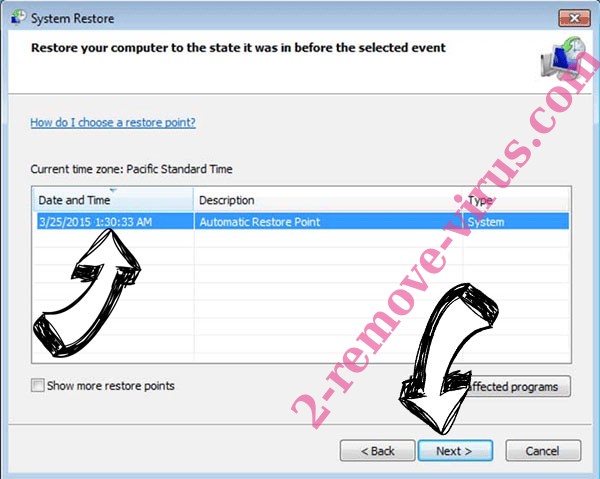

- В новом окне нажмите Далее и выберите точку восстановления до инфекции.

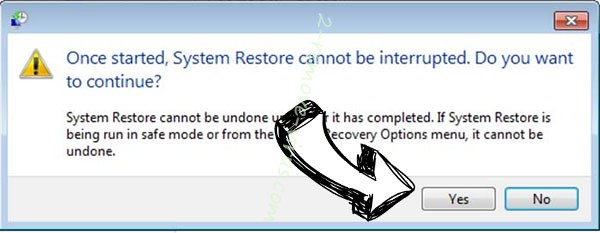

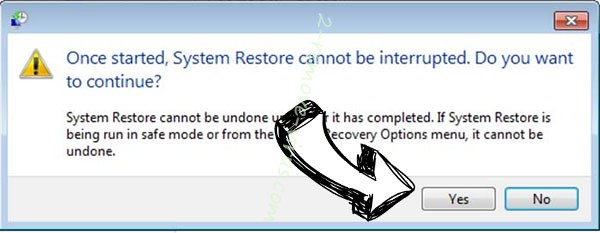

- Снова нажмите кнопку Далее и нажмите кнопку Да, чтобы начать восстановление системы.

Удалить NHLP ransomware из Windows 8/Windows 10

- Нажмите кнопку питания на экран входа Windows.

- Нажмите и удерживайте клавишу Shift и нажмите кнопку Перезапустить.

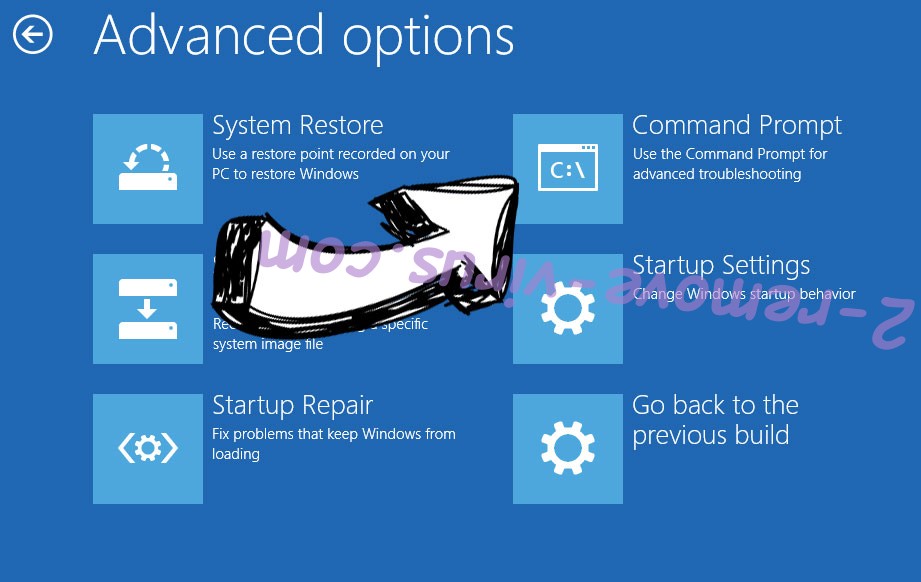

- Выберите Устранение неисправностей и перейдите дополнительные параметры.

- Выберите Командная строка и выберите команду Перезапустить.

- В командной строке введите cd restore и нажмите Enter.

- Введите rstrui.exe и нажмите Enter еще раз.

- Нажмите кнопку Далее в окне Восстановление системы.

- Выберите точку восстановления до инфекции.

- Нажмите кнопку Далее, а затем нажмите кнопку Да, чтобы восстановить систему.