Что можно сказать о !palang Ransomware

Программа-вымогатель, известная как, !palang Ransomware классифицируется как серьезная инфекция из-за возможного ущерба, который она может нанести. Хотя о вымогателях широко говорили, вполне вероятно, что вы не слышали о них раньше, поэтому вы можете не знать, какой ущерб он может нанести. Если для шифрования данных использовался надежный алгоритм шифрования, вы не сможете открыть их, так как они будут заблокированы.

Считается, что это очень опасная инфекция, потому что не всегда возможно расшифровать файлы. У вас есть возможность заплатить выкуп за инструмент расшифровки, но многие исследователи вредоносных программ не рекомендуют этого делать. Прежде всего, вы можете тратить свои деньги, потому что файлы не всегда восстанавливаются после оплаты. Подумайте о том, что мешает преступникам просто взять ваши деньги. Будущая деятельность этих киберпреступника также будет поддерживаться этими деньгами. Вы действительно хотите поддержать вид преступной деятельности. Люди также понимают, что они могут зарабатывать легкие деньги, и чем больше жертв поддается требованиям, тем более привлекательным становится вредоносное ПО для шифрования файлов для таких людей. Вы можете снова оказаться в такой ситуации, поэтому инвестировать запрошенные деньги в резервное копирование было бы разумнее, потому что вам не нужно будет беспокоиться о своих данных. Если бы у вас была доступная резервная копия, вы могли бы просто исправить !palang Ransomware вирус, а затем восстановить файлы, не беспокоясь о их потере. Если вам интересно, как угрозе удалось проникнуть в ваш компьютер, мы объясним наиболее частые методы распространения в нижеследуемом абзаце.

!palang Ransomware методы распространения

Довольно простые методы используются для распространения данных, шифрующих вредоносные программы, такие как спам по электронной почте и вредоносные загрузки. Поскольку многие люди небрежно относятся к открытию вложений электронной почты или загрузке из источников, которые менее чем заслуживают доверия, распространители вредоносных программ для шифрования файлов не имеют необходимости использовать более сложные методы. Тем не менее, некоторые вредоносные программы для шифрования данных могут распространяться с использованием более сложных способов, которые требуют больше времени и усилий. Киберпреступникам не нужно прилагать много усилий, просто напишите простое электронное письмо, в которое могут попасться менее осторожные люди, прикрепите зараженный файл к электронному писем и отправьте его будущим жертвам, которые могут подумать, что отправитель является кем-то заслуживающим доверия. Вы часто будете сталкиваться с темами о деньгах в этих электронных письмах, так как эти типы деликатных тем — это то, на что пользователи с большей вероятностью попадутся. Как правило, хакеры притворяются, что они из Amazon, а электронное письмо информирует вас о том, что в вашей учетной записи была странная активность или была совершена какая-то покупка. Есть несколько вещей, которые вы должны учитывать при открытии файлов, прикрепленных к электронным письмам, если вы хотите сохранить свой компьютер в безопасности. Очень важно убедиться, что отправитель является надежным, прежде чем открывать отправленный вложенный файл. Двойная проверка адреса электронной почты отправителя по-прежнему важна, даже если отправитель вам известен. Вопиющие грамматические ошибки также являются признаком. Другим очевидным признаком может быть ваше имя, которое нигде не используется, если, скажем, вы являетесь клиентом Amazon, и они должны были отправить вам электронное письмо, они не будут использовать типичные приветствия, такие как Дорогой клиент / Член / Пользователь, а вместо этого будут использовать имя, которое вы им предоставили. Уязвимости на вашем устройстве Уязвимое программное обеспечение также может быть использовано для заражения. У программы есть определенные слабые места, которые могут быть использованы для вредоносного ПО для входа в систему, но они исправляются авторами, как только они найдены. К сожалению, как видно из широкого распространения вымогателей WannaCry, не все устанавливают эти патчи по разным причинам. Мы рекомендуем вам всегда обновлять программное обеспечение всякий раз, когда выпускается обновление. Патчи могут быть настроены на автоматическую установку, если вы найдете эти оповещения надоедливыми.

Что можно сделать с файлами

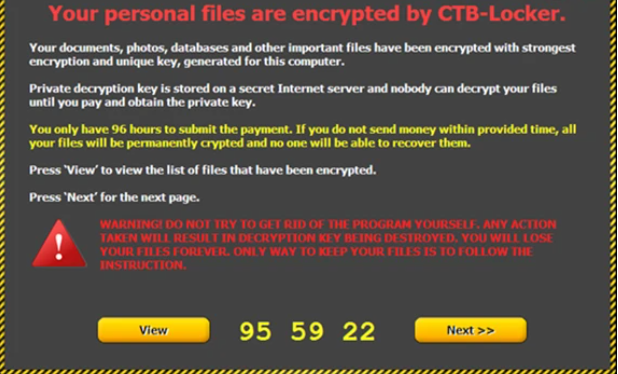

Если вредоносное ПО для кодировки файлов попадет на ваше устройство, оно просканирует ваше устройство на наличие определенных типов файлов и, как только они будут идентифицированы, заблокирует их. Первоначально это может сбивать с толку, что происходит, но когда ваши файлы не могут быть открыты, как обычно, вы, по крайней мере, будете знать, что что-то не так. Вы будете знать, какие из ваших файлов были зашифрованы, потому что к ним будет добавлено необычное расширение. Возможно, ваши файлы были зашифрованы с использованием надежных алгоритмов шифрования, что может означать, что файлы постоянно шифруются. Если вы все еще не уверены, что происходит, уведомление о выкупе объяснит все. Вас попросят заплатить выкуп в обмен на расшифровку данных через их программное обеспечение. В записке должно быть четко объяснено, сколько стоит дешифратор, но если это не так, вам будет предложен адрес электронной почты, чтобы связаться с киберпреступниками, чтобы установить цену. Как мы уже упоминали, мы не предлагаем платить за инструмент расшифровки по причинам, которые мы уже обсуждали. Прежде чем вы даже подумаете об оплате, сначала изучите все другие варианты. Возможно, вы просто забыли, что создали резервную поддержку своих файлов. Также может быть доступен бесплатный дешифратор. Если исследователь вредоносных программ способен взломать программу-вымогатель, он / она может выпустить бесплатные дешифраторы. Прежде чем вы решите заплатить, изучите этот вариант. Вы не столкнетесь с возможной потерей данных, если когда-нибудь снова окажетесь в этой ситуации, если вложите часть этой суммы в резервное копирование. Если резервная копия была создана до заражения, вы можете выполнить восстановление данных после удаления !palang Ransomware вируса. Попробуйте ознакомиться с тем, как распространяется вредоносное ПО для шифрования файлов, чтобы вы сделали все возможное, чтобы избежать этого. Придерживайтесь безопасных источников загрузки, обращайте внимание на то, какие типы вложений электронной почты вы открываете, и обновляйте свои программы.

!palang Ransomware удаление

Если он все еще присутствует в вашей системе, мы рекомендуем загрузить программное обеспечение для удаления вредоносных программ, чтобы завершить его работу. Если вы попытаетесь исправить !palang Ransomware вирус вручную, это может привести к дополнительному повреждению, так что это не поощряется. Вместо этого мы рекомендуем вам использовать программное обеспечение для удаления вредоносных программ, метод, который не нанесет дальнейшего вреда вашей системе. Утилита защиты от вредоносных программ создана с целью позаботиться об этих инфекциях, в зависимости от того, что вы выбрали, она может даже остановить инфекцию. Выберите инструмент для удаления вредоносных программ, который наилучшим образом соответствует тому, что вам нужно, и просканируйте свой компьютер на наличие угрозы после его установки. Однако утилита не способна восстановить ваши файлы. Если программа-вымогатель полностью исчезла, восстановите свои данные там, где вы их храните, и если у вас их нет, начните их использовать.

Offers

Скачать утилитуto scan for !palang RansomwareUse our recommended removal tool to scan for !palang Ransomware. Trial version of provides detection of computer threats like !palang Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft обзор детали WiperSoft является инструментом безопасности, который обеспечивает безопасности в реальном в ...

Скачать|больше

Это MacKeeper вирус?MacKeeper это не вирус, и это не афера. Хотя существуют различные мнения о программе в Интернете, мн ...

Скачать|больше

Хотя создатели антивирусной программы MalwareBytes еще не долго занимаются этим бизнесом, они восполняют этот нед� ...

Скачать|больше

Quick Menu

шаг 1. Удалите !palang Ransomware, используя безопасный режим с поддержкой сети.

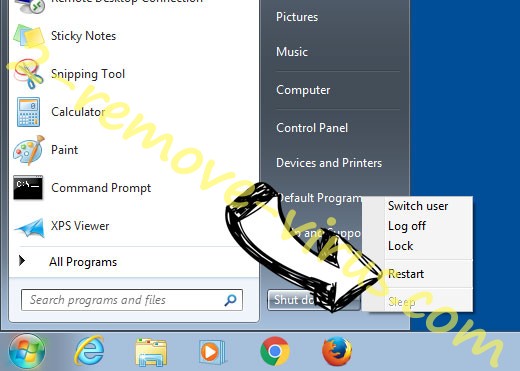

Удалить !palang Ransomware из Windows 7/Windows Vista/Windows XP

- Нажмите кнопку Пуск и выберите пункт Завершение работы.

- Выберите Перезагрузка и нажмите кнопку ОК.

- Начните, нажав F8, когда ваш компьютер начинает загрузку.

- В разделе Дополнительные варианты загрузки выберите безопасный режим с поддержкой сети.

- Откройте браузер и скачать anti-malware утилита.

- Используйте утилиту для удаления !palang Ransomware

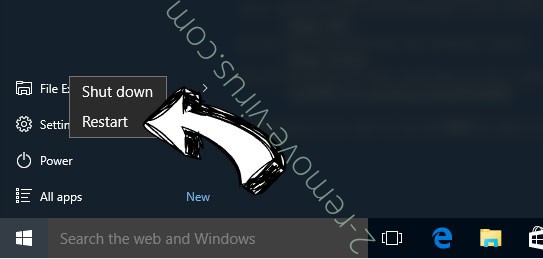

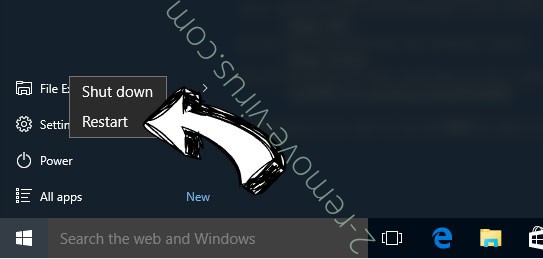

Удалить !palang Ransomware из Windows 8/Windows 10

- На экране входа в систему Windows нажмите кнопку питания.

- Нажмите и удерживайте клавишу Shift и выберите Перезапустить.

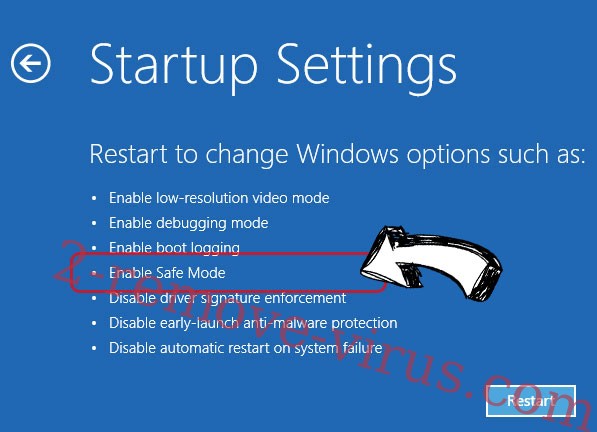

- Перейти к Troubleshoot → Advanced options → Start Settings.

- Выберите Включить безопасный режим или безопасный режим с поддержкой сети в разделе Параметры запуска.

- Нажмите кнопку Перезагрузка.

- Откройте веб-браузер и загрузите средство для удаления вредоносных программ.

- Используйте программное обеспечение для удаления !palang Ransomware

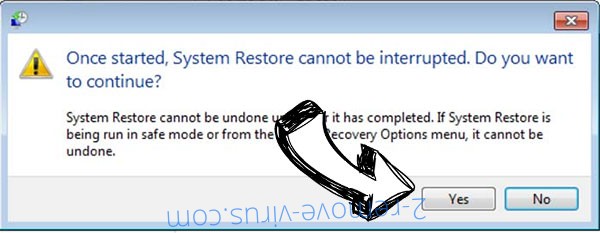

шаг 2. Восстановление файлов с помощью восстановления системы

Удалить !palang Ransomware из Windows 7/Windows Vista/Windows XP

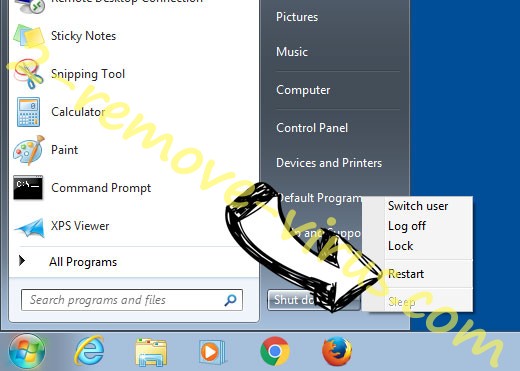

- Нажмите кнопку Пуск и выберите Завершение работы.

- Выберите Перезагрузка и OK

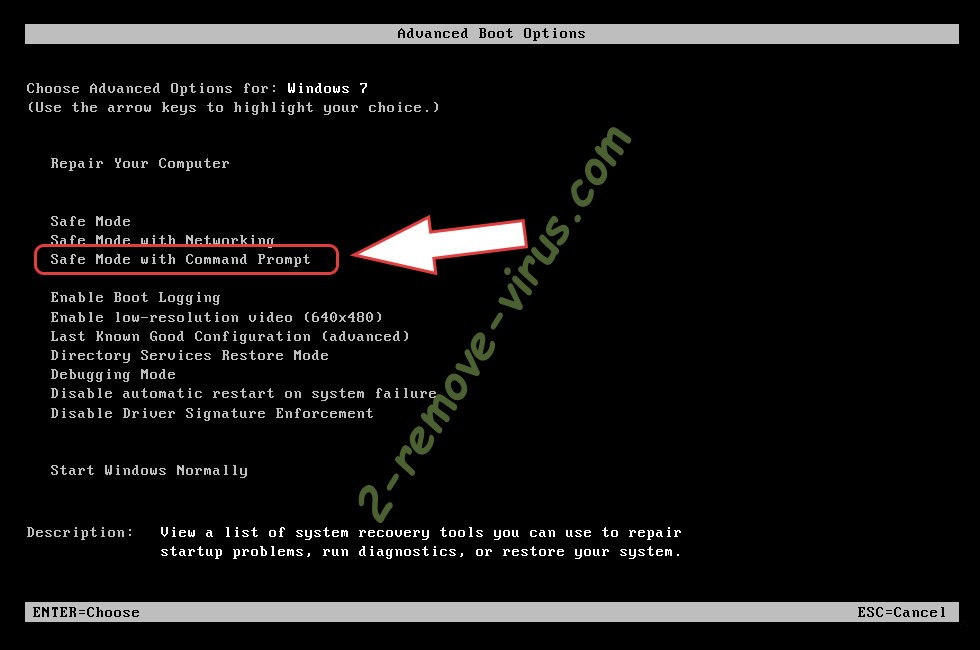

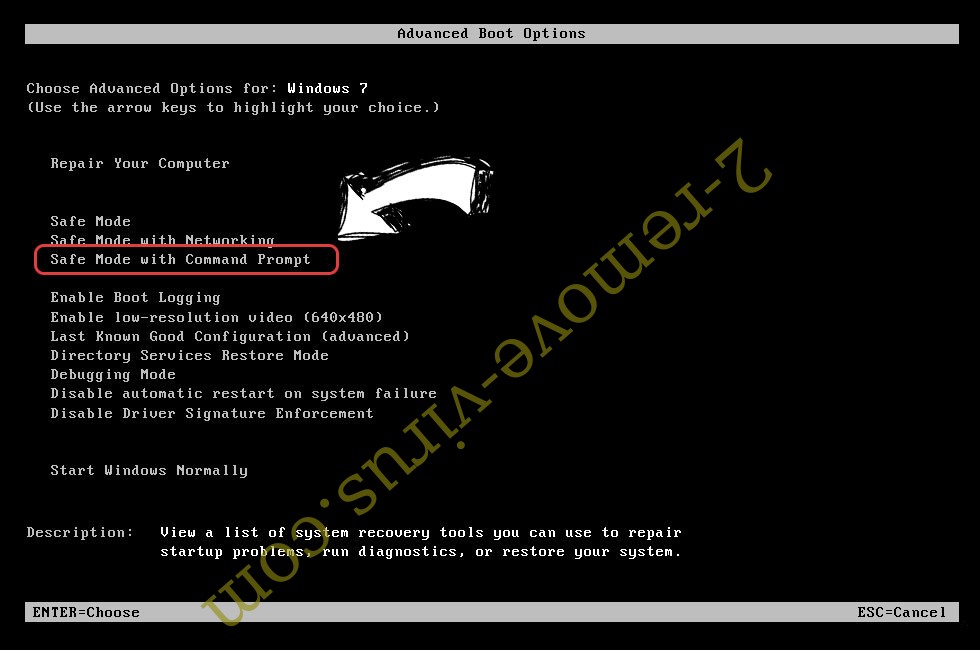

- Когда ваш компьютер начинает загрузку, нажмите клавишу F8 несколько раз, чтобы открыть дополнительные параметры загрузки

- Выберите команду из списка.

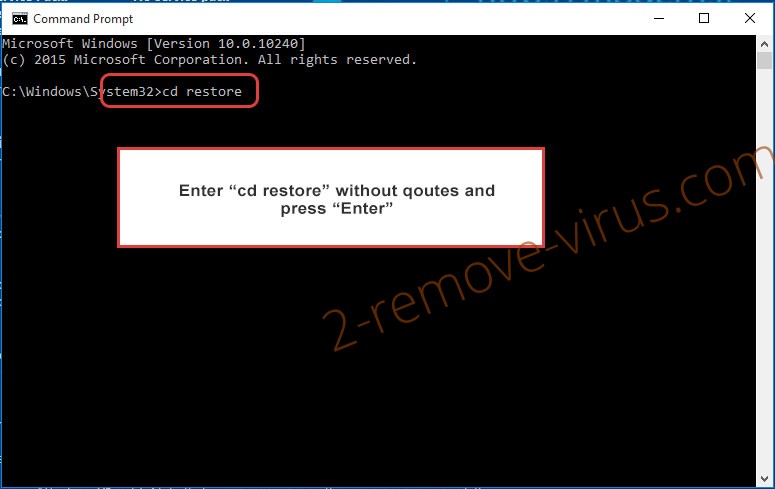

- Введите cd restore и нажмите Enter.

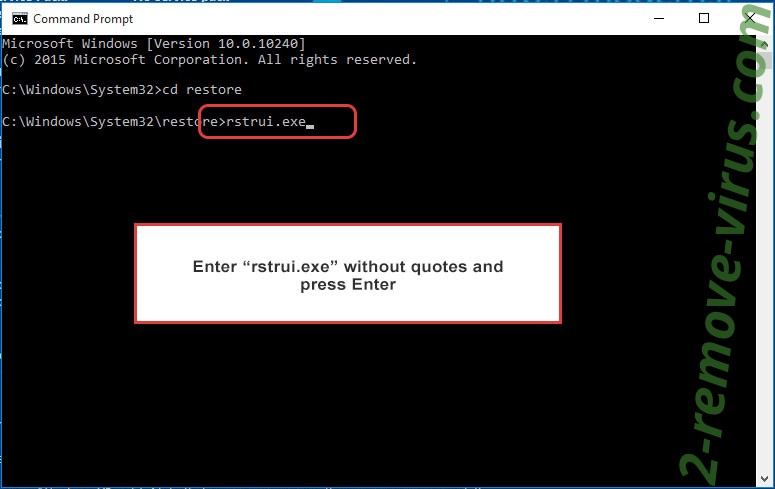

- Введите rstrui.exe и нажмите клавишу Enter.

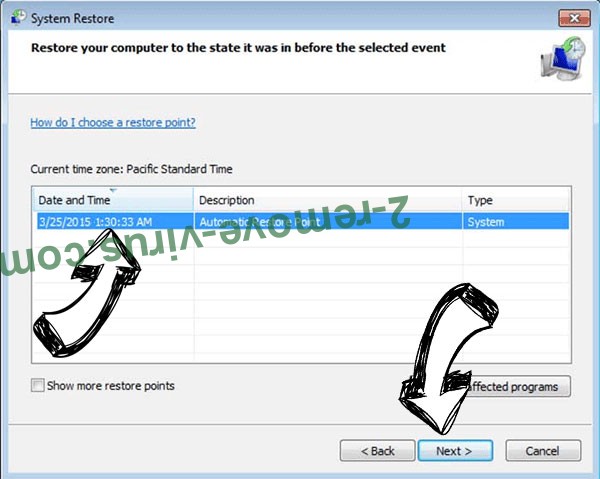

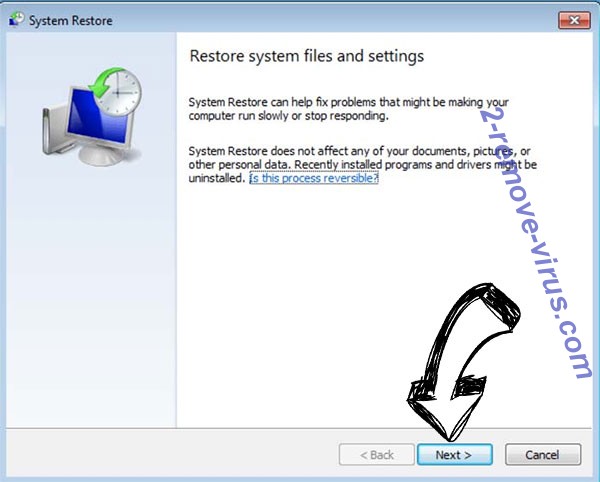

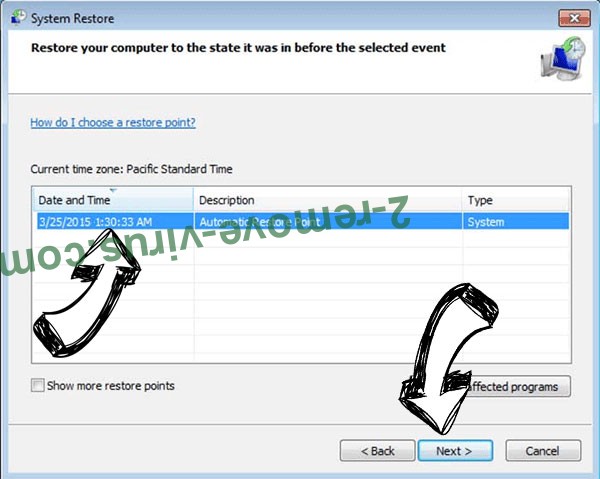

- В новом окне нажмите Далее и выберите точку восстановления до инфекции.

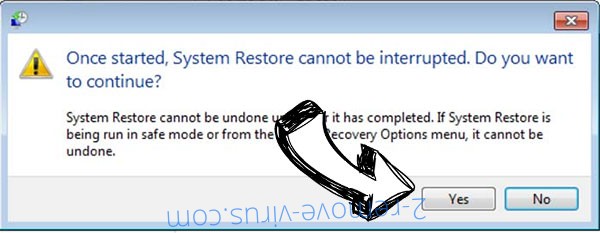

- Снова нажмите кнопку Далее и нажмите кнопку Да, чтобы начать восстановление системы.

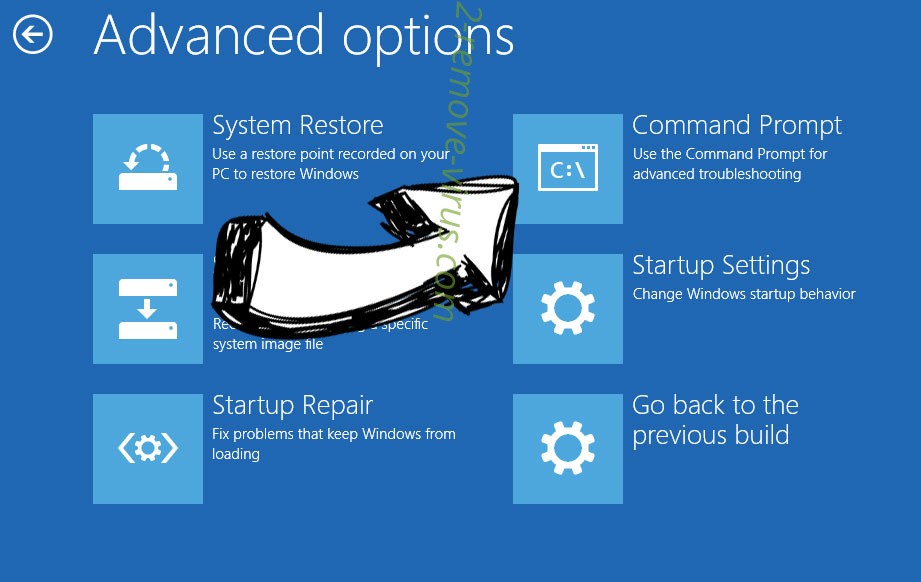

Удалить !palang Ransomware из Windows 8/Windows 10

- Нажмите кнопку питания на экран входа Windows.

- Нажмите и удерживайте клавишу Shift и нажмите кнопку Перезапустить.

- Выберите Устранение неисправностей и перейдите дополнительные параметры.

- Выберите Командная строка и выберите команду Перезапустить.

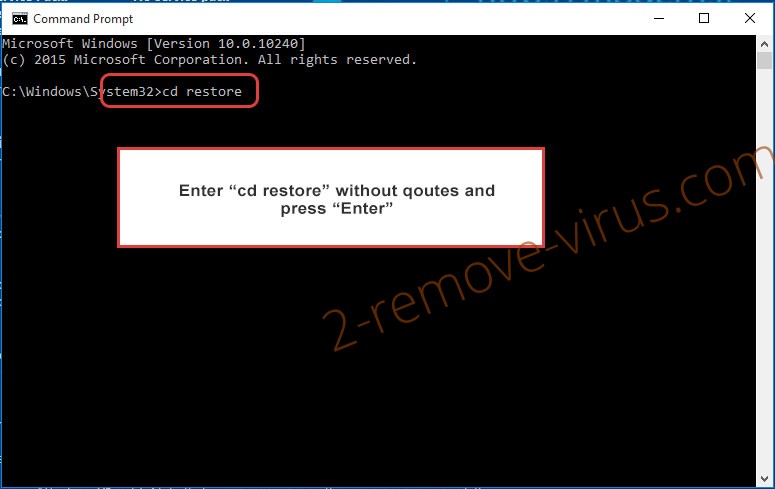

- В командной строке введите cd restore и нажмите Enter.

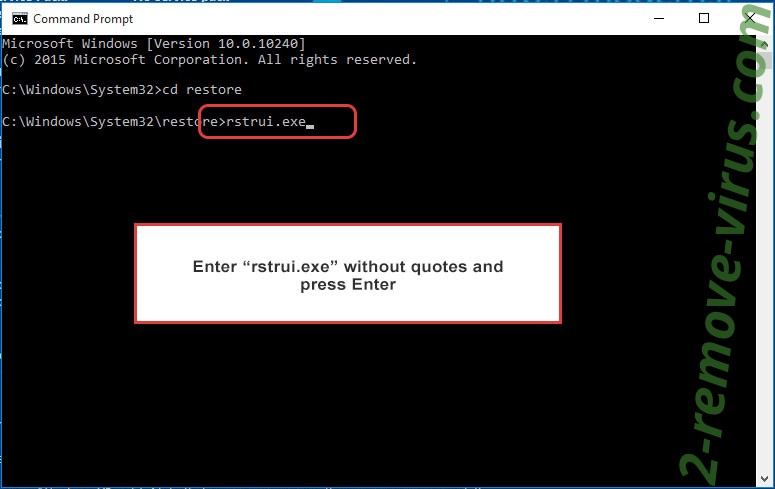

- Введите rstrui.exe и нажмите Enter еще раз.

- Нажмите кнопку Далее в окне Восстановление системы.

- Выберите точку восстановления до инфекции.

- Нажмите кнопку Далее, а затем нажмите кнопку Да, чтобы восстановить систему.