О Plomb Ransomware вирус

Plomb Ransomware вымогателей классифицируется как опасные вредоносные программы, как если бы ваше устройство получает его, вы могли бы сталкиваться с серьезными проблемами. Возможно, вы никогда не сталкивались такого рода вредоносных до, в этом случае, вы могли бы быть особенно потрясен. Кодирование данных вредоносных программ, как правило, используют сильные алгоритмы шифрования для блокировки данных, что останавливает вас от доступа к ним больше. Вот почему шифрование данных вредоносных программ классифицируется как вредоносные программы, видя, как инфекция может привести к постоянной потере данных.

Преступники предложат вам инструмент расшифровки, но покупать его не то, что рекомендуется. Существует возможность того, что вы не получите ваши данные расшифрованы даже после оплаты, так что вы можете просто тратить деньги зря. Что останавливает преступников от просто принимая ваши деньги, не давая вам расшифровки утилита. Эти деньги будут также финансировать будущую деятельность этих мошенников. Вымогателей уже сделал миллиарды стоит ущерба для предприятий в 2017, и это всего лишь оценочная сумма. Мошенники также понимают, что они могут сделать легкие деньги, и когда жертвы платят выкуп, они делают вымогателей промышленности привлекательным для тех типов людей. Вы могли бы в конечном итоге в такой ситуации снова, поэтому инвестирование запрошенных денег в резервное копирование будет мудрее, потому что потеря данных не будет возможности. Вы можете просто удалить вирус Plomb Ransomware и восстановить данные. И если вы не уверены о том, как вам удалось получить вымогателей, его методы распределения будут обсуждаться в ниже абзаца в ниже абзаца.

Способы распространения вымогателей

Файл шифрования вредоносных программ может заразить вашу систему довольно легко, часто с помощью таких методов, как вложение зараженных файлов в электронную почту, воспользовавшись уязвимостей в компьютерных программ и хостинг зараженных файлов на подозрительных скачать Платформ. Видя, как эти методы по-прежнему довольно популярны, это означает, что пользователи довольно небрежным при использовании электронной почты и загрузки файлов. Тем не менее, некоторые вредоносные программы кодирования файлов используют сложные методы. Преступники пишут довольно убедительную электронную почту, используя имя известной компании или организации, добавляют вредоносные программы в электронную почту и отправляют ее. Вы будете часто сталкиваются с темами о деньгах в этих письмах, как эти типы чувствительных тем, что пользователи более склонны к падению. Если преступники использовали известное название компании, как Amazon, люди снижают свою оборону и может открыть вложение, не думая, если преступники просто говорят подозрительной деятельности было замечено на счету или покупка была сделана и квитанция добавляется. Там несколько вещей, которые вы должны принять во внимание при открытии вложения электронной почты, если вы хотите сохранить ваше устройство безопасным. Важно проверить, знакомы ли вы с отправителем, прежде чем приступать к открытию вложения. И если вы знакомы с ними, дважды проверьте адрес электронной почты, чтобы убедиться, что он совпадает с реальным адресом человека/компании. Грамматические ошибки также признак того, что электронная почта не может быть то, что вы думаете. Другой большой намек может быть ваше имя не используется нигде, если, позволяет сказать, что вы Amazon клиента, и они должны были отправить вам по электронной почте, они не будут использовать типичные приветствия, как Уважаемый клиент/член/пользователь, и вместо этого будет использовать имя, которое вы дали им. Вымогателей может также заразить с помощью неисправленных слабых мест, найденных в компьютерных программах. Эти слабые места в программах, как правило, исправлены быстро после того, как они обнаруживаются, так что они не могут быть использованы вредоносным программным обеспечением. Однако, не все быстро обновить свое программное обеспечение, как видно из распределения WannaCry вымогателей. Очень важно регулярно обновлять программное обеспечение, поскольку, если уязвимость является достаточно серьезной, вредоносное программное обеспечение может использовать его для входа. Обновления могут устанавливаться автоматически, если вы не хотите возиться с ними каждый раз.

Что он делает

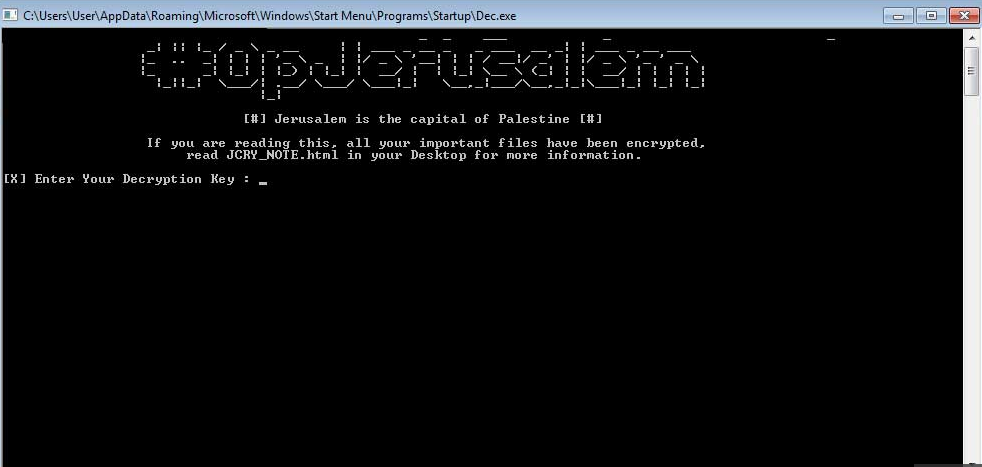

Вскоре после того, как вымогателей попадает в устройство, он будет искать определенные типы файлов и как только они были идентифицированы, он будет кодировать их. Вы не можете заметить, на первый, но когда вы не можете открыть файлы, вы заметите, что что-то не так. Вы будете знать, какие из ваших файлов были зашифрованы, потому что необычное расширение будет добавлено к ним. Возможно, файлы зашифрованы с помощью надежных алгоритмов шифрования, что может означать, что их невозможно расшифровать. В заметке о выкупе преступники скажут вам, что они заблокировали ваши данные, и предложат вам способ их восстановления. Что мошенники будут рекомендовать вам сделать, это использовать их платные расшифровки, и предупреждать, что вы можете повредить ваши файлы, если другой метод был использован. Заметка должна указать цену для расшифровки, но если это не так, вам придется по электронной почте преступников через их данный адрес. Как мы уже обсуждали, платить за расшифровку утилита не лучшая идея, по причинам, которые мы уже упоминали. Прежде чем даже рассматривая платить, посмотрите на другие альтернативы в первую очередь. Может быть, вы просто не помните создания резервного копирования. В некоторых случаях могут быть найдены бесплатные расшифровки. Иногда вредоносные специалисты способны крекинга вымогателей, что означает, что вы можете восстановить файлы бесплатно. Примите этот вариант во внимание и только тогда, когда вы уверены, что нет никакой бесплатной утилиты расшифровки, если вы даже считаете, что платите. Если вы используете некоторые из этих денег для резервного копирования, вы не будете сталкиваться с возможной потерей файлов снова, потому что вы всегда можете получить доступ к копиям этих файлов. Если вы хранили ваши архивы где-то, то вы можете пойти получить их после того как вы прекращаете Plomb Ransomware вирус. Попробуйте ознакомиться с тем, как вымогателей распространяется так, что вы можете увернуться от него в будущем. По крайней мере, остановить открытие вложения электронной почты влево и вправо, держать ваше программное обеспечение обновляется, и придерживаться безопасной загрузки источников.

Способы удаления вируса Plomb Ransomware

Используйте утилиту удаления вредоносных программ, чтобы получить вымогателей с вашего компьютера, если он по-прежнему остается. Если вы не осведомлены с компьютерами, случайные повреждения могут быть вызваны вашего устройства, пытаясь исправить Plomb Ransomware вирус вручную. Если вы идете с автоматическим вариантом, то было бы гораздо лучший выбор. Анти-вредоносных утилита создана, чтобы заботиться о этих инфекций, в зависимости от того, что вы выбрали, он может даже остановить инфекцию. Найти, какие вредоносные программы удаления наиболее подходит для вас, установить его и авторизовать его для выполнения сканирования вашей системы, чтобы найти инфекцию. Не ожидайте утилиту удаления вредоносных программ, чтобы помочь вам в восстановлении данных, потому что он не сможет сделать это. Если вымогателей была полностью ликвидирована, восстановить файлы из резервной копии, и если у вас нет его, начать использовать его.

Offers

Скачать утилитуto scan for Plomb RansomwareUse our recommended removal tool to scan for Plomb Ransomware. Trial version of provides detection of computer threats like Plomb Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft обзор детали WiperSoft является инструментом безопасности, который обеспечивает безопасности в реальном в ...

Скачать|больше

Это MacKeeper вирус?MacKeeper это не вирус, и это не афера. Хотя существуют различные мнения о программе в Интернете, мн ...

Скачать|больше

Хотя создатели антивирусной программы MalwareBytes еще не долго занимаются этим бизнесом, они восполняют этот нед� ...

Скачать|больше

Quick Menu

шаг 1. Удалите Plomb Ransomware, используя безопасный режим с поддержкой сети.

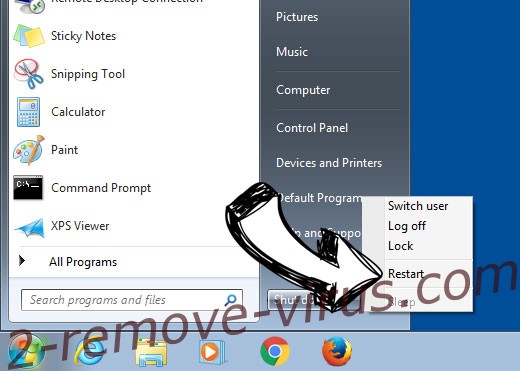

Удалить Plomb Ransomware из Windows 7/Windows Vista/Windows XP

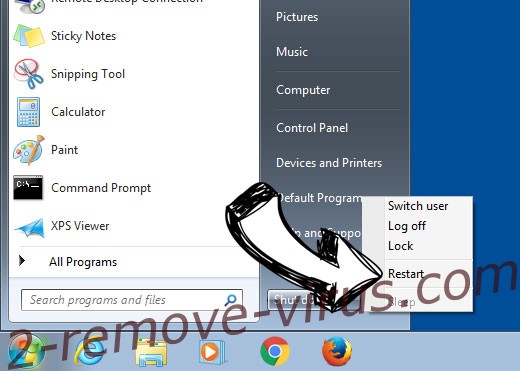

- Нажмите кнопку Пуск и выберите пункт Завершение работы.

- Выберите Перезагрузка и нажмите кнопку ОК.

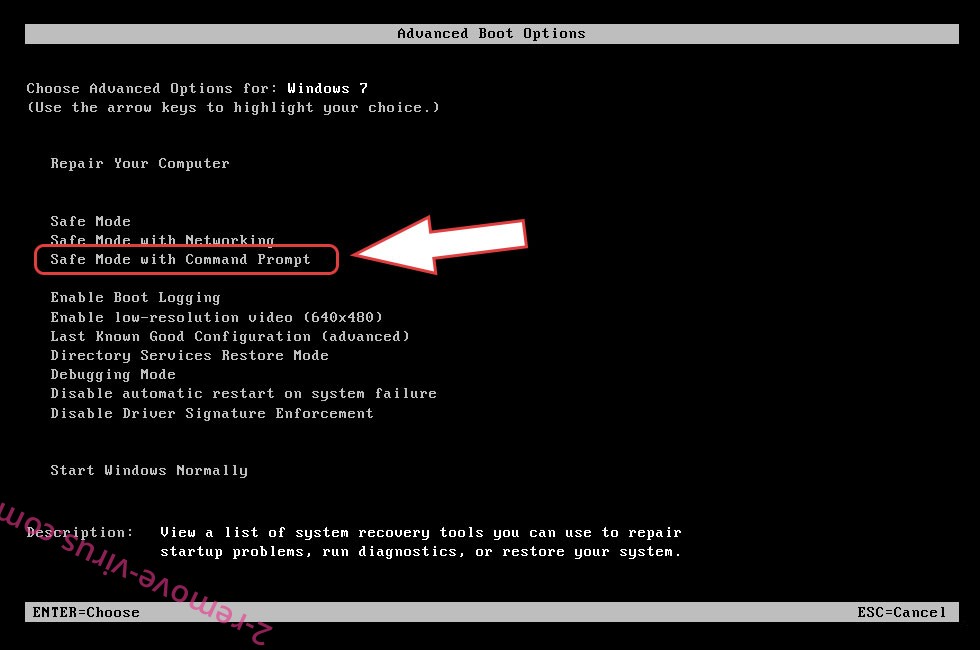

- Начните, нажав F8, когда ваш компьютер начинает загрузку.

- В разделе Дополнительные варианты загрузки выберите безопасный режим с поддержкой сети.

- Откройте браузер и скачать anti-malware утилита.

- Используйте утилиту для удаления Plomb Ransomware

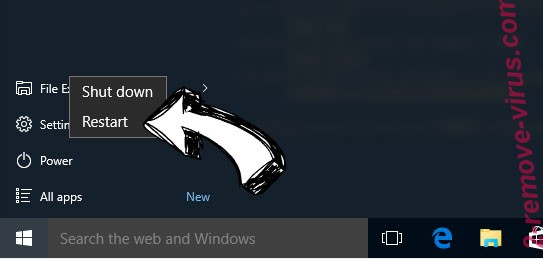

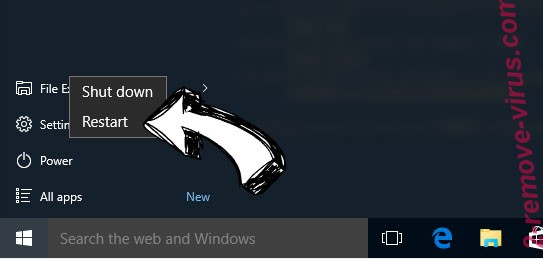

Удалить Plomb Ransomware из Windows 8/Windows 10

- На экране входа в систему Windows нажмите кнопку питания.

- Нажмите и удерживайте клавишу Shift и выберите Перезапустить.

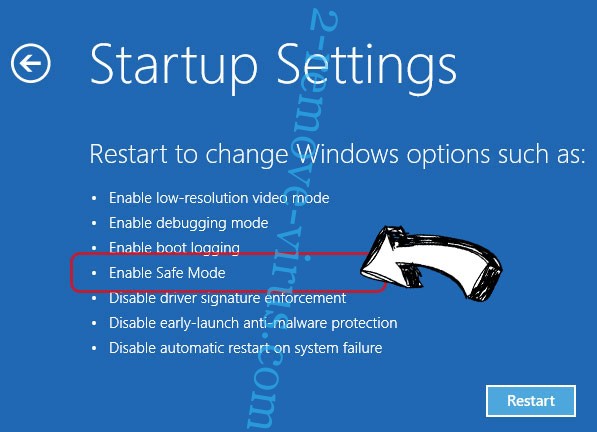

- Перейти к Troubleshoot → Advanced options → Start Settings.

- Выберите Включить безопасный режим или безопасный режим с поддержкой сети в разделе Параметры запуска.

- Нажмите кнопку Перезагрузка.

- Откройте веб-браузер и загрузите средство для удаления вредоносных программ.

- Используйте программное обеспечение для удаления Plomb Ransomware

шаг 2. Восстановление файлов с помощью восстановления системы

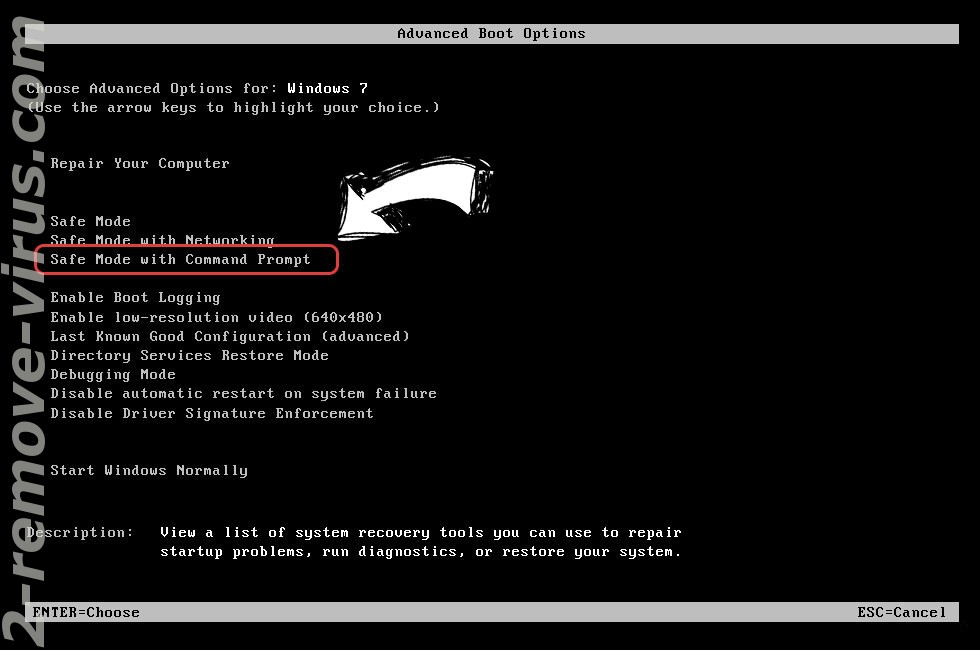

Удалить Plomb Ransomware из Windows 7/Windows Vista/Windows XP

- Нажмите кнопку Пуск и выберите Завершение работы.

- Выберите Перезагрузка и OK

- Когда ваш компьютер начинает загрузку, нажмите клавишу F8 несколько раз, чтобы открыть дополнительные параметры загрузки

- Выберите команду из списка.

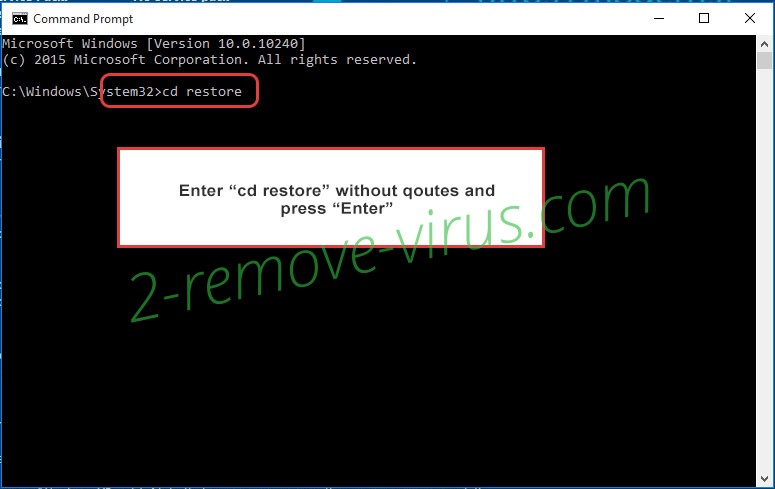

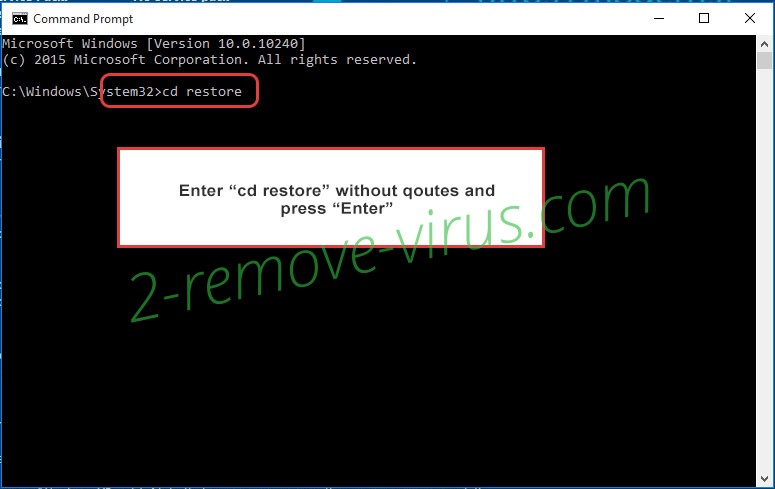

- Введите cd restore и нажмите Enter.

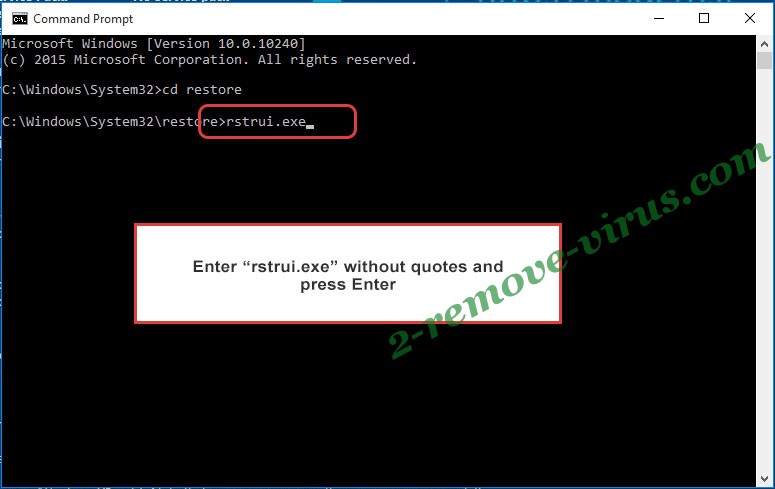

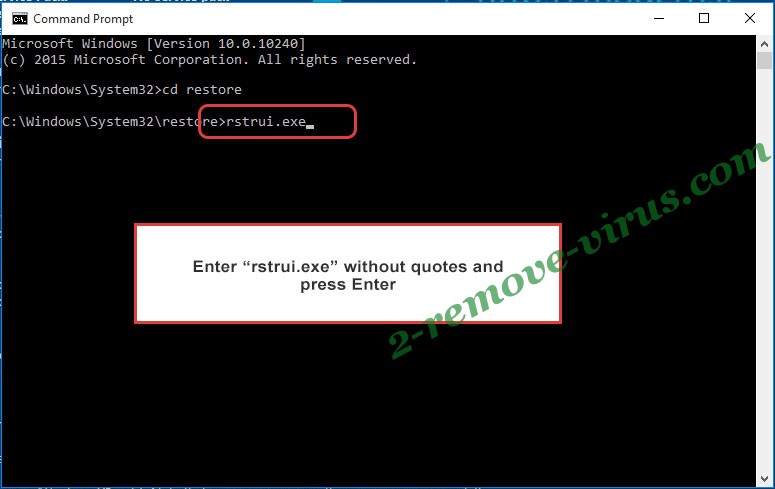

- Введите rstrui.exe и нажмите клавишу Enter.

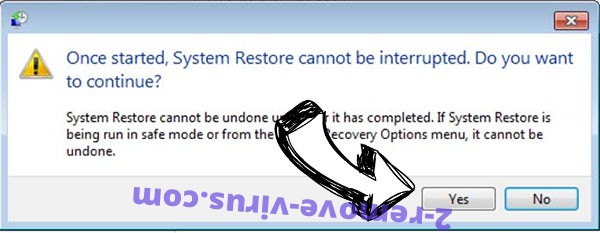

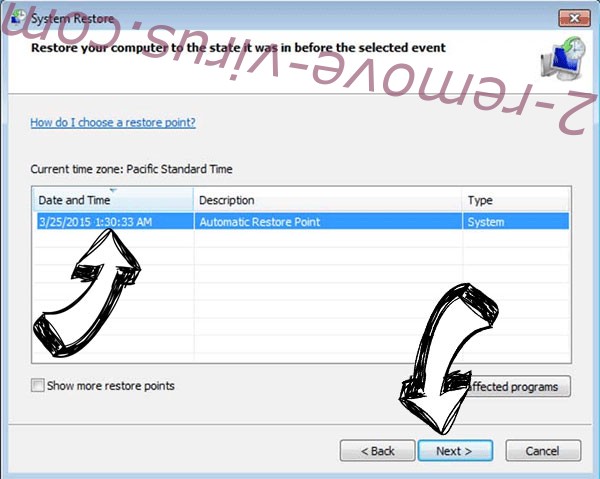

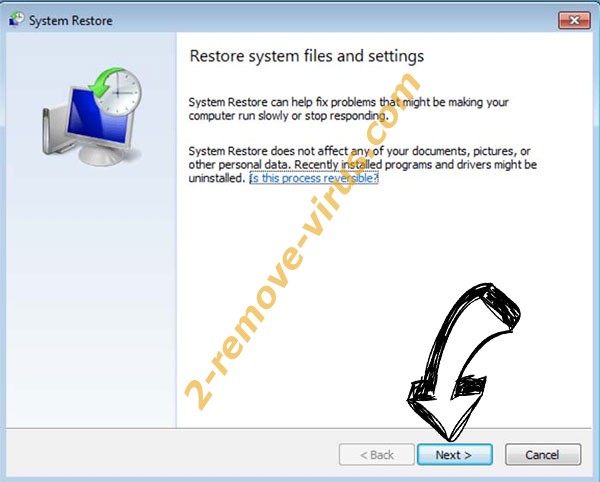

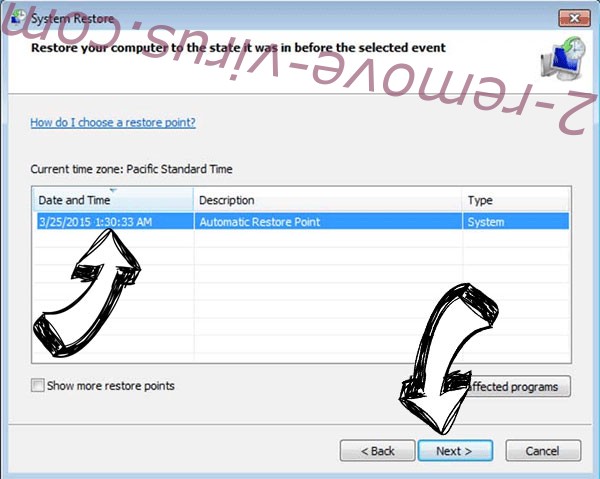

- В новом окне нажмите Далее и выберите точку восстановления до инфекции.

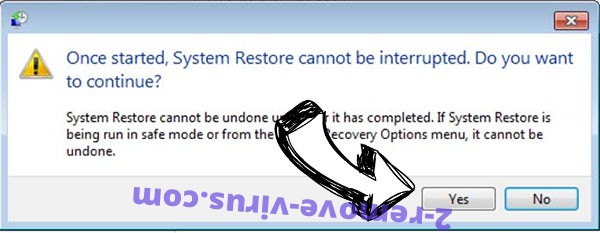

- Снова нажмите кнопку Далее и нажмите кнопку Да, чтобы начать восстановление системы.

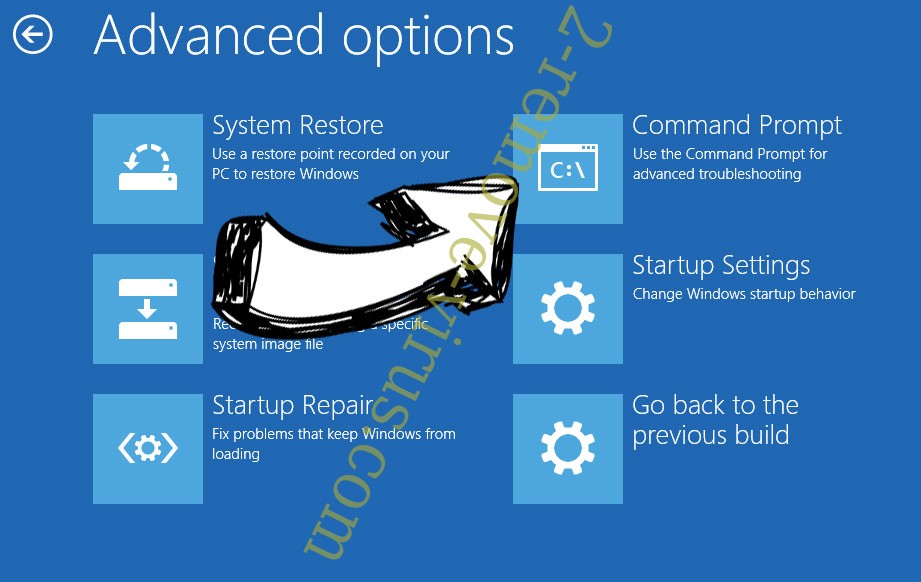

Удалить Plomb Ransomware из Windows 8/Windows 10

- Нажмите кнопку питания на экран входа Windows.

- Нажмите и удерживайте клавишу Shift и нажмите кнопку Перезапустить.

- Выберите Устранение неисправностей и перейдите дополнительные параметры.

- Выберите Командная строка и выберите команду Перезапустить.

- В командной строке введите cd restore и нажмите Enter.

- Введите rstrui.exe и нажмите Enter еще раз.

- Нажмите кнопку Далее в окне Восстановление системы.

- Выберите точку восстановления до инфекции.

- Нажмите кнопку Далее, а затем нажмите кнопку Да, чтобы восстановить систему.