Что Ransomware такое?

Если вам посчастливилось не Ransomware столкнулись, знаю, что это тип вредоносных программ, который шифрует файлы и по существу берет их в заложники, требуя оплаты за их расшифровку. Он шифрует все личные файлы, которые затем становятся незаменимыми, если они не выполняются через специальную программу дешифратора. Тем не менее, только люди с дешифратором часто кибер-преступников, действующих Ransomware . Если пользователи отказываются платить выкуп, это не редкость для файлов, чтобы остаться потерянным навсегда. Если, конечно, у жертв нет подкрепления.

За последние пять лет стала Ransomware одной из крупнейших угроз кибербезопасности не только для отдельных пользователей, но и для бизнеса и организаций. С каждым Ransomware годом наносит миллиарды долларов убытков, и сумма значительно увеличивается. Только в 2020 году Ransomware был причинен ущерб на сумму 20 миллиардов долларов. Всего за два года ущерб Ransomware удвоился.

На протяжении многих лет целевые показатели сместились с индивидуальных пользователей на малые предприятия и компании, а также на государственные учреждения. Даже сектор здравоохранения является мишенью. В отличие от отдельных пользователей, более крупные цели могут заплатить сотни тысяч долларов в виде выкупа, поэтому они такие благоприятствования мишенью для кибер-преступников, банд, Ransomware в частности.

Если вы хотите ознакомиться Ransomware с тем, как она распространяется, как она работает и как защитить себя, продолжайте читать, как мы объясним более подробно.

Как Ransomware работает

- инфекция

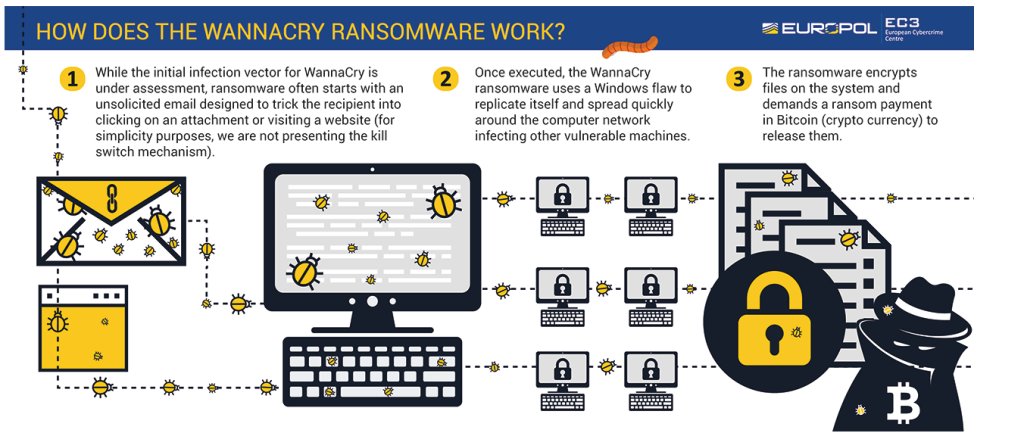

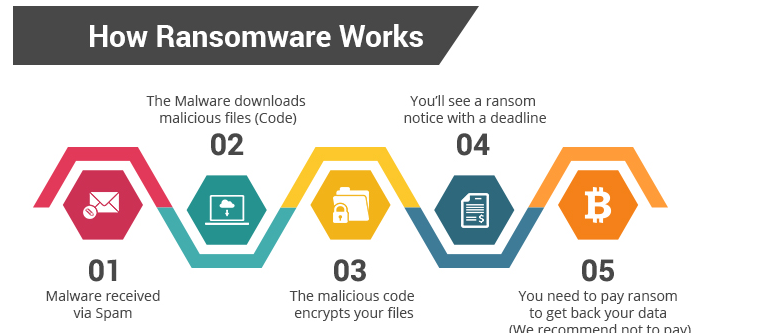

Первым шагом атаки является Ransomware попадание в целевую систему. В случае отдельных пользователей, как правило, Ransomware попадает, когда пользователи открывают вредоносные файлы, которые они получают от malspam электронной почты, торрент-сайты и т.д. Как только вредоносный файл открыт, Ransomware начните процесс шифрования.

Чтобы заразить более крупные цели, такие как компании и правительственные учреждения, киберпреступники используют различные тактики, такие как неправильное использование протокола удаленного рабочего стола, который по существу позволяет им попасть в целевую систему и Ransomware инициировать на нем сами.

- Шифрование файлов

Когда пользователи Ransomware инициируют , он начнет шифрование файлов. Все в Ransomware основном ориентированы на личные файлы, включая фотографии, документы и видео. Список целевых типов файлов, как правило, очень обширна, но это зависит от Ransomware того, какие файлы именно он цели. Но в целом, большинство личных файлов будут зашифрованы.

Файлы станут незаменимыми, как только они будут зашифрованы. Потерпевшие могут определить, какие файлы были зашифрованы расширением, добавлено в зашифрованные файлы. Различные Ransomware добавить различные расширения, которые, как правило, как жертвы могут определить, какой из них имеют дело с, если имя не упоминается в записке выкупа.

- Выкуп

Как только файлы будут сделаны в зашифрованном Ransomware виде, будет падение выкупа к сведению. Как правило, Ransomware семьи используют те же заметки снова и снова, требуя ту же сумму. Например, пресловутая семья Djvu Ransomware всегда использует ту же идентичную записку выкупа каждый раз. Примечания обычно объясняют, что файлы были зашифрованы и предлагают дешифратор по цене. Сумма выкупа различна, в зависимости от того, Ransomware кто несет ответственность.

Для отдельных пользователей сумма выкупа обычно колеблется от $100 до $2000. Однако для предприятий и организаций, востребованная сумма может быть в сотни тысяч диапазоне, или даже миллионы долларов.

Дело в том, платить выкуп является то, что он не всегда гарантирует расшифровку файлов. В то время как кибер-преступники обещают предоставить рабочий дешифратор, они не всегда делают добро из этих обещаний, выбирая вместо этого просто взять деньги и не отправить что-нибудь в обмен. Даже правоохранительные органы призывают жертв не платить выкуп. Однако, в конце концов, платят ли пользователи выкуп , это решение каждой жертвы.

- шантаж

Это относительно новая практика, которая обычно используется против более крупных целей, таких как компании или организации. Многие компании, станут Ransomware жертвами атак, имеют резервные копии и смогут довольно быстро восстанавливать данные и регулярные операции, а это означает, что не будет необходимости платить выкуп. Однако, чтобы попытаться заставить цели заплатить выкуп, кибер-преступники начали по существу шантажировать их, угрожая публично обнародовать данные, которые они украли. Насколько эффективной может быть эта новая тактика, сказать трудно, потому что не все жертвы сообщают о нападениях. И большинство из тех, кто делает, не платят выкуп.

Ransomware банды делают добро свое обещание обнародовать данные, однако. Одним из примеров Ransomware является атака на CD Projekt, разработчик популярных видеоигр Witcher 3 и Cyberpunk 2077. Компания стала мишенью Ransomware банды, которая украла исходные коды для этих игр. Запрошенная сумма выкупа не была раскрыта, но CD Projekt отказался платить ее. Несколько аналитиков безопасности позже сообщили, что исходный код в настоящее время на аукционе в темной сети по цене, начиная с $ 1 млн. Позже код был опубликован в социальных сетях, и CD Projekt начал использовать уведомления DMCA для его удаления.

Наиболее распространенные Ransomware методы распределения

- Вложения электронной почты

Malspam кампании являются очень эффективными, когда дело доходит до заражения пользователей, особенно отдельных. Вредоносные субъекты покупают тысячи адресов электронной почты с хакерских форумов и запускать вредоносные спам-кампании, используя их. Это не редкость для вредоносных писем, чтобы выглядеть они официальной корреспонденции от некоторых компаний или правительственных учреждений. Электронные письма, как правило, имеют небольшое количество текста о том, что открытие прилагаемого файла очень важно. Если пользователи открывают прикрепленные файлы, они по существу Ransomware позволяют инициировать.

- Торренты и другие пиратские платформы

Форумы и торрент-сайты часто плохо регулируются, что позволяет злоумышленникам загружать вредоносный контент без особых трудностей. Это особенно распространено на торрент-сайтах и форумах, которые имеют программное обеспечение трещин. Пользователи будут случайно Ransomware скачать и другие вредоносные программы, думая, что торрент будет содержать фильм, ТВ-шоу, видеоигры или программного обеспечения.

- Комплекты для эксплуатации

Это довольно часто для банд Ransomware использовать использовать наборы эксплойтов, чтобы попасть в системы пользователей. Использовать наборы являются инструментами, которые по существу искать уязвимости в системе, которые они могли бы использовать для доставки эксплойта и загрузки и Ransomware других вредоносных программ. Использовать наборы можно в вредоносной рекламе (malvertising) и скомпрометированы / вредоносных веб-сайтов. Как это работает пользователи обманом в посещении вредоносных или скомпрометированных веб-сайт, который имеет набор эксплойтов, который затем проверяет на наличие уязвимостей в программном обеспечении, установленном на устройстве. Затем он использует эту уязвимость, чтобы сбросить вредоносную полезную нагрузку, ака вредоносных программ.

- Протокол удаленного рабочего стола (RDP)

RDP (Протокол удаленного рабочего стола) является инструментом, который позволяет пользователям подключаться к другому компьютеру/серверу с помощью сетевого соединения. Из-за того, как это работает, он создал возможность для кибер-преступников, чтобы использовать его для распространения своих Ransomware . Он стал одним из наиболее часто используемых методов проникновения вредоносных программ, в частности, при таргетинге на крупные компании и организации. Семейство Ransomware Дхарма является одним из примеров семьи вредоносных программ, которая использует этот метод.

Когда порт RDP открыт для Интернета, любой желающий может попытаться подключиться к нему. И у киберпреступников есть инструменты, которые сканируют эти открытые порты. Если они находят один, они пытаются подключиться к нему, используя либо украденные учетные данные входа или угадать их. Если пароль слаб, это может быть невероятно легко угадать. После того, как злоумышленник успешно входит в систему, он может получить доступ к серверу/компьютеру и сделать на нем что угодно, включая Ransomware инициирование.

Способы защиты от Ransomware потери данных /

Регулярно резервное резервное время любых важных файлов

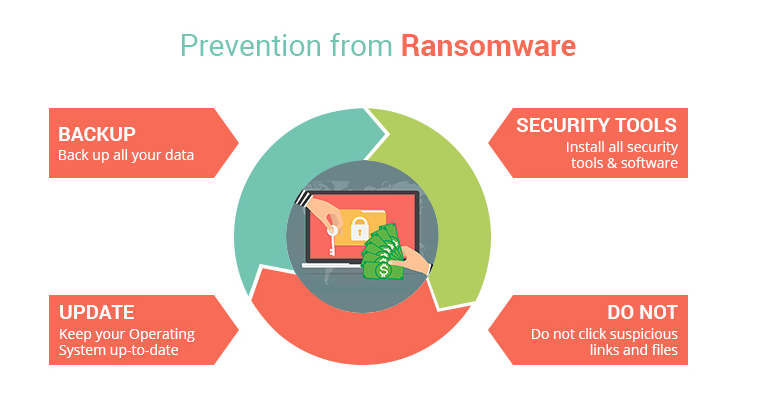

Лучший способ предотвратить серьезные последствия от Ransomware инфекции, чтобы регулярно резервное время файлов, по крайней мере те, которые вы не хотите потерять. Существуют различные способы резервного резервного лечения файлов, и все пользователи смогут найти наиболее удобный для них метод.

Установлено антивирусное программное обеспечение

Неудивительно, что надежное антивирусное программное обеспечение с защитой Ransomware является первой линией обороны, когда дело доходит до вредоносных программ. Чтобы приспособиться к растущей Ransomware угрозе, многие антивирусные программы в настоящее время предлагают некоторый тип защиты от Ransomware . Если у вас установлено антивирусное программное обеспечение, проверьте, есть ли у него такая функция. Если у вас нет программы безопасности, но планируете получить один, исследования те, которые предлагают лучшую защиту от Ransomware .

Регулярное установка обновлений

Мы уже упоминали, что вредоносные программы могут использовать уязвимости на вашем устройстве, чтобы попасть. Всякий раз, когда уязвимости определены, особенно если они серьезны, обновление будет выпущено, чтобы исправить его. Неутмить эти обновления делает систему уязвимой. Рекомендуется включить автоматические обновления.

WannaCry Ransomware является прекрасным примером, который демонстрирует важность установки обновлений регулярно. Использованная Ransomware известная уязвимость EternalBlue, которая была исправлена Microsoft за 2 месяца до атаки в ряде обновлений для всех версий Windows, которые были поддержаны в то время, начиная с Windows Vista. Более 300 000 компьютеров, которые либо не установили патч, либо запускали неподдерживаемые версии Windows (например, Windows XP), были заражены по всему миру. WannaCry потребовал Ransomware выкуп в размере $300-$600, который будет выплачен в биткоинах. Большинство жертв были компаниями и организациями, которые не имеют надлежащей практики обеспечения безопасности.

Разработка хороших привычек просмотра

Для обычных пользователей, Ransomware избегая часто означает развитие лучших привычек просмотра. Это в основном означает, что не открывать нежелательные вложения электронной почты, не нажимать на объявления при просмотре веб-сайтов высокого риска, и избежать пиратства (особенно через торренты).

- Вложения электронной почты

Все вложения электронной почты должны быть отсканированы с помощью антивирусного программного VirusTotal обеспечения или до их открытия. Сканирование с VirusTotal может быть даже лучше, как это покажет, является ли какой-либо из антивирусных программ, которые сотрудничают с ним обнаружить файл как потенциально вредоносный. Как правило, следует избегать открытия вложений электронной почты, которые приходят от неизвестных отправителей.

Вредоносные письма, несущие вредоносные программы, как правило, довольно общий характер, то есть вы должны быть в состоянии идентифицировать их до тех пор, как вы знаете, что искать. Адрес электронной почты отправителя часто большой поддавки, например. Если отправитель имеет случайный адрес электронной почты, который состоит из случайных букв и цифр, или он просто обычно не выглядит профессионально, вы должны быть очень осторожны с открытием вложения электронной почты.

Еще один простой в уведомлении знак потенциально вредоносной электронной почты является то, как вы обратились в электронной почте. Например, если компания, услуги которой вы используете, отправляет вам электронное письмо (особенно если оно является общим), к вам будет адресовано ваше имя. Например, если ваш банк должен был отправить вам официальную корреспонденцию, они всегда будут адресовать вас по той или иной форме вашего имени, как правило, ваша фамилия. Вставка имени делается автоматически, так что нет никаких шансов, что вы будете рассмотрены что-то, как общий, как «Клиент», «Член», «Пользователь» и т.д. Так что если вы когда-нибудь получите письмо, в которое утверждается, что вам нужно срочно открыть вложение, но к вам обращались с использованием общих терминов, примите дополнительные меры предосторожности, если решите открыть прикрепленный файл.

Другие признаки вредоносной электронной почты включают грамматические и орфографические ошибки, и неуклюжие формулировки, которые только что кажется выключенным.

- Пиратства

Если вы тот, кто предпочитает получать платный контент бесплатно через пиратство, вы находитесь на увеличенный каток собирание Ransomware инфекции. Ничего моральные вопросы по существу краже чьей-то напряженной работы, пиратство настоятельно не рекомендуется из-за того, как легко столкнуться с вредоносными программами. Особенно это касается торрентов. Многие торрент-платформы очень плохо регулируется, из которых кибер-преступники в полной мере воспользоваться, загрузив вредоносных программ, замаскированных под торренты. Вредоносные программы особенно распространены в торрентах для популярных фильмов, сериалов, видеоигр и программного обеспечения. Когда очень популярные шоу, как Игра престолов воздуха, большинство эпизодов торренты (особенно новые эпизоды) будет содержать вредоносные программы.