S.O.V.A. banking trojan это очень сложная вредоносная инфекция, нацеленная на устройства Android. Он считается очень опасной инфекцией из-за его широкого спектра возможностей, включая кражу учетных данных и банковской информации, а также предотвращение ее удаления пользователями. Он нацелен на более чем 200 мобильных приложений, включая банковские приложения и криптокошельки.

Банковский троянец SOVA обычно маскируется под законные приложения, чтобы обмануть пользователей в его установке. Пользователи могут быть направлены на эти поддельные / вредоносные приложения через smishing кампании. Когда пользователи загружают и устанавливают поддельное приложение для Android, оно отправляет список всех установленных приложений на командный и контрольный сервер (C2), управляемый злоумышленниками. Когда злоумышленник получает список целевых приложений, список адресов для каждого целевого приложения отправляется обратно троянцу через C2. Эта информация хранится в XML-файле.

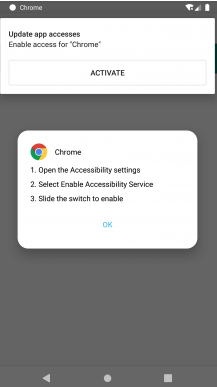

Когда пользователи загружают вредоносное приложение, им будет показано окно с просьбой разрешить специальные возможности приложения. Предоставление этого разрешения позволяет вредоносной программе начать свою вредоносную деятельность. S.O.V.A. banking trojan может выполнять различные вредоносные действия, включая регистрацию нажатий клавиш, кражу файлов cookie, перехват файлов cookie многофакторной аутентификации, создание скриншотов и запись видео, выполнение определенных действий (щелчки экрана, свайпы и т. Д.), Добавление поддельных наложений в приложения и имитацию банковских / платежных приложений.

Чтобы украсть учетные данные для входа и информацию о платежной карте, троянец будет показывать поддельные страницы. Например, когда пользователи пытаются войти в свой банковский счет через приложение, им может быть показано окно наложения, которое выглядит идентично законному окну. Если пользователи вводят свою информацию, она отправляется злоумышленникам, управляющим троянцем. Эти украденные учетные данные часто либо продаются на различных хакерских форумах для других киберпреступников, либо они могут быть использованы самими операторами вредоносных программ для кражи средств пользователей.

Также считается, что обновленная версия троянца также будет шифровать все данные на устройстве Android, по сути, беря его в заложники. Программы-вымогатели, нацеленные на устройства Android, не очень распространены, поэтому это довольно необычная функция.

S.O.V.A. banking trojan может также защитить себя от пользователей, пытающихся удалить его. Когда пользователи пытаются удалить приложение, троянец перехватывает это действие и перенаправляет пользователей на главный экран, на котором отображается сообщение «Приложение защищено». Это может сделать S.O.V.A. banking trojan удаление довольно сложным. Кроме того, обычным пользователям может быть трудно даже заметить троянца, потому что он может не показывать никаких явных признаков присутствия. Скрытое поведение может позволить троянцу оставаться установленным гораздо дольше.

Троянец нацелен на более чем 200 приложений, включая банковские приложения и приложения для криптокошельков. Он нацелен на конкретные страны, включая Австралию, Бразилию, Китай, Индию, Филиппины, Великобританию, Россию, Испанию и Италию.

Как распределяется S.O.V.A. banking trojan ?

Похоже, что S.O.V.A. banking trojan распространяется в основном через smishing (или фишинг через SMS) атаки. Пользователям отправляются ссылки с сообщениями, утверждающими, что им необходимо загрузить приложение или обновление. SMS может быть замаскировано, чтобы выглядеть так, как будто оно было отправлено банком, государственным учреждением и т. Д. Нетрудно подделать телефонные номера, чтобы они могли показаться довольно законными. Тем не менее, сами сообщения обычно полны грамматических / орфографических ошибок, что выдает их сразу.

Когда пользователи нажимают на ссылки в этих сообщениях, они попадают на сайты, предлагающие им загрузить приложение. Стоит отметить, что законные SMS от банков или любой другой законной компании / агентства никогда не будут содержать ссылки. Если пользователи получают сообщение якобы от своего банка и просят пользователей щелкнуть ссылку, чтобы разблокировать свой банковский счет, это вредоносное сообщение. Пользователи никогда не должны нажимать на неизвестные ссылки, особенно в SMS-сообщениях.

Он также скрывается в поддельных приложениях, которые выглядят как законные (например Google Chrome , ). Это распространенный метод распространения, потому что многие пользователи не осторожны при загрузке приложений на свои смартфоны. Пользователи могут столкнуться с этими поддельными приложениями, продвигаемыми в сомнительных сторонних магазинах приложений или форумах. Как правило, не рекомендуется загружать приложения из неофициальных источников, потому что это может привести к заражению вредоносным ПО. Эти объекты часто плохо управляются и имеют неадекватные меры безопасности. Из-за этой плохой модерации злоумышленники могут легко загружать обманчивые приложения с вредоносным ПО в них.

Вредоносные загрузки являются одной из причин, по которой пользователи должны придерживаться официальных магазинов приложений, таких как Google Play Store. Google инвестирует много денег в обеспечение безопасности своего магазина приложений, поэтому шансы на загрузку вредоносного приложения намного меньше при использовании Play Store. Однако даже при использовании официальных магазинов пользователям нужно быть осторожными. Даже если Play Store значительно более безопасен, чем любой сторонний магазин приложений, он все равно не идеален. Злоумышленники используют различные методы, чтобы обойти меры безопасности Google, и они иногда добиваются успеха. Пользователи всегда должны читать отзывы, проверять разрешения, исследовать разработчиков и т. Д. Разрешения, в частности, пользователи должны тщательно проверять. Пользователи должны учитывать, почему приложения запрашивают разрешения, которые они делают, и действительно ли они им нужны. Например, если мобильное игровое приложение запрашивает разрешение на доступ к микрофону / камере, это должно вызвать несколько вопросов. Если приложение выглядит подозрительным в любом случае, пользователи должны избегать его загрузки, даже если оно находится в законном магазине, таком как Google Play.

S.O.V.A. banking trojan удаление

Это очень сложная S.O.V.A. banking trojan инфекция, и ее удаление может быть очень сложным. Антивирусные приложения Android обнаруживают троянца, поэтому рекомендуется попробовать его для пользователей, чьи устройства заражены. Однако, если троянец постоянно пытается предотвратить его удаление, для удаления может потребоваться полный сброс настроек к заводским настройкам S.O.V.A. banking trojan . Это удалит все данные на устройстве, включая троян.

Для пользователей, на чьих устройствах S.O.V.A. banking trojan было подтверждено, настоятельно рекомендуется изменить все пароли с помощью устройства, свободного от вредоносных программ. Кроме того, если какая-либо банковская информация была скомпрометирована, пользователям необходимо связаться со своим банком, чтобы защитить свои счета.