Что можно сказать об этой угрозе

Stun ransomwareявляется высоким уровнем вредоносных программ инфекции, классифицированы как вымогателей. Если вымогателей было то, что вы никогда не сталкивались до сих пор, вы находитесь в для шока. Мощные алгоритмы шифрования используются для шифрования ваших данных, и если вы действительно заблокированы, вы не сможете получить к ним доступ дольше. Потому что вымогателей может означать постоянную потерю файлов, он классифицируется как весьма опасные инфекции.

Вам будет предоставлен выбор оплаты выкупа для расшифровки инструмент, но многие исследователи вредоносных программ не рекомендуют делать это. Прежде всего, вы можете быть просто тратить деньги зря, потому что файлы не всегда восстанавливается после оплаты. Почему люди, которые шифруются ваши данные в первую очередь помочь вам восстановить их, когда нет ничего, чтобы остановить их от просто принимая ваши деньги. Также учтите, что деньги будут использоваться для вредоносных проектов в будущем. Вы действительно хотите поддержать вид преступной деятельности. Люди также понимают, что они могут сделать легкие деньги, и больше жертв дать в требованиях, более привлекательным кодирования данных вредоносных программ становится для тех типов людей. Подумайте о том, чтобы инвестировать деньги в резервную копию, потому что вы можете быть помещены в ситуации, когда вы сталкиваетесь с потерей данных снова. Если у вас есть возможность резервного копирования доступны, вы можете просто стереть Stun ransomware , а затем восстановить файлы, не будучи обеспокоены потерять их. И в случае, если вы не уверены в том, как шифрование данных вредоносных программ удалось заразить вашу систему, его методы распространения будут обсуждаться в ниже абзаца в следующем абзаце.

Методы распространения вымогателей

Наиболее частые методы распространения вымогателей включают через спам-сообщений, эксплойтов и вредоносных загрузок. Поскольку есть много пользователей, которые не являются осторожными о том, как они используют свою электронную почту или откуда они скачать, шифрование данных вредоносного программного обеспечения Разбрасыватели не нужно придумать более изощренными способами. Более изощренные способы могут быть использованы также, хотя они не так популярны. Мошенники не нужно много делать, просто написать родовое письмо, которое кажется довольно заслуживающим доверия, добавить зараженный файл на электронную почту и отправить его на сотни пользователей, которые могут поверить, что отправитель кого-то заслуживает доверия. Как правило, электронные письма будут обсуждать деньги или аналогичные темы, которые пользователи, скорее всего, принять всерьез. Хакеры также часто претендуют на Amazon, и предупреждать возможных жертв о некоторых необычных активность наблюдается в их учетной записи, которая будет немедленно поощрять человека, чтобы открыть вложение. Из-за этого, вы должны быть осторожны об открытии писем, и смотреть на признаки того, что они могут быть вредоносными. Проверьте отправителя, чтобы увидеть, если это кто-то вы знакомы с. Не спешите открывать прикрепленный файл только потому, что отправитель кажется вам знакомым, сначала вам придется дважды проверять, совпадает ли адрес электронной почты с фактической электронной почтой отправителя. Грамматические ошибки также признак того, что электронная почта не может быть то, что вы думаете. Как вы приветствовали также может быть ключом, законные электронной почты компании достаточно важно, чтобы открыть будет включать в себя ваше имя в приветствие, а не общий клиент или член. Уязвимости на компьютере уязвимое программное обеспечение также может быть использовано для заражения. Все программы имеют уязвимости, но обычно, поставщики патч их, когда они осознают их, чтобы вредоносные программы не могут воспользоваться его заразить. Тем не менее, по той или иной причине, не каждый устанавливает эти обновления. Предлагается установить патч, когда он будет доступен. Вы также можете выбрать, чтобы установить патчи автоматически.

Как она себя ведет

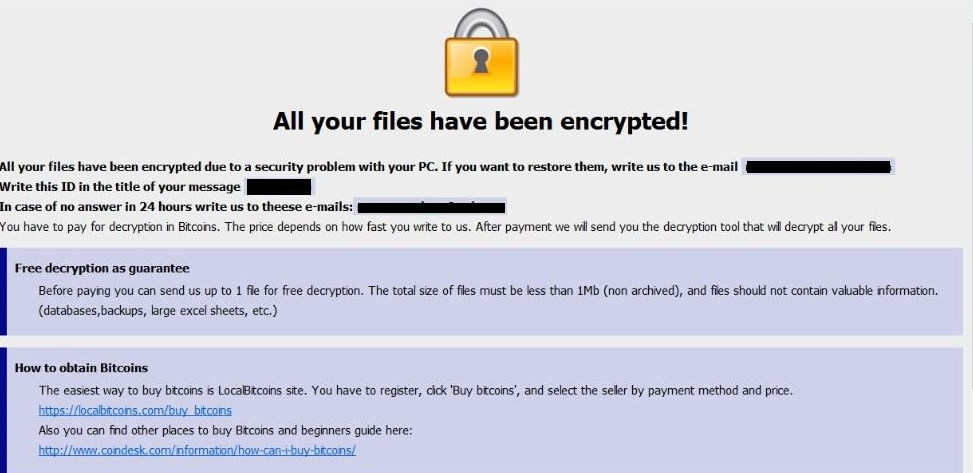

Если файл, зашифрованный вредоносной программой, заражает ваш компьютер, он будет искать определенные типы файлов и после того, как он находится их, он заблокирует их. Если случайно вы не заметили ничего странного до сих пор, когда вы не можете открыть файлы, вы заметите, что что-то произошло. Вы увидите, что расширение файла было прикреплено ко всем зашифрованным файлам, которые могут помочь определить право вымогателей. Следует сказать, что, расшифровка файлов может быть невозможным, если вымогателей использовать мощный алгоритм шифрования. В примечании, жулики скажут вам что случилось к вашим данным, и предлагают вам путь восстановить их. Утилита расшифровки будет предложена вам, в обмен на деньги, очевидно, и преступники будут зарабатывать, что с помощью других вариантов восстановления данных может повредить их. Заметка должна ясно объяснить, сколько расшифровки программного обеспечения расходы, но если это не так, вам будет предоставлен адрес электронной почты, чтобы связаться с хакерами, чтобы установить цену. Как вы уже знаете, платить не вариант, который мы выбрали бы. Платить должен быть ваш последний курс действий. Может быть, вы только что забыли, что вы сделали копии ваших файлов. Возможно также, что вы сможете найти бесплатный дешифр. Вредоносные специалисты могут каждый сейчас и затем разрабатывать программное обеспечение расшифровки бесплатно, если они могут взломать шифрование данных вредоносной программы. Прежде чем вы решите оплатить, ищите утилиту расшифровки. Вам не придется беспокоиться, если ваш компьютер был загрязнен снова или разбился, если вы вложили некоторые из этих денег в какой-то вариант резервного копирования. Если резервное копирование доступно, просто удалите Stun ransomware вирус, а затем разблокировать Stun ransomware файлы. В будущем Избегайте шифрования файлов вредоносного программного обеспечения как можно больше, ознакомившись с его методами распространения. По крайней мере, остановить открытие вложения электронной почты влево и вправо, держать ваше программное обеспечение обновляется, и только скачать из источников вы знаете, чтобы быть реальным.

Способы устранения Stun ransomware вируса

Если файл шифрования вредоносных программ по-прежнему в системе, вы должны будете получить средство удаления вредоносных программ, чтобы завершить его. Чтобы вручную исправить Stun ransomware вирус не простой процесс и может привести к дальнейшему вреда для вашей системы. Использование программы защиты от вредоносных программ является лучшим решением. Этот инструмент полезен, чтобы иметь на компьютере, потому что он может не только исправить Stun ransomware , но и положить конец аналогичные те, кто пытается войти. После того, как средство удаления вредоносных программ на ваш выбор был установлен, просто сканировать устройство и позволить ему избавиться от угрозы. Имейте в виду, что, средство удаления вредоносных программ разблокировать Stun ransomware файлы. Как только система будет чистой, обычное использование компьютера должно быть восстановлено.

Offers

Скачать утилитуto scan for Stun ransomwareUse our recommended removal tool to scan for Stun ransomware. Trial version of provides detection of computer threats like Stun ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft обзор детали WiperSoft является инструментом безопасности, который обеспечивает безопасности в реальном в ...

Скачать|больше

Это MacKeeper вирус?MacKeeper это не вирус, и это не афера. Хотя существуют различные мнения о программе в Интернете, мн ...

Скачать|больше

Хотя создатели антивирусной программы MalwareBytes еще не долго занимаются этим бизнесом, они восполняют этот нед� ...

Скачать|больше

Quick Menu

шаг 1. Удалите Stun ransomware, используя безопасный режим с поддержкой сети.

Удалить Stun ransomware из Windows 7/Windows Vista/Windows XP

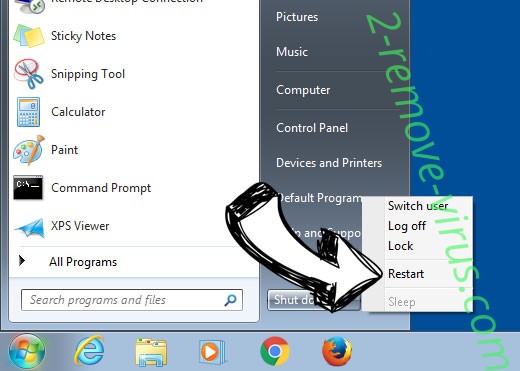

- Нажмите кнопку Пуск и выберите пункт Завершение работы.

- Выберите Перезагрузка и нажмите кнопку ОК.

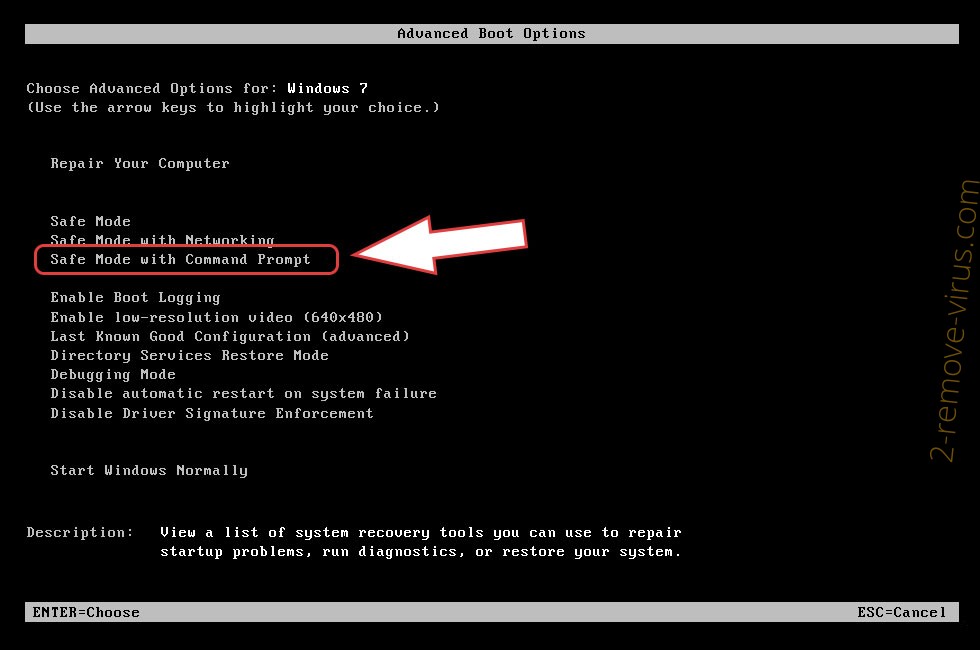

- Начните, нажав F8, когда ваш компьютер начинает загрузку.

- В разделе Дополнительные варианты загрузки выберите безопасный режим с поддержкой сети.

- Откройте браузер и скачать anti-malware утилита.

- Используйте утилиту для удаления Stun ransomware

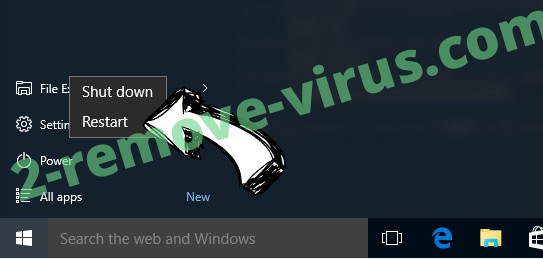

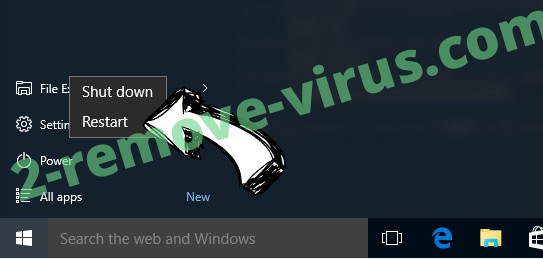

Удалить Stun ransomware из Windows 8/Windows 10

- На экране входа в систему Windows нажмите кнопку питания.

- Нажмите и удерживайте клавишу Shift и выберите Перезапустить.

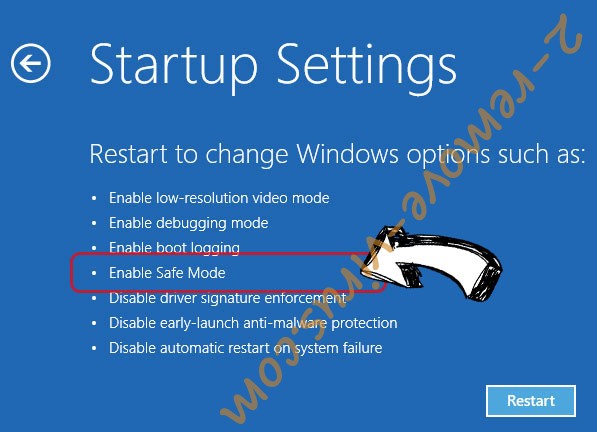

- Перейти к Troubleshoot → Advanced options → Start Settings.

- Выберите Включить безопасный режим или безопасный режим с поддержкой сети в разделе Параметры запуска.

- Нажмите кнопку Перезагрузка.

- Откройте веб-браузер и загрузите средство для удаления вредоносных программ.

- Используйте программное обеспечение для удаления Stun ransomware

шаг 2. Восстановление файлов с помощью восстановления системы

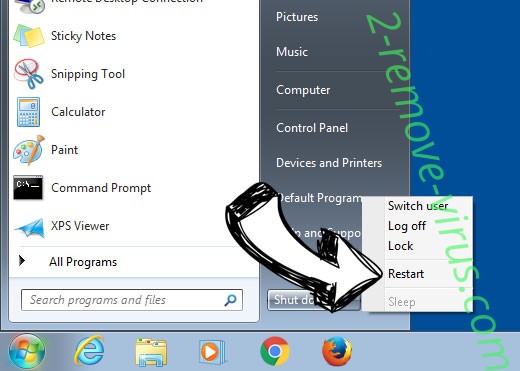

Удалить Stun ransomware из Windows 7/Windows Vista/Windows XP

- Нажмите кнопку Пуск и выберите Завершение работы.

- Выберите Перезагрузка и OK

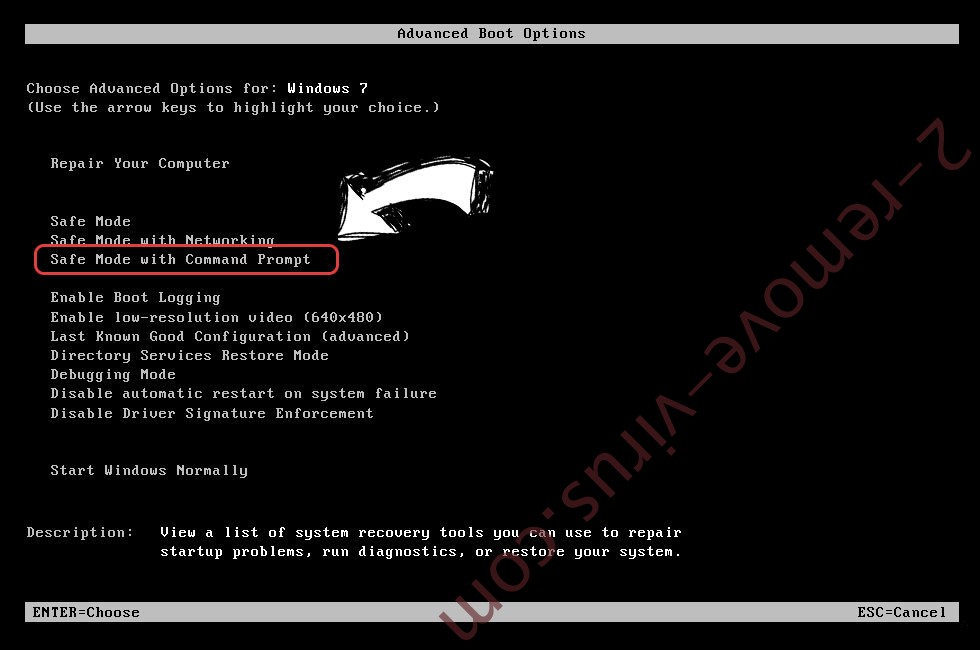

- Когда ваш компьютер начинает загрузку, нажмите клавишу F8 несколько раз, чтобы открыть дополнительные параметры загрузки

- Выберите команду из списка.

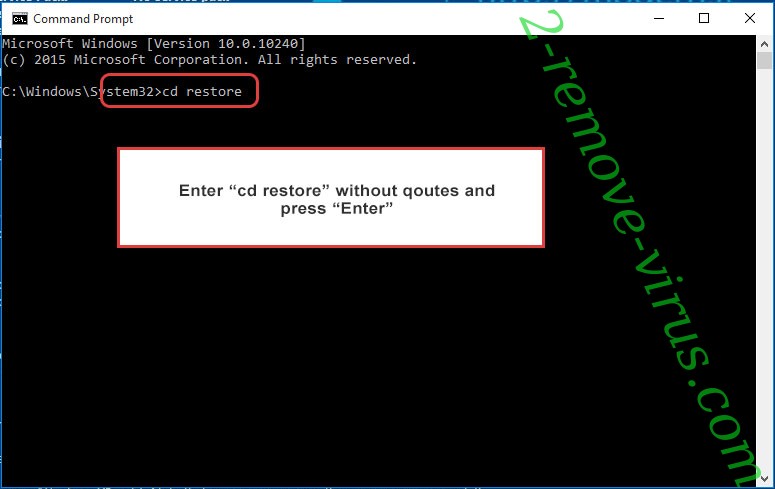

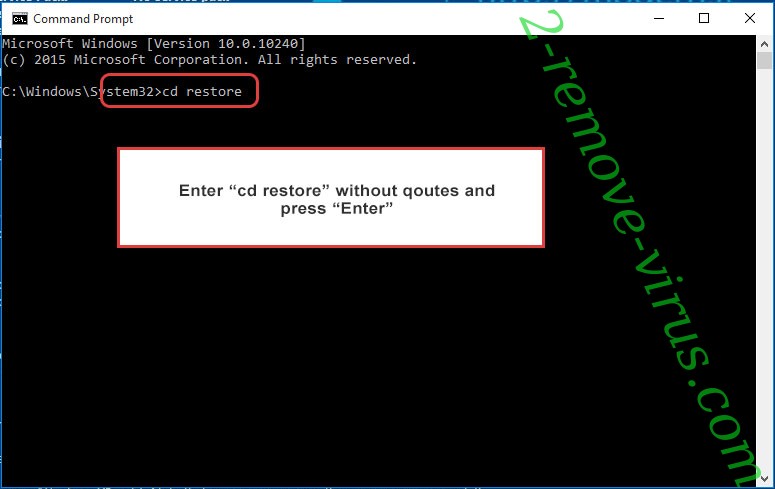

- Введите cd restore и нажмите Enter.

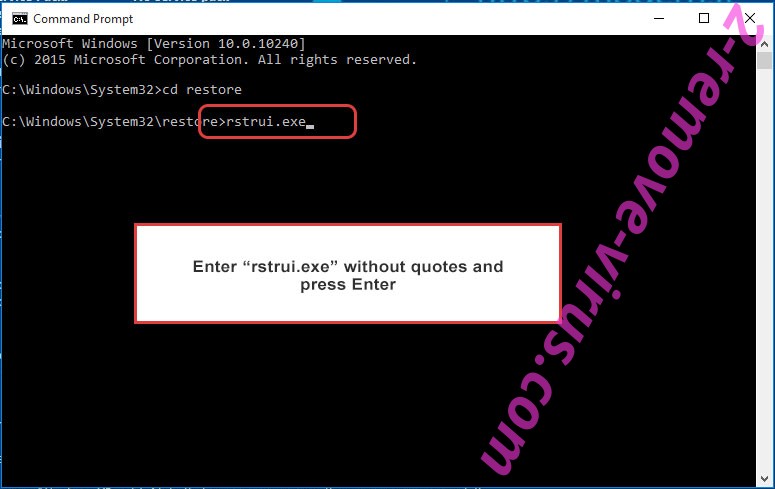

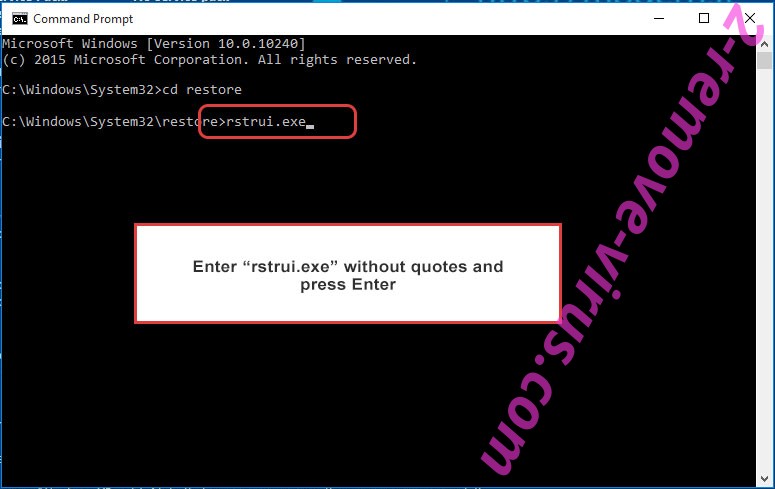

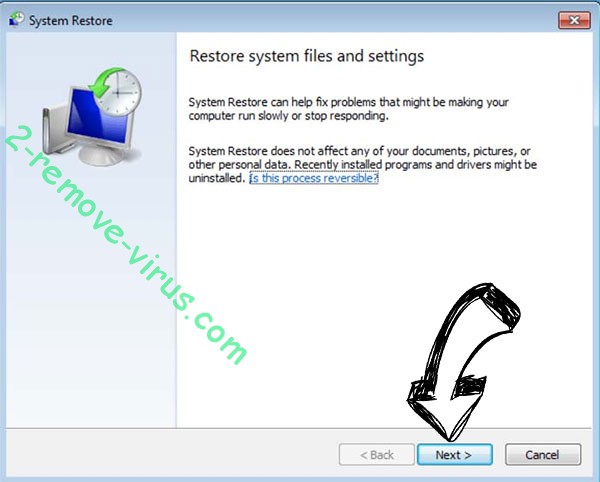

- Введите rstrui.exe и нажмите клавишу Enter.

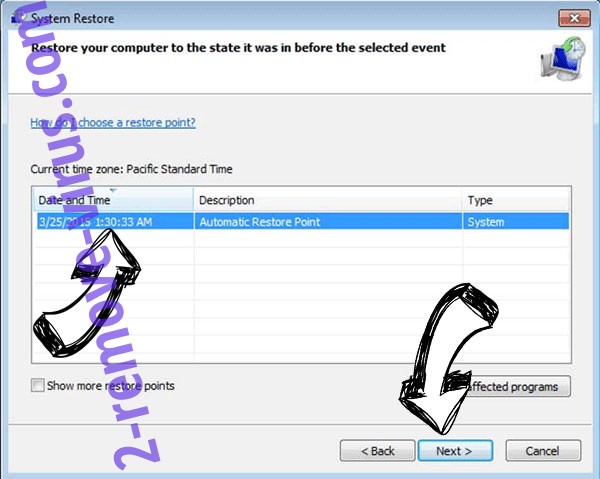

- В новом окне нажмите Далее и выберите точку восстановления до инфекции.

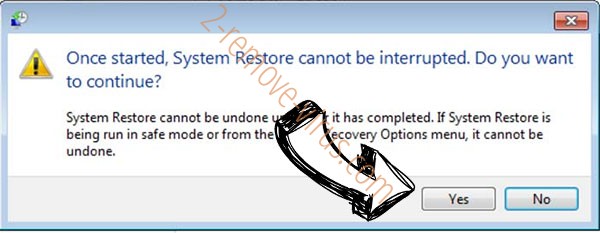

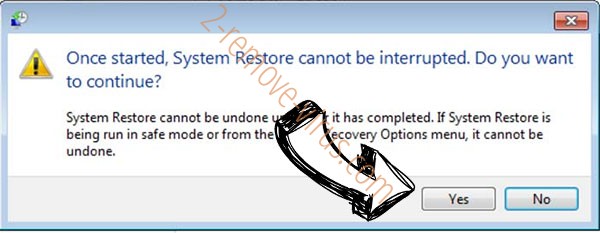

- Снова нажмите кнопку Далее и нажмите кнопку Да, чтобы начать восстановление системы.

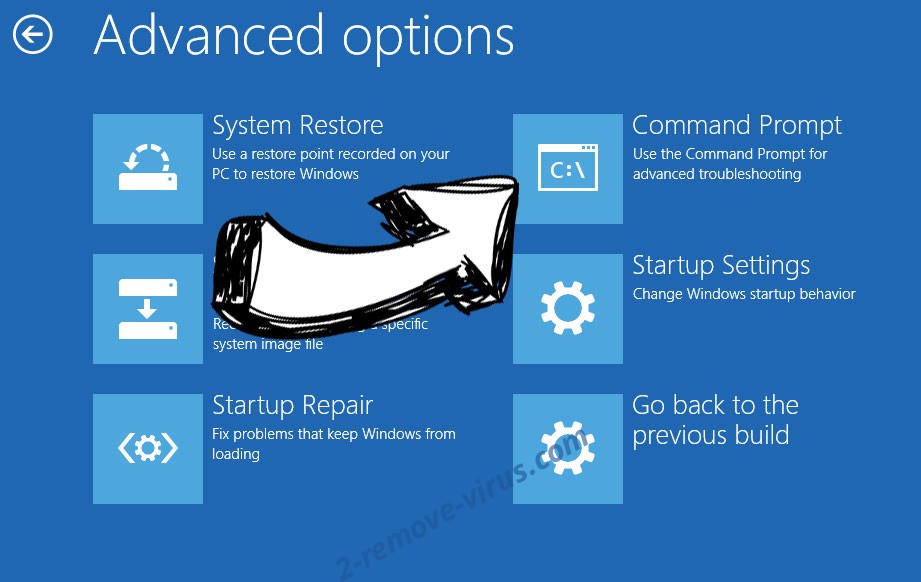

Удалить Stun ransomware из Windows 8/Windows 10

- Нажмите кнопку питания на экран входа Windows.

- Нажмите и удерживайте клавишу Shift и нажмите кнопку Перезапустить.

- Выберите Устранение неисправностей и перейдите дополнительные параметры.

- Выберите Командная строка и выберите команду Перезапустить.

- В командной строке введите cd restore и нажмите Enter.

- Введите rstrui.exe и нажмите Enter еще раз.

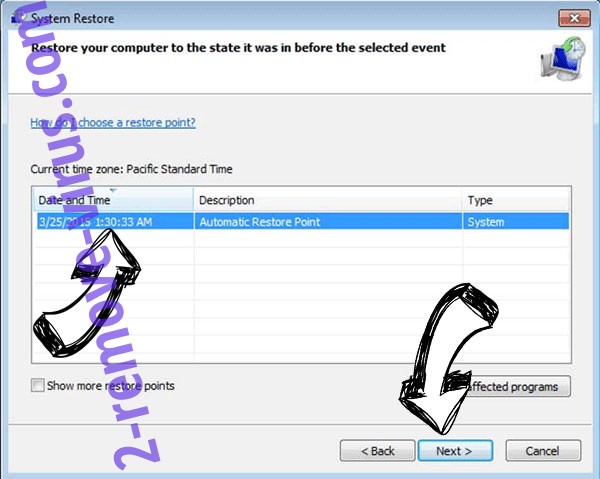

- Нажмите кнопку Далее в окне Восстановление системы.

- Выберите точку восстановления до инфекции.

- Нажмите кнопку Далее, а затем нажмите кнопку Да, чтобы восстановить систему.