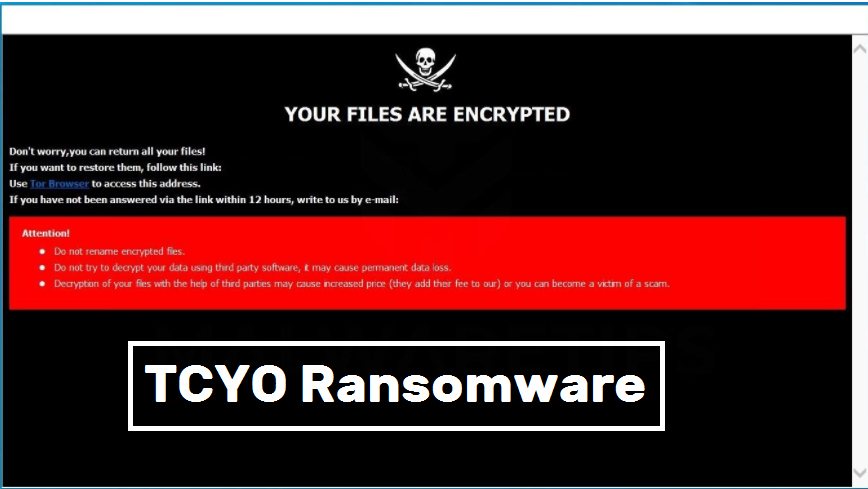

Около TCYO Ransomware

TCYO Ransomware это действительно серьезная угроза, известная как программа-вымогатель или вредоносная программа для шифрования файлов. Если вы никогда не слышали о такого рода вредоносных программах до сих пор, вас ждет сюрприз. Вы не сможете открыть свои файлы, если они были закодированы вредоносным ПО для шифрования файлов, которое часто использует надежные алгоритмы шифрования. Программы-вымогатели классифицируются как очень вредная угроза, поскольку расшифровка данных не всегда возможна.

Вам также будет предложено купить инструмент расшифровки за определенную сумму денег, но это не рекомендуемый вариант по нескольким причинам. Есть много случаев, когда выплата выкупа не приводит к расшифровке файла. Может быть наивно думать, что преступники, ответственные за шифрование ваших файлов, будут чувствовать себя обязанными помочь вам восстановить данные, когда они могут просто забрать ваши деньги. Будущая деятельность этих кибер-мошенников также будет поддерживаться этими деньгами. Уже подсчитано, что вымогатели нанесли ущерб различным предприятиям на сумму 5 миллиардов долларов в 2017 году, и это только оценка. Когда жертвы удаются требованиям, кодирование файлов вредоносной программой становится все более и более прибыльной, поэтому все больше людей привлекаются к ней. Ситуации, когда вы можете в конечном итоге потерять свои данные, могут происходить постоянно, поэтому гораздо лучшей покупкой может быть резервное копирование. Если у вас есть опция резервного копирования, вы можете просто TCYO Ransomware удалить, а затем восстановить файлы, не беспокоясь о их потере. Если вы не уверены в том, как вы получили инфекцию, мы обсудим наиболее частые методы распространения в нижеследуемом абзаце.

TCYO Ransomware методы распространения

Вложения электронной почты, наборы эксплойтов и вредоносные загрузки являются наиболее частыми методами распространения вредоносных программ, шифрующих данные. Обычно нет необходимости придумывать более сложные способы, потому что многие люди не осторожны, когда они используют электронную почту и загружают что-то. Существует некоторая вероятность того, что для заражения использовался более сложный метод, поскольку некоторые вымогатели используют их. Все, что нужно сделать кибер-мошенникам, это притвориться из надежной компании, написать убедительное электронное письмо, прикрепить вредоносный файл к электронному письме и отправить его потенциальным жертвам. Люди более склонны открывать электронные письма, связанные с деньгами, поэтому такие темы часто встречаются. Киберпреступники любят притворяться из Amazon и предупреждать вас, что в вашем аккаунте была подозрительная активность или была совершена покупка. Когда вы имеете дело с электронной почтой, есть определенные признаки, на которые следует обратить внимание, если вы хотите защитить свое устройство. Проверьте, известен ли вам отправитель, прежде чем открывать вложение, которое он отправил, и если вы его не знаете, узнайте, кто он. Если отправителем окажется кто-то, кого вы знаете, не спешите открывать файл, сначала осторожно проверьте адрес электронной почты. Кроме того, следите за ошибками в грамматике, которые, как правило, довольно вопиющие. Вы также должны проверить, как к вам обращаются, если это отправитель, с которым у вас был бизнес раньше, они всегда будут включать ваше имя в приветствие. программы-вымогатели также могут использовать слабые места в системах для входа. Слабые места в программном обеспечении обычно выявляются, и производители программного обеспечения выпускают исправления, чтобы исправить их, чтобы авторы вредоносных программ не могли воспользоваться ими для распространения своих вредоносных программ. Тем не менее, по тем или иным причинам, не все устанавливают эти патчи. Поскольку многие вредоносные программы используют эти слабые места, очень важно, чтобы вы часто обновляли свои программы. Обновления также могут быть разрешены к автоматической установке.

Что TCYO Ransomware делать

Ваши файлы будут закодированы, как только программа-вымогатель заразит ваше устройство. В начале может быть неочевидно, что происходит, но когда ваши файлы не могут быть открыты, как обычно, это должно стать ясным. Вы будете знать, какие файлы были затронуты, потому что к ним будет добавлено необычное расширение. Во многих случаях декодирование файлов может быть невозможным, поскольку алгоритмы шифрования, используемые в шифровании, могут быть незашифрованными. В заметке мошенники расскажут вам, что случилось с вашими файлами, и предложат вам способ их восстановления. Предлагаемый ими метод предполагает покупку программного обеспечения для расшифровки. Суммы выкупа обычно четко указаны в записке, но иногда преступники требуют, чтобы жертвы отправили им электронное письмо, чтобы установить цену, она может варьироваться от нескольких десятков долларов до пары сотен. Как мы обсуждали выше, мы не считаем, что уплата выкупа является лучшим выбором. Если вы настроены на оплату, это должно быть последним средством. Возможно, вы где-то хранили свои данные, но просто забыли. Или, может быть, есть бесплатный инструмент расшифровки. Бесплатная программа расшифровки может быть доступна, если вымогатель был взломанный. Примите этот вариант во внимание, и только когда вы уверены, что нет бесплатного дешифратора, вы должны даже подумать о соблюдении требований. Использование эти денег для резервного копирования может быть более выгодным. Если вы создали резервную поддержку своих наиболее важных файлов, вы просто удаляете TCYO Ransomware вирус, а затем приступаете к восстановлению данных. Станьте в курсе того, как распространяется программа-вымогатель, чтобы вы могли избежать этого в будущем. Придерживайтесь безопасных источников загрузки, обратите внимание на то, какой тип вложений электронной почты вы открываете, и убедитесь, что вы обновляете свои программы.

Методы исправления TCYO Ransomware

инструмент защиты от вредоносных программ будет необходим, если вы хотите избавиться от программы-вымогателя, если она все еще остается в вашей системе. Если вы попытаетесь удалить TCYO Ransomware вирус вручную, это может нанести дополнительный вред, поэтому мы не поощряем его. Использование программного обеспечения для удаления вредоносных программ было бы проще. Инструмент не только способен помочь вам справиться с угрозой, но и может остановить проникновение вредоносного программного обеспечения для кодирования данных. После того, как утилита удаления вредоносных программ по вашему выбору была установлена, просто выполните сканирование вашего устройства и, если угроза обнаружена, авторизуйте его для удаления. Как бы ни было прискорбно, утилита удаления вредоносных программ не может восстановить ваши файлы. Если вы уверены, что ваше устройство чистое, разблокируйте TCYO Ransomware файлы из резервной копии.

Offers

Скачать утилитуto scan for TCYO RansomwareUse our recommended removal tool to scan for TCYO Ransomware. Trial version of provides detection of computer threats like TCYO Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft обзор детали WiperSoft является инструментом безопасности, который обеспечивает безопасности в реальном в ...

Скачать|больше

Это MacKeeper вирус?MacKeeper это не вирус, и это не афера. Хотя существуют различные мнения о программе в Интернете, мн ...

Скачать|больше

Хотя создатели антивирусной программы MalwareBytes еще не долго занимаются этим бизнесом, они восполняют этот нед� ...

Скачать|больше

Quick Menu

шаг 1. Удалите TCYO Ransomware, используя безопасный режим с поддержкой сети.

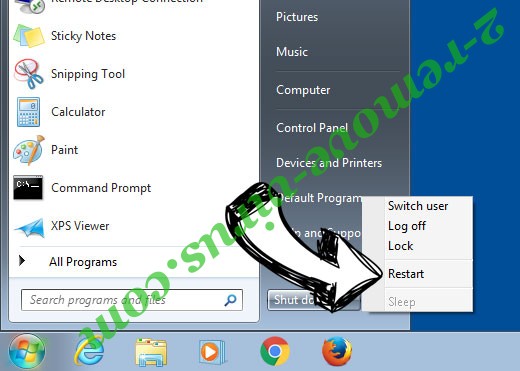

Удалить TCYO Ransomware из Windows 7/Windows Vista/Windows XP

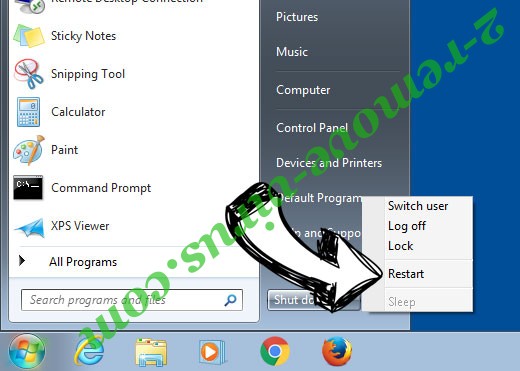

- Нажмите кнопку Пуск и выберите пункт Завершение работы.

- Выберите Перезагрузка и нажмите кнопку ОК.

- Начните, нажав F8, когда ваш компьютер начинает загрузку.

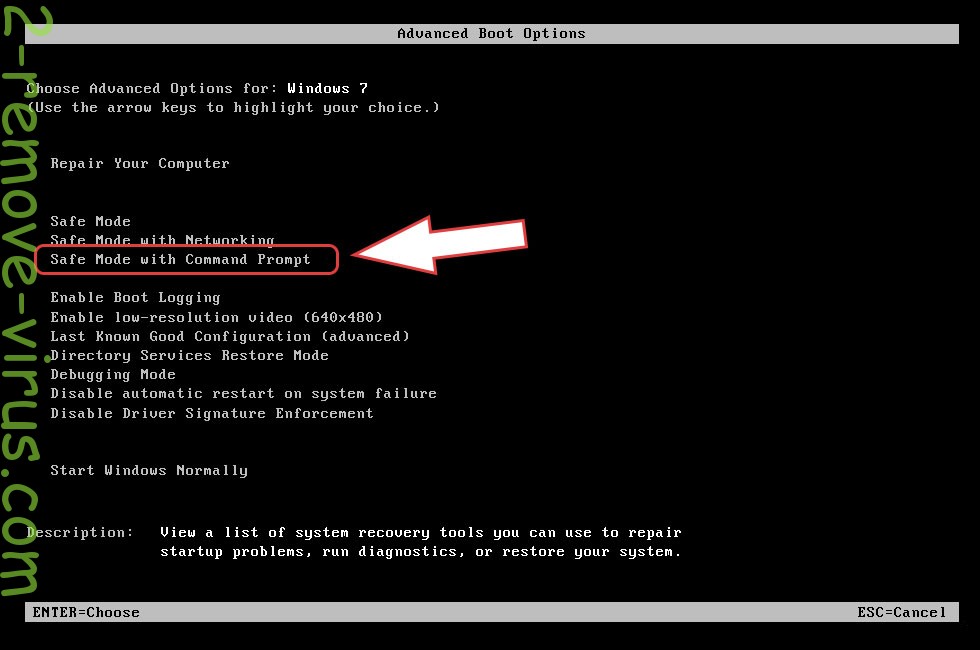

- В разделе Дополнительные варианты загрузки выберите безопасный режим с поддержкой сети.

- Откройте браузер и скачать anti-malware утилита.

- Используйте утилиту для удаления TCYO Ransomware

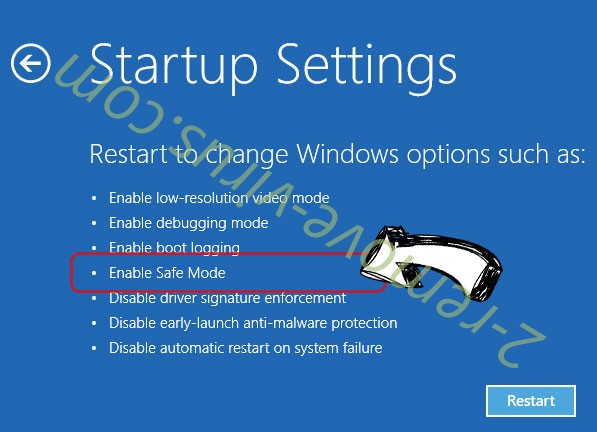

Удалить TCYO Ransomware из Windows 8/Windows 10

- На экране входа в систему Windows нажмите кнопку питания.

- Нажмите и удерживайте клавишу Shift и выберите Перезапустить.

- Перейти к Troubleshoot → Advanced options → Start Settings.

- Выберите Включить безопасный режим или безопасный режим с поддержкой сети в разделе Параметры запуска.

- Нажмите кнопку Перезагрузка.

- Откройте веб-браузер и загрузите средство для удаления вредоносных программ.

- Используйте программное обеспечение для удаления TCYO Ransomware

шаг 2. Восстановление файлов с помощью восстановления системы

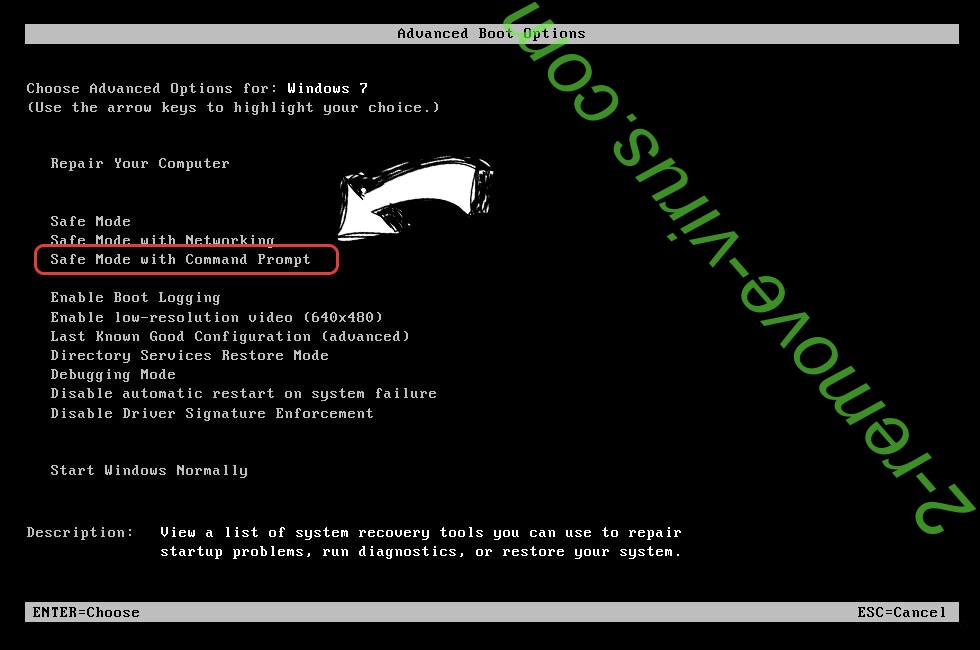

Удалить TCYO Ransomware из Windows 7/Windows Vista/Windows XP

- Нажмите кнопку Пуск и выберите Завершение работы.

- Выберите Перезагрузка и OK

- Когда ваш компьютер начинает загрузку, нажмите клавишу F8 несколько раз, чтобы открыть дополнительные параметры загрузки

- Выберите команду из списка.

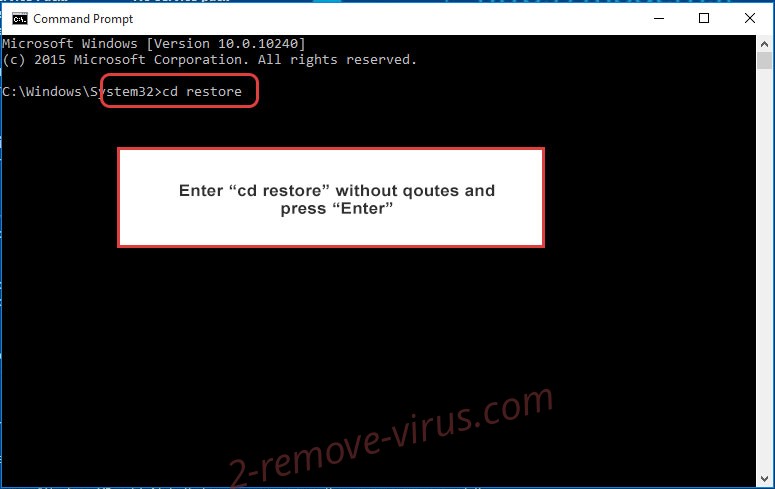

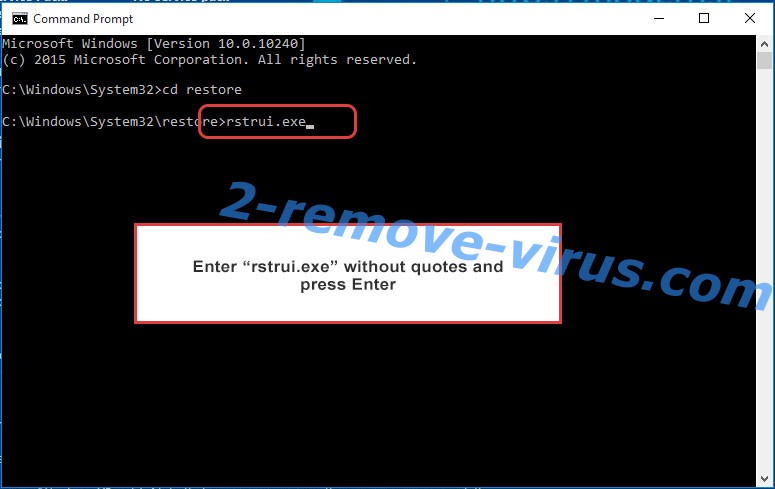

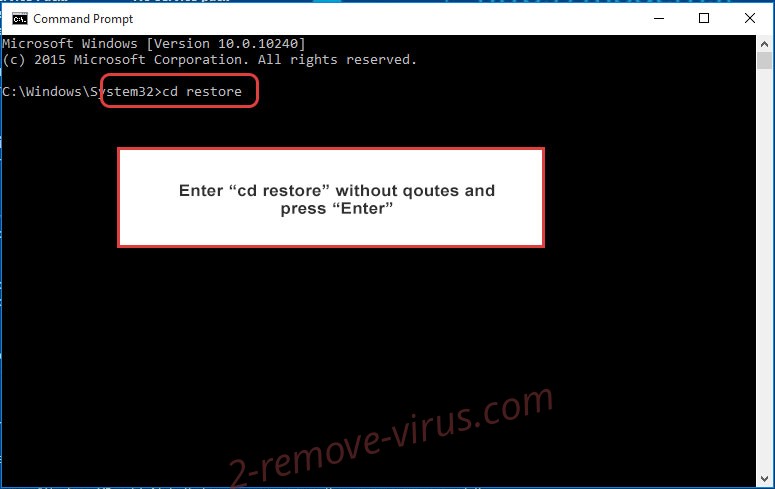

- Введите cd restore и нажмите Enter.

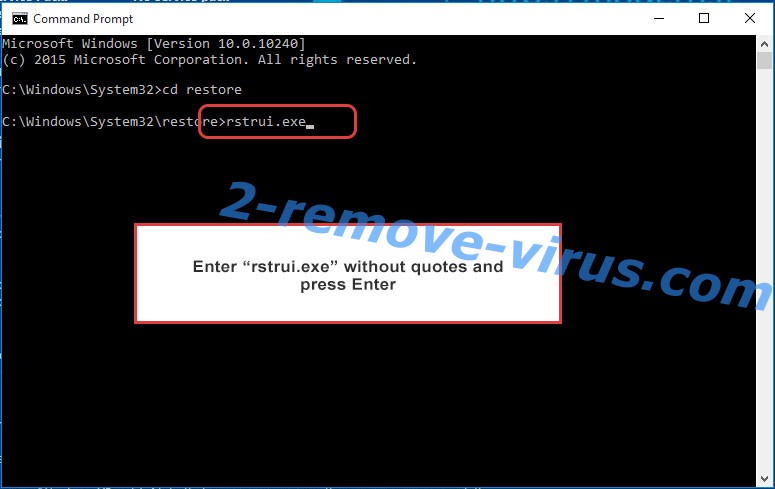

- Введите rstrui.exe и нажмите клавишу Enter.

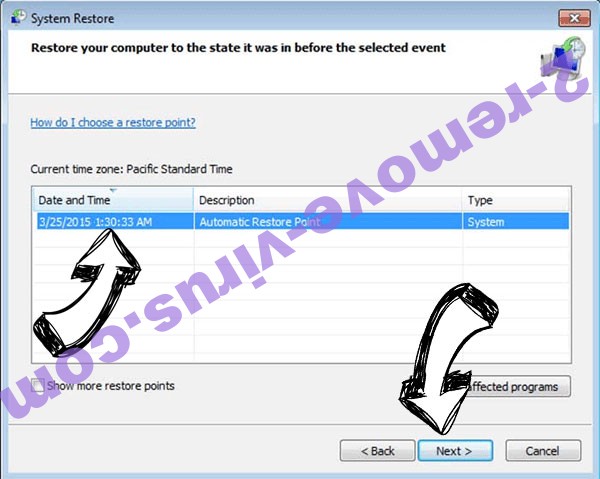

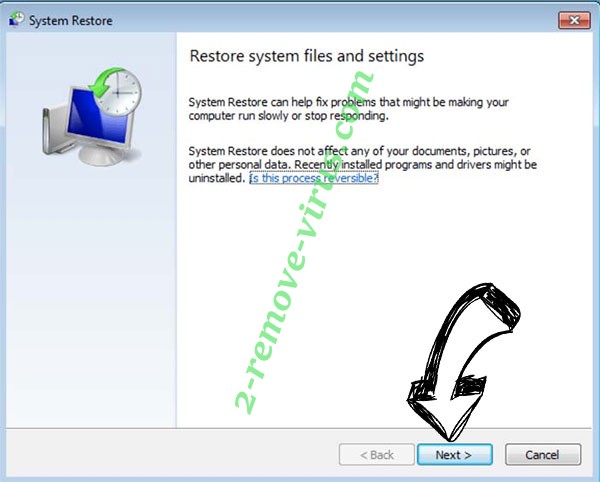

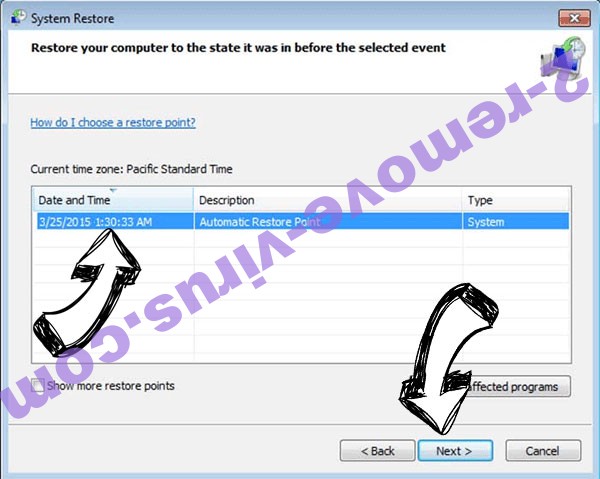

- В новом окне нажмите Далее и выберите точку восстановления до инфекции.

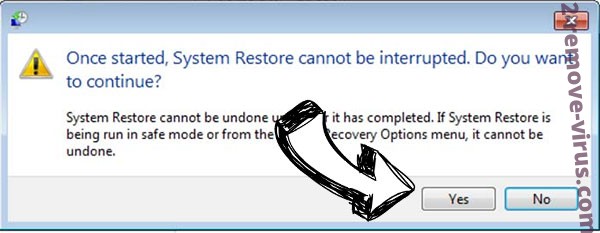

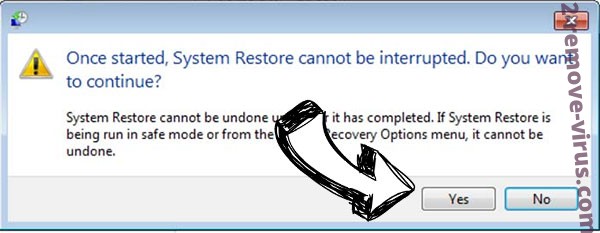

- Снова нажмите кнопку Далее и нажмите кнопку Да, чтобы начать восстановление системы.

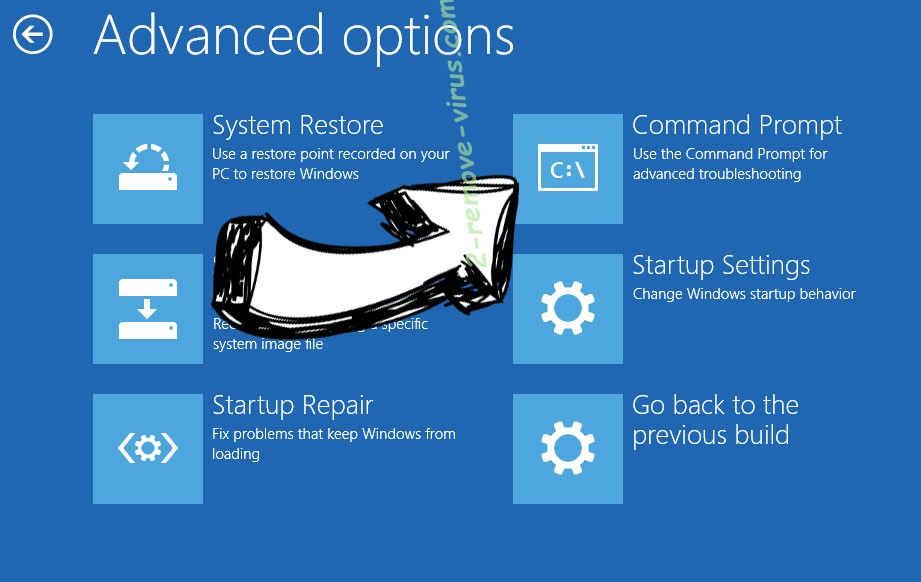

Удалить TCYO Ransomware из Windows 8/Windows 10

- Нажмите кнопку питания на экран входа Windows.

- Нажмите и удерживайте клавишу Shift и нажмите кнопку Перезапустить.

- Выберите Устранение неисправностей и перейдите дополнительные параметры.

- Выберите Командная строка и выберите команду Перезапустить.

- В командной строке введите cd restore и нажмите Enter.

- Введите rstrui.exe и нажмите Enter еще раз.

- Нажмите кнопку Далее в окне Восстановление системы.

- Выберите точку восстановления до инфекции.

- Нажмите кнопку Далее, а затем нажмите кнопку Да, чтобы восстановить систему.