Что такое TeslaRVNG1.5

TeslaRVNG1.5 считается очень тяжелой вредоносной инфекции программного обеспечения, классифицируется как вымогателей, которые могут повредить устройство в серьезной образом. Вполне вероятно, вы никогда не сталкивались вымогателей раньше, и в этом случае, вы можете быть особенно удивлены. Шифрование данных вредоносного программного обеспечения использует сильные алгоритмы шифрования для шифрования файлов, и как только они заблокированы, ваш доступ к ним будет предотвращен. Вот почему вымогателей считается весьма опасным вредоносных программ, видя, как инфекция может привести к вашей файлы заблокированы навсегда.

Преступники дадут вам возможность расшифровать файлы, заплатив выкуп, но этот вариант не рекомендуется по нескольким причинам. Во-первых, вы можете в конечном итоге просто тратить деньги, потому что оплата не всегда приводит к расшифровке данных. Имейте в виду, кто вы имеете дело с, и не ожидайте, что кибер-преступники беспокоить, чтобы помочь вам с вашими файлами, когда они имеют возможность просто взять ваши деньги. Также учти, что деньги пойдут на будущую преступную деятельность. Шифрование файлов вредоносных программ уже стоит миллионы долларов для предприятий, вы действительно хотите, чтобы поддержать это. Когда люди дают в требования, файл кодирования вредоносных программ становится все более и более выгодным, тем самым привлекая больше людей, которые имеют желание заработать легкие деньги. Рассмотрите возможность покупки резервного копирования с этими деньгами, а не потому, что вы можете быть поставлены в ситуации, когда вы сталкиваетесь с потерей файла снова. Если у вас есть резервное копирование, вы можете просто удалить, TeslaRVNG1.5 а затем восстановить данные, не беспокоясь о потере их. И в случае, если вы запутались о том, как вам удалось получить вымогателей, его методы распространения будут объяснены далее в статье в пункте ниже.

TeslaRVNG1.5 Методы распространения вымогателей

Шифрование данных вредоносных программ, как правило, распространение через спам вложения электронной почты, вредных загрузок и использовать комплекты. Довольно много вымогателей полагаться на небрежность пользователей при открытии вложений электронной почты и более сложные способы не являются необходимыми. Тем не менее, некоторые программы-вымогатели могут распространяться с использованием более изощренных способов, которые требуют больше времени и усилий. Кибер-мошенники не нужно делать много, просто написать простое письмо, что менее осторожные пользователи могут упасть на, прикрепить загрязненный файл к электронной почте и отправить его будущим жертвам, которые могут думать, отправитель кто-то заслуживает доверия. Из-за чувствительности темы, пользователи более склонны к открытию электронной почты говорить о деньгах, таким образом, эти типы тем могут часто встречаются. Преступники любят притворяться из Амазонки и сообщить вам, что была странная деятельность в вашем аккаунте или покупка была сделана. Вы должны смотреть вне для некоторых знаков открывая электронные почты если вы хотите инфекцию-свободный компьютер. Просмотреть, знаете ли вы отправителя перед открытием файла, прикрепленного к электронной почте, и если они вам не известны, узнайте, кто они. Даже если вы знаете отправителя, не спешите, сначала исследуйте адрес электронной почты, чтобы убедиться, что это реально. Грамматические ошибки также довольно распространены. Другим важным ключом может быть ваше имя не используется в любом месте, если, скажем, вы клиент Amazon, и они должны были отправить вам по электронной почте, они не будут использовать типичные приветствия, как уважаемый клиент / член / пользователь, а вместо этого будет вставлять имя, которое вы дали им. Кроме того, данные, кодирующие вредоносные программы, могут использовать слабые места в устройствах для заражения. Все программное обеспечение имеет слабые места, но когда они обнаружены, они, как правило, исправлены программного обеспечения делает так, что вредоносные программы не могут воспользоваться им, чтобы заразить. Тем не менее, по тем или иным причинам, не все устанавливает эти обновления. Очень важно, что вы установите эти патчи, потому что если слабое место является достаточно серьезным, достаточно серьезные слабые места могут быть легко использованы вредоносными программами, поэтому важно, чтобы все ваши программы обновляются. Постоянно беспокоиться об обновлениях может получить хлопотно, так что вы можете настроить их для установки автоматически.

Что TeslaRVNG1.5 делает

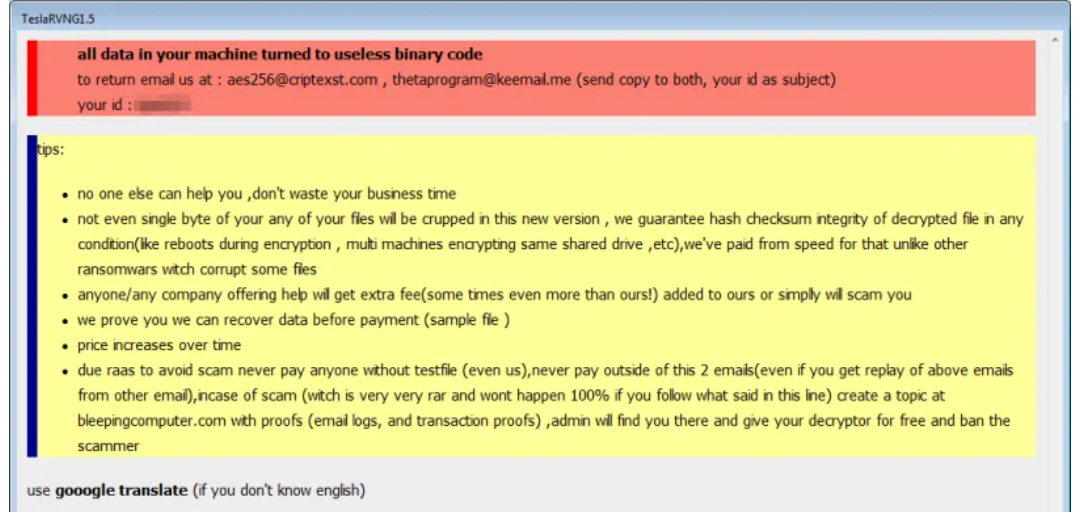

Ваши файлы будут зашифрованы вымогателей вскоре после того, как он попадает в устройство. Даже если ситуация не была очевидной с самого начала, вы определенно знаете, что что-то не так, когда ваши файлы не могут быть доступны. Файлы, которые были зашифрованы будет иметь странное расширение файла, которые обычно помогают людям в признании того, какие вымогателей они имеют дело с. Мощные алгоритмы шифрования, возможно, были использованы для кодирования ваших данных, и есть вероятность, что они могут быть зашифрованы постоянно. Уведомление о выкупе будет размещено в папках, содержащих ваши данные, или оно появится на вашем рабочем столе, и это должно объяснить, как вы можете восстановить данные. Вам будет предложен дешифратор, за цену, очевидно, и преступники будут предупреждать, чтобы не осуществлять другие методы, потому что это может привести к постоянно поврежденных данных. Суммы выкупа, как правило, указаны в записке, но время от времени, преступники просят жертв отправить им по электронной почте, чтобы установить цену, так что вы платите зависит от того, сколько вы цените ваши данные. По уже указанным причинам, оплата кибер-преступников не является предложенным выбором. Когда вы пытались все другие альтернативы, только тогда вы должны даже рассмотреть вопрос об оплате. Может быть, вы только что забыли, что вы сделали копии ваших файлов. Для некоторых файл шифрования вредоносных программ, пользователи могут даже получить бесплатные дешифраторы. Если вымогателей взломать, кто-то может быть в состоянии выпустить дешифратор бесплатно. Примите этот вариант во внимание, и только тогда, когда вы уверены, что бесплатное программное обеспечение для расшифровки не является вариантом, если вы даже рассмотреть вопрос о соблюдении требований. Было бы разумнее купить резервную копию с некоторыми из этих денег. Если резервное копирование доступно, просто стереть TeslaRVNG1.5 вирус, а затем разблокировать TeslaRVNG1.5 файлы. Старайтесь избегать шифрования данных вредоносного программного обеспечения в будущем, и один из способов сделать это, чтобы ознакомиться с означает, что он может попасть в вашу систему. Придерживайтесь безопасных веб-страниц, когда дело доходит до загрузки, будьте осторожны с вложениями электронной почты вы открываете, и убедитесь, что программы обновляются.

TeslaRVNG1.5 Удаления

Если вы хотите полностью избавиться от вымогателей, используйте вымогателей. Если у вас нет проблем с компьютерами, вы можете в конечном итоге непреднамеренно повреждения устройства при попытке исправить TeslaRVNG1.5 вирус вручную. Если вы решили использовать программное обеспечение для удаления вредоносных программ, было бы гораздо лучшим выбором. Программное обеспечение не только способно помочь вам справиться с инфекцией, но это может остановить будущий файл шифрования вредоносных программ от входа. Так что выберите программу, установите ее, сканировать вашу систему и убедитесь, что устранить вымогателей, если он найден. Тем не менее, утилита не сможет расшифровать данные, так что не удивляйтесь, что ваши файлы остаются зашифрованными. После очистки компьютера необходимо восстановить нормальное использование компьютера.

Offers

Скачать утилитуto scan for TeslaRVNG1.5Use our recommended removal tool to scan for TeslaRVNG1.5. Trial version of provides detection of computer threats like TeslaRVNG1.5 and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft обзор детали WiperSoft является инструментом безопасности, который обеспечивает безопасности в реальном в ...

Скачать|больше

Это MacKeeper вирус?MacKeeper это не вирус, и это не афера. Хотя существуют различные мнения о программе в Интернете, мн ...

Скачать|больше

Хотя создатели антивирусной программы MalwareBytes еще не долго занимаются этим бизнесом, они восполняют этот нед� ...

Скачать|больше

Quick Menu

шаг 1. Удалите TeslaRVNG1.5, используя безопасный режим с поддержкой сети.

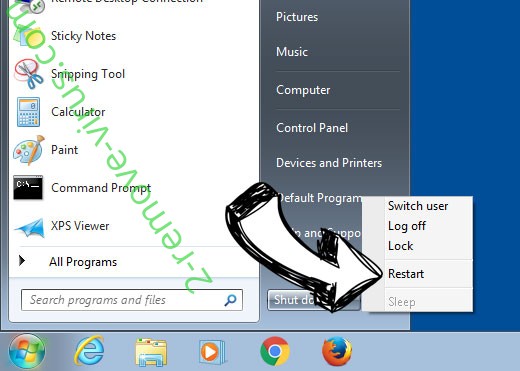

Удалить TeslaRVNG1.5 из Windows 7/Windows Vista/Windows XP

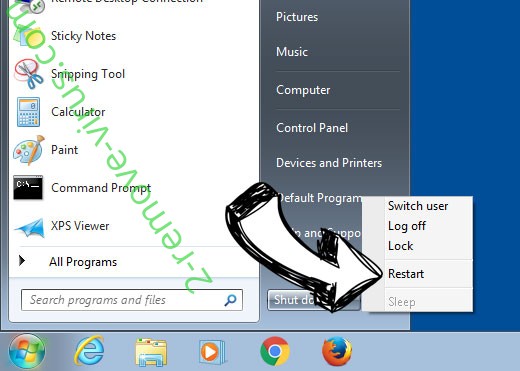

- Нажмите кнопку Пуск и выберите пункт Завершение работы.

- Выберите Перезагрузка и нажмите кнопку ОК.

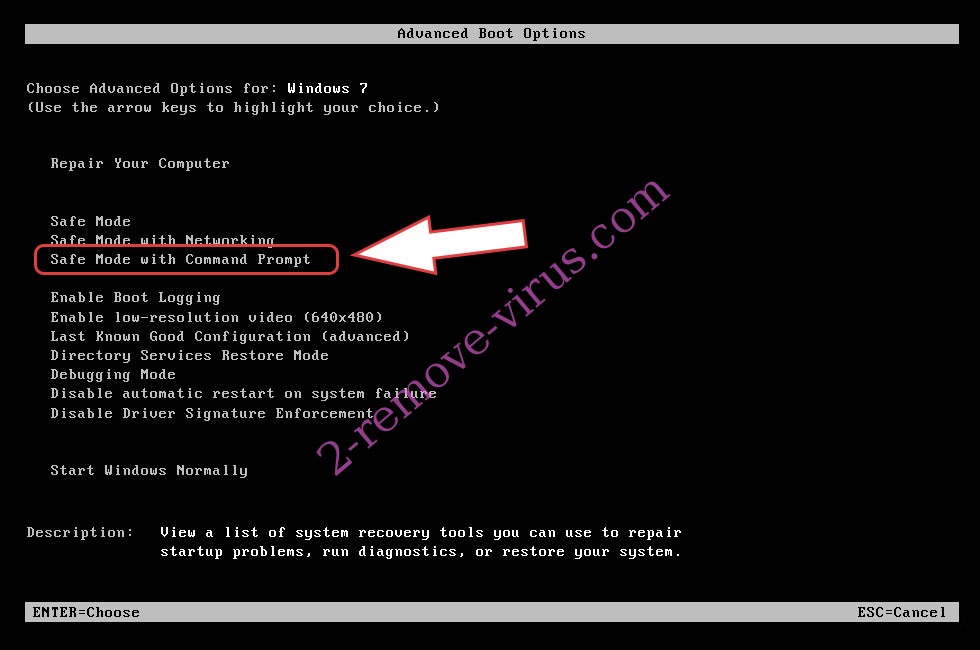

- Начните, нажав F8, когда ваш компьютер начинает загрузку.

- В разделе Дополнительные варианты загрузки выберите безопасный режим с поддержкой сети.

- Откройте браузер и скачать anti-malware утилита.

- Используйте утилиту для удаления TeslaRVNG1.5

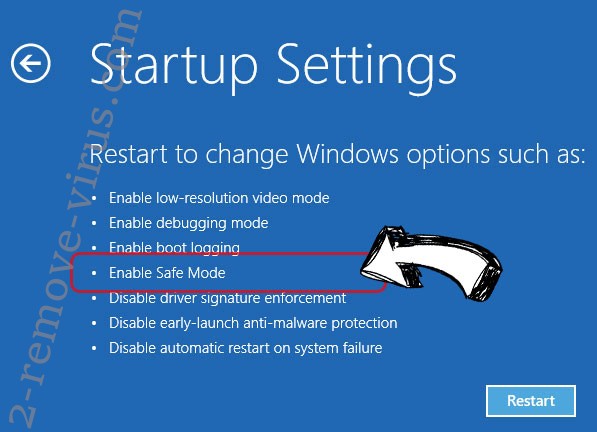

Удалить TeslaRVNG1.5 из Windows 8/Windows 10

- На экране входа в систему Windows нажмите кнопку питания.

- Нажмите и удерживайте клавишу Shift и выберите Перезапустить.

- Перейти к Troubleshoot → Advanced options → Start Settings.

- Выберите Включить безопасный режим или безопасный режим с поддержкой сети в разделе Параметры запуска.

- Нажмите кнопку Перезагрузка.

- Откройте веб-браузер и загрузите средство для удаления вредоносных программ.

- Используйте программное обеспечение для удаления TeslaRVNG1.5

шаг 2. Восстановление файлов с помощью восстановления системы

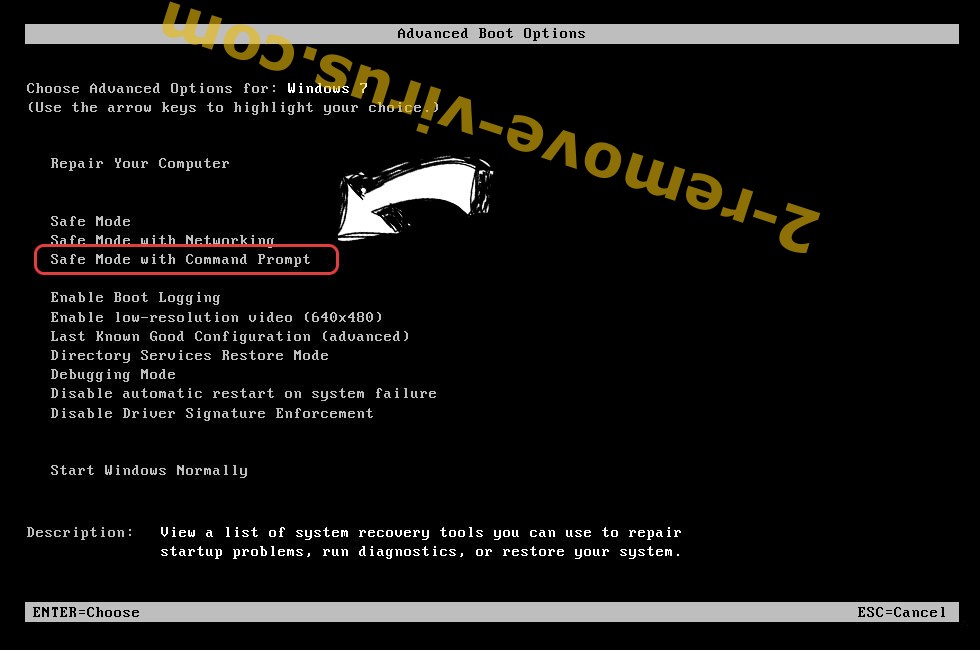

Удалить TeslaRVNG1.5 из Windows 7/Windows Vista/Windows XP

- Нажмите кнопку Пуск и выберите Завершение работы.

- Выберите Перезагрузка и OK

- Когда ваш компьютер начинает загрузку, нажмите клавишу F8 несколько раз, чтобы открыть дополнительные параметры загрузки

- Выберите команду из списка.

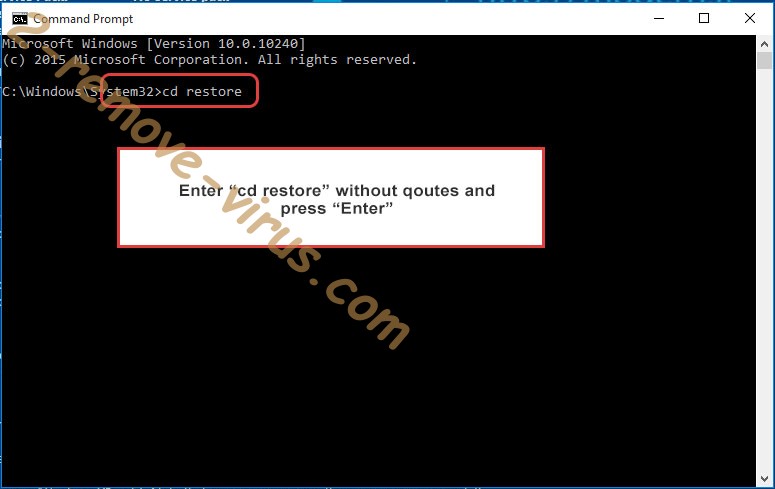

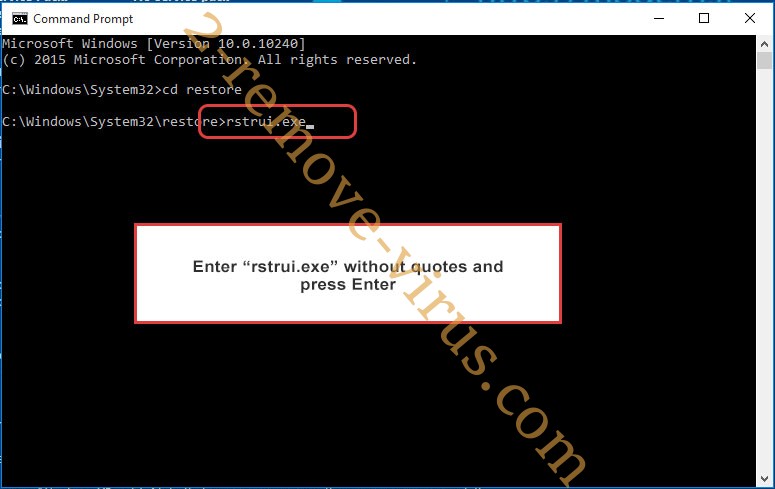

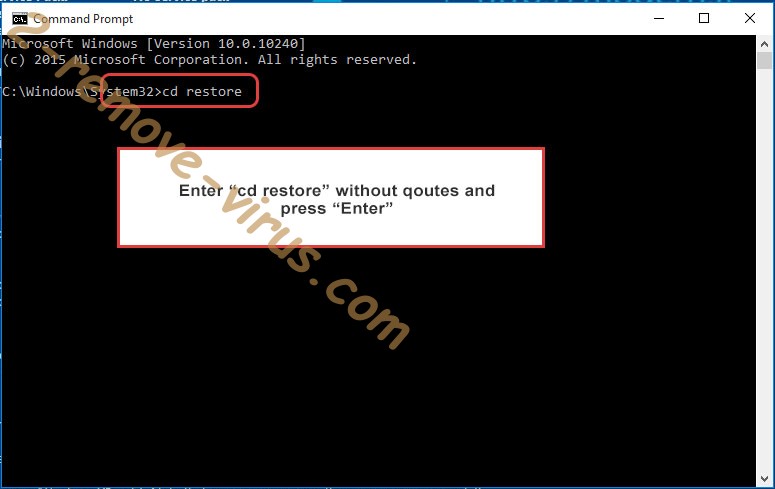

- Введите cd restore и нажмите Enter.

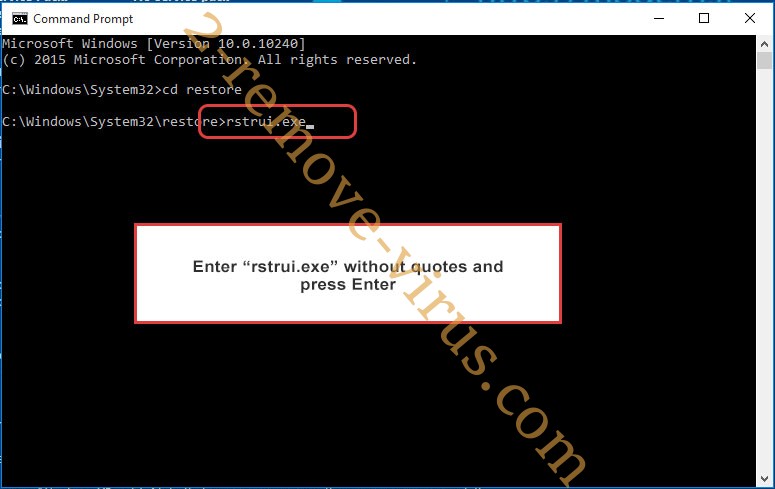

- Введите rstrui.exe и нажмите клавишу Enter.

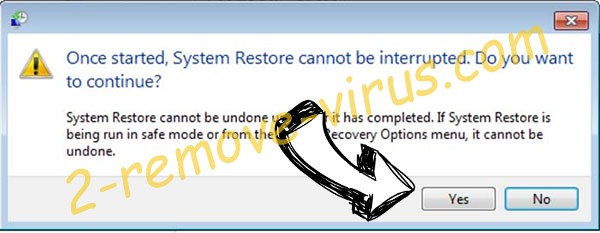

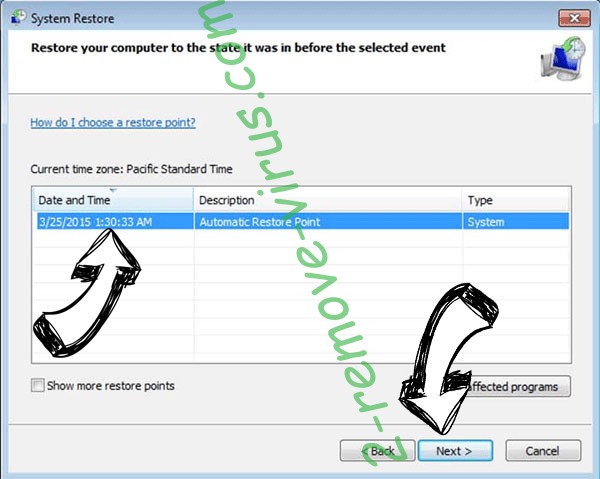

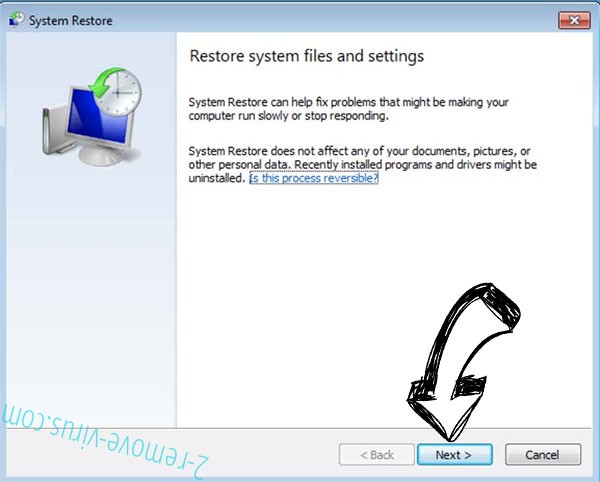

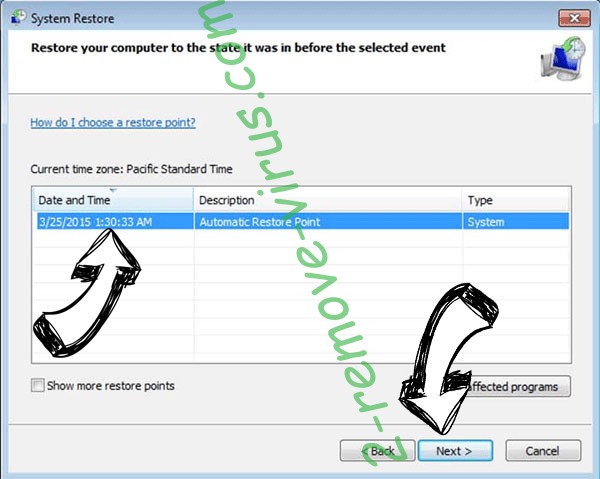

- В новом окне нажмите Далее и выберите точку восстановления до инфекции.

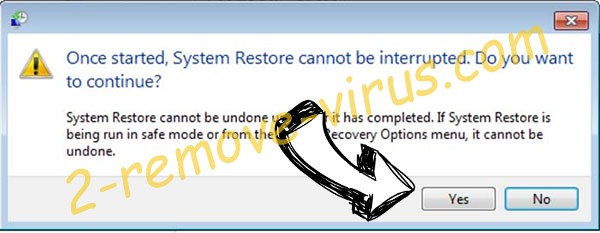

- Снова нажмите кнопку Далее и нажмите кнопку Да, чтобы начать восстановление системы.

Удалить TeslaRVNG1.5 из Windows 8/Windows 10

- Нажмите кнопку питания на экран входа Windows.

- Нажмите и удерживайте клавишу Shift и нажмите кнопку Перезапустить.

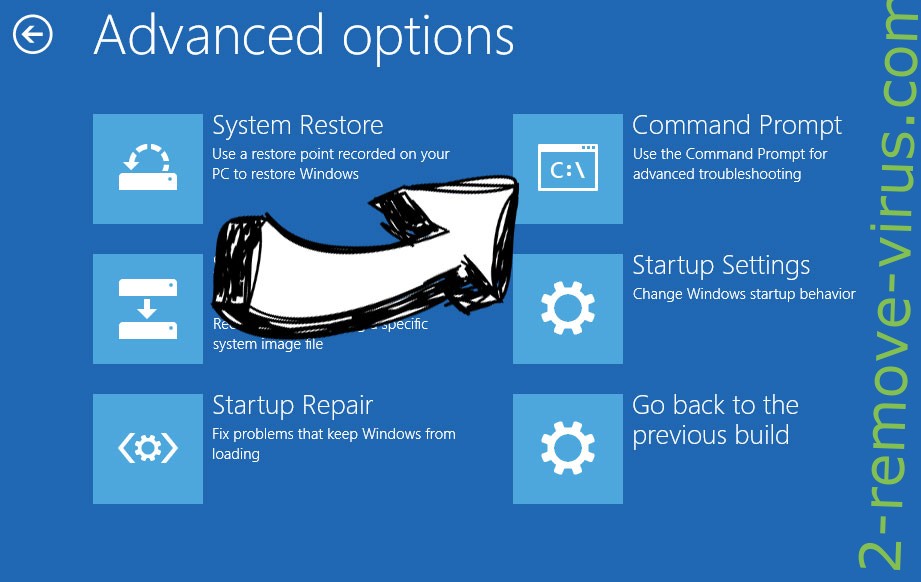

- Выберите Устранение неисправностей и перейдите дополнительные параметры.

- Выберите Командная строка и выберите команду Перезапустить.

- В командной строке введите cd restore и нажмите Enter.

- Введите rstrui.exe и нажмите Enter еще раз.

- Нажмите кнопку Далее в окне Восстановление системы.

- Выберите точку восстановления до инфекции.

- Нажмите кнопку Далее, а затем нажмите кнопку Да, чтобы восстановить систему.