Что такое Tisc file virus

Программа-вымогатель, известная как Tisc ransomware, классифицируется как тяжелая инфекция из-за количества вреда, который она может причинить. Вредоносная программа кодирования файлов — это не то, с чем все сталкивались раньше, и если вы только что столкнулись с ней сейчас, вы узнаете на твердом пути, сколько вреда она может нанести. Ransomware использует мощные алгоритмы шифрования для шифрования файлов, и как только он будет завершен, вы больше не сможете получить к ним доступ. Причина, по которой эта вредоносная программа считается серьезной угрозой, заключается в том, что заблокированные вымогателями файлы не всегда можно расшифровать.

Кибер-мошенники предложат вам расшифровку, вам просто нужно будет заплатить определенную сумму денег, но этот вариант не рекомендуется по нескольким причинам. Есть много случаев, когда файлы не были расшифрованы даже после оплаты. Не забывайте, что вы имеете дело с преступниками, которые не будут чувствовать себя обязанными отправить вам дешифратора, когда у них есть выбор просто взять ваши деньги. Кроме того, эти деньги-выкупы будут финансировать будущие проекты программ-вымогателей и вредоносных программ. Вы действительно хотите поддержать то, что наносит ущерб многим миллионам долларов. Мошенников привлекают легкие деньги, и когда жертвы платят выкуп, они делают индустрию вымогателей привлекательной для таких людей. Инвестирование этих денег в резервное копирование было бы гораздо более мудрым решением, потому что, если вы когда-нибудь снова окажетесь в такой ситуации, вам не нужно будет беспокоиться о потере данных, поскольку они будут восстанавливаться из резервного копирования. Если у вас была резервная копия до заражения, удалите Tisc ransomware и восстановите данные оттуда. И если вы не уверены в том, как вам удалось получить файл шифрующей вредоносную программу, методы его распространения будут обсуждаться далее в отчете в абзаце ниже.

Методы распространения программ-вымогателей

Вложения электронной почты, наборы эксплойтов и вредоносные загрузки — это методы распространения, с которыми вам нужно быть осторожным больше всего. Поскольку эти методы все еще используются, это означает, что люди несколько небрежны, когда они используют электронную почту и загружают файлы. Существует некоторая вероятность того, что для заражения был использован более сложный метод, поскольку некоторые вымогатели используют их. Преступникам не нужно прилагать много усилий, просто напишите общее электронное письмо, которое кажется довольно убедительным, добавьте зараженный файл в электронное письмо и отправьте его сотням людей, которые могут подумать, что отправитель является кем-то законным. Вы часто будете сталкиваться с темами о деньгах в этих электронных письмах, так как эти типы чувствительных тем — это то, на что пользователи более склонны влюбляться. Киберпреступники также обычно притворяются, что они из Amazon, и предупреждают возможных жертв о какой-то необычной активности в их учетной записи, что должно сделать пользователя менее осторожным, и они с большей вероятностью откроют вложение. Из-за этого вы должны быть осторожны при открытии электронных писем и следить за признаками того, что они могут быть вредоносными. Очень важно убедиться, что отправителю можно доверять, прежде чем открывать отправленное вложение. Даже если вы знаете отправителя, вы не должны спешить, сначала проверьте адрес электронной почты, чтобы убедиться, что он соответствует адресу, который, как вы знаете, принадлежит этому человеку / компании. Эти вредоносные электронные письма также часто имеют грамматические ошибки, которые, как правило, довольно очевидны. Еще одна большая подсказка может заключаться в том, что ваше имя отсутствует, если, скажем, вы являетесь пользователем Amazon, и они должны были отправить вам электронное письмо, они не будут использовать общие приветствия, такие как Дорогой клиент / Член / Пользователь, а вместо этого будут использовать имя, которое вы им предоставили. Вымогатели также могут использовать уязвимости в компьютерах для входа. Программное обеспечение имеет определенные уязвимости, которые могут быть использованы для попадания вредоносных программ в систему, но они исправляются поставщиками, как только они обнаружены. Однако, судя по дистрибутиву WannaCry, очевидно, что не все спешат устанавливать эти обновления. Ситуации, когда вредоносное программное обеспечение использует слабые места для доступа, поэтому важно, чтобы вы часто обновляли свое программное обеспечение. Патчи могут устанавливаться автоматически, если вы находите эти оповещения раздражающими.

Что он делает

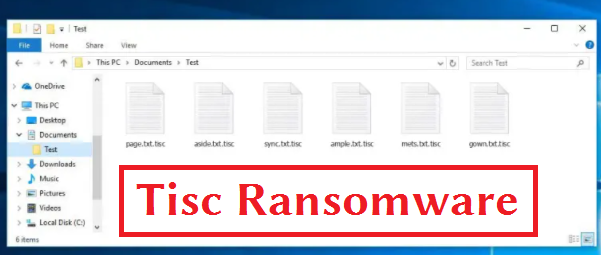

Ransomware начнет искать определенные типы файлов, как только они попадают в систему, и когда они будут найдены, они будут зашифрованы. Даже если заражение не было очевидным с самого начала, вы определенно будете знать, что что-то не так, когда вы не можете открыть свои файлы. Вы поймете, что все затронутые файлы имеют необычные расширения, добавленные к ним, и это помогает людям распознать, что это за вредоносное ПО для шифрования данных. Для кодирования данных могли использоваться надежные алгоритмы шифрования, что может означать, что файлы постоянно шифруются. В случае, если вы все еще не уверены, что происходит, все будет ясно в уведомлении о выкупе. То, что они предложат вам, это использовать свою утилиту расшифровки, которая не будет бесплатной. Сумма выкупа должна быть указана в записке, но время от времени жертв просят отправить им электронное письмо, чтобы установить цену, она может варьироваться от нескольких десятков долларов до пары сотен. По уже указанным причинам платить мошенникам не является предлагаемым выбором. Тщательно продумайте все другие альтернативы, прежде чем даже рассматривать возможность покупки того, что они предлагают. Возможно, вы просто забыли, что сделали копии своих файлов. Или, если вам повезет, кто-то, возможно, выпустил бесплатное программное обеспечение для расшифровки. Есть некоторые специалисты по вредоносным программам, которые могут взломать данные, шифруя вредоносное программное обеспечение, поэтому они могут разработать бесплатный инструмент. Прежде чем сделать выбор в пользу оплаты, изучите этот вариант. Использование требуемой суммы для надежной резервной копии может быть более разумной идеей. И если резервное копирование является вариантом, восстановление файлов должно быть выполнено после того, как вы устраните вирус-вымогатель Tisc, если он все еще обитает в вашей системе. Если вы хотите защитить свое устройство от программ-вымогателей в будущем, ознакомьтесь с вероятными методами распространения. Придерживайтесь законных источников загрузки, обратите внимание на то, какие вложения электронной почты вы открываете, и убедитесь, что вы обновляете свои программы.

Удаление программ-вымогателей Tisc

Если файл, шифрующий вредоносное программное обеспечение, остается в вашей системе, для избавления от него потребуется программа удаления вредоносных программ. Вручную исправить Tisc вирус-вымогатель не является простым процессом и может привести к дальнейшему повреждению вашего устройства. Инструмент защиты от вредоносных программ был бы более безопасным вариантом в этом случае. Инструмент не только поможет вам позаботиться об угрозе, но и может остановить будущее вредоносное ПО для кодирования данных. Выберите надежную программу и после ее установки просканируйте устройство, чтобы найти инфекцию. К сожалению, эти программы не помогут с расшифровкой данных. После очистки компьютера вы сможете вернуться к нормальному использованию компьютера.

Offers

Скачать утилитуto scan for Tisc file virusUse our recommended removal tool to scan for Tisc file virus. Trial version of provides detection of computer threats like Tisc file virus and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft обзор детали WiperSoft является инструментом безопасности, который обеспечивает безопасности в реальном в ...

Скачать|больше

Это MacKeeper вирус?MacKeeper это не вирус, и это не афера. Хотя существуют различные мнения о программе в Интернете, мн ...

Скачать|больше

Хотя создатели антивирусной программы MalwareBytes еще не долго занимаются этим бизнесом, они восполняют этот нед� ...

Скачать|больше

Quick Menu

шаг 1. Удалите Tisc file virus, используя безопасный режим с поддержкой сети.

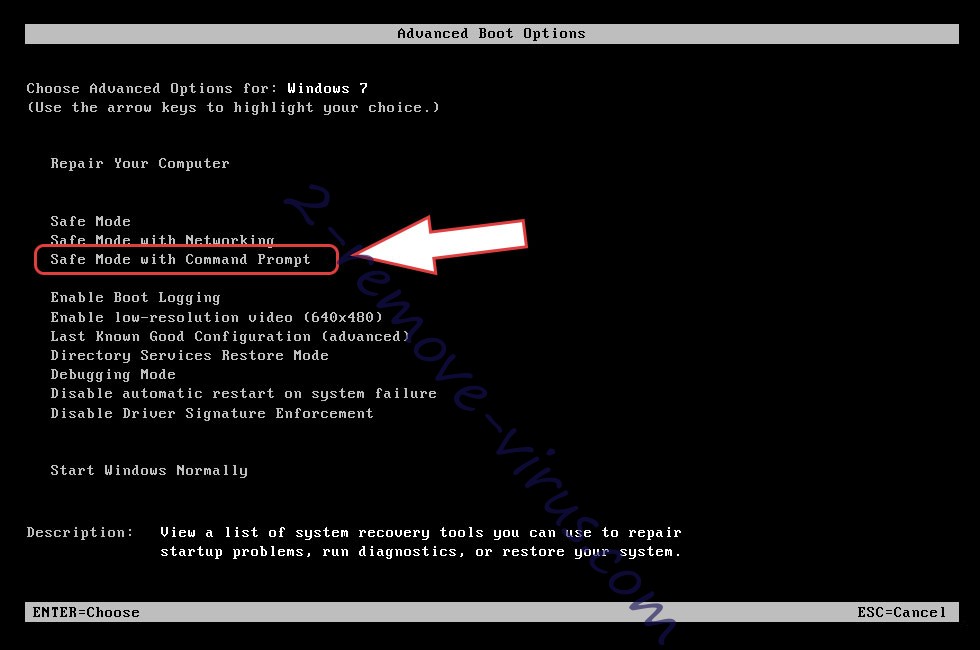

Удалить Tisc file virus из Windows 7/Windows Vista/Windows XP

- Нажмите кнопку Пуск и выберите пункт Завершение работы.

- Выберите Перезагрузка и нажмите кнопку ОК.

- Начните, нажав F8, когда ваш компьютер начинает загрузку.

- В разделе Дополнительные варианты загрузки выберите безопасный режим с поддержкой сети.

- Откройте браузер и скачать anti-malware утилита.

- Используйте утилиту для удаления Tisc file virus

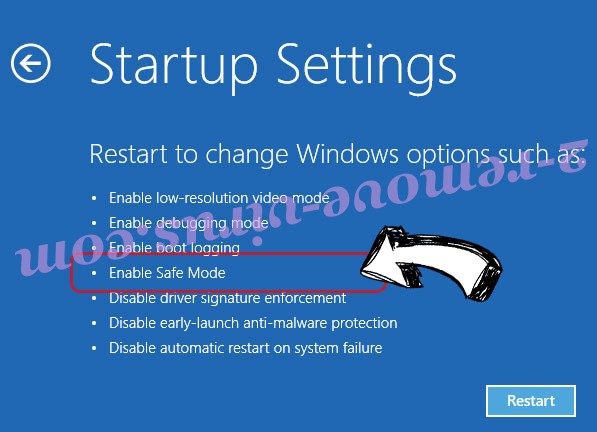

Удалить Tisc file virus из Windows 8/Windows 10

- На экране входа в систему Windows нажмите кнопку питания.

- Нажмите и удерживайте клавишу Shift и выберите Перезапустить.

- Перейти к Troubleshoot → Advanced options → Start Settings.

- Выберите Включить безопасный режим или безопасный режим с поддержкой сети в разделе Параметры запуска.

- Нажмите кнопку Перезагрузка.

- Откройте веб-браузер и загрузите средство для удаления вредоносных программ.

- Используйте программное обеспечение для удаления Tisc file virus

шаг 2. Восстановление файлов с помощью восстановления системы

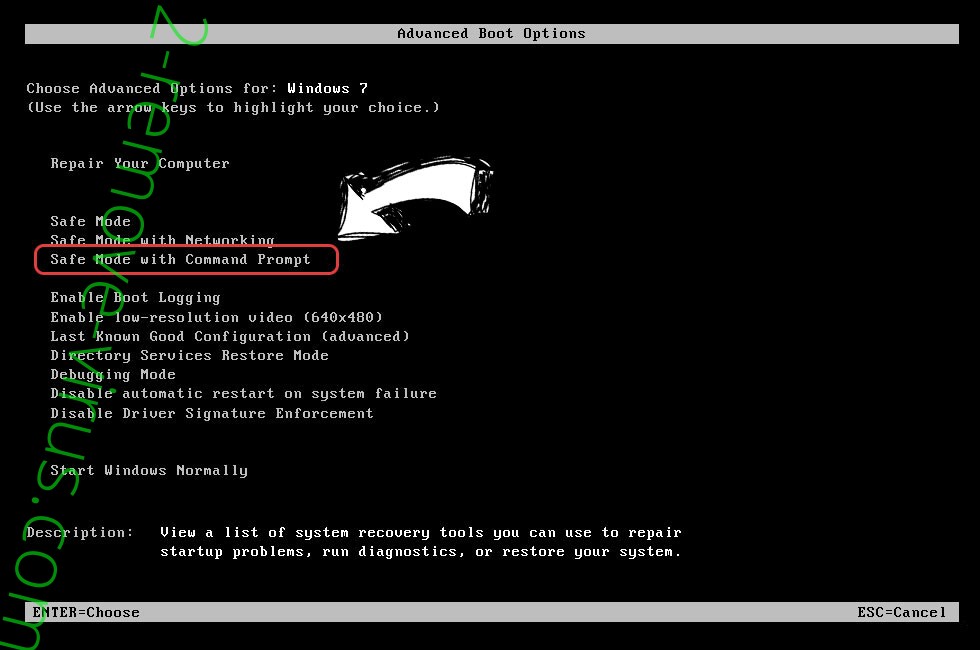

Удалить Tisc file virus из Windows 7/Windows Vista/Windows XP

- Нажмите кнопку Пуск и выберите Завершение работы.

- Выберите Перезагрузка и OK

- Когда ваш компьютер начинает загрузку, нажмите клавишу F8 несколько раз, чтобы открыть дополнительные параметры загрузки

- Выберите команду из списка.

- Введите cd restore и нажмите Enter.

- Введите rstrui.exe и нажмите клавишу Enter.

- В новом окне нажмите Далее и выберите точку восстановления до инфекции.

- Снова нажмите кнопку Далее и нажмите кнопку Да, чтобы начать восстановление системы.

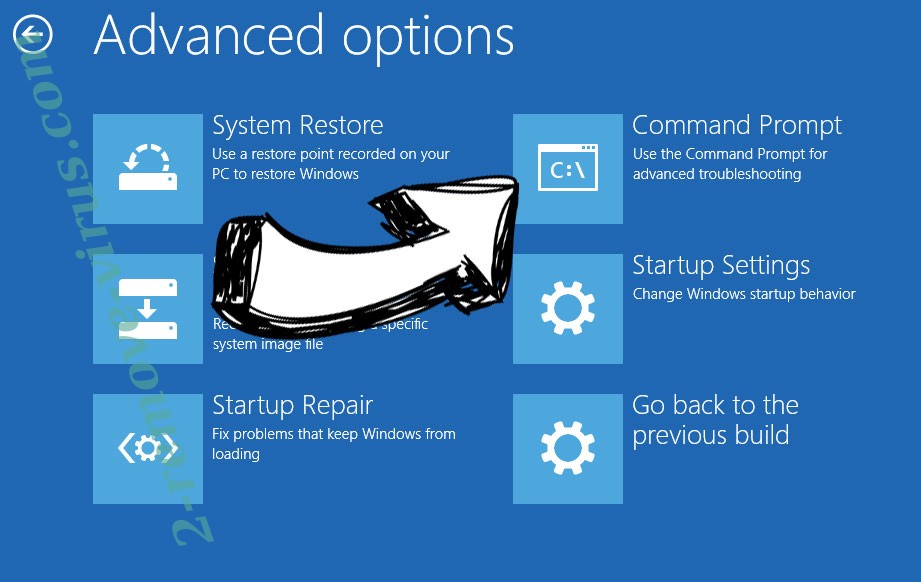

Удалить Tisc file virus из Windows 8/Windows 10

- Нажмите кнопку питания на экран входа Windows.

- Нажмите и удерживайте клавишу Shift и нажмите кнопку Перезапустить.

- Выберите Устранение неисправностей и перейдите дополнительные параметры.

- Выберите Командная строка и выберите команду Перезапустить.

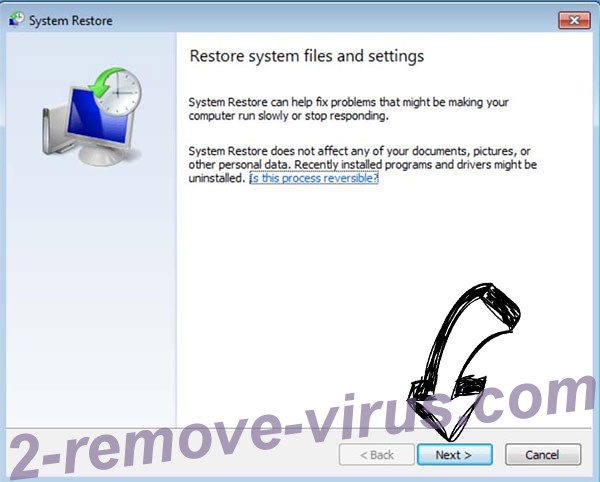

- В командной строке введите cd restore и нажмите Enter.

- Введите rstrui.exe и нажмите Enter еще раз.

- Нажмите кнопку Далее в окне Восстановление системы.

- Выберите точку восстановления до инфекции.

- Нажмите кнопку Далее, а затем нажмите кнопку Да, чтобы восстановить систему.