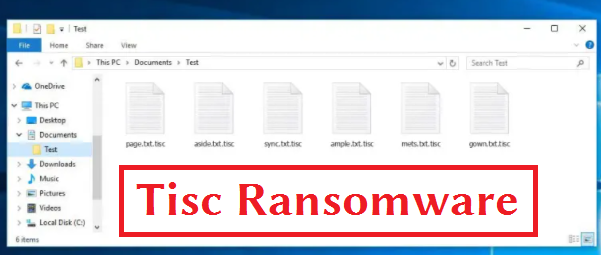

Что можно сказать о . Tisc Файловый вирус

Вирус расширения Tisc рассматривается как тяжелая инфекция, обычно известная как вымогательство или вредоносное ПО для шифрования файлов. Если вымогательство было чем-то, с чем вы никогда не сталкивались до сих пор, вас ждет сюрприз. Ransomware использует надежные алгоритмы шифрования для шифрования данных, и как только процесс будет завершен, вы не сможете получить к ним доступ. Это делает программы-вымогатели такой опасной угрозой, поскольку могут привести к постоянной потере данных.

Вам будет предоставлена возможность восстановления файлов, если вы заплатите выкуп, но это не рекомендуемый вариант. Прежде всего, вы можете просто тратить свои деньги, потому что мошенники не всегда восстанавливают данные после оплаты. Что мешает киберпреступникам просто взять ваши деньги, не дав вам дешифратора. Эти деньги также пойдут на будущую деятельность этих мошенников. Вы действительно хотите поддержать отрасль, которая уже наносит ущерб предприятиям на миллионы долларов. И чем больше людей дают им денег, тем более прибыльным становится бизнес-вымогатель, и такие деньги наверняка привлекут различных мошенников. Подумайте о том, чтобы инвестировать эти деньги в резервное копирование, потому что вы можете оказаться в ситуации, когда потеря файла снова возможна. Если резервное копирование было сделано до того, как вы получили инфекцию, вы можете просто удалить вирус расширения Tisc и перейти к разблокировке вирусных файлов расширения Tisc. Если вы раньше не сталкивались с программой-вымогателем, возможно, вы также не знаете, как ему удалось заразить ваше устройство, поэтому внимательно прочитайте приведенный ниже абзац.

Пути распространения вируса Tisc Ransomware

Заражение программами-вымогателями может произойти довольно легко, часто используя такие основные методы, как добавление зараженных файлов в электронную почту, использование наборов эксплойтов и размещение зараженных файлов на подозрительных платформах загрузки. Поскольку эти методы все еще используются, это означает, что люди несколько небрежны, когда они используют электронную почту и загружают файлы. Существует некоторая вероятность того, что для заражения был использован более сложный метод, поскольку некоторые вымогатели используют их. Все, что преступники должны сделать, это прикрепить вредоносный файл к электронному письме, написать правдоподобный текст и притвориться из законной компании / организации. Эти электронные письма обычно говорят о деньгах, потому что из-за чувствительности темы пользователи более склонны их открывать. Как правило, кибер-мошенники притворяются из Amazon, а электронное письмо информирует вас о том, что в вашей учетной записи была замечена подозрительная активность или была совершена покупка. Когда вы имеете дело с электронной почтой, есть определенные вещи, на которые следует обратить внимание, если вы хотите защитить свою систему. Прежде всего, посмотрите на отправителя электронного письма. И если вы их знаете, проверьте адрес электронной почты, чтобы убедиться, что это действительно они. Электронные письма также часто содержат грамматические ошибки, которые, как правило, довольно заметны. Еще одним важным намеком может быть ваше имя, которое нигде не используется, если, скажем, вы являетесь пользователем Amazon, и они должны были отправить вам электронное письмо, они не будут использовать универсальные приветствия, такие как «Дорогой клиент / член / пользователь», а вместо этого будут использовать имя, которое вы им предоставили. Вымогатели также могут использовать устаревшее программное обеспечение на вашем устройстве для заражения. Эти слабые места в программах обычно исправляются быстро после их обнаружения, так что вредоносное ПО не может их использовать. Тем не менее, по тем или иным причинам не все устанавливают эти обновления. Поскольку многие вредоносные программы используют эти слабые места, очень важно, чтобы ваши программы регулярно получали обновления. Если вы не хотите, чтобы обновления прерывали работу, их можно настроить на автоматическую установку.

Что он делает

Когда вредоносному ПО для кодирования данных удается проникнуть в ваш компьютер, оно будет сканировать определенные типы файлов и кодировать их, как только они будут найдены. В начале может быть неочевидно, что происходит, но когда вы заметите, что не можете открыть свои файлы, вы, по крайней мере, поймете, что что-то не так. Все зашифрованные файлы будут иметь расширение файла, добавленное к ним, что помогает пользователям определить, какие вредоносные программы кодирования данных у них есть. Во многих случаях расшифровка файлов может быть невозможна, потому что алгоритмы шифрования, используемые в шифровании, могут быть очень трудными, если не невозможными для расшифровки. После того, как все данные будут зашифрованы, на вашем компьютере будет размещена записка о выкупе, которая должна в некоторой степени прояснить, что произошло и как вы должны действовать. Предложенная утилита расшифровки, конечно, не будет бесплатной. Если цена за дешифратор не указана, вам придется связаться с хакерами по электронной почте. Как мы уже упоминали, мы не предлагаем платить за дешифратор по причинам, которые мы уже указали. Думайте о выполнении требований только тогда, когда вы попробовали все остальное. Постарайтесь вспомнить, делали ли вы недавно резервные резервы своих файлов где-то, но забыли. Также возможно, что был опубликован бесплатный дешифратор. Если вредоносная программа шифрования данных взломана, кто-то может бесплатно выпустить программу расшифровки. Примите этот вариант во внимание, и только когда вы уверены, что нет бесплатного дешифратора, вы должны даже подумать об оплате. Гораздо более разумной инвестицией было бы резервное копирование. И если резервное копирование является вариантом, восстановление файлов должно быть выполнено после того, как вы исправите вирус расширения Tisc, если он все еще присутствует на вашем компьютере. Если вы хотите защитить свой компьютер от вредоносных программ кодирования файлов в будущем, ознакомьтесь с тем, как он может попасть в вашу систему. Убедитесь, что вы устанавливаете обновление всякий раз, когда обновление становится доступным, вы не открываете случайным образом вложения электронной почты и загружаете их только из реальных источников.

Способы удаления вируса Tisc

Если программа-вымогатель все еще находится в устройстве, для избавления от него потребуется антивредоносная программа. При попытке вручную исправить вирус расширения Tisc вы можете нанести дополнительный вред, если вы не будете осторожны или опытны, когда дело доходит до компьютеров. Вместо этого использование антивредоносного программного обеспечения не будет подвергать опасности ваше устройство дальше. Утилита не только поможет вам справиться с угрозой, но и может предотвратить проникновение подобных в будущем. Посмотрите, какое антивирусное программное обеспечение лучше всего соответствует тому, что вам нужно, загрузите его и просканируйте свое устройство на наличие инфекции после его установки. Имейте в виду, что программа удаления вредоносных программ предназначена для исправления вируса расширения Tisc, а не для восстановления файлов. После того, как программа-вымогатель исчезнет, вы можете безопасно использовать свою систему снова, регулярно создавая резервную копию для своих данных.

Offers

Скачать утилитуto scan for Tisc virusUse our recommended removal tool to scan for Tisc virus. Trial version of provides detection of computer threats like Tisc virus and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft обзор детали WiperSoft является инструментом безопасности, который обеспечивает безопасности в реальном в ...

Скачать|больше

Это MacKeeper вирус?MacKeeper это не вирус, и это не афера. Хотя существуют различные мнения о программе в Интернете, мн ...

Скачать|больше

Хотя создатели антивирусной программы MalwareBytes еще не долго занимаются этим бизнесом, они восполняют этот нед� ...

Скачать|больше

Quick Menu

шаг 1. Удалите Tisc virus, используя безопасный режим с поддержкой сети.

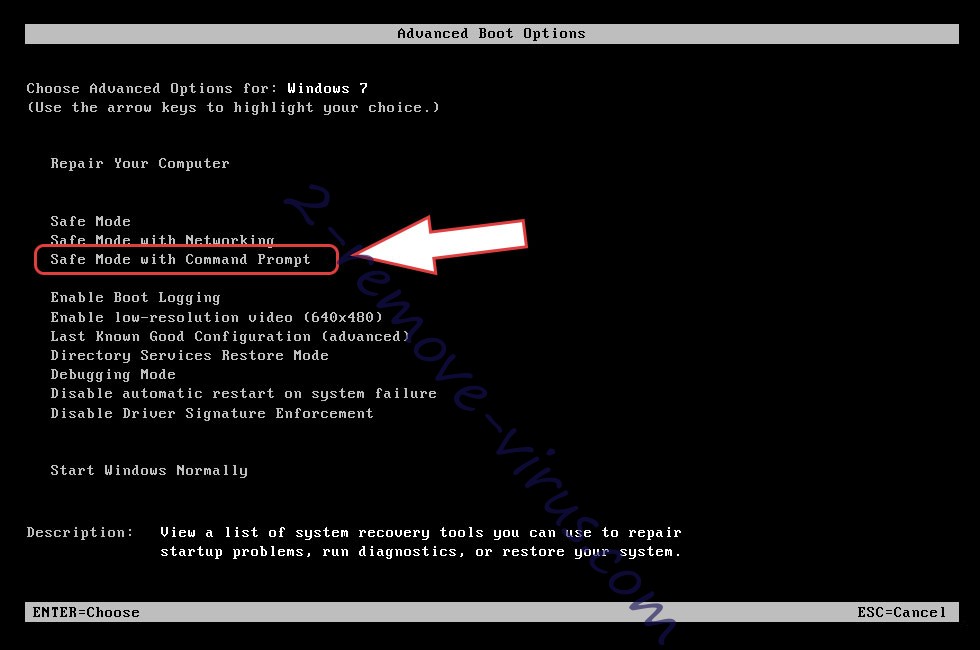

Удалить Tisc virus из Windows 7/Windows Vista/Windows XP

- Нажмите кнопку Пуск и выберите пункт Завершение работы.

- Выберите Перезагрузка и нажмите кнопку ОК.

- Начните, нажав F8, когда ваш компьютер начинает загрузку.

- В разделе Дополнительные варианты загрузки выберите безопасный режим с поддержкой сети.

- Откройте браузер и скачать anti-malware утилита.

- Используйте утилиту для удаления Tisc virus

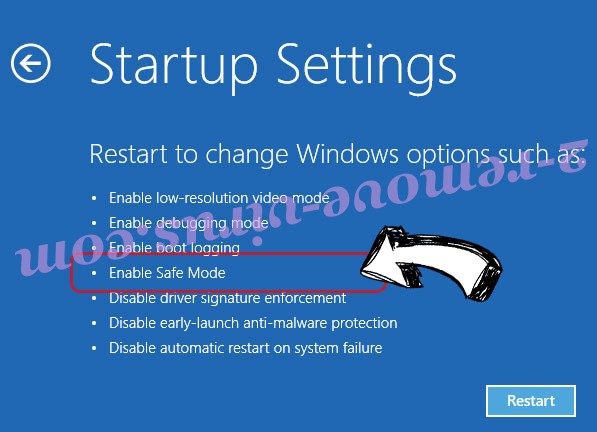

Удалить Tisc virus из Windows 8/Windows 10

- На экране входа в систему Windows нажмите кнопку питания.

- Нажмите и удерживайте клавишу Shift и выберите Перезапустить.

- Перейти к Troubleshoot → Advanced options → Start Settings.

- Выберите Включить безопасный режим или безопасный режим с поддержкой сети в разделе Параметры запуска.

- Нажмите кнопку Перезагрузка.

- Откройте веб-браузер и загрузите средство для удаления вредоносных программ.

- Используйте программное обеспечение для удаления Tisc virus

шаг 2. Восстановление файлов с помощью восстановления системы

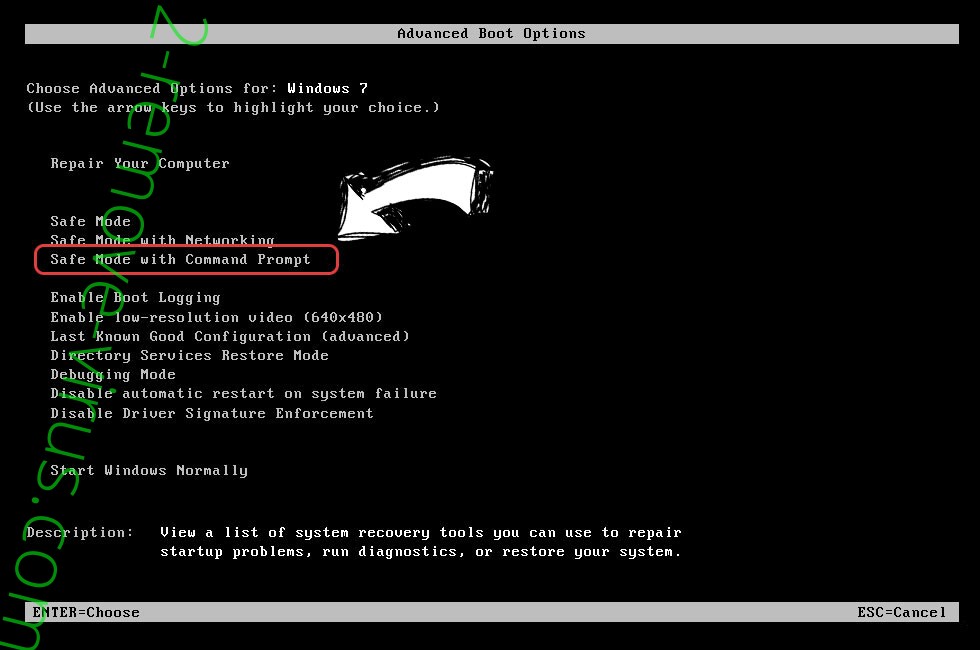

Удалить Tisc virus из Windows 7/Windows Vista/Windows XP

- Нажмите кнопку Пуск и выберите Завершение работы.

- Выберите Перезагрузка и OK

- Когда ваш компьютер начинает загрузку, нажмите клавишу F8 несколько раз, чтобы открыть дополнительные параметры загрузки

- Выберите команду из списка.

- Введите cd restore и нажмите Enter.

- Введите rstrui.exe и нажмите клавишу Enter.

- В новом окне нажмите Далее и выберите точку восстановления до инфекции.

- Снова нажмите кнопку Далее и нажмите кнопку Да, чтобы начать восстановление системы.

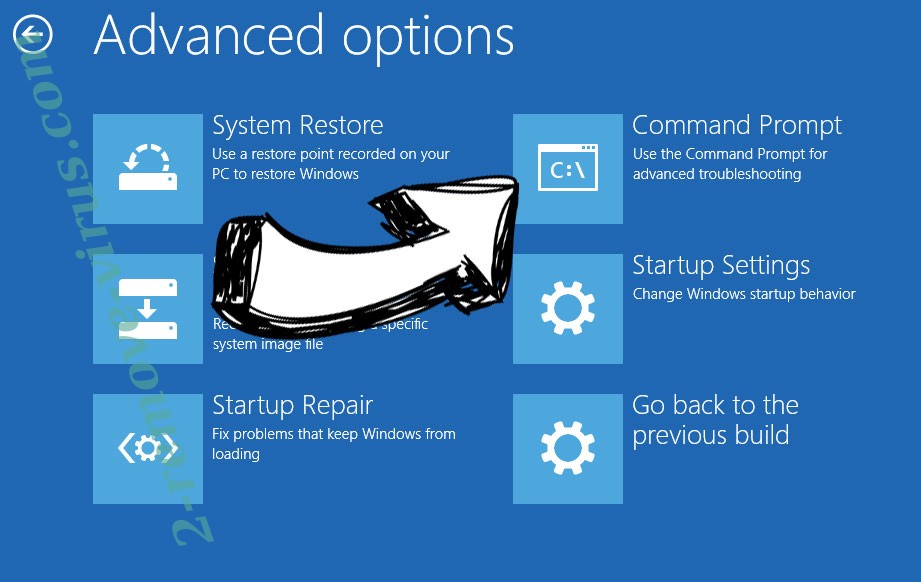

Удалить Tisc virus из Windows 8/Windows 10

- Нажмите кнопку питания на экран входа Windows.

- Нажмите и удерживайте клавишу Shift и нажмите кнопку Перезапустить.

- Выберите Устранение неисправностей и перейдите дополнительные параметры.

- Выберите Командная строка и выберите команду Перезапустить.

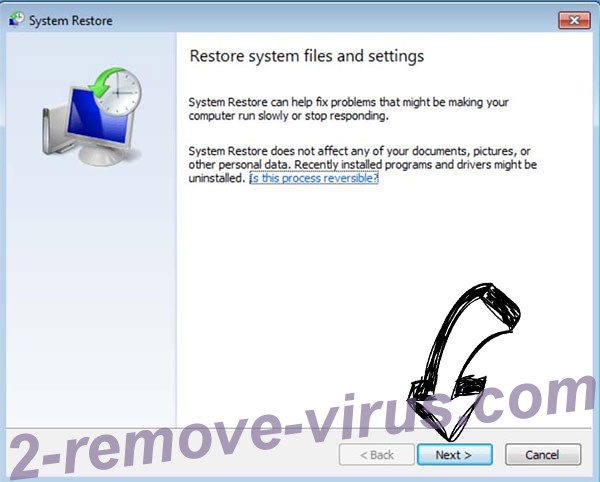

- В командной строке введите cd restore и нажмите Enter.

- Введите rstrui.exe и нажмите Enter еще раз.

- Нажмите кнопку Далее в окне Восстановление системы.

- Выберите точку восстановления до инфекции.

- Нажмите кнопку Далее, а затем нажмите кнопку Да, чтобы восстановить систему.